собственно сабж.

Заранее благодарен.

Заранее благодарен.

Т.е. ничем? А в шодане тэгиНичем. Писать свой чекер только, там все просто, а с ChatGPT проще уже некуда

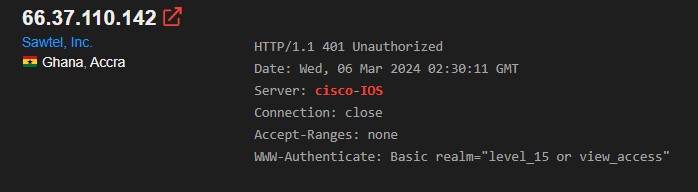

забанили? ТС, внимательнее https://github.com/jakejarvis/awesome-shodan-queries"Cisco IOS" "ADVIPSERVICESK9_LI-M"

Ну а в чем он не прав? Можно по базе шодана прогнать каждый айпи из списка и узнать сервис например, если он есть у них в базе, при том для этого подойдет любой ключ шодана - https://xss.pro/threads/52550/post-710485А зачем тебе шодан-теги-тратить время когда ТС говорил что ему лист надо фильтровать?)

чем можно лист айпи с открытым 443 фильтрануть

Так же копни в сторону nuclei, у них есть разные темплейты для определения сервиса.собственно сабж.

Заранее благодарен.

Ну так спецы ж набежали, как им отвечать? У них картиночки с дедом - аргументНу а в чем он не прав?

Сегодня точно таблетки ты не пил) более четырех лет с разных профилей я стебу тебя с этим дедом, а ты каждый раз байтишься)И софтов просто тьма, чтобы так безапелляционно заявлять, что вариантов нет, кроме как через чатгпт пилить свою хyетуГений, епта.

господи какой ты сегодня полоумный нахуй. Самобан запрещен?человек в открытую признается в мультах. Что, вроде как, тобой же в правилах запрещено. Кидос наверное, или нахрена ему куча профилей?

Глаза разуй, что я писал и про какие инструменты. Ок, для особо одаренных (альтернативно одаренных)Важна скорость и результативность. А не то что "это ж вариант".

Аккаунт заблокирован. Причина - создание мультов на форуме.более четырех лет с разных профилей я стебу тебя с этим дедом, а ты каждый раз байтишься)

So, how to automate this cisco vpn detection process?thanks everyone for the ideas

nmap showed itself well - in terms of being a quick solution right now

nmap -oN out.txt -sV -p443 -iL ip_list.txt

-oN = write the result to a file

-sV = read what is hanging on the port

-p443 = scan only 443

-iL = list with IP

in the example, output for two scanned IPs

Nmap scan report for *-42.lightspeed.austtx.sbcglobal.net (172.1*)

Host is up (0.32s latency).

PORT STATE SERVICE VERSION

443/tcp open ssl/http nginx 1.18.0 (Ubuntu)

Service Info: OS: Linux; CPE: cpe:/o:linux:linux_kernel

Nmap scan report for * (72.8*)

Host is up (0.28s latency).

PORT STATE SERVICE VERSION

443/tcp open ssl/http Cisco ASA SSL VPN

You can already filter for the necessary needs

Подсмотрел список портов, с которых ты собираешь баннеры. Почему именно эти порты?Глаза разуй, что я писал и про какие инструменты. Ок, для особо одаренных (альтернативно одаренных)

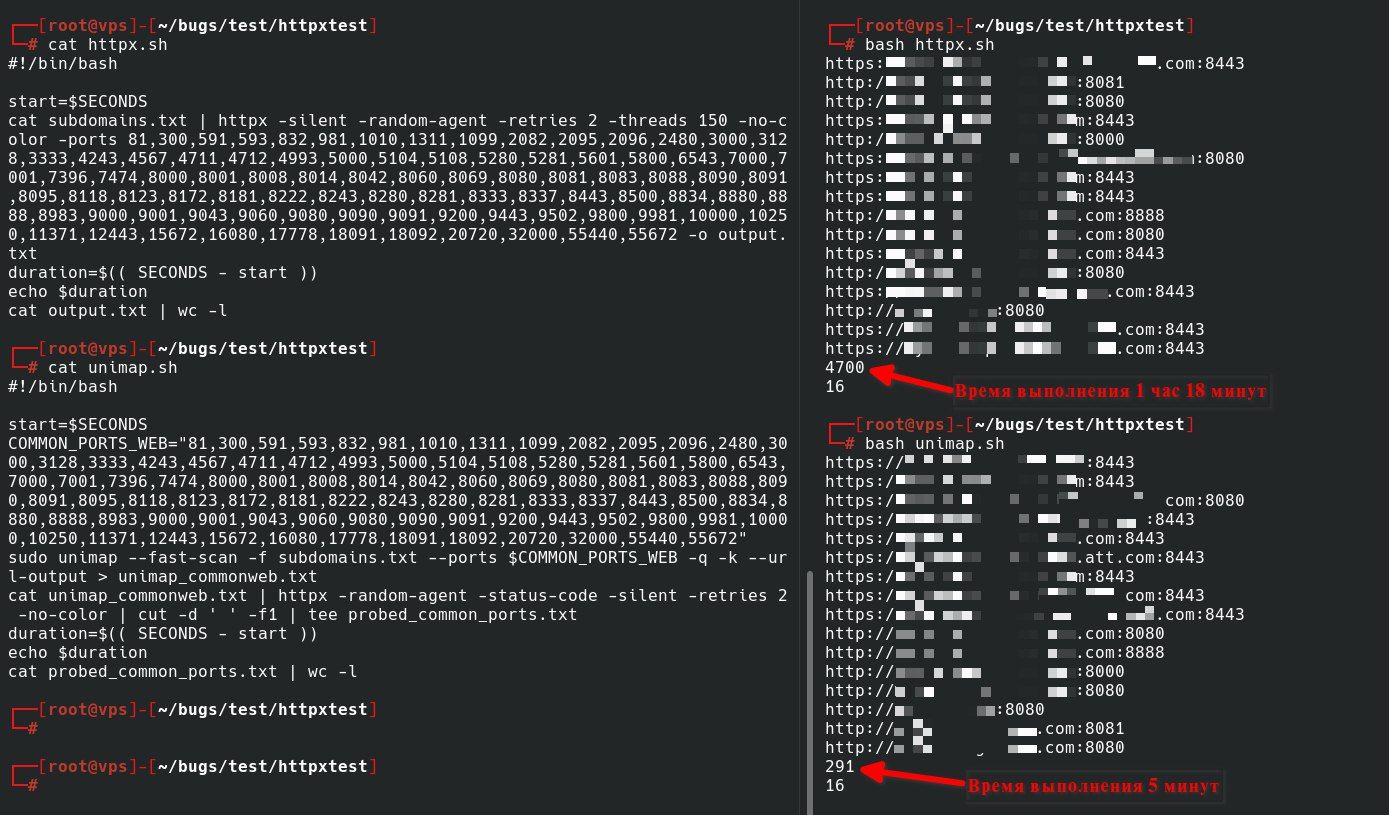

Основная проблема при сканировании большого количества портов с помощью httpx (https://github.com/projectdiscovery/httpx) заключается в долгом времени выполнения сканирования. Даже если увеличить количество потоков, скорость все равно останется медленной.

Лучшим способом ускорить этот процесс является предварительное сканирование хостов с помощью обычных сканеров портов и последующее сканирование уже найденных открытых портов непосредственно в httpx.

Одним из самых быстрых способов сделать это, является использование unimap (https://github.com/Edu4rdSHL/unimap). Это действительно весьма шустрый сканер, выполняющий наименьшее количество запросов (в отличии, например, от masscan (https://github.com/robertdavidgraham/masscan) или naabu (https://github.com/projectdiscovery/naabu))

Создаём переменную со списком портов для сканирования:

COMMON_PORTS_WEB="81,443,8080… и тд"

Находим открытые порты с помощью unimap (https://github.com/Edu4rdSHL/unimap):

sudo unimap --fast-scan -f subdomains.txt --ports $COMMON_PORTS_WEB -q -k --url-output > unimap_commonweb.txt

Находим веб сервисы с помощью httpx

cat unimap_commonweb.txt | httpx -random-agent -status-code -silent -retries 2 -no-color -o probed_common_ports.txt

На скрине ниже можно увидеть разницу во времени сканирования для одинакового количества хостов. При использовании httpx сканирование выполнялось 1 час 18 минут, а при сканировании unimap (https://github.com/Edu4rdSHL/unimap) и последующем сканировании с httpx время составило всего лишь 5 минут.

Посмотреть вложение 79059

Это понятно. можно начать с дефолтных. И добавить популярные вариации типа 1443 2443 и так далее. Обычно народ всё равно не заморачивается у буржуев.У Cisco любые порты могут быть, мне встречались и 11601, 4433 все это их админами настраивается элементарно.