Понимаешь, сейчас чтобы проверить, можешь ли взломать кошелек, приходится делать это вручную, по одному, что, согласись, бесполезно и долго. Но моя программа берет на себя всю эту работу.

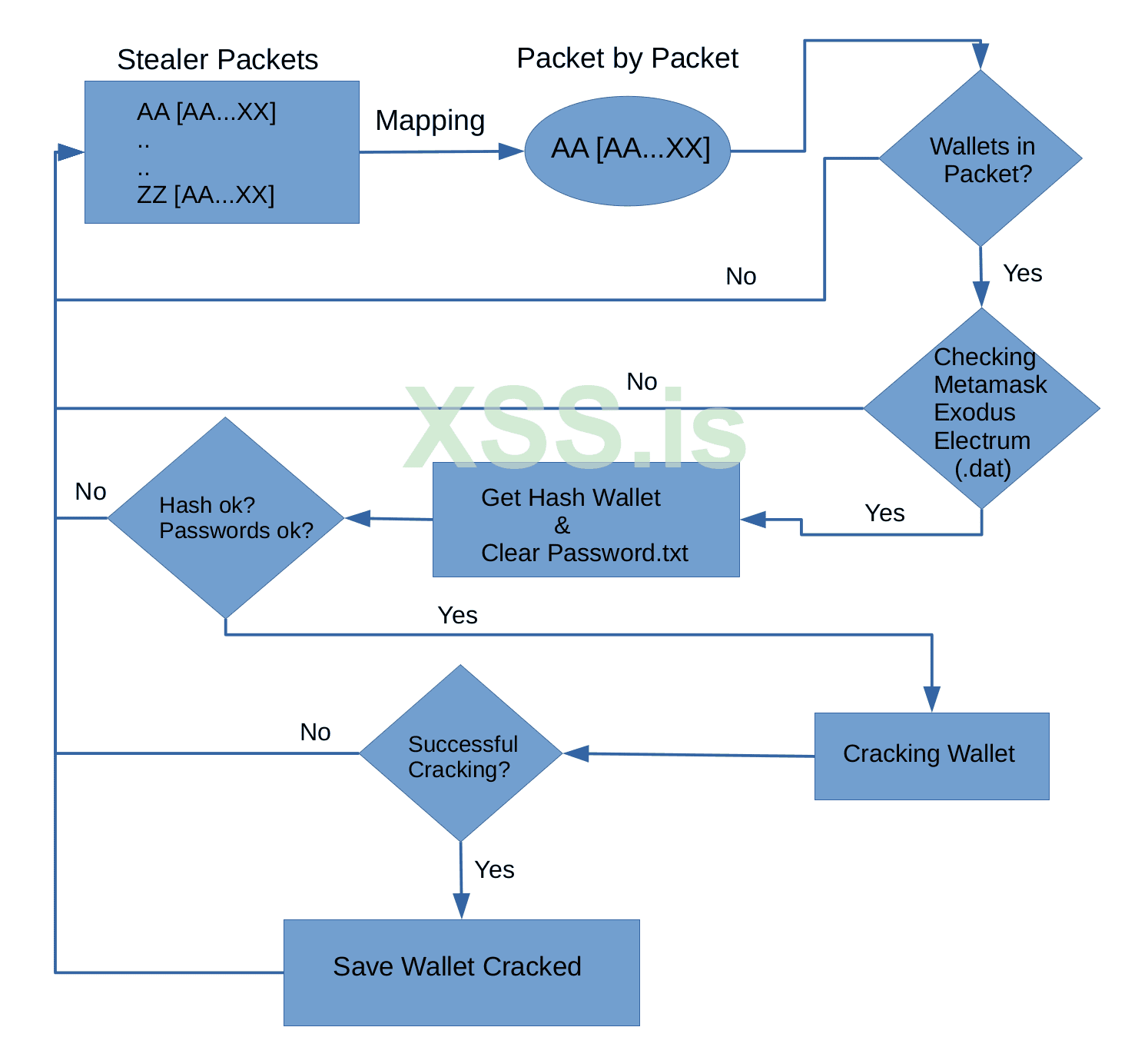

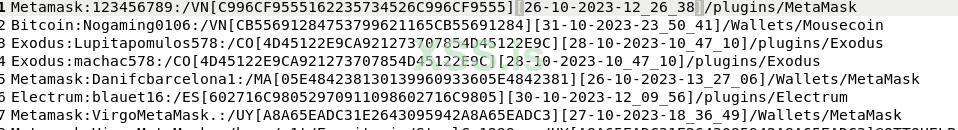

Вот как она работает. Она берет папку, где хранятся все пакеты, и начинает искать кошельки один за другим. Если находит, то смотрит, это кошелек Metamask, Exodus, Electrum или что-то другое, типа .dat (типа Bitcoin или Doge). Затем пробует получить хеш каждого из них и готовит землю для cracking. Если всё идет по плану, начинает cracking. Если успешно, сохраняет путь к кошельку вместе с расшифрованным паролем. И так продолжается, пока не проверит все пакеты.

Плюс, программа принимает: Redline, lummac2, meta, meduza, vidar, raccoon, RisePro и stealc.

В общем, программа показала отличные результаты в моих тестах. Из примерно 100 000 пакетов, большинство удалось взломать:

Для Metamask из примерно 5 000 кошельков почти 4 500 взломали! (90%).

С Exodus из примерно 3 000 кошельков почти 2 800 попало в сети! (93%).

Для Electrum из примерно 2 000 кошельков около 1 700 были взломаны! (85%).

А для файлов .dat из примерно 800 кошельков более 750 были взломаны! (93,7%).

Cамые интересные кошельки – это Exodus и Metamask. Хотя, правда, я не встречал много кошельков с более чем 10k. И, если честно, я не люблю снимать еду от кого -либо, но если у кого -то есть большое облако, и он может взломать кошелек, полный денег, просто подумайте, что, поскольку он получил бесплатную программу, жертвует небольшой частью людей, которые нуждаются есть

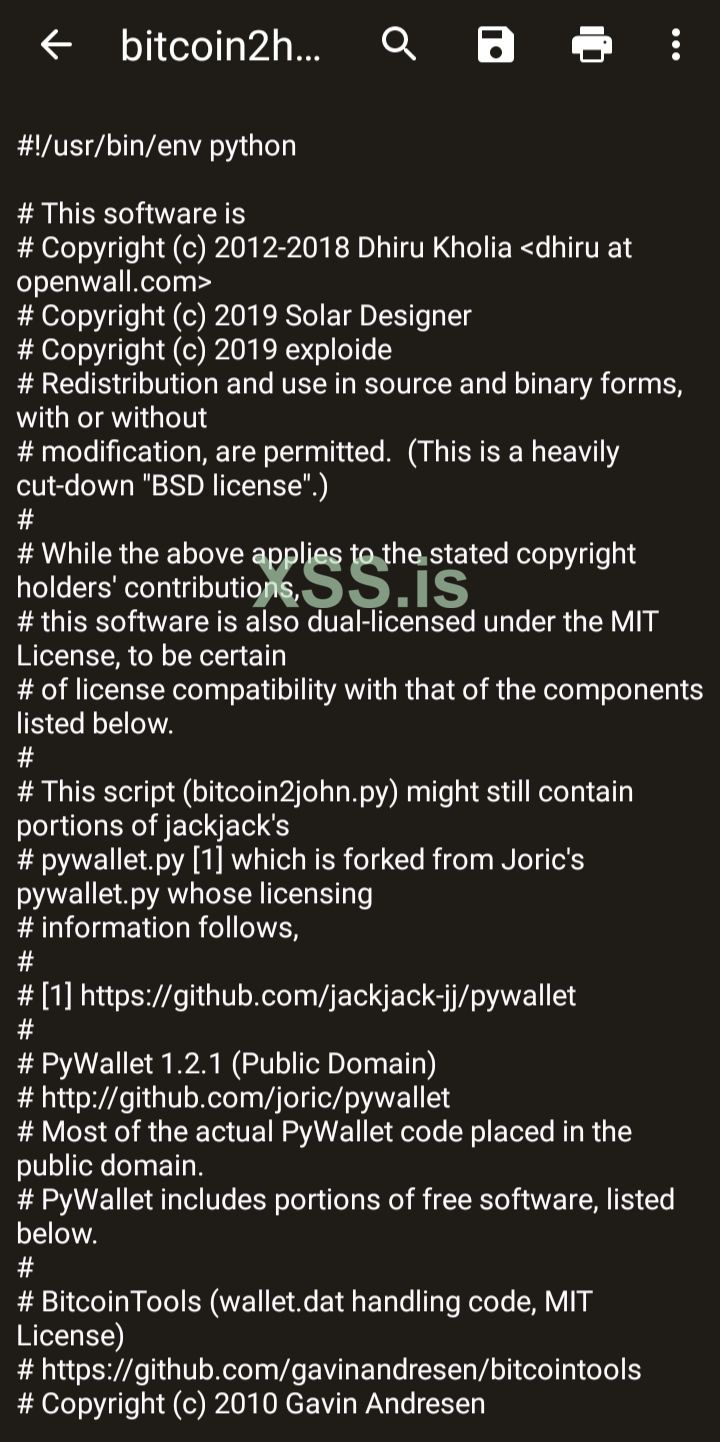

Если кто-то имеет идеи, как улучшить программу или как избежать ручной проверки каждого кошелька (ведь большинство из них пустые), я открыт для предложений. Я думал создать бота, который будет это проверять и говорить, сколько денег на счете, но, может быть, есть идеи получше. В общем, вот почему я так люблю открытый код: он делает мир более свободным, безопасным и открытым. Так что любые идеи приветствуются!

Отзывы обо всех функциях можно найти в коде, но если вам что-то непонятно, не стесняйтесь спрашивать

Автор: Wellerman

Источник: https://xss.pro

Вложения

Последнее редактирование:

i get so many errors, there is no starting point, if there is some please share some basic commands to run these scripts

i get so many errors, there is no starting point, if there is some please share some basic commands to run these scripts