Работает Криминалист!

Снимаем и Анализируем дамп жесткого диска

Снимаем и Анализируем дамп жесткого диска

Авторство: defaultuser0

Источник: xss.pro

Приветствую форумчане! Продолжаю делится своими знаниями преобретенными работая специалистом по информационной безопасности.

Это вторая часть про работу с дампами первую часть про Анализ дампа оперативной памяти можете почитать тут -> ТЫК

В этой части я покажу боевой пример на виртуалке которая будет поражена одним вирусом0) Я проведу полный анализ и покажу как выглядит классическое расследование таких инцидентов

Для интереса статьи: Я попросил своего знакомого закинуть на виртуалку любой вирус который будет оставться в системе как файл (Ратник, Ботнет)

Я просил его не лупить на полную (с криптом и инжектом в легитимный процесс) так как это очень сильно усложнит мне задачу.

Все как всегда чутка теории + практика!

Жесткий диск компьютера содержит множество ценной информации, от личных данных до важных деловых документов. Понимание того, как извлекать и анализировать эти данные, может быть критически важным для различных целей: от восстановления потерянных файлов до проведения криминалистического анализа в рамках расследований. Снимок жесткого диска, или дамп, позволяет создать точную копию всех данных на диске в определенный момент времени. Этот процесс не только помогает в сохранении данных, но и позволяет детально анализировать содержимое диска без риска для оригинальных данных. В данной статье мы рассмотрим, как корректно снимать дамп жесткого диска и какие инструменты и методы анализа.

Я уже писал в первой части про аппартаный блокиратор записи и о плюсах и мунусах в первой части:

Еще раз хочу напомнить что я описываю пример работы аналитиков и специалистов SOC/CERT

Все статьи которые я пишу это чисто мой практический опыт в SOC'e, возможно найдутся тут узконаправленные специалисты по форензике - был бы рад если вы опишите эти процессы более подробнее чем я.

Давайте сразу приступим к практике!

Снимаем Дамп Жесткого Диска:

Предварительно я уже поразил вирусом виртуальную машину! Давайте разберемся как снять дамп.

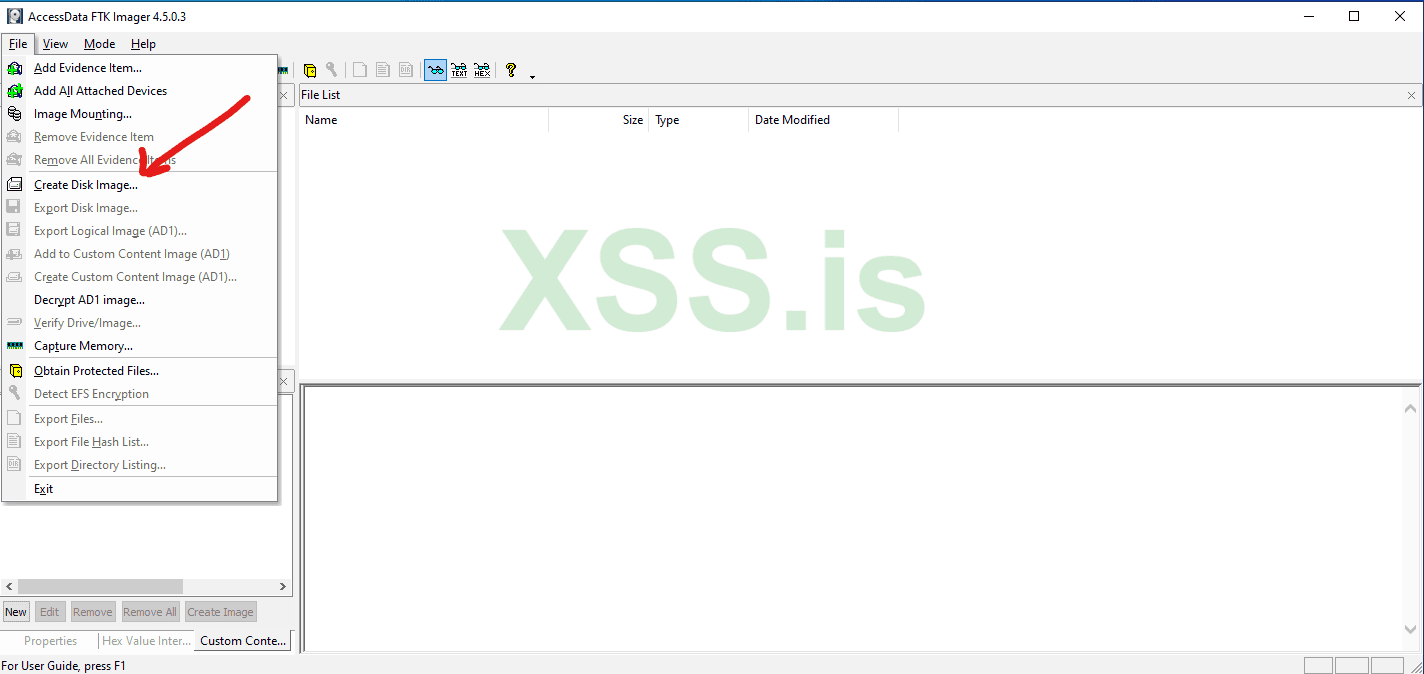

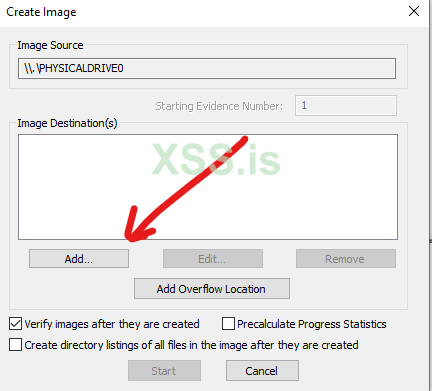

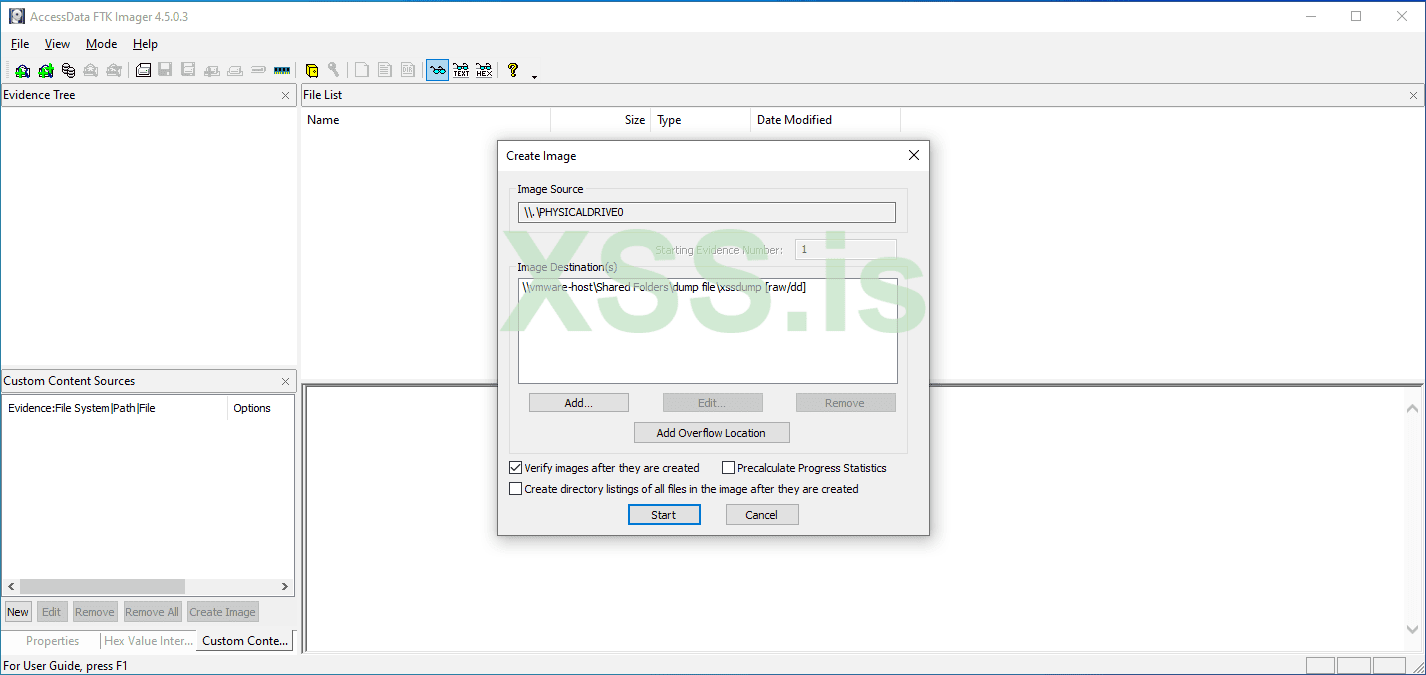

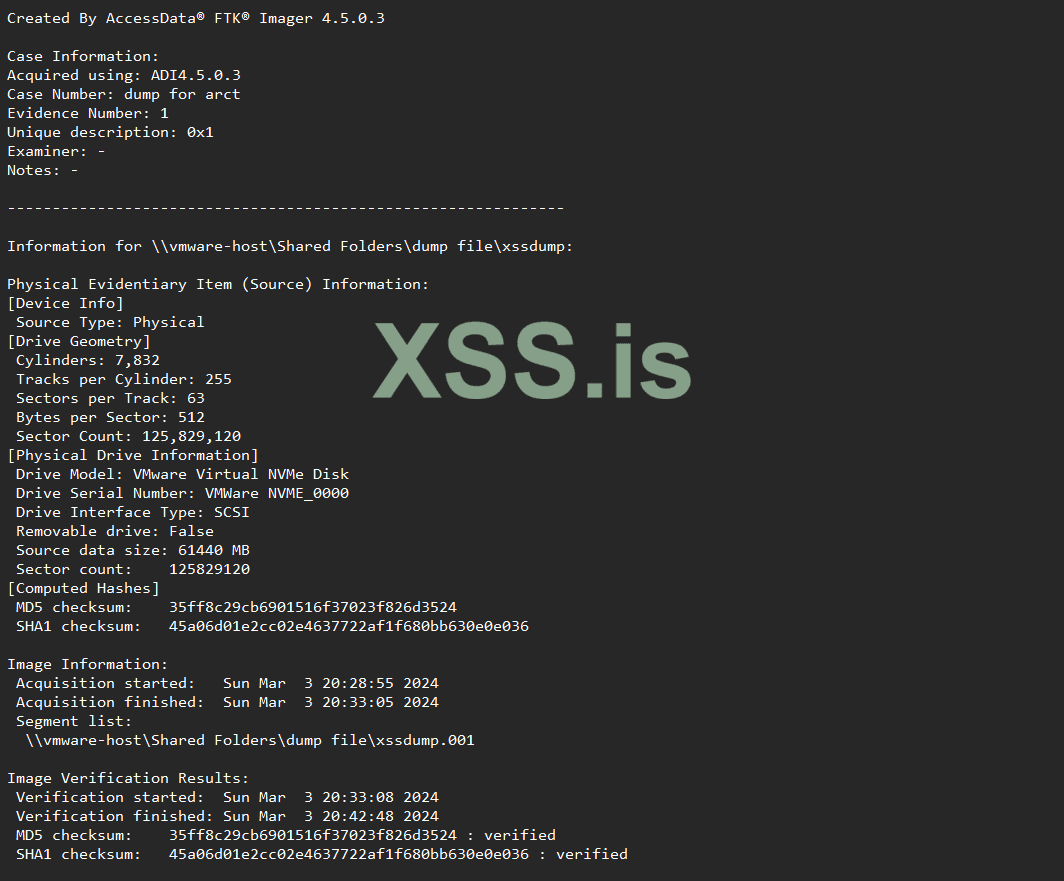

Запускаем известный нам FTK Imager и выбираем в нем функцию Create Disk Image ссылку на скачивание оставлю ниже

- С которого снимаете

- В который записываете его

- При создании дампа жесткого диска важно обеспечить, чтобы копия данных не перезаписывала любые существующие файлы или данные на исходном диске. Использование второго жесткого диска помогает избежать риска случайной потери данных на рабочем диске

- Снимок жесткого диска может быть очень большим и его создание может занять значительное время. Сохранение дампа на отдельный физический диск может улучшить производительность, поскольку операции чтения и записи не будут конкурировать за пропускную способность одного и того же диска

- Если дамп сохраняется на другой физический диск, можно лучше изолировать исходные данные от любых процессов, которые могут привести к их изменению во время создания дампа

- Простое удобство, сам второй диск позволит вам вернуть первый диск условно компании, а вы уже потом можете делать с ним (копией) что хотите (создавть еще копии, анализировать, модифицировать и тд...)

Мы с вами не тупые люди и понимаем что при работе с жесткими дисками, особенно если существует подозрение на наличие вредоносных программ они (вредоносы) могут перенести себя на второй жесткий диск. Тут как говориться смотря что нам нужно или сохранить информацию на диске или получить семпл вредоноса.

Чтобы минимизировать риск заражения второго жесткого диска вирусом с исходного диска, можно следовать нескольким рекомендациям:

- При создании дампа жесткого диска используйте методы прямого копирования, которые не вовлекают исполнение какого-либо кода с исходного диска. Это означает использование низкоуровневых утилит копирования, которые не интерпретируют данные на диске, а просто переносят биты информации

- Подключите исходный жесткий диск в режиме только чтения. Это предотвратит любые попытки записи данных на диск, которые могут включать вредоносное ПО. На рынке есть спец аппараты и ПО, которые позволяют подключать диски в режиме только чтения.

- Используйте отдельную, изолированную систему для создания и анализа дампа жесткого диска. (Изъять исходный диск, подкючить к изолированной системе и запустить прцесс снятия дампа)

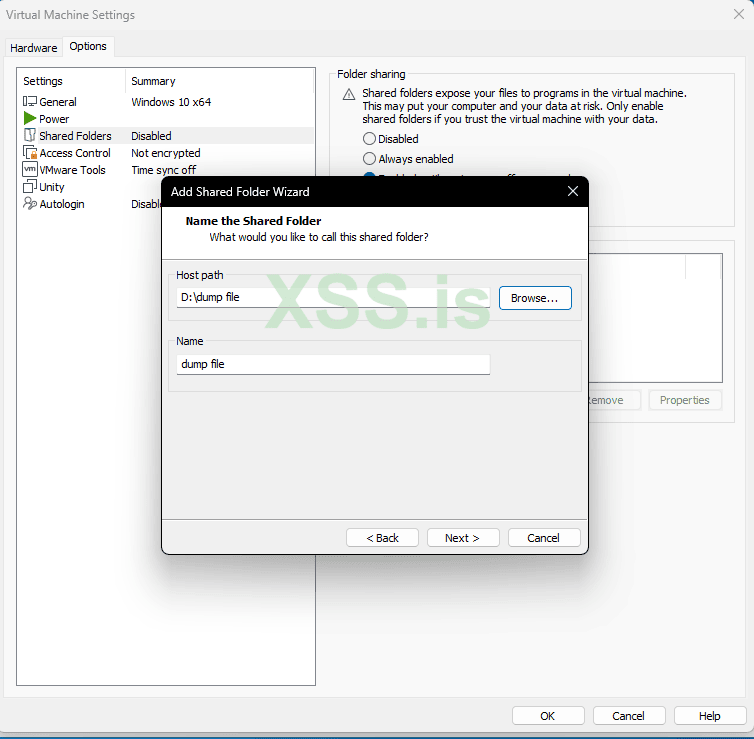

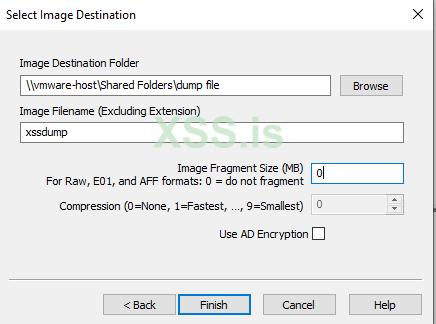

Так как я использую Виртуальную машину я сделаю все проще, дам виртуальной машине доступ к сетевой директории основного хоста

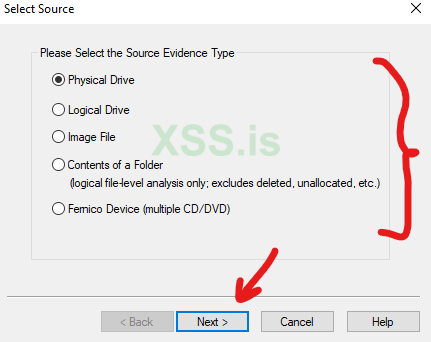

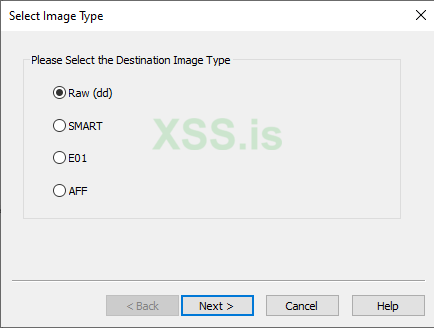

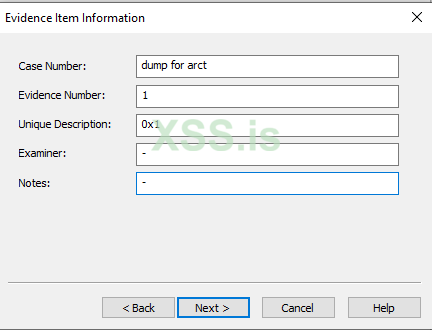

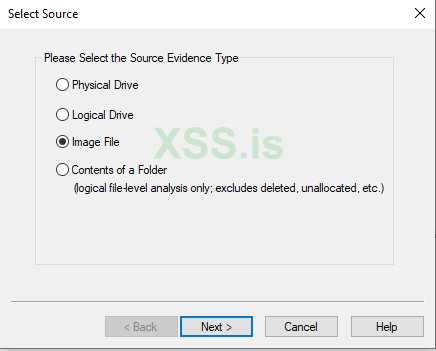

В появившемся окне выбираем тип источника.

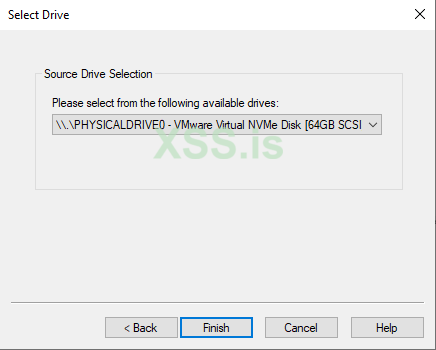

Далее выбираем сам диск

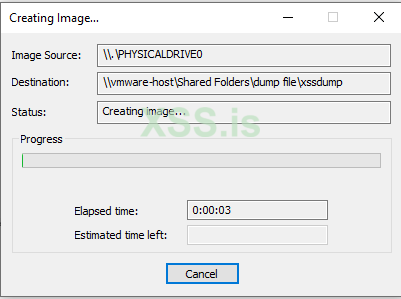

Теперь нажимаем старт и идем занимается другими делами (особенно если диск больше 1ТБ)

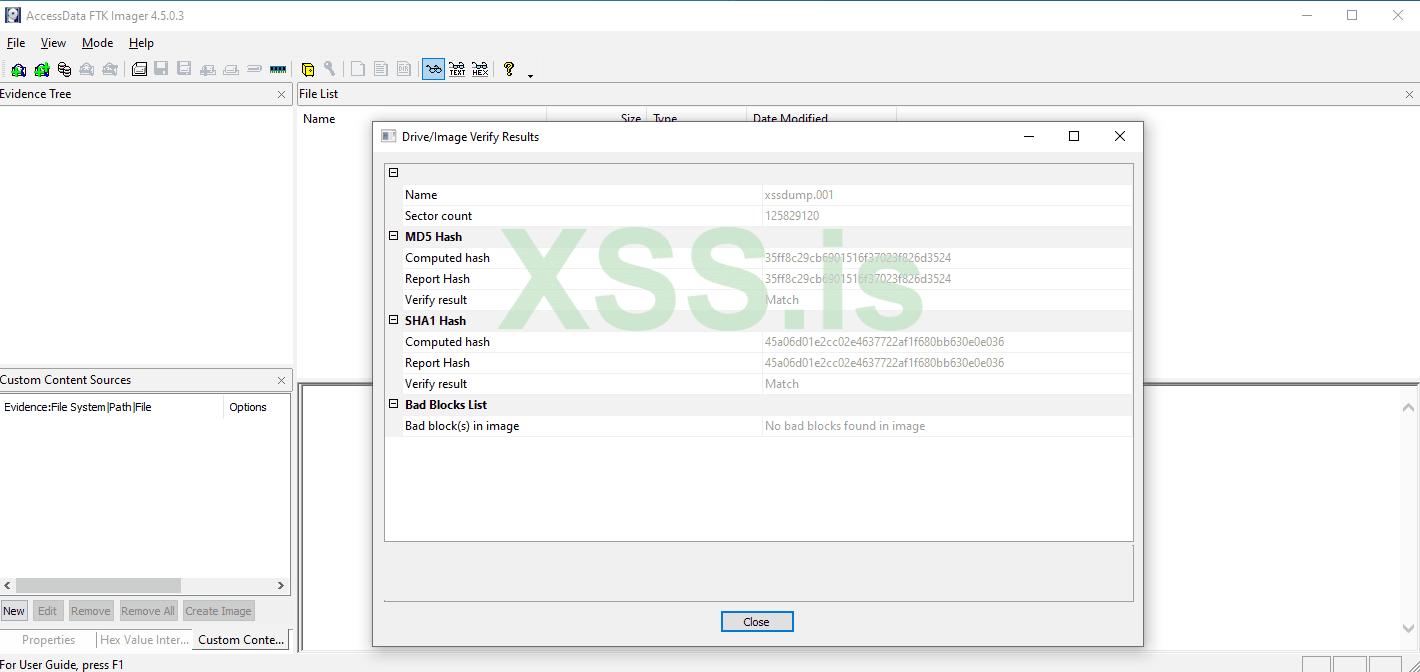

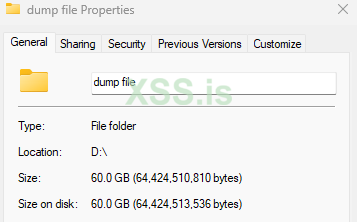

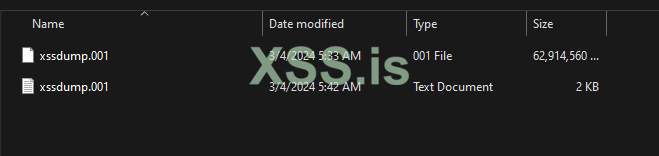

Так же прошу заметить что записалось ровно 60гб = дамп в полном виде.

Анализируем Дамп Жесткого Диска:

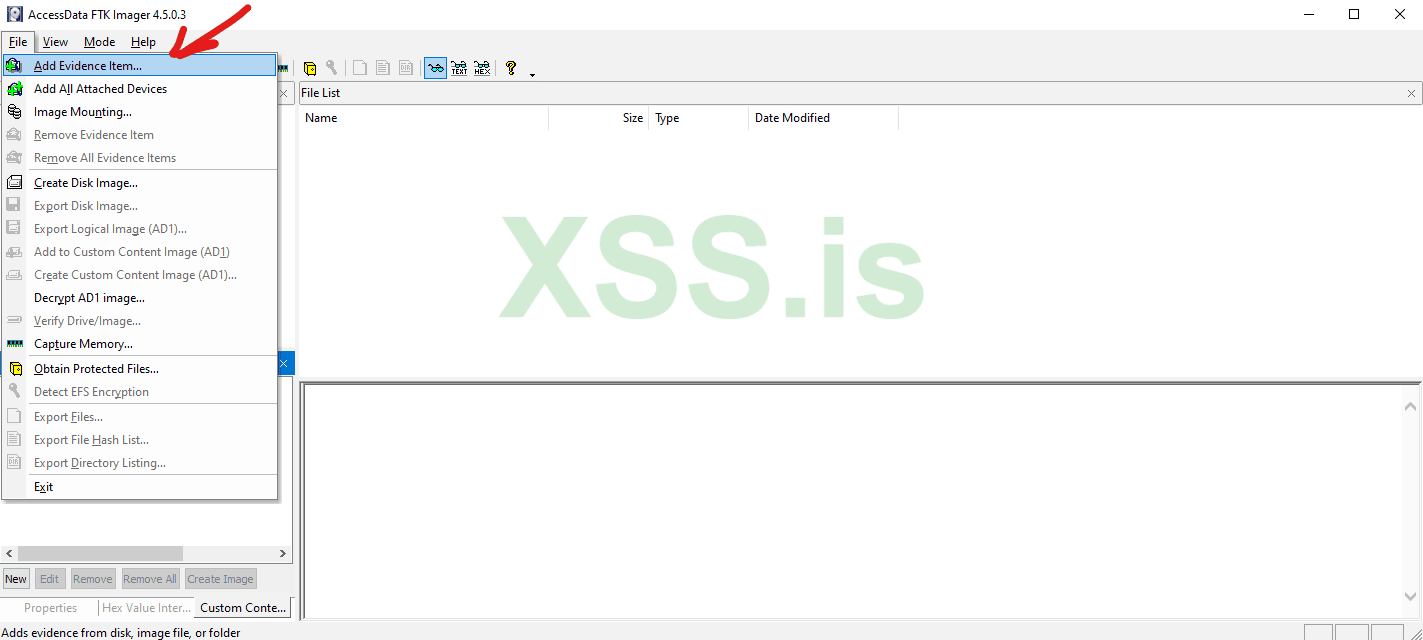

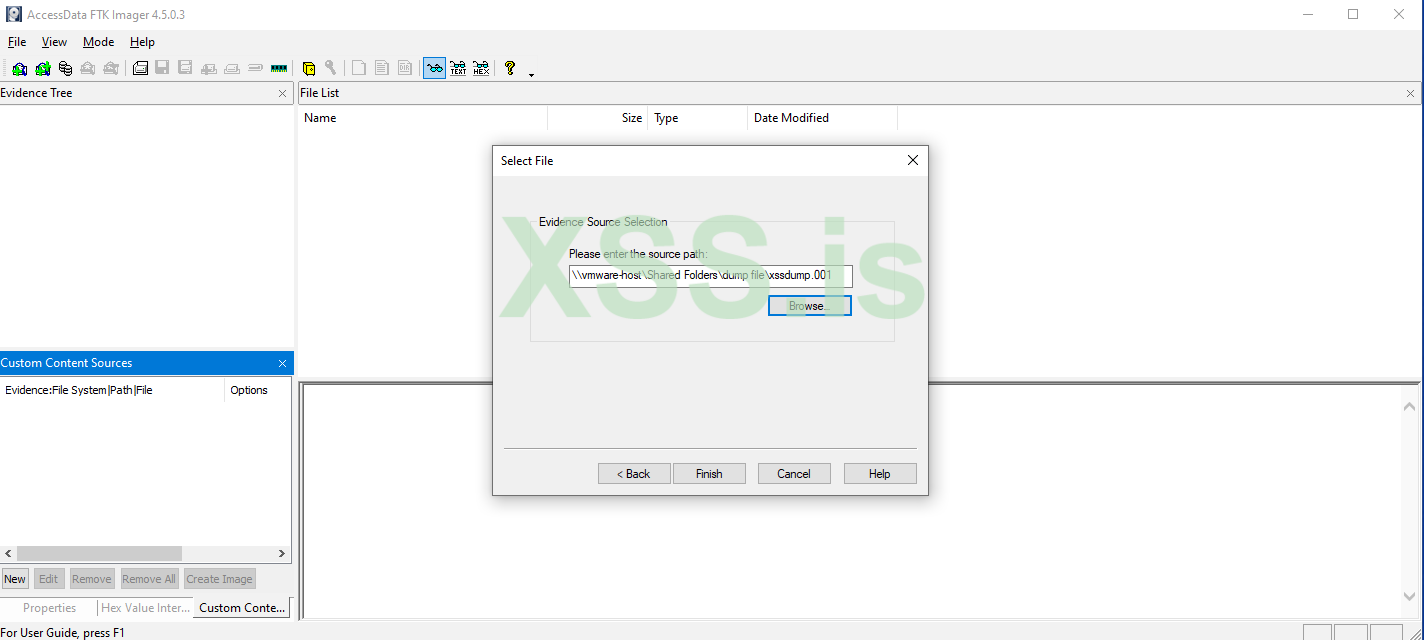

Запускаем ftk imager на изолированной системе и выбираем пункт - Add Evidence Item...

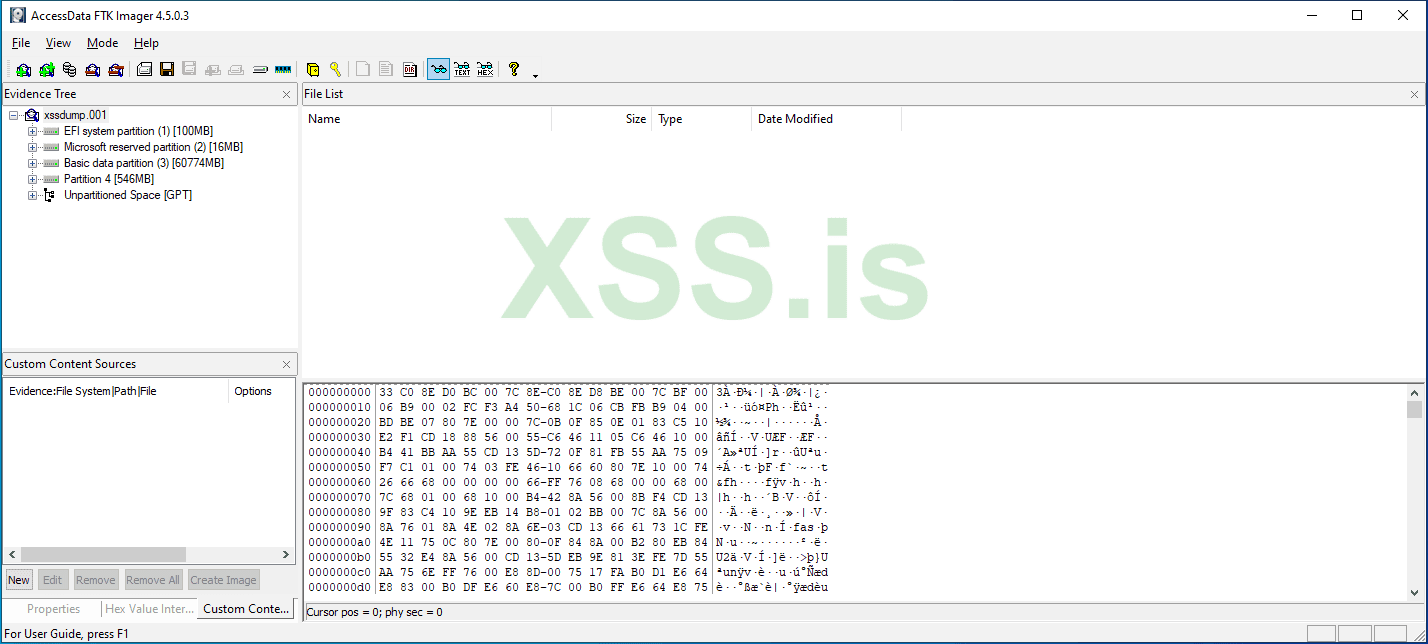

И перед нами уже безвредный дамп в чистом виде. Теперь мы можем приступить к детальному его анализу!

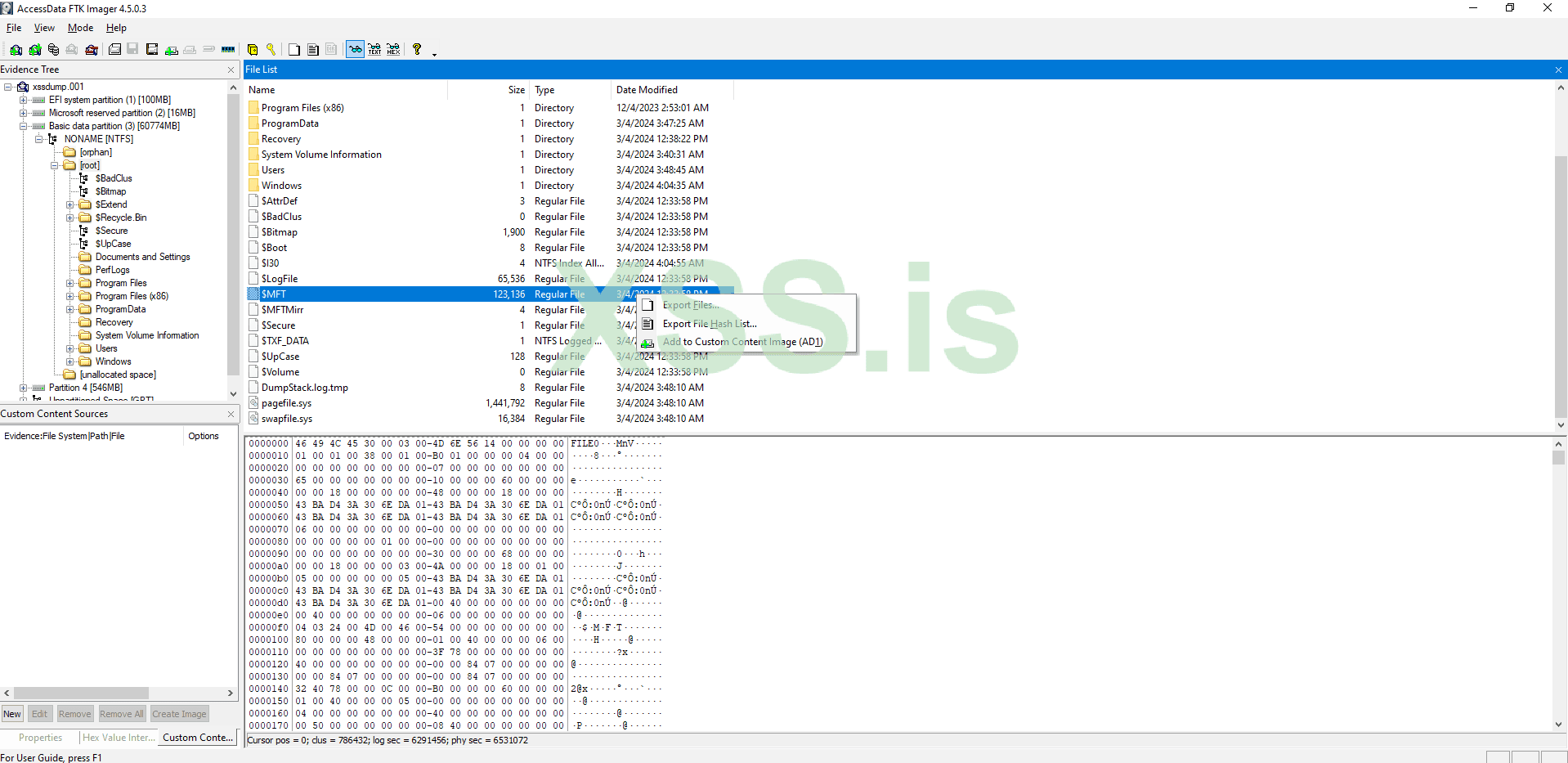

MFT - Главная таблица файлов. В MFT есть по крайней мере одна запись для каждого файла в томе файловой системы NTFS, включая сам MFT. Вся информация о файле, включая его размер, метки времени и даты, разрешения и содержимое данных, хранится либо в записях MFT, либо в пространстве за пределами MFT, описываемого записями MFT.

Почитать подробнее про MFT можете тут -> ТЫК

Выгружаем этот файл и приводим его в нормальный вид (Нормальный я имею ввиду csv формат файла)

Называется она MFTECmd. Я приложу ниже под этой статьей все ссылки

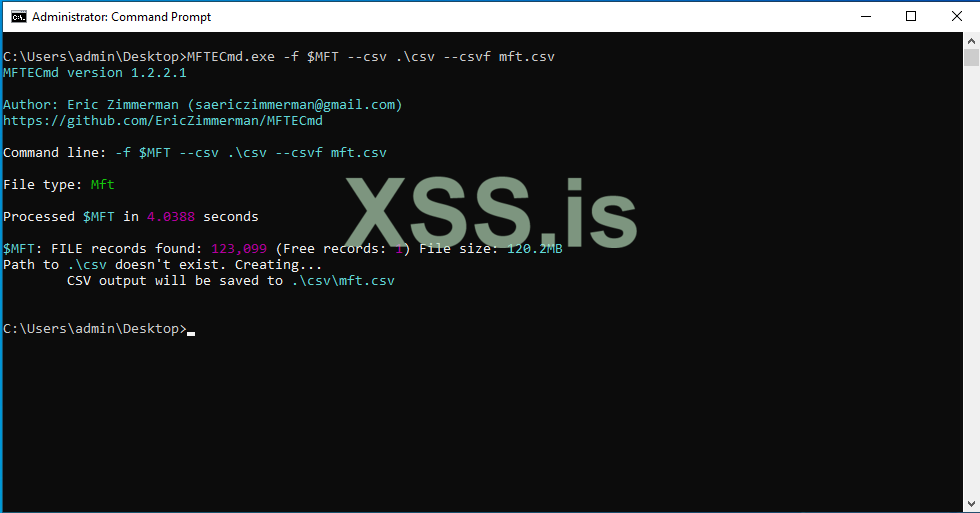

Открываем cmd от админа и вводим такую команду:

Код:

MFTECmd.exe -f "Название сырого файла" --csv "куда? директорию" --csvf "Название обработанного файла"

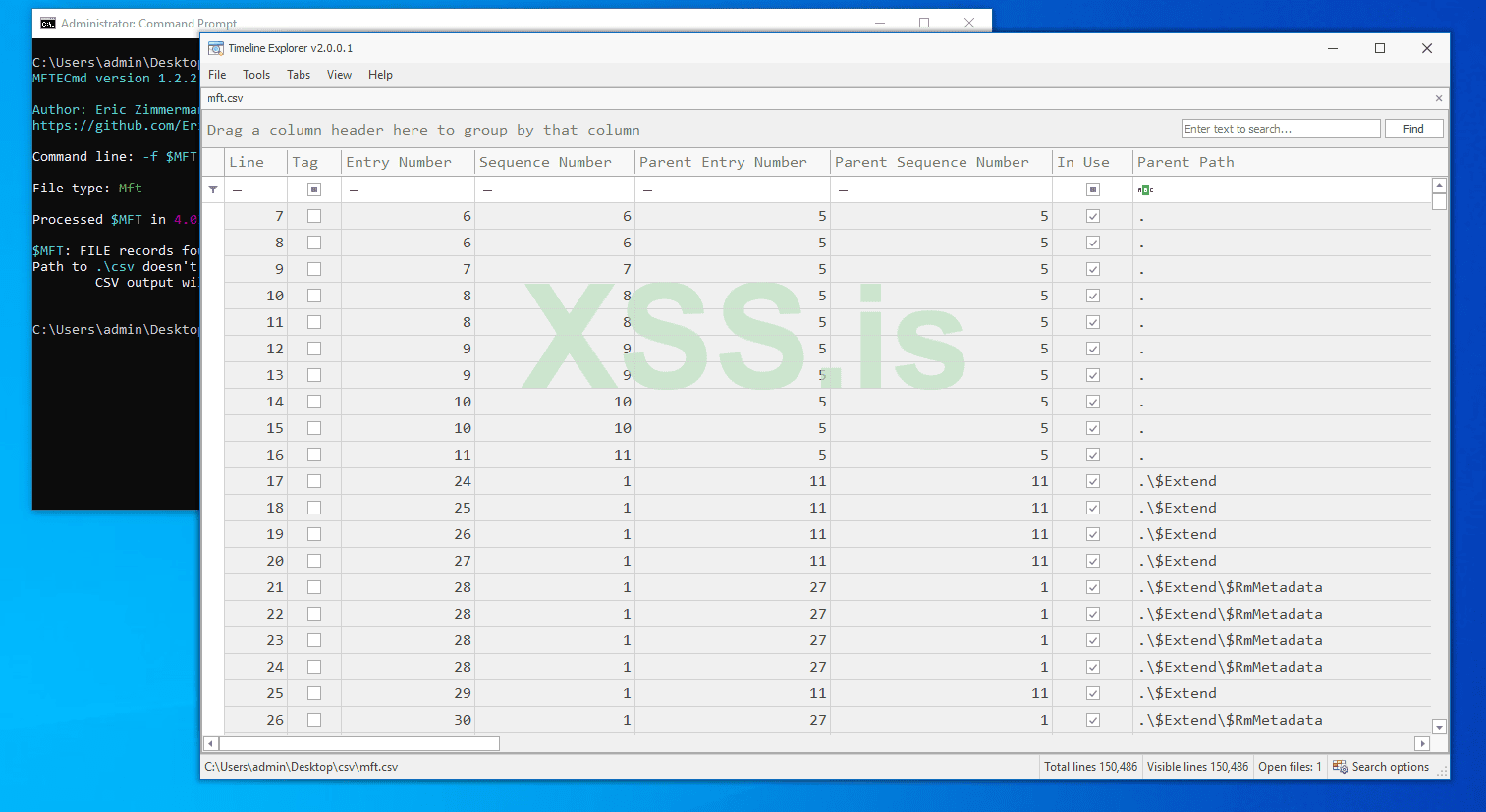

Теперь все от того же парня качаем утилиту Timeline Explorer (Ссылка сами знаете где)

Предварительно поставьте нужную версию .NET'a

Переносим туда наш csv файл.

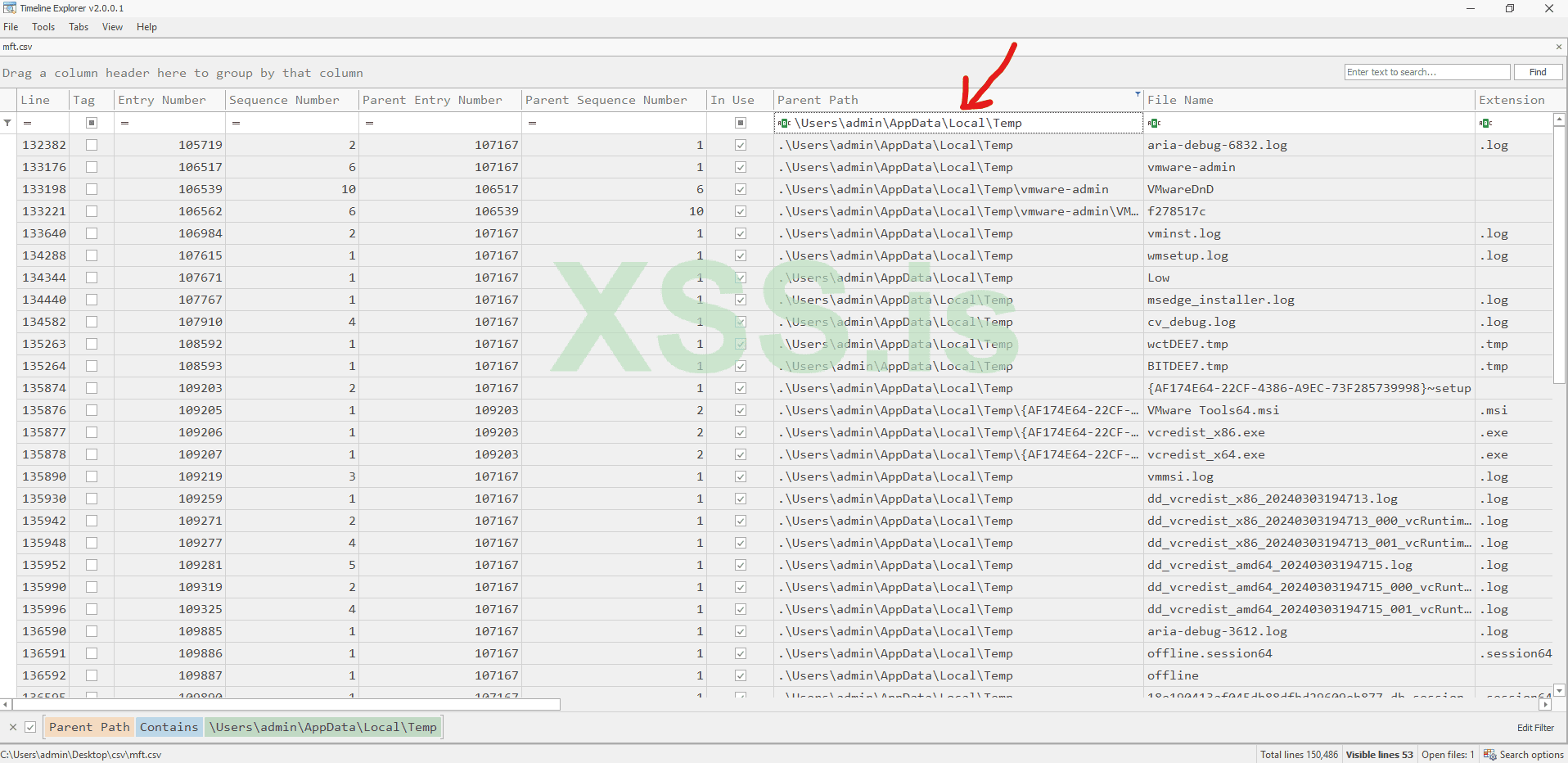

Пробегаемся по всему темпу и смотрим есть ли что то подозрительное, в моем случаи нет :/

Я на фоне продолжаю искать по всему диску в самых популярных местах хоть какой то след, а пока я это делаю опишу вам другой способ

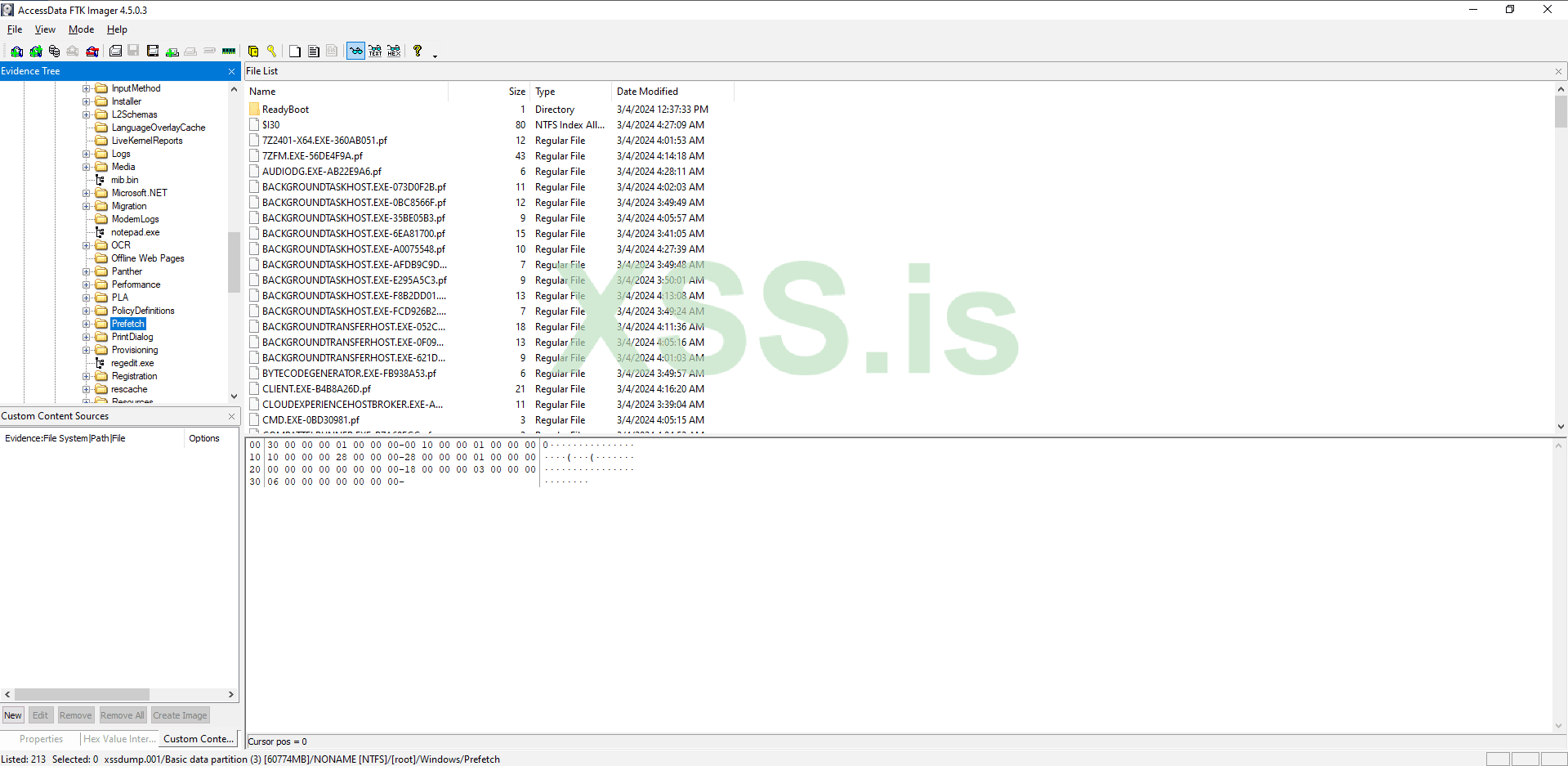

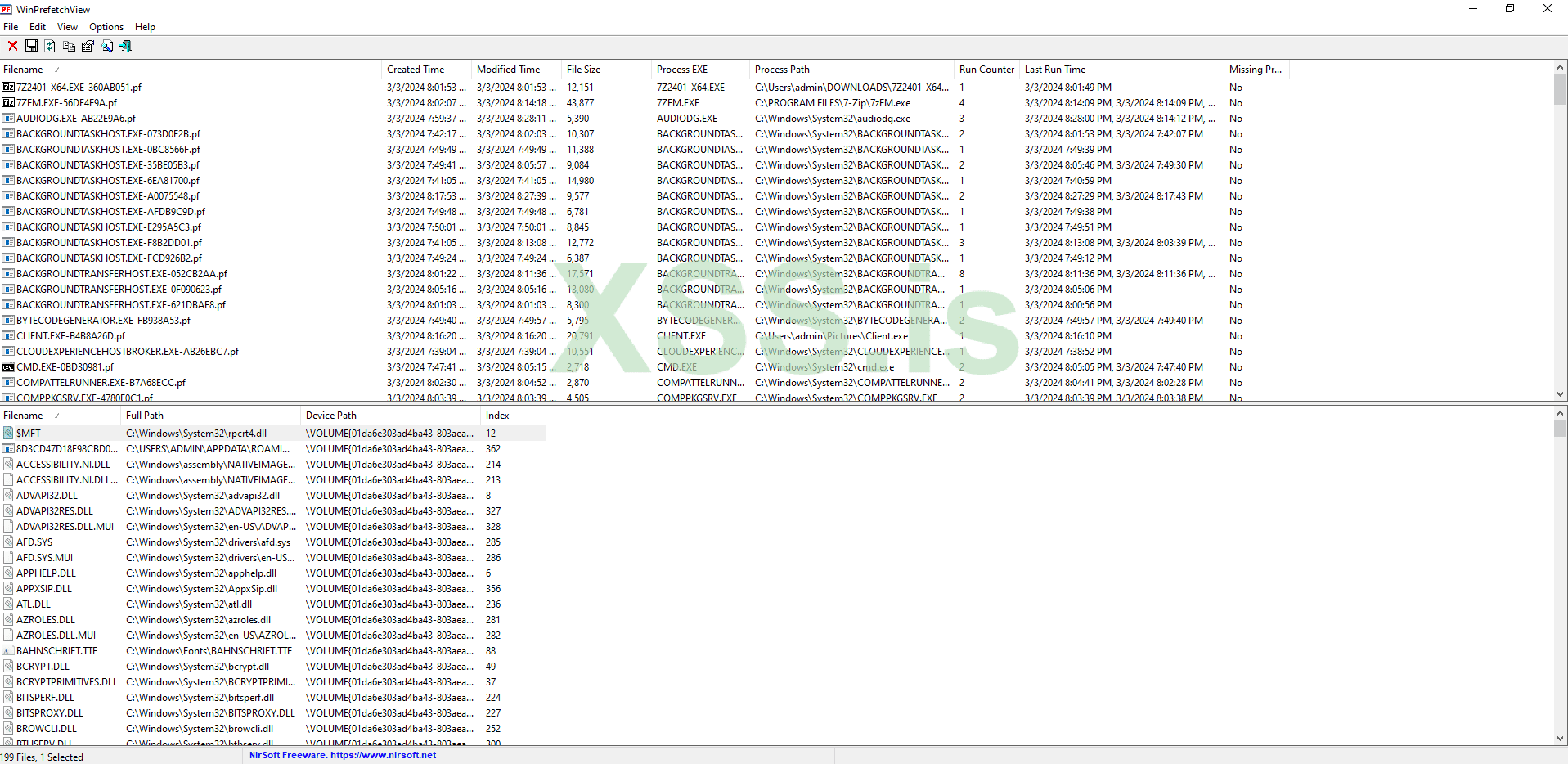

Прибегаем к Prefetch.

Prefetch — это компонент операционной системы Windows, используемый для оптимизации времени загрузки приложений. Механизм Prefetch анализирует, какие программы и файлы часто используются, и на основе этих данных предварительно загружает части этих программ и файлов в память при старте системы. Это позволяет ускорить запуск часто используемых приложений.

Логи Prefetch содержат информацию о загружаемых программах, включая время запуска приложения, частоту его использования и связанные файлы. Эти данные сохраняются в специальных файлах с расширением .pf в директории C:\Windows\Prefetch

Поэтому бежим в FTK Imager выгружать Prefetch =)

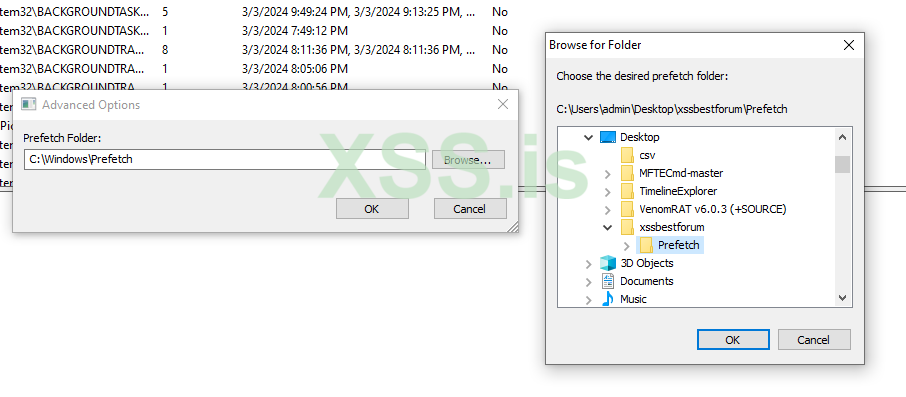

Вот эта директория ее прям с корнями выдергиваем и следующим этапом ставим WinPrefetchViwer

В WinPrefetchViwer открываем Advanced Options и берем папку которую мы сняли Prefetch c дампа.

Я все продолжаю искать где мой знакомый оставил следы...

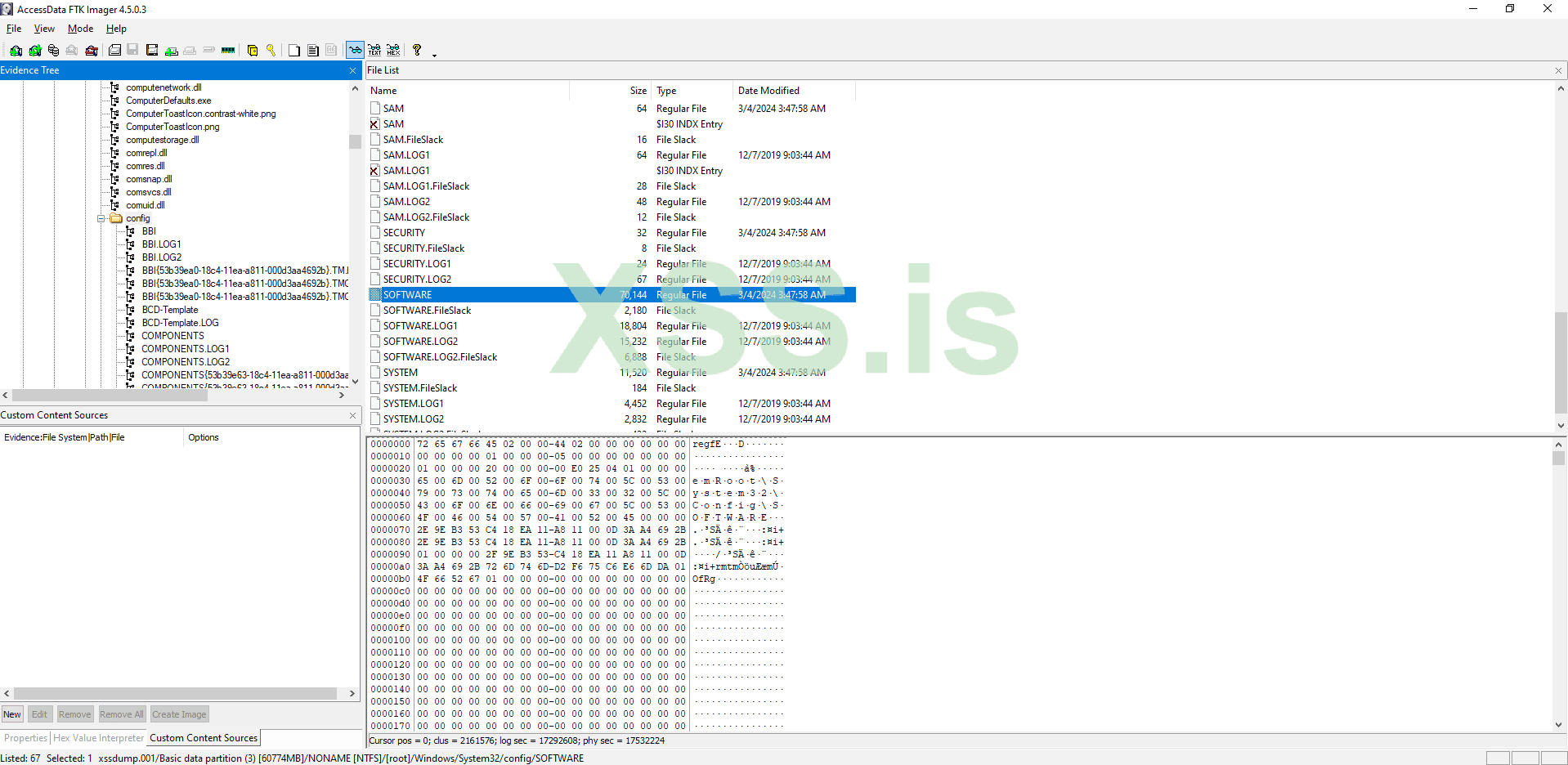

Пока я это делаю еще один пример, анализируем реестер.

Для того чтобы получить весь реестер бежим в FTK Imager по пути Windows\System32\config

Тут мы с корянми всю директорию, но честно говоря мне щас нужно только SOFTWARE

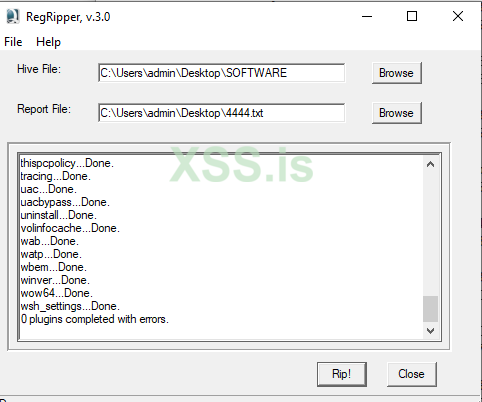

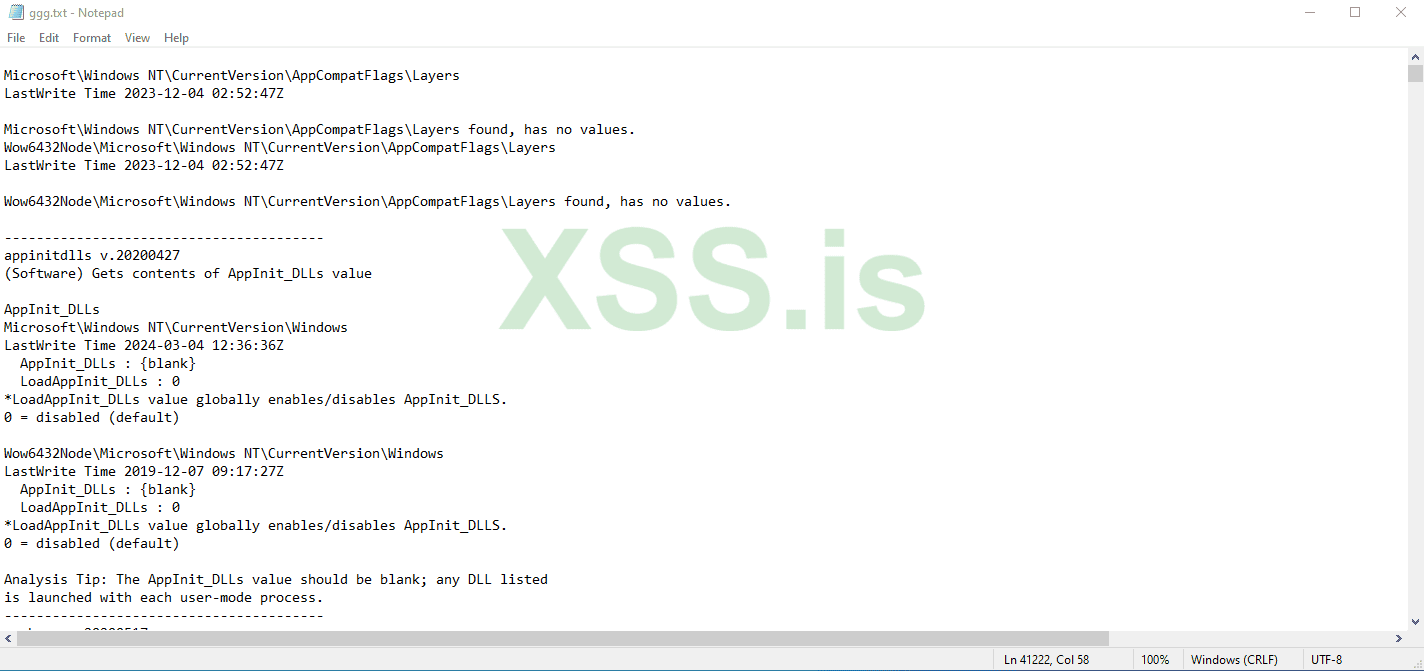

Получив нужные файлы их надо так же привести в нормальный вид, для этого я буду использовать RegRipper

Тут мы берем файл реестра и получаем выход в виде txt уже автоматически проанализрованный на аномалии..

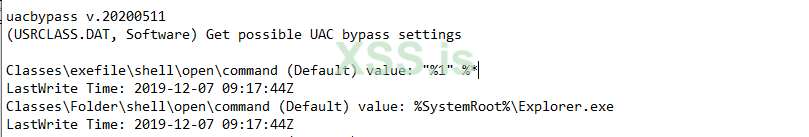

Открыв файл я продолжаю проводить анализ и искать аномалии, можно посмотреть автозапуск (Ратники и Ботнеты без этого не могут)

Советую всем если вам попал в руки такой дамп первым делом так же брать эту директорию и изучать их.

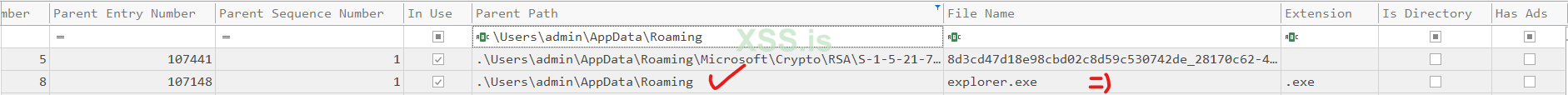

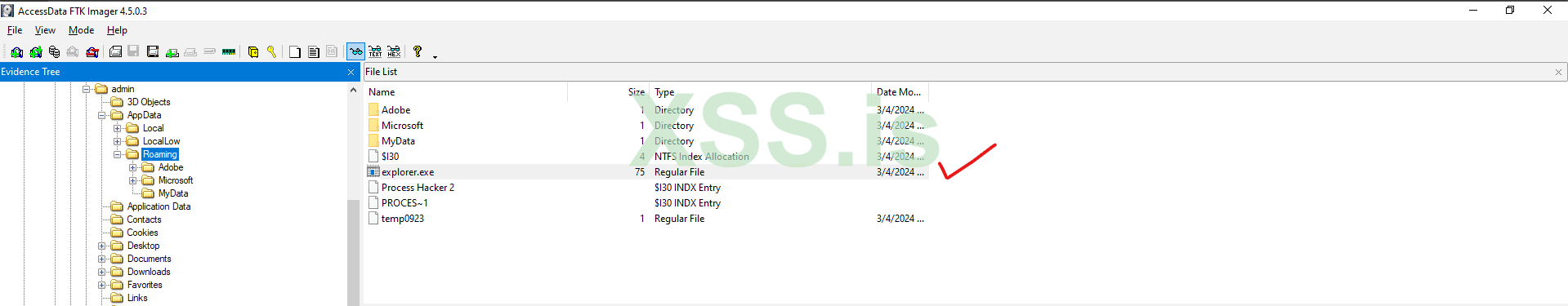

Спустя N-ое время я нашел в логах упоминания процесса explorer.exe =)

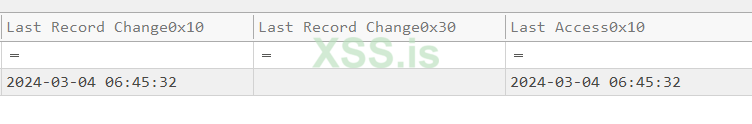

И как раз зафиксированное последнее время было 06:45 +- 10 мин мой знакомый сидел на той самой вируталке

Сложив 2+2 я достал эти файлы и понял насколько меня считает мой знакомый за дебила..

Буду откровенным я искал просто во всех черных дырах, листал весь реестер пытался понять что и где, но как говориться если хочешь что то спрятать, спрячь на видном месте =)

Само собой при запуске Диспетчера задач или Process Hacker или ему подобные программы, Вируса небыло видно. (нетстат нервно курит в сторонке)

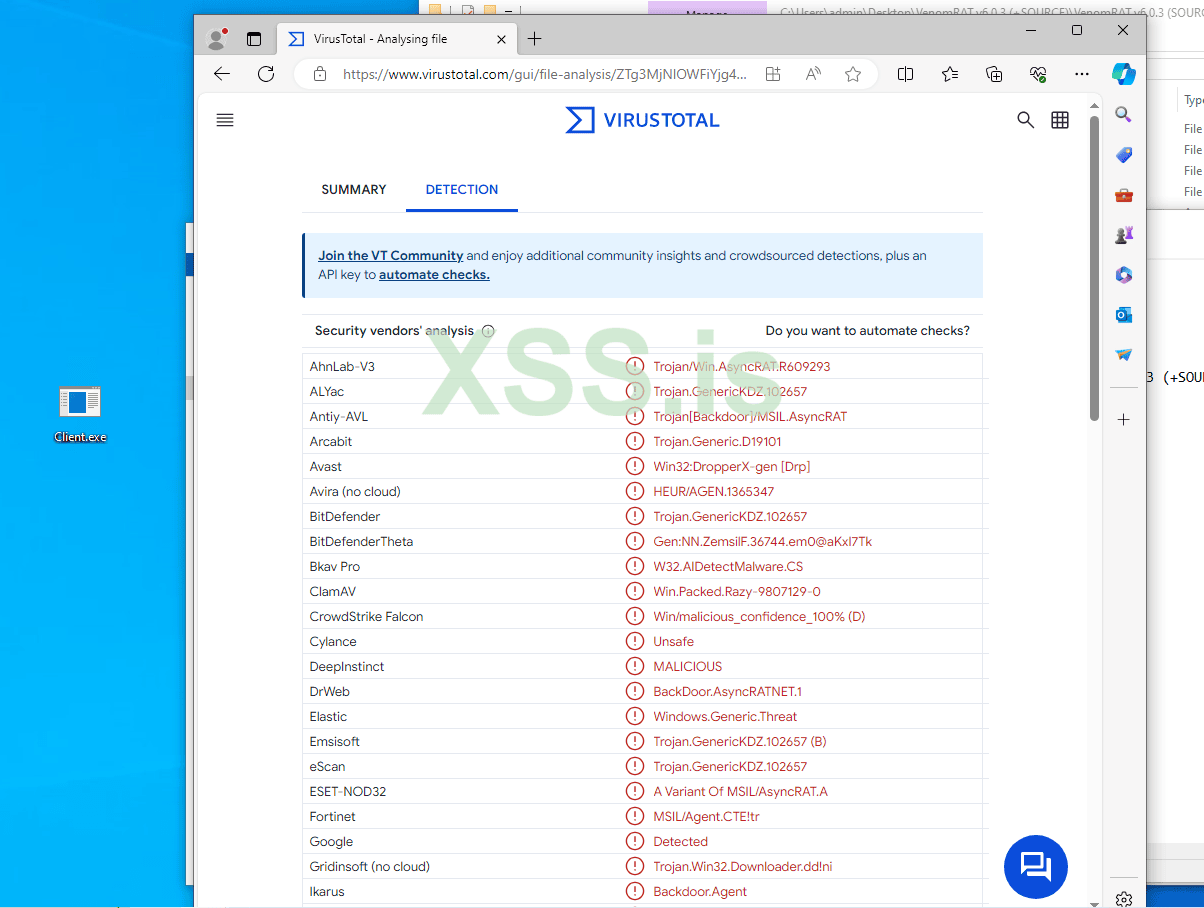

Закинув дернутый мной explorer.exe на Вирус Тотал я выиграл Джекпот

Само собой у вас логичный вопрос где смотреть(?)

Я приложу сюда табличку куда стоит смотреть в первую очередь при анализе дампов жесткого диска:

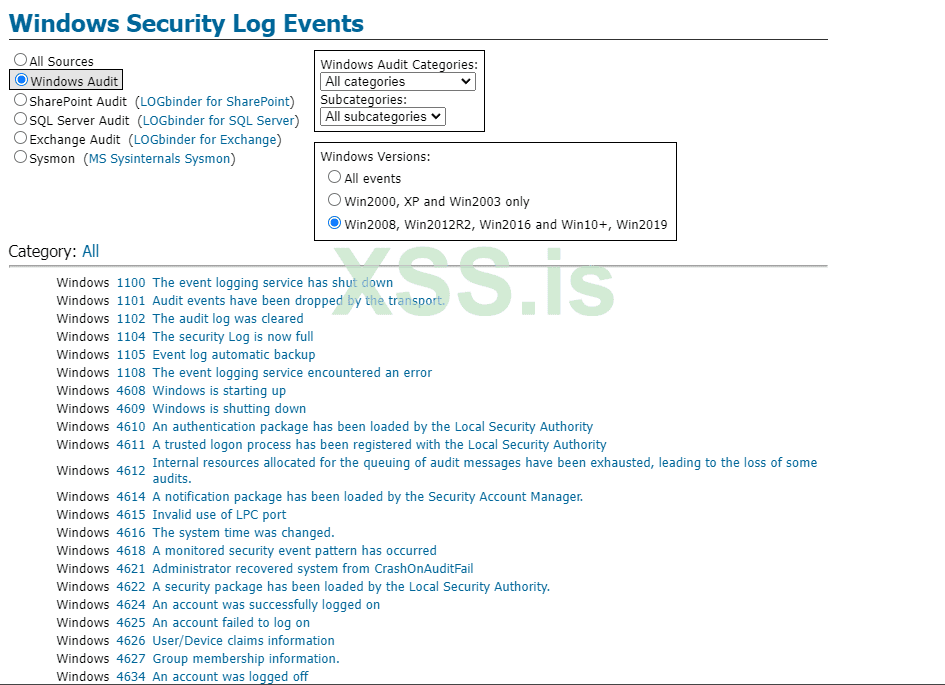

Так же советую смотреть журналы виндовс.

| Master File Table | Главная таблица |

| Prefetch | Информация о загружаемых программах |

| UsnJrnl | Журнал выполняемых действий |

| Windows\System32\winevt\Logs | Логи журналов |

| Windows\System32\config | Реестр |

Если вы добрались до журнала Security то обязательно смотрите на ID связанные с аутентификацией пользователя (4768,4771,4624,4625,4672)

Особенно обращйте внимание на такие ID где видно как локальный админ зашел в систему (4672)

Все так-же RDP ID изучайте внимательно, обычно продавцы доступов и плохие ребята пользуються слабыми аутентификационными данными и получают доступ в сеть компании или же единичного хоста из за них.

Подключение RDP ID (4778)

Отключение RDP ID (4779)

И еще очень важно!! Очистка журнала (этим тоже хацкеры пользуються и создание запланированных событий)

Очистка журнала ID (1102,104)

Создано запланированное событие ID (4698)

Все что связанно с Powershell и Политиками так же смотрите если у вас есть там доступ.

Вообще поставьте как шпаргалку это и с этим в руках бегайте по логам =)

Что касается всей этой операции, это очень долгий душный процесс, особенно если вы анализируете огромное количество дампов с жестких дисков +- по 200ГБ-1ТБ

Всем тем кто хочет начать свой путь в форензике советую читать отчеты и пытаться проходитиь CTF!

Всем спасибо кто прочитал!

Для тех кто хочет поддержать меня финансово:

BTC: bc1qxzw0u2hl40hxpw0zjz82zzkl5mgjtp9xwkex6f

Мой ТГ канал со стримами и полезной инфой:

TG: t.me/infosecetochto

До скорого!

Последнее редактирование: