Пожалуйста, обратите внимание, что пользователь заблокирован

Всем привет , не могу попасть на esxi 6.0 , пароль не подбираеться , esxi не в домене. Какие есть вараинты ? искал cve но что то безуспешно

sai:$6$YTJ7JKnfsB4esnbS$[B]5XvmYk2.GXVWhDo2TYGN2hCitD/wU9Kov.uZD8xsnleuf1r0ARX3qodIKiDsdoQA444b8IMPMOnUWDmVJVkeg[/B]1:19446:0:99999:7:::sai:$6$YTJ7JKnfsB4esnbS$[B]5XvmYk2.GXVWhDo2TYGN2hCitD/wU9Kov.uZD8xsnleuf1r0ARX3qodIKiDsdoQA444b8IMPMOnUWDmVJVkeg[/B]1:19446:0:99999:7:::спасибо , попробуюThere is a bypass method that works from ESXI 7.0 down

I hope this helps you

1. Run Linux Live

2. Mount the drive where ESXI is installed

3. Unzip the stat.tgz file

4. Unzip the local.tgz file

5. Enter the local folder

6. Find the shadow file and open it using vi

7. You will see root user and password hash.

For example :

sai:$6$YTJ7JKnfsB4esnbS$[B]5XvmYk2.GXVWhDo2TYGN2hCitD/wU9Kov.uZD8xsnleuf1r0ARX3qodIKiDsdoQA444b8IMPMOnUWDmVJVkeg[/B]1:19446:0:99999:7:::

Then you have to delete the part of the hashed password that after the $

8. Save the shadow file

9. Compress local again using the tar command

like this :

tar -czvf local.tgz /local

10. Compress the local.tgz file again as stat.tgz

And finally restart and enjoy

Very nice solution, Respect!There is a bypass method that works from ESXI 7.0 down

I hope this helps you

1. Run Linux Live

2. Mount the drive where ESXI is installed

3. Unzip the stat.tgz file

4. Unzip the local.tgz file

5. Enter the local folder

6. Find the shadow file and open it using vi

7. You will see root user and password hash.

For example :

sai:$6$YTJ7JKnfsB4esnbS$[B]5XvmYk2.GXVWhDo2TYGN2hCitD/wU9Kov.uZD8xsnleuf1r0ARX3qodIKiDsdoQA444b8IMPMOnUWDmVJVkeg[/B]1:19446:0:99999:7:::

Then you have to delete the part of the hashed password that after the $

8. Save the shadow file

9. Compress local again using the tar command

like this :

tar -czvf local.tgz /local

10. Compress the local.tgz file again as stat.tgz

And finally restart and enjoy

Подскажи, что можно сделать с есхи, если есть этот порт?порт 427 доступен на ESX?

Введи его в домен?esxi не в домене

вцентра нетуВведи его в домен?

Very nice solution, Respect!

риспект, класнеый способ.

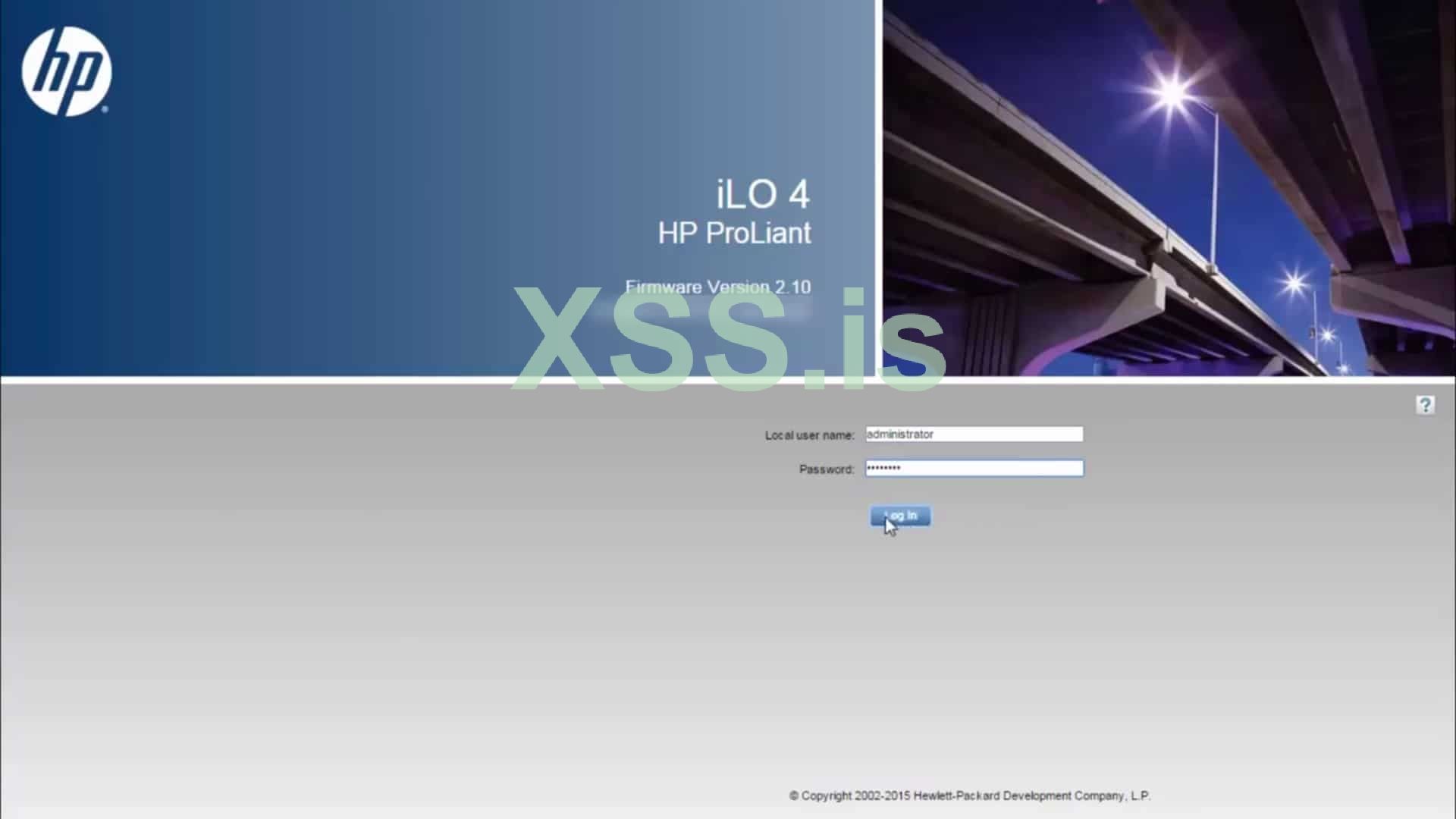

если утебя нету доступа к каробки можешь такое провернуть через IPMI.

такие штуки часто вырожаються ввиде ILO на HP либо IDRAC на Dell.

IPMI позволяет делать с физической машиной тоже самое что с виртуалкой (менять настройки в биос подключать диски в виде ISO)

есть парачку CVEшк в OpenSLP (сервис который слушает на 427) у которех есть POC на гитхабеПодскажи, что можно сделать с есхи, если есть этот порт?

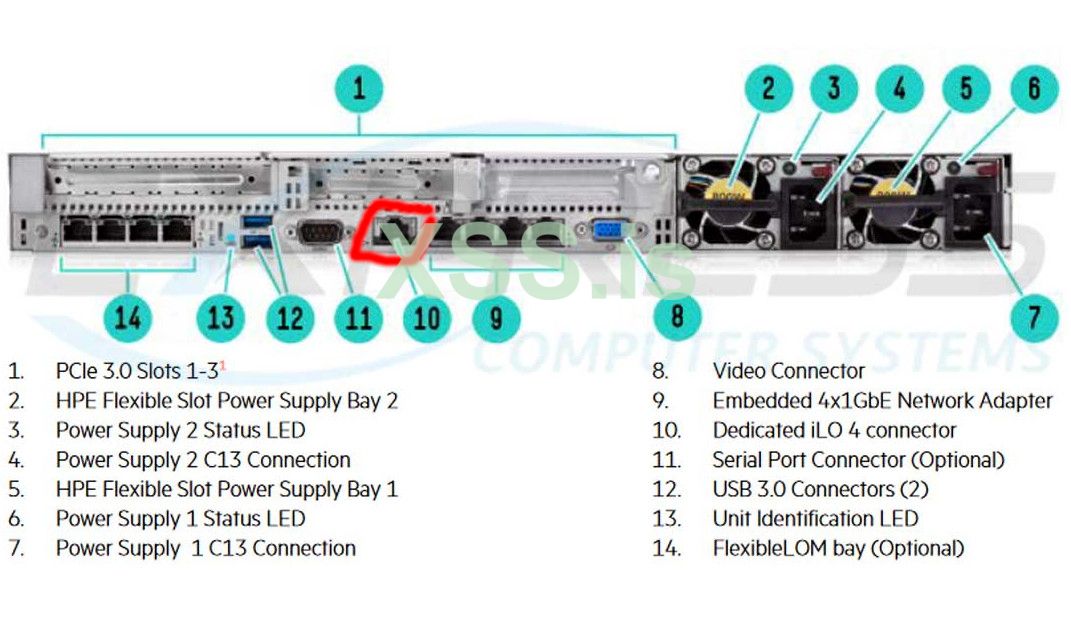

смотри, возьмём к примеру HP DL360 GEN 9Не понимаю как такое провернуть удаленно без физически воткнутой в сервак флешки. можешь уточнить?

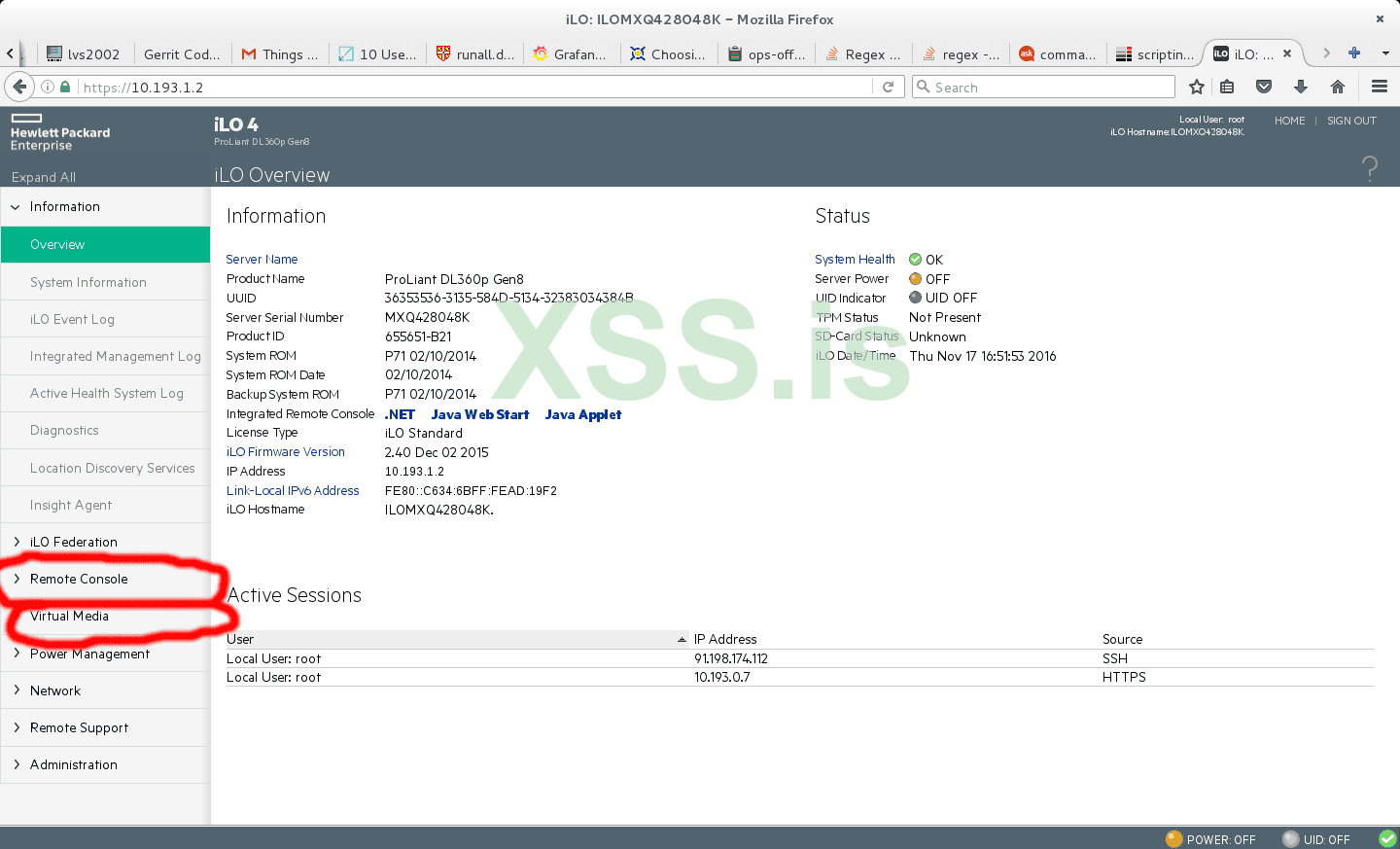

Идею понял, буду пробоваться дотянуться до iLo. Через ремоте консоль iLo можно SMB шару прикрутить серваку?смотри, возьмём к примеру HP DL360 GEN 9

жопа выглядит так :

обрати внимание на количество портов под сеть

интиресин номер 10 потомушта одинок ... шучу) потомушта он от ilo

типерь этот порт от "одельного компа" (IPMI)

этот комп позволяет управлять серваком на удалёнке через веб

тоисть можно открыть консоле сервака (да, прям Bios кпримеру)

и приконектит виртуальный диск в "привод" на удалёнки

если есть ещё вопросы обращятьсь)

хз если честно...Идею понял, буду пробоваться дотянуться до iLo. Через ремоте консоль iLo можно SMB шару прикрутить серваку?