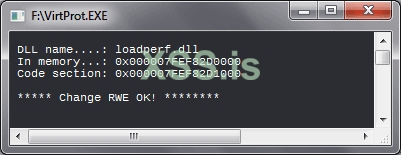

Доброго времени суток. Реализовал маппинг файла. Задался вопросом, эффективние ли это RunPE? всё же не дергаются сторонние процессы, да и вызовов винапи гораздо меньше потребовалось.

Является ли эта методика LoadPE? не очень понял. И как вообще эффективна вплане обхода?(при условии скрытых импортов естественно)

Является ли эта методика LoadPE? не очень понял. И как вообще эффективна вплане обхода?(при условии скрытых импортов естественно)