Пожалуйста, обратите внимание, что пользователь заблокирован

TOR не анонимен, почему? - из-за массового контроля входных и выходных нод сети TOR. Почему это является проблемой и как благодаря контроля входных/выходных нод деанонимизируют пользователей - смотрите в видео.

Для тех кто любит текст:

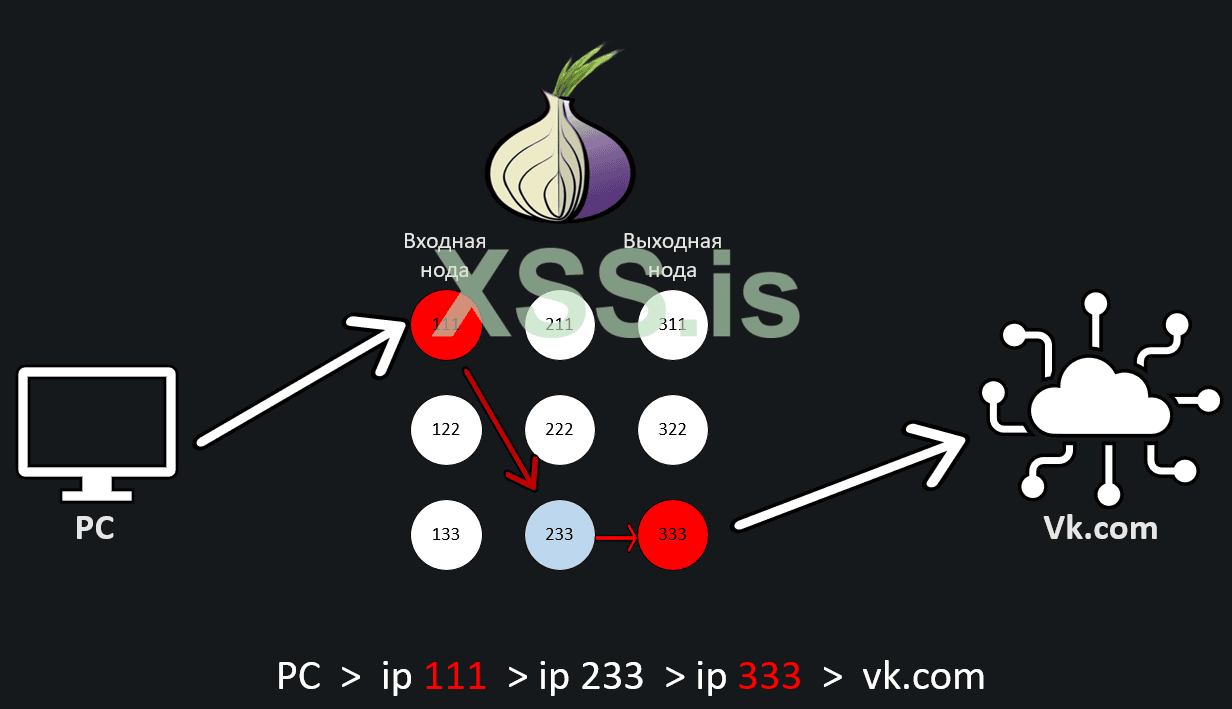

Если нам не повезло и мы попали на входную и выходную ноду, которая контролируется службами = деанон нашего реального ip. Почему? Входная нода видет наш ip и вторую ноду, выходная нода видит конечный ресурс который мы посещаем и вторую ноду, т.е. вторую ноду видят и первая и третья нода, соответственно ей владеть не обязательно для деанона.

А теперь добавляем то, что цепочки ТОР меняются каждые 10-ть минут = получаем повышенный шанс поймать бинго - первую и третью "красную" ноду. + еще добавим постоянный NetFlow от заботливого провайдера и союз 14-ри глаз.

Реально интересно Ваше мнение.