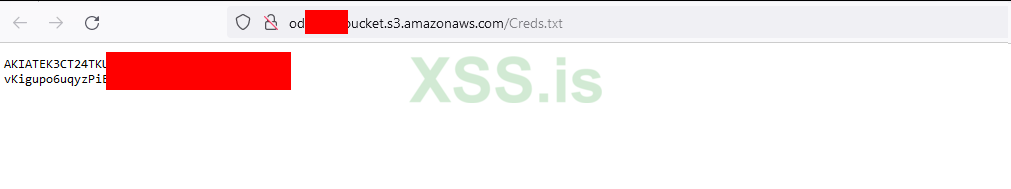

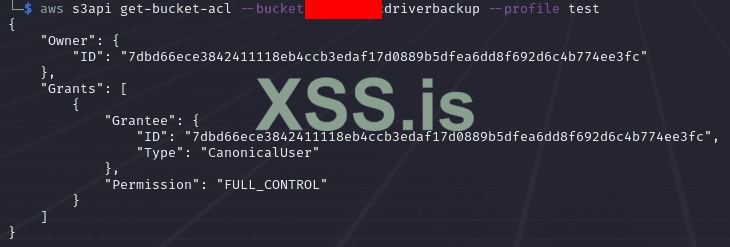

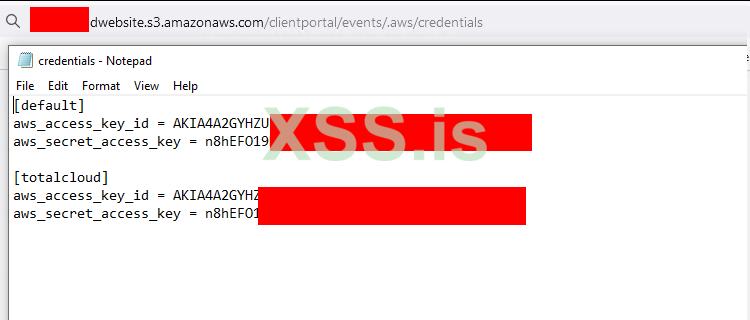

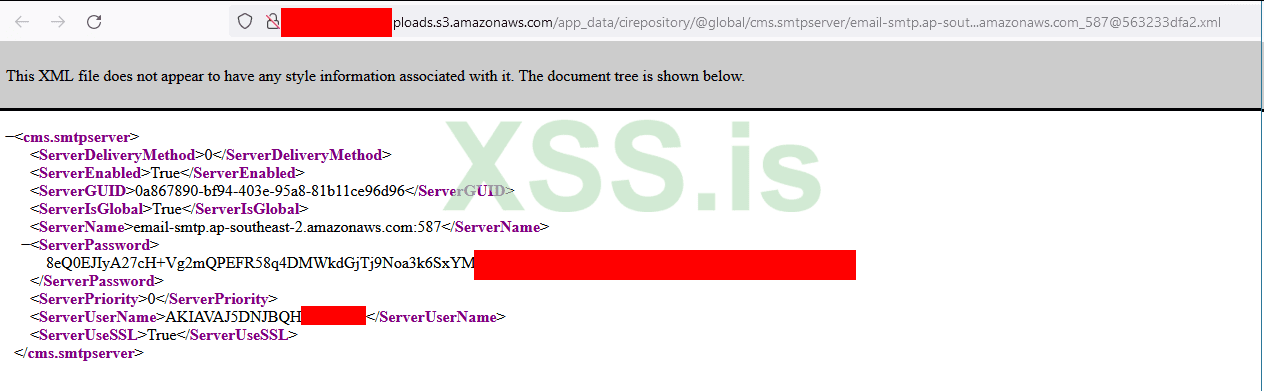

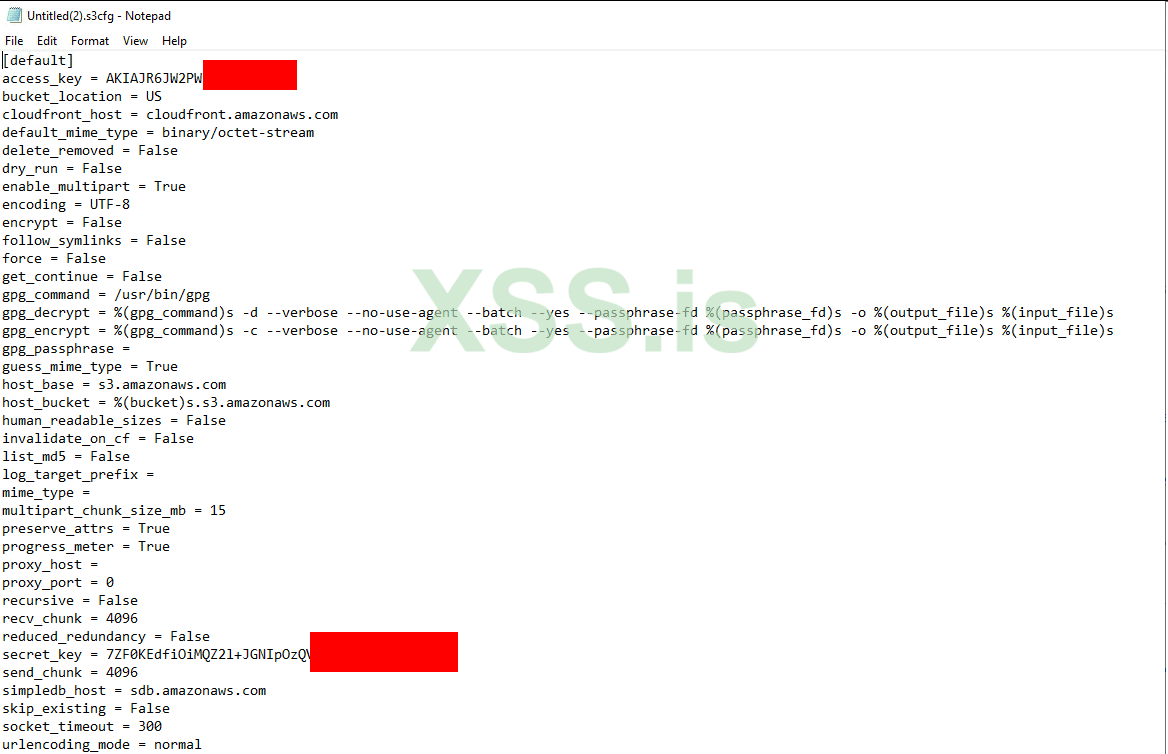

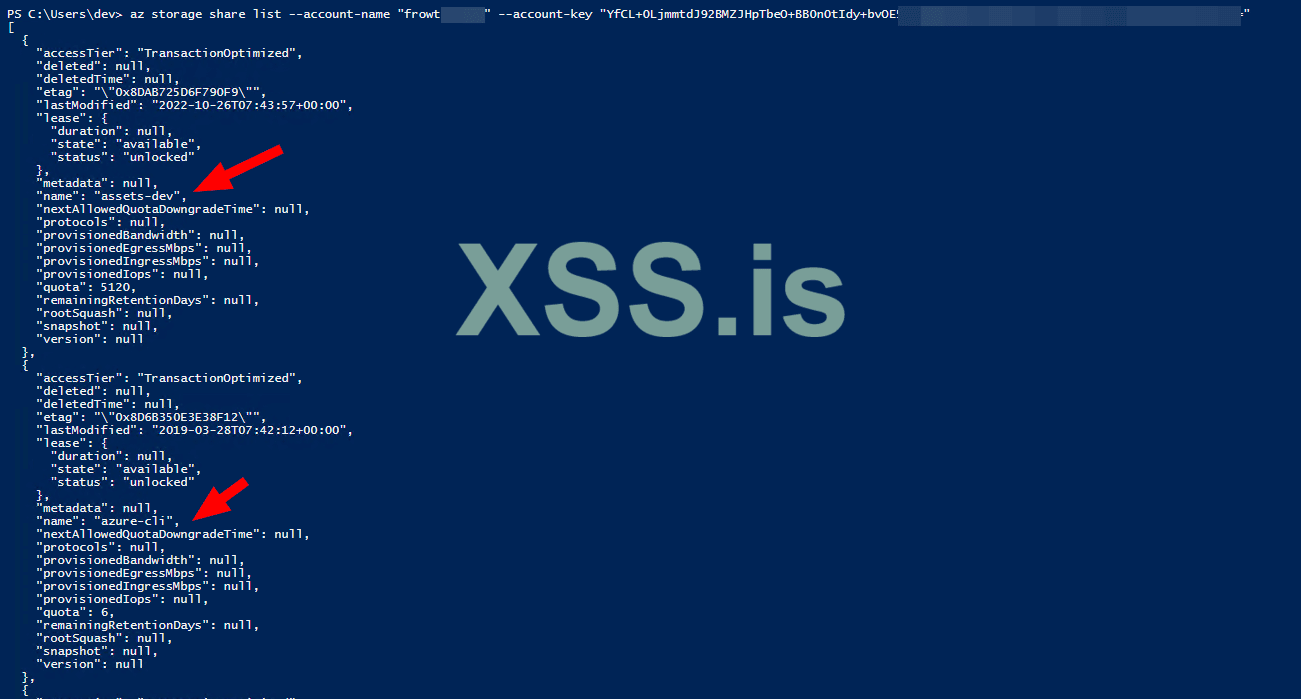

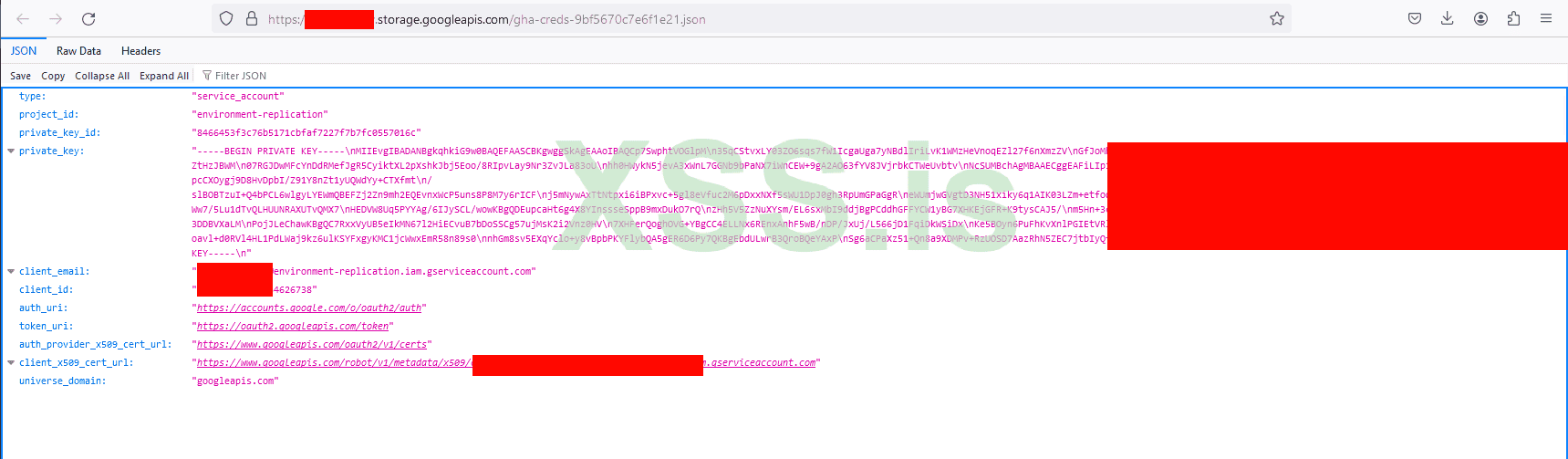

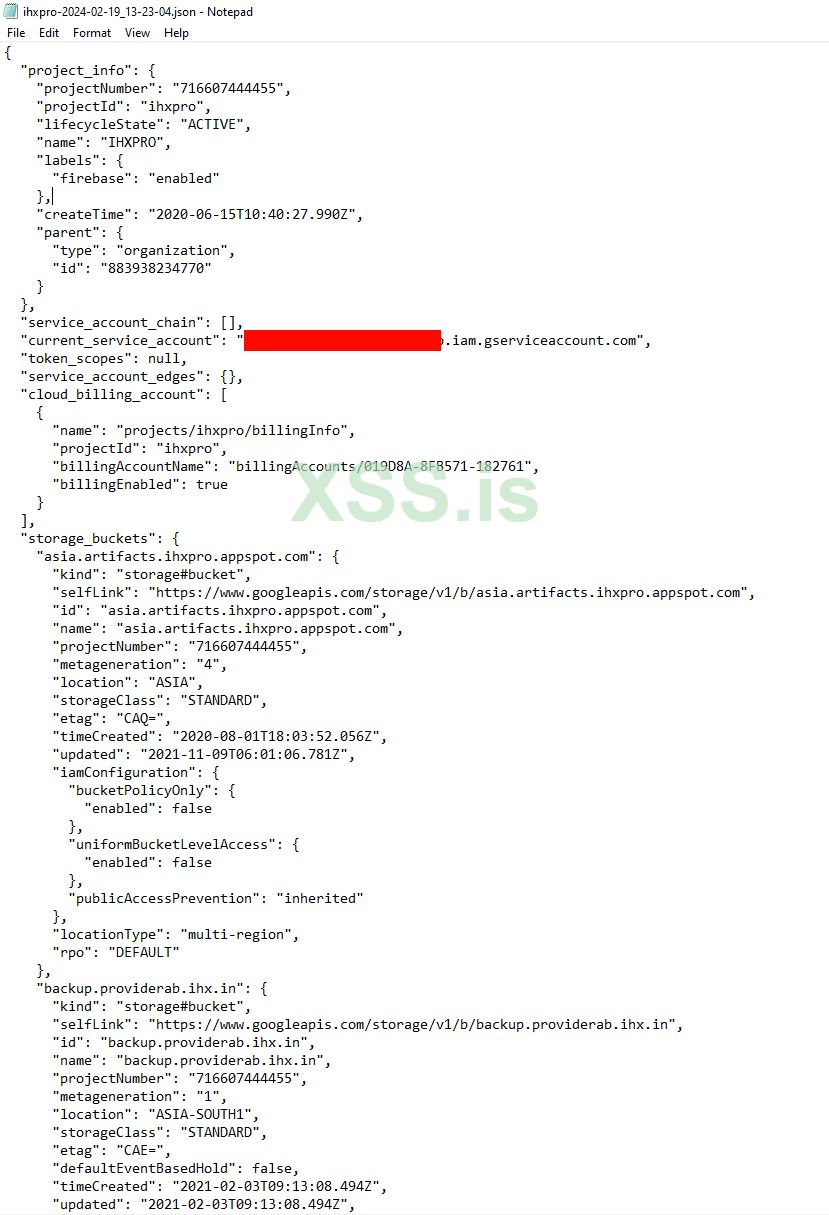

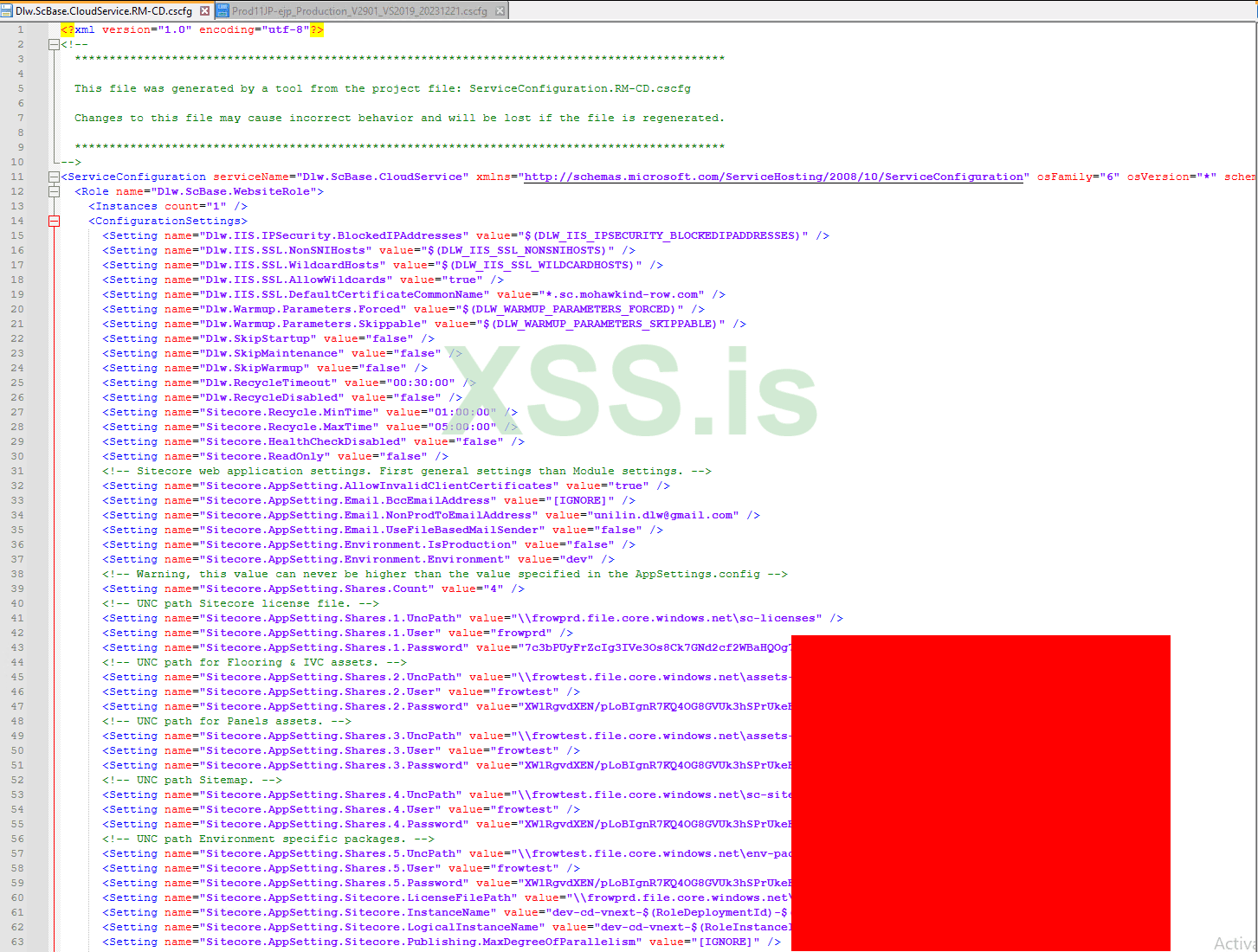

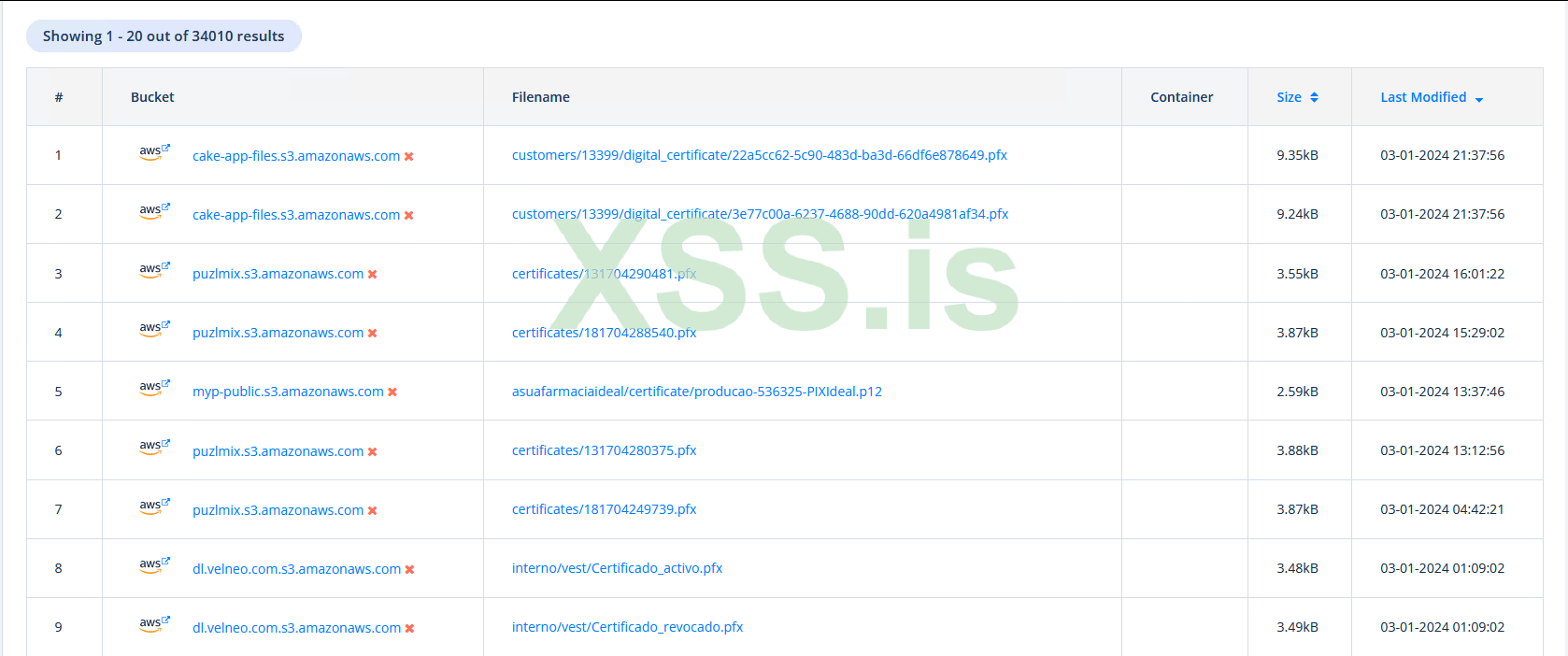

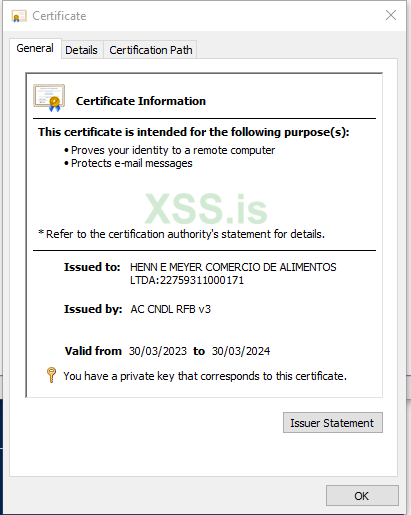

В публичных облаках может повстречаться куча удивительных вещей. Вы можете найти самые разнообразные штуки - от чужих учеток до полных бэкапов, включая ключи для разных сервисов - AWS, Google Cloud и Azure.

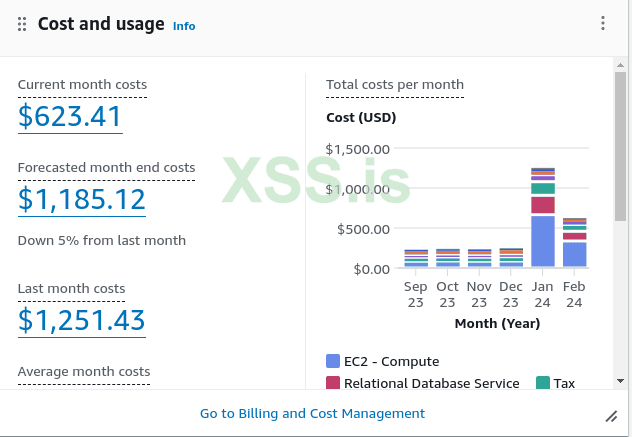

Некоторые такие ключи помогут вам захватить организацию в домене! Поскольку большинство компаний до сих пор не имеют никаких ограничений на использование облачных провайдеров, злоумышленник может нанести существенный ущерб организации.

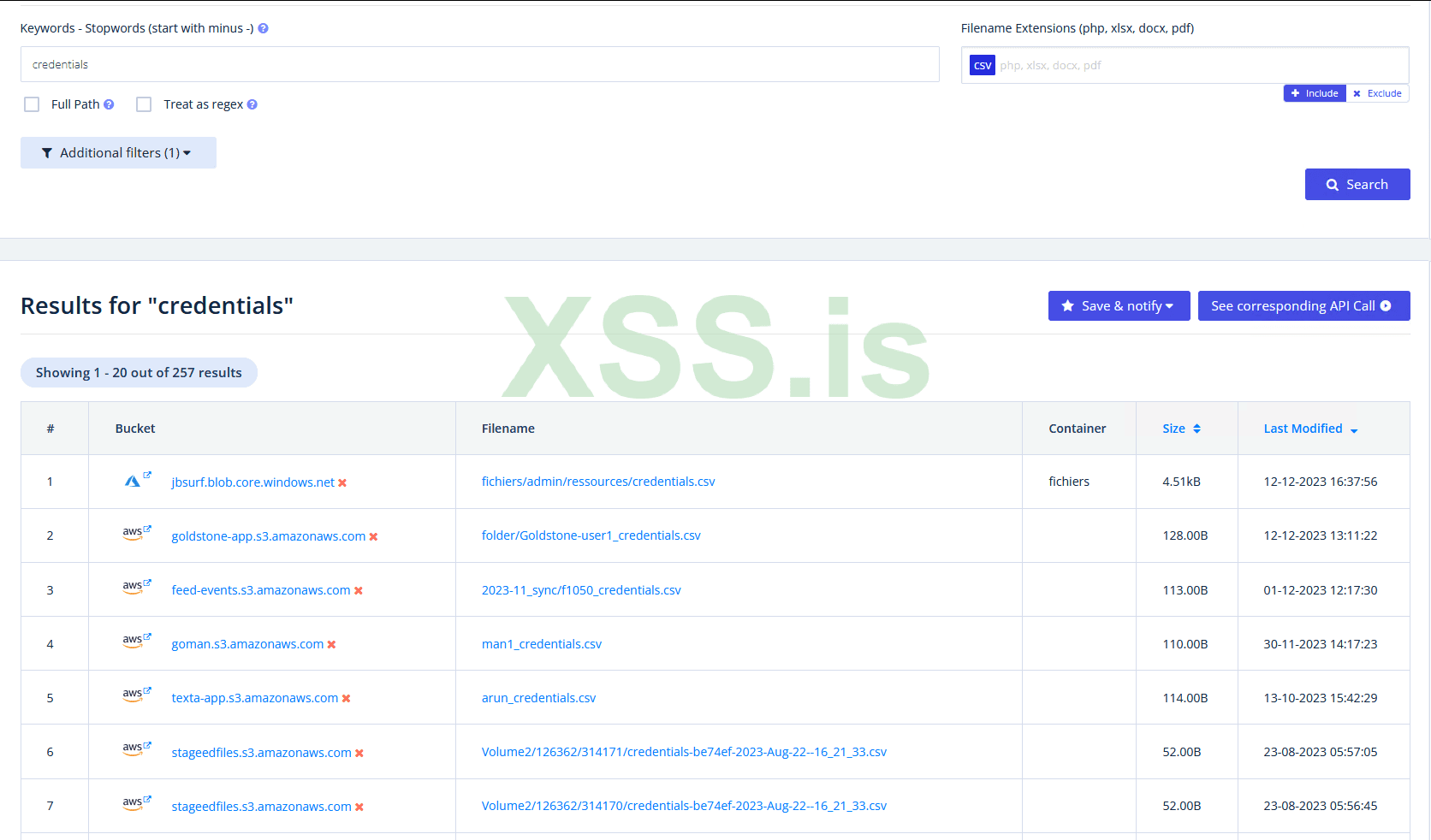

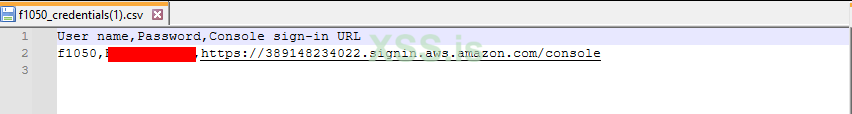

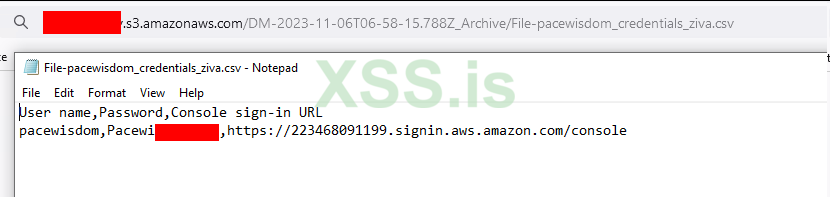

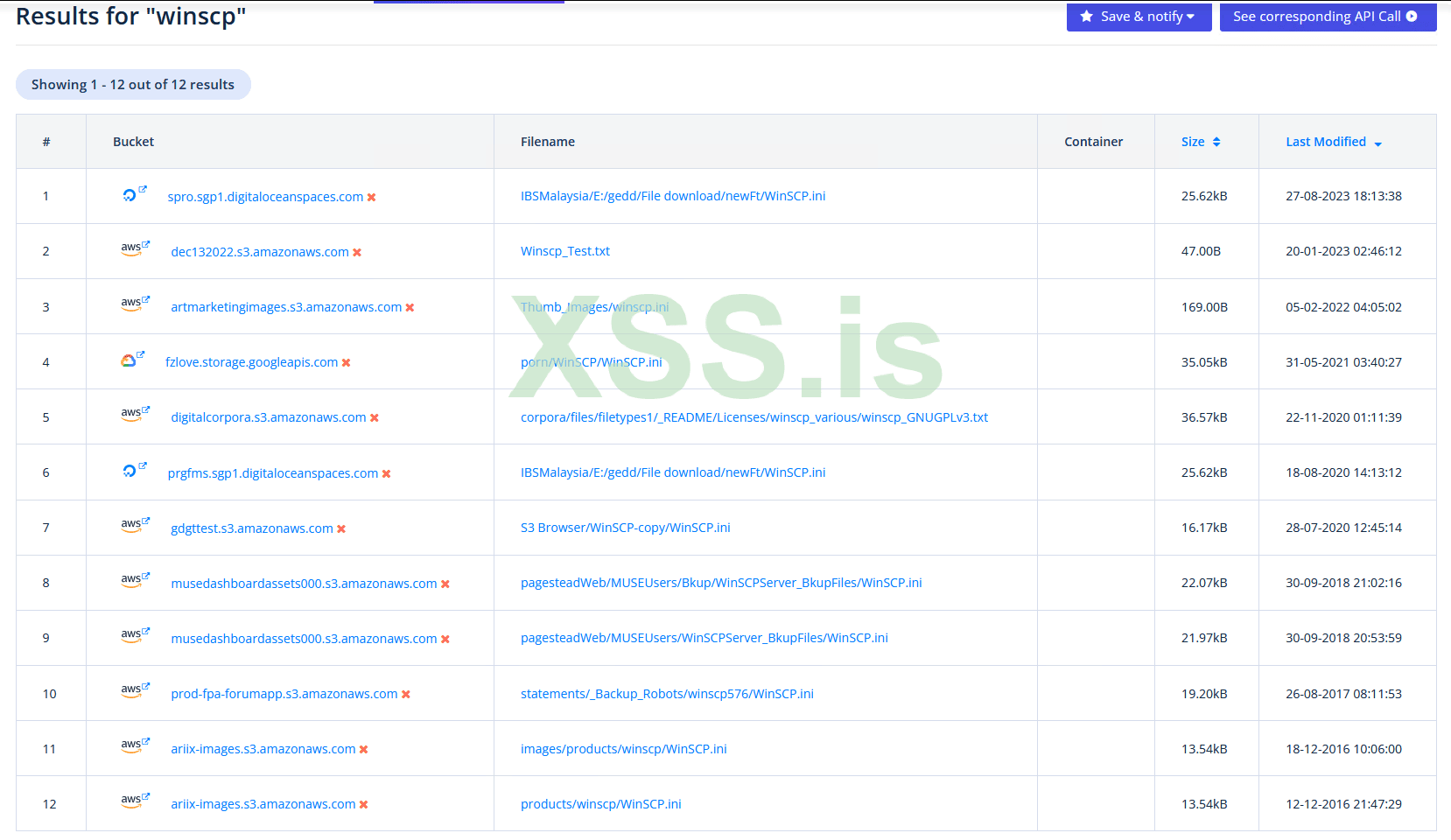

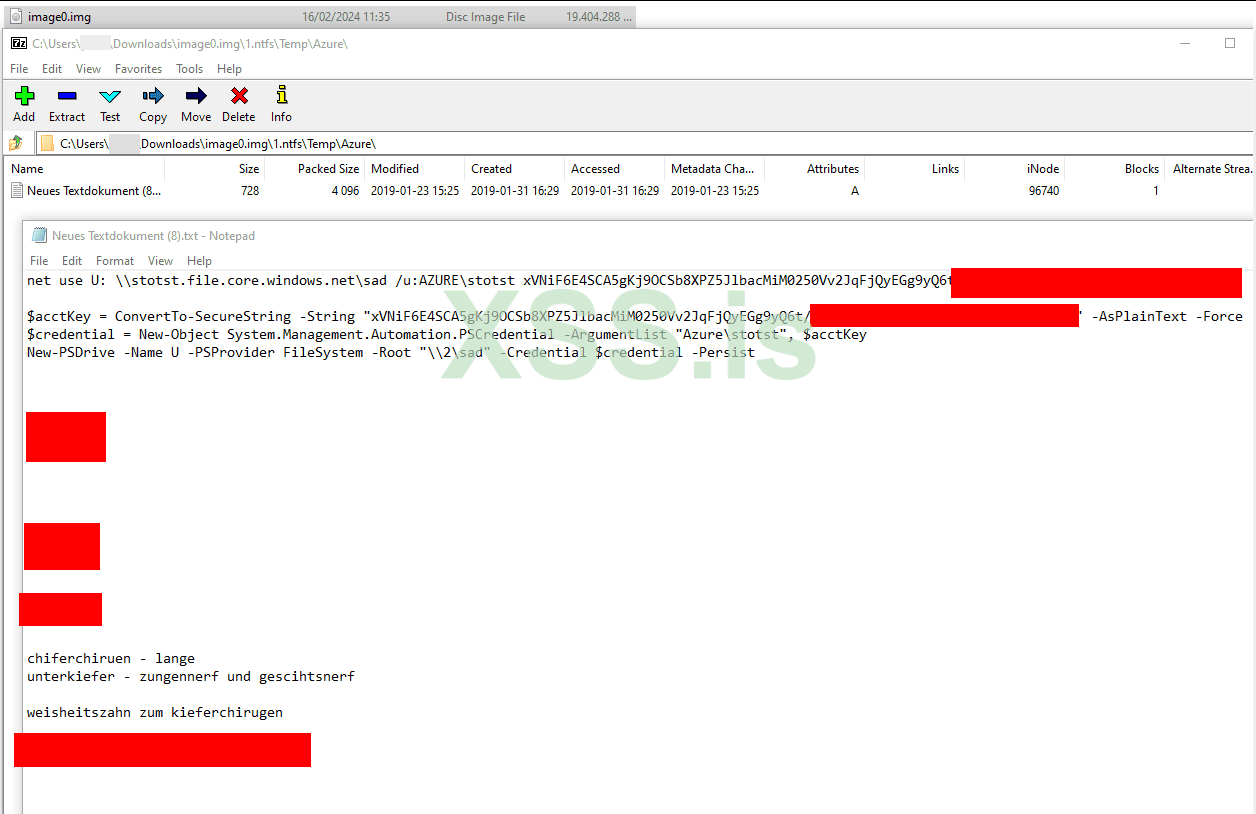

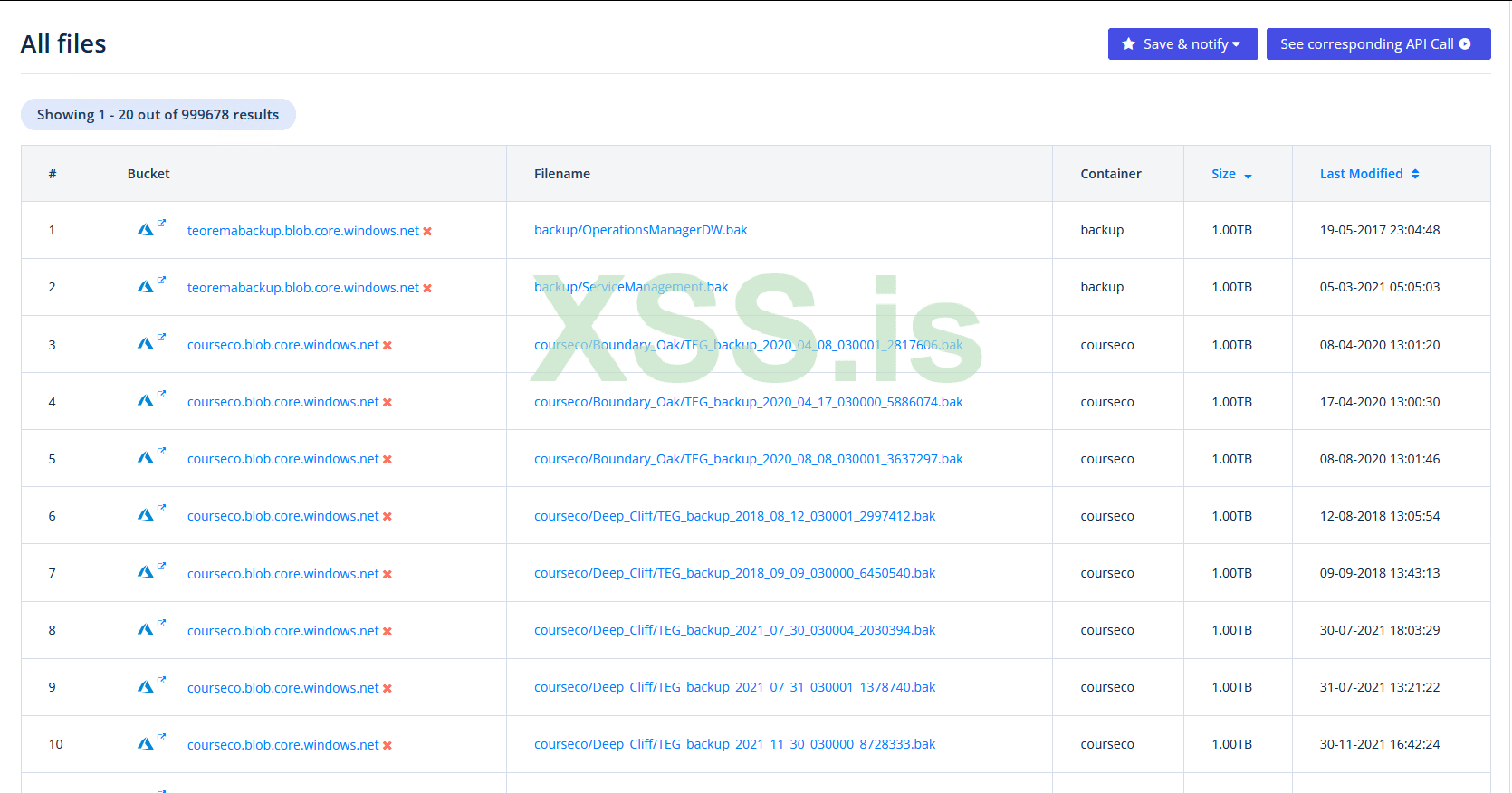

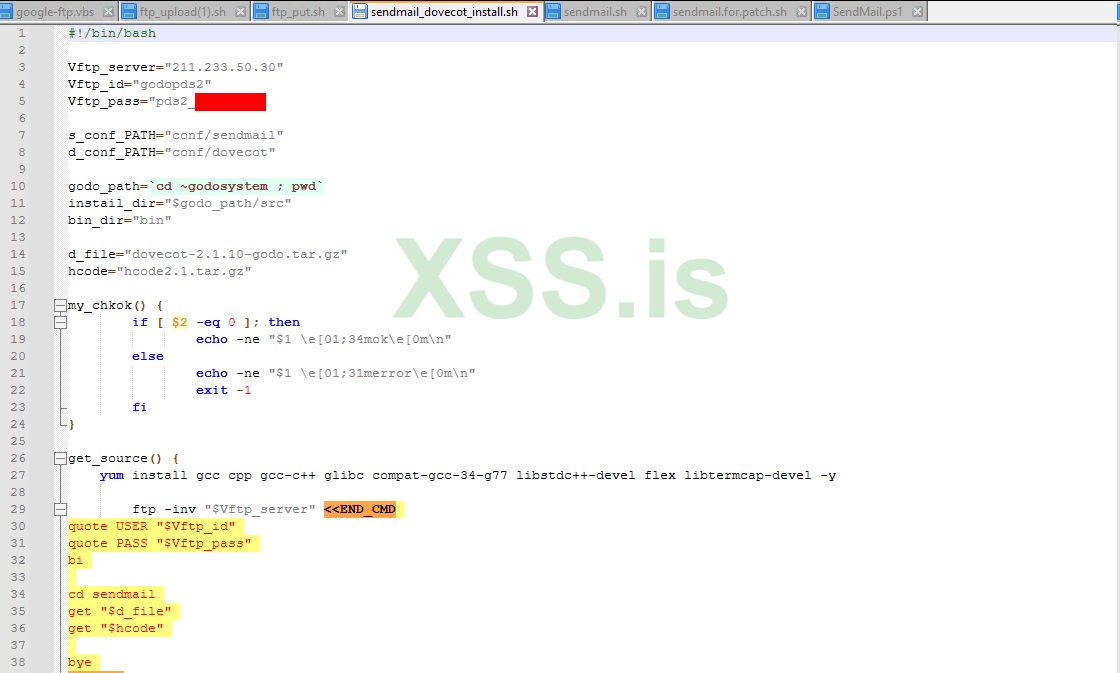

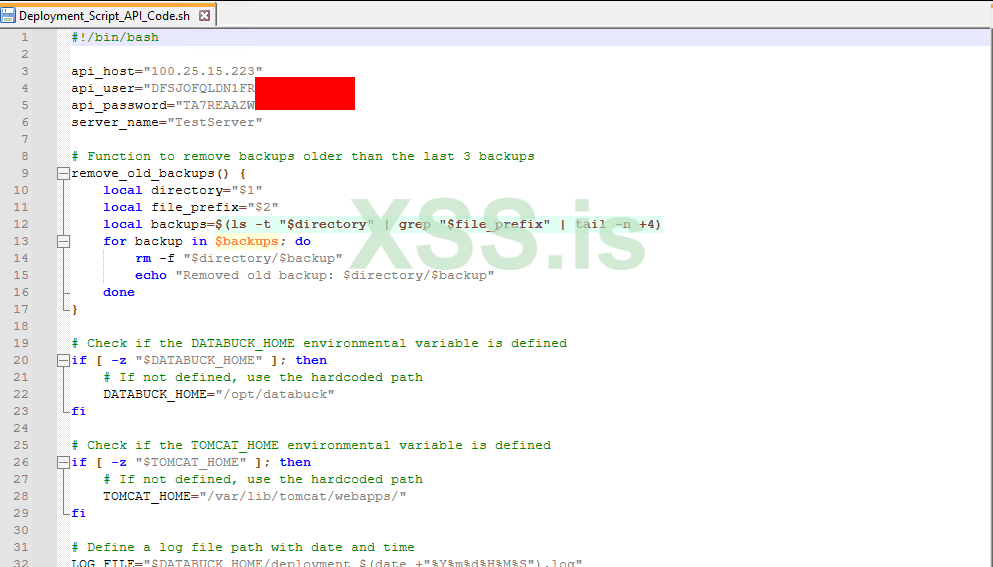

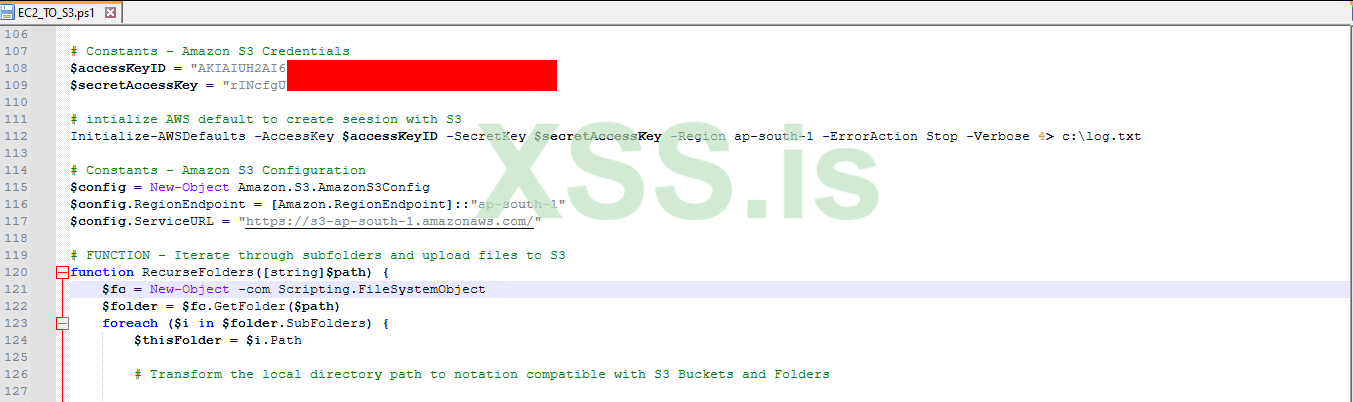

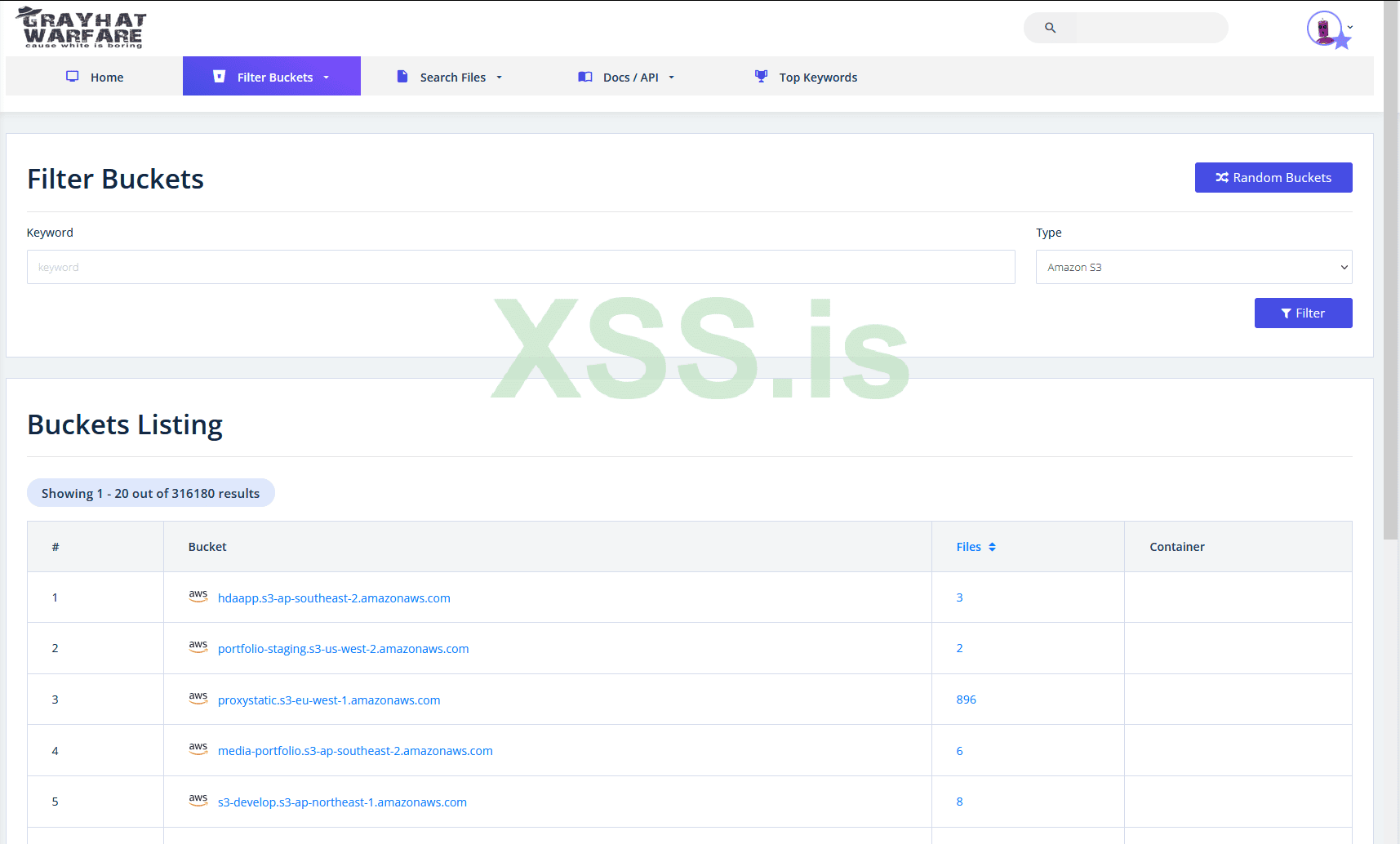

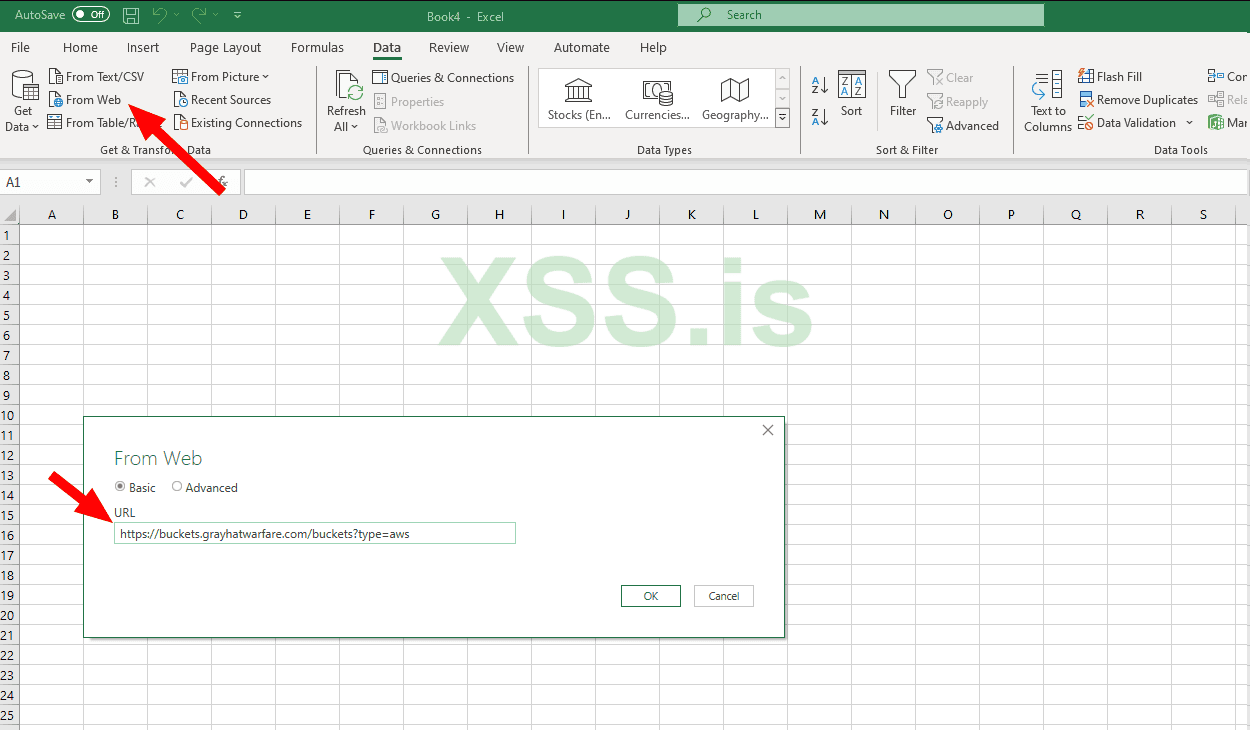

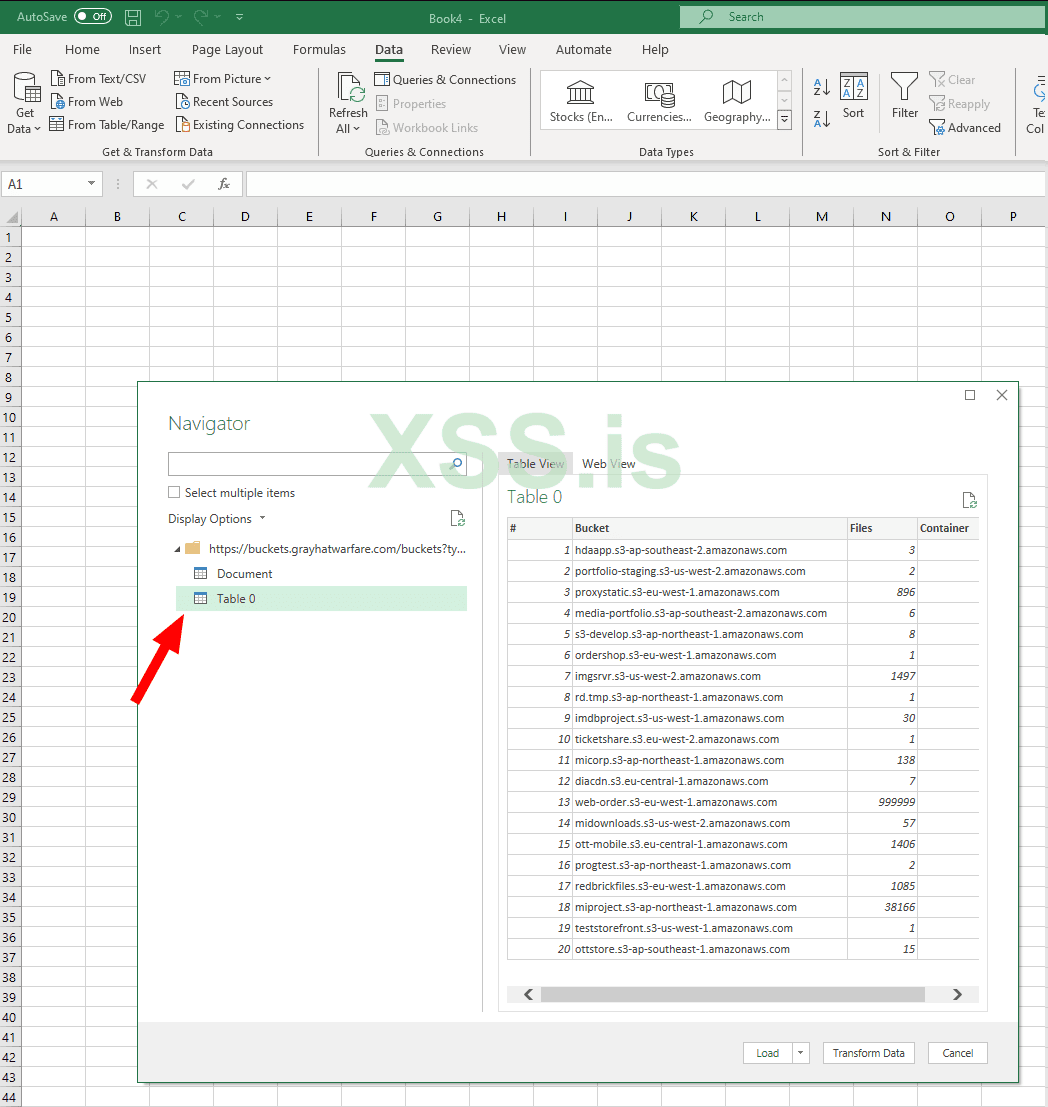

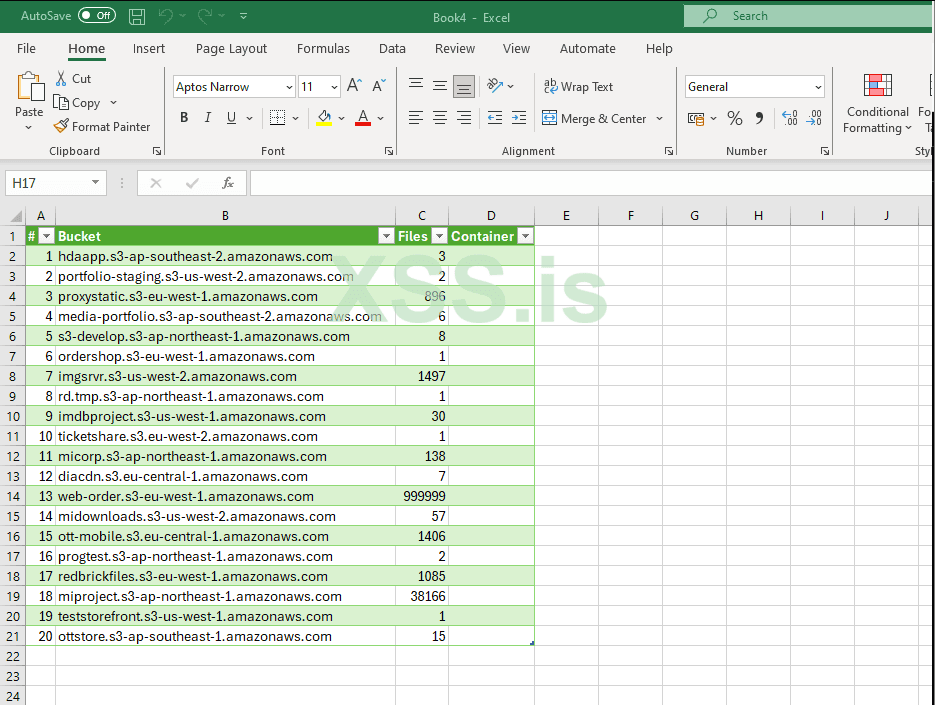

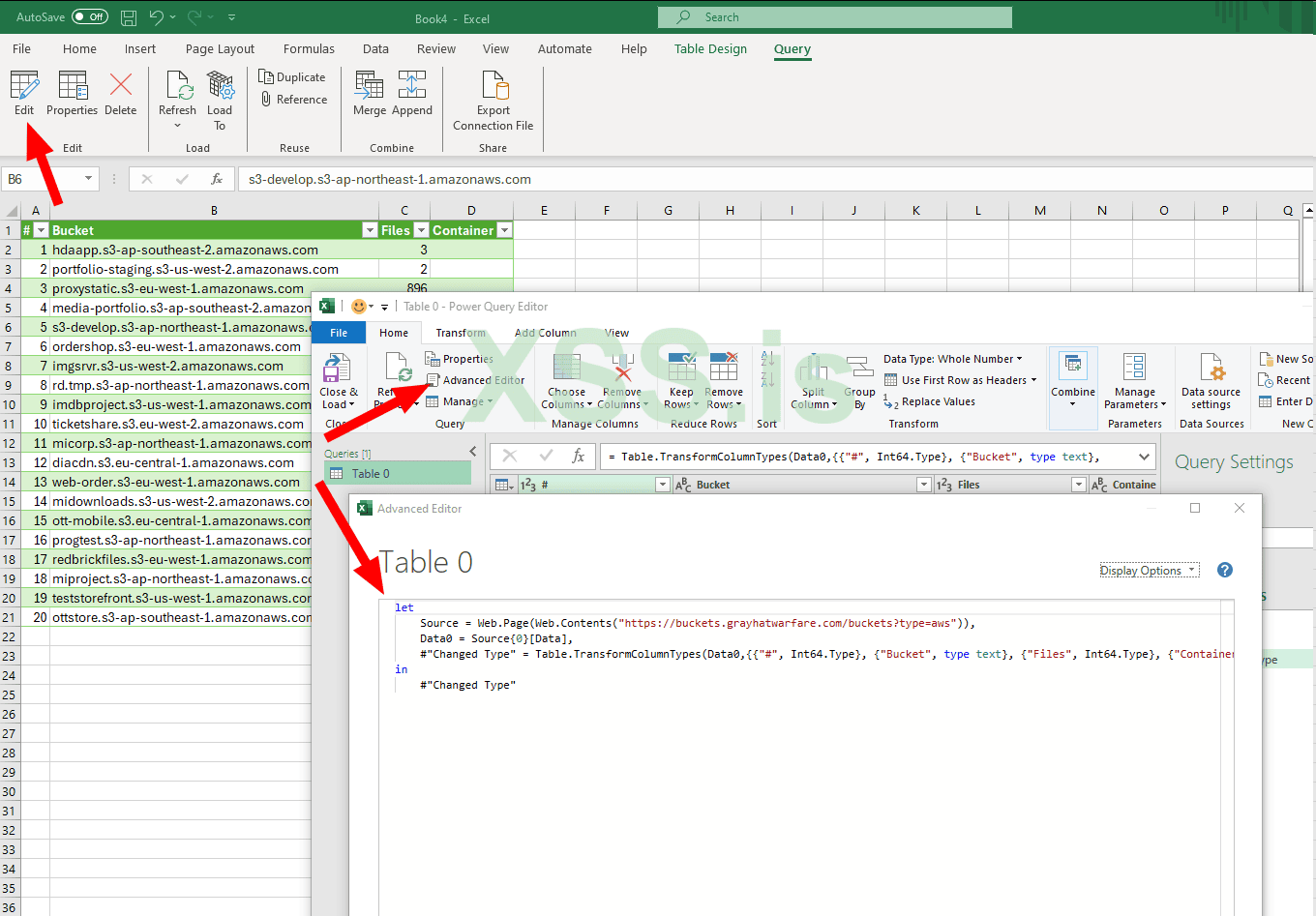

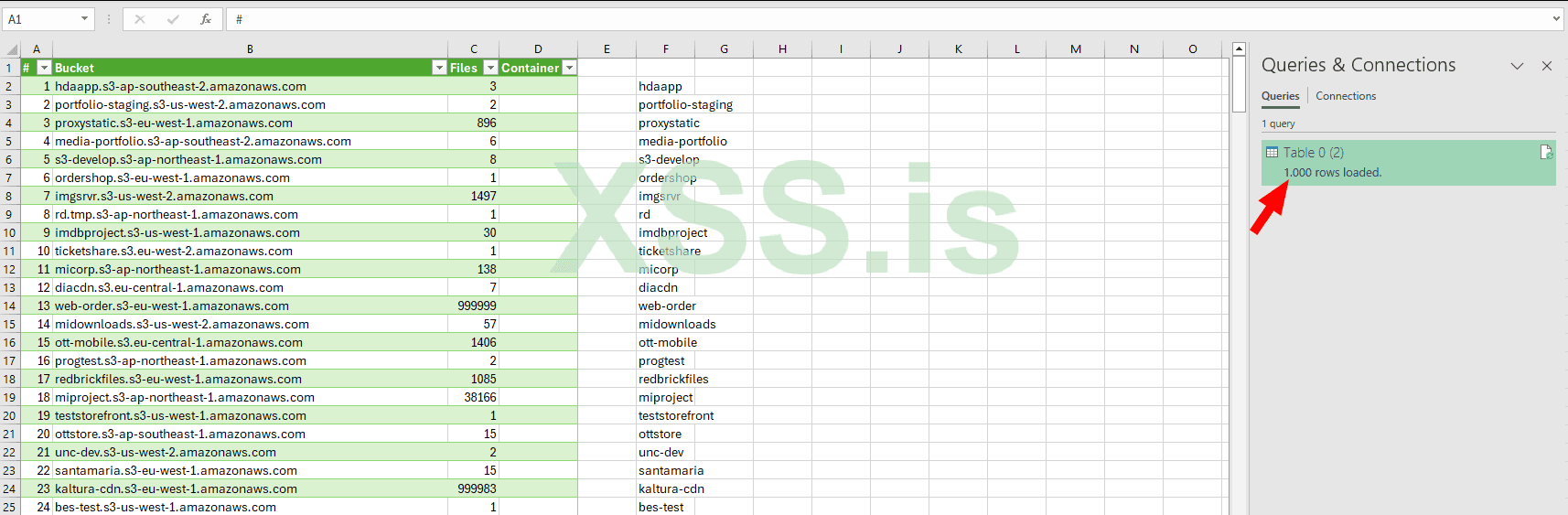

Для того, чтобы найти полезные штуки мы практически всегда пользовались инструментом: https://grayhatwarfare.com/

Цели

Проблема не новая и существует достаточное количество времени. Я включаю ссылки на поиск, редактируя только самые критичные моменты, для читателя не составит труда восстановить все запросы в течение нескольких секунд, и поскольку я уважаю ваше время, я включаю все ссылки на запросы, рассмотренные в данной статье.

Было очень сложно (или невозможно) уведомить владельца облачного сервиса о наличии проблемы, поскольку в большинстве случаев такого владельца не установить. А взлом AWS аккаунтов только для получения контактных адресов (для рассылки наших уведомлений), будет переходить границы здравого смысла.

Возникла также идея аннулировать утекшие ключи API, просто выгрузив их на github (проабузив их секретный сканер ключей). Согласно этому посту - https://xebia.com/blog/what-happens-when-you-leak-aws-credentials-and-how-aws-minimizes-the-damage/ - AWS уведомит пользователя об утекших учетках. Однако это все равно не заблокирует доступ ко всем ресурсам сразу и этого недостаточно, чтобы сообщить обо всех утекших ключах, потому что тем самым я просто соберу их для других... Если кто-нибудь знает способ безопасно сообщить об утечке ключей API, дайте мне знать.

Следующие главы представляют собой примерный перечень того, что можно найти, и подробное объяснение, почему этих вещей там быть не должно. Имейте в виду, что это всегда лишь самый минимум того, что реально можно найти.

Важно отметить, что не все штуки, которые можно найти, по-прежнему действительны, либо они могут являться ханипотами и тщательно мониторится.

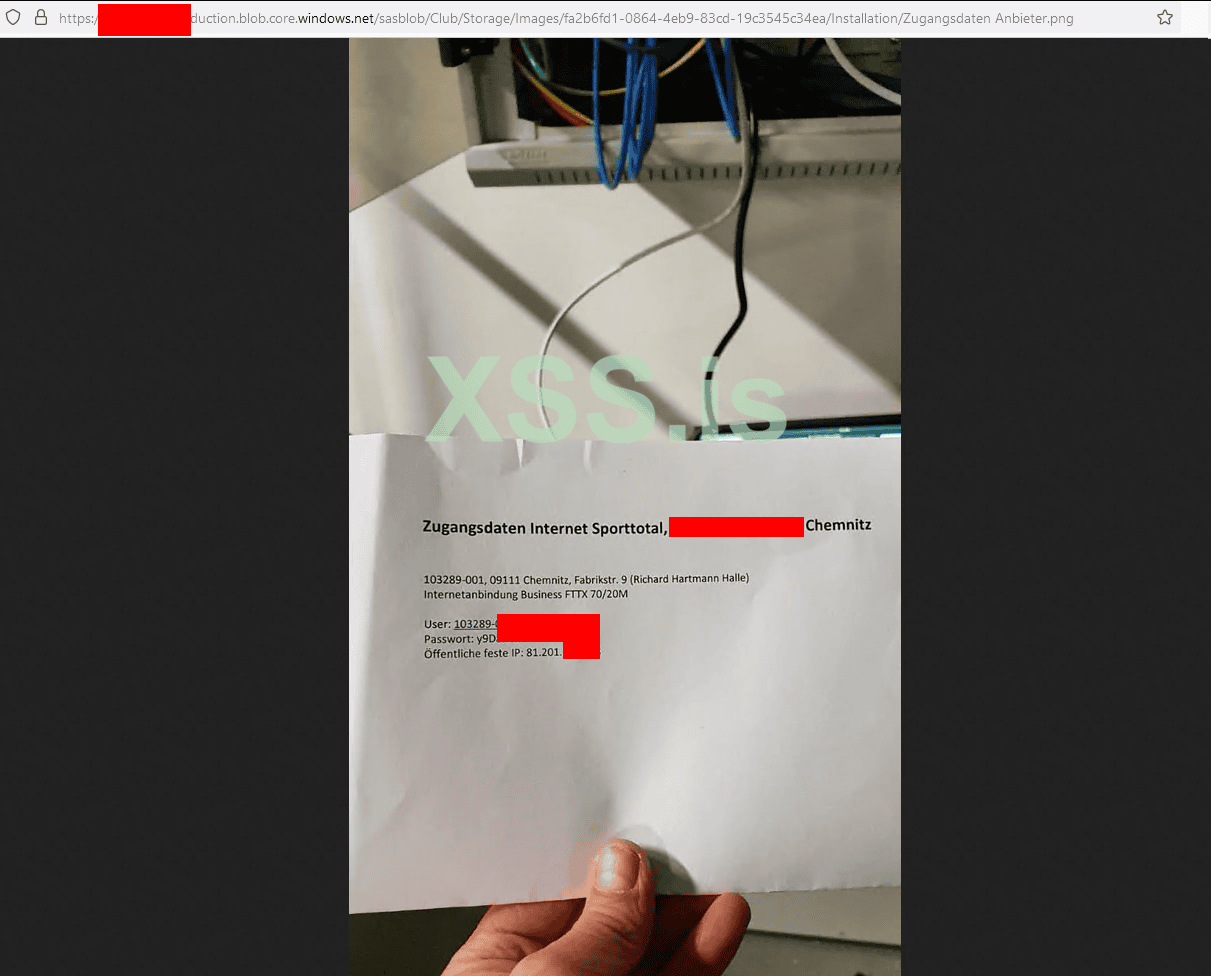

Личный стафф

Давайте начнем с вопросов, касающихся конфиденциальности.

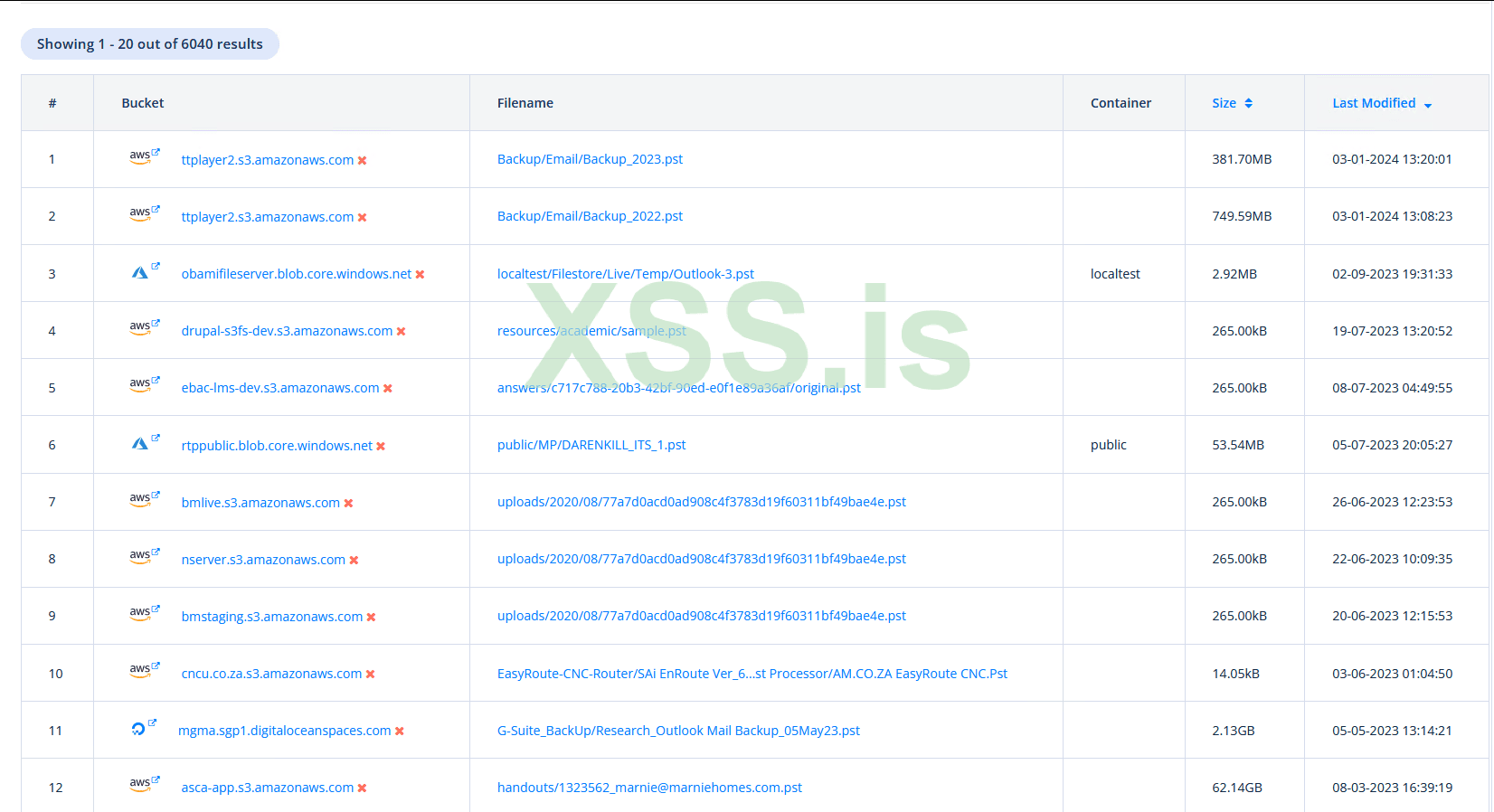

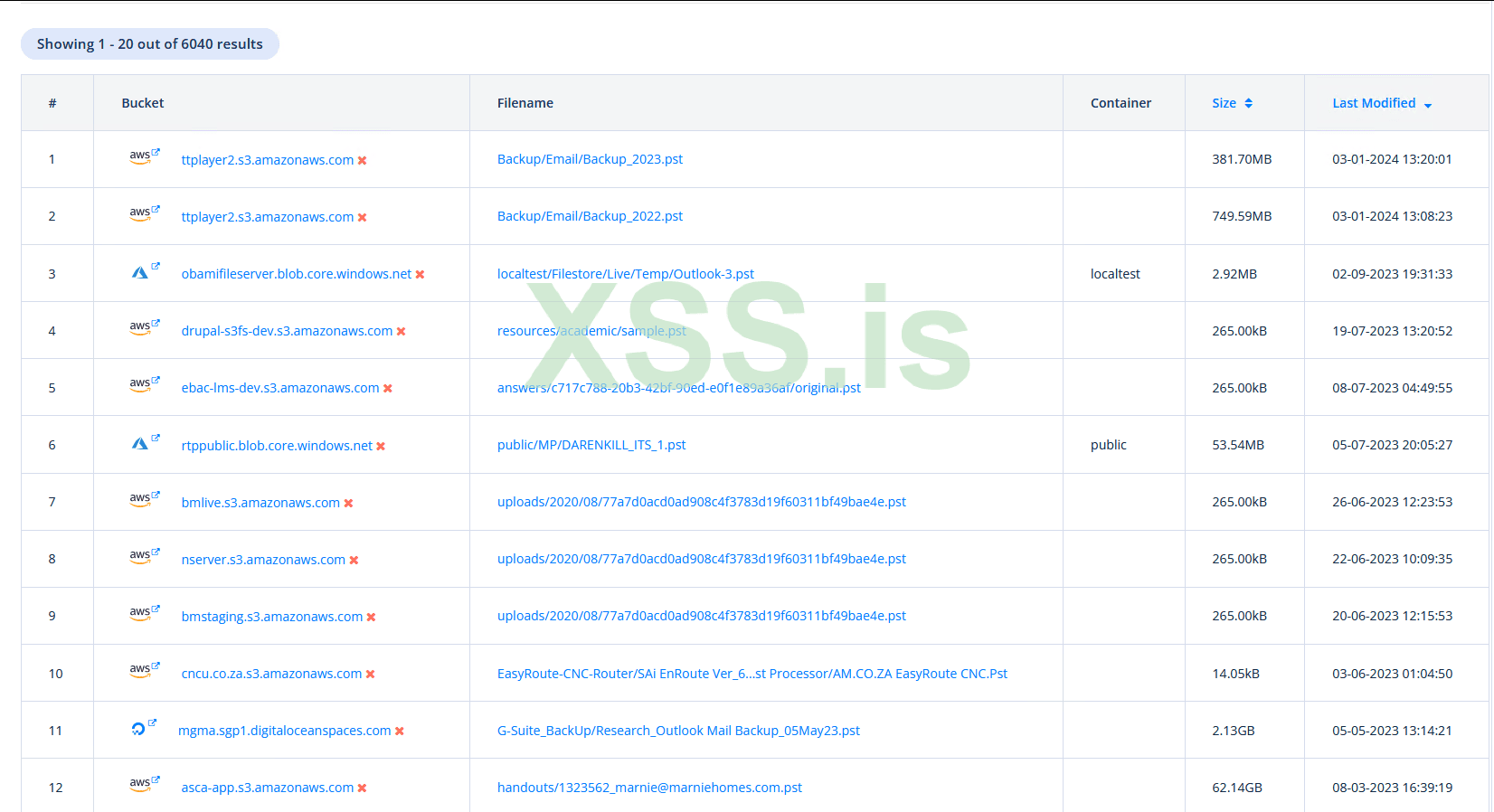

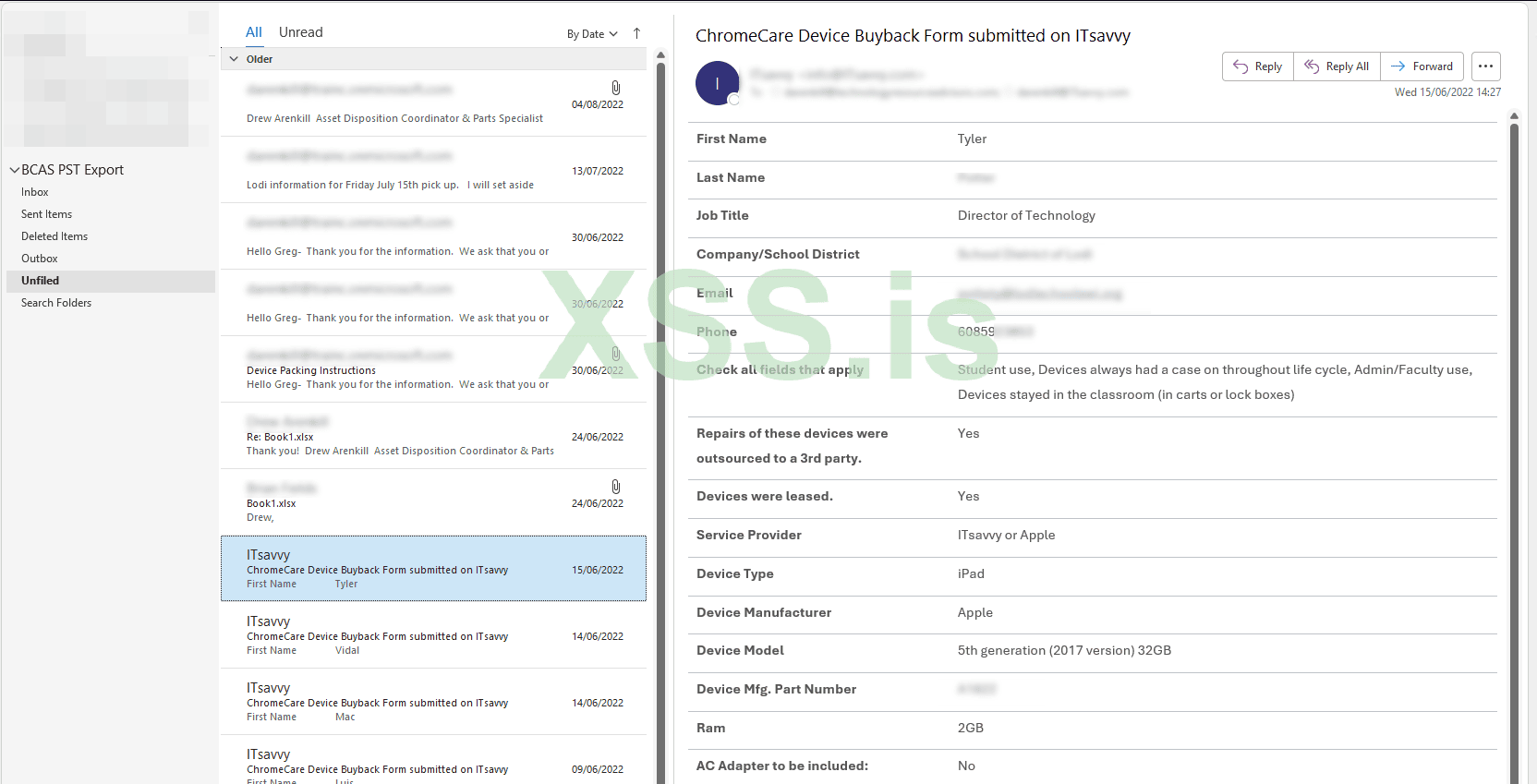

Учетные записи Outlook и почтовые ящики (pst, eml, msg)

Файлы PST могут быть импортированы в Outlook и могут быть полными учетными записями электронной почты.

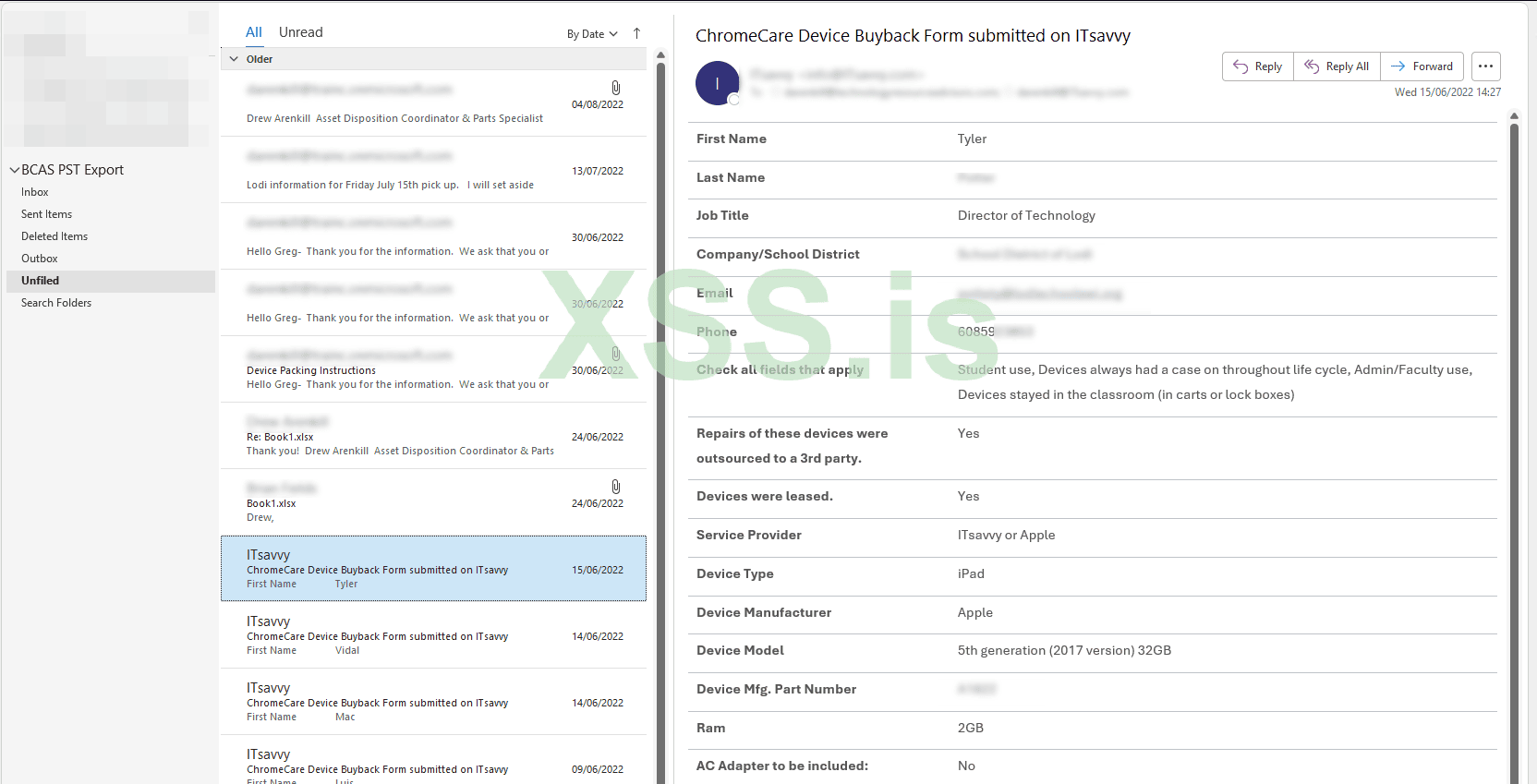

Учетные записи Outlook

Импортированные учетные записи Outlook

То же распространяется и на файлы msg и eml, которые представляют собой отдельное электронное письмо. Зачем вы делаете резервную копию одного электронного письма? Потому что это важно…

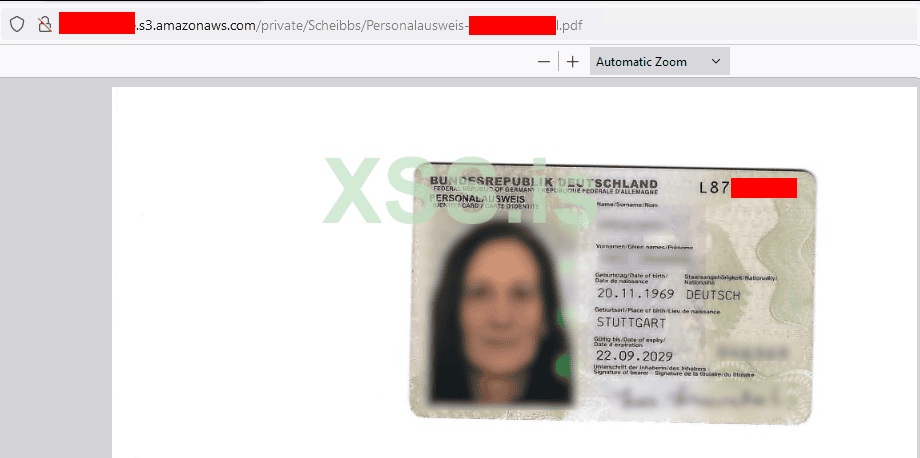

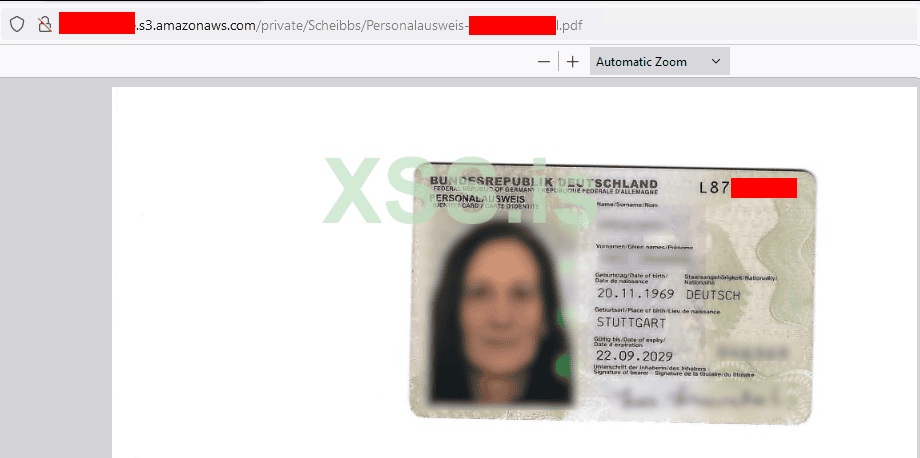

Сканы паспортов

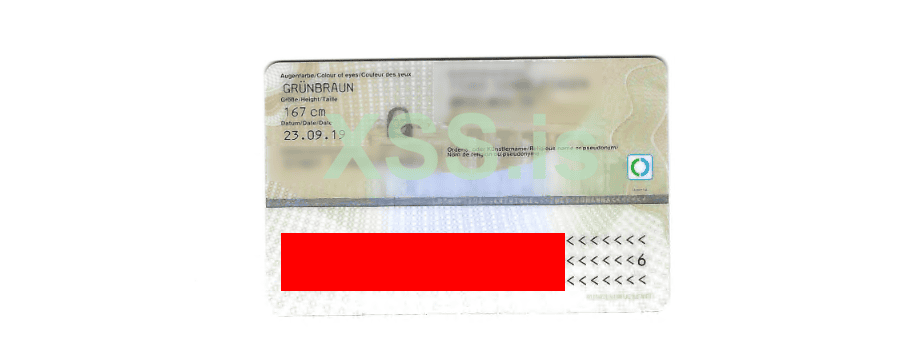

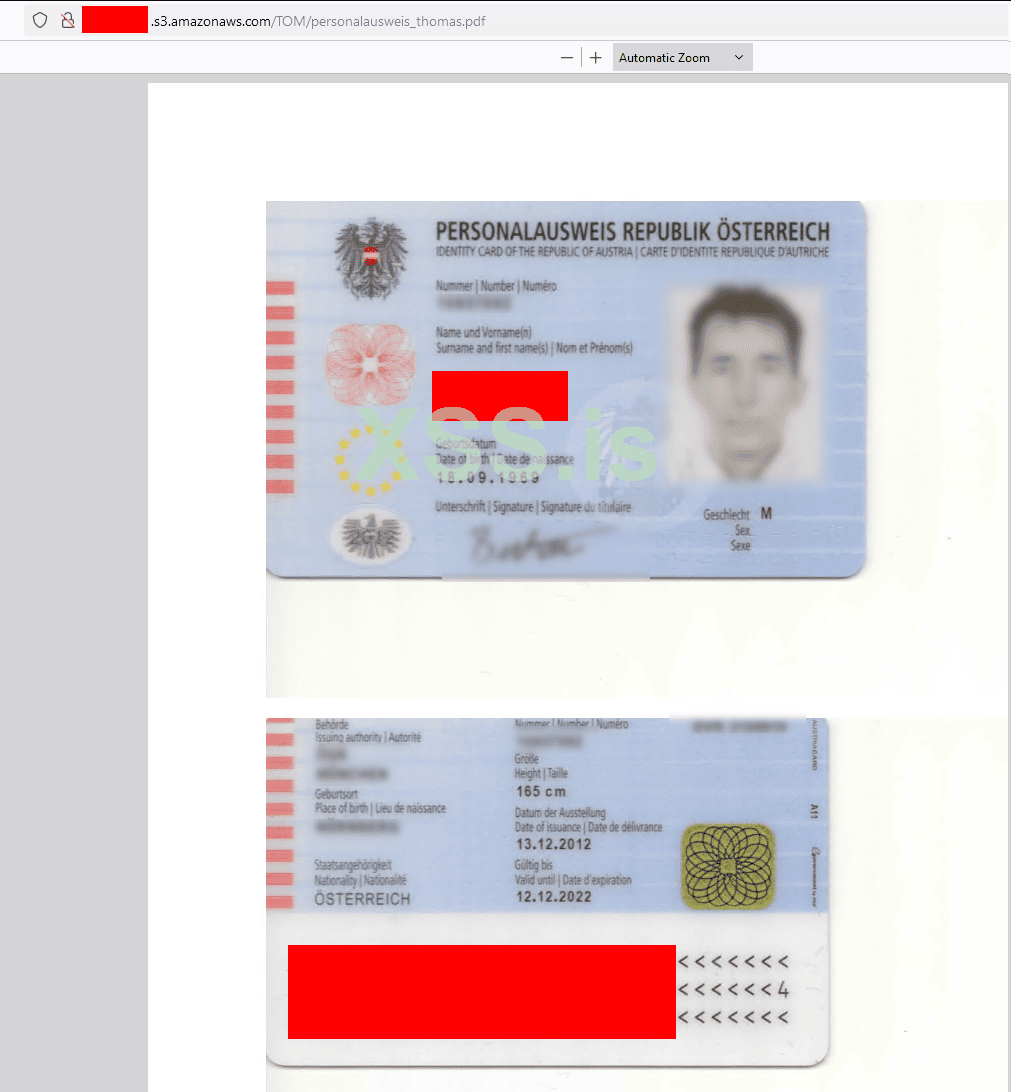

Personalausweise (немецкие и австрийские ID-карты)

Сохранение паспортов и документов, удостоверяющих личность, запрещено законами ряда стран.

Немецкое удостоверение личности - спереди и сзади

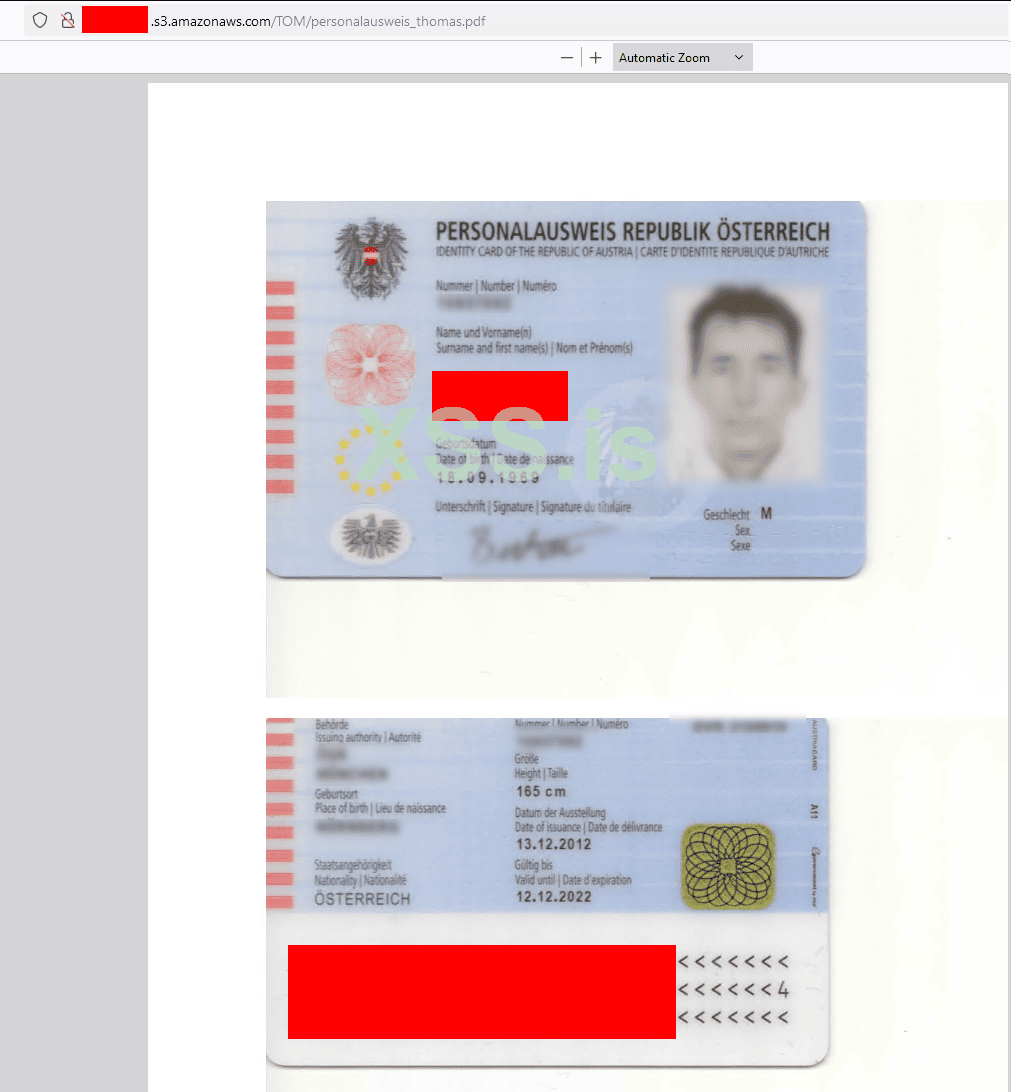

Австрийское удостоверение личности

Другие

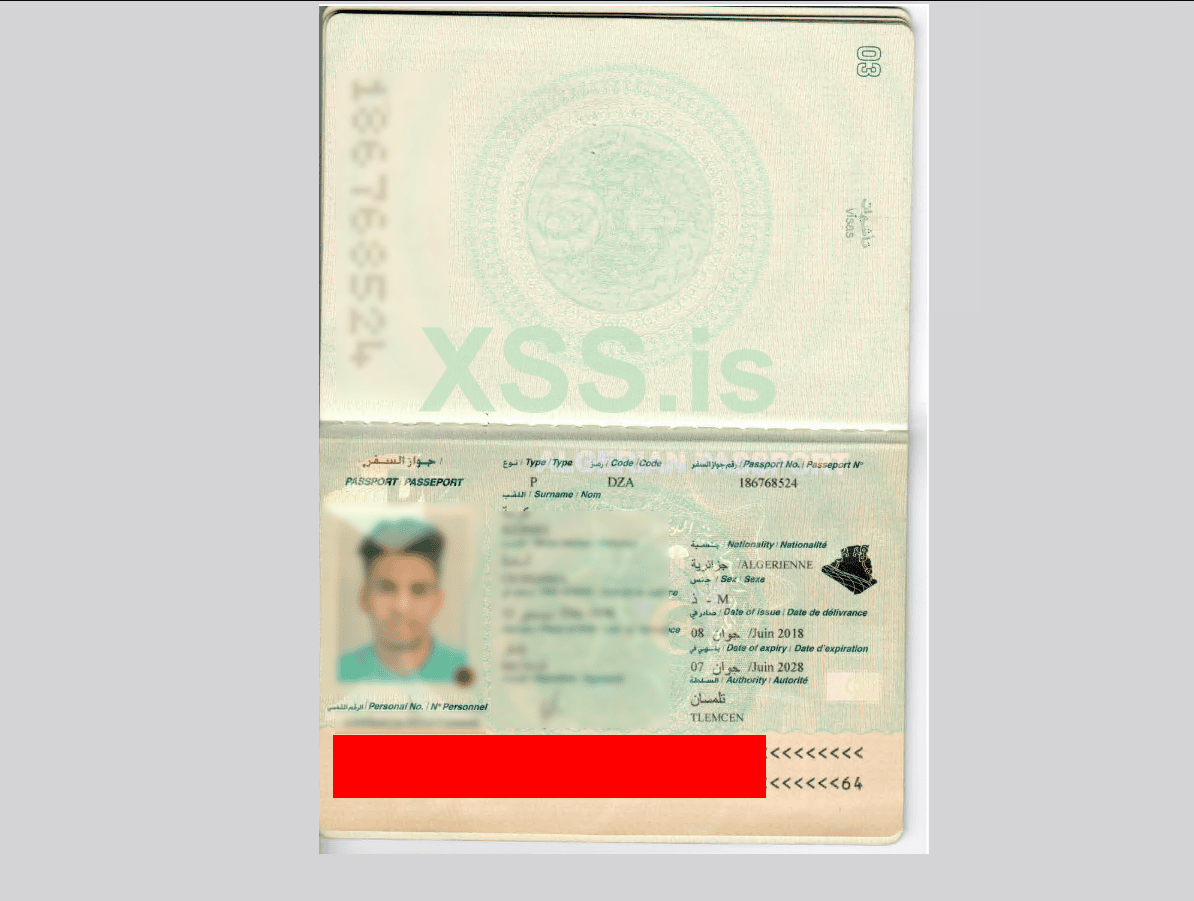

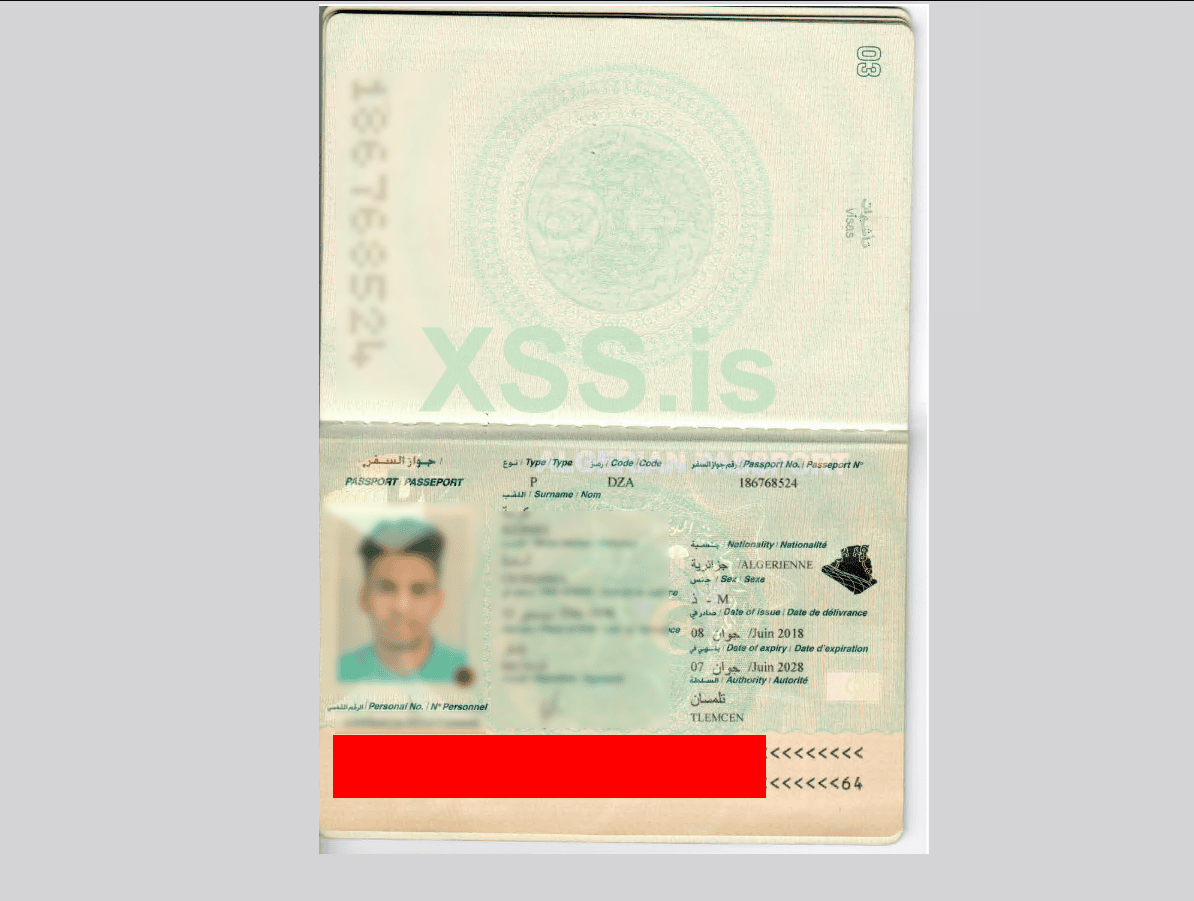

Паспорт Алгерии

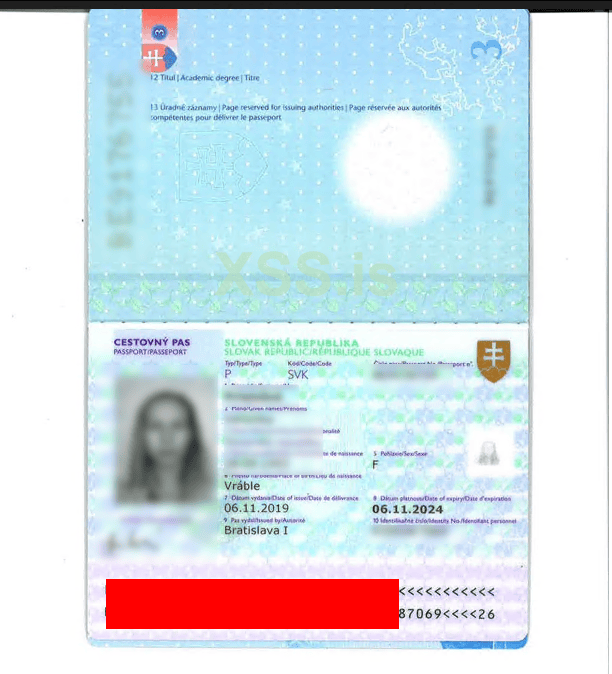

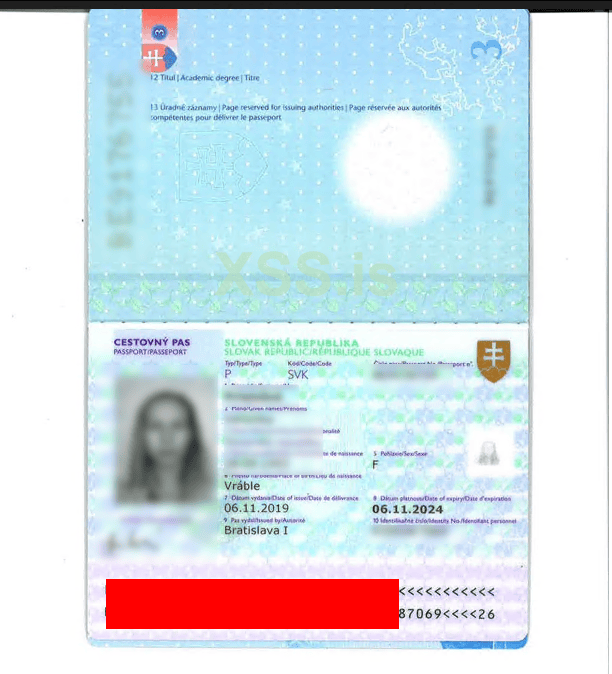

Паспорт Словении

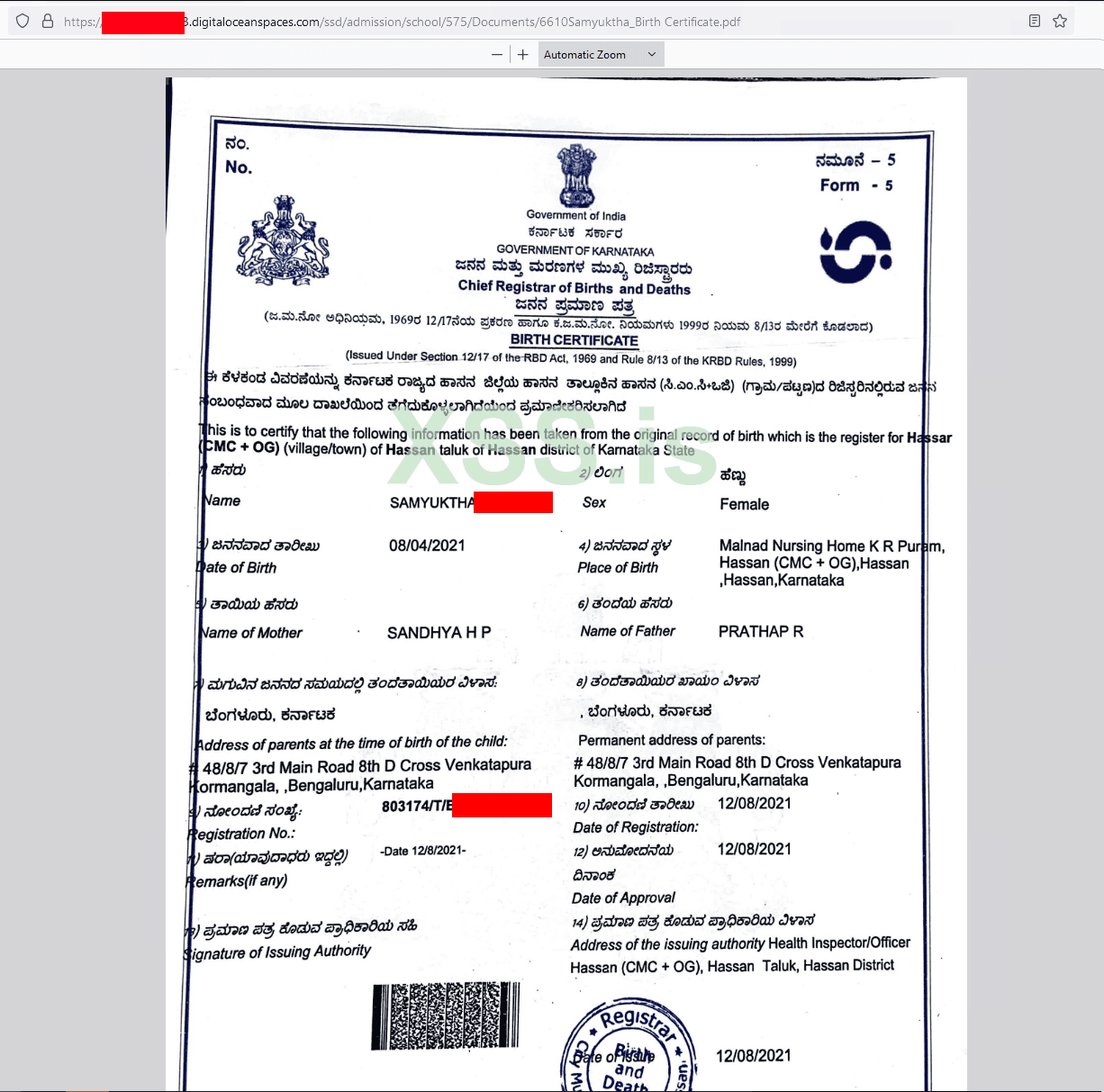

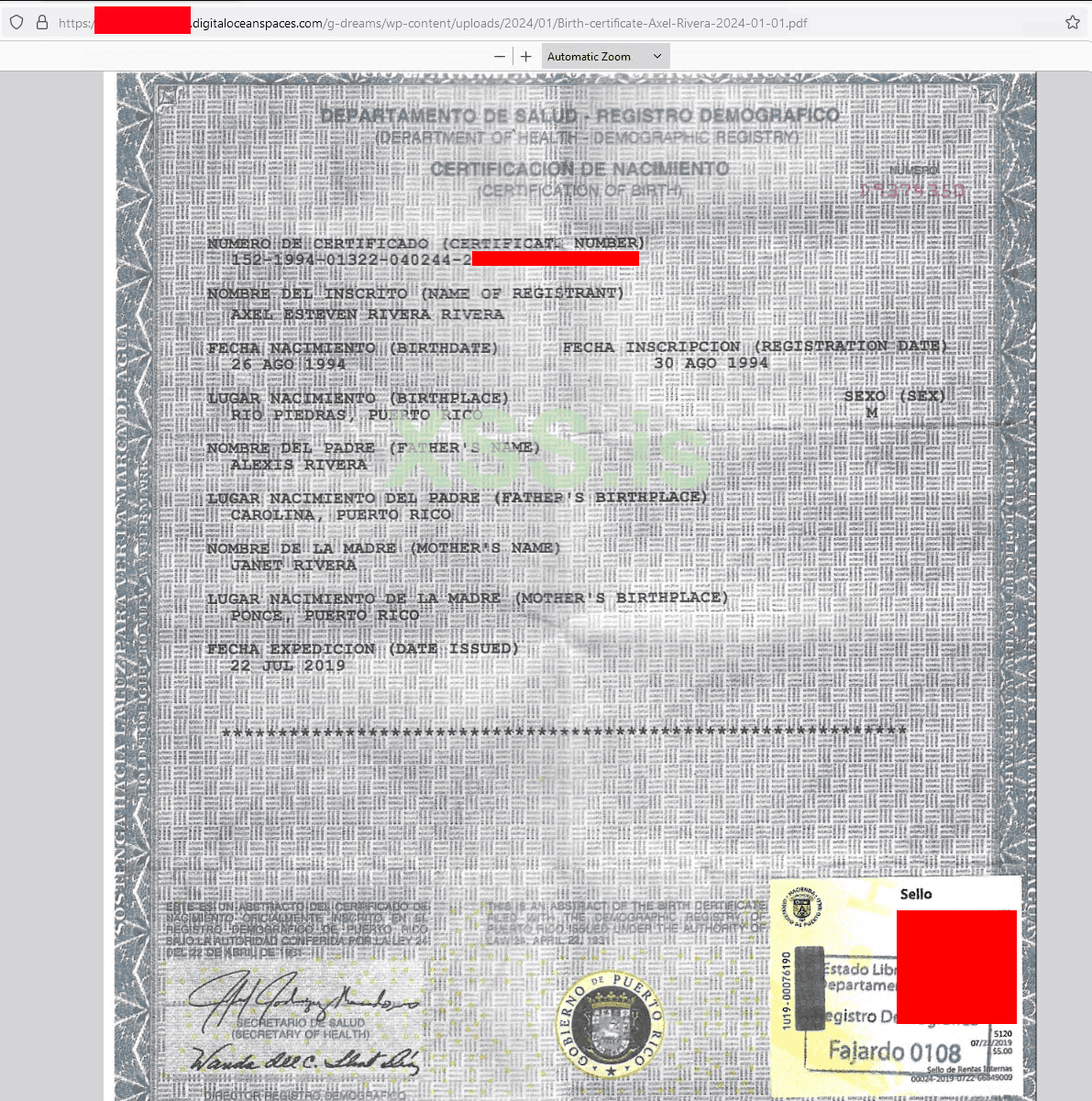

Свидетельства о рождении

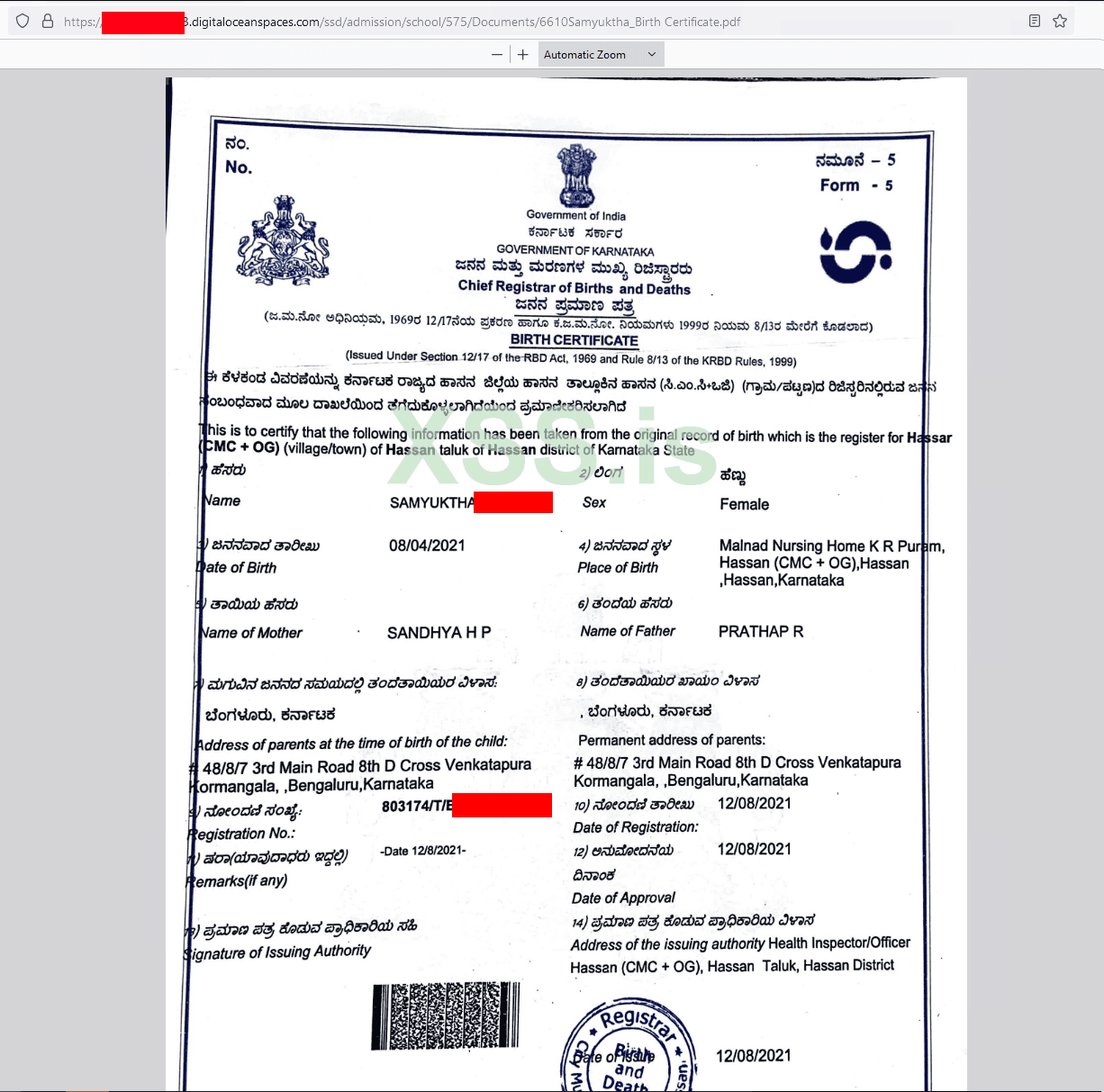

Индийское свидетельство о рождении

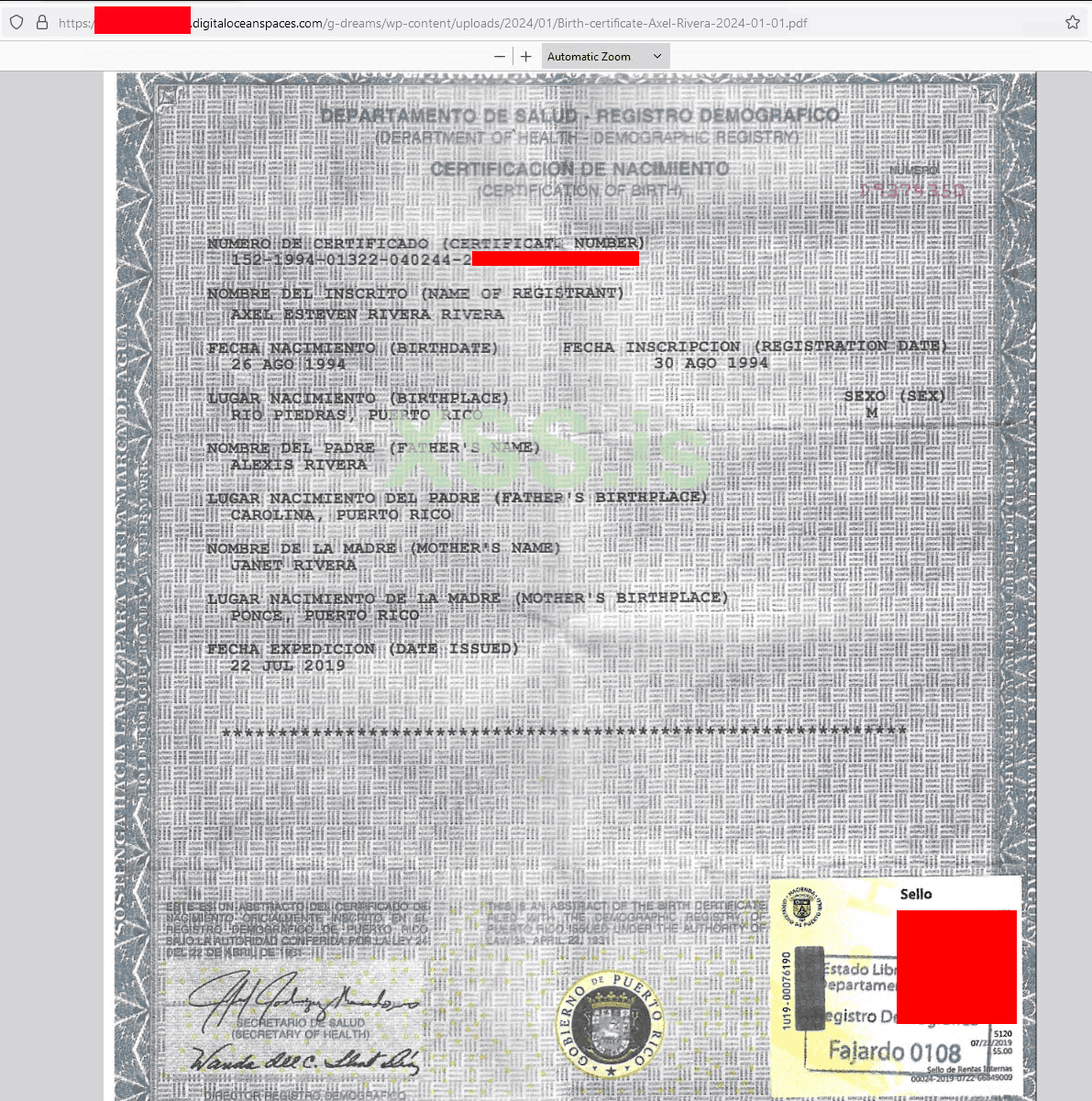

Свидетельство о рождении Пуэрто-Рико

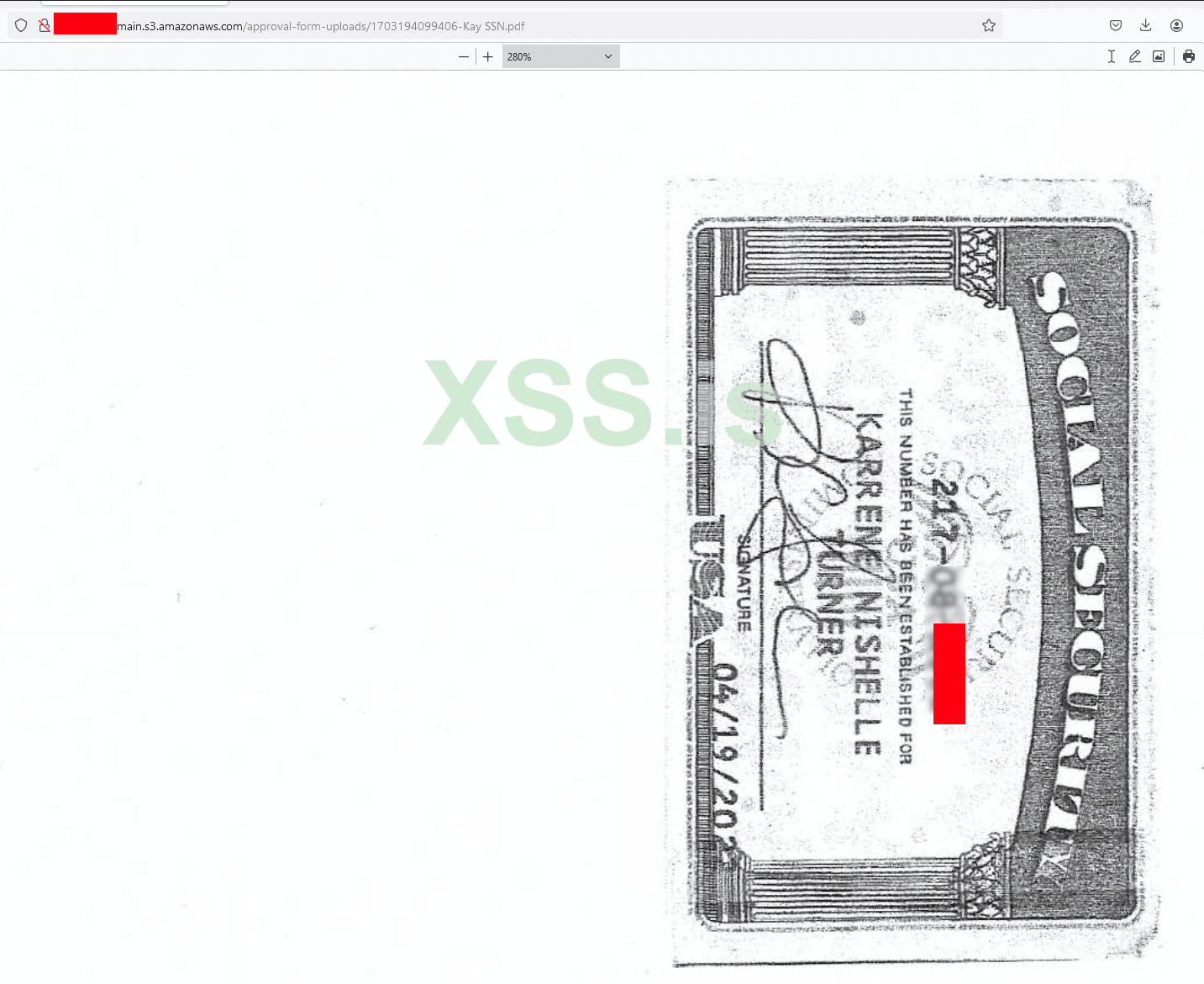

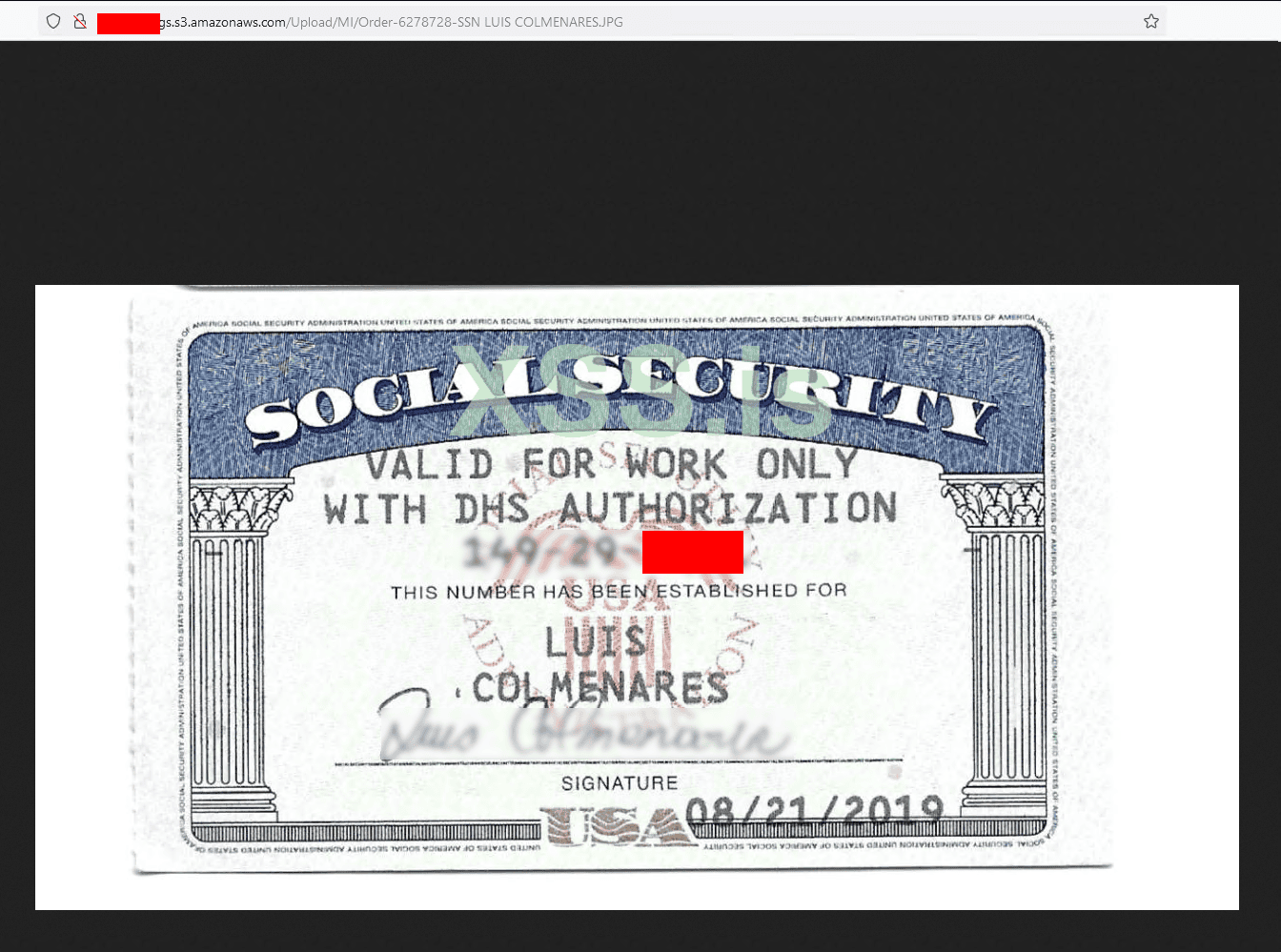

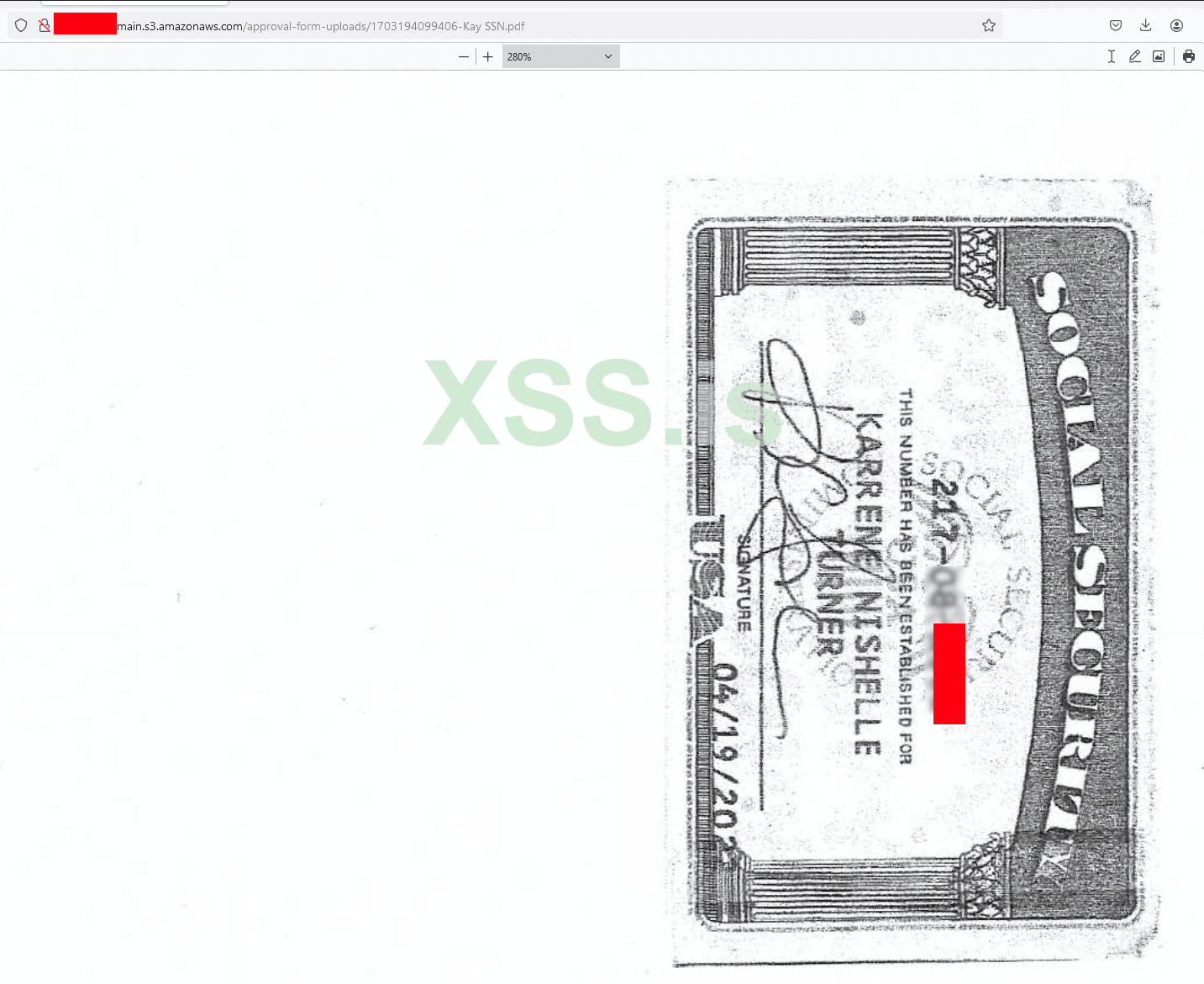

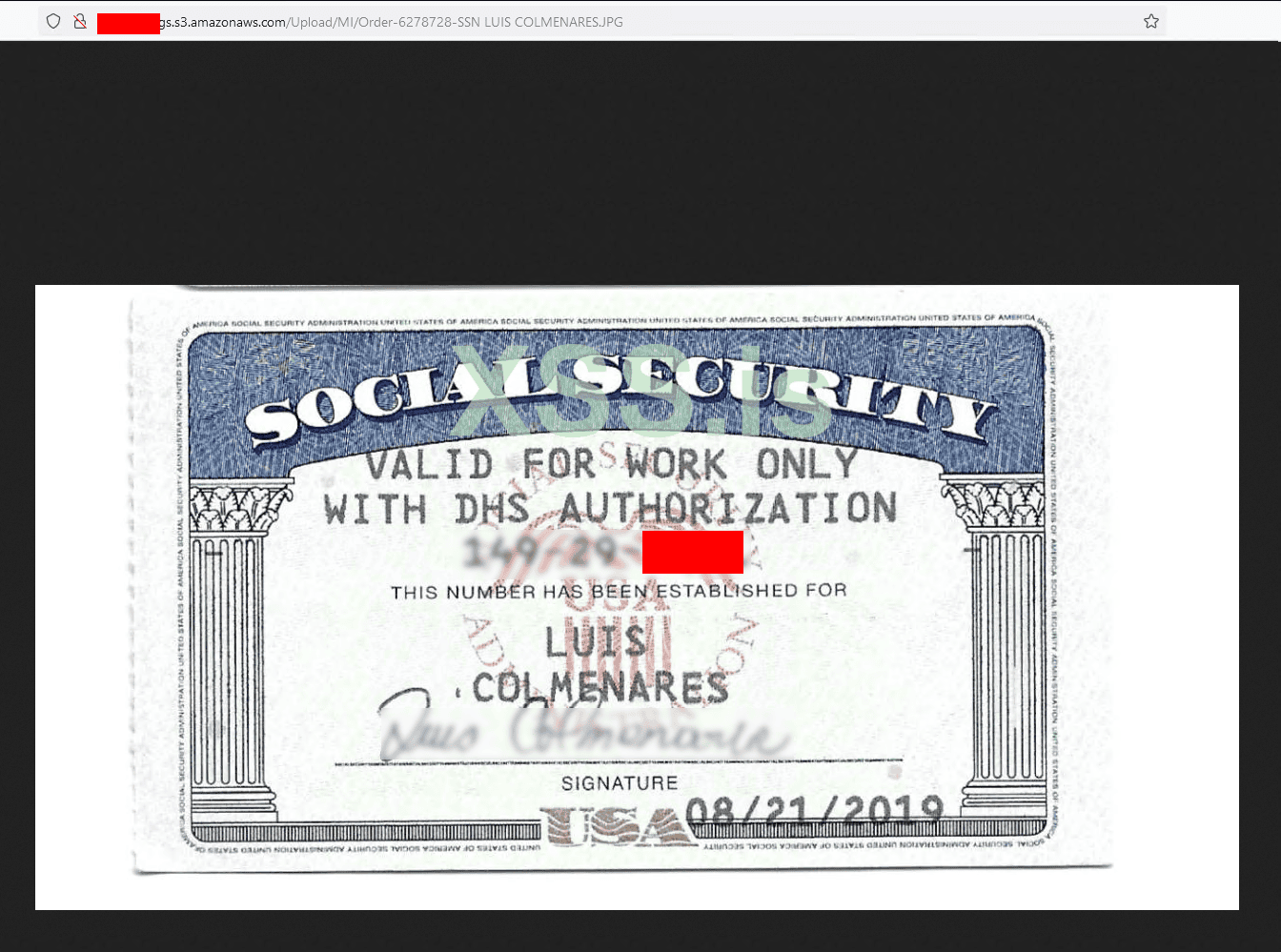

SSNы

Некоторые номера социального страхования США…

ССН номер 1

ССН номер 2

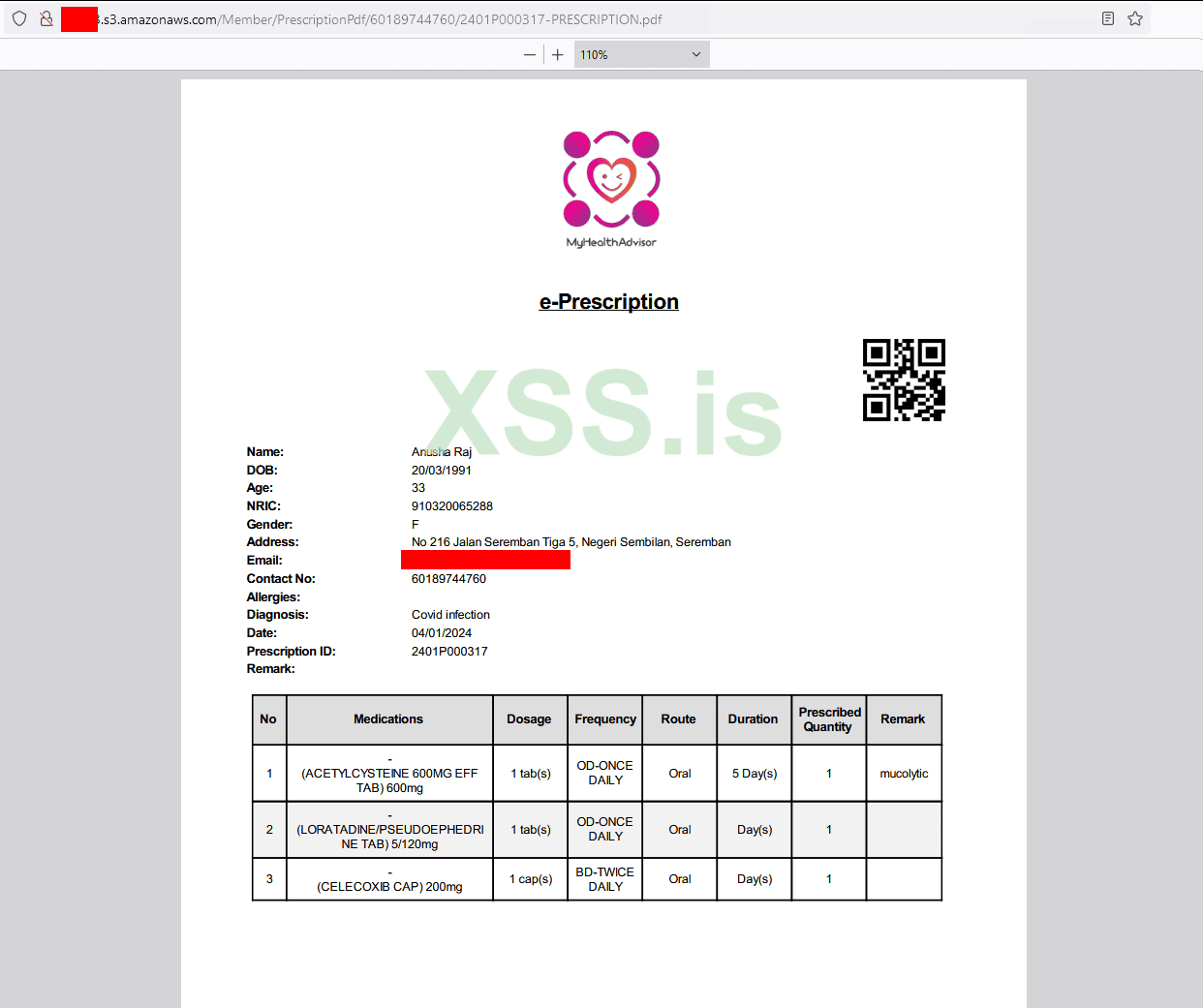

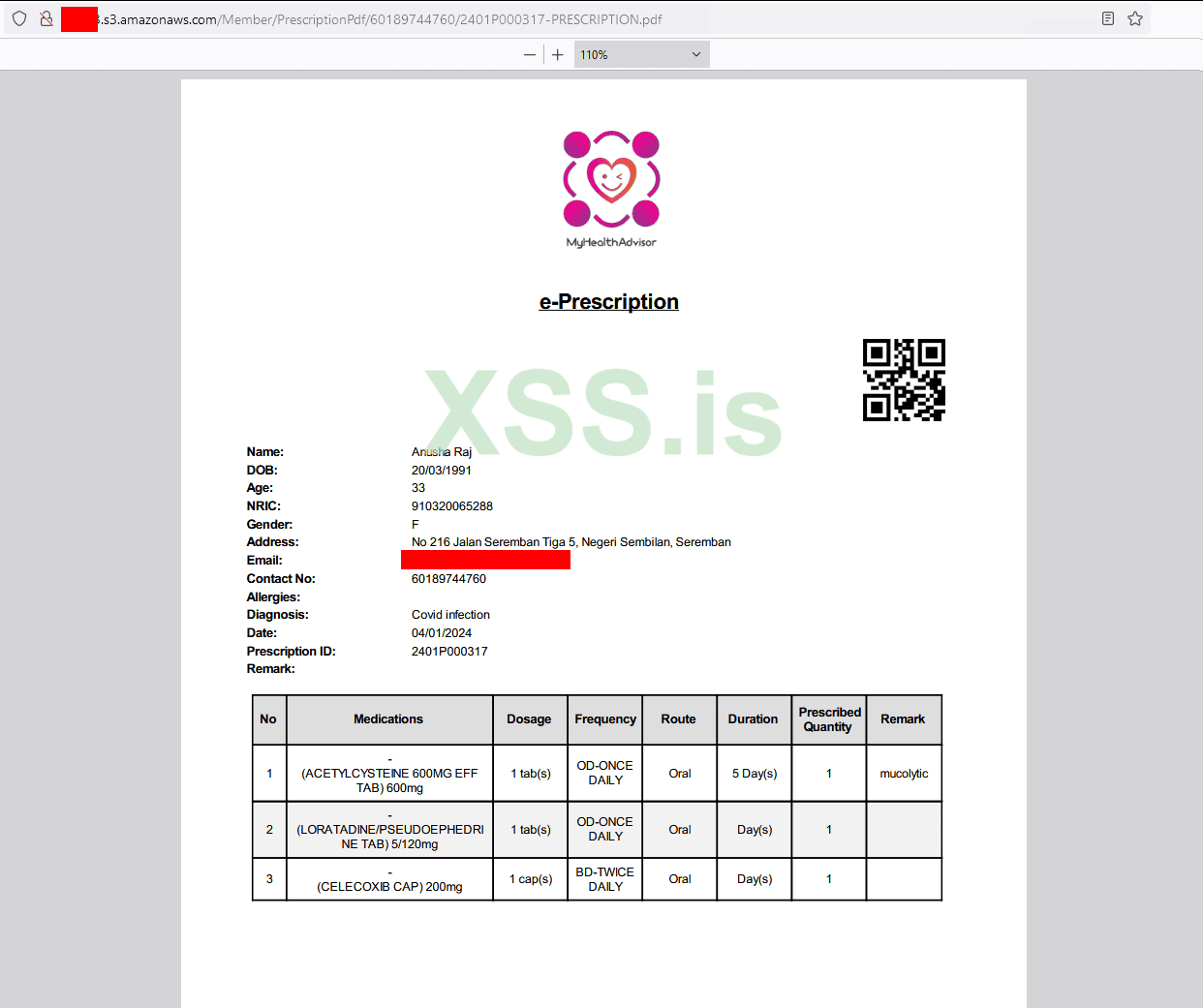

Рецепты

Медицинские данные и рецепты

Пример рецепта

Похоже, что имеется довольно большой объем данных некой компании, включая записи их видеозвонков, рецепты, медицинские записи…

Медицинские данные

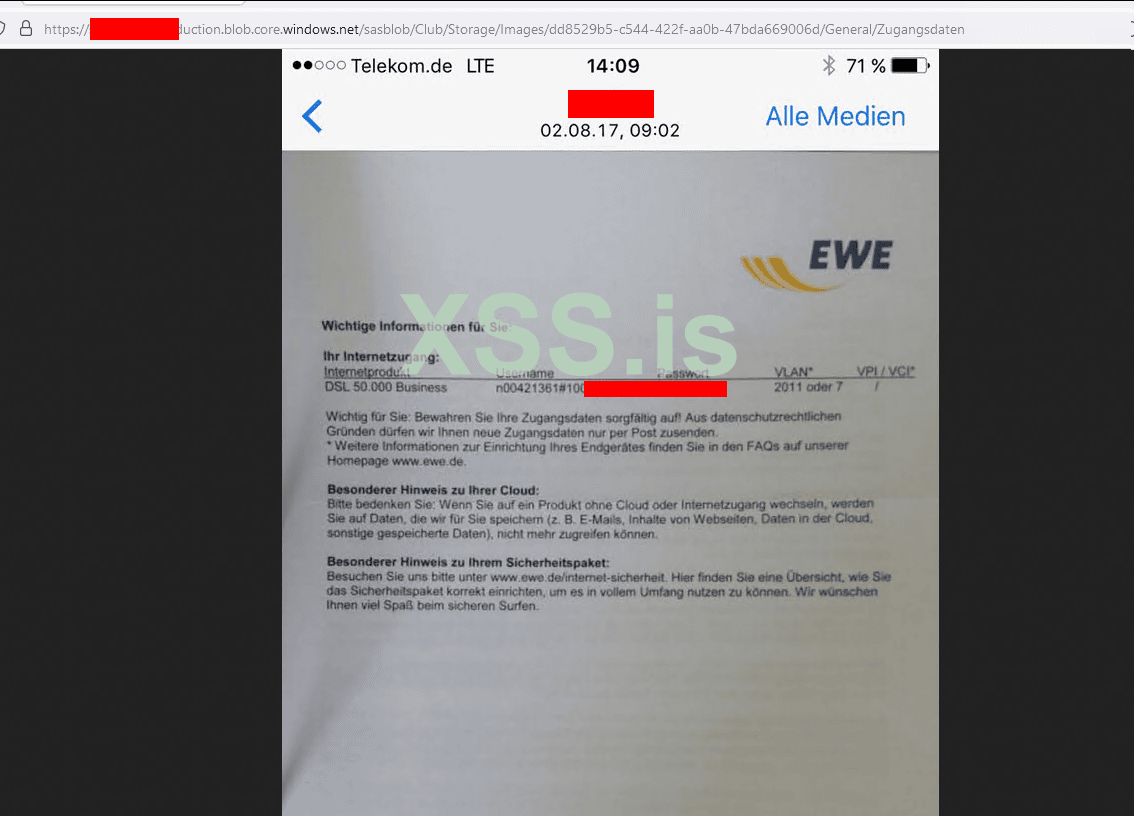

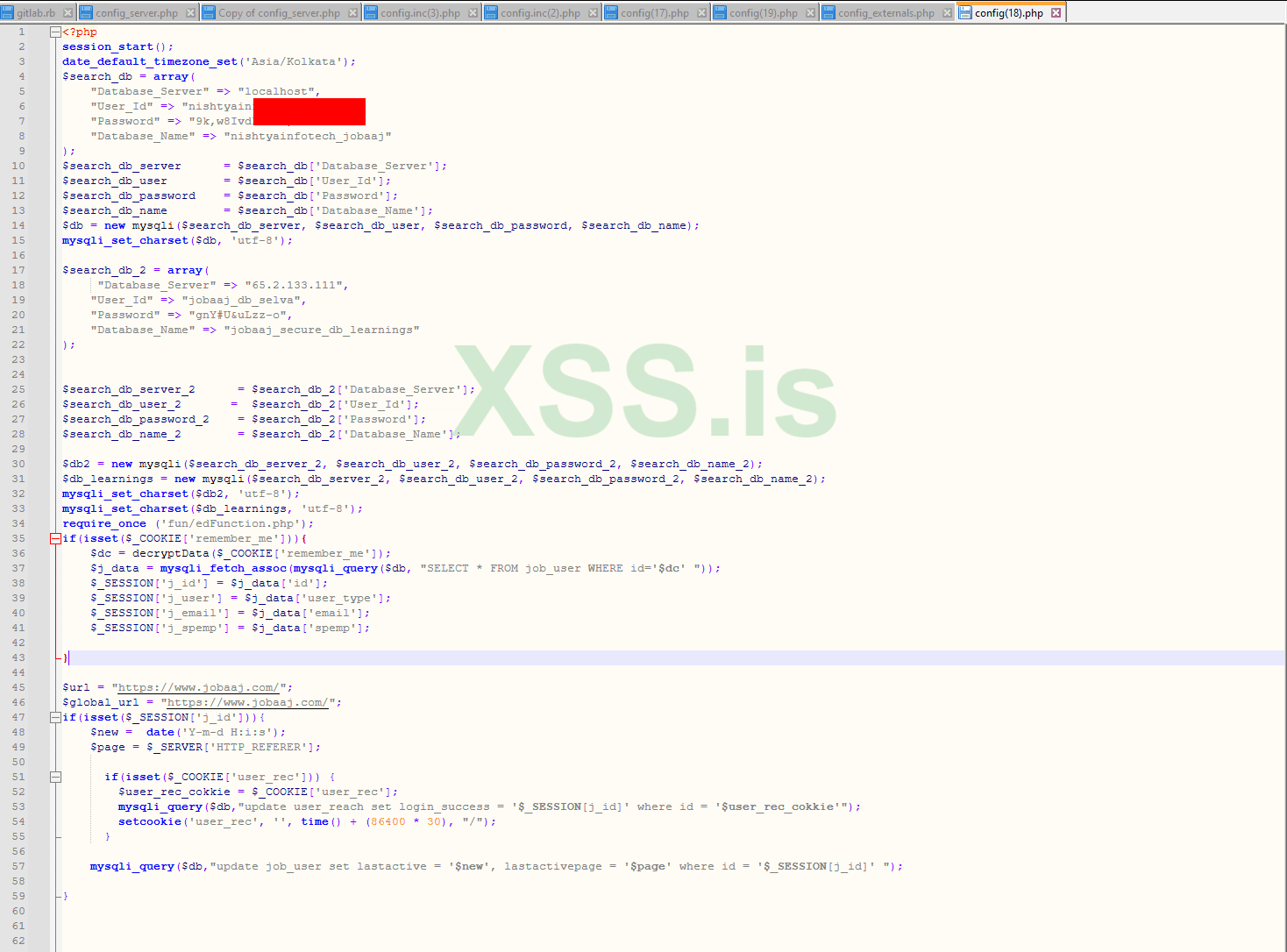

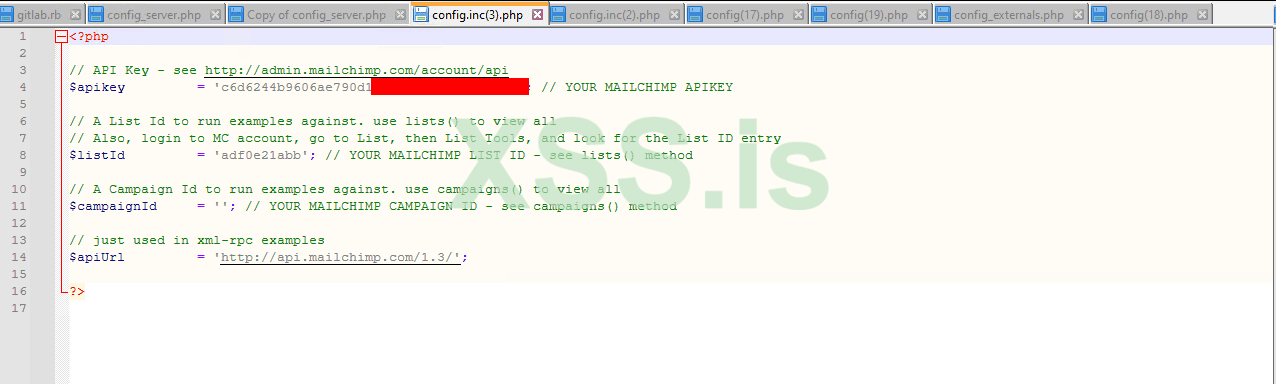

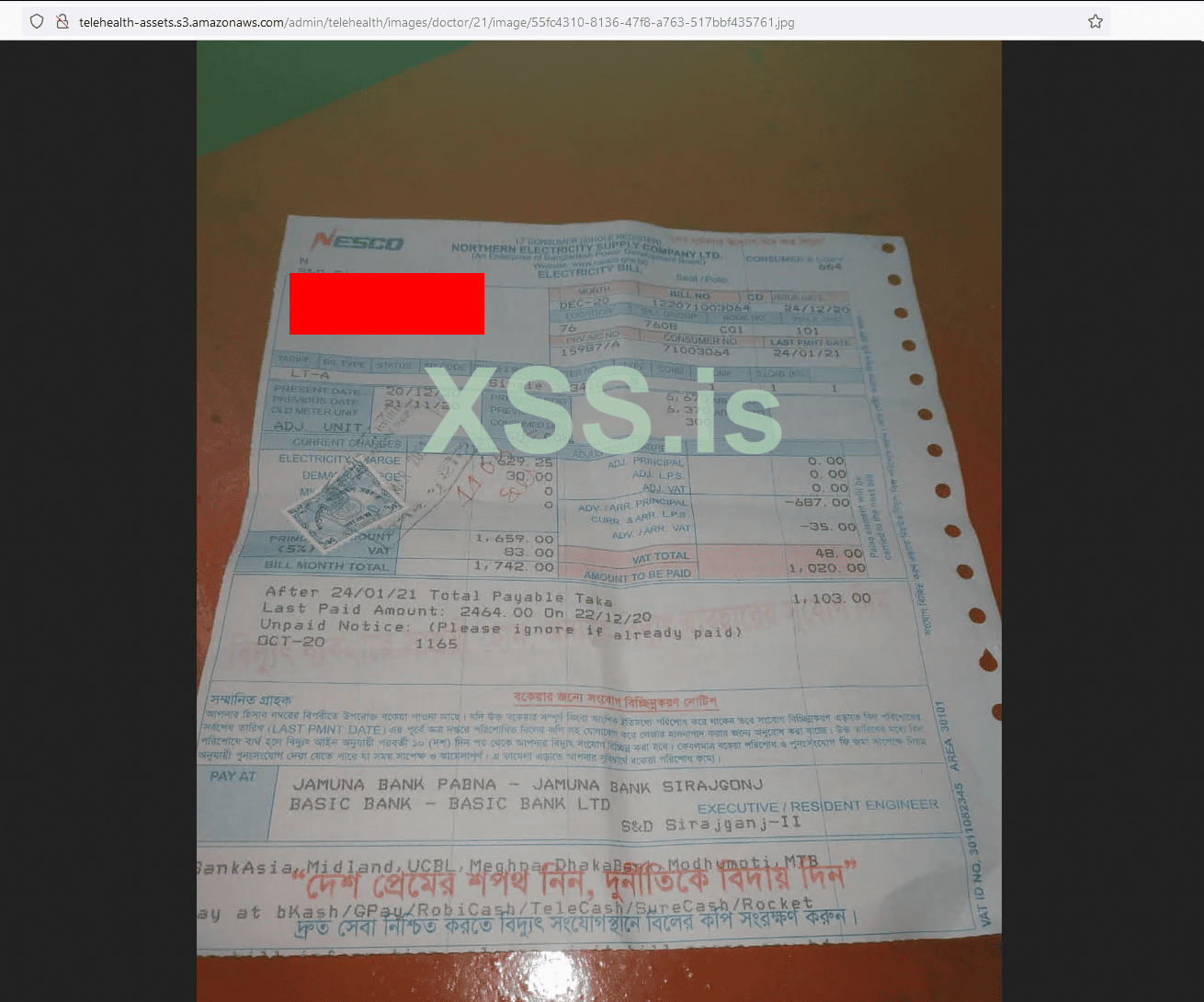

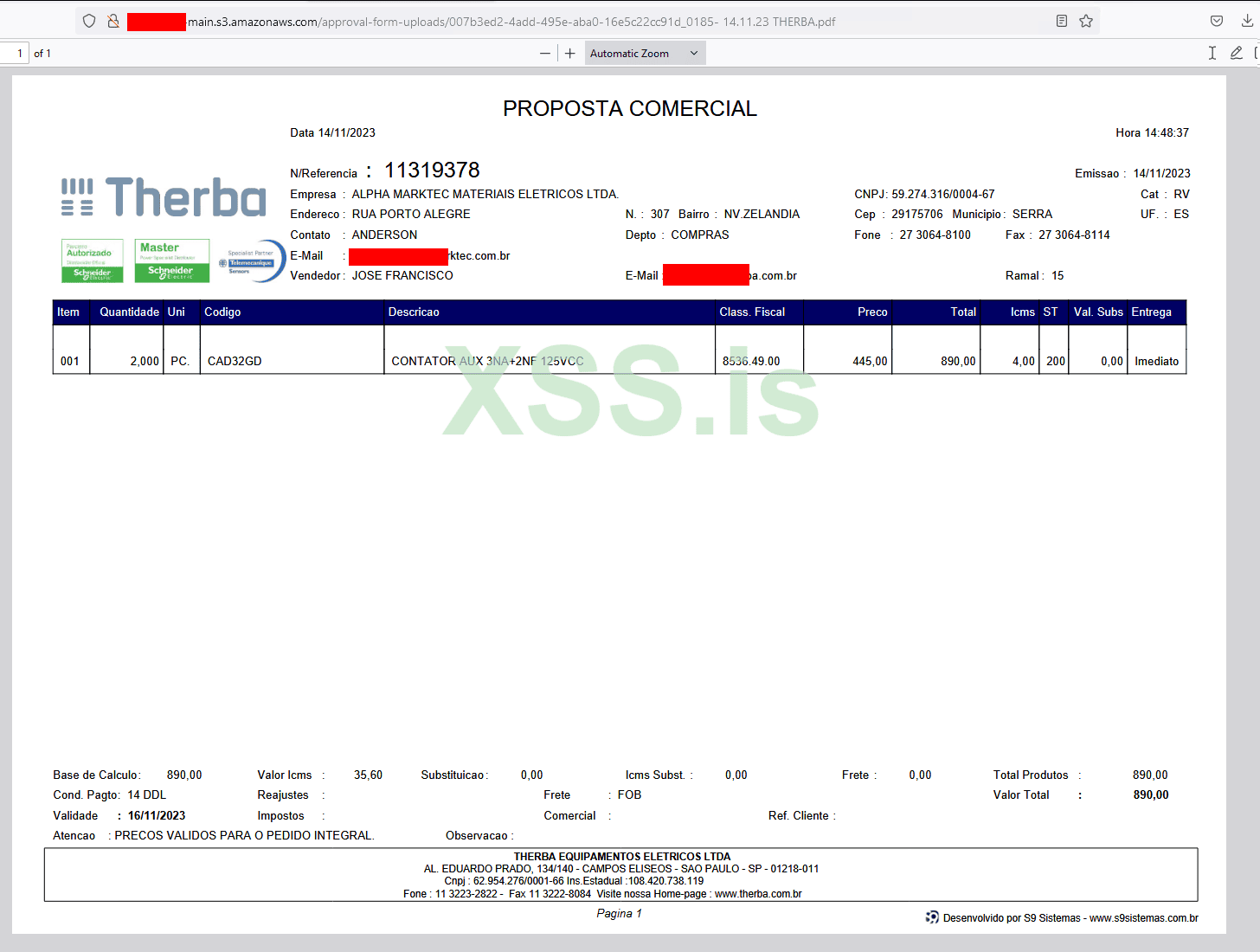

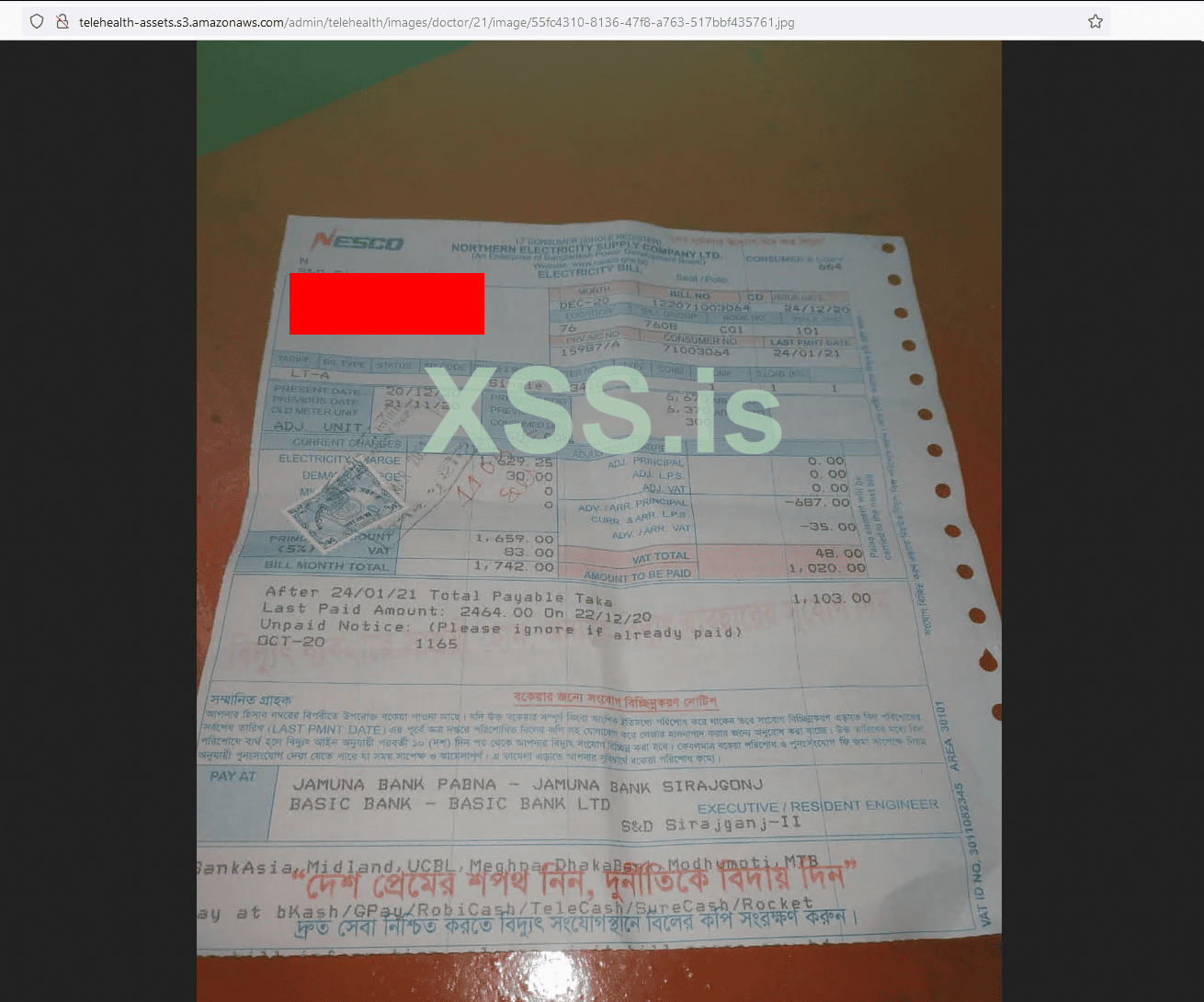

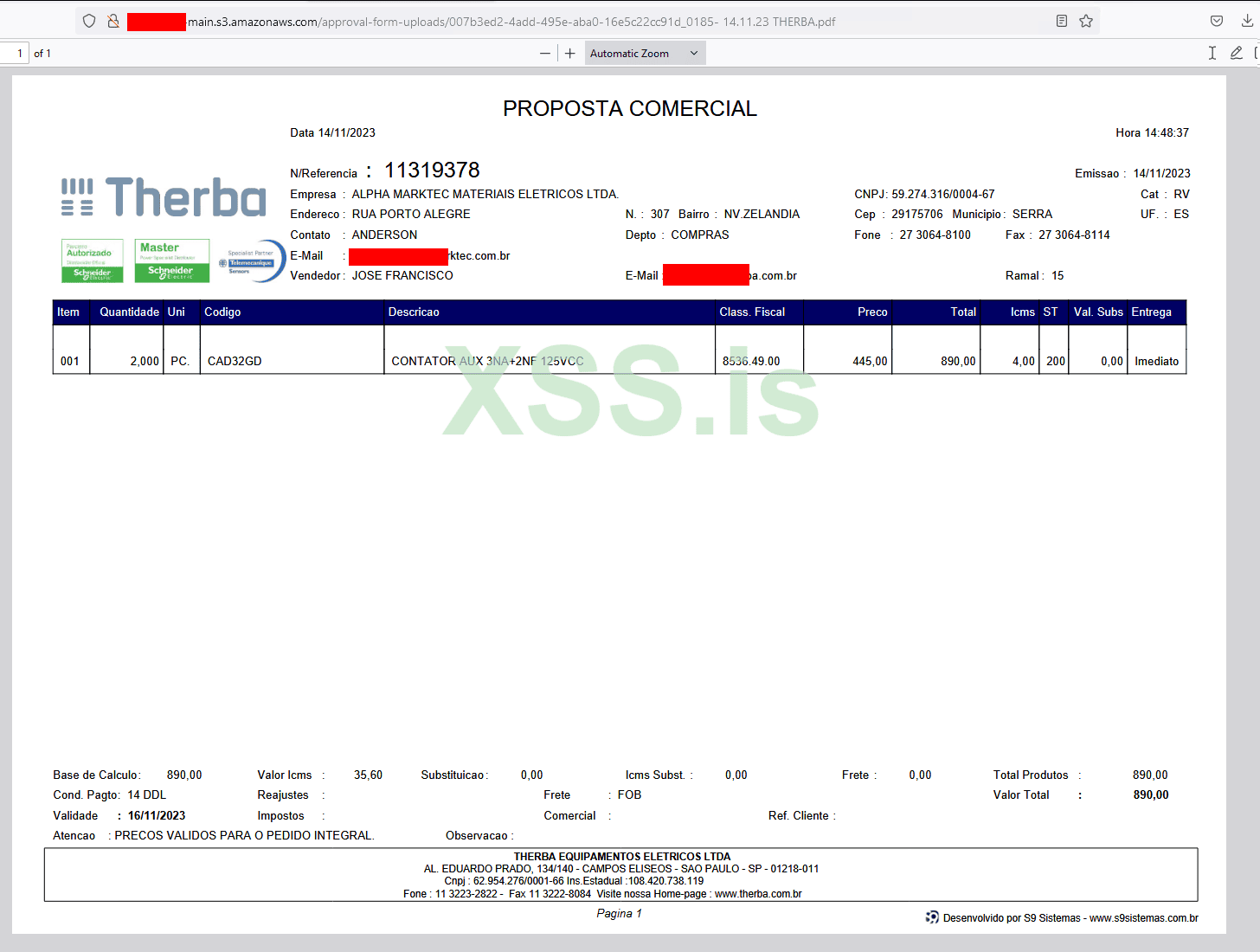

Счета и данные клиентов

Конечно же можно найти счета и данные о клиентах, доступные напрямую. Это, конечно, плохо, но ситуация становится еще хуже, когда дело касается дампов баз данных.

Данные клиентов

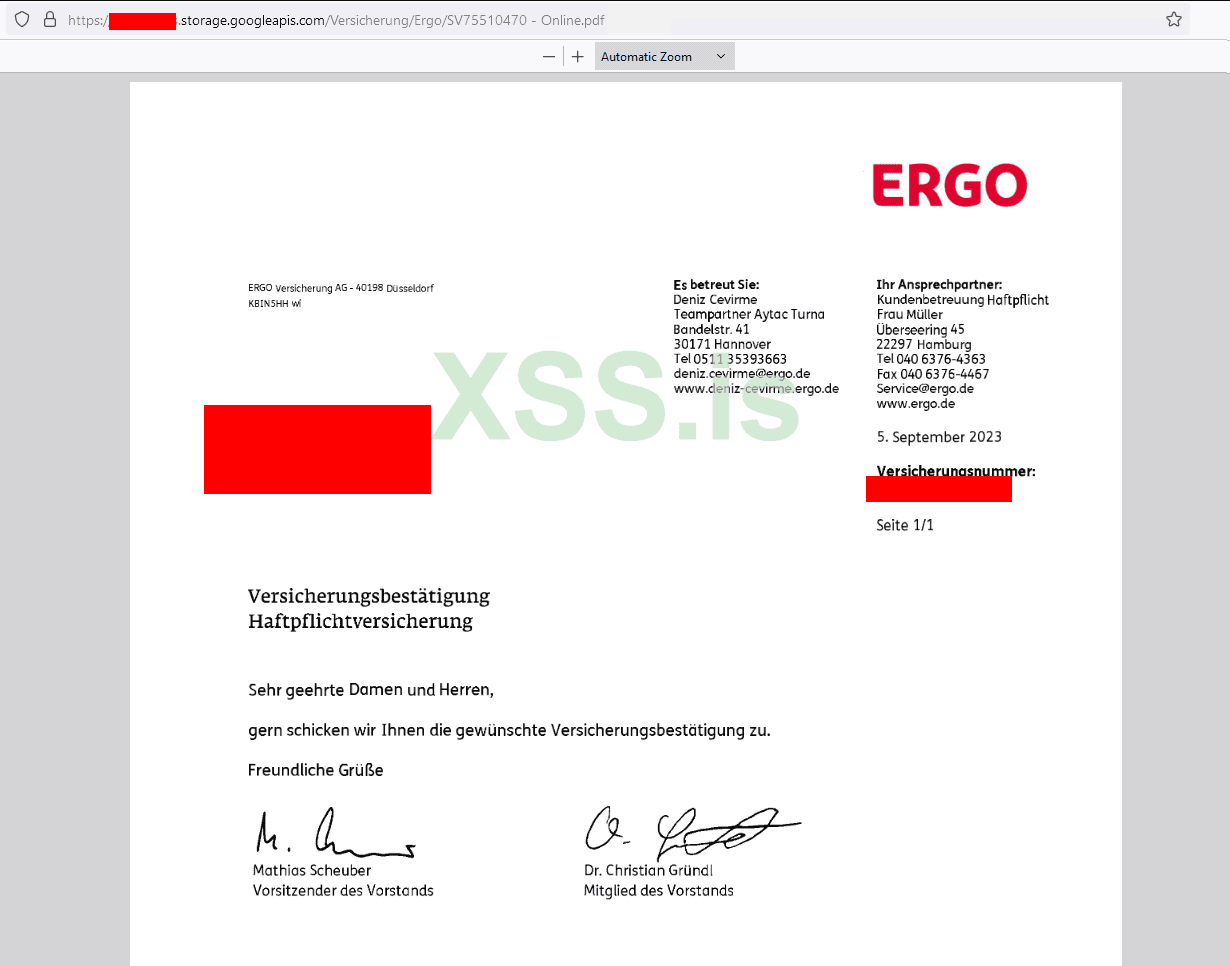

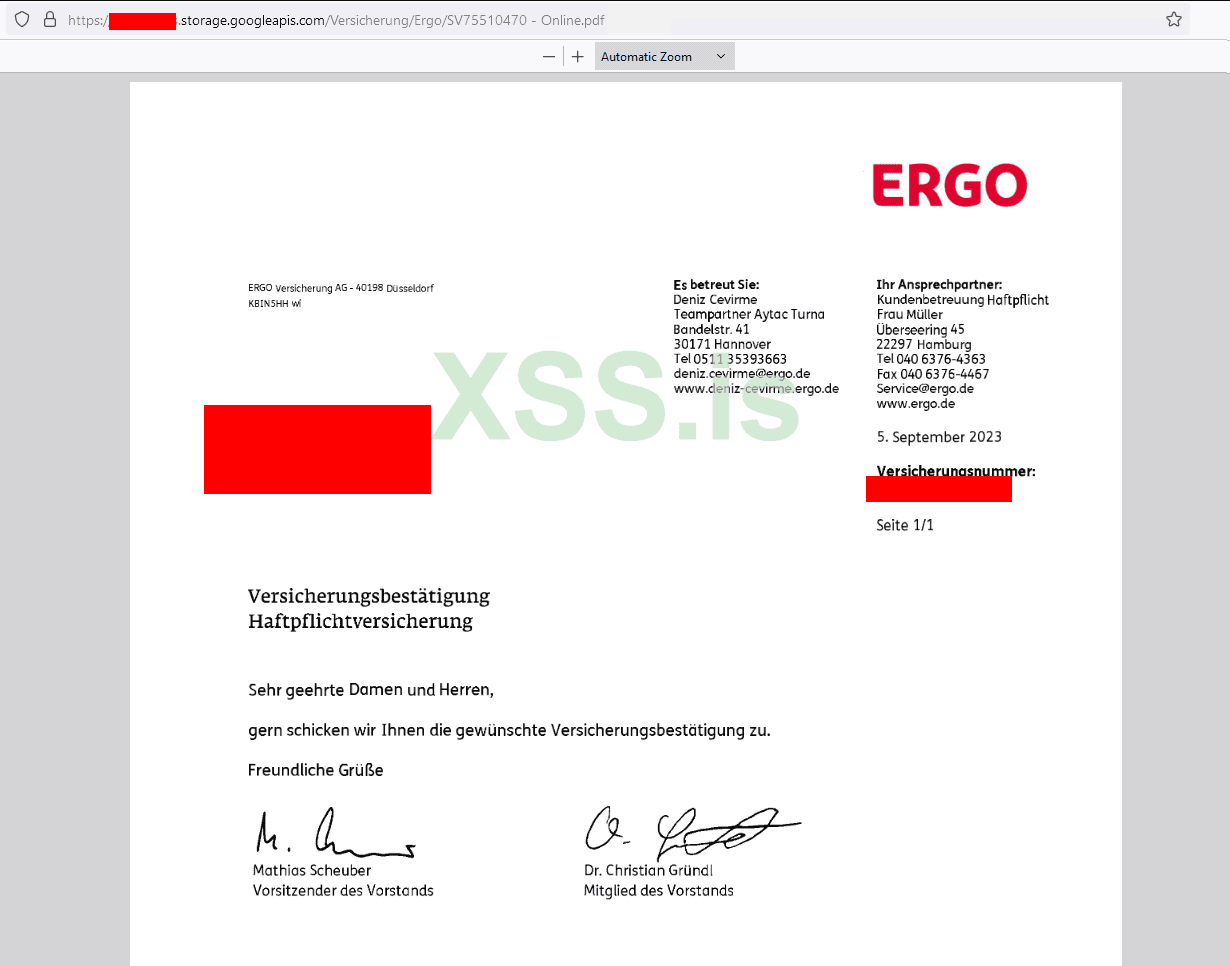

Политики

Политики страхования

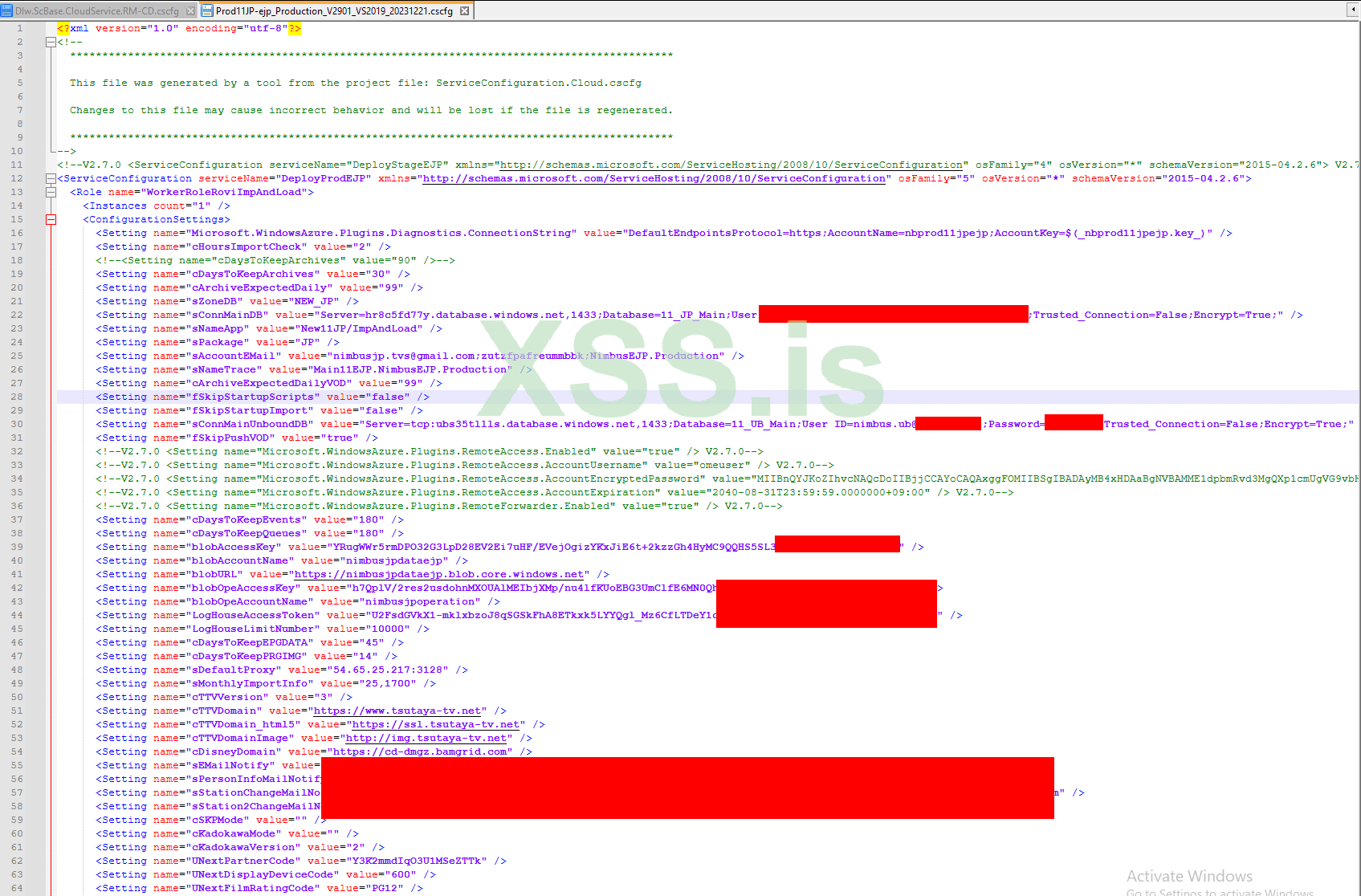

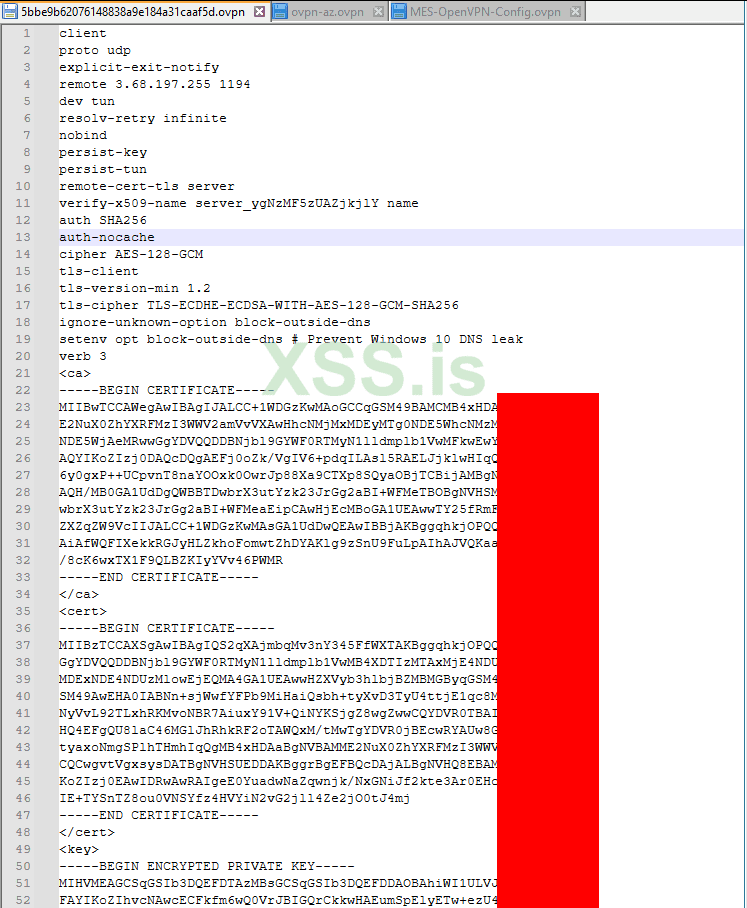

Ключи и лицензии

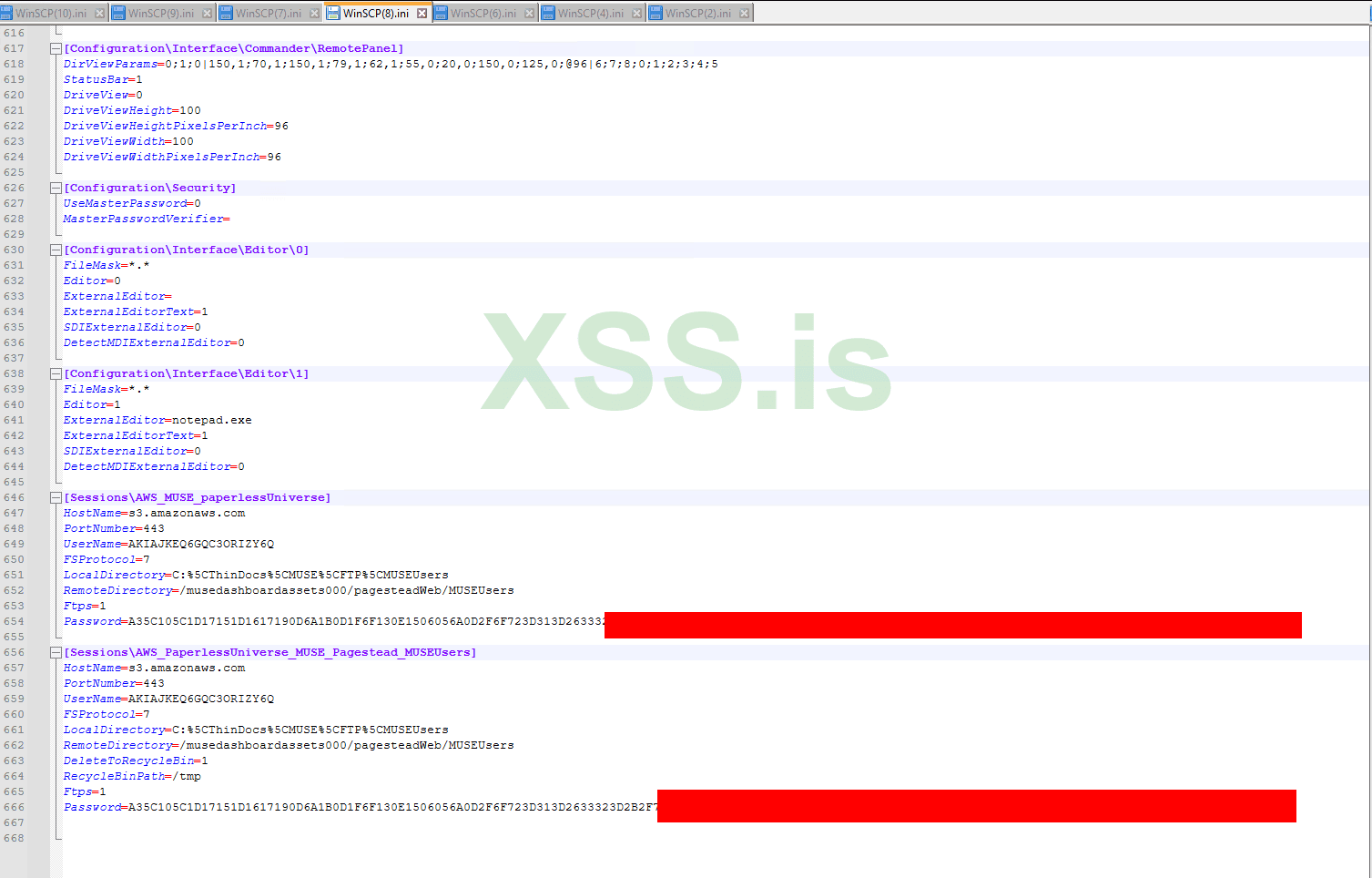

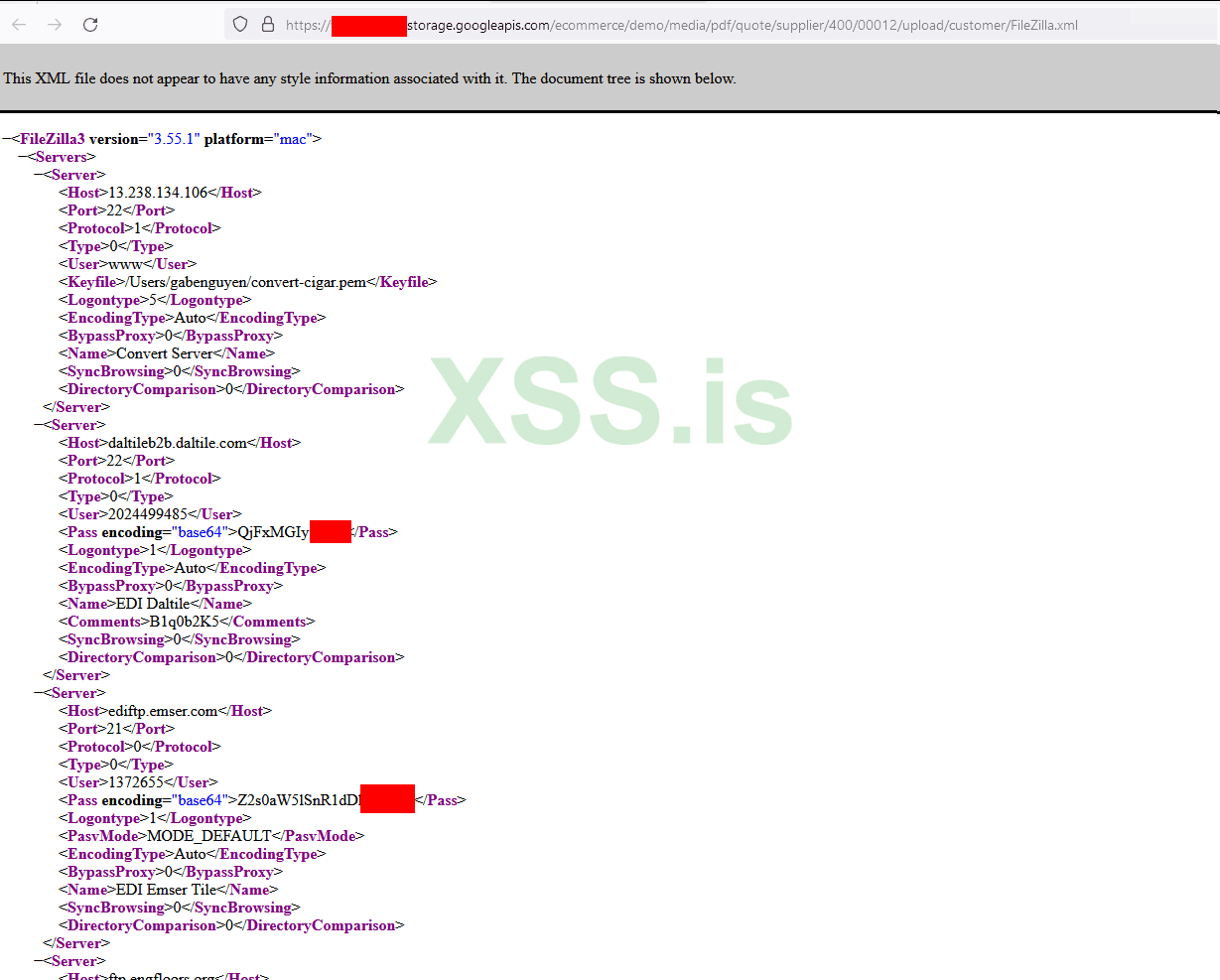

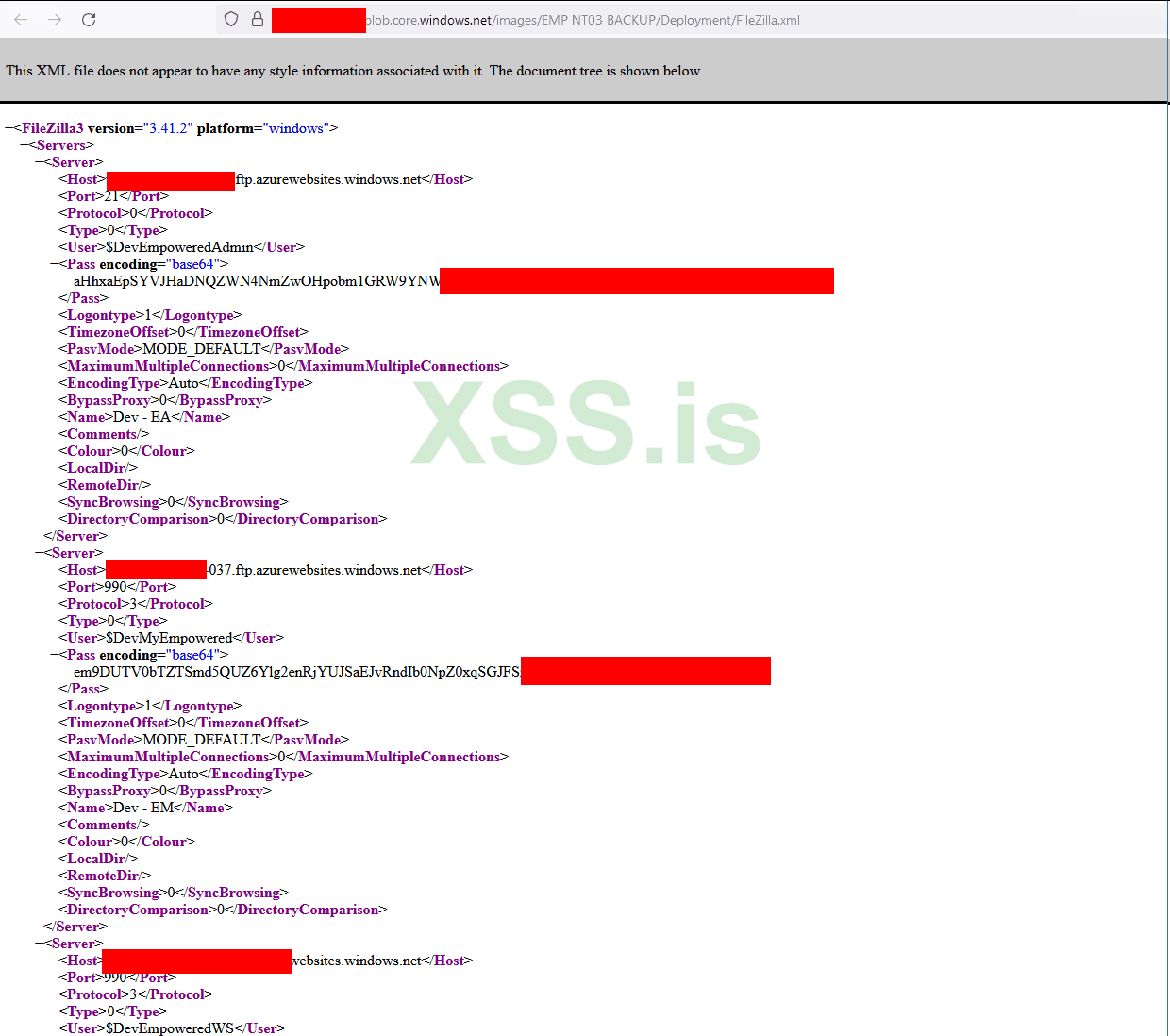

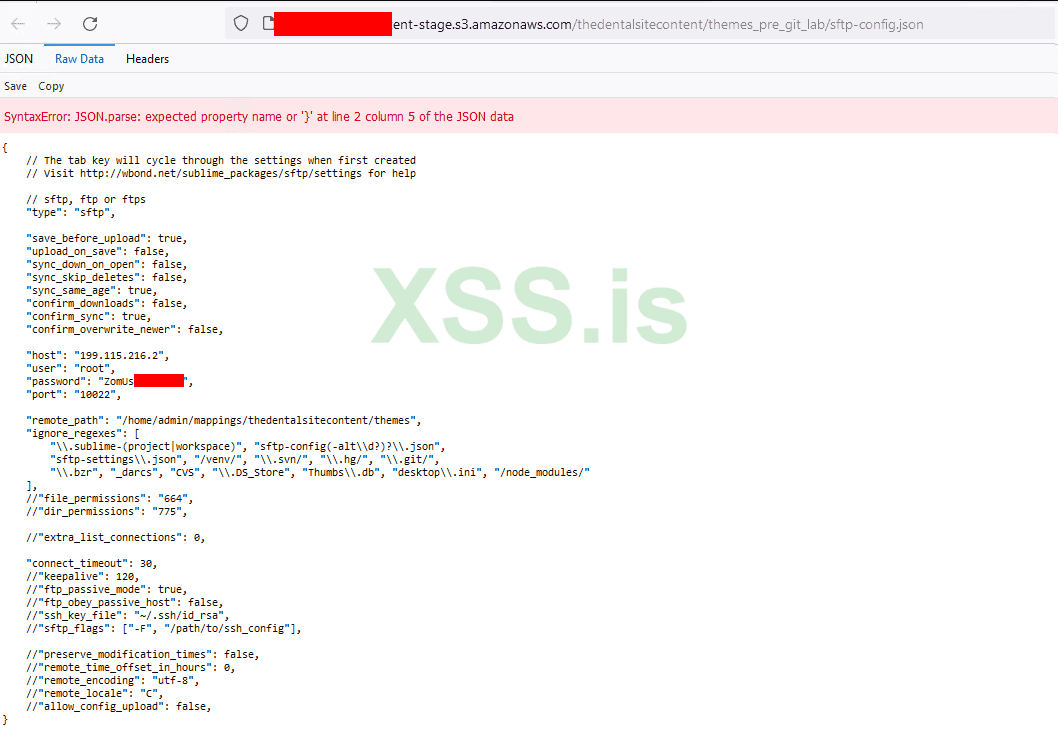

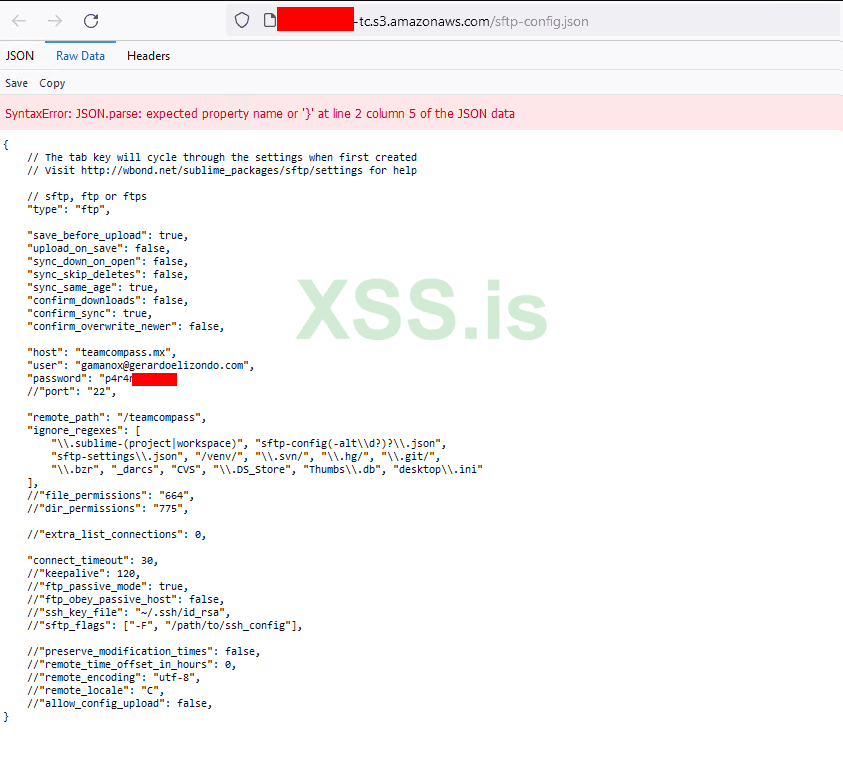

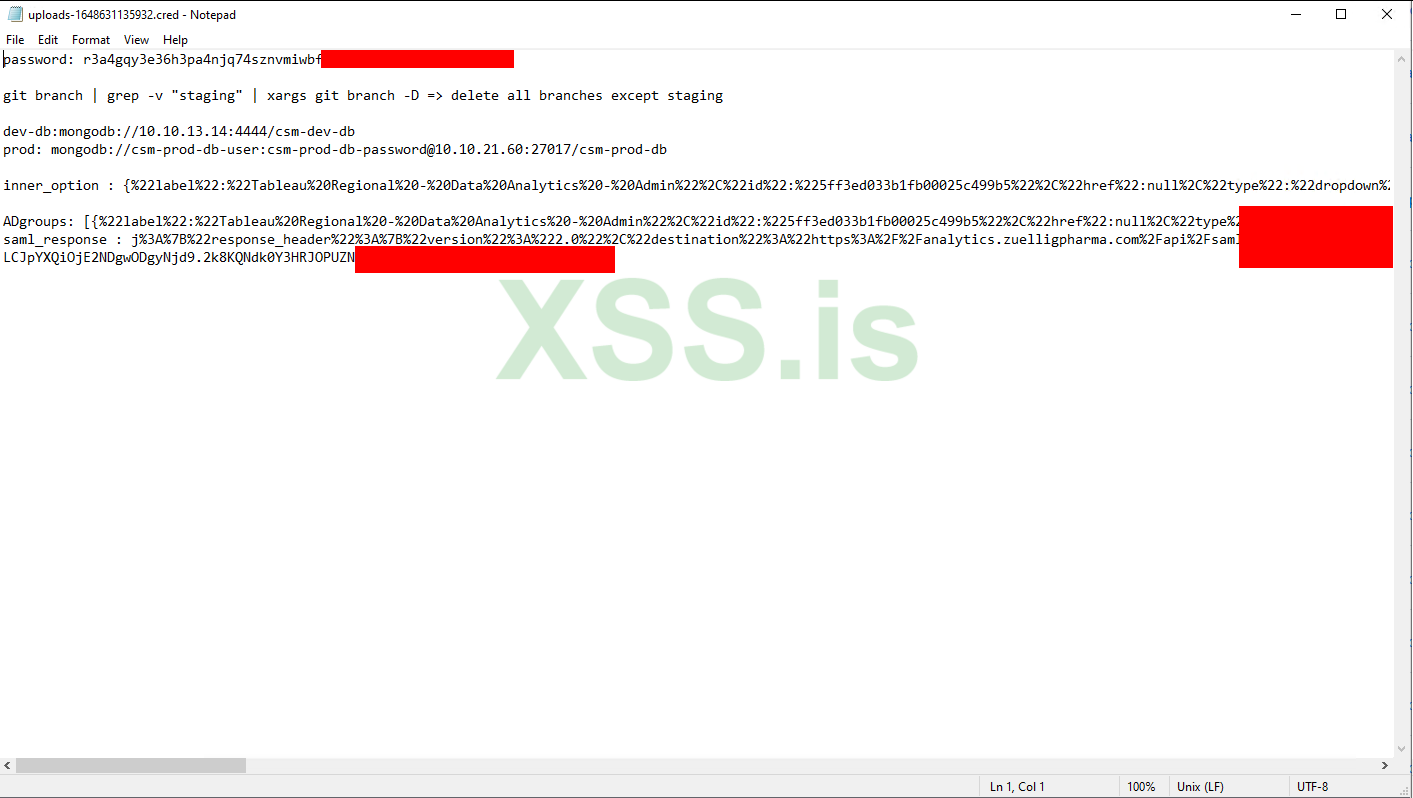

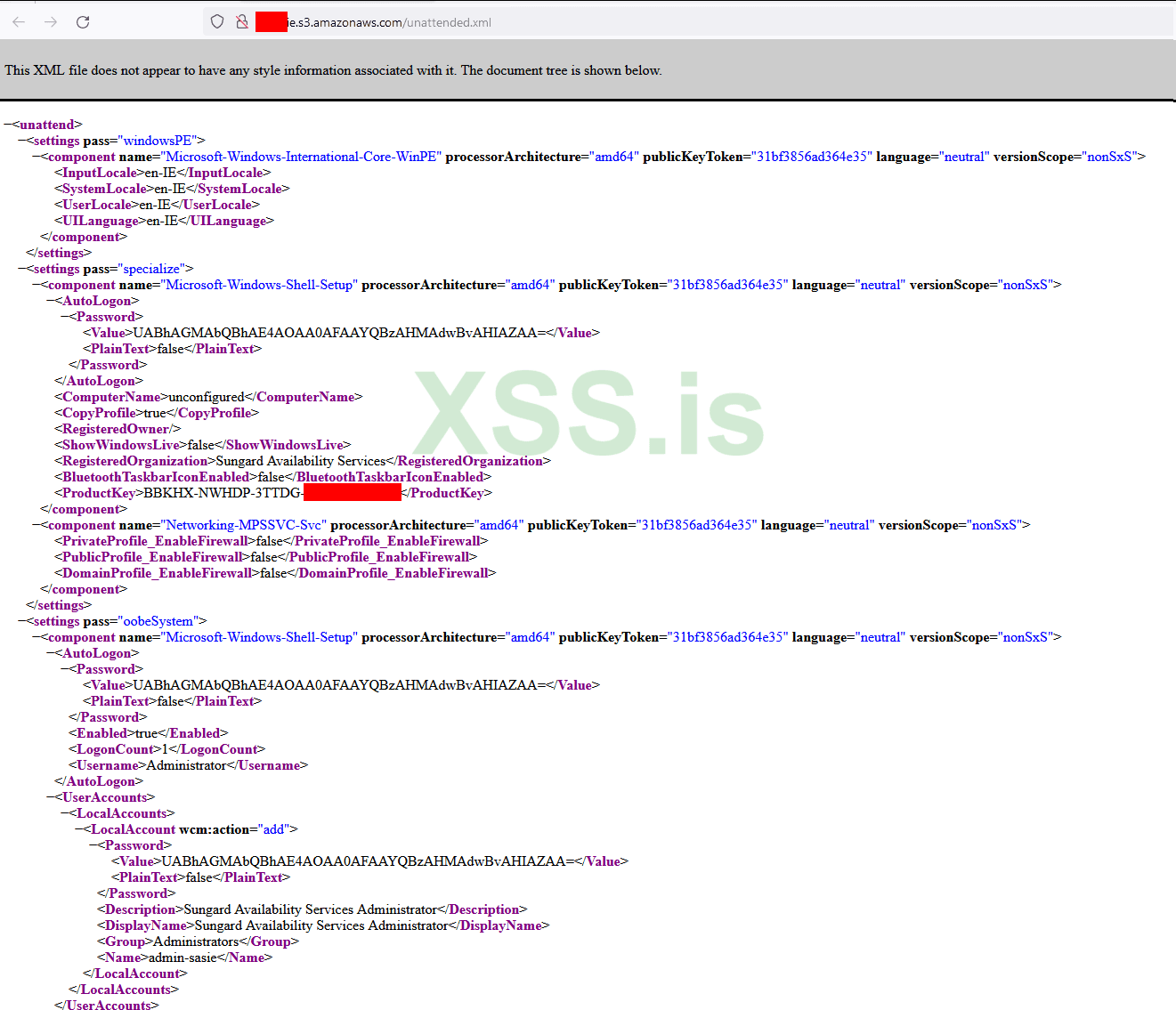

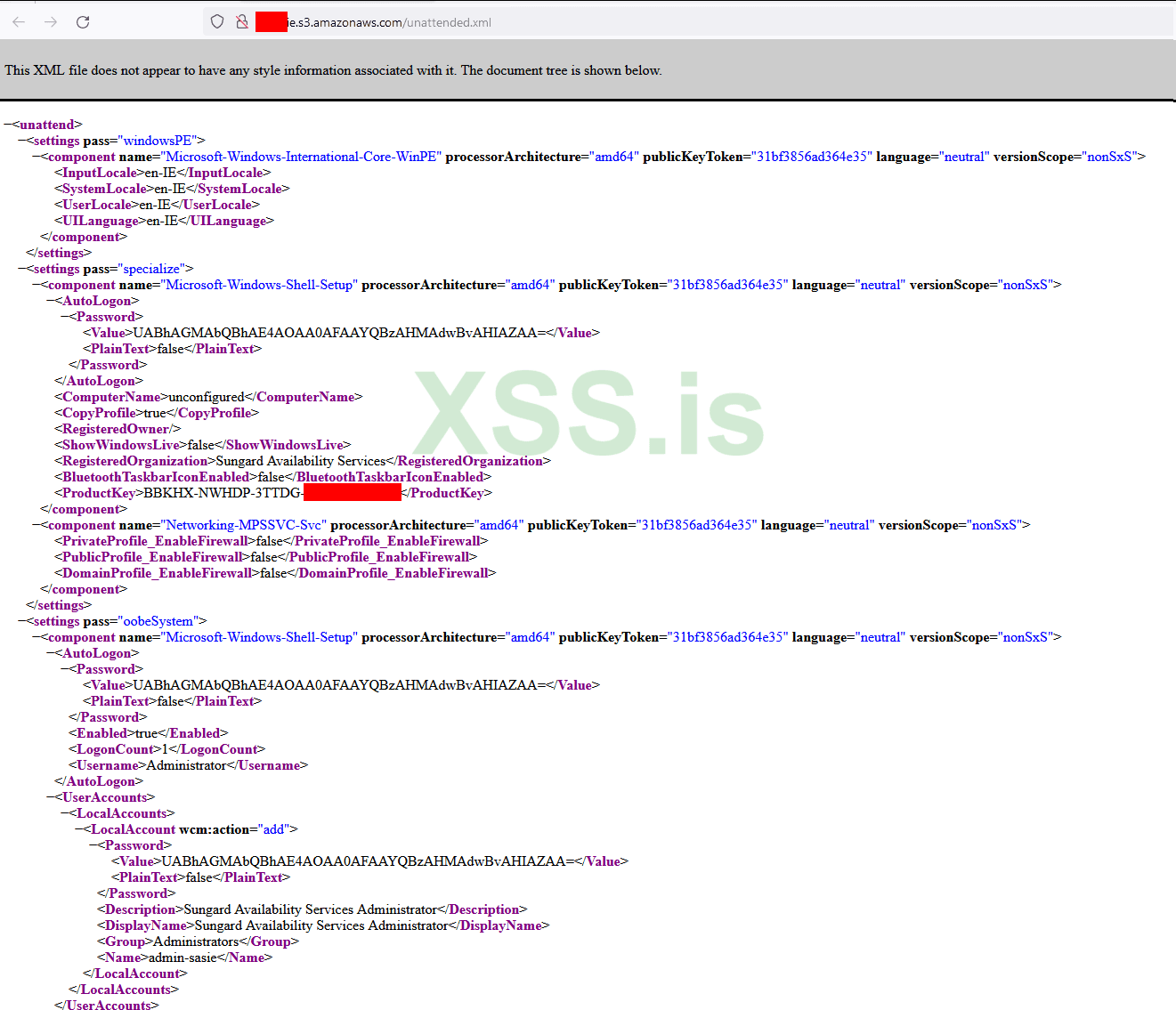

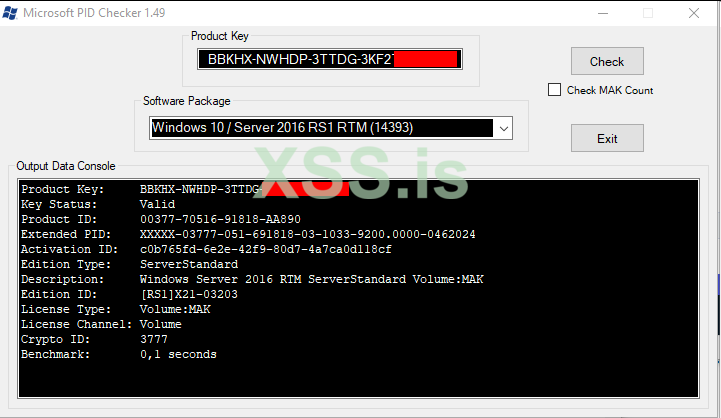

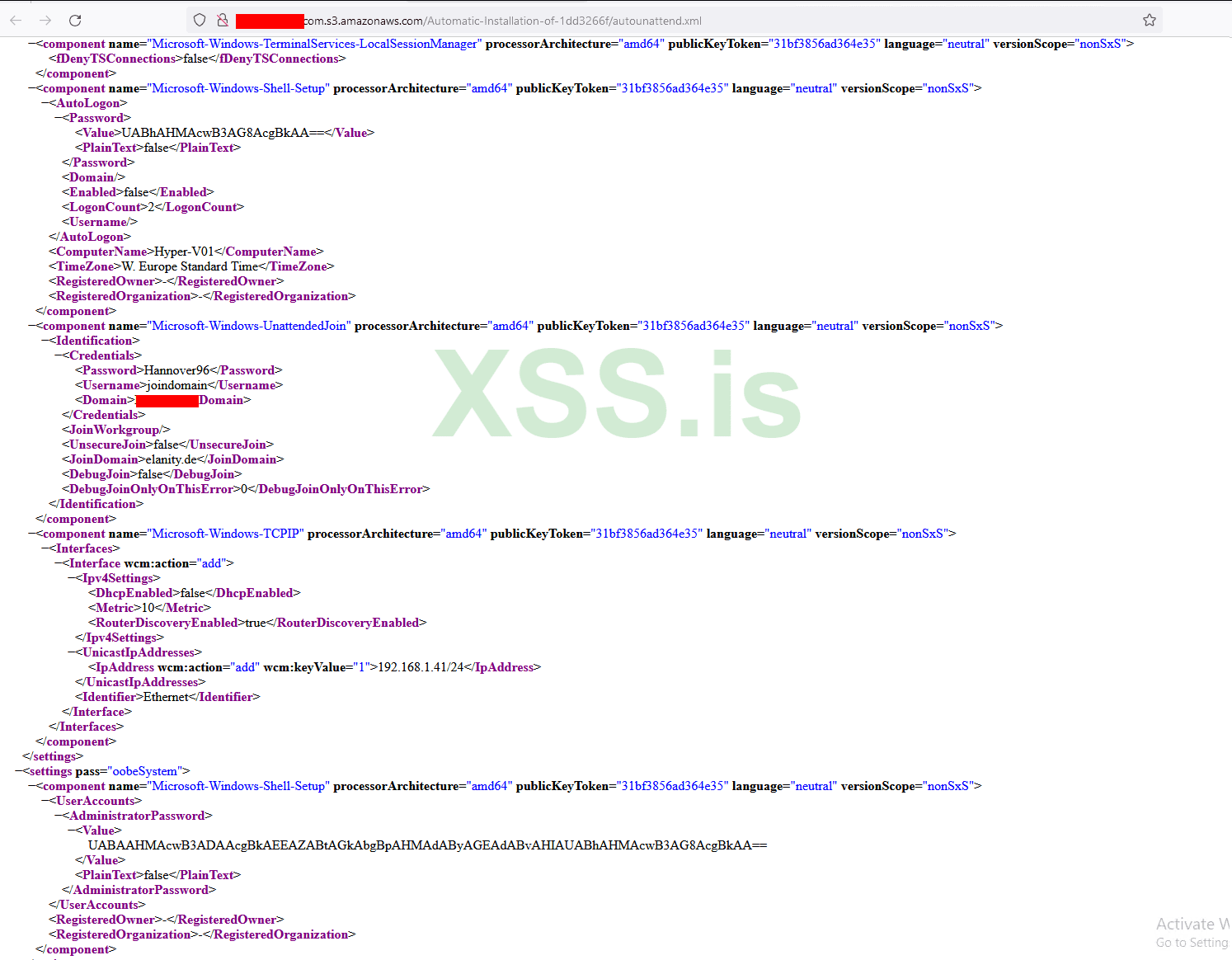

Также доступно множество лицензионных файлов и ключей. Например, Windows Server 2016 из файла unattended.xml.

unattended.xml с некоторыми паролями и ключом Windows Server

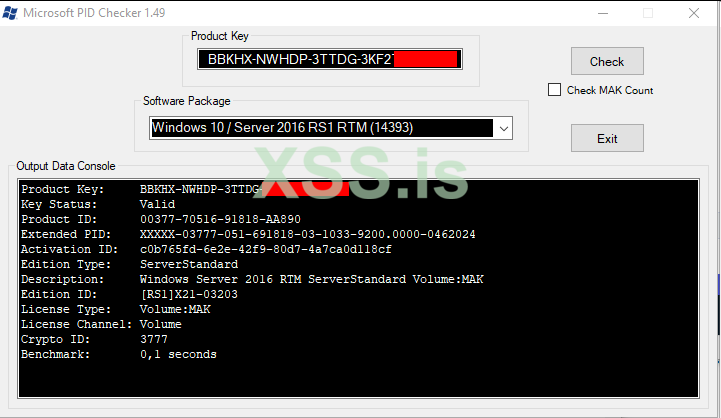

Ключ рабочий!

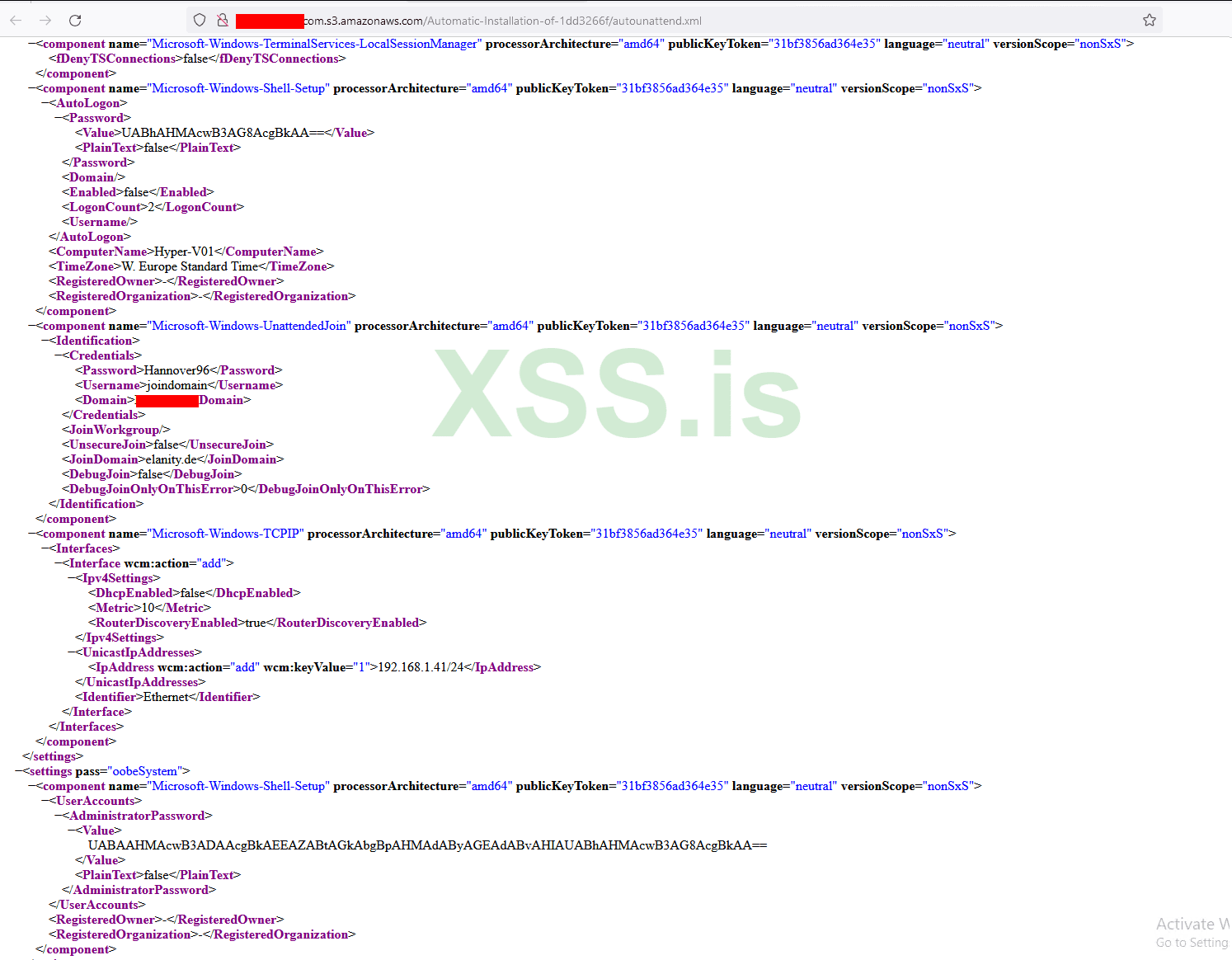

Еще один, с дополнительными учетными данными для домена

Некоторые такие ключи помогут вам захватить организацию в домене! Поскольку большинство компаний до сих пор не имеют никаких ограничений на использование облачных провайдеров, злоумышленник может нанести существенный ущерб организации.

Для того, чтобы найти полезные штуки мы практически всегда пользовались инструментом: https://grayhatwarfare.com/

Цели

Проблема не новая и существует достаточное количество времени. Я включаю ссылки на поиск, редактируя только самые критичные моменты, для читателя не составит труда восстановить все запросы в течение нескольких секунд, и поскольку я уважаю ваше время, я включаю все ссылки на запросы, рассмотренные в данной статье.

Было очень сложно (или невозможно) уведомить владельца облачного сервиса о наличии проблемы, поскольку в большинстве случаев такого владельца не установить. А взлом AWS аккаунтов только для получения контактных адресов (для рассылки наших уведомлений), будет переходить границы здравого смысла.

Возникла также идея аннулировать утекшие ключи API, просто выгрузив их на github (проабузив их секретный сканер ключей). Согласно этому посту - https://xebia.com/blog/what-happens-when-you-leak-aws-credentials-and-how-aws-minimizes-the-damage/ - AWS уведомит пользователя об утекших учетках. Однако это все равно не заблокирует доступ ко всем ресурсам сразу и этого недостаточно, чтобы сообщить обо всех утекших ключах, потому что тем самым я просто соберу их для других... Если кто-нибудь знает способ безопасно сообщить об утечке ключей API, дайте мне знать.

Следующие главы представляют собой примерный перечень того, что можно найти, и подробное объяснение, почему этих вещей там быть не должно. Имейте в виду, что это всегда лишь самый минимум того, что реально можно найти.

Важно отметить, что не все штуки, которые можно найти, по-прежнему действительны, либо они могут являться ханипотами и тщательно мониторится.

Личный стафф

Давайте начнем с вопросов, касающихся конфиденциальности.

Учетные записи Outlook и почтовые ящики (pst, eml, msg)

Файлы PST могут быть импортированы в Outlook и могут быть полными учетными записями электронной почты.

Учетные записи Outlook

Импортированные учетные записи Outlook

То же распространяется и на файлы msg и eml, которые представляют собой отдельное электронное письмо. Зачем вы делаете резервную копию одного электронного письма? Потому что это важно…

Сканы паспортов

Personalausweise (немецкие и австрийские ID-карты)

Сохранение паспортов и документов, удостоверяющих личность, запрещено законами ряда стран.

Немецкое удостоверение личности - спереди и сзади

Австрийское удостоверение личности

Другие

Паспорт Алгерии

Паспорт Словении

Свидетельства о рождении

Индийское свидетельство о рождении

Свидетельство о рождении Пуэрто-Рико

SSNы

Некоторые номера социального страхования США…

ССН номер 1

ССН номер 2

Рецепты

Медицинские данные и рецепты

Пример рецепта

Похоже, что имеется довольно большой объем данных некой компании, включая записи их видеозвонков, рецепты, медицинские записи…

Медицинские данные

Счета и данные клиентов

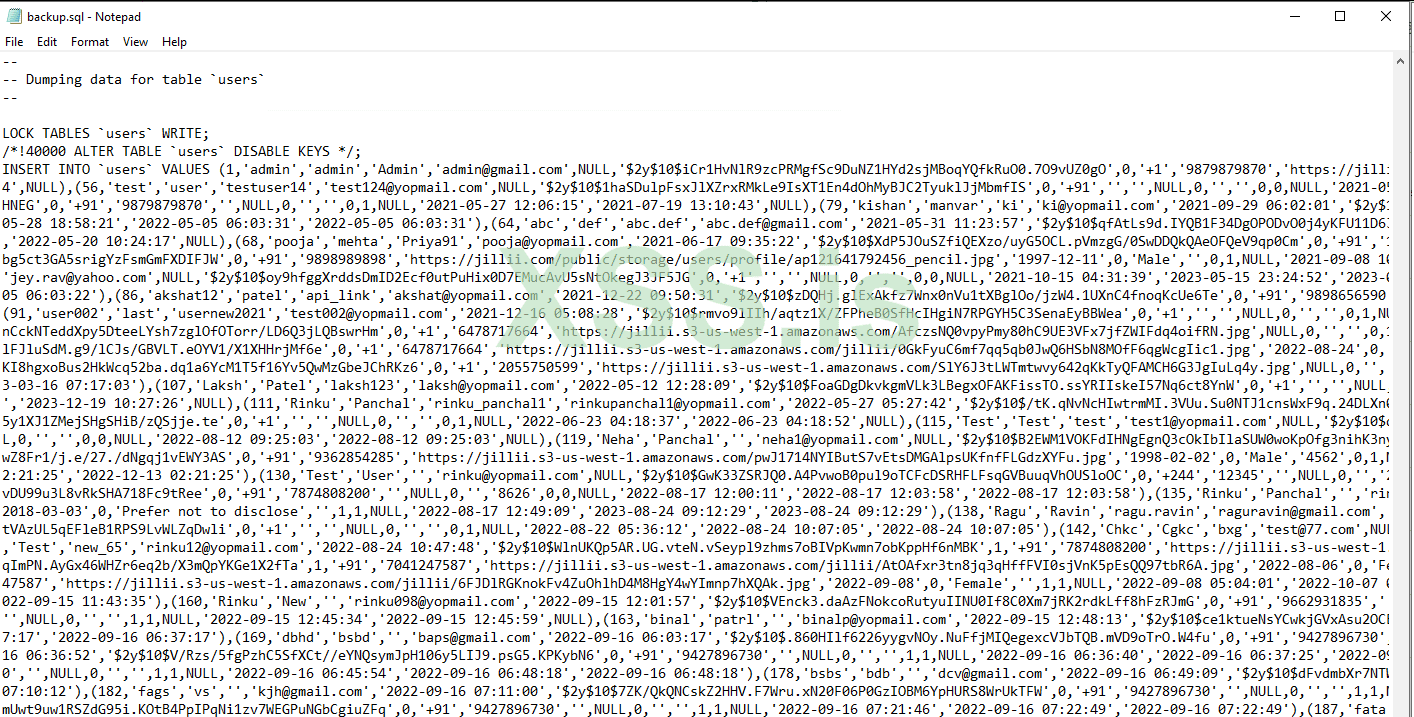

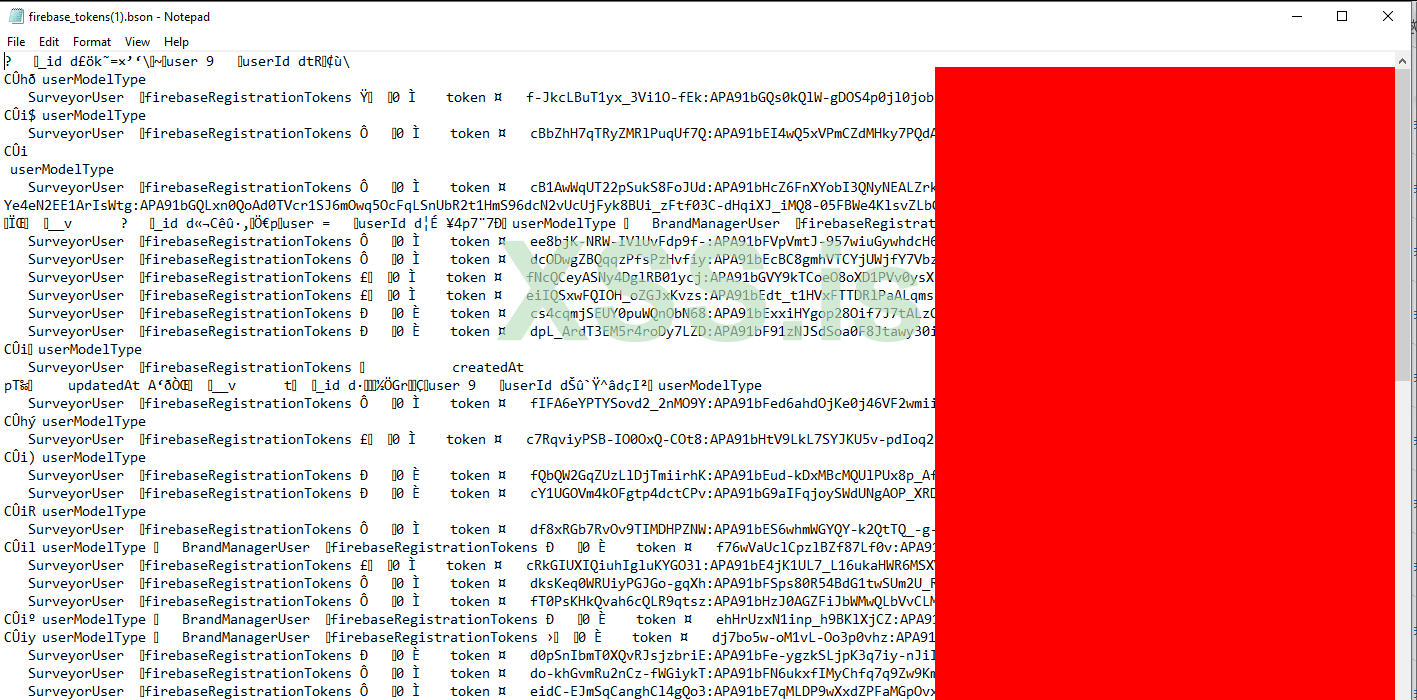

Конечно же можно найти счета и данные о клиентах, доступные напрямую. Это, конечно, плохо, но ситуация становится еще хуже, когда дело касается дампов баз данных.

Данные клиентов

Политики

Политики страхования

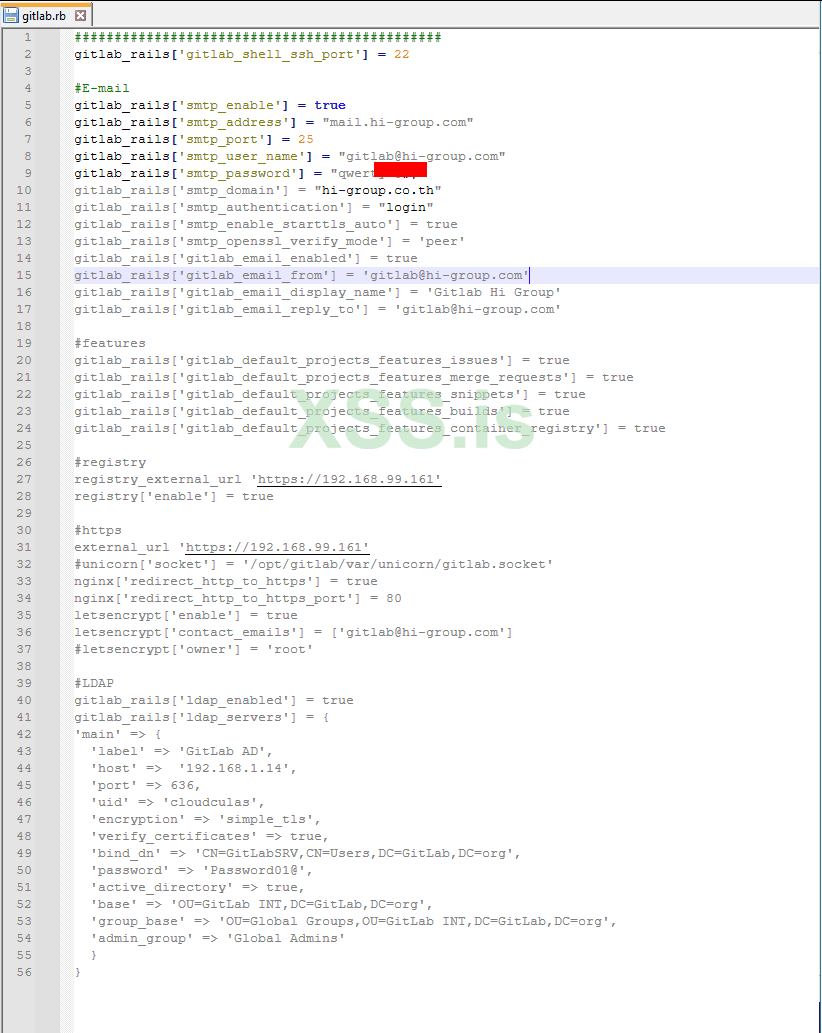

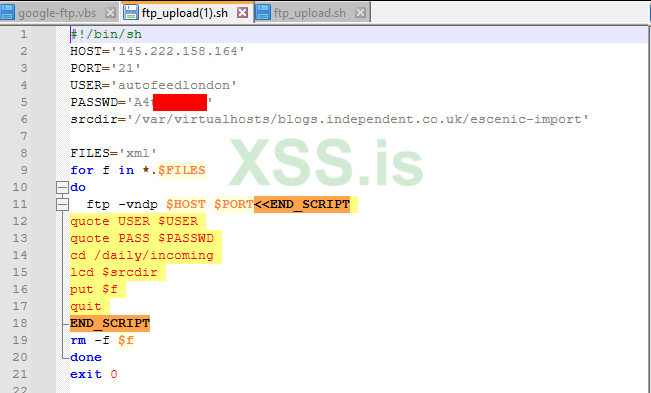

Ключи и лицензии

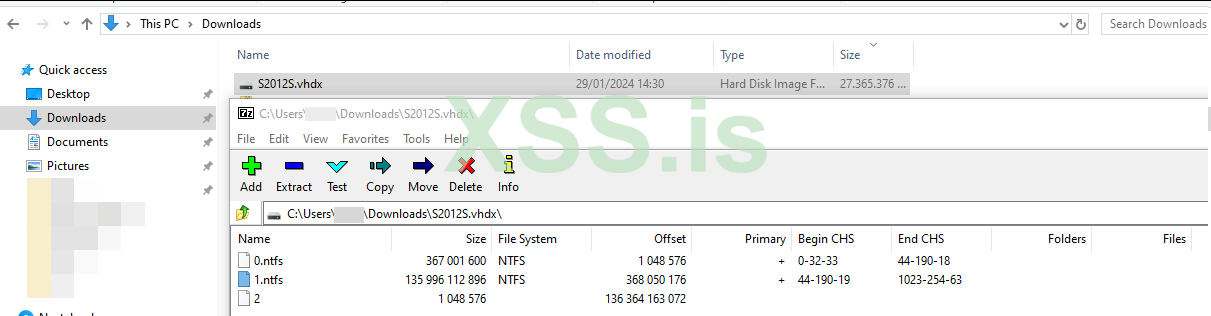

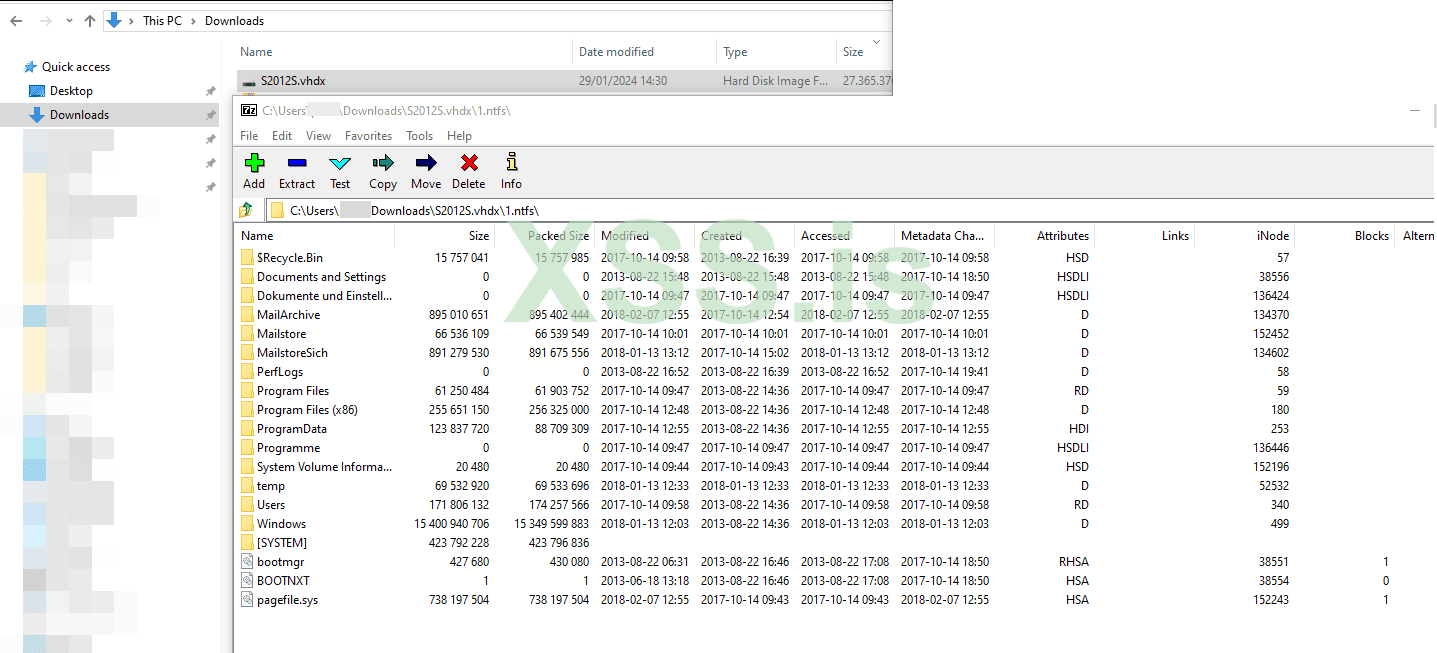

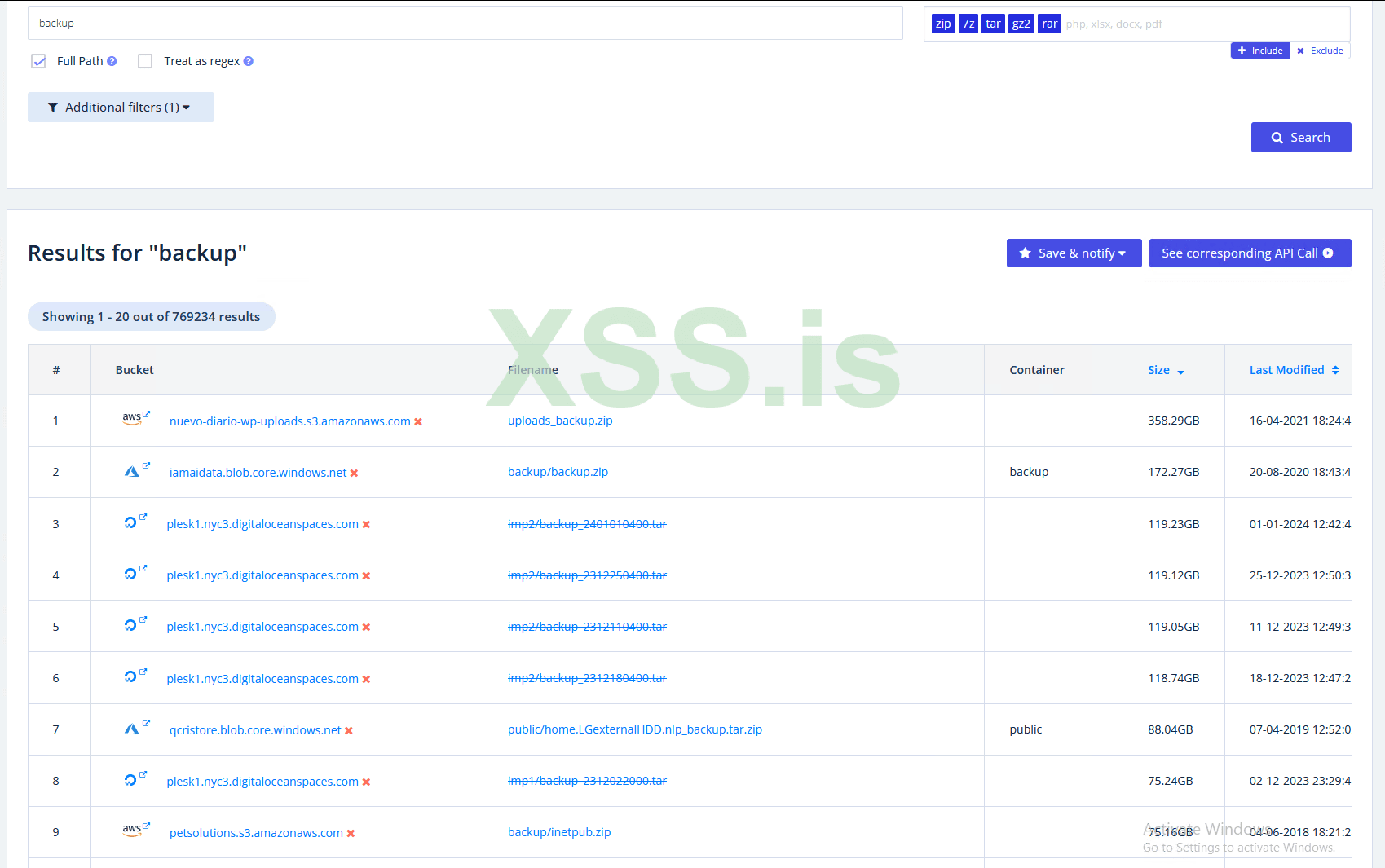

Также доступно множество лицензионных файлов и ключей. Например, Windows Server 2016 из файла unattended.xml.

unattended.xml с некоторыми паролями и ключом Windows Server

Ключ рабочий!

Еще один, с дополнительными учетными данными для домена