Создаем собственный полигон Blue Team vs Read Team pt.2

Развертывание систем защит.

Развертывание систем защит.

Авторство: defaultuser0

Источник: xss.pro

Давно не виделись, продолжаем работать с нашим полигоном. Сегодня я буду ставить системы защиты на поле боя, эта часть статьи исключительно затрагивает работу Blue Team, я хочу прийти к такому результату сегодня:

- Развертывание SIEM (ELK stack)

- Настройка Групповых политик

- Настройка агента сбора метрик (Winlogbeat)

Перед началом я хотел бы хотел бы в очередной раз поблагодарить всех кто оставляет реакции под статъями.

Так же отдельно поблагодарить ice80 admin и kosok11 за пожертвования, благодаря им у меня есть желание и мотивация писать о том, что не пишут рядовые бойцы BlueTeam! - Спасибо вам огромное!

Еще хотелось бы передать привет одному анониму надеюсь ты это читаешь, большое спасибо за поддержку! я прочитал что мне передали, отдельно сделаю разбор полетов для плохих парней0)

Картина с результатом после выполнения всего что я тут описал будет выглядить так:

Сбор метрик с хостов в сети полигона (правильный сбор с указанием уз, паррент процесса и тд)

Развертывание VPN в сеть Полигона + Теория по NAT'у для слабых

Из первой части по вашему фидбеку в пм форума,лс тг, чатике на твиче - все меня говорили что у них не получается развернуть впн0) Я действительно толком не описал этот процесс, потому что подумал что это легче легкого, но как я понял тут сидят ребята которые не совсем понимают как работают сети поэтому маленьки ликбез + пошаговая инструкция развертывания впна в сеть полигона. Да я понимаю насколько это дибильно объяснять что такое НАТ, но нужно же как то новичков развивать)Чутка теории:

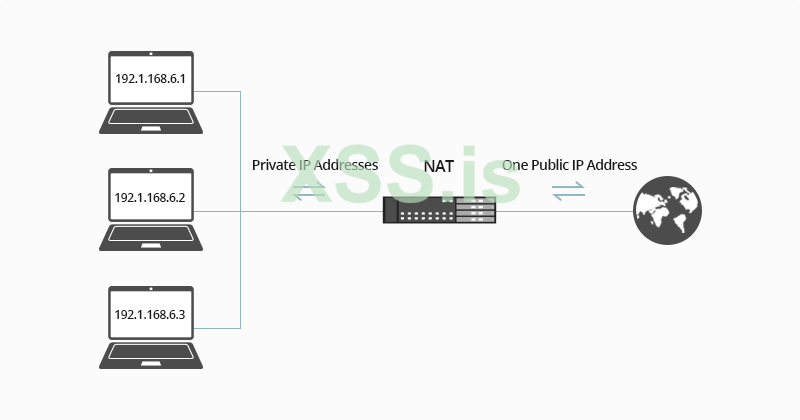

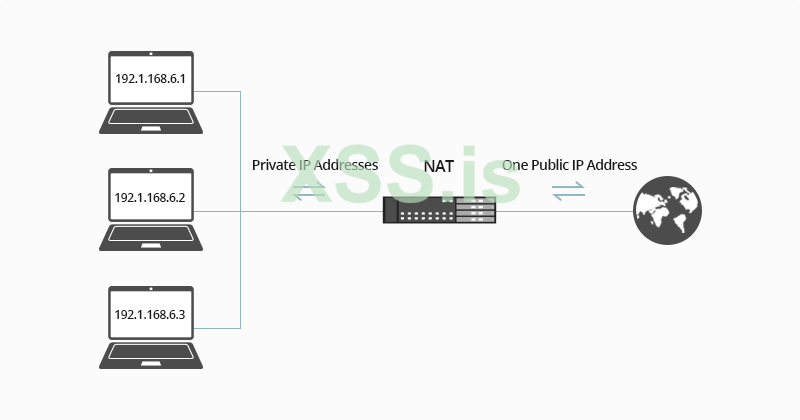

NAT - Network Address Translation это механизм в сетях TCP/IP, позволяющий преобразовывать IP-адреса транзитных пакетов, говоря проще NAT позволяет множеству устройств в локальной сети (например, в вашем доме или офисе) подключаться к интернету с использованием одного общего IP-адреса. Когда мы говорим про NAT мы имеем ввиду что у вашего компьютера нету внешнего IP адреса, у него есть адрес локальной сети 192.168.1.x/24 тоесть, внешний айпи адрес есть у вашего роутера и уже он является основным маршутизатором вас (компьютер, телефон, тельвизор) в интернет при помощи таблицы NAT

Теперь вернемся в ВПН, у вашей виртуалки есть 2 сетевых адаптера(как я писал в первом посте) NAT и vboxadapter0.

Теперь вернемся в ВПН, у вашей виртуалки есть 2 сетевых адаптера(как я писал в первом посте) NAT и vboxadapter0.

NAT нам нужен в преждую очередь для того чтобы мы могли взаимодействовать с внешним миром (скачать нужный резпозиторий или же обновить пакеты систем) + он нам нужен чтобы клиент впн клиент мог подключится, а vboxadapter0 нам нужен для того чтобы мы могли как то обращаться к локальной сети в которой у нас есть полигон.

Теперь зная все это, мы понимаем что условно у нашего сервера с внешним айпи на котором хостятся виртуалки не открыт нужный порт и он не понимает что у него как бы впн сервер. Для этого мы и делаем проброс порта.

Это нужно для того чтобы основной сервер с внешним айпи адрессом, перенаправлял входящее подключение уже на виртуальную машину с развернутым OpenVPN server по определенному порту с определенным протоколом.

Теперь когда вы понимаете что такое NAT, давайте развернем ВПН сервер. (Тем кто задавал мне такой вопрос серъезно рекомендую прочитать хоть одну книгу по сетям, я в свое время прочитал всю трилогию Таненбаума и конечно же у него есть книга по Сетям. Вобщем кто задавался вопросом строго к прочтению)

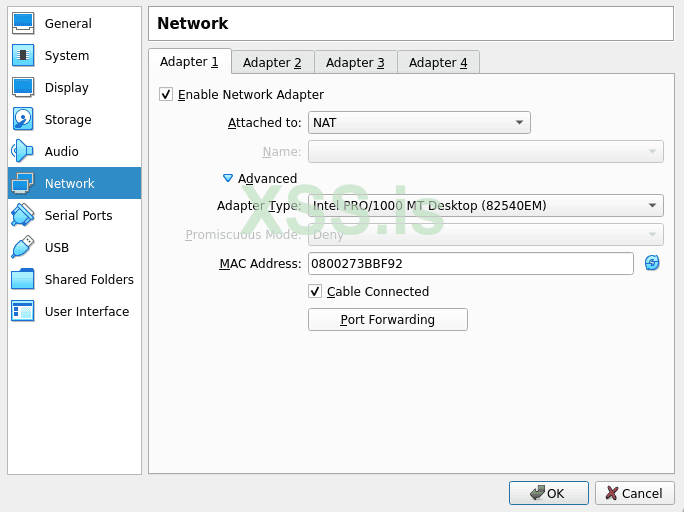

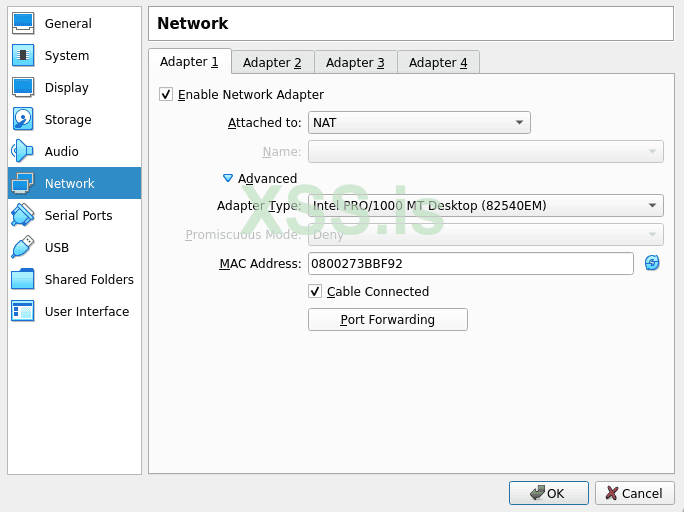

Открываем Настройки сетевого адаптера NAT нажимаем advanced и тут мы выбираем Port Forwading (Проброс портов)

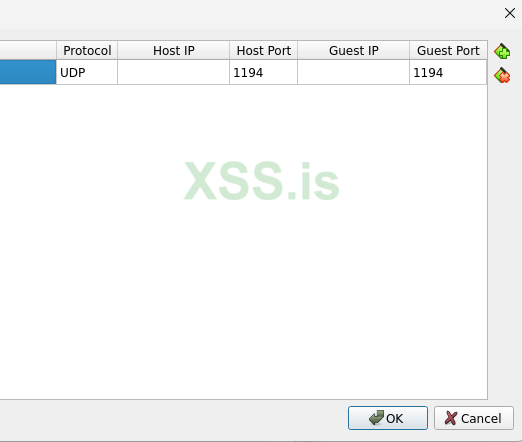

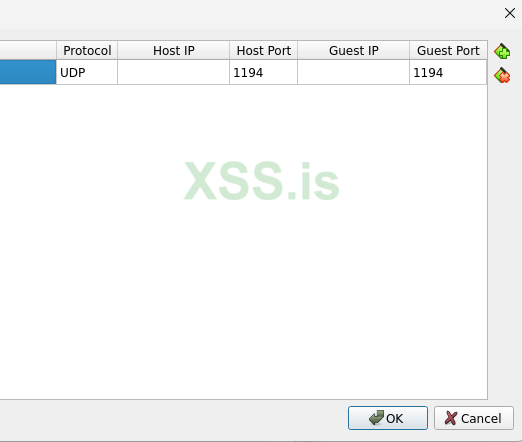

Добавялем новое правило и назначем порт который нужно перенаправить (1194 - дефолтный порт OpenVPN server) Обязателньо указываем протокол (UDP) и нажимаем сохранить правило. Это еще не все

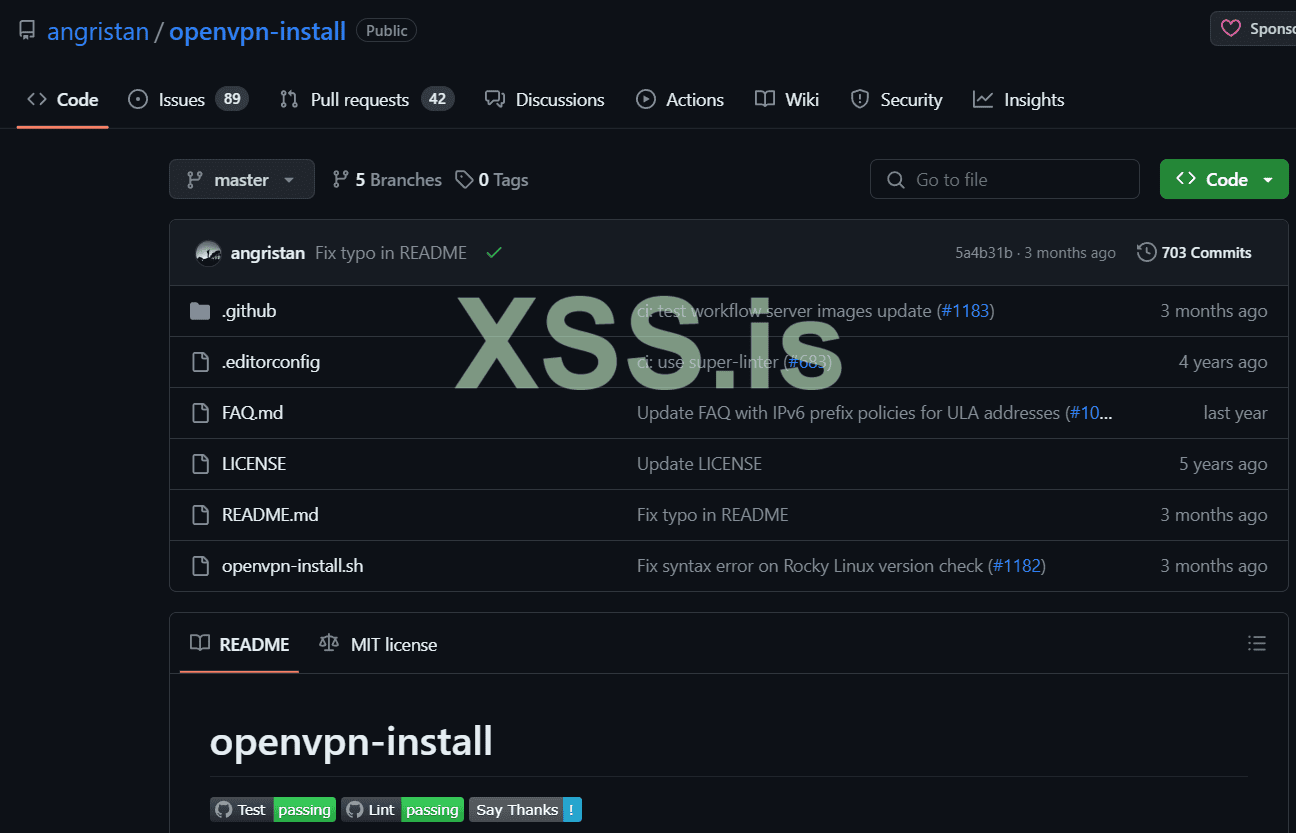

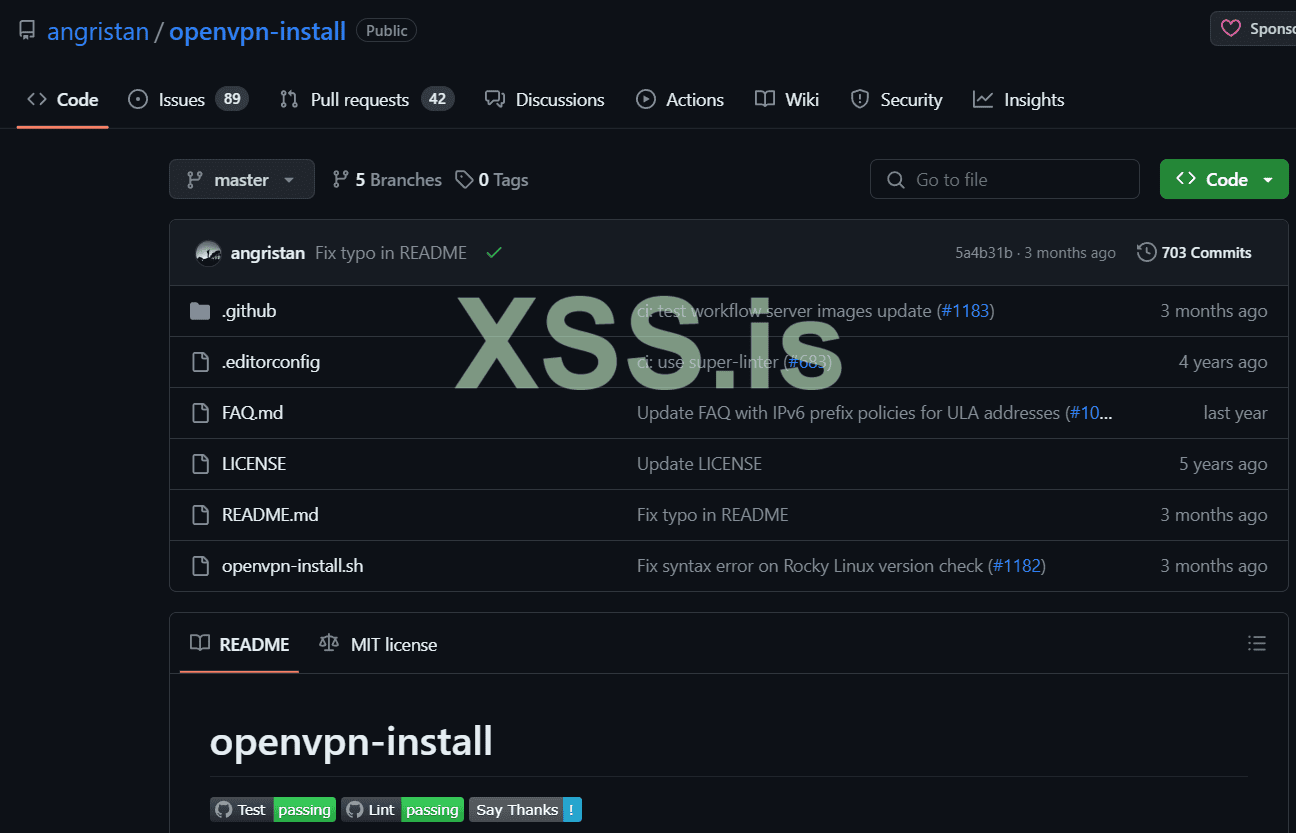

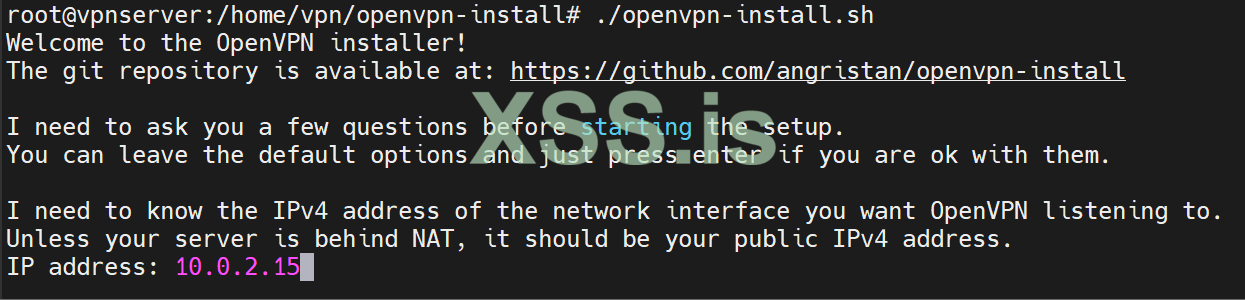

Теперь по классике накатываем линукс ставим все что нужно по дефолту и выкачиваем нам нужный репозиторий - https://github.com/angristan/openvpn-install

Заходим в папку где он находится и запускаем скрипт из под sudo предварительно дав ему права

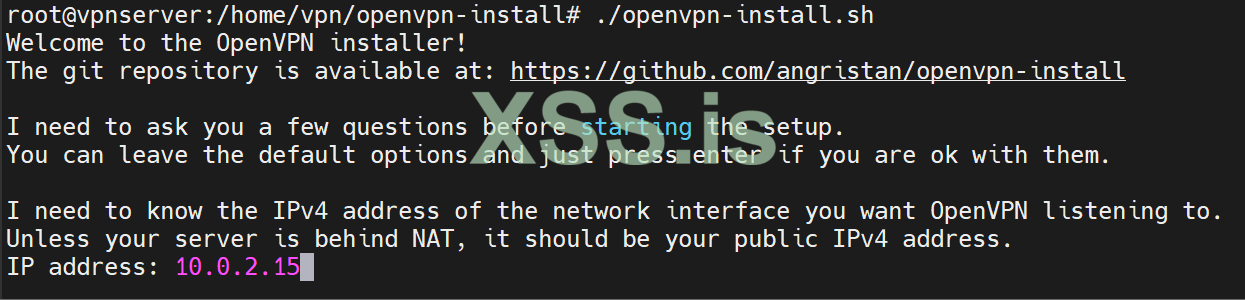

Тут все отсавляем как было (по дефолту сеть впна это 10.0.2.15)

Тут все отсавляем как было (по дефолту сеть впна это 10.0.2.15)

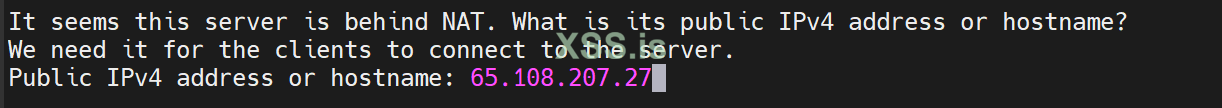

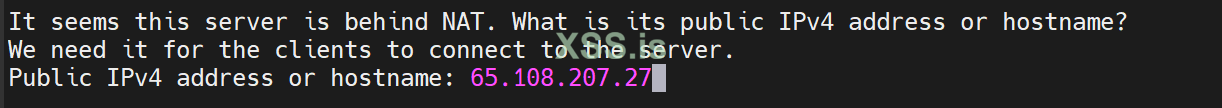

Указываем публичный айпишник нашего основного сервера на котором хостится виртуалка.

Указываем публичный айпишник нашего основного сервера на котором хостится виртуалка.

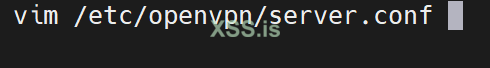

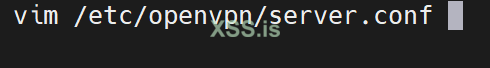

Дальше там будет назначения порта и протокола по которому будет осуществлятся подключение а так же ДНС сервер. это все оставляем по дефолту, даем файлу имя и после того как мы получили файл мы открываем конфиг сервера

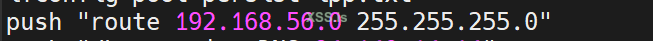

Тут нам нужно добавить очень важную строку

Сохраняем файл.

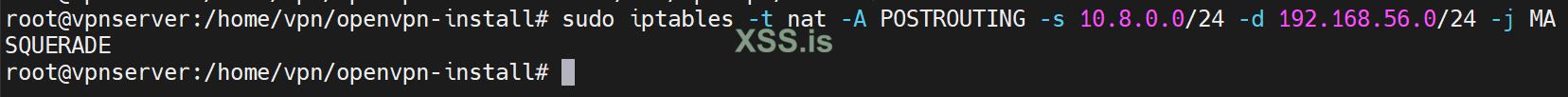

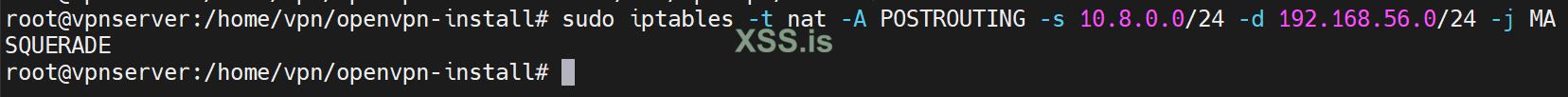

Если ваш сервер OpenVPN размещен в публичной сети и должен перенаправлять трафик для клиентов в локальную сеть нужно настроить NAT с помощью iptables:

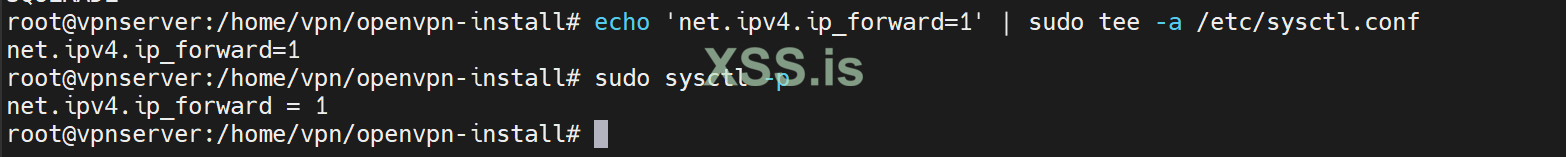

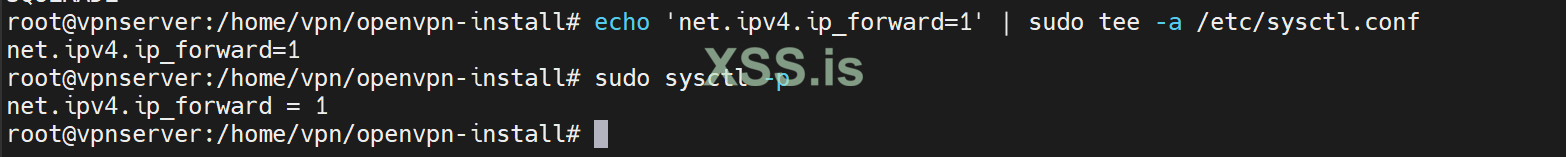

Включаем IP Forwarding на сервере OpenVPN - Чтобы сервер мог пересылать пакеты между клиентами VPN и локальной сетью

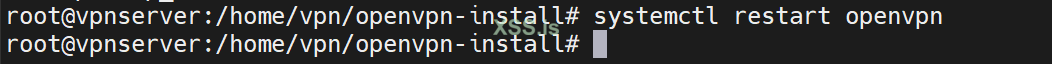

Перезапускаем OpenVPN

уСё. 5 мин и все работает, а если на работает то читаем логи и фиксим, вообще все и так прописанно в логах просто нужно посмотреть получше.

NAT - Network Address Translation это механизм в сетях TCP/IP, позволяющий преобразовывать IP-адреса транзитных пакетов, говоря проще NAT позволяет множеству устройств в локальной сети (например, в вашем доме или офисе) подключаться к интернету с использованием одного общего IP-адреса. Когда мы говорим про NAT мы имеем ввиду что у вашего компьютера нету внешнего IP адреса, у него есть адрес локальной сети 192.168.1.x/24 тоесть, внешний айпи адрес есть у вашего роутера и уже он является основным маршутизатором вас (компьютер, телефон, тельвизор) в интернет при помощи таблицы NAT

NAT нам нужен в преждую очередь для того чтобы мы могли взаимодействовать с внешним миром (скачать нужный резпозиторий или же обновить пакеты систем) + он нам нужен чтобы клиент впн клиент мог подключится, а vboxadapter0 нам нужен для того чтобы мы могли как то обращаться к локальной сети в которой у нас есть полигон.

Теперь зная все это, мы понимаем что условно у нашего сервера с внешним айпи на котором хостятся виртуалки не открыт нужный порт и он не понимает что у него как бы впн сервер. Для этого мы и делаем проброс порта.

Это нужно для того чтобы основной сервер с внешним айпи адрессом, перенаправлял входящее подключение уже на виртуальную машину с развернутым OpenVPN server по определенному порту с определенным протоколом.

Теперь когда вы понимаете что такое NAT, давайте развернем ВПН сервер. (Тем кто задавал мне такой вопрос серъезно рекомендую прочитать хоть одну книгу по сетям, я в свое время прочитал всю трилогию Таненбаума и конечно же у него есть книга по Сетям. Вобщем кто задавался вопросом строго к прочтению)

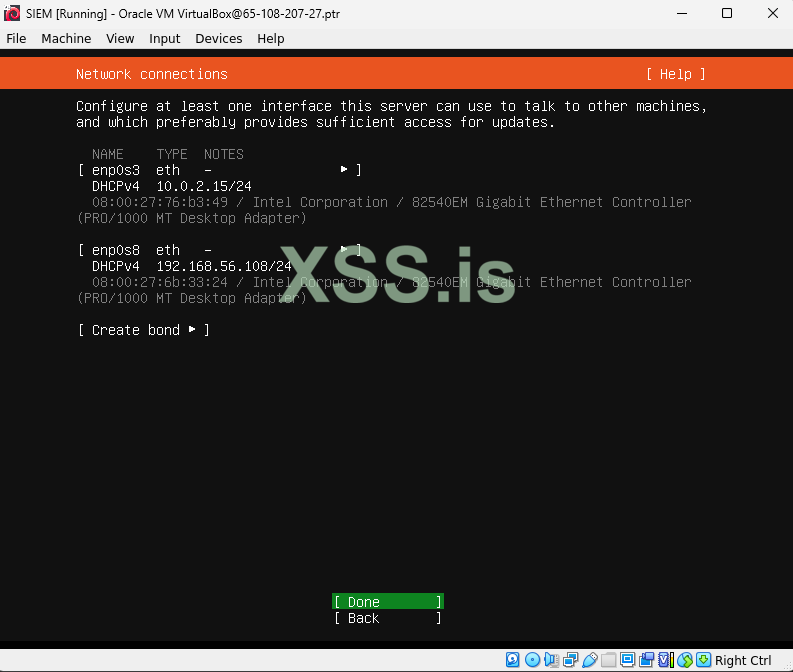

Давайте к практике, добавляем виртуалку даем ей два адптера которые нам нужны (NAT/vboxadapter0)Открываем Настройки сетевого адаптера NAT нажимаем advanced и тут мы выбираем Port Forwading (Проброс портов)

Теперь по классике накатываем линукс ставим все что нужно по дефолту и выкачиваем нам нужный репозиторий - https://github.com/angristan/openvpn-install

Заходим в папку где он находится и запускаем скрипт из под sudo предварительно дав ему права

chmod 777 openvpn-install.sh

Дальше там будет назначения порта и протокола по которому будет осуществлятся подключение а так же ДНС сервер. это все оставляем по дефолту, даем файлу имя и после того как мы получили файл мы открываем конфиг сервера

Код:

vim /etc/openvpn/server.conf

Тут нам нужно добавить очень важную строку

Код:

push "route 192.168.56.0 255.255.255.0"

Если ваш сервер OpenVPN размещен в публичной сети и должен перенаправлять трафик для клиентов в локальную сеть нужно настроить NAT с помощью iptables:

Код:

sudo iptables -t nat -A POSTROUTING -s 10.8.0.0/24 -d 192.168.56.0/24 -j MASQUERADE

Включаем IP Forwarding на сервере OpenVPN - Чтобы сервер мог пересылать пакеты между клиентами VPN и локальной сетью

Код:

echo 'net.ipv4.ip_forward=1' | sudo tee -a /etc/sysctl.conf

sudo sysctl -p

Перезапускаем OpenVPN

Код:

systemctl restart openvpn.service

уСё. 5 мин и все работает, а если на работает то читаем логи и фиксим, вообще все и так прописанно в логах просто нужно посмотреть получше.

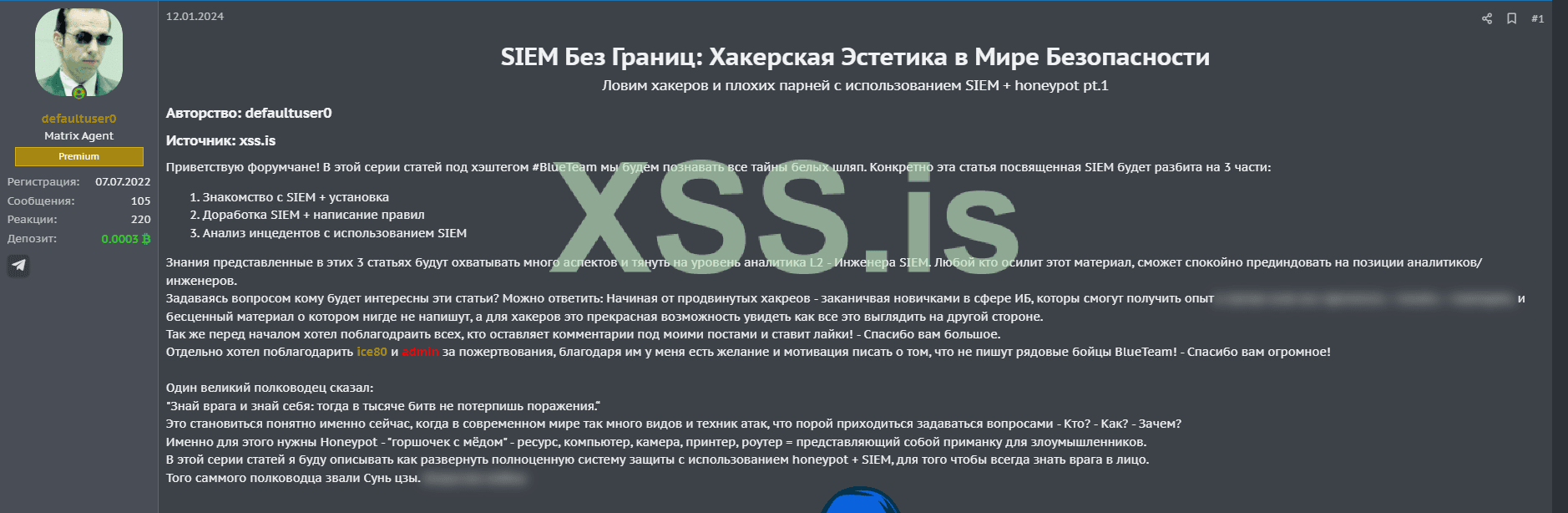

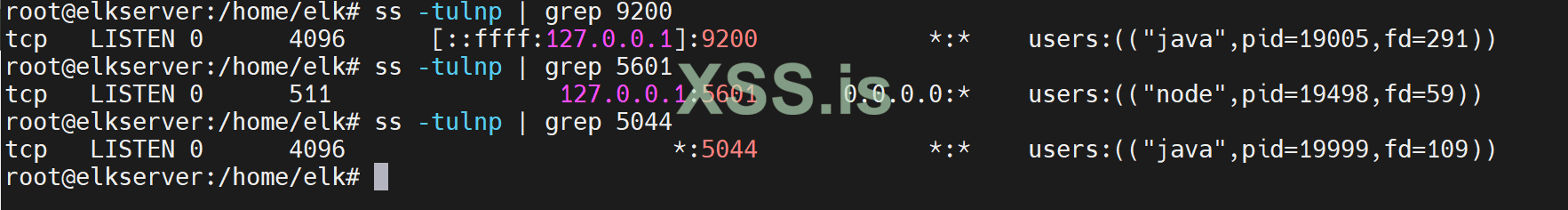

Развертывание SIEM

Я уже описывал как развернуть SIEM на базе Эластика в своем посте про хонипот, прочитать можно тут - ТЫК

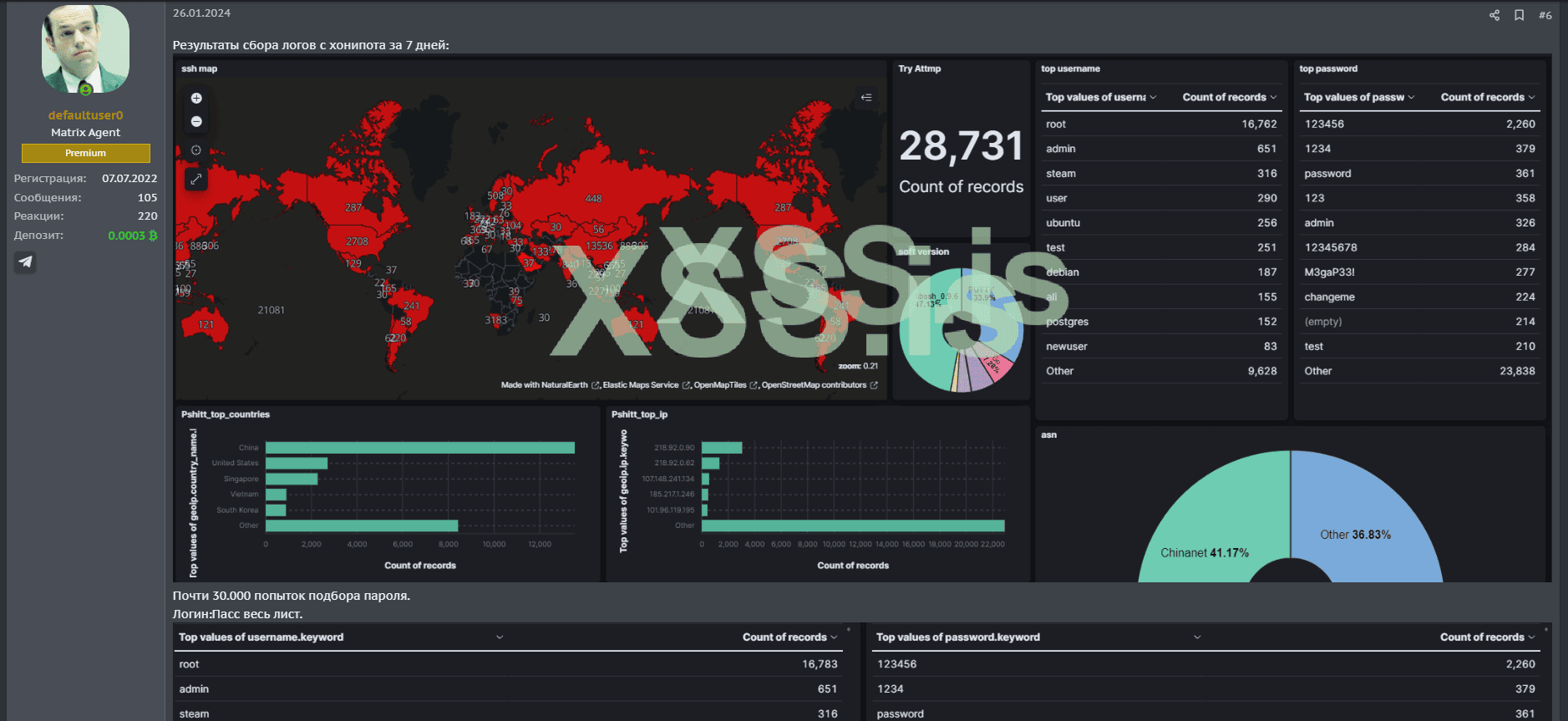

Вообще я заметил что не многие обратили внимание на эту серию статей про хонипот, вообще советую так же ознакомится, там наглядно я рассписал как развернуть и настроить ELK, правильно собирать логи с хонипота и само собой развернуть хонипот - Это в первую очередь годное чтиво для тех кто хочет работать ИБшником (не в ГАЗМЯСБАНКЕ) а в приличной конторе + каждая из моих статьей оплачивается из кармана форума (это причина по которой я стараюсь писать качественный контент - чтобы прокормить себя т.к я без работы) поэтому все такие советую заглянуть туда результат после 3 статьей был таким:

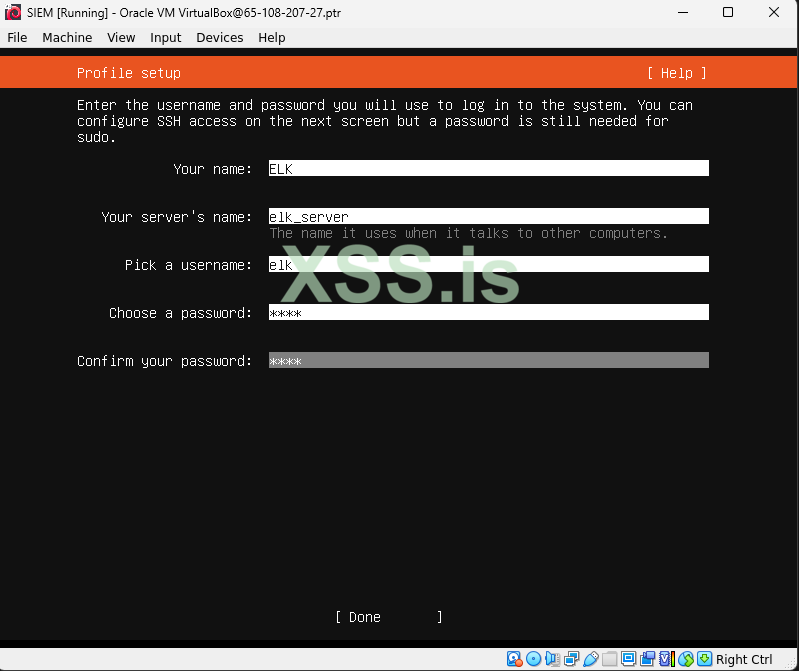

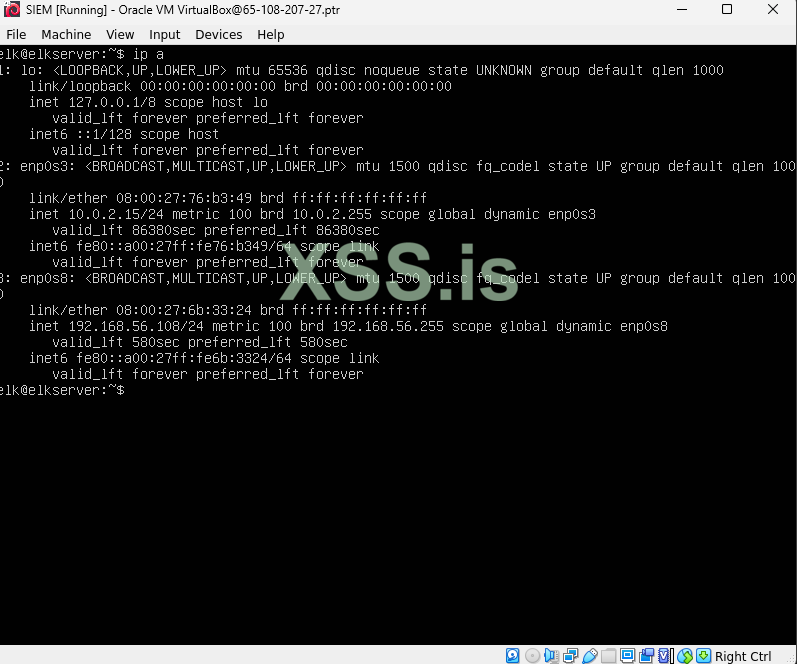

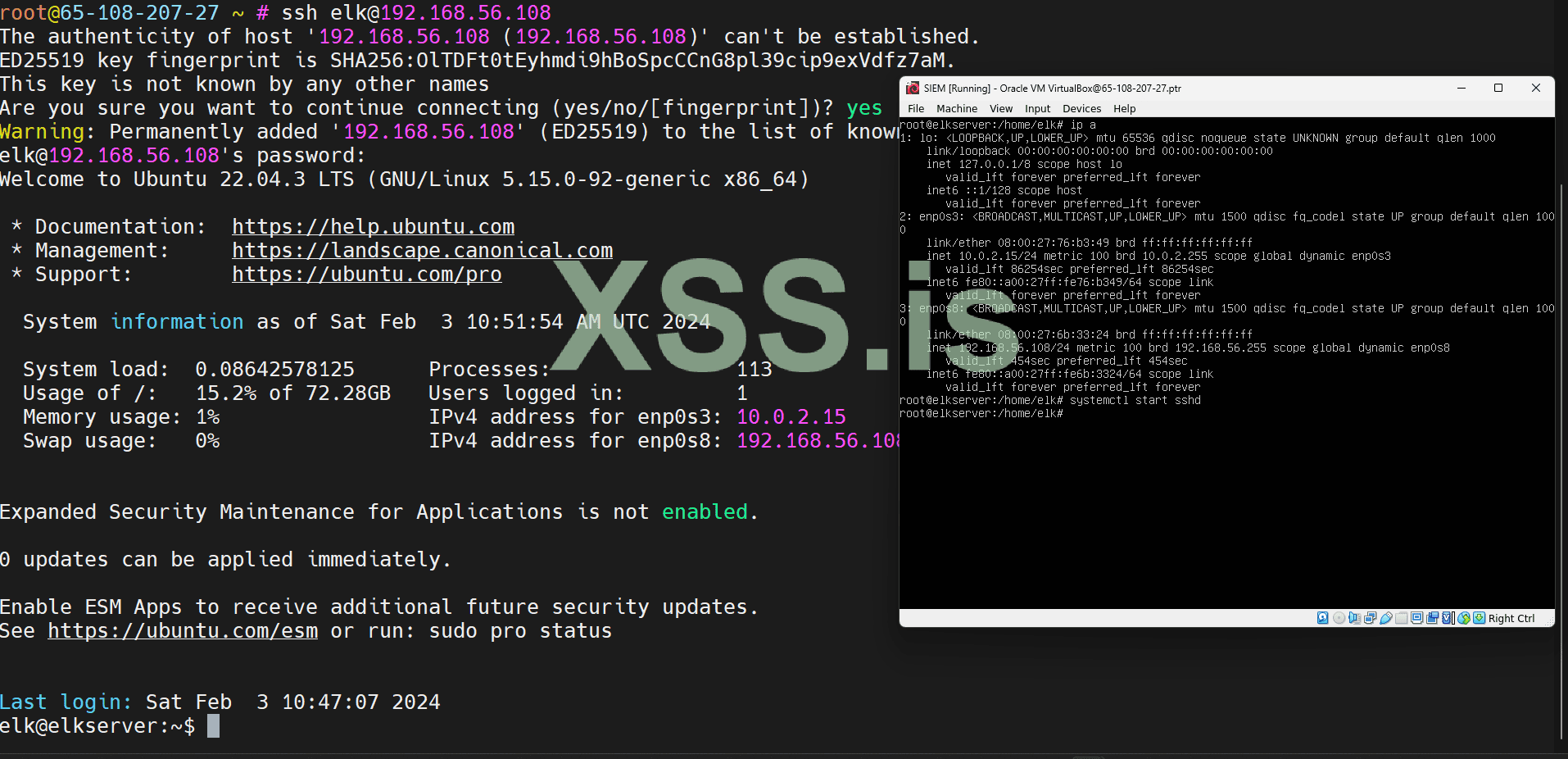

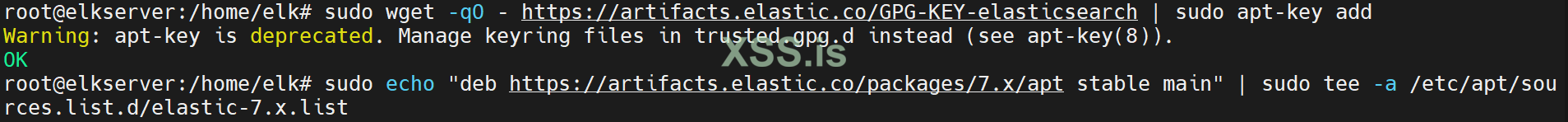

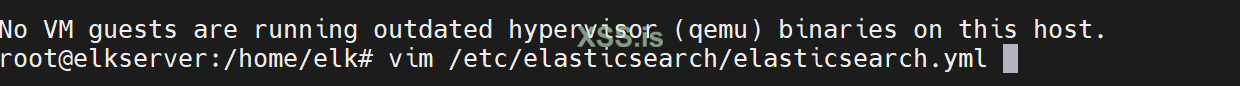

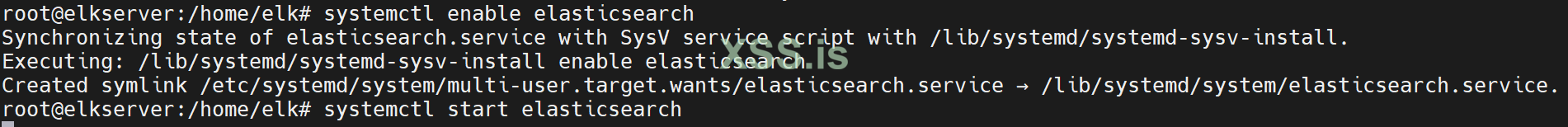

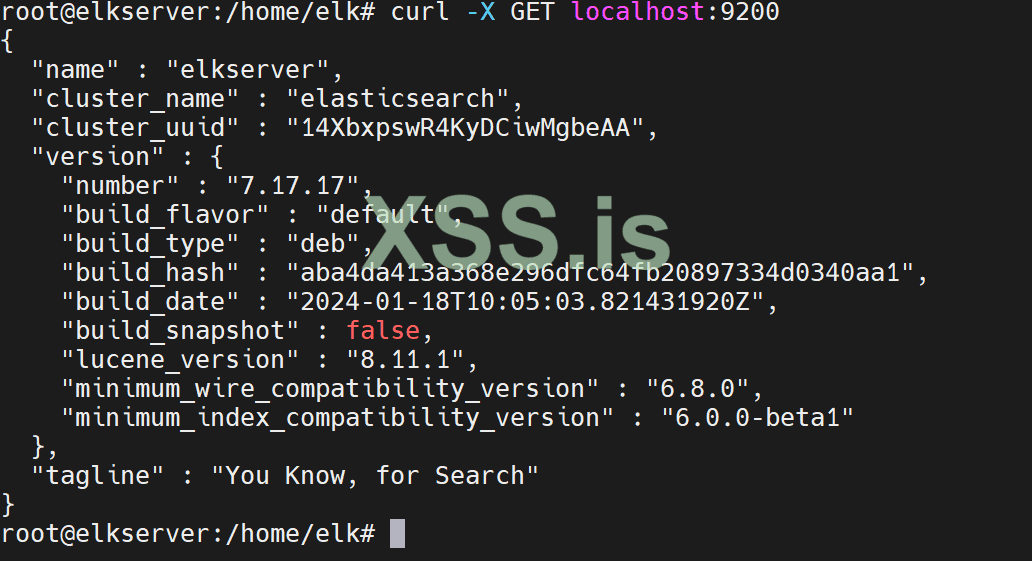

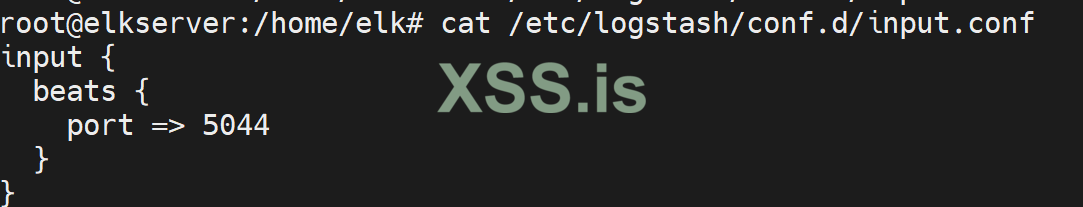

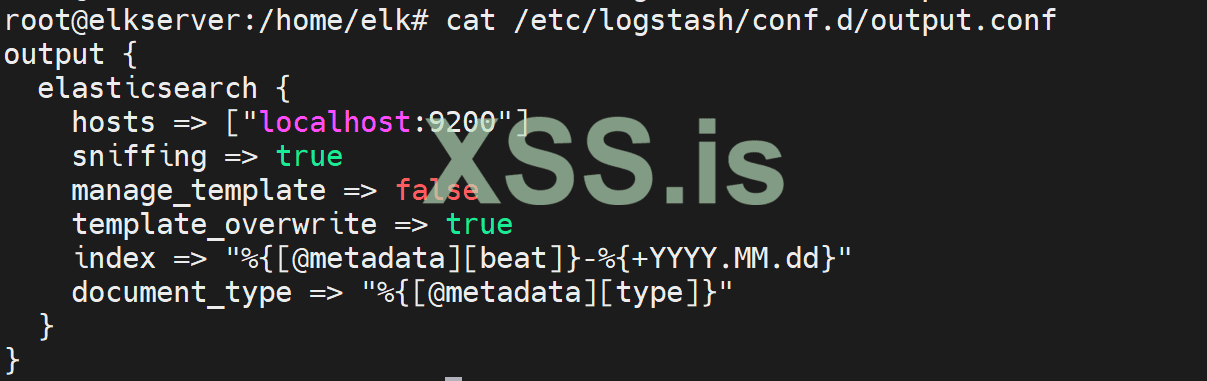

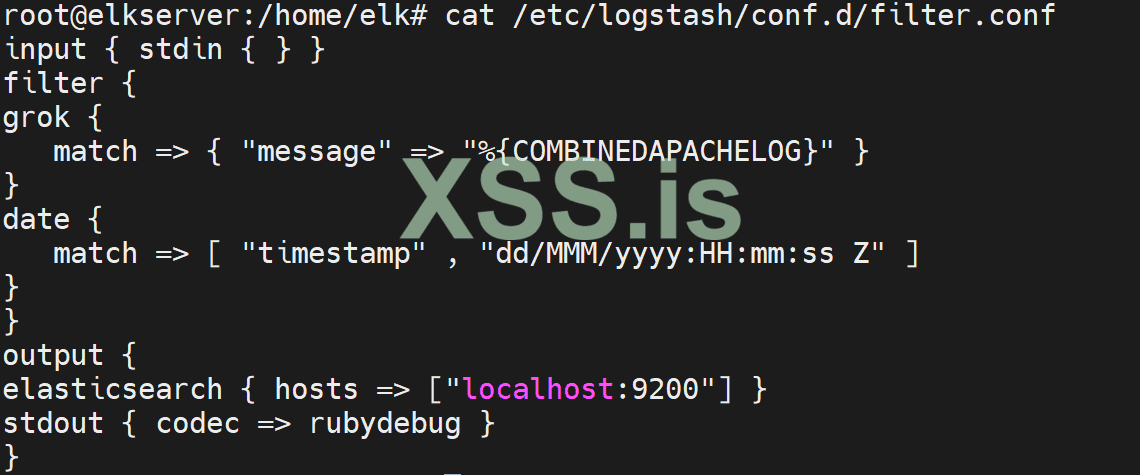

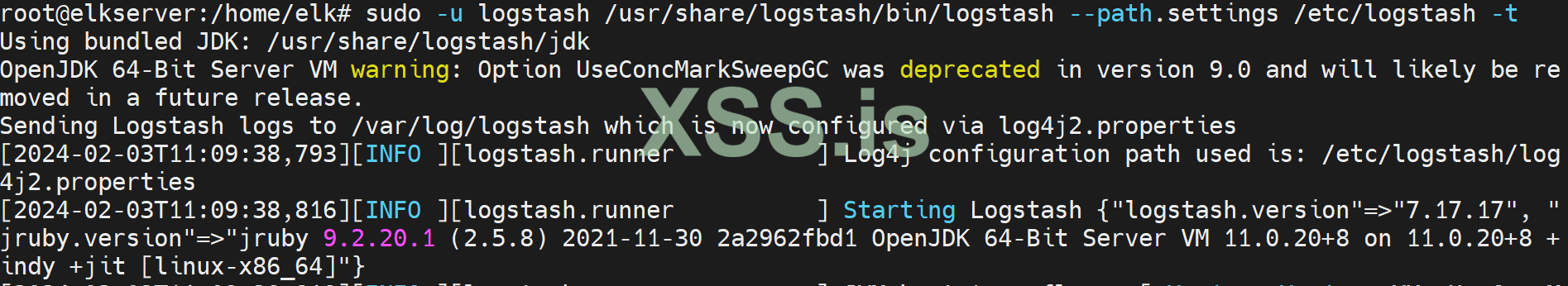

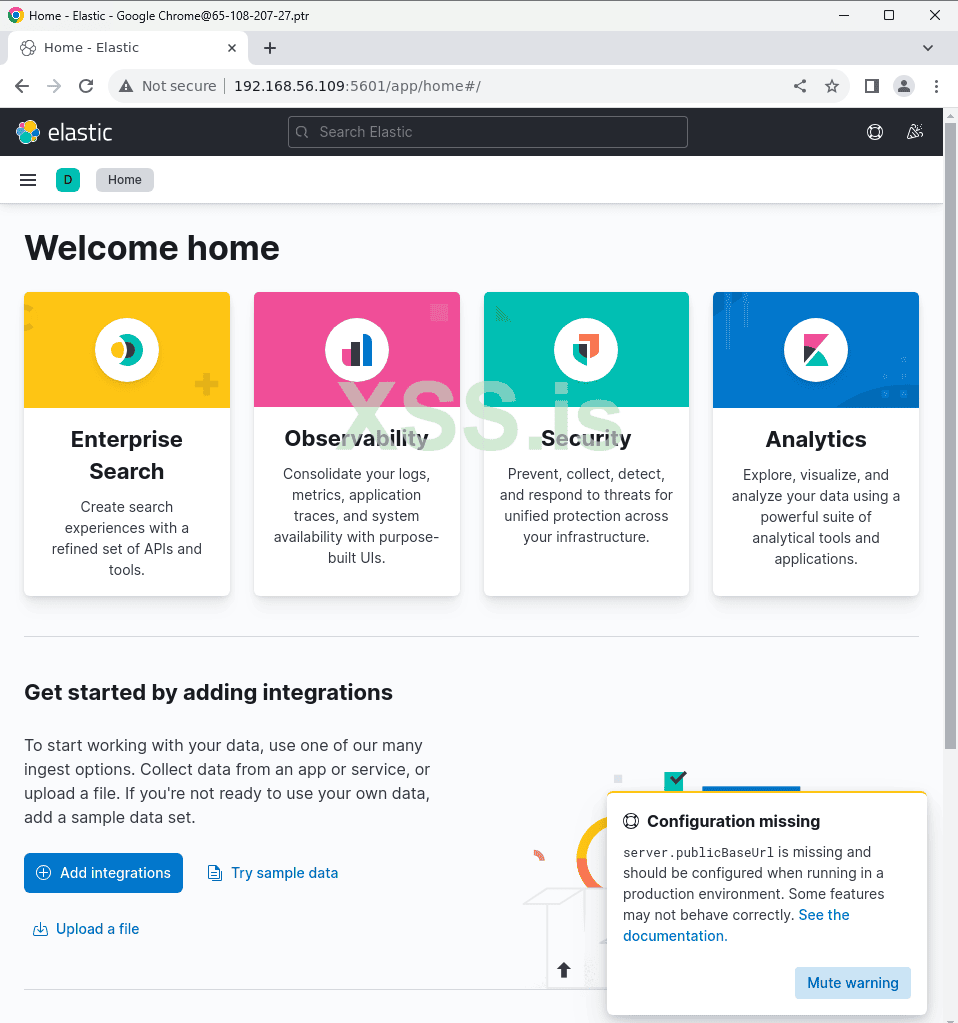

Я не буду описывать каждый свой шаг при развертывании Эластика, а просто прикреплю сюда скрины т.к. уже за такую статью я уже получил свои деньги и не хочу лить воды ради лишних 20$

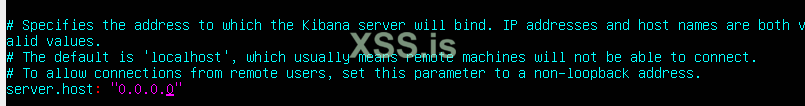

Я уже писал это в посте про настройку эластика (2часть) но все же нужно повтраится в конфиге кибаны нужно поставить тут 0.0.0.0 - чтобы мы могли смотреть в кибану не только из под сервера на котором хостится СИЕМ

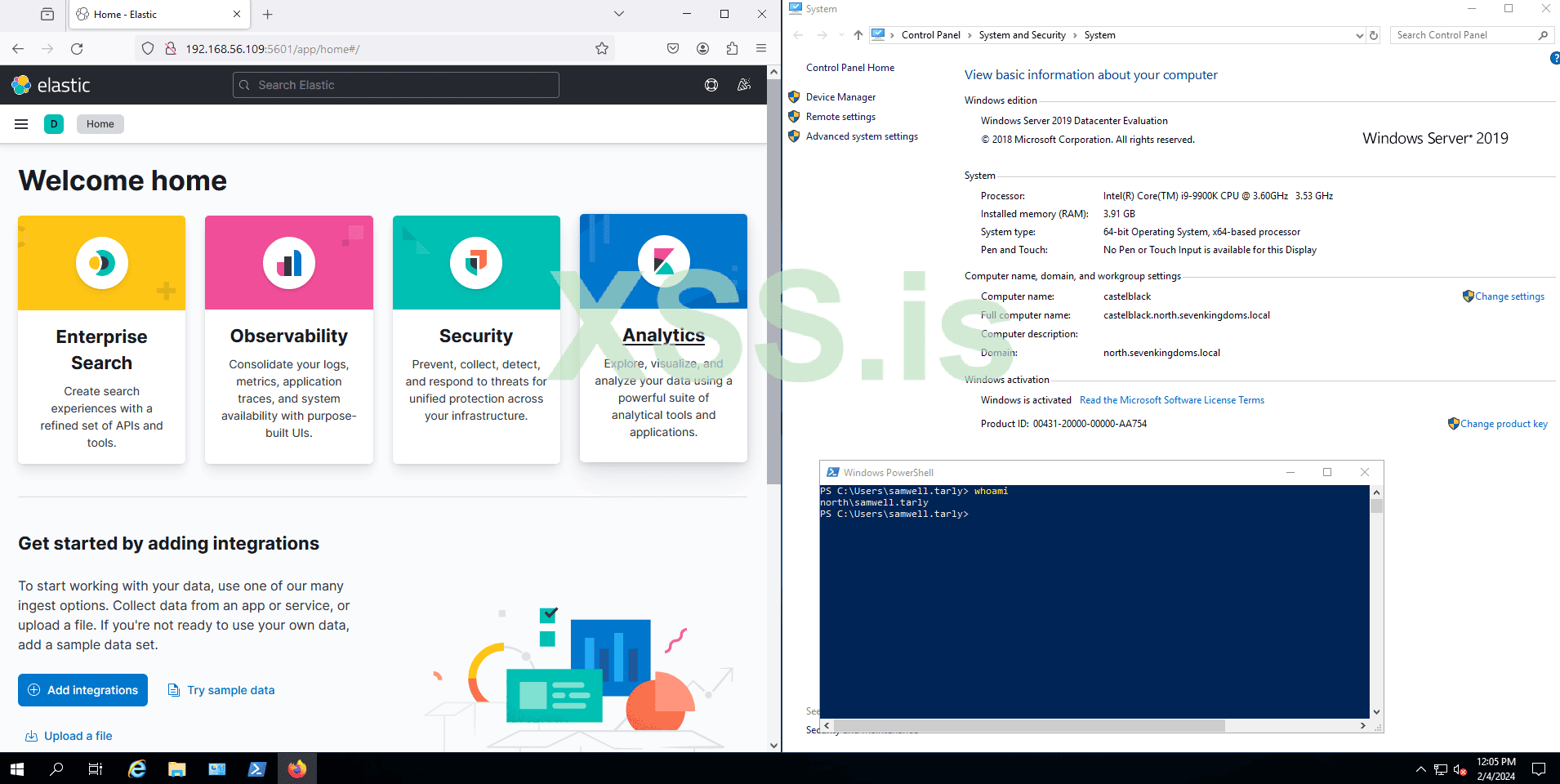

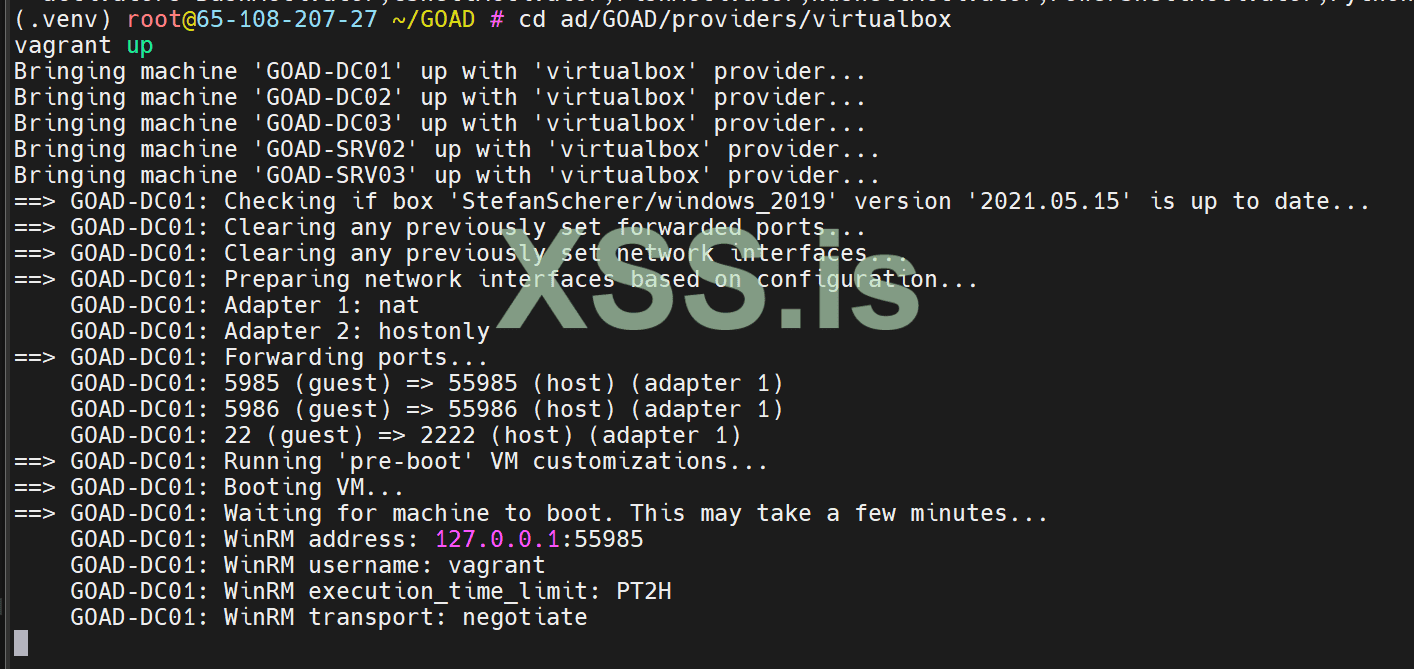

давайте вернемся к нашему полигону и для начала поднимем всю сеть (виртуалки AD)

Напомню команду для поднятия всех тачек и для того чтобы потушить их.

В директории ~/GOQD/ad/GOAD/providers/virtualbox вам нужно прописать это (в провайдере выберите тот на котором вы все развернули, у меня это виртуалбокс)

для того чтобы включить

Код:

vagrant upдля того чтобы выключить

Код:

vagrant haltПоднимаем сеть:

Теперь после того как у нас на руках есть сием + впн. Давайте настроим групповые политики.

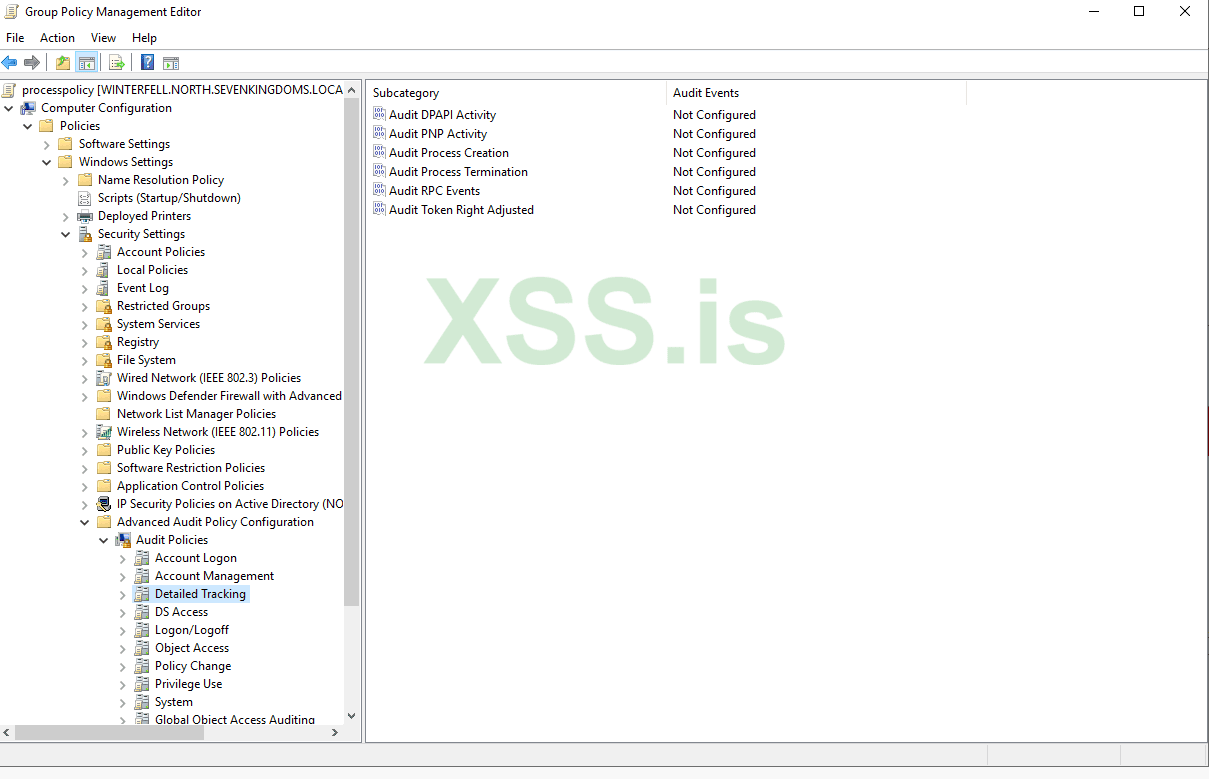

Это нужно для того, чтобы включить логгирование:

- Создание процессов

- Убийство процессов (ну когда терминейт процесса - хакер через какой нибудь диспетчер по PID истребил условный винлогбит)

- Вход и Выход из системы

- Изменение Групповых политик (если вдруг наш плохой парень решит на Доменн контроллере пошалить)

- и еще парочку

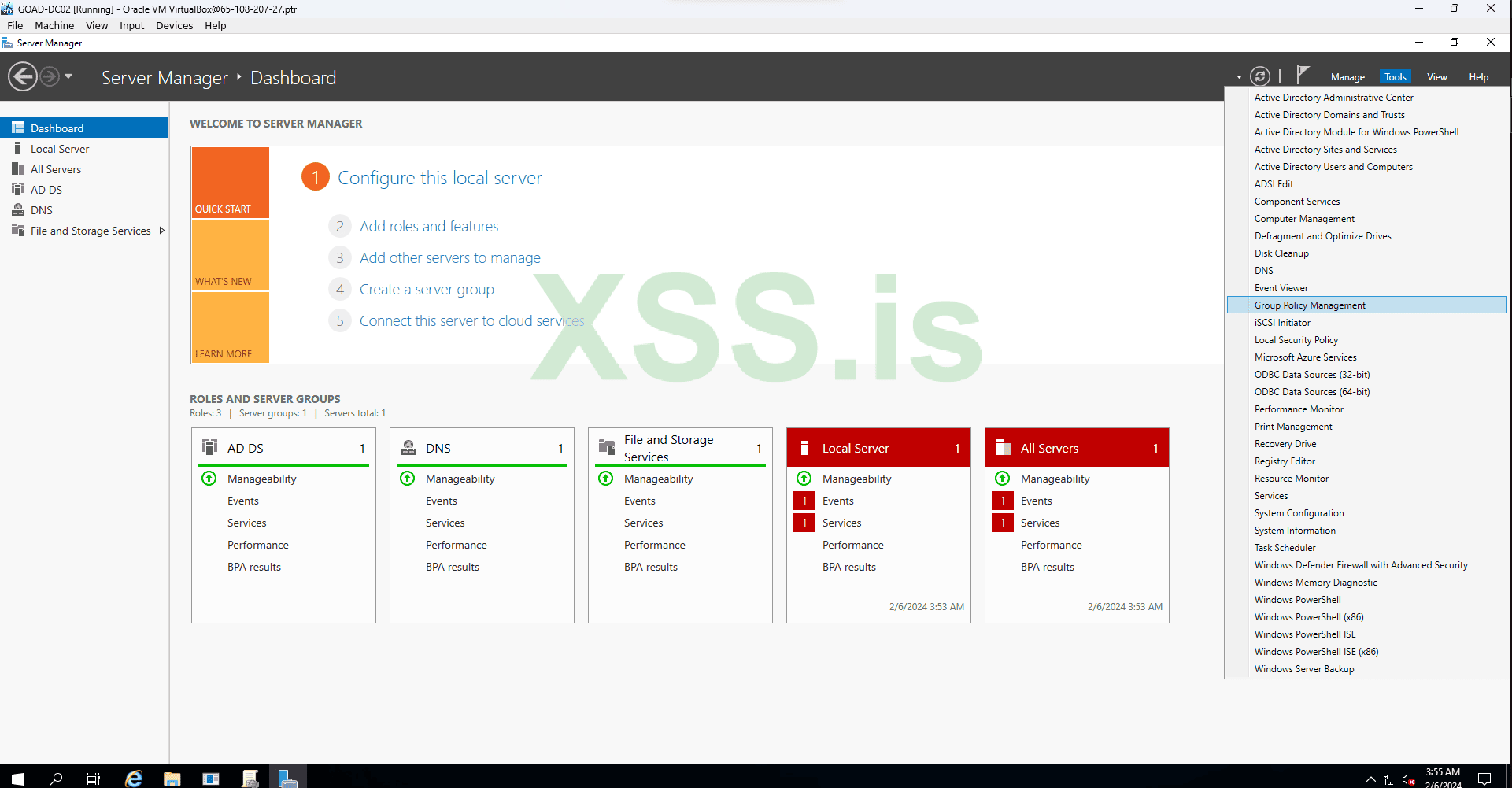

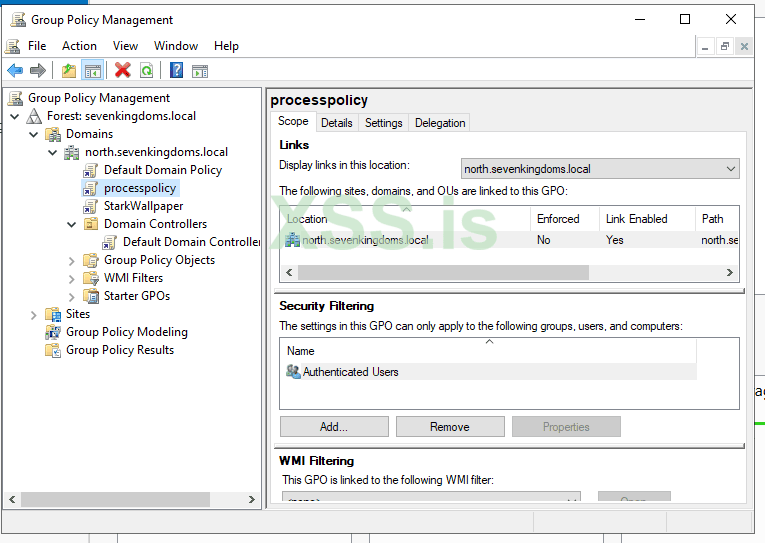

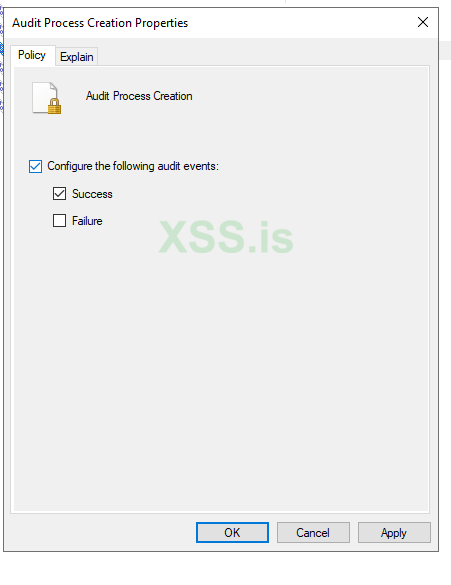

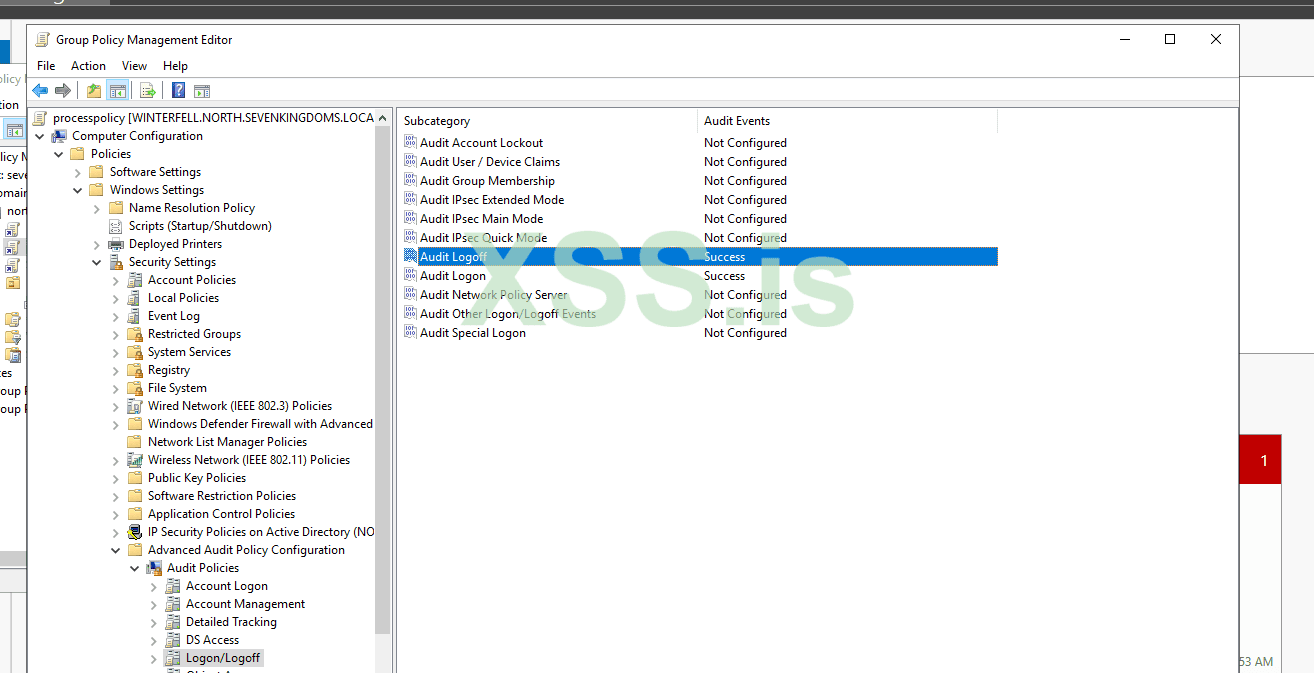

Тут выбираем Tools -> Group Policy Managment и создаем новую групповую политику (она будет расспростронятся на все хосты в домене), так намного лечге нежели на каждом хосте руками это все ставить. зачем сто раз если можно один0)

Я тут добавил Process Termination и также логонофф и логонон + парочку (как говорится соль перец по вкусу0)

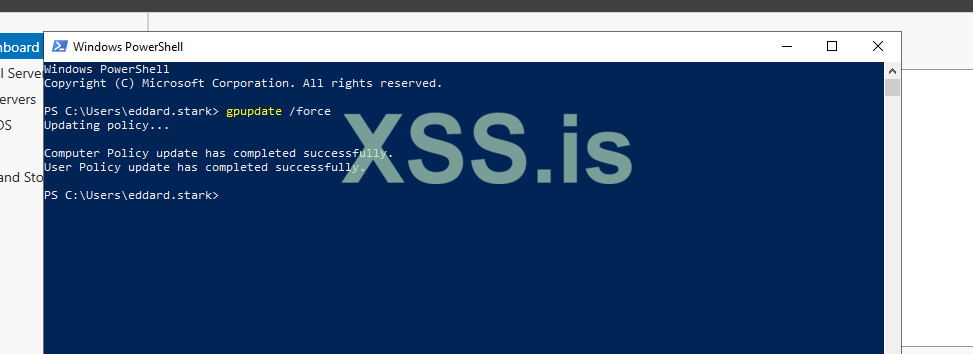

Для того чтобы политика начала действовать нужно выполнить обновление политик вручную на каждом клиентском компьютере, используя команду

gpupdate /force в powershell'e

Настройка Winlogbeat

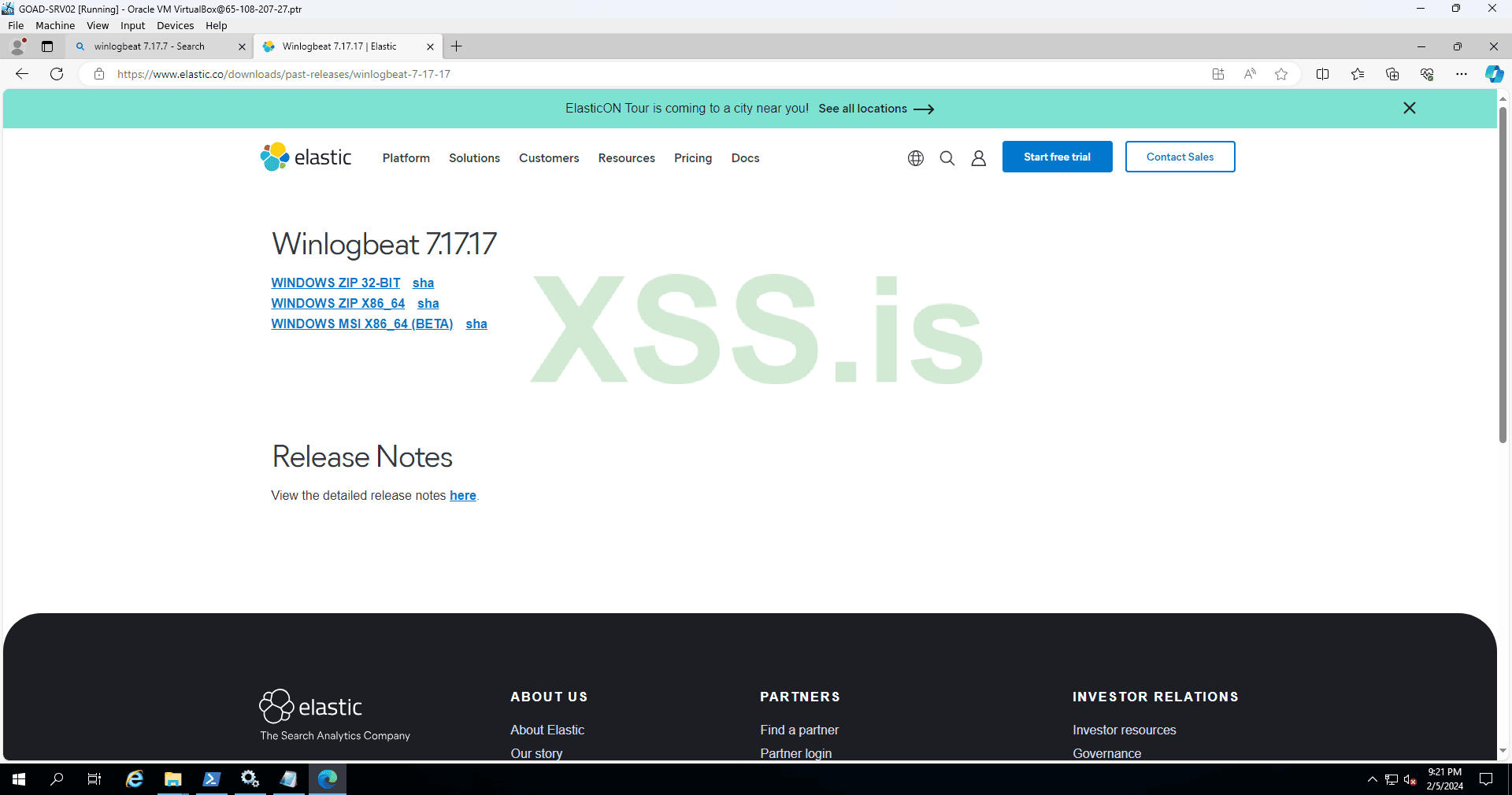

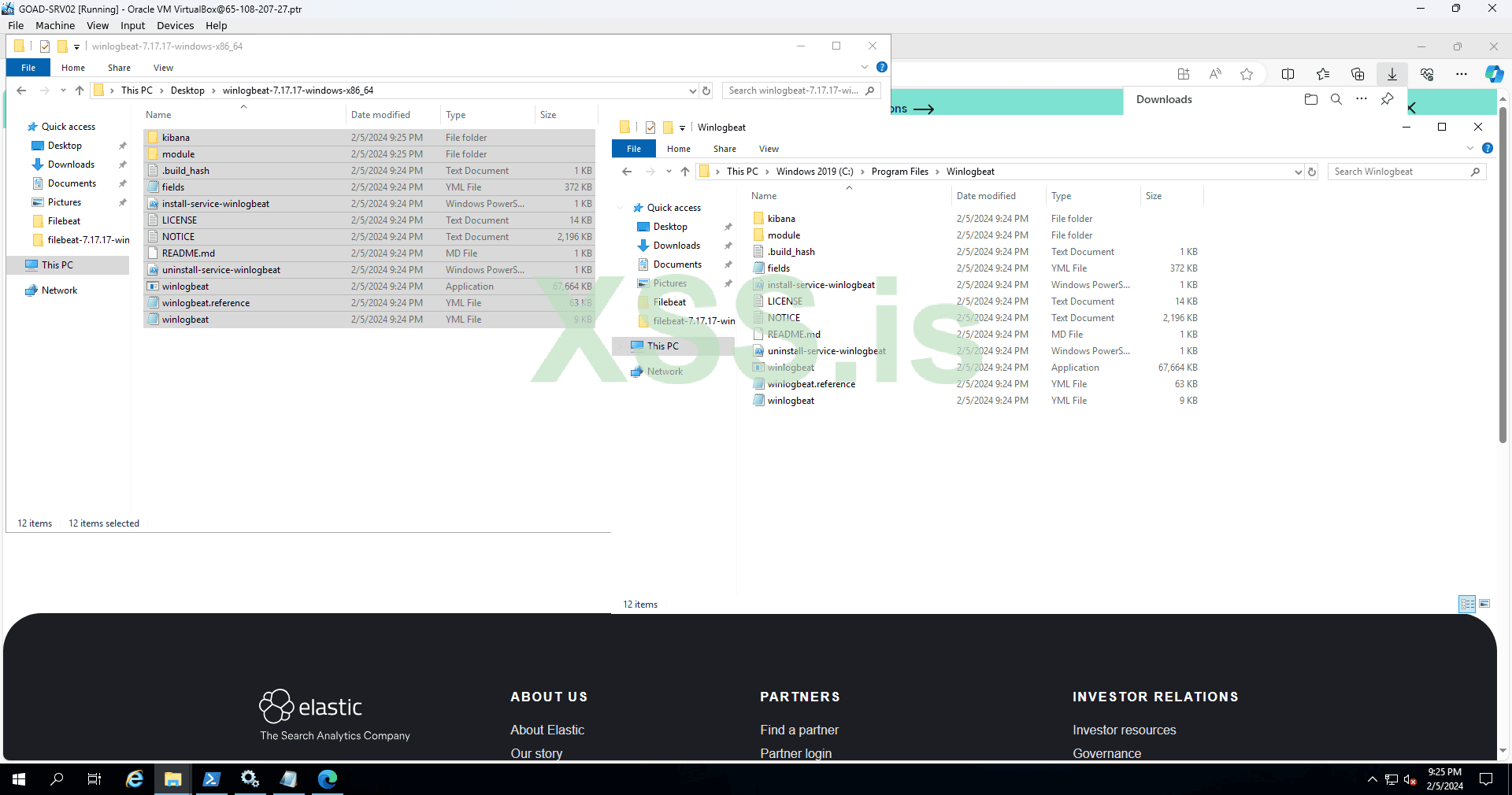

Давайте поставим его на рандомный хост. Очень важно чтобы winlogbeat у вас был такой же версии как и стек ЕЛК, у меня это 7.17.17

Теперь переношу ахрив в C:\Program Files (там папку надо назвать просто винлогбит)

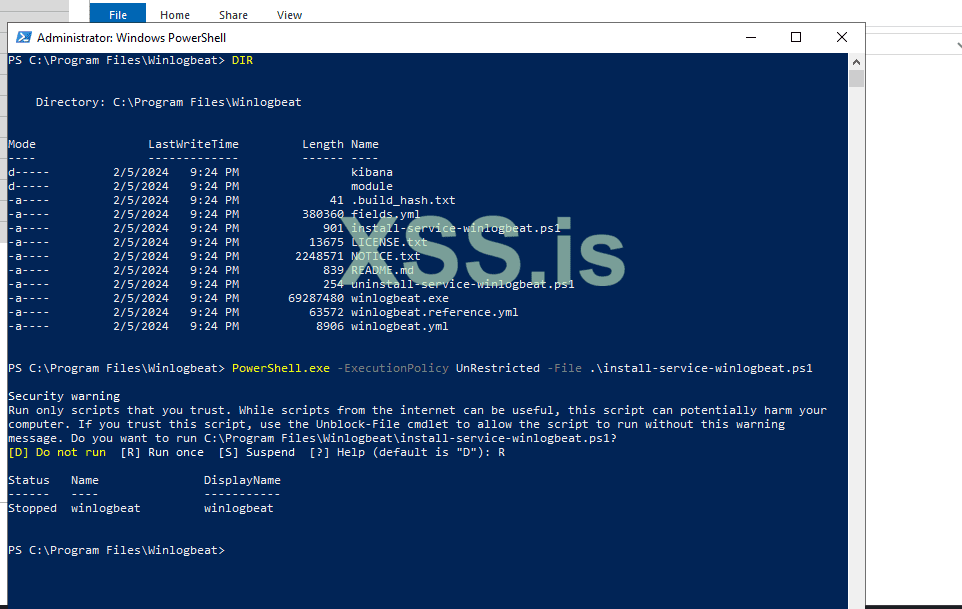

Запускаем установщик винлогбита через Powershell

Код:

PowerShell.exe -ExecutionPolicy UnRestricted -File .\install-service-winlogbeat.ps1

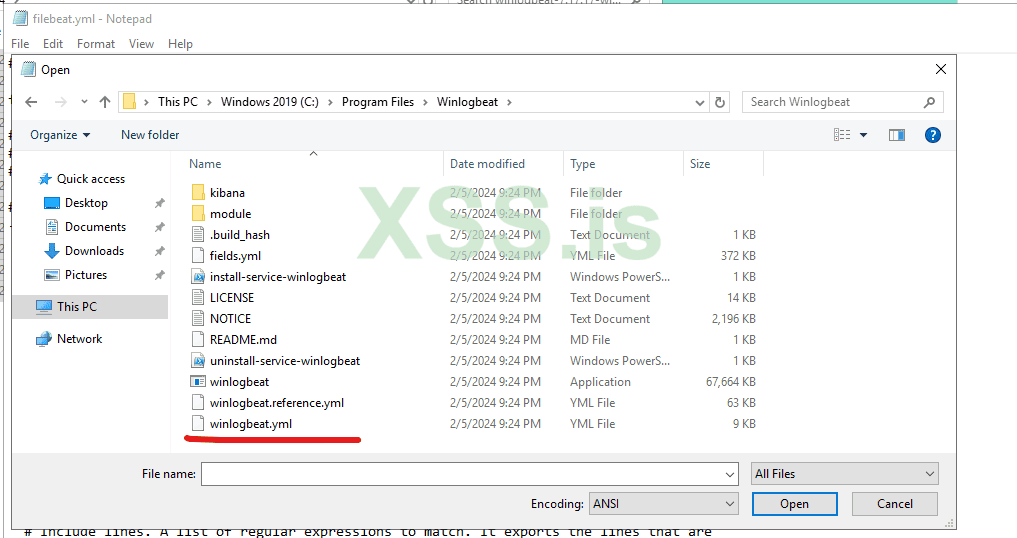

Теперь очень важно открываем текстовый редактор от имени администратора и открываем конфигурационный файл winlogbeat.yml - там мы укажем куда отправлять собранные метрики.

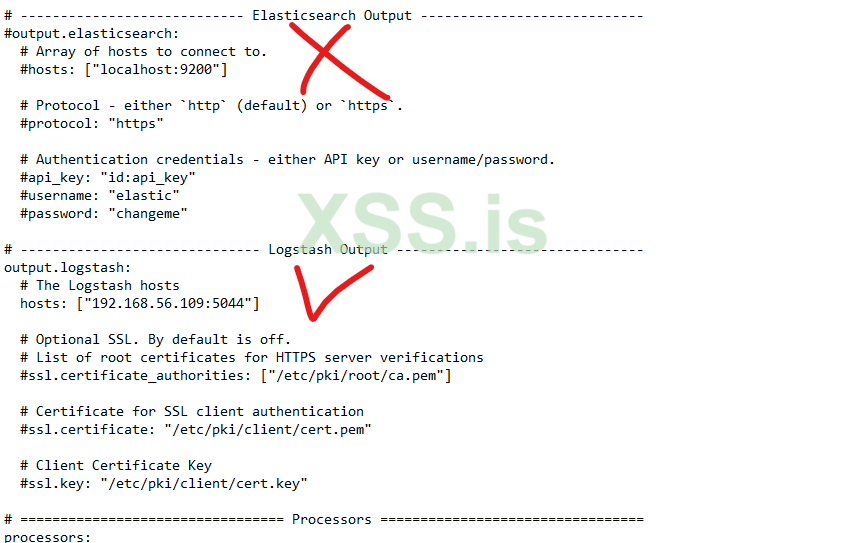

Первоначальная картина конфига выглядит так, мы видем тут что метрики отправляются в локалхост (?) так еще и в эластик, а не в лог хранилку0) исправляем - тут принцип такой раззкоментить значит пустить в бой.

Заметьте что вы обязаны выбрать одно из двух, и в эластик и в логстеш метрики одновременно не будут отправлятся (и вообще зачем)

Указываем обязательно хост на котором у вас хостится СИЕМ и не забывайте раззкоментировать output.logstash + hosts

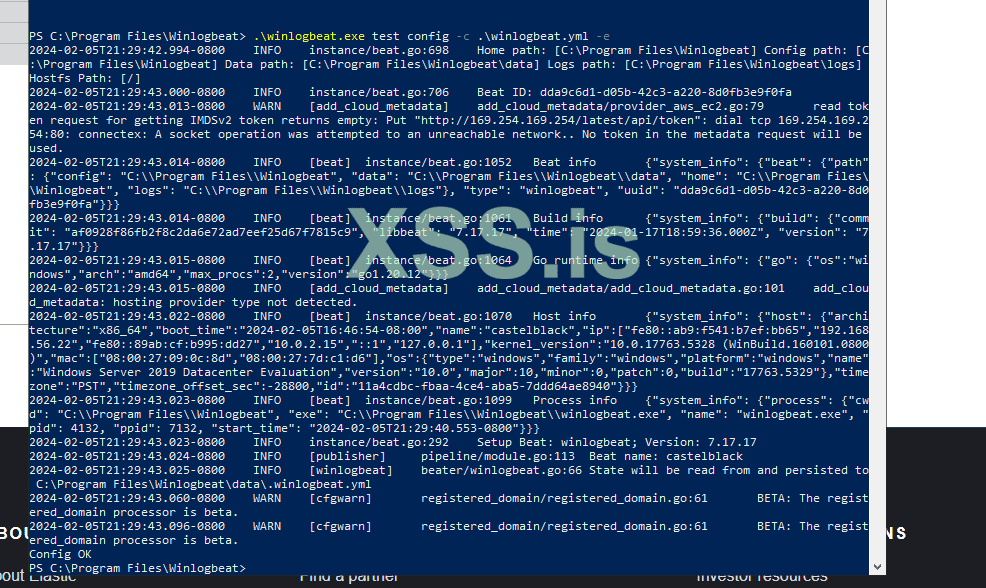

Давайте прогоним наш конфиг на ошибки командой:

Код:

.\winlogbeat.exe test config -c .\winlogbeat.yml -e

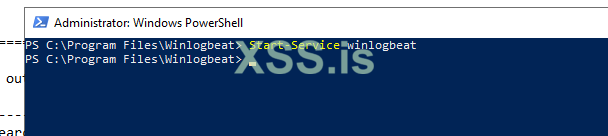

Код:

Start-Service winlogbeat

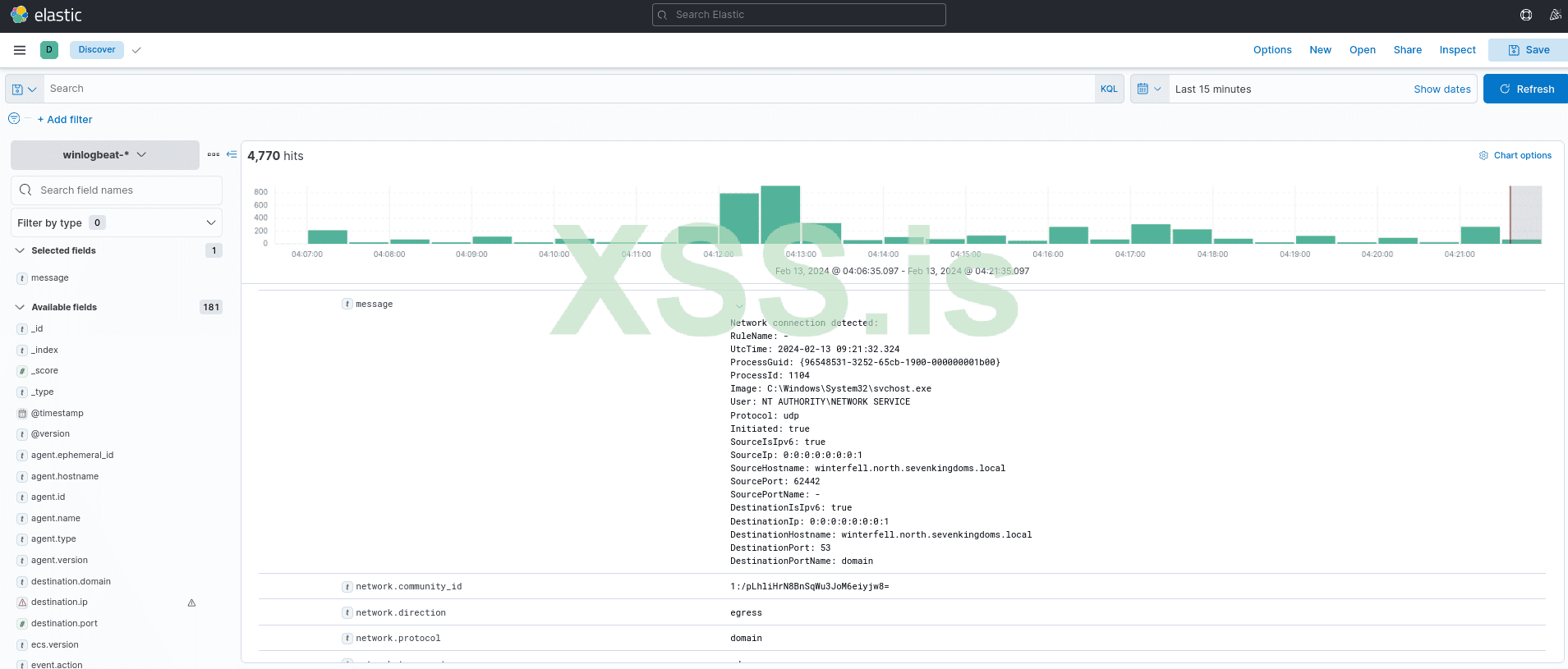

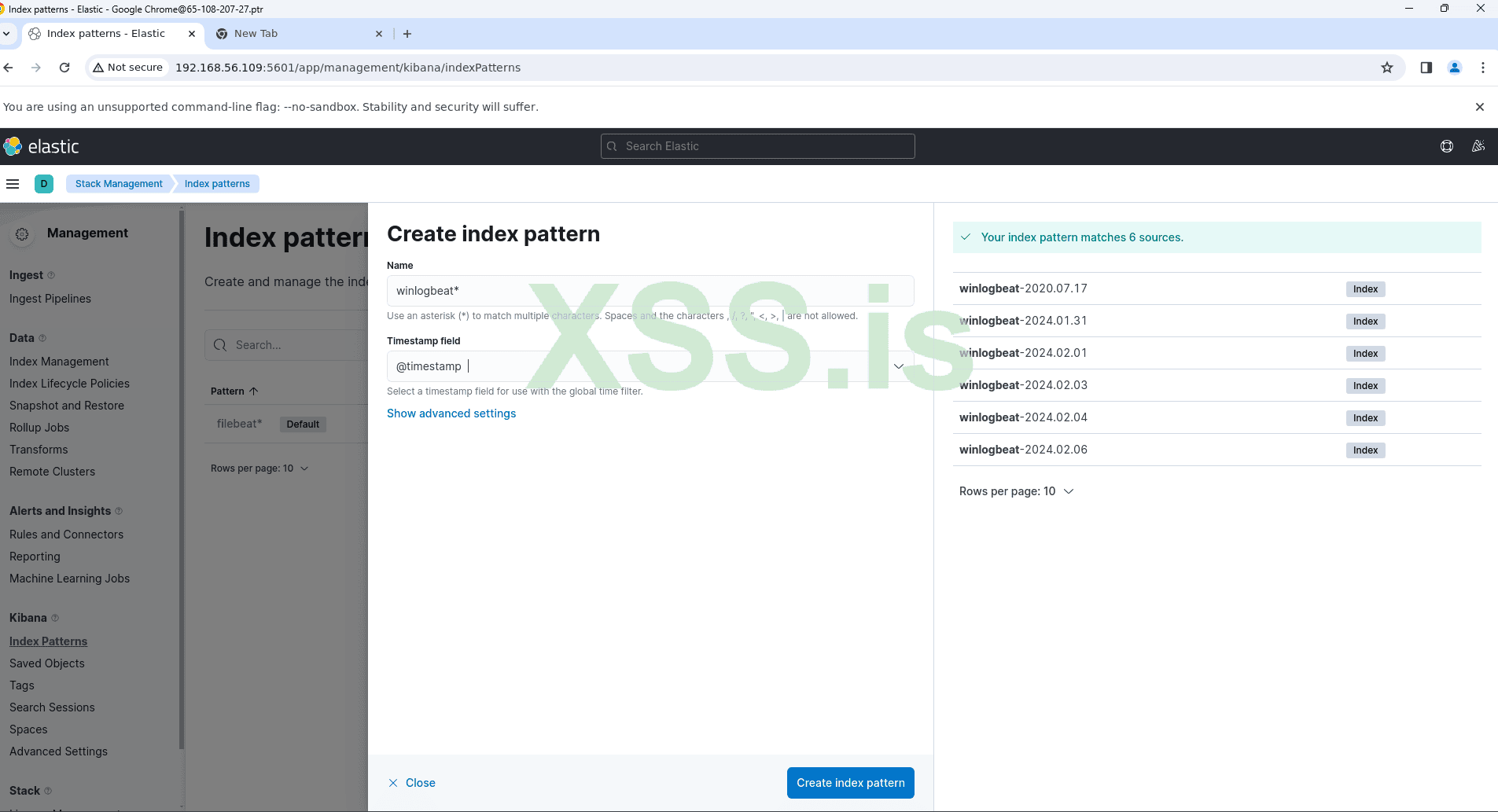

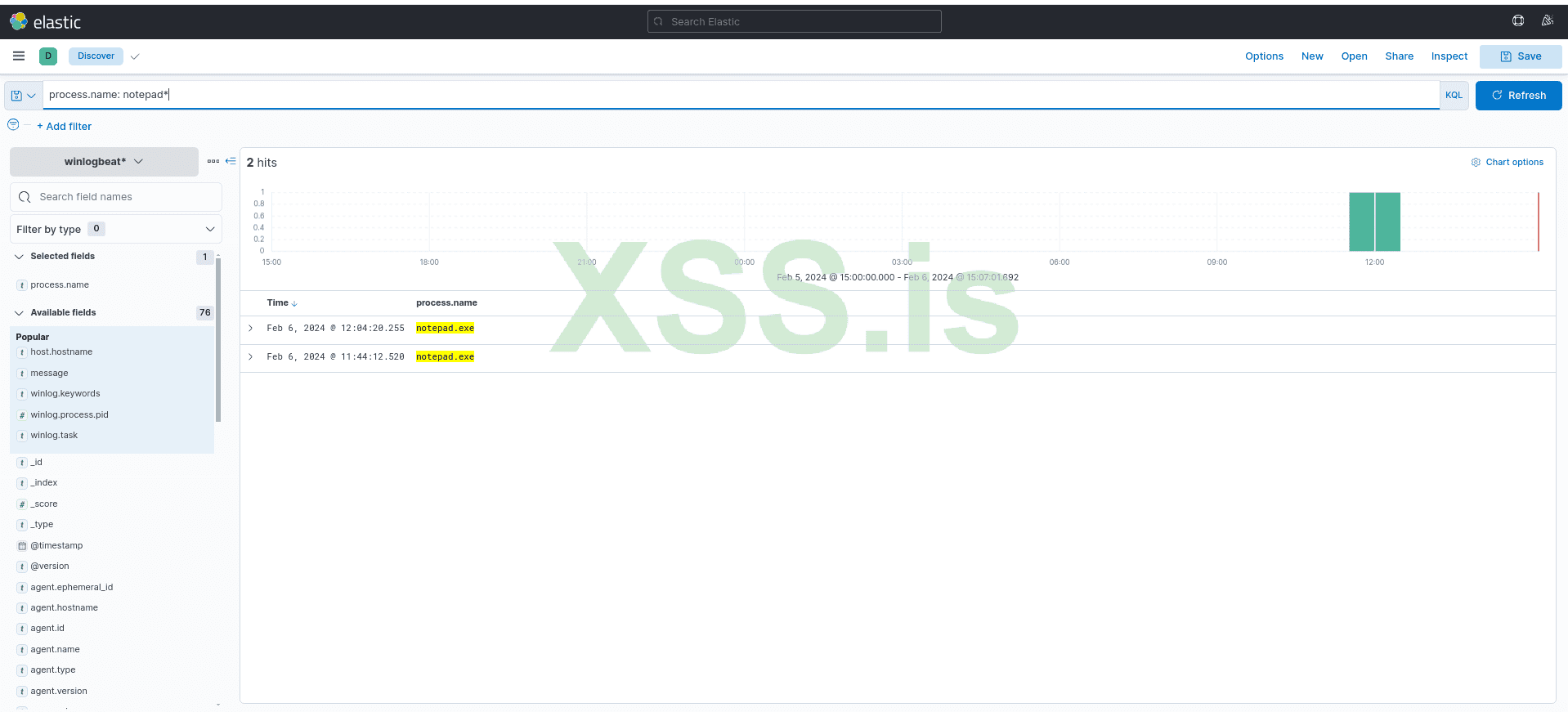

Теперь открываем наш эластик и заходим в дискавери, нас сразу бросает в index pattern У кого эластик стек 8+ то у вас будет просто датавью

Уже видим как метрики попадают в логстеш, пишем в Name winlogbeat* выбираем timestamp field.

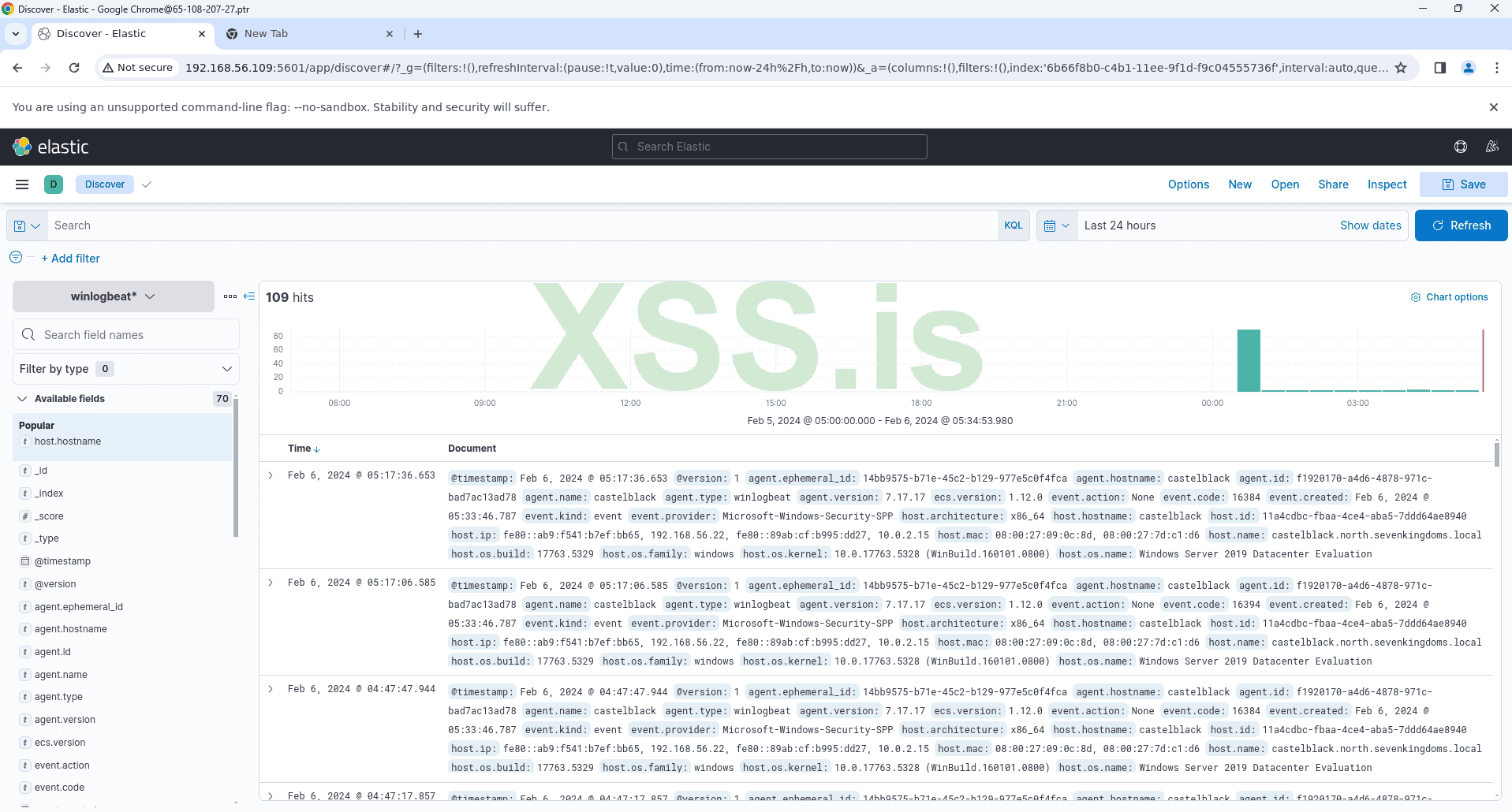

Видим наши логи

Давайте по поиску посмотрим что то конкретнее чем кашу логов. Пример запуск процесса notepad.exe

Тут кст синтаксис как в SQL - звездочка это как любое продолжение

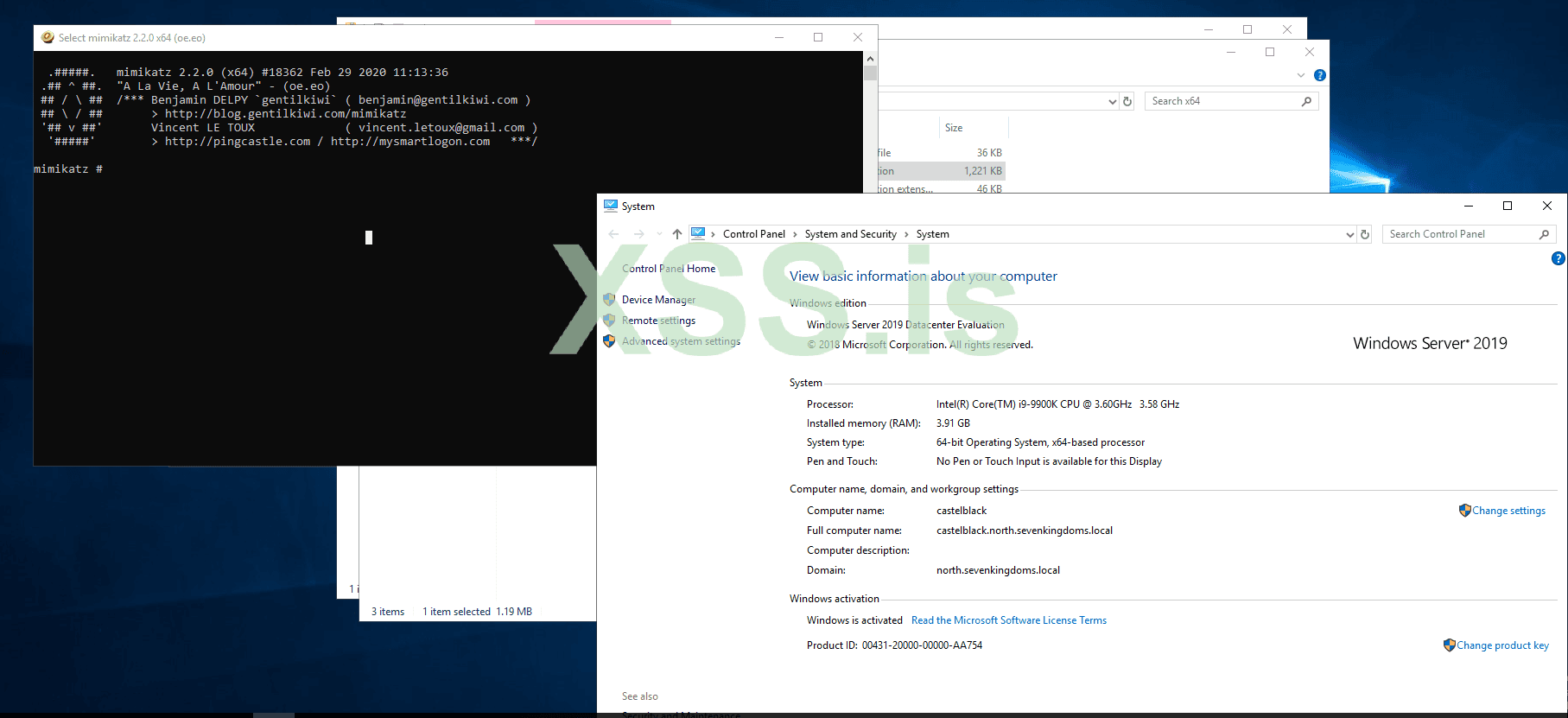

Давайте Запустим мимикатз и посмотрим увидим ли мы вообще историю запуска этого процесса, кто его запустил (из под какой УЗ), откуда (хост) - с какими парамметрами и во сколько.

Теперь прыгнув в эластик мы моментально увидим то что хотели. - Имя процесса, - Сообщение процесс создан, кто порадил этот процесс (оконный менеджер винды), - из под какой уз это делалось, - command line

Это еще не алерт, а просто данные с логов но уже хорошо т.к. система теперь собирает каждый чих, а для нас в след части статьи важно будет отделять ежедневный хлам от потонцеальных угроз (написание правил/алерты)

Само собой вам следует развести винлогбит по всей сети и тогда у вас в вашей сети будут собиратся все логи со всех хостов + учеток.

Кстати весь этот проект я поднимаю в прямом эфире на твиче, кому интересно:

ТГ: https://t.me/infosecetochto

Для тех кто хочет меня поддержать:

Безработному блютимеру на ход ноги:

BTC: bc1qxzw0u2hl40hxpw0zjz82zzkl5mgjtp9xwkex6f

Всем спасибо! Ждите следующей части!

Последнее редактирование: