- Автор темы

- Добавить закладку

- #21

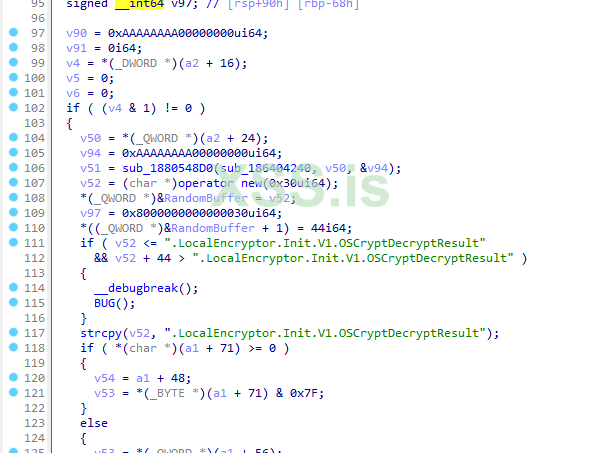

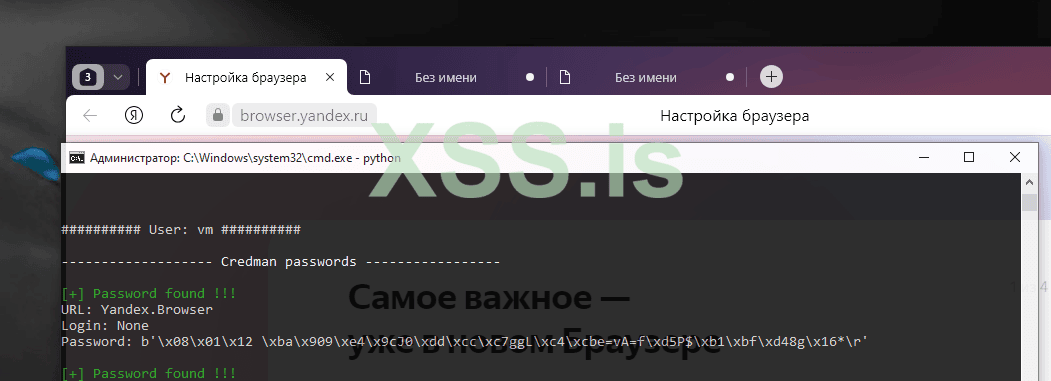

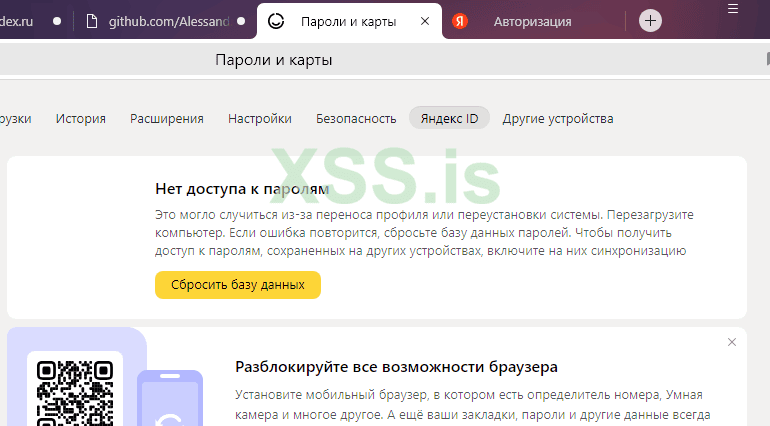

Для себя в первую очередь. Очень интересно как это устроено. Пока иду по хлебным крошкам в поисках алгоритма. Если кому то интересно, то прошу в тему. Если кто то коммерчески мотивирован, то может всегда об этом заявить - проблем не будет. А вот если переписывали свои стиллеры с гитхаба, используя чужие наработки или исследования - то пора уже что то вкинуть в сообщество.Для общества

ЛЮБОПЫТСТВОНу а тебя чем двигает чтоб попытаться расшифровать яндекс?