Создаем собственный полигон Blue Team vs Read Team pt.1

Настройка и Развертывание сети

Настройка и Развертывание сети

Авторство: defaultuser0

Источник: xss.pro

Это огромный проект и данные представленные мной будут охватывать навыки администрирвоания коорпаротивной сети и так же incident response (Анализ инцидентов). Финалом этой серии будет статья в которой я позову пентестера и попрошу его провести аудит сети, а сам я буду сидеть по другую сторону баррикады и мониторить (НЕ Предотвращать) его активность. Для Специалистов SOC'a главной задачей будет выявить маршрут и векторы атак злоумышленника (пентестера), описание его маршрута и предоставление отчета после проделанной работы - Как пентестер проник, что он делал, как он повысил превилегии и само собой финалом будет захват всех DC. Для самого аудитора главным фактором конечно же будет забрать под свой контроль сеть и что не мало важно сделать это максимально "тихо". Постараться не создавать инциденты и не слишком сильно шуметь в самой сети.

Само собой сеть не проектировалась как "Непробиваймы щит", она имеет множество уязвимостей и системы защиты не стоят на "Адских настройках". Что касаеться систем защит, я постораюсь воплотить боевые настройки компаний (как они стоят в большенстве организаций = из своего опыта защиты сетей) и любой желающий сможет обратиться ко мне для того чтобы попробывать свои силы в борьбе против SOC'a. Тут будет все от теории, до беовой практикии и я вам обещаю несколько очень интересных статей как для специалистов по ИБ, так и для пентестеров.

Перед началом я хотел бы хотел бы в очередной раз поблагодарить всех кто оставляет реакции под статъями.

Так же отдельно поблагодарить ice80 admin и kosok11 за пожертвования, благодаря им у меня есть желание и мотивация писать о том, что не пишут рядовые бойцы BlueTeam! - Спасибо вам огромное!

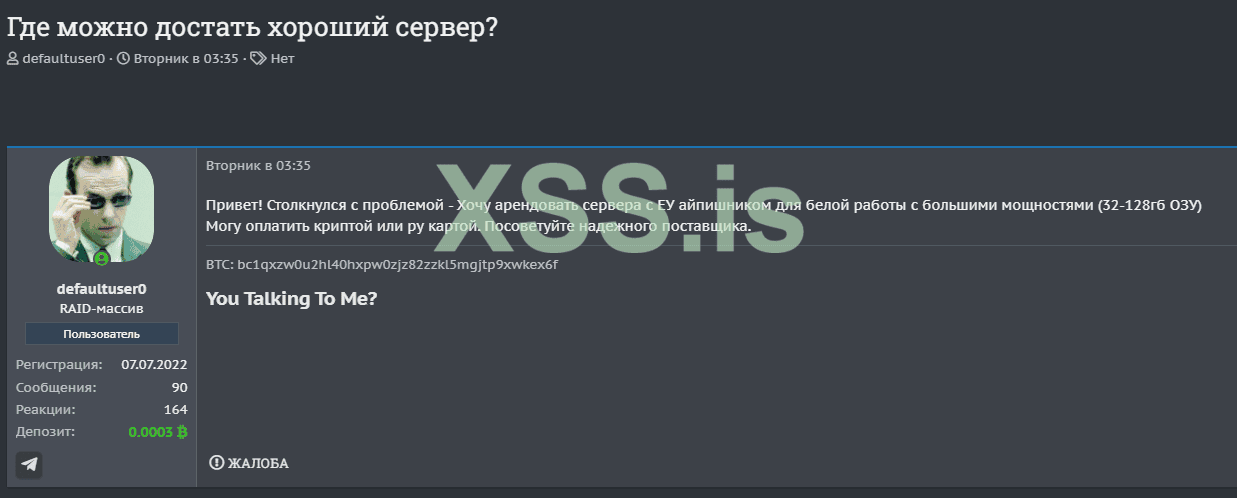

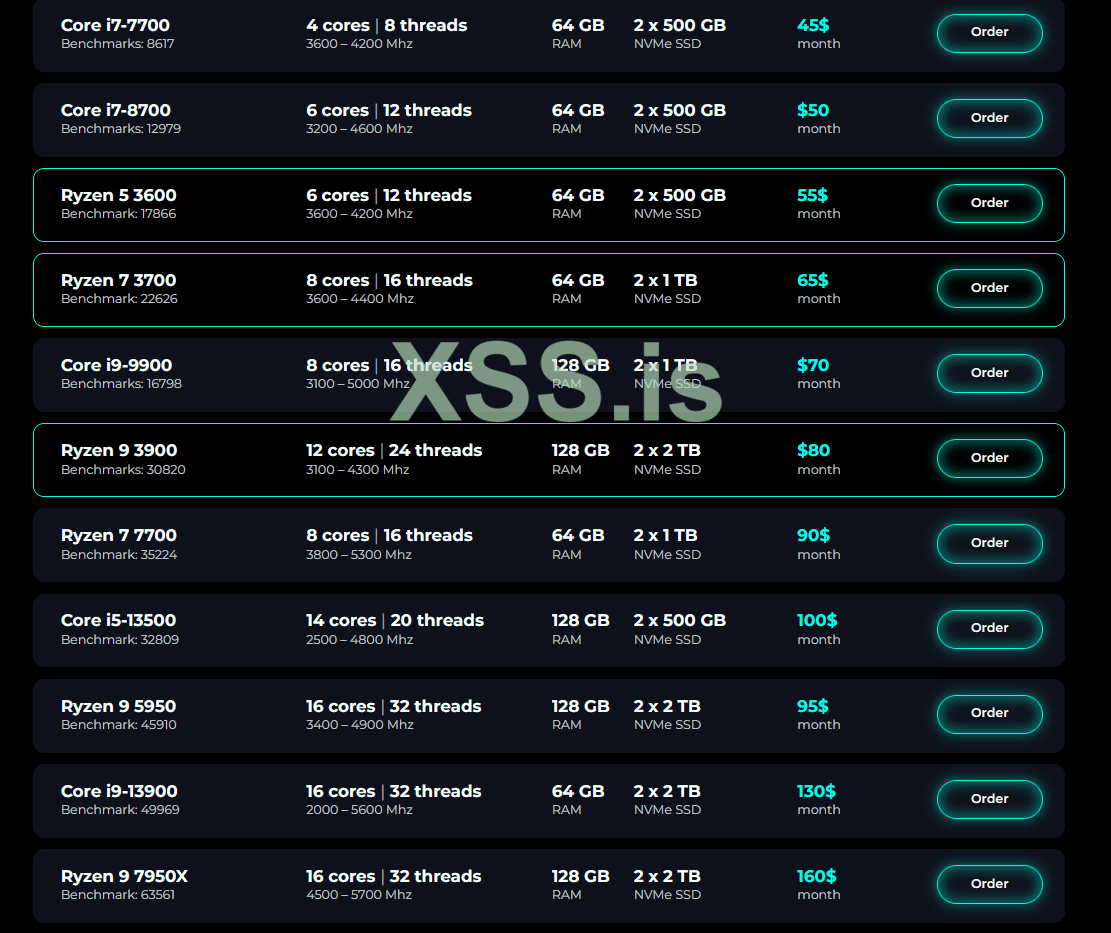

Давайте начнем с самого основного! - Выбор сервера, для такого крупного мероприятия нам понадобиться серъезное железо. Я спросил у форумчан где достать качественное железо так еще и по дешевой цене

Там кст попросят вериф с использованием документов, поэтому для тех кто хочет чернить на этих серверах= не советую))

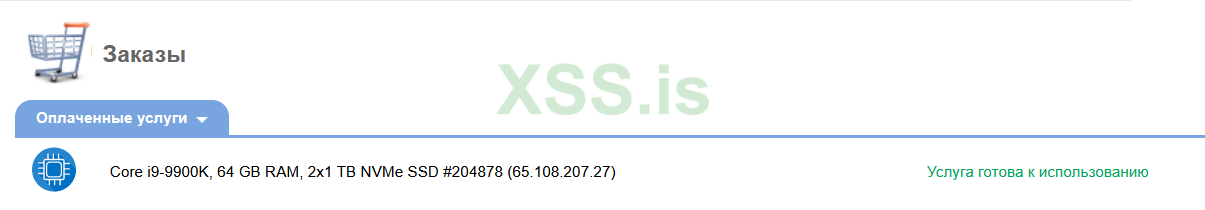

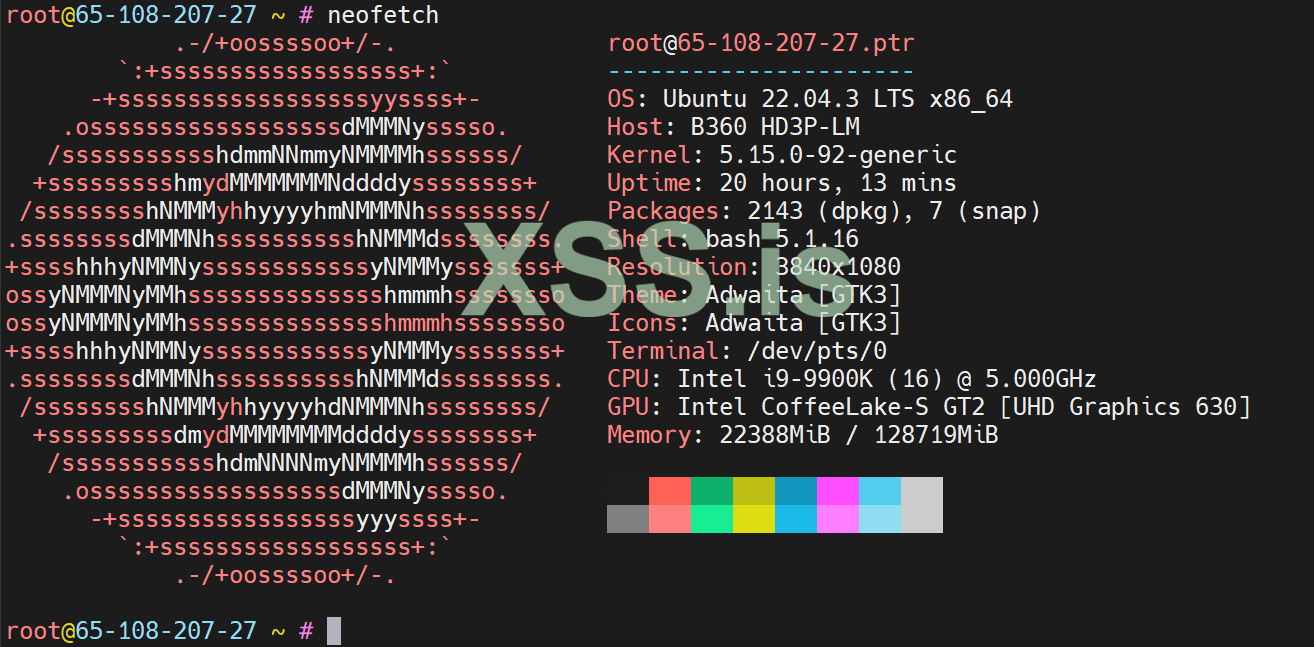

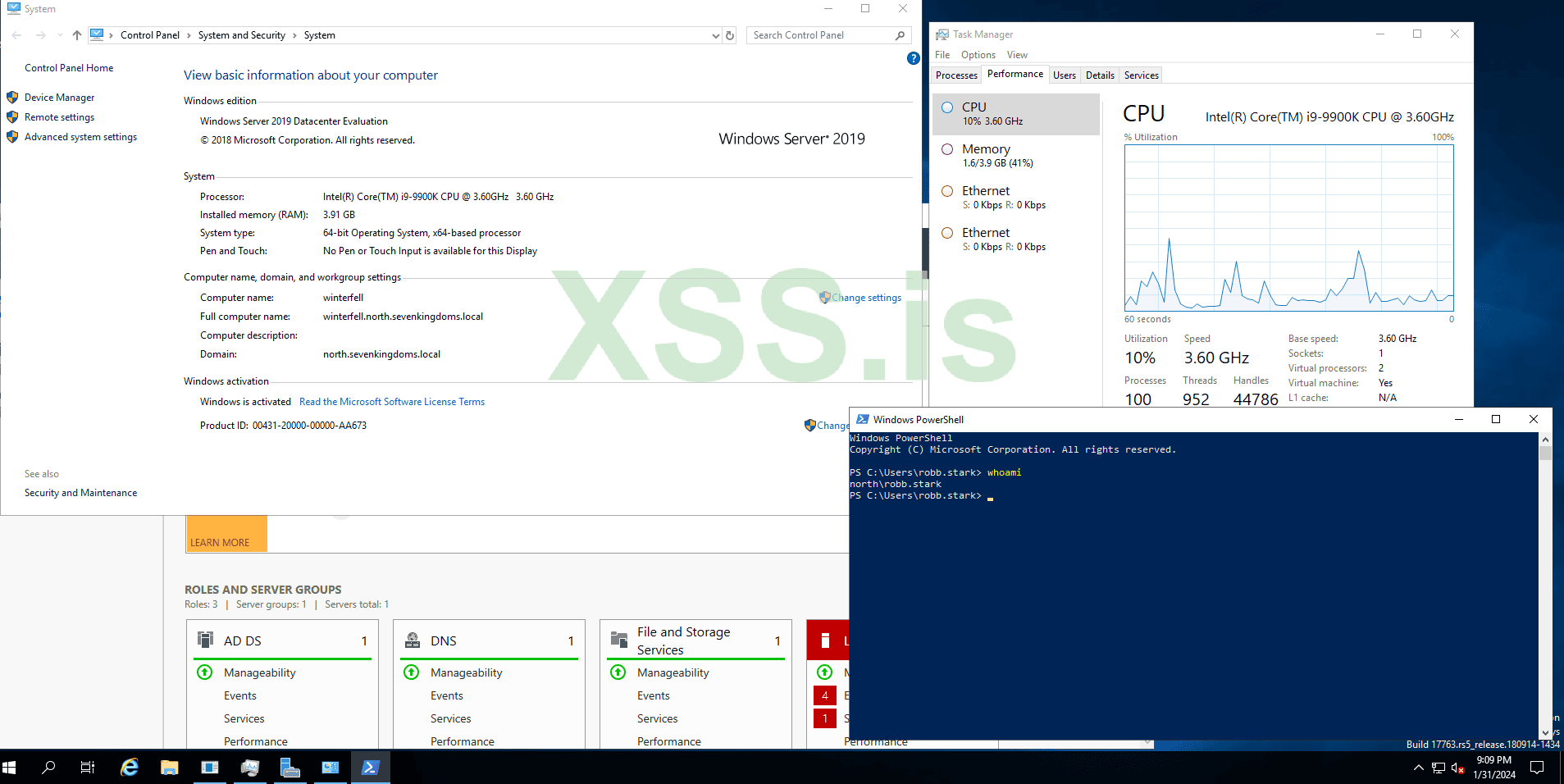

Я остановился на выборе Core i9-9900K, 126GB RAM, 2x1 TB NVMe SSD. Цена за такой сервер 65USD.

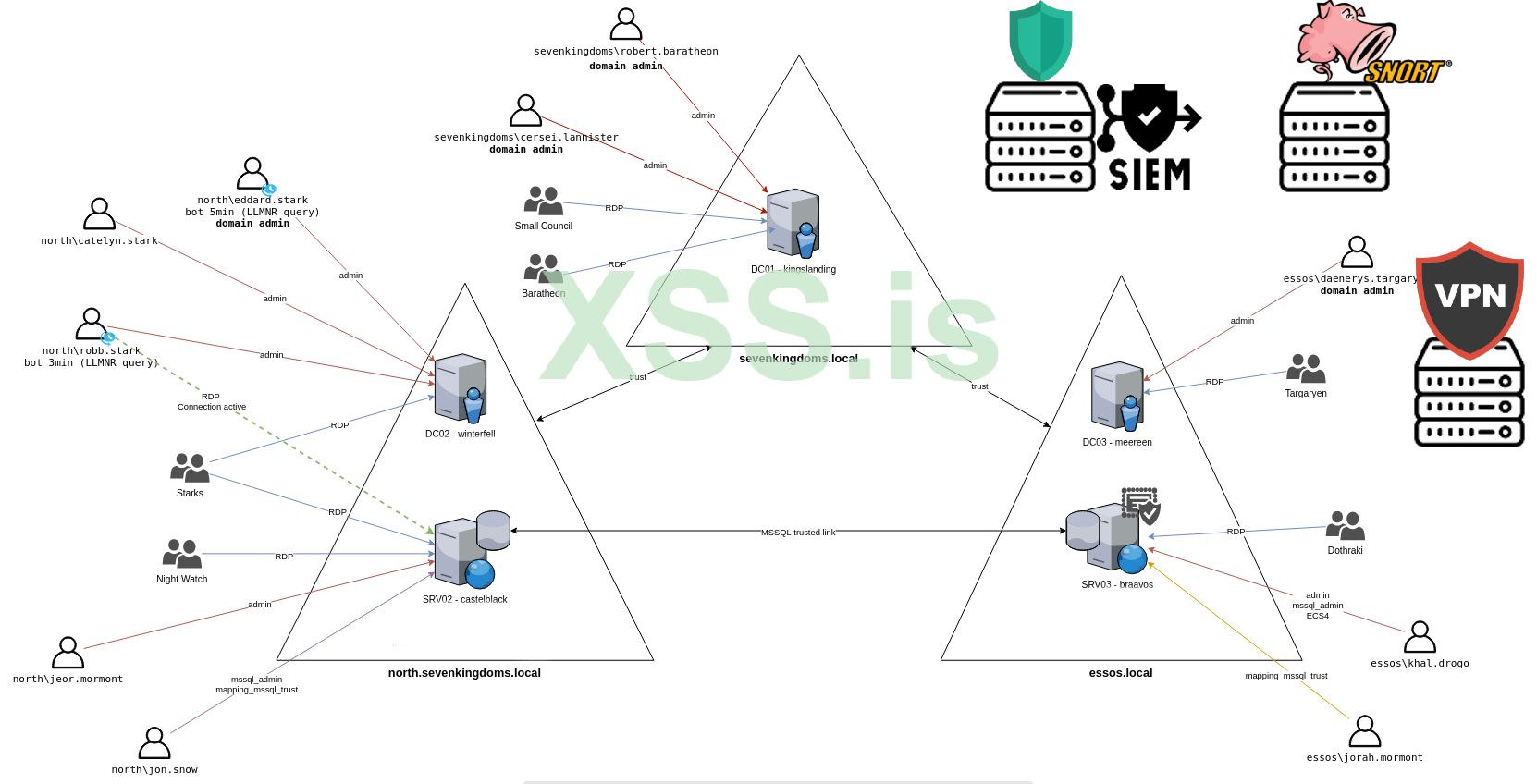

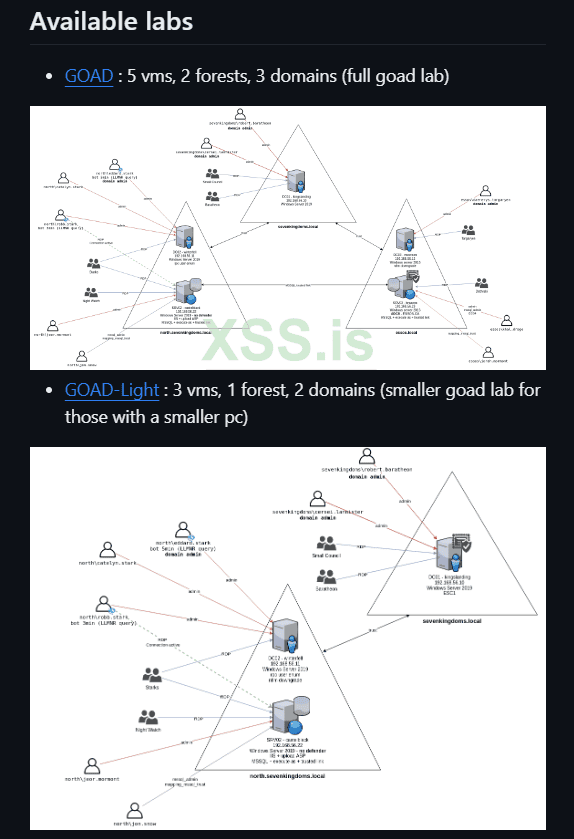

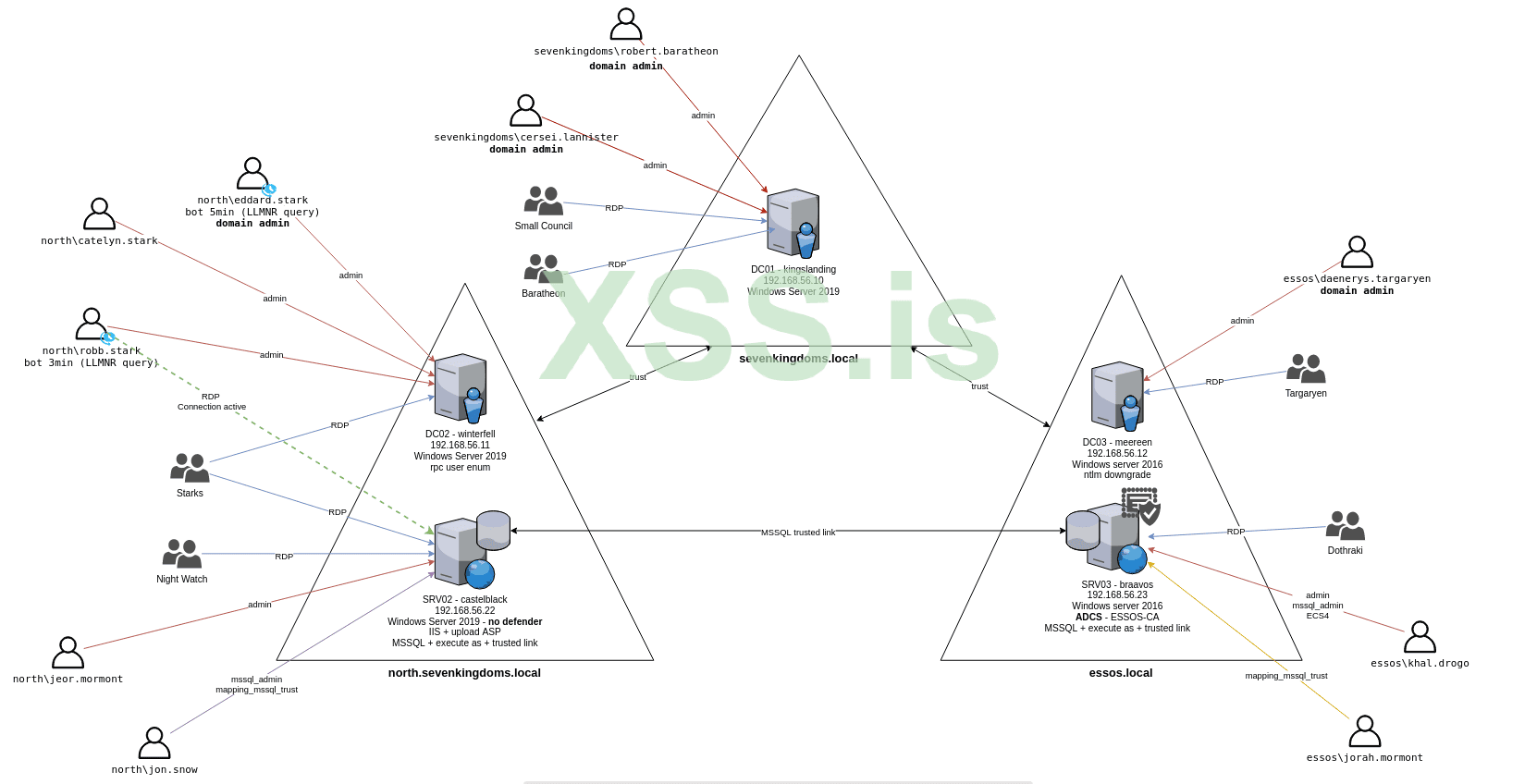

GOAD — это Лабортаорный проект Active Directory по пентесту. Цель этой лабораторной работы — предоставить пентестерам уязвимую среду Active Directory, готовую к использованию для отработки атак.

- GOAD-Full = 5 виртуалок, 2 леса, 3 домена

- GOAD-Light = 3 виртуалки, 1 лес, 2 домена (эта лаба для слабых серверов)

Перед тем как начать ставить это все, нам нужно настроить VNC для нашего сервера = Это нужно для того чтобы в Виртуалбоксе настроить сеть (да да это можно и сделать в терминале) + развернуть дополнительно хост на которм будет впн для входа в сеть.

Ставим vncserver:

Код:

sudo apt update && sudo apt upgrade

Код:

sudo apt install tigervnc-standalone-server

Код:

sudo apt install ubuntu-desktop

Код:

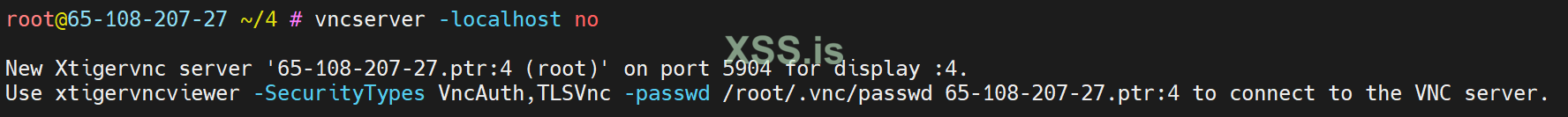

vncserverТеперь убиваем первый процесс и вводим в терминал:

Код:

vncserver -localhost no

Теперь берем любой удобный vnc viewer и вводим наш айпишник + порт 5901

Вводим туда пароль и получаем доступ к рабочему столу.

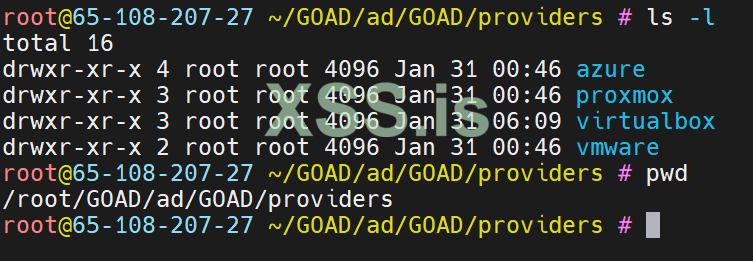

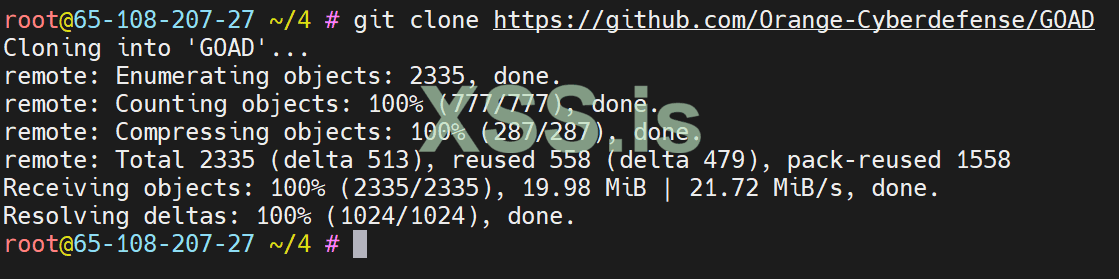

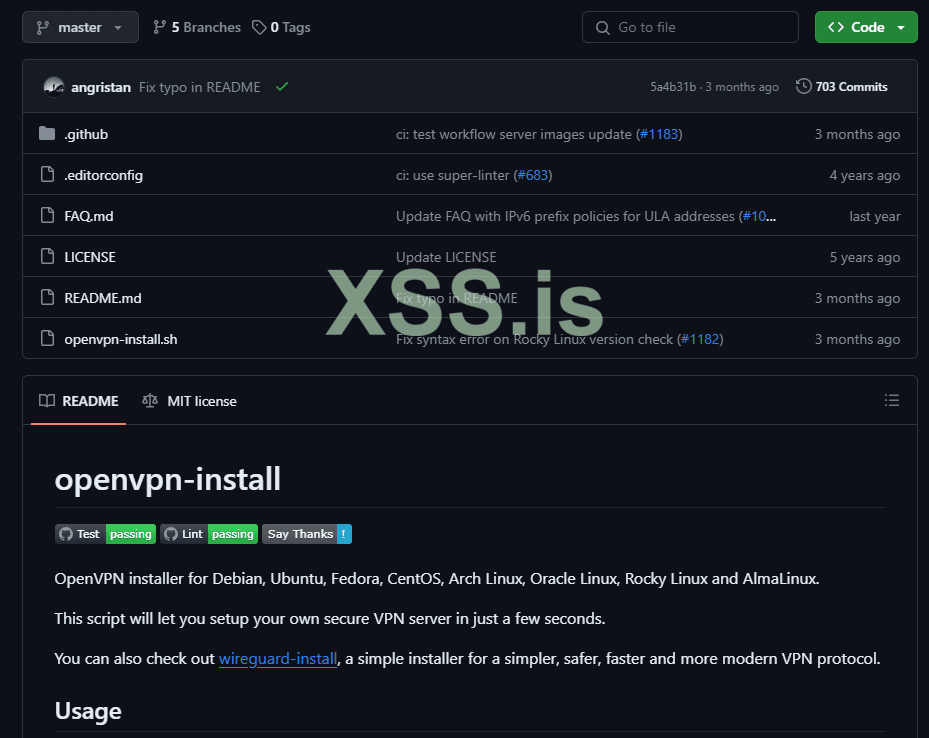

Загружаем репозиторий GOAD

Код:

git clone https://github.com/Orange-Cyberdefense/GOAD

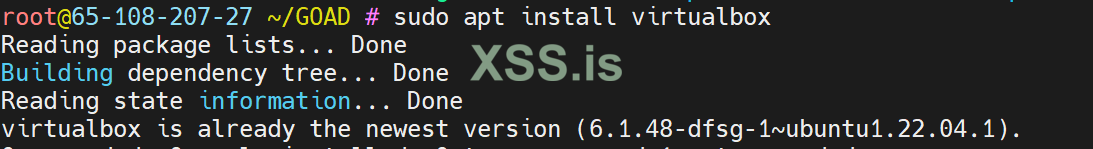

Ставим виртуалбокс.

Код:

sudo apt install virtualbox

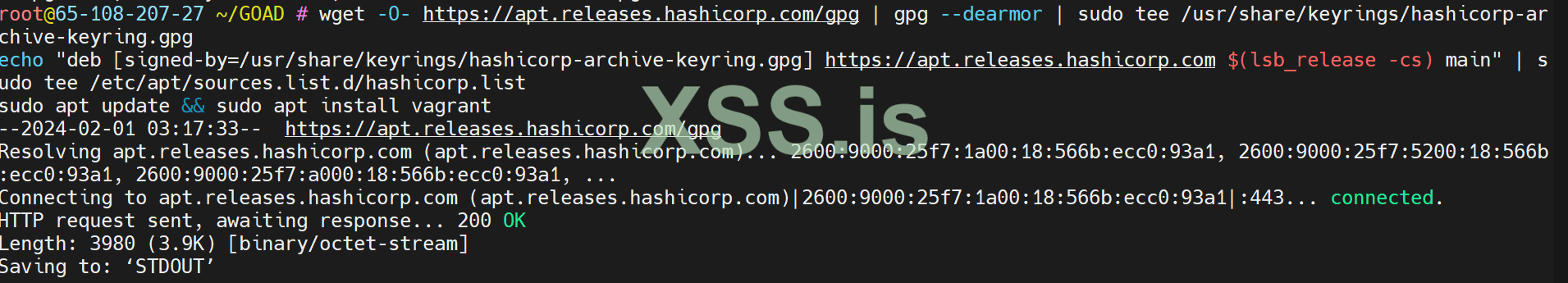

Копируем и вставляем в терминал это:

Код:

wget -O- https://apt.releases.hashicorp.com/gpg | gpg --dearmor | sudo tee /usr/share/keyrings/hashicorp-archive-keyring.gpg

echo "deb [signed-by=/usr/share/keyrings/hashicorp-archive-keyring.gpg] https://apt.releases.hashicorp.com $(lsb_release -cs) main" | sudo tee /etc/apt/sources.list.d/hashicorp.list

sudo apt update && sudo apt install vagrant

После устанавливаем вртуальное срежу и будем поднимать сеть при помощи Ansible

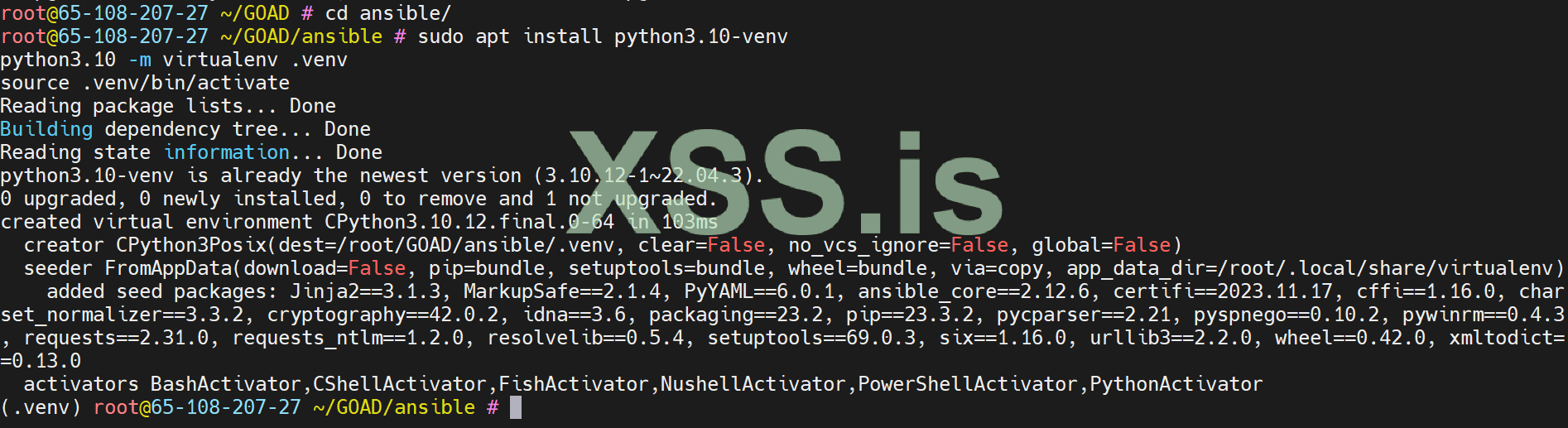

Копируем и вставляем в терминал (Прежде посмотрите какая версия питона если 3.10 то меняем 3.8 на 3.10)

Проверить версию питона

python3 --version

Код:

cd GOAD/ansible

sudo apt install python3.8-venv

python3.8 -m virtualenv .venv

source .venv/bin/activate

Код:

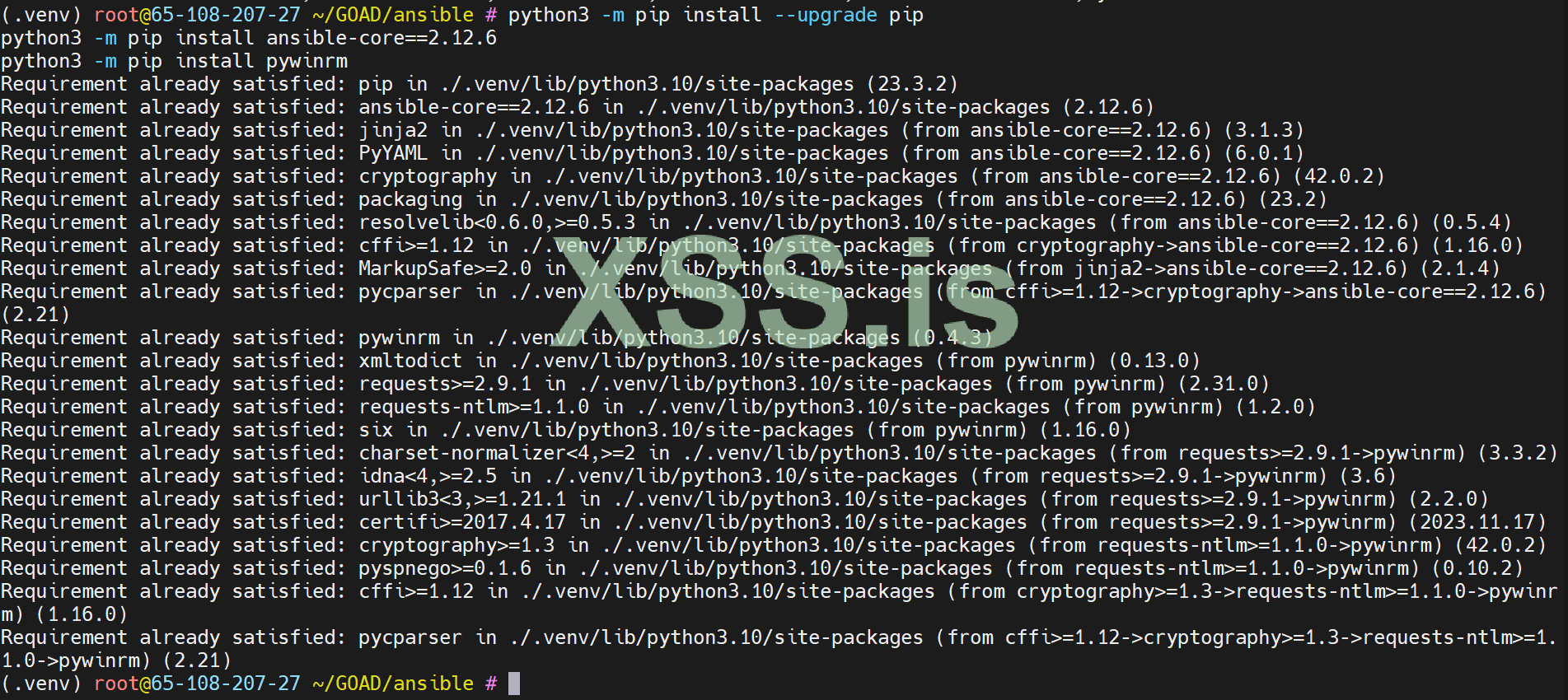

python3 -m pip install --upgrade pip

python3 -m pip install ansible-core==2.12.6

python3 -m pip install pywinrm

Код:

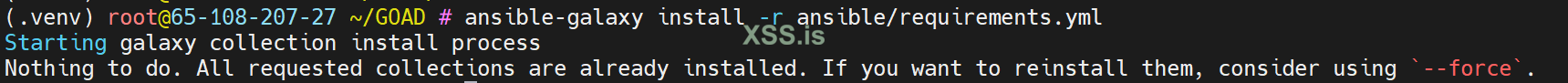

ansible-galaxy install -r ansible/requirements.yml

Теперь давайте запустим установку всей сети. Тут важно если вы ставите GOAD-Light, то просто добавьте -Light после install -l GOAD

Код:

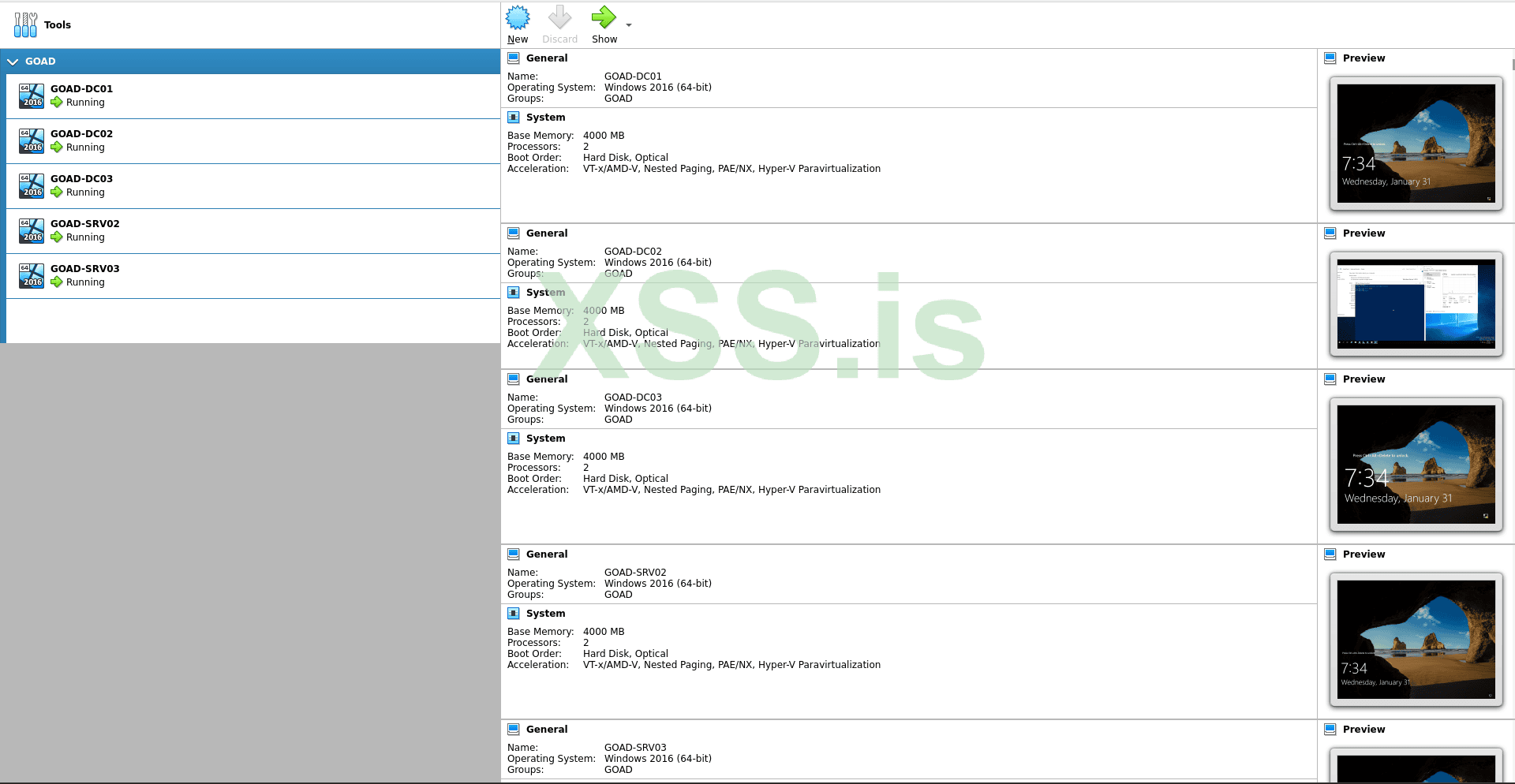

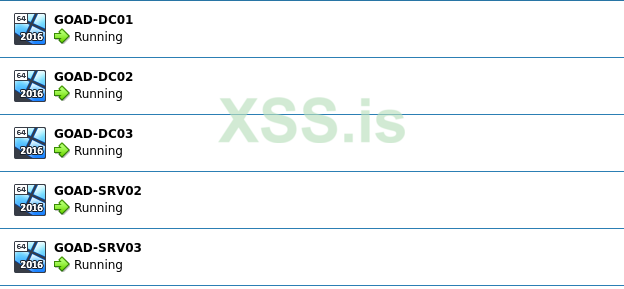

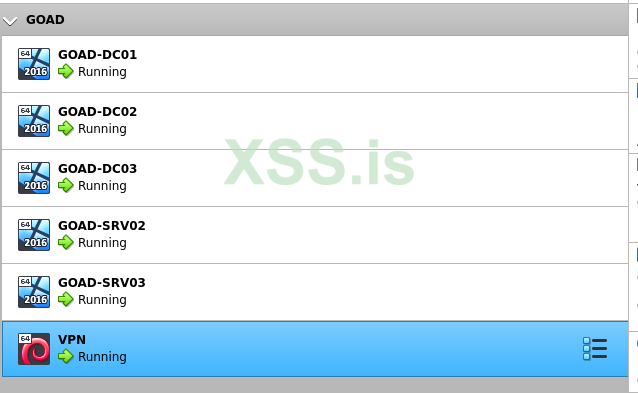

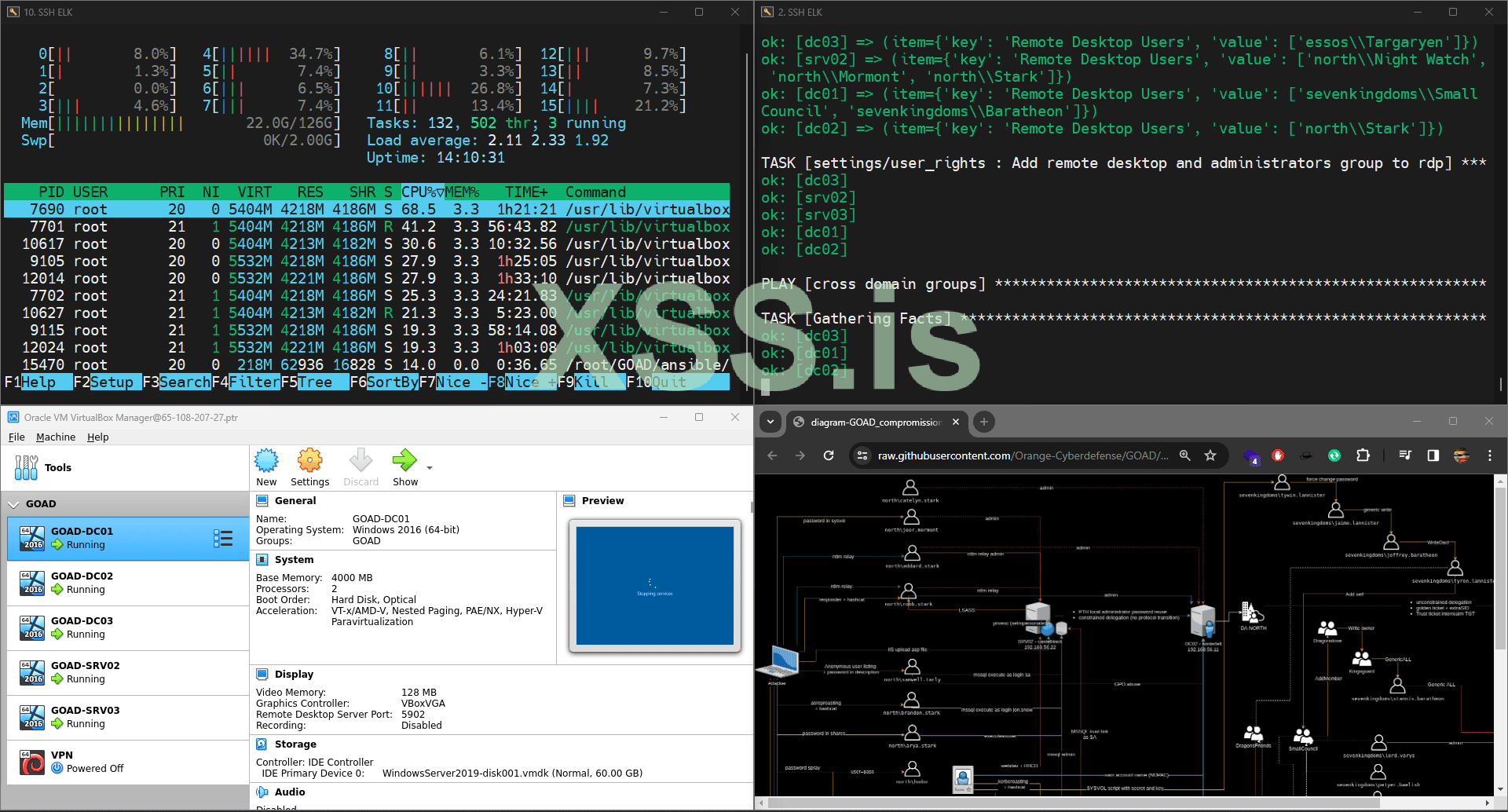

./goad.sh -t install -l GOAD -p virtualbox -m localЧерез пару часов открываем virtualbox и видим такую картину (тачки будут выключенны)

Это и есть наш полигон, давайте проверим какая подсеть используеться

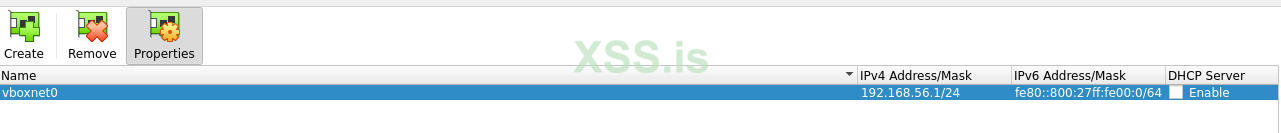

В сетевых адаптерах должен стоять vboxnet0 и IPv4 192.168.56.1/24

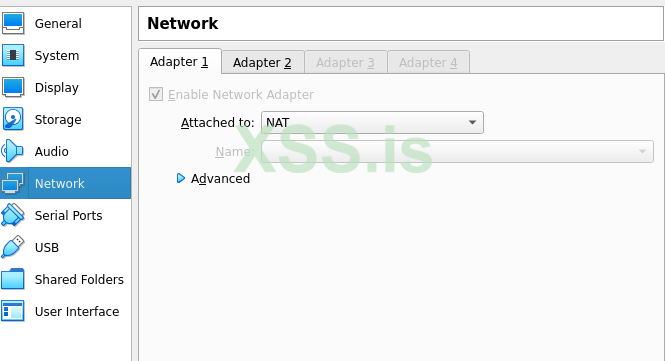

- сетевой адаптер NAT (используется для доступа в Интернет во время подготовки)

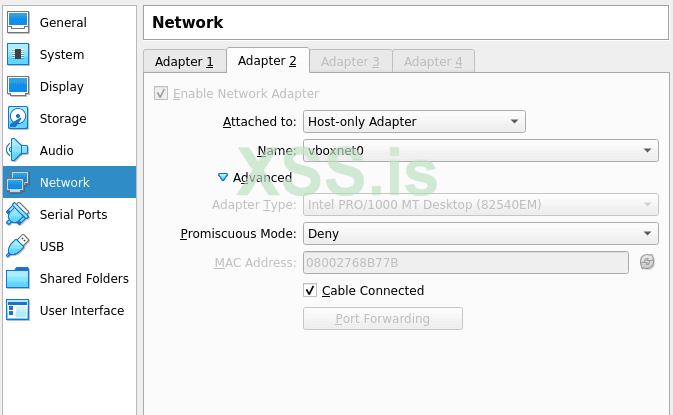

- сетевой адаптер Host-only Adapter: vboxnet0

Код:

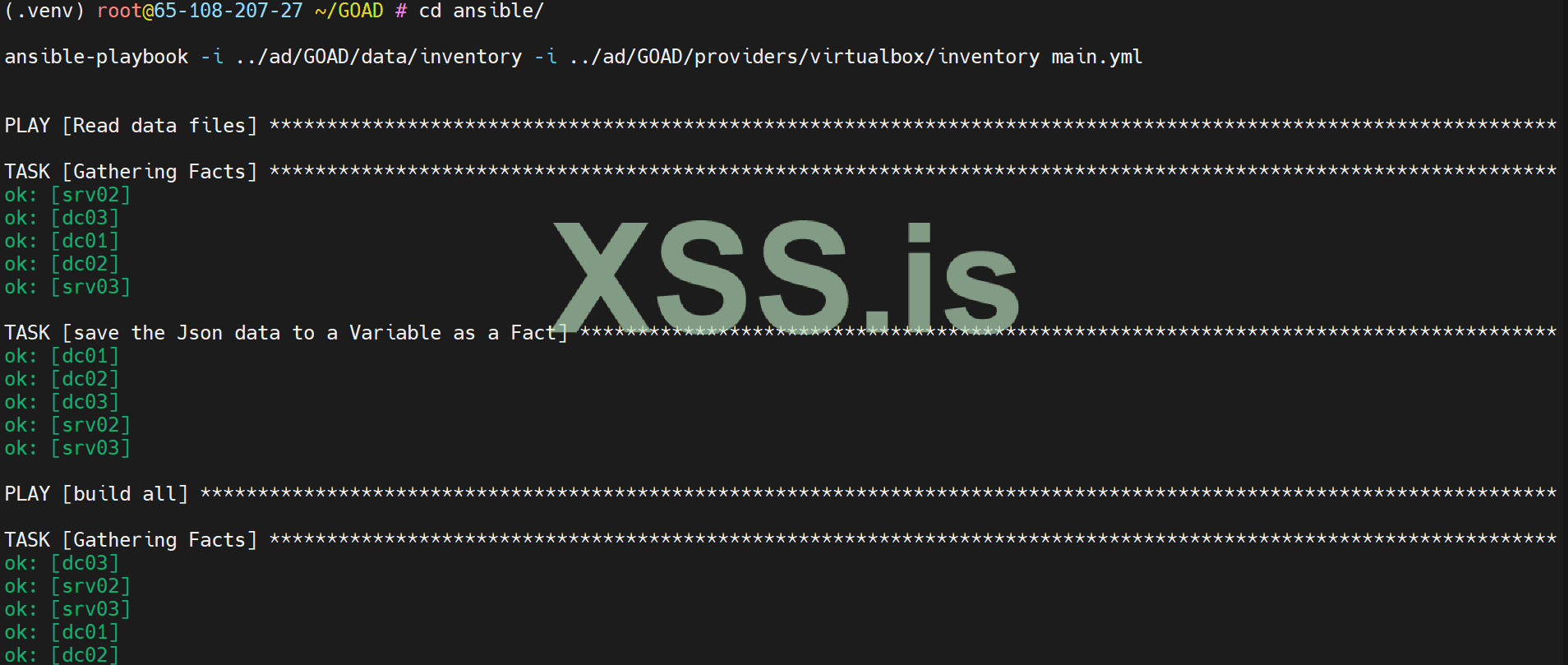

cd ansible/

ansible-playbook -i ../ad/GOAD/data/inventory -i ../ad/GOAD/providers/virtualbox/inventory main.yml

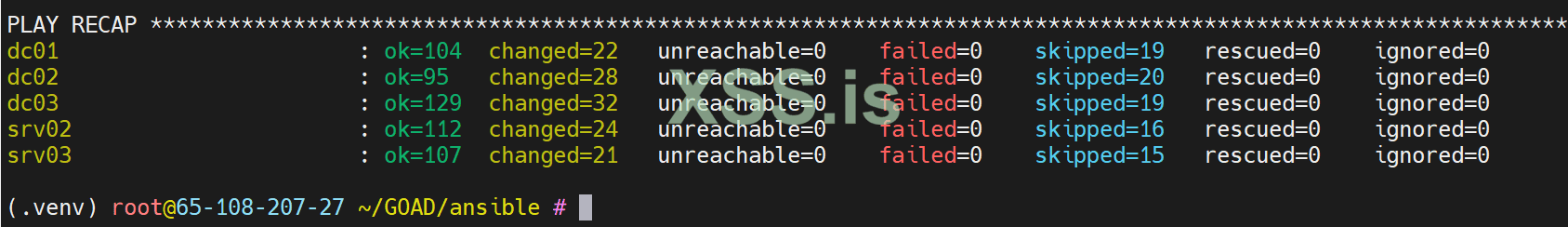

Если видите такую картину, значит все ок. Если есть хоть 1 failed, то проваливайтесь в лог и смотрит где проблема.

Код:

vagrant up

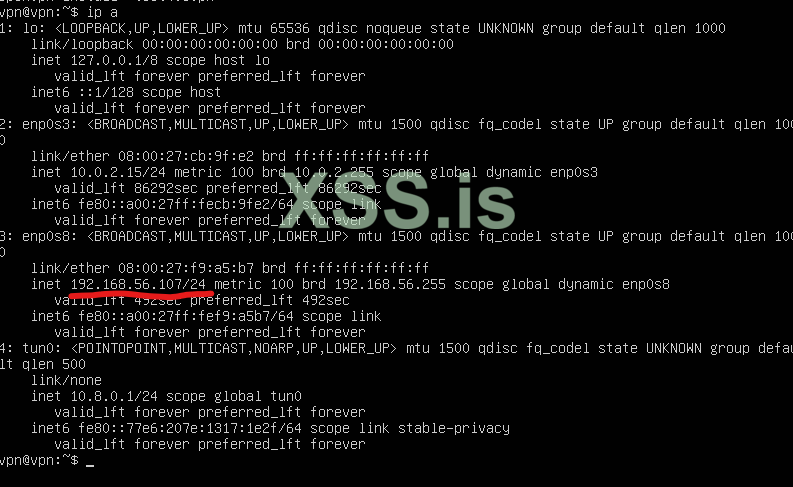

Не забудьте в Виртуалбоксе дать сетевой адаптер убунте к сети 192.168.56.1/24, так же пробросить порт впна. Т.к виртуалка за натом и к ней из вне никак не приконектиться. Это все тоже делаеться в Виртуалбоксе

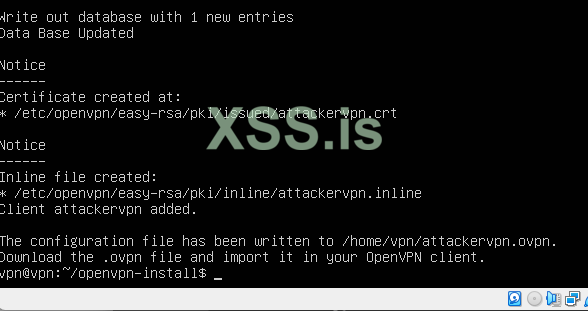

Как я писал выше использую OpenVPN и давайте настроим нашу убунту

Полноценна картина должна выглядить так, 3 доменн контроллера и 2 сервера а так же наш впн

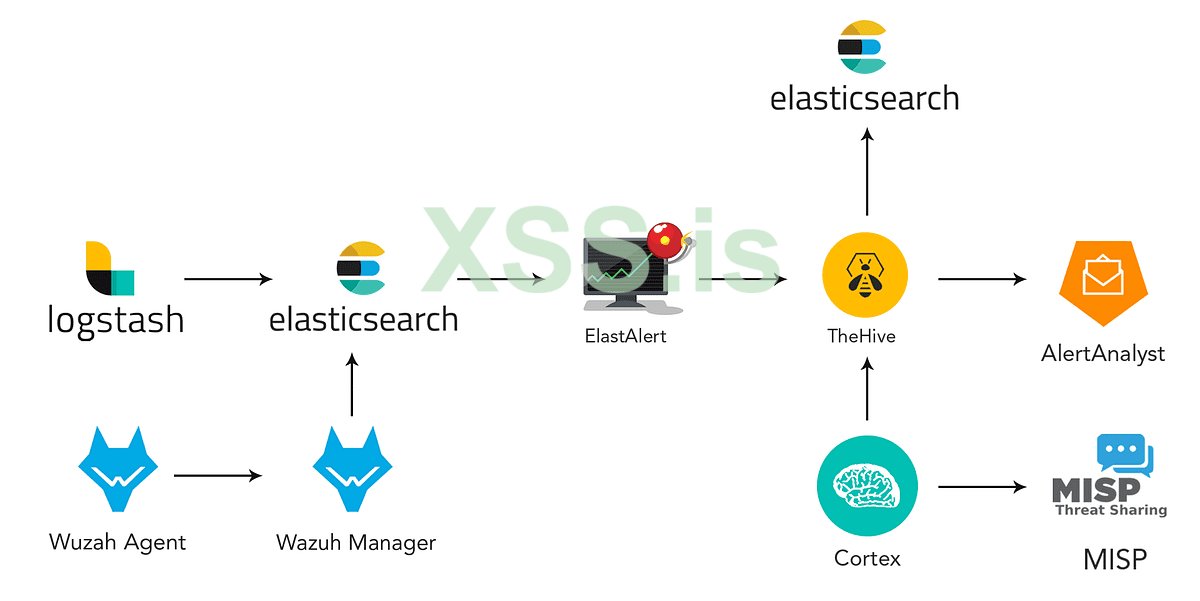

Подводя итоги этой статьи - мы развернули полноценную уязвимую сеть + впн для атакующего подготовлен, в следующих статьях я буду разворачивать системы защиты SIEM/IDS/EDR/MISP и тд. для защиты наших хостов.

Кстати весь этот проект я поднимаю в прямом эфире на твиче, кому интересно:

ТГ: https://t.me/infosecetochto

Для тех кто хочет меня поддержать:

Безработному блютимеру на ход ноги:

BTC: bc1qxzw0u2hl40hxpw0zjz82zzkl5mgjtp9xwkex6f

Всем спасибо! Ждите следующей части!

Вложения

Последнее редактирование: