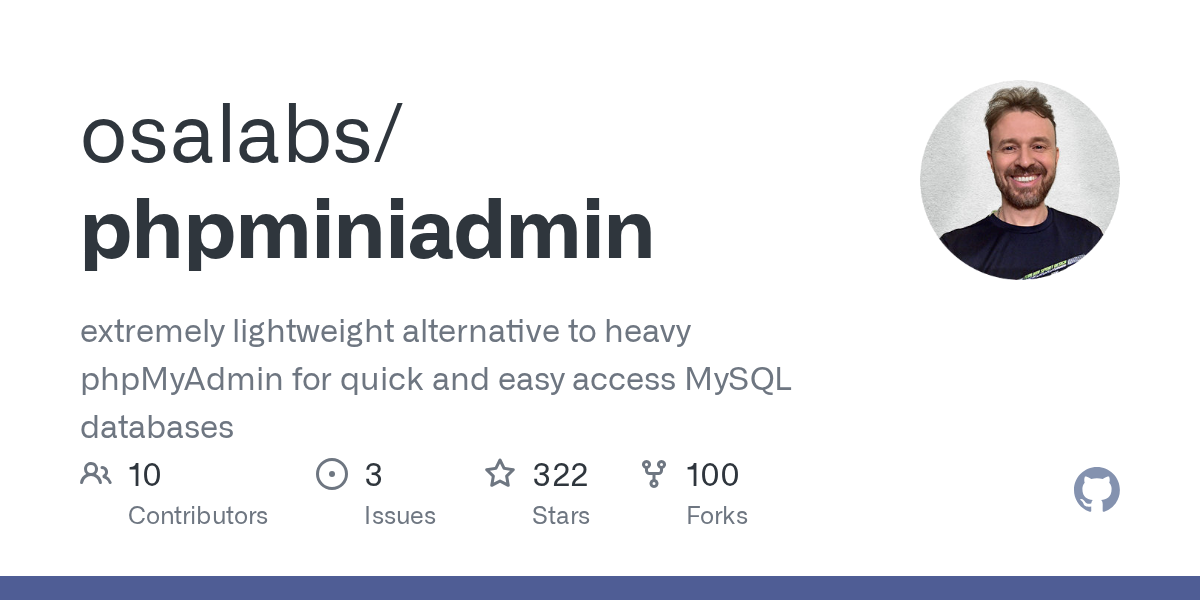

Подскажите, как искать phpmyadmin, если он отсутствует по стандартным путям? Или есть другой способ коннекта к бд? Сайт на wordpress.

Пока на ум приходит только фаззинг.

UPD: Доступа к серверу/хостингу/сайту нет, интересуют варианты поиска и подключения извне.

Пока на ум приходит только фаззинг.

UPD: Доступа к серверу/хостингу/сайту нет, интересуют варианты поиска и подключения извне.

Последнее редактирование: