Авторство: acc2ss

Введение

Сегодня мне хотелось бы затронуть практическую часть. Мы разберем:

1. Все методы атак Intruder в Burp Suite

2. Работа с Target

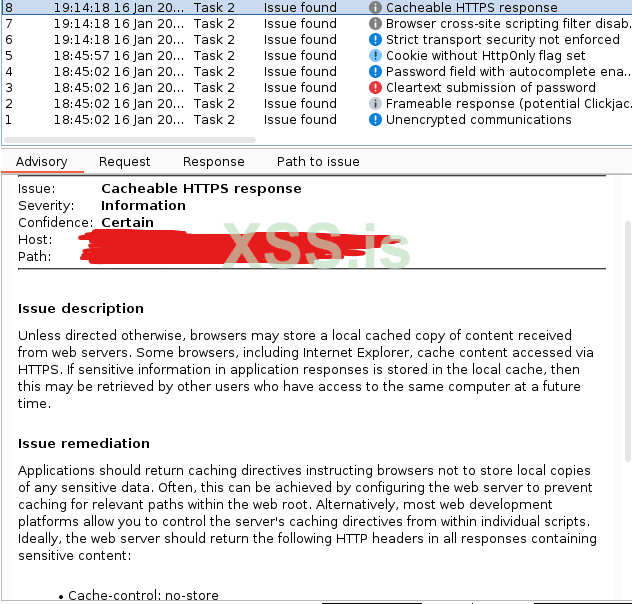

3. Скан сайтов с помощью встроенной утилиты Бюрпа

4. Работа с DOM Invader

В этой статье я буду использовать kali linux(установка есть в прошлых статьях) и burp suite pro

Этап 1. Настройка

И так, что бы бюрп мог видеть какие шалости мы устраиваем, его нужно настроить, для этого:

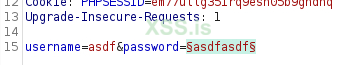

1. Перейдите в Proxy -> Proxy Settings.

2. Введите значения как на скрине:

4. Впишите в хосте и порте те же значения что и в бюрпе

5. Вы прекрасны!

Этап 2. Intruder

Здесь все достаточно просто, эта вкладка нужна для подбора логинов, паролей и любых других данных по вашим спискам.

Sniper:

Этот метод подбирает значения из одного списка.

Разберем на реально примере:

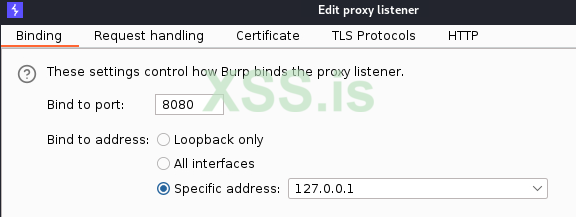

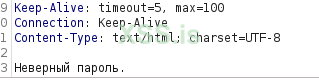

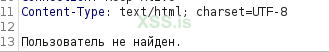

Допустим у нас есть форма для входа, где есть логин и пароль

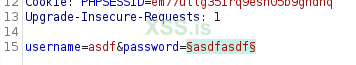

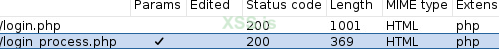

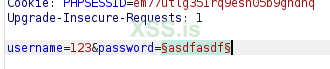

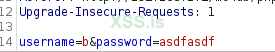

Вводим рандомные значения в в форму и переходим в бюрп. Нам нужна вкладка Proxy -> HTTP history. Среди всей истории, ищем ту ссылку, где метод POST, она может выглядеть так:

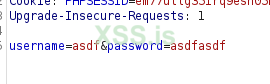

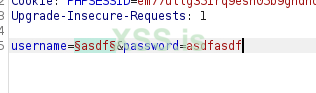

Теперь переходим в intruder и показываем что вообще нужно подбирать, пусть это будет юзернейм:

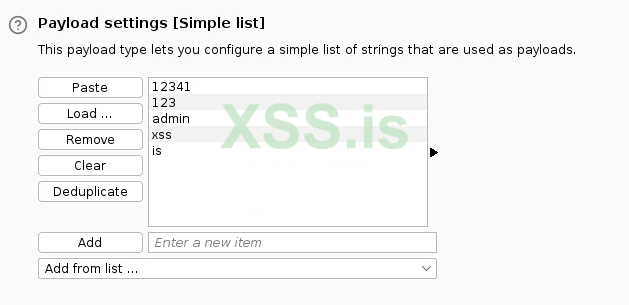

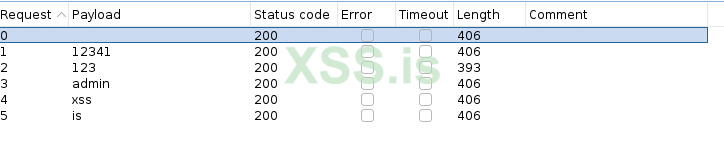

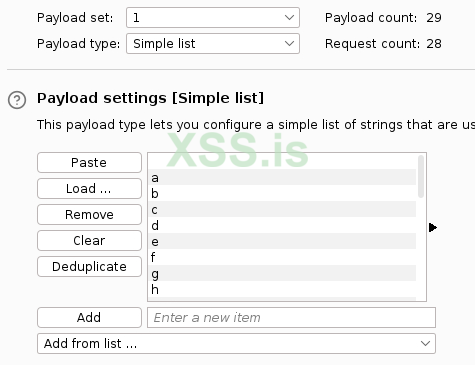

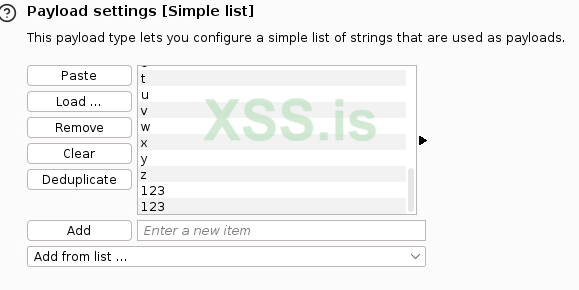

Далее переходим в Payloads и вставляем нужный список, я напишу рандомный:

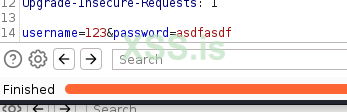

А что будет если выбрать 2 значения для атаки? Давайте посмотрим:

Переходим к следующему методу, это Battering Ram.

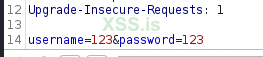

Этот метод очень похож на предыдущий, но всё же отличается. Давайте попробуем сделать атаку по 1 значению:

Лично я не считаю что этот метод самый полезный, но и забывать про него не стоит.

Pitchfork

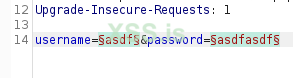

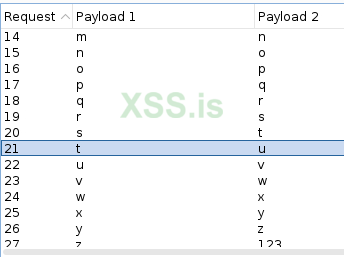

Этот метод уже более полезный, но для него нужно 2 и более списка. Как это работает? - данные подставляются для каждого значения из разных списков. Приведу пример:

Выделим 2 значения и выберем 2 списка в настройках

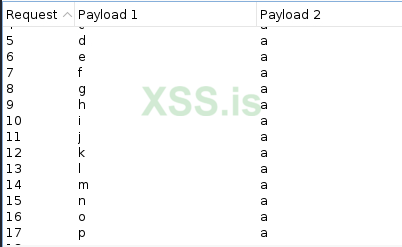

Ну и последний метод - Cluster Bomb

Это самый долгий метод, потому что для каждого значения из первого списка подставляется значение из второго списка, приведу пример:

Насколько это долго? очень. При 28 строчках в каждом из списков, у меня вышло 812 попыток.

Этап 2. Работа с Target

Довольно полезная вкладка, поверхностно я разбирал её в первой статье. Сейчас разберем глубже и посмотрим что в ней такого интересного.

А чем она так полезна? Как минимум здесь можно увидеть полную карту сайта. Так же можно сделать Сборку всех страниц(может длится долго)

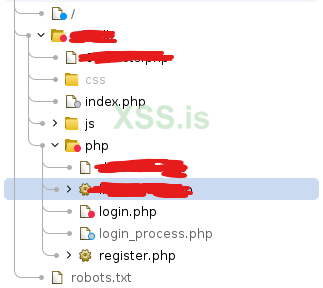

Выглядит карта сайта примерно так:

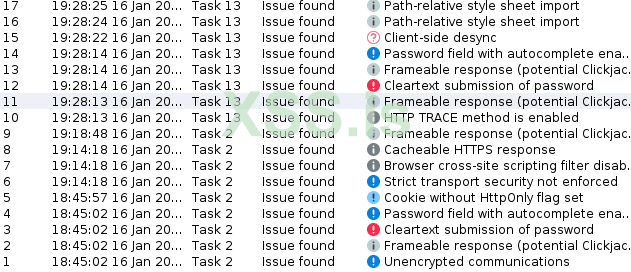

Для начала можно собрать всю карту сайта, а потом уже начинать скан. Либо можно запустить скан со сборкой.

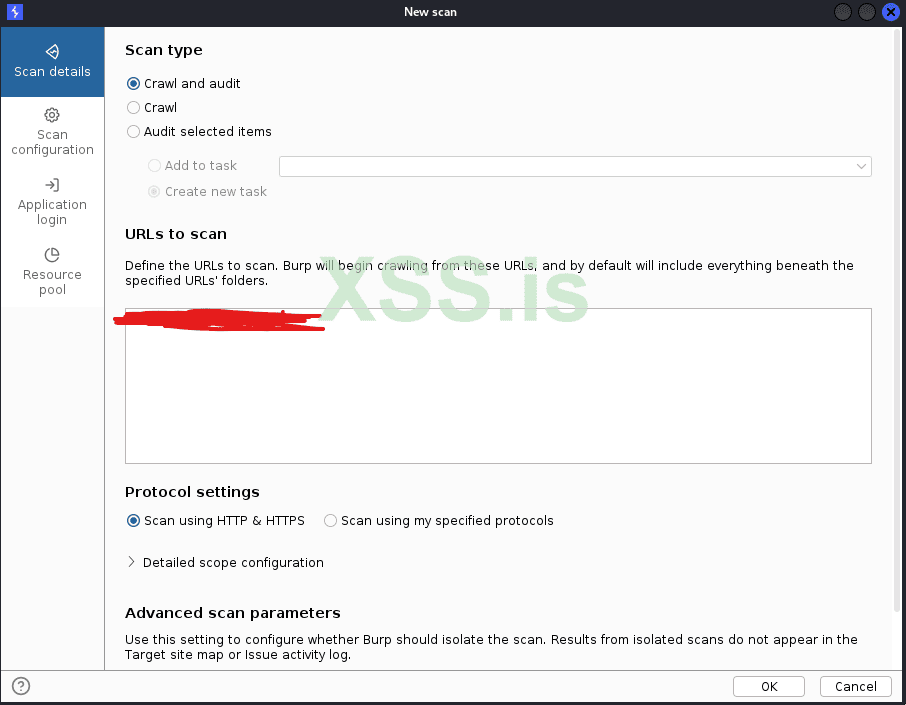

Нажимаем пкм по хосту и Scan. У нас появится такое окно:

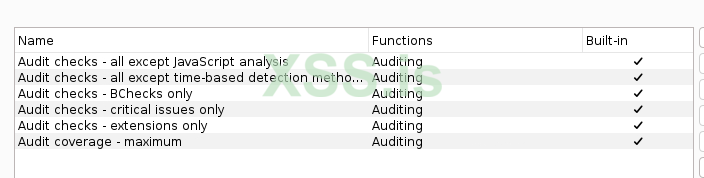

Теперь перейдем к конфигурации. Можно создать свою либо взять готовые. Давайте возьмем готовые, я сделал такую сборку:

Так же можно запустить скан без настроек, для этого нужно выбрать ссылки для скана, пкм -> Do active/passive scan.

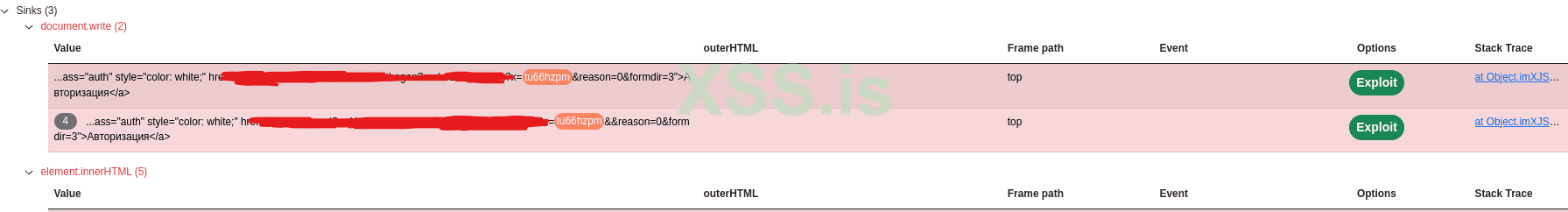

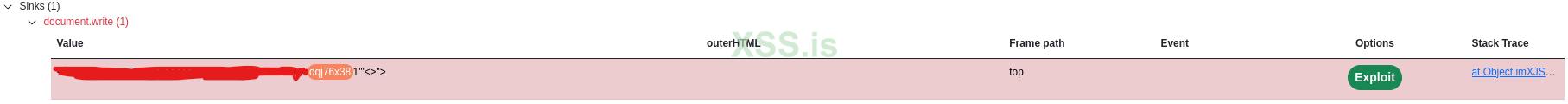

Этап 3. DOM Invader

В этой части мы разберем его поверхностно.

Очень полезная штука для поиска уязвимостей на сайтах. Что бы её использовать, нужно перейти во вкладку Proxy -> Intercept -> Open Browser.

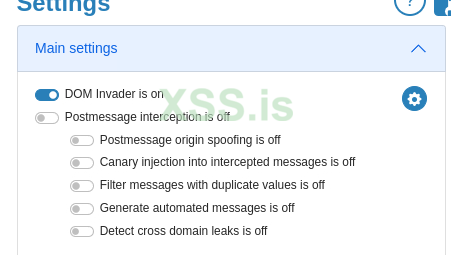

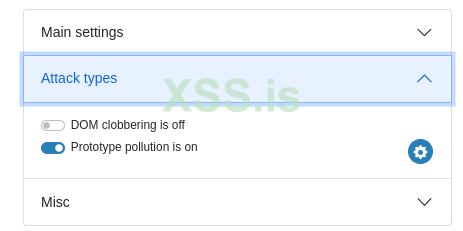

Теперь нужно включить сам Invader. Переходим в дополнения -> Burp Suite -> включаем DOM Invader:

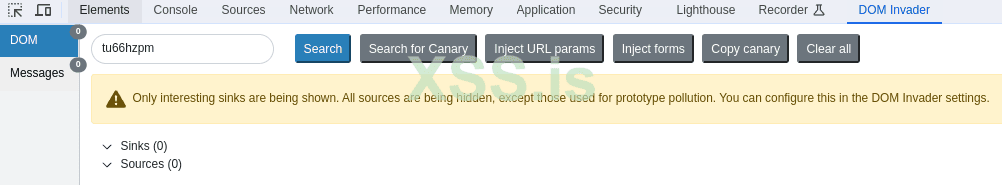

Теперь посмотрим что вообще представляет собой интерфейс этой загадочной штучки:

Теперь давайте заинжектимся в формы:

Заключение

В статье мы на практике рассмотрели некоторые примеры работы с бюрпом, а именно - настройку, подбор паролей, сканирование на уязвимости и поиск уязвимостей DOM. Я хочу сделать полный курс по бюрпу, что бы все кто хотят изучить/повторить материал по бюрпу могли это с легкостью сделать. Всю необходимую теорию я разобрал в первой статье, поэтому дальше будут только практические примеры.

Так же хотелось бы выразить большую благодарность admin, который даёт советы по написанию статей и поддерживает денежно!

Скрытый контент для пользователей групп Администратор.

Скрытый контент для пользователей групп Администратор.