Пожалуйста, обратите внимание, что пользователь заблокирован

Всем привет!

История следующая. Запустили файлообменник для форума.

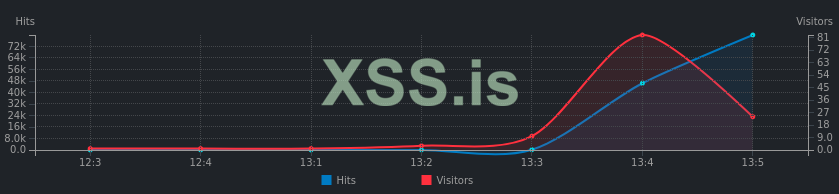

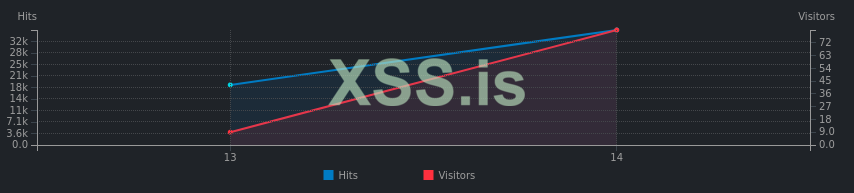

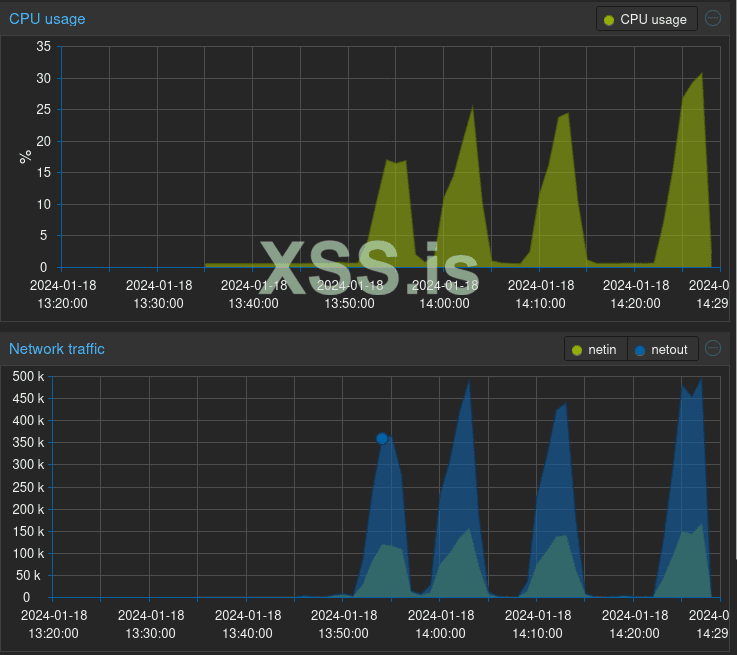

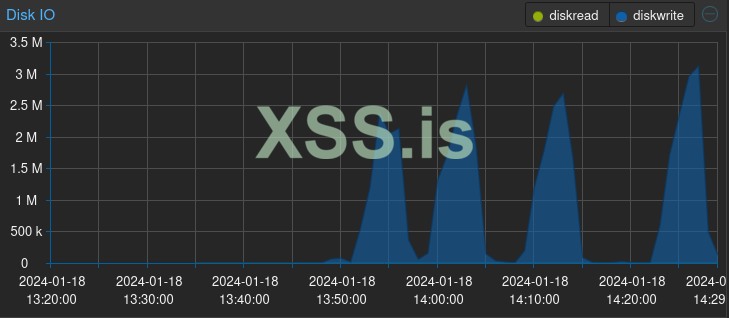

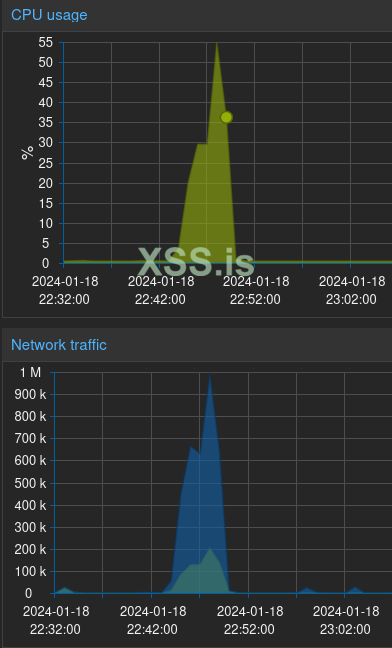

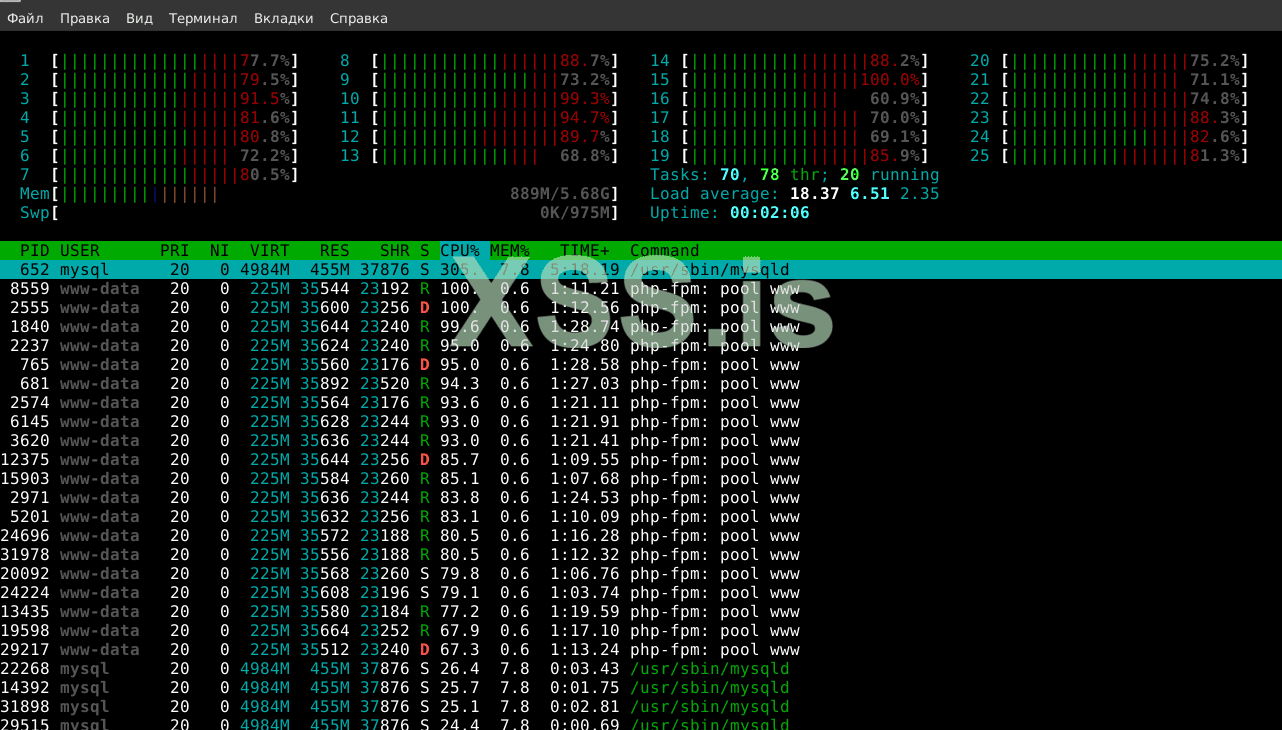

Пришел c0d3x , включил свой stresse.io и все положил ))

Лег nginx с php, лег демон тора, в общем "сайт не найден", все в лучших традициях.

Само не восстановилось, пришлось принудительно перезагружать VM на которых работал тор-прокси и сам LEMP.

Потом я изменил конфиг - подробное описание тут - https://xss.pro/threads/105520/page-2#post-738337

Пришел c0d3x и снова все положил )

Логи - тут https://xss.pro/threads/105520/page-3#post-738375

На этот раз - connection timeout.

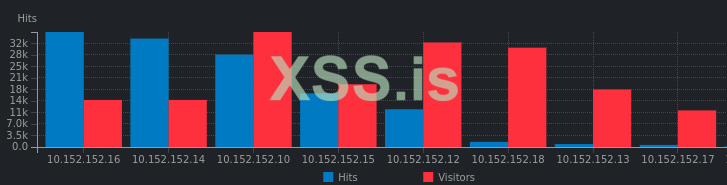

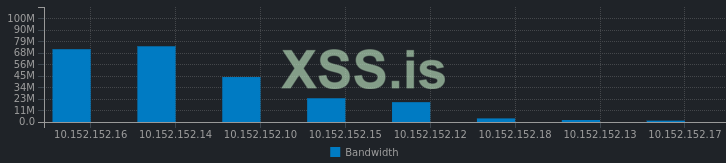

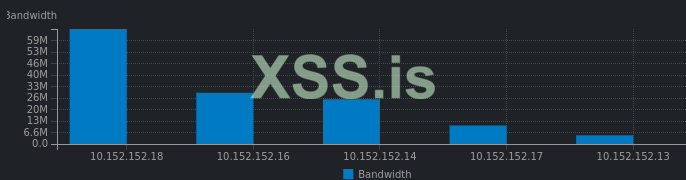

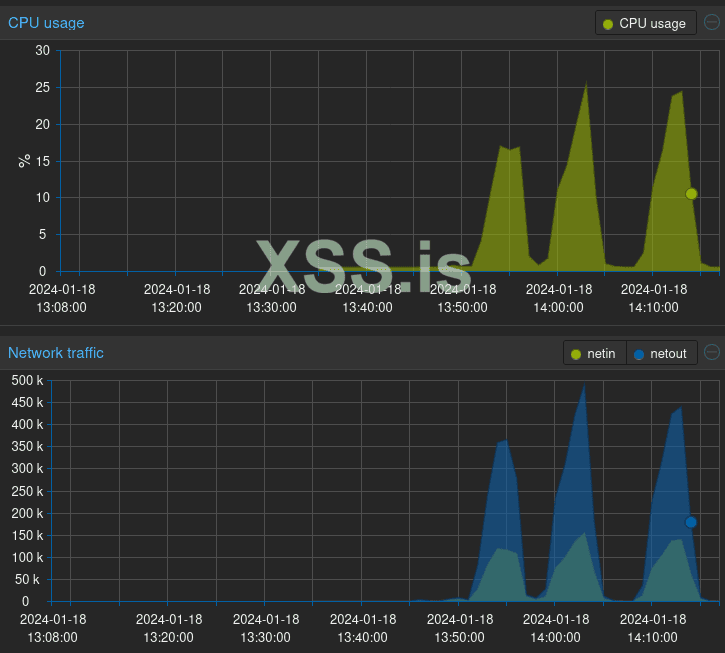

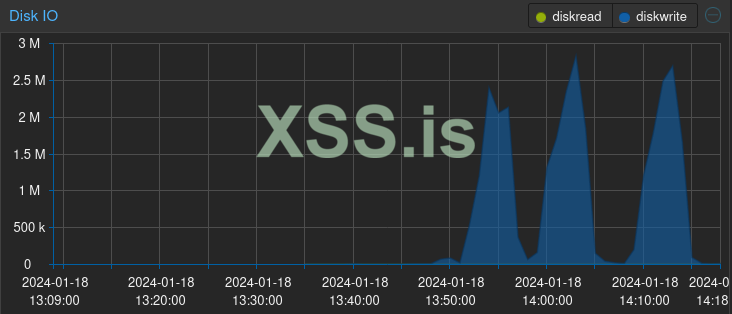

В кратце - со стороны бекенда все ок, канал загружен на смешные 40...50мбит/с, сервера ну может процентов на 10% по CPU. Но через тор соединение не устанавливается.

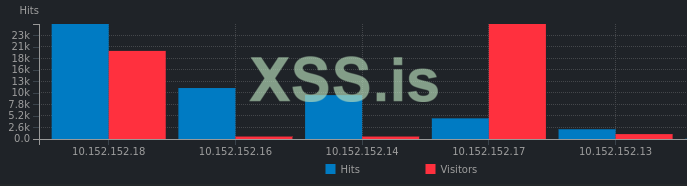

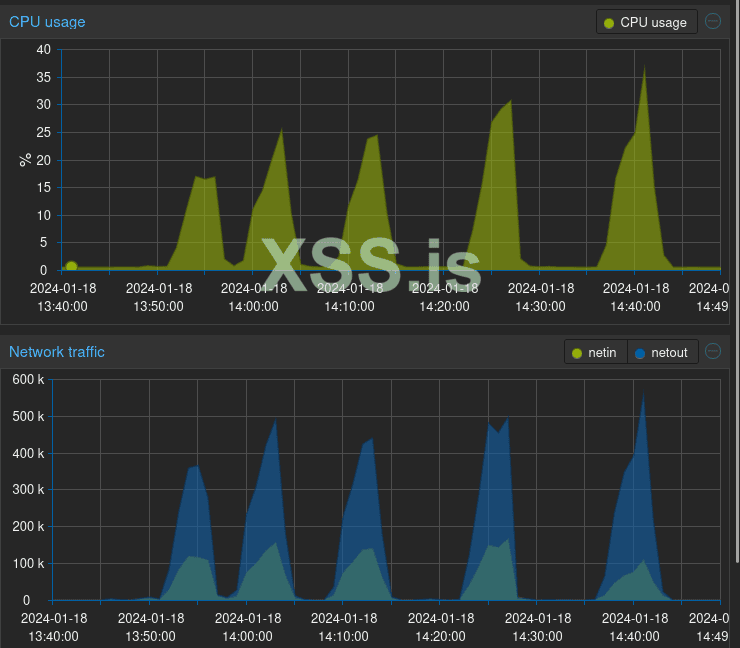

Теперь самое интересное - c0d3x выключает стрессер, я перезапускаю ноды кластера (на всякий случай, хотя никаких показаний к тому не было - ничего не подвисло и в целом из внутренней сети все VM были доступны и отвечали на запросы) - и... при попытке открыть сайт - опять connection timeout.

После гадания на кактусах, кошачьих хвостах, кофейной гуще и пузырьковой камере Вильсона (с) - появилась мысль что дескриптор именно этого ключа, на который был направлен ддос -забанен где-то внутри самих нод тора.

Дальше я сгенерировал новую пару закрытый ключ-публичный ключ, перезапустил тор демон и попробовал зайти на новый адрес - сразу открылся.

Возвращаю старый закрытый ключ - опять timeout. Т.е. проблема не на моем сервере, а что-то происходит в момент ддоса и после него в самой сети тора.

А значит - решение использовать onionbalance и PoW - простое, очевидное, и неправильное. И EndGame капча соответственно тоже работать не будет, т.к. дохнет что-то внутри цепочки нод тора, а не на самом хостинге где находится ресурс.

Примерно через час все восстановилось само, сайт стал доступен по старому адресу.

Внимание вопрос - кто сталкивался с подобным, в какую сторону копать? Поднимать свои ноды?

История следующая. Запустили файлообменник для форума.

Пришел c0d3x , включил свой stresse.io и все положил ))

Лег nginx с php, лег демон тора, в общем "сайт не найден", все в лучших традициях.

Само не восстановилось, пришлось принудительно перезагружать VM на которых работал тор-прокси и сам LEMP.

Потом я изменил конфиг - подробное описание тут - https://xss.pro/threads/105520/page-2#post-738337

Пришел c0d3x и снова все положил )

Логи - тут https://xss.pro/threads/105520/page-3#post-738375

На этот раз - connection timeout.

В кратце - со стороны бекенда все ок, канал загружен на смешные 40...50мбит/с, сервера ну может процентов на 10% по CPU. Но через тор соединение не устанавливается.

Теперь самое интересное - c0d3x выключает стрессер, я перезапускаю ноды кластера (на всякий случай, хотя никаких показаний к тому не было - ничего не подвисло и в целом из внутренней сети все VM были доступны и отвечали на запросы) - и... при попытке открыть сайт - опять connection timeout.

После гадания на кактусах, кошачьих хвостах, кофейной гуще и пузырьковой камере Вильсона (с) - появилась мысль что дескриптор именно этого ключа, на который был направлен ддос -забанен где-то внутри самих нод тора.

Дальше я сгенерировал новую пару закрытый ключ-публичный ключ, перезапустил тор демон и попробовал зайти на новый адрес - сразу открылся.

Возвращаю старый закрытый ключ - опять timeout. Т.е. проблема не на моем сервере, а что-то происходит в момент ддоса и после него в самой сети тора.

А значит - решение использовать onionbalance и PoW - простое, очевидное, и неправильное. И EndGame капча соответственно тоже работать не будет, т.к. дохнет что-то внутри цепочки нод тора, а не на самом хостинге где находится ресурс.

Примерно через час все восстановилось само, сайт стал доступен по старому адресу.

Внимание вопрос - кто сталкивался с подобным, в какую сторону копать? Поднимать свои ноды?