Пожалуйста, обратите внимание, что пользователь заблокирован

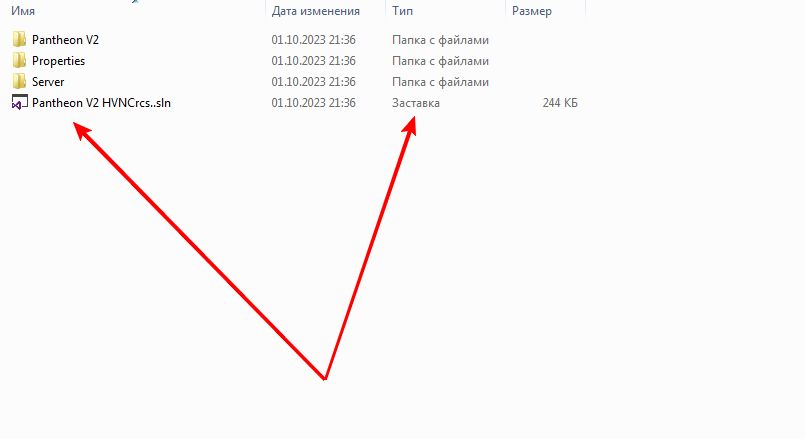

Продаю RAT под Windows. Функционал:

- Файл менеджер (загрузить \ скачать \ запустить).

- Скрытая работа в cmd\powershell.

- Выключение \ перезагрузка.

- Скриншот.

- Надежный закреп в системе.

- Шифрование канала связи с админкой.

- Поддержка Win7 - 11 + серверные ОС.

Билд на с++\админка на шарпе.

Стоимость 2000$\мес. Набираю не более 5 клиентов. Гарант приветствуется.

- Файл менеджер (загрузить \ скачать \ запустить).

- Скрытая работа в cmd\powershell.

- Выключение \ перезагрузка.

- Скриншот.

- Надежный закреп в системе.

- Шифрование канала связи с админкой.

- Поддержка Win7 - 11 + серверные ОС.

Билд на с++\админка на шарпе.

Стоимость 2000$\мес. Набираю не более 5 клиентов. Гарант приветствуется.