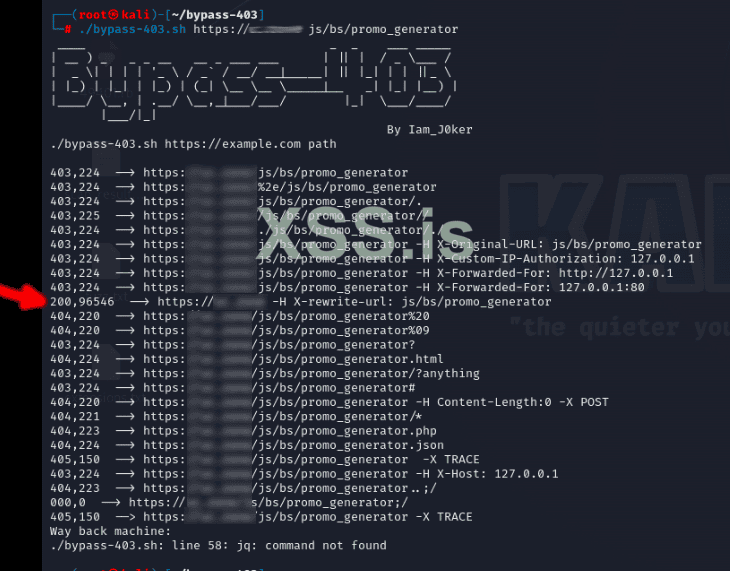

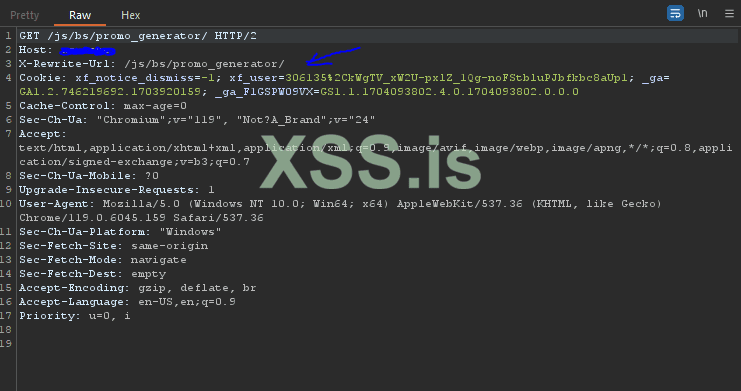

Утилита на скрине якобы нашла обход скрытой директории через X-rewrite-url и написала код 200 и вес контента в 96546 килобайт, но когда я добавляю этот заголовок в пакет, сайт все равно отвечает 403

Что я делаю не так?

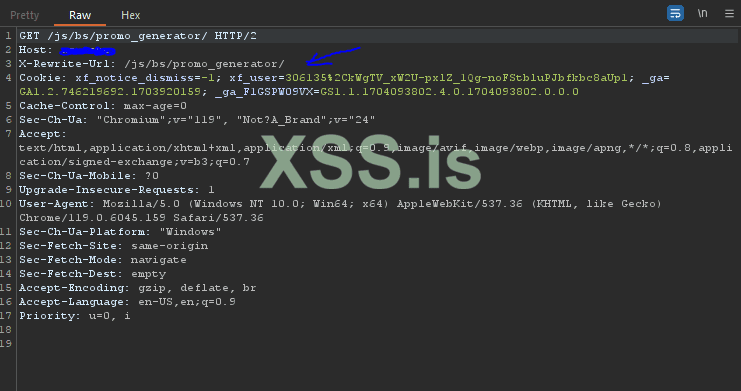

Ive tried every variantsMay seem dumb but have your tried :

X-Rewrite-Url : /js/bs/promo_generator

Instead of :

X-Rewrite-Url : /js/bs/promo_generator/

Without the "/" at the end

Может скинь .sh, посмотрим как он шлет запрос.Посмотреть вложение 72792

Утилита на скрине якобы нашла обход скрытой директории через X-rewrite-url и написала код 200 и вес контента в 96546 килобайт, но когда я добавляю этот заголовок в пакет, сайт все равно отвечает 403

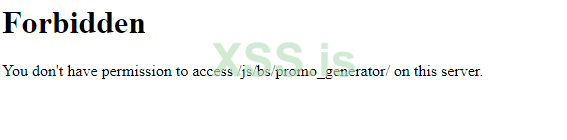

Посмотреть вложение 72794

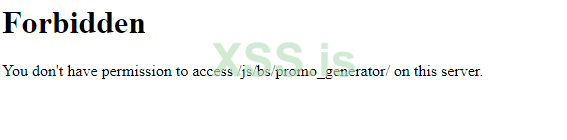

Посмотреть вложение 72795

Что я делаю не так?

там в начале тоже слэша нетуIve tried every variants

X-Rewrite-Url: js/bs/promo_generatorIt's this one i guess => https://github.com/iamj0ker/bypass-403/blob/main/bypass-403.shMaybe throw off the .sh, let's see how it sends the request.

Может скинь .sh, посмотрим как он шлет запрос.

Тоже пробовал, но отвечает 301 moved permanentlyтам в начале тоже слэша нету

Код:X-Rewrite-Url: js/bs/promo_generator

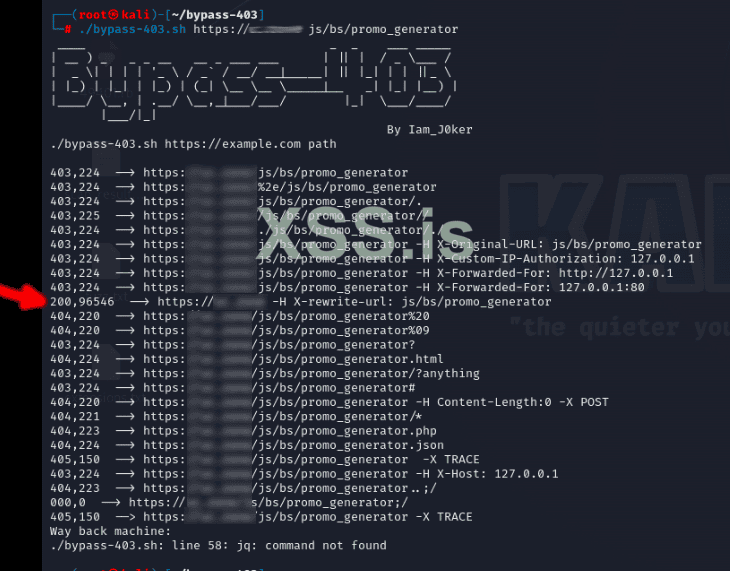

В скрипте https://github.com/iamj0ker/bypass-403/blob/main/bypass-403.shТоже пробовал, но отвечает 301 moved permanently

curl вызывается с аргументом -L (следовать редиректам).Тоесть скрипт перебросило на главную страницу Index.php и это ложноположительная уязвимость?В скрипте https://github.com/iamj0ker/bypass-403/blob/main/bypass-403.shcurlвызывается с аргументом-L(следовать редиректам).

Burp по-дефолту не следует, кмк.

Если на главную, то да. URL редиректа можно узнать из заголовкаТоесть скрипт перебросило на главную страницу Index.php и это ложноположительная уязвимость?

Location в ответе сервера.