Zaxvat (Захват)

Zaxvat (Захват) - это инструмент командной строки, написанный на Go, предназначенный для захвата доменов / субдоменов.GIT: https://github.com/grozdniyandy/zaxvat

На какой платформе/фреймворке это написано?

Эта программа написана на языке программирования Go. Он использует стандартную библиотеку для различных операций.Для чего он используется и как он работает?

Значит если вы знакомы с захватом доменов / субдоменов, то вы должны знать что в основном это работает через запись CNAME - для тех кто не знакомы, скоро выйдет статья на эту тему. Так вот этот скрипт проверяет, является ли CNAME домена уязвимым для захвата или нет.Статья: https://xss.pro/threads/102073/

Что делает этот инструмент лучше других (отличия)?

- Он берёт список CNAME которых можно захватить, из этого списка - https://github.com/EdOverflow/can-i-take-over-xyz - который постоянно обновляется. Таким образом, вам не нужно беспокоиться о том, обновлен ли список для проверки или нет.

- Он написан на Go, как и другие мои инструменты. Я использую Go, потому что я сторонник качества и скорости.

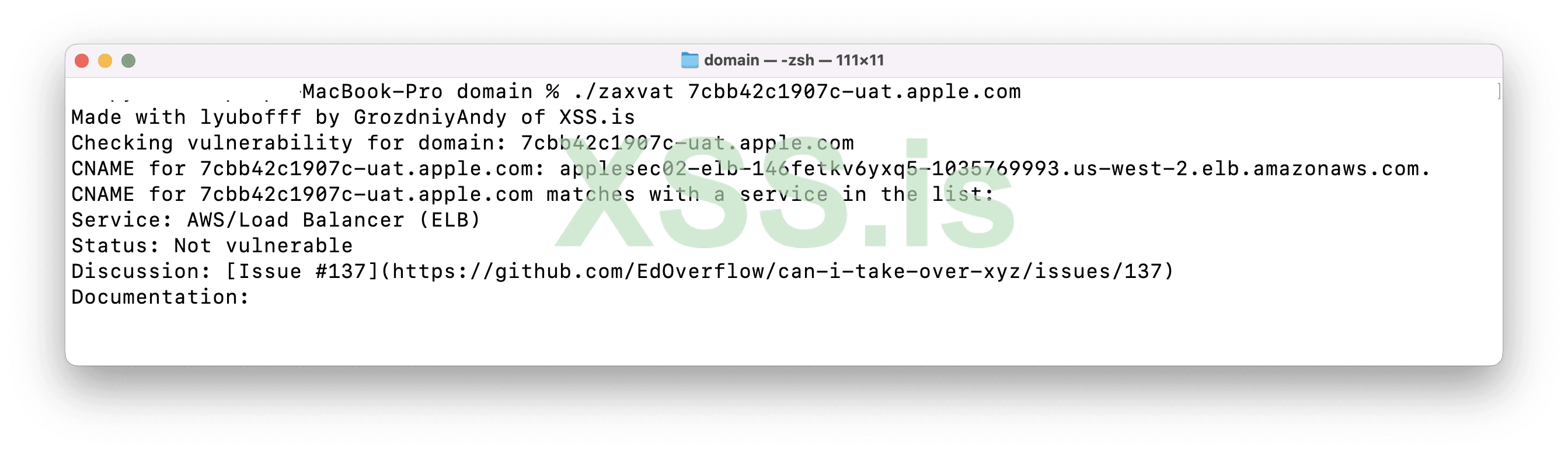

- Предоставляет подробную информацию, не только текст "Это уязвимо", но также извлекает сервис и документацию, если она существует. (Очевидно, из списка, который я привел выше)

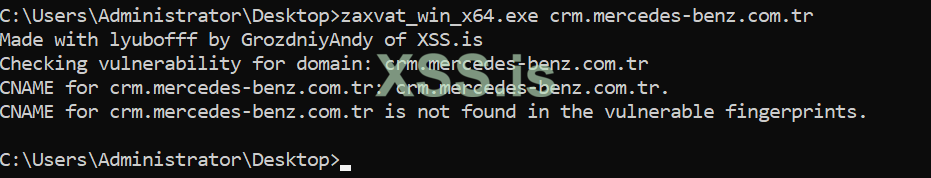

Примеры использования в реальной жизни

Я хочу напомнить вам, что данное программное обеспечение предназначено только для легального использования.https://thehackernews.com/2019/04/subdomain-microsoft-azure.html - яркий пример с новостей. Да, я напишу что через наш софт это легко, но не только. Например тут был захват субдомена - https://hackerone.com/reports/202767 - эта была уязвимость сервиса которую потом исправили, наш скрипт т.к. каждый раз берёт данные с уже обновлённого списка, не пологаясь на старый, будет показывать что этот сервис в списке имеется, но не уязвим. Как в скриншоте выше. Также вы сможете прочитать "Discussion" в котором люди которые сталкивались с этим сервисом обсуждают то что уязвим он или нет и пишут свой опыт. Вы можете спросить а зачем показывать субдомены которые не уязвимы? Как в примере с hackerone, возможно вы найдёте уязвимость в самом сервисе, так что лучше знать.

Использование

Можете прочитать домены с файла и поставить 100 потоков например:

Код:

cat domains.txt | xargs -P100 -I {} ./zaxvat {} > takeover1

Код:

cat takeover1 | grep -A4 matchesСорс Код

https://github.com/grozdniyandy/zaxvatРелизы

Релизы внизу, пользуйтесь на здоровье (скачиваете и всё) , но особо советую компилировать самому. Если дефендер кричать будет, я не при чемВложения

Последнее редактирование модератором: