Пожалуйста, обратите внимание, что пользователь заблокирован

Исследователи Malwarebytes обнаружили вредоносную рекламную кампанию в Google Ads, продвигающую фейковый сайт менеджера паролей KeePass. Мошенники использовали Punycode, чтобы замаскировать свой домен под настоящий, и распространяли таким способом малварь.

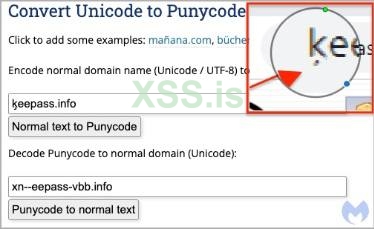

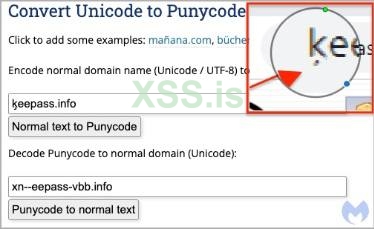

Punycode был разработан для однозначного преобразования доменных имен в последовательность ASCII-символов.

Злоумышленники давно поняли, что можно злоупотреблять Punycode для регистрации доменных имен, которые выглядят похожими на легитимные, но содержат какой-либо Unicode-символ, который выглядит немного иначе.

В итоге этот вредоносный домен продвигали в рекламе через Google Ads, имитируя рекламу настоящего KeePass. Если жертва не замечала ничего странного и кликала по такому объявлению мошенников, срабатывал редирект, который проверял, что жертва не является краулером, ботом, не использует песочницу и так далее, после чего пользователь попадал на поддельный сайт https://xn--eepass-vbb[.]info.

На сайте мошенников, который прикидывался официальным сайтом KeePass, пользователю предлагали скачать «менеджер паролей». Нажатие на любую ссылку для скачивания приводило к загрузке подписанного установщика MSI с названием KeePass-2.55-Setup.msix, который содержал PowerShell-скрипт, связанный с загрузчиком малвари FakeBat.

Punycode был разработан для однозначного преобразования доменных имен в последовательность ASCII-символов.

Злоумышленники давно поняли, что можно злоупотреблять Punycode для регистрации доменных имен, которые выглядят похожими на легитимные, но содержат какой-либо Unicode-символ, который выглядит немного иначе.

В итоге этот вредоносный домен продвигали в рекламе через Google Ads, имитируя рекламу настоящего KeePass. Если жертва не замечала ничего странного и кликала по такому объявлению мошенников, срабатывал редирект, который проверял, что жертва не является краулером, ботом, не использует песочницу и так далее, после чего пользователь попадал на поддельный сайт https://xn--eepass-vbb[.]info.

На сайте мошенников, который прикидывался официальным сайтом KeePass, пользователю предлагали скачать «менеджер паролей». Нажатие на любую ссылку для скачивания приводило к загрузке подписанного установщика MSI с названием KeePass-2.55-Setup.msix, который содержал PowerShell-скрипт, связанный с загрузчиком малвари FakeBat.