есть такие интересные технологии, как Intel TDX https://www.intel.com/content/www/u.../technical/intel-trust-domain-extensions.html

или AMD SEV https://www.amd.com/en/developer/sev.html

или заброшенный Intel SGX.

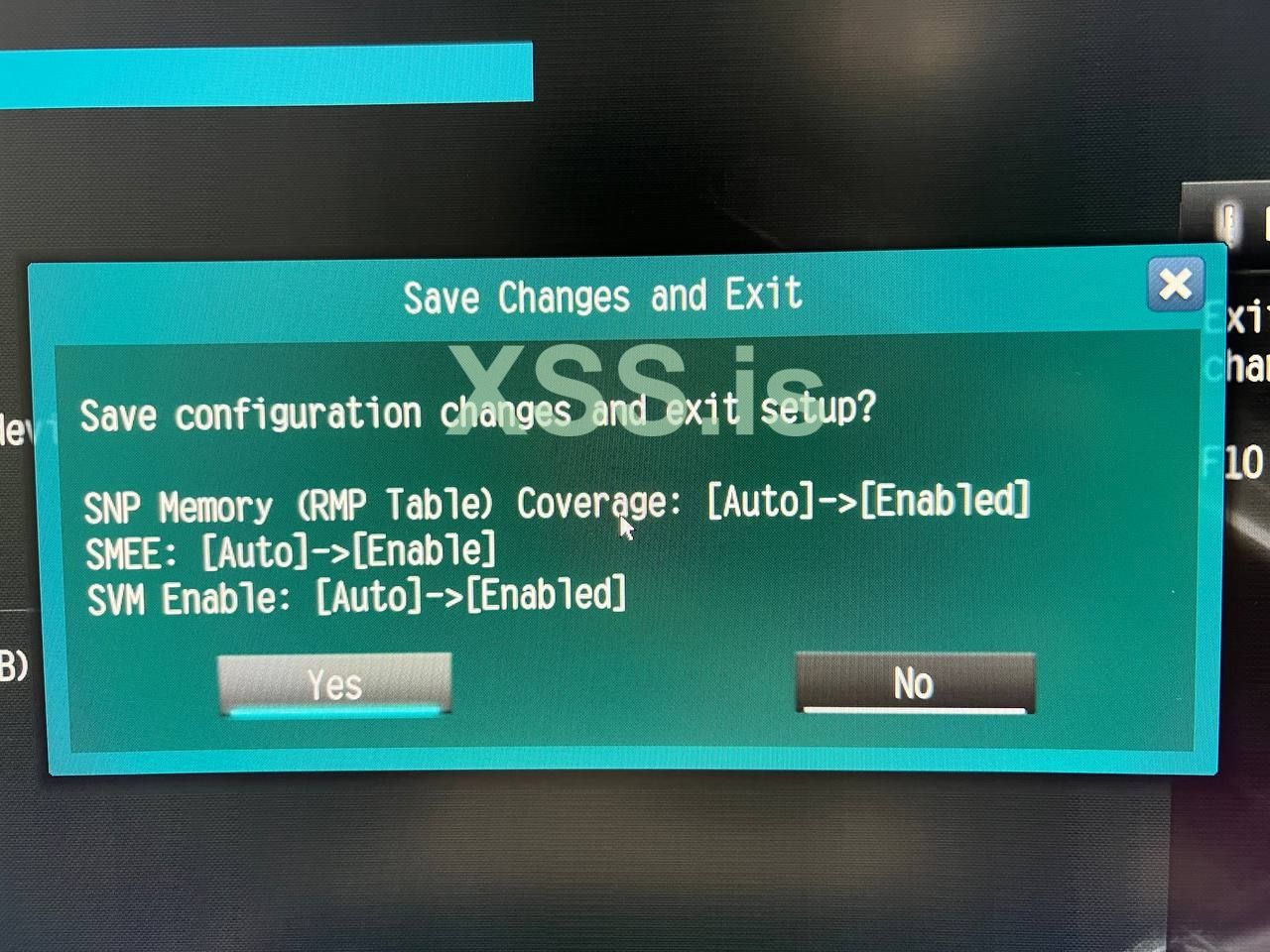

эти технологии предназначены для создания защищённых анклавов в оперативной памяти компьютера, куда не может залезть никто, кроме владельца/создателя анклава. технологии ориентированы на сферу веб-хостинга, а именно - создание виртуальных машин с зашифрованной оперативной памятью (в анклаве хранится только ключ шифрования, потому что объём анклава очень маленький)

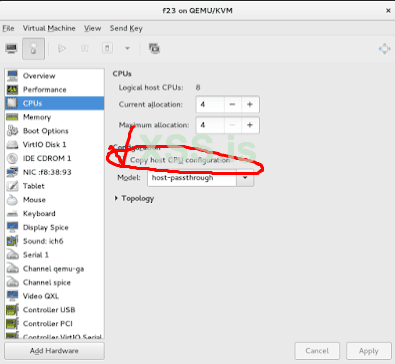

теоретически, гипервизор с включённым TDX/SEV не сможет получить данные внутри виртуальной машины. то есть хостер не сможет украсть данные клиента, купившего у этого хостера VDS.

а теперь посмотрим на это с другой стороны: получается, что SEV/TDX/SGX - это восхитительная технология для прятания всякого добра, потому что никакой антивиндус не сможет залезть внутрь защищённого анклава. конечно, всякие шкафчики, стилеры и HVNC работать не будут, потому что из анклава не вылезти в хостовую систему, но для софта, которому хостовая система не нужна - типа сокс или дудос ботов - это идеальное место жительства.

дискасс.

или AMD SEV https://www.amd.com/en/developer/sev.html

или заброшенный Intel SGX.

эти технологии предназначены для создания защищённых анклавов в оперативной памяти компьютера, куда не может залезть никто, кроме владельца/создателя анклава. технологии ориентированы на сферу веб-хостинга, а именно - создание виртуальных машин с зашифрованной оперативной памятью (в анклаве хранится только ключ шифрования, потому что объём анклава очень маленький)

теоретически, гипервизор с включённым TDX/SEV не сможет получить данные внутри виртуальной машины. то есть хостер не сможет украсть данные клиента, купившего у этого хостера VDS.

а теперь посмотрим на это с другой стороны: получается, что SEV/TDX/SGX - это восхитительная технология для прятания всякого добра, потому что никакой антивиндус не сможет залезть внутрь защищённого анклава. конечно, всякие шкафчики, стилеры и HVNC работать не будут, потому что из анклава не вылезти в хостовую систему, но для софта, которому хостовая система не нужна - типа сокс или дудос ботов - это идеальное место жительства.

дискасс.

Последнее редактирование: