Пожалуйста, обратите внимание, что пользователь заблокирован

Приветствую всех!

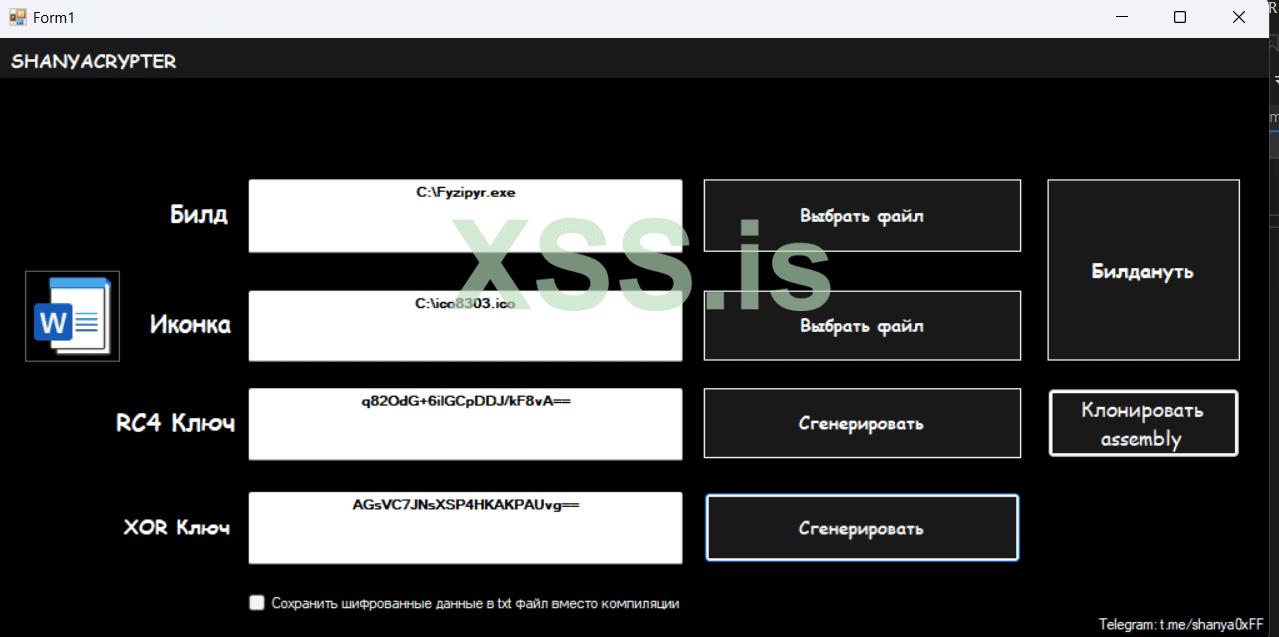

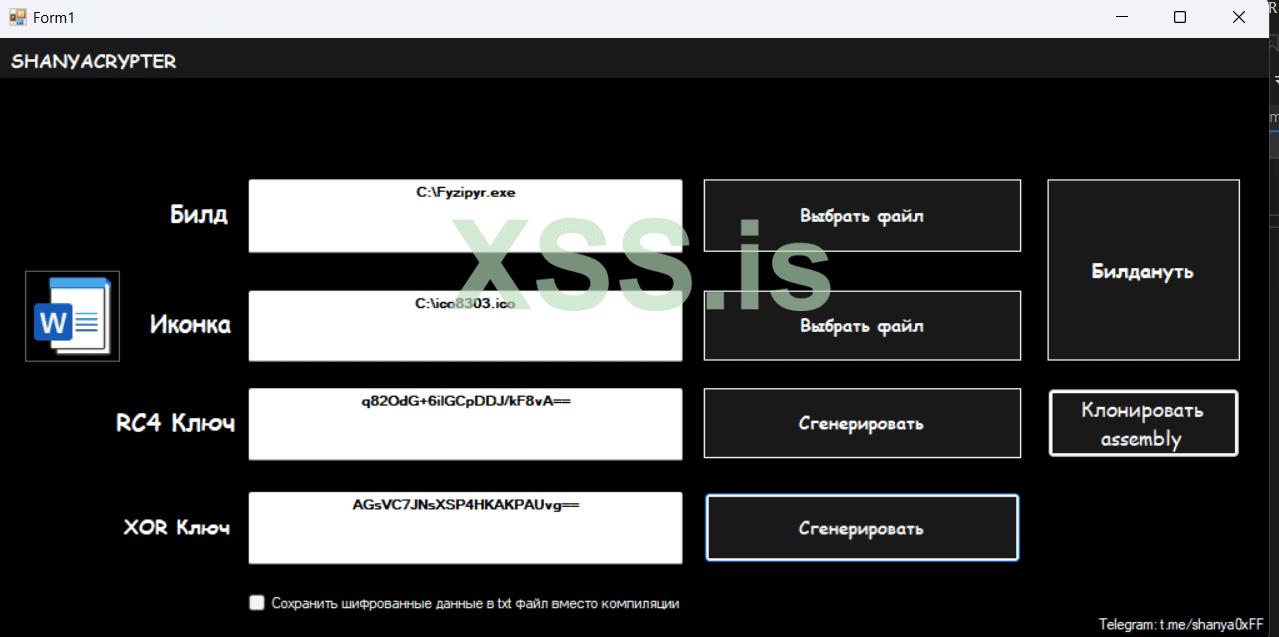

Писал свой криптер exe файлов по туториалу одного блогера из Канады.

По сути, почти весь код - его, я лишь добавил пару полезных функций (клонер Assembly, переименовыватель методов, генерация и вставка джанка в уже готовый вирусняк)

Ну и естественно, дизайн мой.

А еще я переименовал все подозрительные имена в стабе под наиболее часто используемые имена переменных, добавил задержку с помощью NtDelayExecution и пересчет процессов после запуска, для немного-немало хоть какого то антидебага

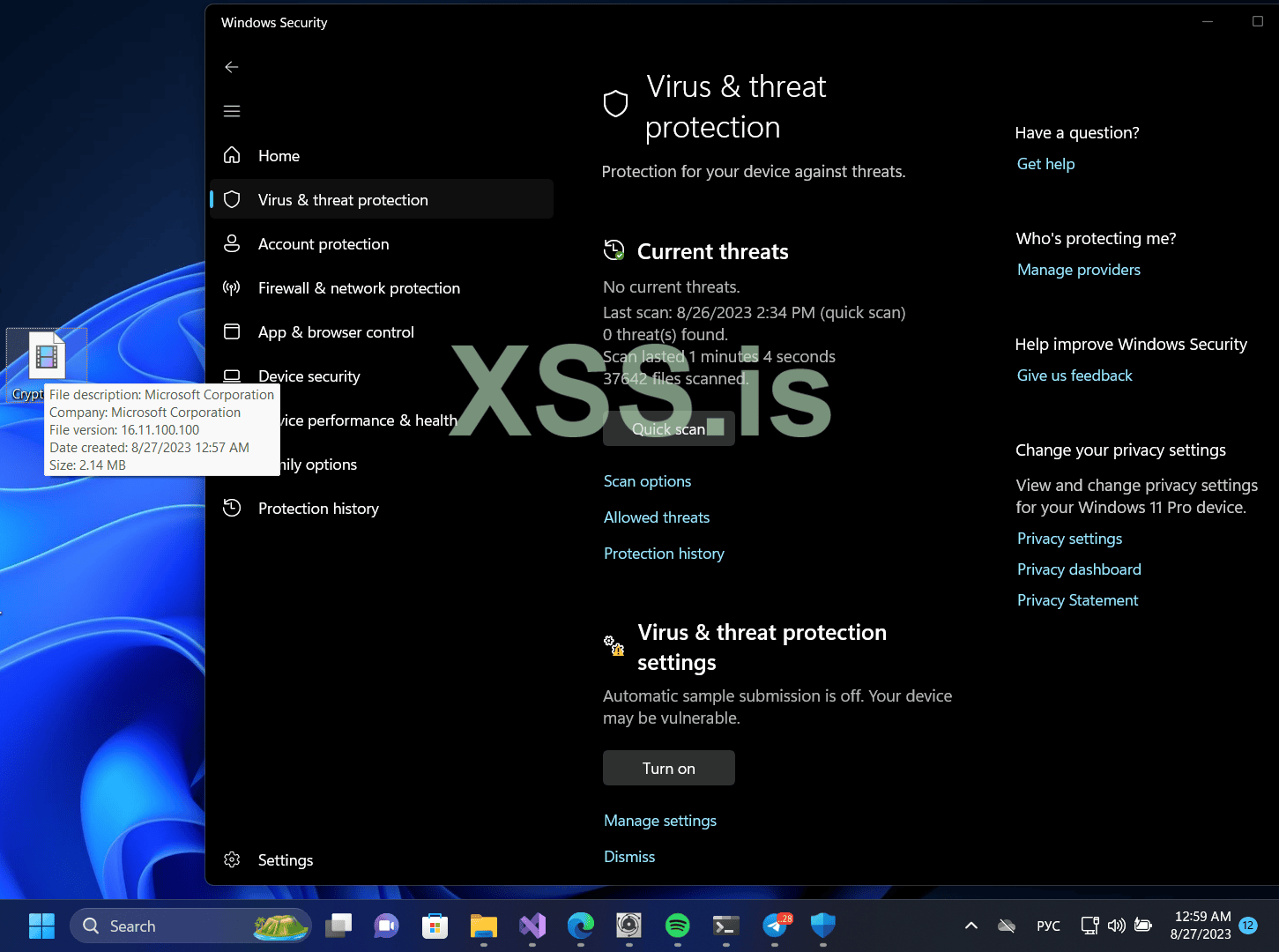

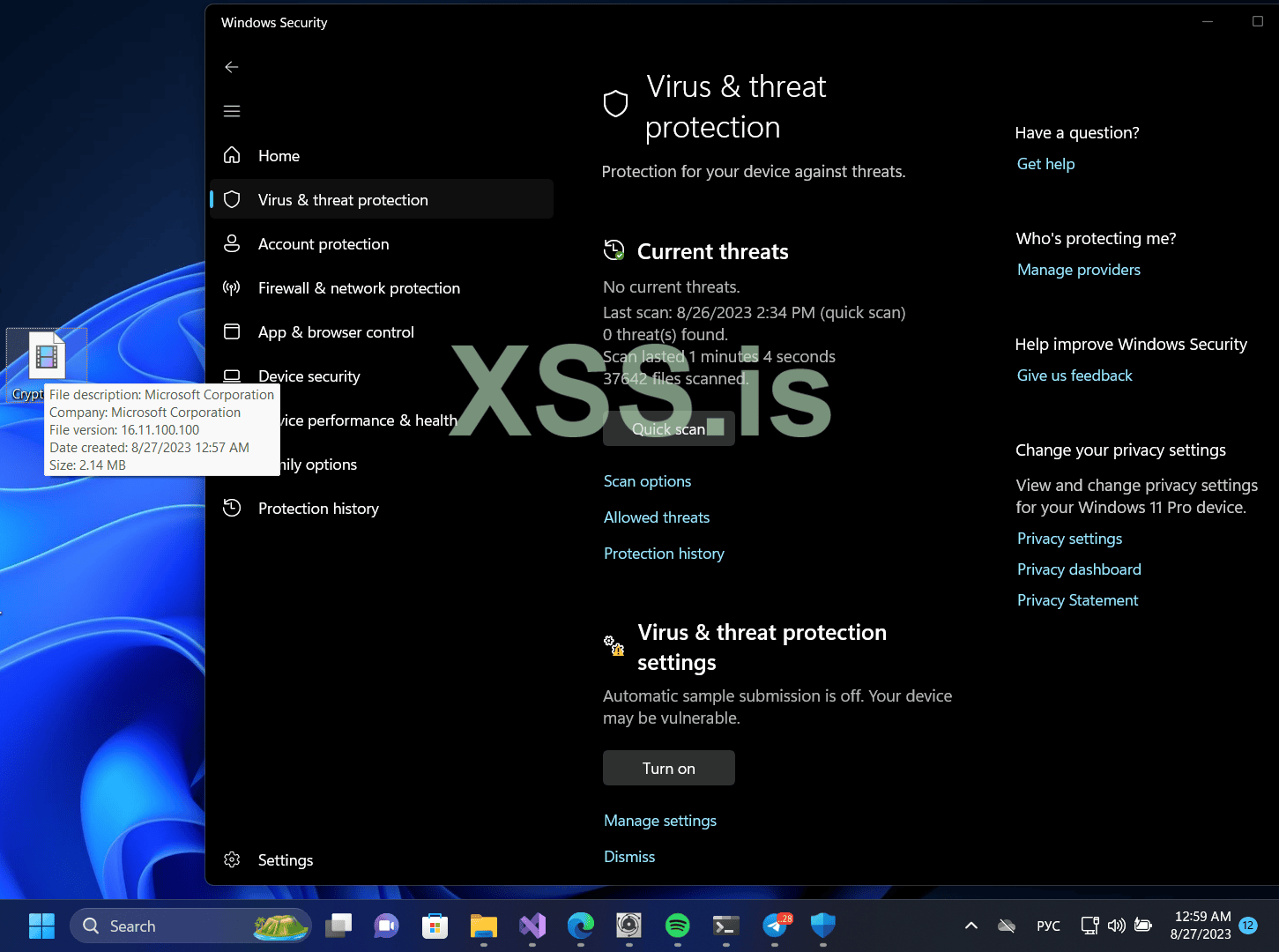

Криптер я сам особо не юзал и не оказывал услуги по крипту, так что по сей день дефендер не палит крипт в статике (по крайней мере, на моей 11 винде, даже в рантайме - всё чисто)

Шифрование входного файла идет сначала с помощью XOR, а затем RC4, и все это чудо расшифровывается после запуска.

Криптер поддерживает только x32 exe-файлы

Нынешний детект на Kleenscan - 7/40 (https://kleenscan.com/scan_result/afb6ad2d909576e84a40645dd8668d5554baff0a9b95388e6dbebd9c0803c299)

(это кстати, учитывая то, что пару раз я сливал свой билд на ВТ)

Сливаю просто потому что

Исходный, необфусцированный код стаба приложу в архиве

Пароль от архива: Pbaireg.SebzOnfr64Fgevat("rUAmYzymPt==")

(ROT13)

(По какой-то причине не могу прикрепить ZIP к теме, так что вот ссылка на скачивание архива):

Отредактируйте значение в скобках в методе IAssemblyName(180000); в файле Stub.cs в папке Resources чтобы установить нужное количество миллисекунд, которые будут отведены на задержку перед запуском вашего криптованного файла.

Спасибо за внимание! Жду оценок

Писал свой криптер exe файлов по туториалу одного блогера из Канады.

По сути, почти весь код - его, я лишь добавил пару полезных функций (клонер Assembly, переименовыватель методов, генерация и вставка джанка в уже готовый вирусняк)

Ну и естественно, дизайн мой.

А еще я переименовал все подозрительные имена в стабе под наиболее часто используемые имена переменных, добавил задержку с помощью NtDelayExecution и пересчет процессов после запуска, для немного-немало хоть какого то антидебага

Криптер я сам особо не юзал и не оказывал услуги по крипту, так что по сей день дефендер не палит крипт в статике (по крайней мере, на моей 11 винде, даже в рантайме - всё чисто)

Шифрование входного файла идет сначала с помощью XOR, а затем RC4, и все это чудо расшифровывается после запуска.

Криптер поддерживает только x32 exe-файлы

Нынешний детект на Kleenscan - 7/40 (https://kleenscan.com/scan_result/afb6ad2d909576e84a40645dd8668d5554baff0a9b95388e6dbebd9c0803c299)

(это кстати, учитывая то, что пару раз я сливал свой билд на ВТ)

Сливаю просто потому что

Исходный, необфусцированный код стаба приложу в архиве

Пароль от архива: Pbaireg.SebzOnfr64Fgevat("rUAmYzymPt==")

(ROT13)

(По какой-то причине не могу прикрепить ZIP к теме, так что вот ссылка на скачивание архива):

SHANYACRYPTER

MediaFire is a simple to use free service that lets you put all your photos, documents, music, and video in a single place so you can access them anywhere and share them everywhere.

www.mediafire.com

Отредактируйте значение в скобках в методе IAssemblyName(180000); в файле Stub.cs в папке Resources чтобы установить нужное количество миллисекунд, которые будут отведены на задержку перед запуском вашего криптованного файла.

Спасибо за внимание! Жду оценок

Последнее редактирование: