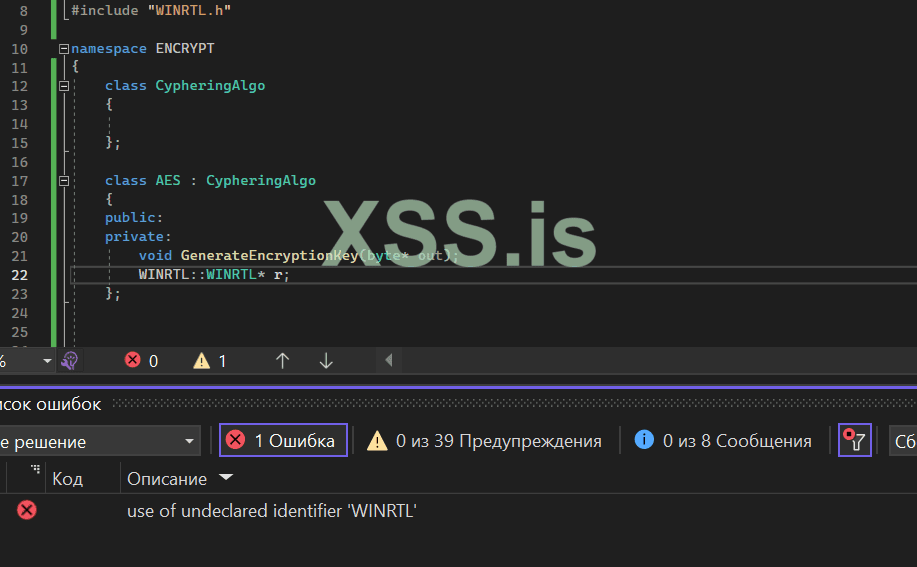

Ну если тебе чисто шкафчики писать то там вообще все нормально.Посмотреть вложение 64174

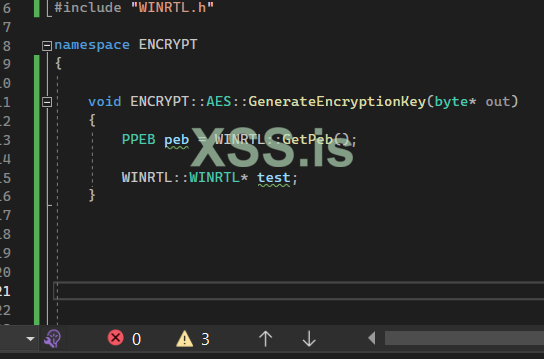

Ну в дебаг режиме нормально же

Смотри есть такая тема как защитное программирование, это когда все обкладывают проверками и логами(обязательно очень много логов, телеметрия там критично важна) лишь бы код не наебнулся, смотрят телеметрию и отслеживают по логам где и что пошло не так. Обкладывают иррацинально, тупо все на свете проверяют и отслеживают. Где и для чего это нужно думаю ты и сам догадаешся и сколько человекочасов туруда оверхеда ты тоже поймешь.

За пределами защитного программирования.

Ассерты нужны там где ты получаешь данные над которыми не имеешь контроля, вот ты эти прилетевшие(по сети, из апи, из файла, ...) проверяешь на адекватность и кидаешь свои ассерты когда что то не так, внутри кода который не может получить непредсказуемые данные это просто брать и размазывать грязь, тупо просирать свое и чужое время. Еще везде напихать ассертов любят те кто не пишет тестов, и в одном и том же продукте эти красавцы ловят баги годами, а по скольку не пишут тестов то это бывает что один и тот же баг исправляют по нескольку раз.

Еще ассерты нужны в тестах - AAA(Arrange, Act, Assert).

Вот смотришь порой на код, там вот эти бездумные ассерты и коменты ниочем и понимаешь что это был какой то раб на галерах и он просто бездумно создавал видимость деятельности,.

Погугли про антипаттерны программирования.