Tether заморозил аккаунт мошенника, но не успел спасти средства жертвы.

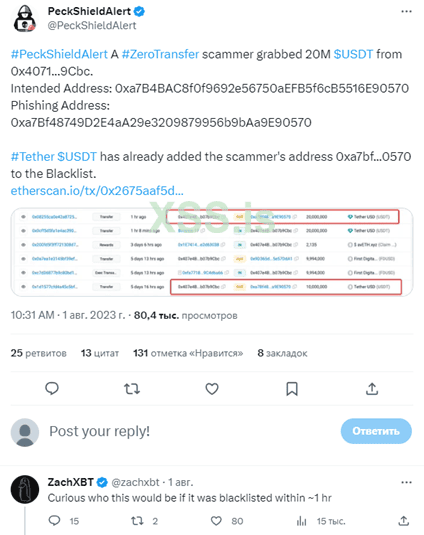

По данным компании PeckShield, занимающейся аналитикой блокчейна, 1 августа злоумышленник совершил успешную фишинговую атаку через нулевую транзакцию и украл 20 млн. USDT (стейблкоин Tether) прежде, чем его аккаунт был заблокирован Tether.

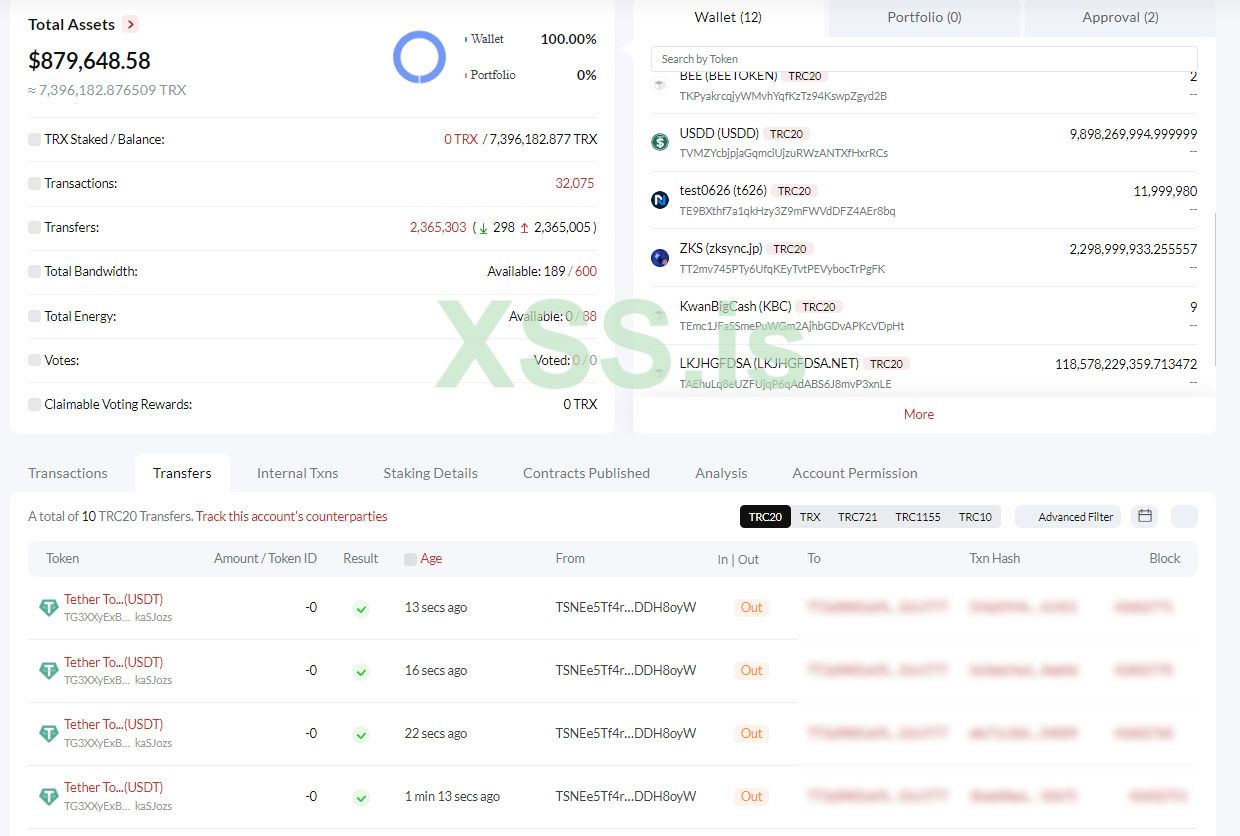

Жертва мошенничества хотела перевести средства со своего кошелька на другой адрес. Но из-за действий мошенника деньги были перенаправлены на фишинговый адрес, название которого было похоже на адрес получателя.

Похищение средств произошло, когда на кошелек жертвы поступило 10 млн. USDT от аккаунта на Binance. После перевода средств мошенник осуществил атаку через нулевую транзакцию – он отправил нулевое количество USDT с аккаунта жертвы на фишинговый адрес. В итоге, жертва, полагая, что переводит деньги на знакомый адрес, ошибочно отправила 20 млн. настоящих USDT мошеннику.

Tether заморозила кошелек злоумышленника в течение часа – сразу после того, как была обнаружена мошенническая активность. Такая скорость реакции на инцидент вызвала удивление в криптосообществе.

Важно отметить, что основная опасность фишинговых атак через нулевые транзакции заключается в том, что пользователи часто проверяют только первые или последние цифры адреса кошелька, не просматривая его полностью.

Такая неосторожность приводит к тому, что пользователи не замечают подмену и отправляют активы на фишинговые адреса. Мошенники, в свою очередь, создают адреса, которые внешне почти не отличаются от тех, что использовались жертвами ранее. Если пользователь уже отправлял монеты на определенный адрес для депозита на бирже, мошенник может направить с кошелька пользователя 0 монет на фишинговый кошелек с похожим адресом.

Часто пользователи принимают такую транзакцию за правильный адрес для депозита и отправляют на него свои средства. Популярность такого типа мошенничества заметно выросла за последний год. Первый известный случай произошел в декабре прошлого года и привел к ущербу более $40 млн.

Для предотвращения подобных инцидентов необходимо всегда внимательно проверять полный адрес кошелька, а не только его первые и последние цифры. Помимо этого, пользователи могут внедрить дополнительные меры безопасности, такие как двухфакторная аутентификация (2FA) и использование аппаратных кошельков.

По данным компании PeckShield, занимающейся аналитикой блокчейна, 1 августа злоумышленник совершил успешную фишинговую атаку через нулевую транзакцию и украл 20 млн. USDT (стейблкоин Tether) прежде, чем его аккаунт был заблокирован Tether.

Жертва мошенничества хотела перевести средства со своего кошелька на другой адрес. Но из-за действий мошенника деньги были перенаправлены на фишинговый адрес, название которого было похоже на адрес получателя.

Похищение средств произошло, когда на кошелек жертвы поступило 10 млн. USDT от аккаунта на Binance. После перевода средств мошенник осуществил атаку через нулевую транзакцию – он отправил нулевое количество USDT с аккаунта жертвы на фишинговый адрес. В итоге, жертва, полагая, что переводит деньги на знакомый адрес, ошибочно отправила 20 млн. настоящих USDT мошеннику.

Tether заморозила кошелек злоумышленника в течение часа – сразу после того, как была обнаружена мошенническая активность. Такая скорость реакции на инцидент вызвала удивление в криптосообществе.

Важно отметить, что основная опасность фишинговых атак через нулевые транзакции заключается в том, что пользователи часто проверяют только первые или последние цифры адреса кошелька, не просматривая его полностью.

Такая неосторожность приводит к тому, что пользователи не замечают подмену и отправляют активы на фишинговые адреса. Мошенники, в свою очередь, создают адреса, которые внешне почти не отличаются от тех, что использовались жертвами ранее. Если пользователь уже отправлял монеты на определенный адрес для депозита на бирже, мошенник может направить с кошелька пользователя 0 монет на фишинговый кошелек с похожим адресом.

Часто пользователи принимают такую транзакцию за правильный адрес для депозита и отправляют на него свои средства. Популярность такого типа мошенничества заметно выросла за последний год. Первый известный случай произошел в декабре прошлого года и привел к ущербу более $40 млн.

Для предотвращения подобных инцидентов необходимо всегда внимательно проверять полный адрес кошелька, а не только его первые и последние цифры. Помимо этого, пользователи могут внедрить дополнительные меры безопасности, такие как двухфакторная аутентификация (2FA) и использование аппаратных кошельков.