1. Вступление

2. Как работают железки?

3. Information gathering в сетях

4. Спецификация уязвимостей

5. Поиск уязвимостей с помощью собранной информации.

6. Эксплуатация уязвимостей

7. Постэксплаутация оборудования

8. Итоги

Привет друг! Меня зовут Gufi , я занимаюсь пентестом сетей и сетевого оборудования.

Решил я написать статью , где собрал все базовые этапы и методики для пентеста сетевого оборудования , не описывал полностью процес атаки на определённое устройство , но описал информацию которая в любом случае пригодиться при пентесте.

Вдохновлялся музыкой и моими хорошими друзьями.

Хватит тянуть яйца за кота , начинаем!)

При пентесте в локальной сети , обязательным этапом будет пентест сетевого оборудования, такого как главный маршрутизатор ,роутер , хаб , коммутатор и т.д.

Основной целей для нас будет получение доступа к устройству , админ панели.

Сегодня я научу вас тестировать сетевое оборудование на проникновение.

Вы научитесь:

-Собирать информацию об оборудовании.

-Искать уязвимости в оборудовании.

-Эксплуатировать уязвимости и получать доступ к оборудованию.

-Использовать тактики пост эксплуатации для дальнейшего использования взломанного оборудования.

Помним , что перед пентестом нам нужно поговорить с заказчиком и конечно же администратором сети про нюансы роботы)

Конечно же будем начинать уже с самой локальной сети , как туда попасть вы сможете найти в открытом доступе , например wardriving или physical pentest.

Для понимания роботы оборудования нужно иметь базовые знания коммуникации устройств в сети.

Небольшой курс на 5 минут по изучении роботы сетей от Gufi

Вкратце, сеть это набор устройств которые общаются между собой. Общение происходит через сетевые пакеты , эти пакеты отсылают и принимают разные сетевые протоколы.

Взаимосвязь устройств происходит либо через ethernet кабель либо через роутер. В любом случае в сети должен быть главный маршрутизатор (роутер), который устраивает адекватную роботу сети и общение между устройствами ,ну и конечно выход в интернет.

Еще мы должны понимать , что оборудование работает на разных уровнях передачи информации.

Для понимания этой всей движухи , умные дяди придумали модель OSI.

Из этого набора символов мы должны знать что есть разные уровни передачи пакетов.

Очень часто при пентесте мы используем только Прикладной уровень и канальный ,

В них пролетают протоколы с помощью которых мы будем устраивать атаки.

Вот так думаю будет хоть немного понятней если вы поняли что я наговорил)

Имея доступ к сетевому оборудованию (например роутеру) мы можем делать очень многое! Об этом мы поговорим в главе про постэксплуатацию взломанного оборудования.

Самые популярные устройства для построения сети:

-Главный маршрутизатор (главное устройство в локальной сети для выхода в интернет)

-Маршрутизатор (устройство для обеспечения общения и взаимосвязи между устройствами в сети)

-Коммутатор (устройство для создания изолированного сегмента сети с устройствами)

-Хаб (устройство для обеспечения подключения между устройствами в сети)

-Ретранслятор (усилитель или удлинитель сигнала)

Роутер/маршрутизатор:

Комутатор:

Ретранслятор:

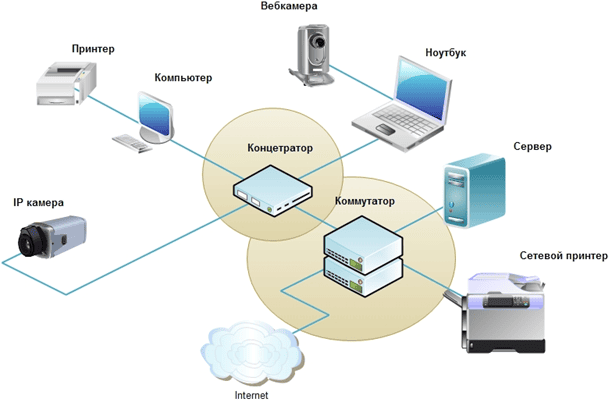

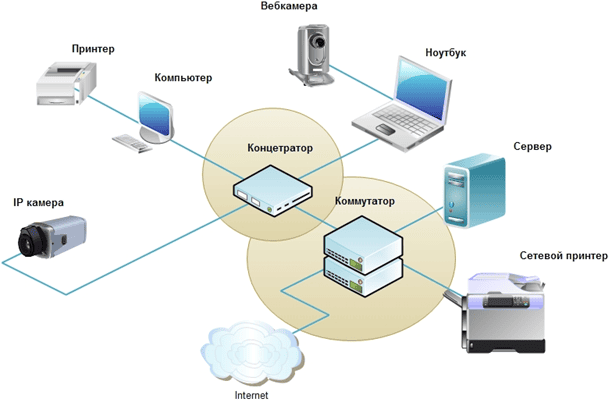

Пример построения сети:

Information gathering в сетях

Information gathering (сбор информации об цели) - первый и очень важный этап пентеста , собранную информацию можно потом использовать в поиске уязвимостей на устройстве.

Когда мы в сети , нам нужно определить нашу цель , она может быть одна или несколько.

Есть несколько способов определить сетевое оборудование , по веб панели , по баннерах служб ,по mac адресу.

Определяем сетевое оборудование в сети:

1.Смотрим Основной шлюз:

Windows:

Linux:

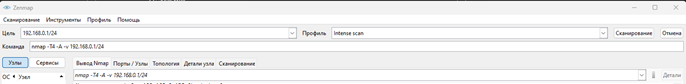

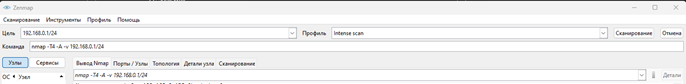

2.Определяем через zenmap:

-Запускаем:

-Сканим всю подсеть:

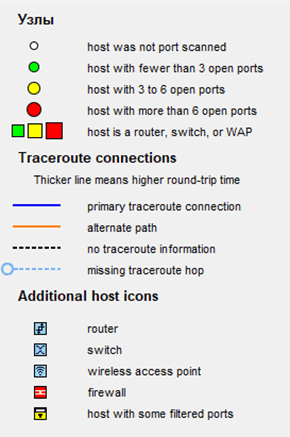

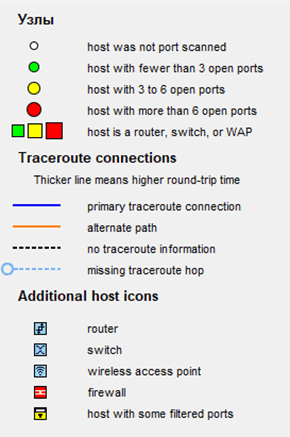

После скана в разделе Топология мы увидим сетевые устройства помеченные значками из легенды.

3. Обнаружение по баннерам служб:

Вместо ip адреса пишите свой адрес подсети.

Мы сканим всю подсеть , и потом смотрим на службы , если баннер службы устройства как то связан с сетевым оборудованием тогда чекаем этот айпи и вносим его в список наших таргетов.

4.Обнаружение по веб панели:

Чекаем всю подсеть на наличие устройств с открытым портом 80 , и заходим на айпи через браузер, если мы увидим страницу входа сетевого оборудования тогда можно смело добавлять этот айпи в список таргетов.

Сбор информации об хосте:

1.Сканирование портов и сбор информации об службах.

2.Получение общедоступной информации из веб панели:

Зайдя на айпи адрес оборудования, если на нем открыт порт 80 , мы можем увидеть такую информацию как:

-Модель оборудования

-Версия прошивки

И т.д.

На почти всех веб панелях устройств можно увидеть эту информацию.

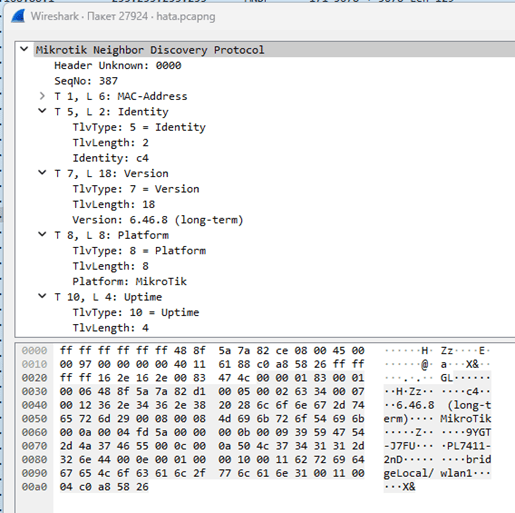

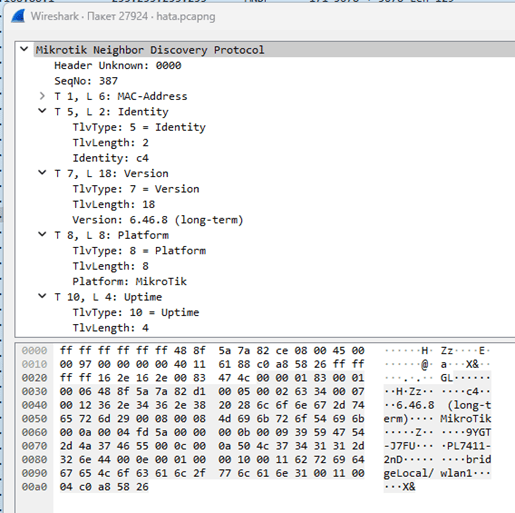

3.Сниффинг исходящих пакетов:

При перехвате пакетов исходящих от оборудования мы можем перехватить пакеты разных протоколов. Эти пакеты иногда могут содержать в себе информацию об оборудование.

-Запускаем wireshark

-В строке фильтра вводим:

Здесь мы увидим все исходящие пакеты от нашего устройства.

Анализируя некоторые пакеты протоколов оборудования мы можем узнать ценные данные об устройстве.

Например протокол:

CDP

MNDP

LLDP

И т.д.

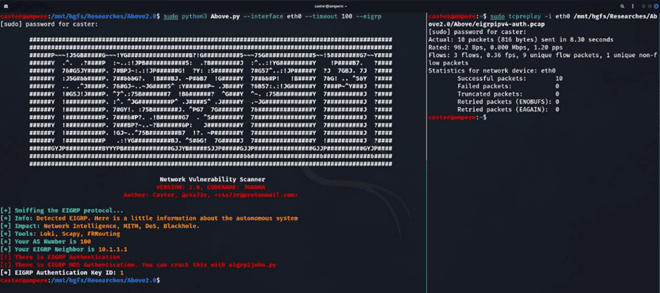

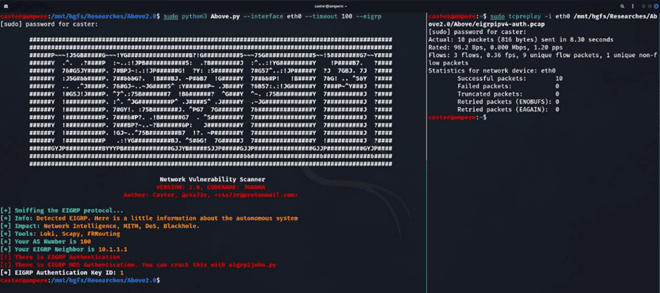

Еще посоветую инструмент Above , работает на основе сниффинга пакетов и парсит информацию , удобен как для сбора информации, так и для поиска уязвимостей.

https://github.com/c4s73r/Above

4.Инструменты для автоматизации сбора информации:

https://github.com/etingof/snmpclitools/blob/master/scripts/snmpwalk.py

https://github.com/smicallef/spiderfoot

https://github.com/SECFORCE/sparta

Спецификация уязвимостей

Уязвимости в сетевом оборудовании могут стать причиной взлома системы или получения несанкционированного доступа к конфиденциальной информации. Они могут появляться в разных типах устройств, например, в маршрутизаторах, коммутаторах, файрволлах и т.д.

Существует множество типов уязвимостей, которые могут быть использованы для атак на сетевую инфраструктуру или для получения несанкционированного доступа. Ошибки в проектировании и разработке устройств, недостатки в конфигурации устройств, ошибки в программном обеспечении и использование других устройств, которые содержат ошибки, могут стать источниками уязвимостей.

Источниками уязвимостей в сетевом оборудовании могут быть ошибки в проектировании и разработке устройств, ошибки в программном обеспечении, недостатки в конфигурации устройств или отсутствие достаточных механизмов защиты от атак.

Самые популярные уязвимости оборудования базируются на ошибках веб панелей или протоколов доступа.

Одной из самых распространенных уязвимостей в роутерах является RCE. Эта уязвимость позволяет злоумышленникам получать удаленный доступ к роутеру и выполнять на нем свой код, что может привести к полному контролю над роутером и сетью.

Другой распространенный тип уязвимостей в роутерах - это уязвимости в протоколах маршрутизации, которые могут быть использованы для маршрутизации трафика в неправильном направлении или для обхода механизмов безопасности.

Также существуют уязвимости в программном обеспечении роутеров, которые могут быть использованы для выполнения атак на сетевую инфраструктуру или для получения несанкционированного доступа к устройствам или конфиденциальной информации. Уязвимости в конфигурации роутеров также могут быть опасными, так как неправильная конфигурация может привести к утечке конфиденциальной информации или обеспечить злоумышленникам доступ к сети.

Где искать уязвимости?

Информацию про уязвимости и експлоиты мы можем найти на таких источниках:

https://sploitus.com/ - источник с експлоитами и информацией об уязвимостях , обновы каждый день.

https://nvd.nist.gov/ - национальная база данных уязвимостей , информационная база данных национального органа стандартизации США.

https://www.exploit-db.com/ - база данных експлоитов и уязвимостей , регулярное обновление.

https://www.darkreading.com/ - онлайн-журнал о безопасности, который публикует новости и статьи об уязвимостях и эксплойтах.

Исходя из собранной информации , мы можем искать уязвимости на устройстве для дальнейшей експлуатации. Уязвимости будем искать в версии оборудования , версии прошивки , версиях открытых служб и версиях протоколов.

Поисковики

Для поиска уязвимостей по собранной информации будем использовать поисковик sploitus.com

Заходим на сайт и вводим какую то инфу об нашей цели.

Например:

-Версия оборудования (Dlink DCS-5030L)

-Версия прошивки(RouterOs 6.42)

-Версия службы (Pure-FTPd)

-L2 протокол (MNDP)

Далее поисковик найдет информацию об уязвимых местах и при возможности выдаст нам експлоит , который мы будем использовать для получения доступа в следущем разделе.

Сканеры

С помощью специальных сканеров уязвимостей , можно автоматизировано собрать информацию об уязвимых местах в оборудование.

Мы будем использовать такие сканеры как:

-Acunetix

-Nessus

Acunetix

Ставим сканер: Скачать

Переходим в панель управления сканером через браузер

Создаем новый скан

Добавляем ip адрес цели для скана.

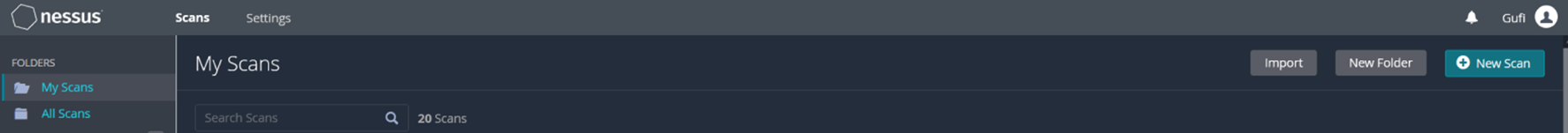

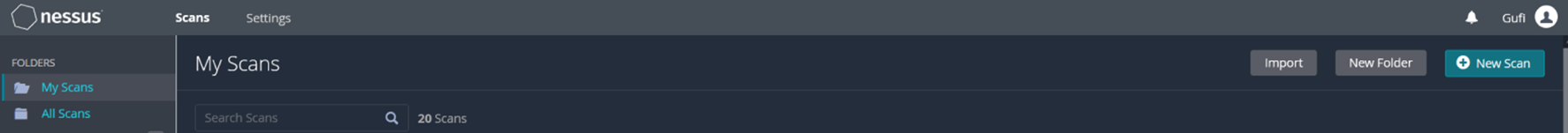

Nessus

Ставим сканер: Скачать

Переходим в панель управления сканером через браузер

Создаем новый скан:

Добавляем ip адрес цели для скана.

Запускаем скан

После сканирования , в репорте мы увидим уязвимые места в оборудовании и идентификатор CVE для найденных уязвимостей.

Специализированные инструменты для поиска уязвимых мест в сетевом оборудовании.

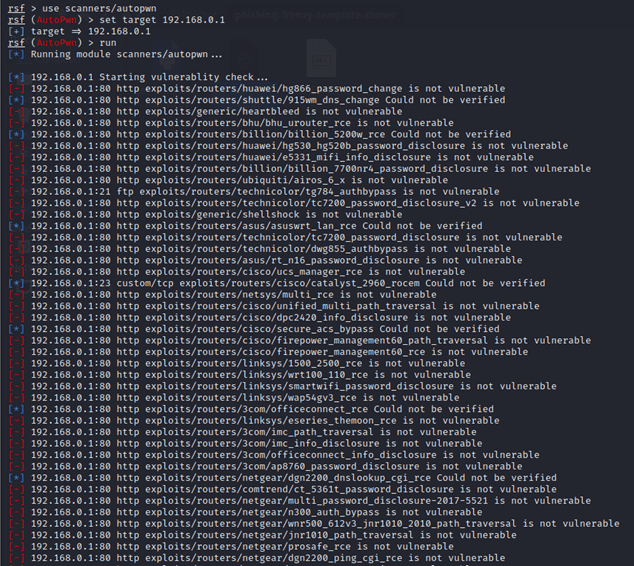

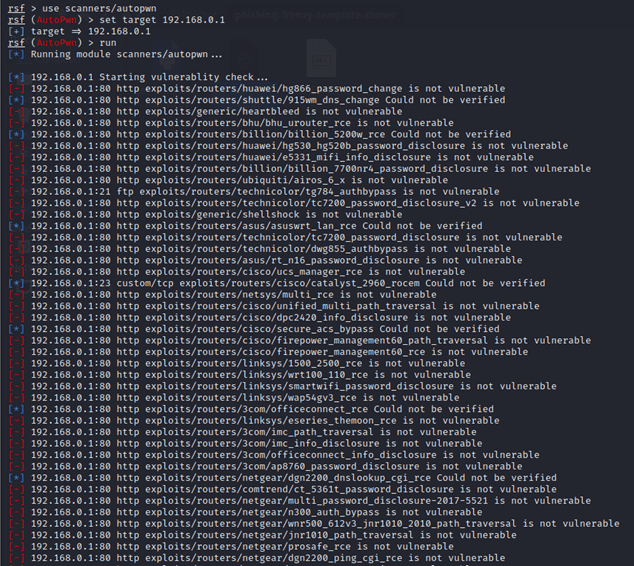

RouterSploit

Routersploit - это инструмент для эксплуатации уязвимостей сетевого оборудования. Он содержит набор модулей для тестирования безопасности различных устройств, включая маршрутизаторы, коммутаторы, точки доступа Wi-Fi и многие другие.

Мы будем его использовать как чеккер уязвимостей.

1.Запускаем RouterSploit

(в кали установлен по дефолту)

2.Выбираем чеккер уязвимостей

3.Добавляем цель

4.Запуcкаем

После завершения скана мы увидим уязвимости которые есть в оборудовании.

Above

Above – сканер уязвимостей и инструмент для сбора информации на базе сниффинга пакетов.

Инструмент покажет нам уязвимые хосты в сети , и подскажет возможные векторы атак.

1.Скачиваем https://github.com/c4s73r/Above

2. Запускаем:

Теперь после удачного перехвата и анализа пакетов , сканер выдаст нам информацию об уязвимых хостах и опишет возможные векторы атак.

Пробив собранной информации по базам уязвимостей.

Собранную информацию будем пробивать по таких базах как:

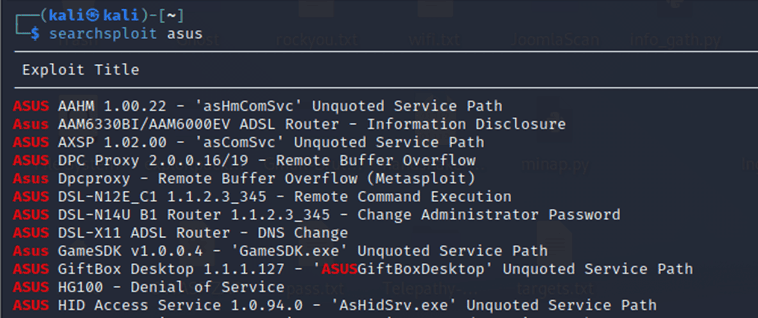

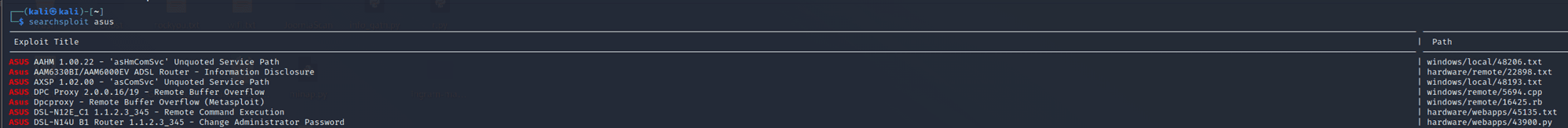

-searchsploit

-exploitdb

-msfbd

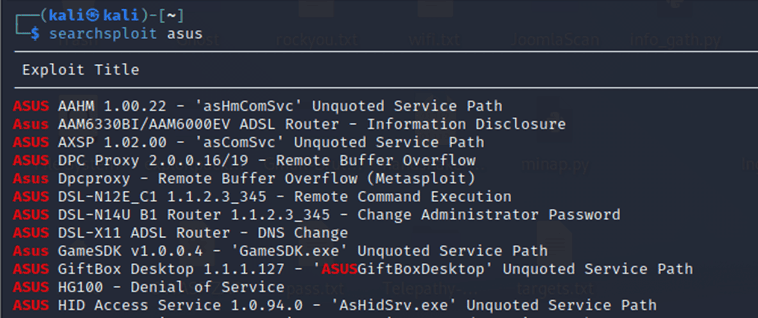

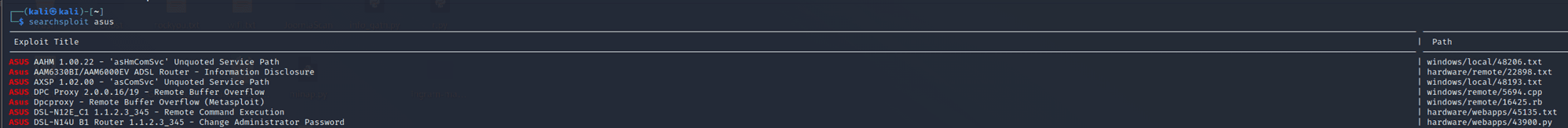

Searchsploit

Это инструмент имеет в себе огромную базу уязвимостей , для запроса поиска уязвимости по найденным данным , вводим в командной строке kali.

Скрипт нам выдаст найденные данные в базе.

Для получения експлоита пишем

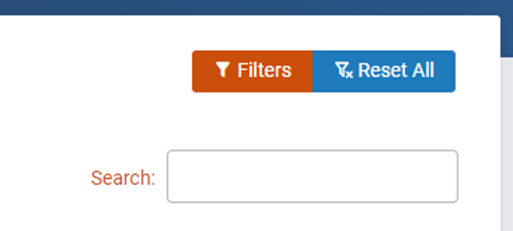

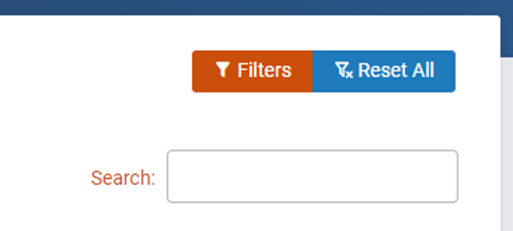

ExploitDB

ExploitDB- это огромная база даных уязвимостей и експлойтов в ней мы будем искать информацию с помощью веб запросов.

1.Заходим на exploit-db.com

2.В поле search вводим информацию об уязвимых местах.

Теперь мы можем увидеть результаты поиска, база данных нам выдаст информацию о всевозможных уязвимостях и эксплоитах.

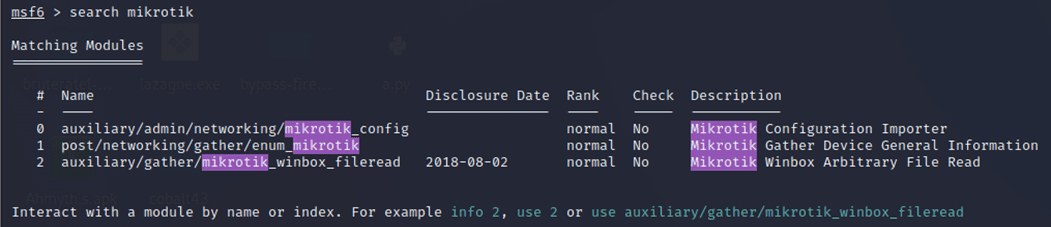

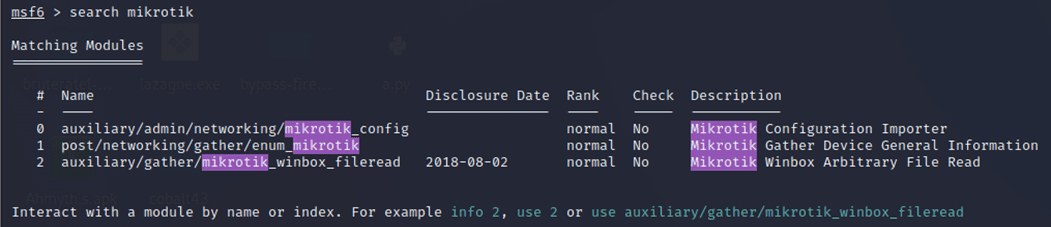

MsfDB

Msfdb (metasploit database) - огромная база данных эксплоитов , встроенная в легендарный инструмент для пентестеров Metasploit.

1.

После загрузки интерактивной панели Metasploit:

2. ICODE]Search <info>[/ICODE]

3.Для выбора эксплоита используем use <номер эксплоита>

4. Для получения информации об эксплоите и уязвимости , пишем show info

Експлаутация уязвимостей и получение доступа

Поиск эксплоитов для уязвимостей

Exploit - это компьютерная программа , фрагмент программного кода или последовательность команд, использующих уязвимости в программном обеспечении и предназначенные для проведения атаки на вычислительную систему. Целью атаки может быть как захват контроля над системой (повышение привилегий), так и нарушение ее функционирования

Когда мы узнали уязвимые места в оборудовании , займемся этапом эксплаутации этих уязвимостей. Для начал нам нужно найти тот самый скрипт (експлоит) , этим мы и займемся.

Искать експлоиты будем в паблик и приват базах експлоитов.

ExploitDB

Sploitus

Metasploit Framework

Searchsploit

Github

RouterSploit

Exploit Database

1. Заходим на сайт exploit-db.com/ (https://www.exploit-db.com/)

2. В окне search пишем идентификатор уязвимости (CVE) , или название уязвимости.

Теперь сайт нам выдаст найденные експлоиты под нашу уязвимость.

Sploitus

1. Заходим на сайт sploitus.com

2. В окне search пишем идентификатор уязвимости (CVE) , или название уязвимости.

Теперь поисковик выдаст нам експлоит и информацию об уязвимостях.

На sploitus.com постятся новые експлоиты от простых исследователей но очень иногда полезные.

Metasploit Framework

1.В командной строке кали вводим

2. После запуска интерактивной оболочки, вводим

Search <идентификатор CVE>

Теперь метасплоит выдаст нам готовые для использования уже установленные експлоиты.

Searchsploit

1. В командной строке кали пишем

Теперь инструмент выдаст нам готовые експлоиты , уже установлены в кали.

Github

1. Заходим на Github.com

2. В окне search вводим идентификатор CVE или любую информацию об уязвимости.

Теперь огромный источник данных выдаст нам информацию об уязвимости , и готовый эксплоит.

RouterSploit

1. В командной строке кали вводим

2. После загрузки меню , пишем

Инструмент имеет в себе большую базу готовых установленных експлоитов под сетевое оборудование и камеры.

Использование инструментов для эксплуатации

Во всемирной паутине есть готовые инструменты (сборники) с експлоитами.

Про использование таких инструментов мы сегодня поговорим.

Инструменты которые мы будем использовать:

1. Metasploit Framework

2. RouterScan

3. RouterSploit

Metasploit Framework - это инструмент для тестирования на проникновение, который используется для разработки и выполнения эксплойтов. Он содержит набор модулей, которые позволяют исследовать уязвимости системы, создавать эксплоиты и запускать их на целевой системе. Metasploit имеет графический интерфейс, что делает его достаточно простым в использовании даже для начинающих пользователей.

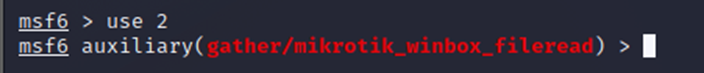

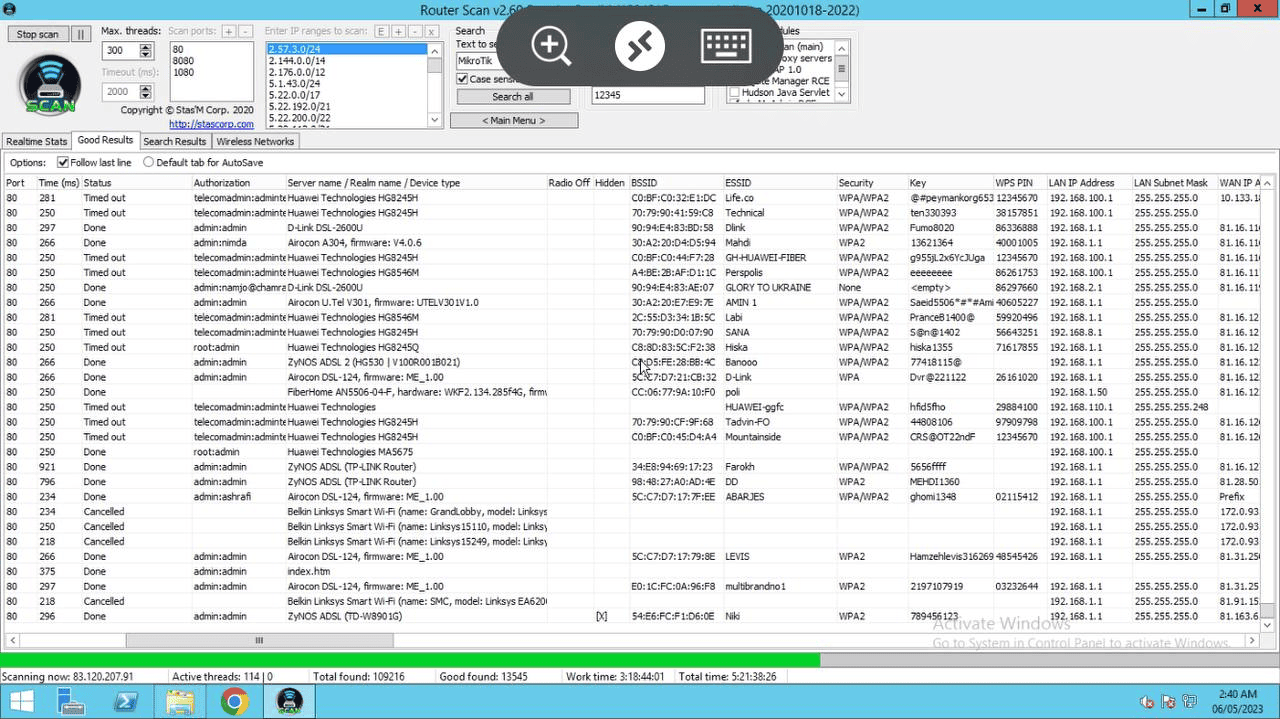

RouterScan - это инструмент для сканирования устройств сетевого оборудования, таких как маршрутизаторы, коммутаторы и другие устройства. Он позволяет обнаруживать уязвимости в этих устройствах и давать информацию о них. RouterScan может использоваться для тестирования безопасности сети и для обнаружения несанкционированного доступа к сети.

RouterSploit - это инструмент, который используется для эксплуатации уязвимостей сетевого оборудования, включая маршрутизаторы, коммутаторы и другие устройства. Он содержит набор эксплоитов, которые могут использоваться для атаки на устройства сетевого оборудования. RouterSploit может использоваться для тестирования безопасности сети и для обнаружения несанкционированного доступа к сети.

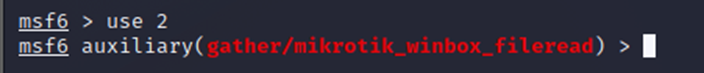

Metasploit Framework

1. Запускаем инструмент через консоль:

Sudo msfdb init && msfconsole

Небольшой справочник по командам metasploit.

Search - поиск модулей

Use - выбор модуля для использования

Show options - показать параметры експлоита (модуля).

Run - запуск експлоита

2. С помощью команды search, ищем експлоит под уязвимость

3. С помощью команды use , выбираем експлоит для роботы

4. С помощью команды show options смотрим параметры експлоита.

5. С помощью команд set Rhost , set Lport , выбираем ip адрес и порт для атаки.

6. С помощью команды Run , запускаем експлоит.

RouterScan

1.Скачиваем RouterScan

(По дефолту инструмент скомпилирован в .ехе , для установки под линукс будем использовать инструмент wine.

Скачиваем инструмент ,переходим в директорию с routerscan и командой wine routerscan.exe запускаем инструмент)

2.После запуска в окно с айпи адресами, добавляем айпи адресы целей , можно добавлять и диапазоны.

3. Кнопкой Start scan запускаем атаку , и ждем вывода

После успешной отработки данных , в таблице увидим данные об устройстве , и креды от админки.

Хотя инструмент и старый , но проходит по целях базовыми експлоитами для роутеров, и проводит атаку Bruteforse.

RouterSploit

1. Запускаем инструмент через команду в консоле

Небольшой справочник по командам routersploit.

Search - поиск модулей

Use - выбор модуля для использования

Show options - показать параметры експлоита

Run - запуск експлоита

2. С помощью команды

3. С помощью команды

4. С помощью команды show options смотрим параметры експлоита.

5. С помощью команд set Rhost , set Lport или set target, выбираем ip адрес и порт для атаки.

6. С помощью команды Run , запускаем експлоит.

2.Командой Search <идентификатор CVE или информация об уязвимом устройстве> ищем нужный нам експлоит

3. Командой use выбираем експлоит

4. С помощью команд set lhost , set lport или set target , выбираем цель и порт для атаки

5. Запускаем атаку ,

Настройка и запуск эксплоита

При установке скрипта с других источников , мы должны разобраться в параметрах кода и в запуске скрипта.

Анализируя код експлоита нам нужно понять несколько нюансов.

Брутфорс

При наличии разных точек доступов (открытых портов , служб) мы можем попробовать атаку типа Bruteforse для подбора пароля, чтобы получить доступ к устройству.

Брутить будем по веб панели (протокол http) и по протоколах доступа (ssh , ftp , telnet)

Брутфорс – очень эффективная атака , дающая нам доступ к устройству , но проблемой может быть защита которая запрещает доступ ip адресу с которого ушло 5 или больше неправильных паролей.

Это обходиться очень легко , атакой через прокси сервера , самые новые инструменты для брутфорса поддерживают эту функцию.

HTTP брутфорс веб-панели

Существует множество инструментов, которые можно использовать для брутфорса веб-панели администратора.

Некоторые из них: Hydra: это мощный инструмент для брутфорса различных протоколов, включая HTTP. Hydra может использоваться для брутфорса веб-панелей администратора. Он поддерживает использование прокси-серверов, что может помочь обойти защиту от блокировки IP-адреса после нескольких неудачных попыток.

Burp Suite: это инструмент для тестирования безопасности веб-приложений, который также может использоваться для брутфорса веб-панелей администратора. Он может выполнять брутфорс с использованием различных словарей паролей и поддерживает использование прокси-серверов. Router Scan: это простой инструмент для сканирования сетей и обнаружения устройств, которые можно атаковать. Он также может использоваться для брутфорса веб-панелей администратора.

Router Scan обнаруживает устройства по их IP-адресам и автоматически выполняет брутфорс используя стандартный список паролей.

hydra

RouterScan

Брутфорс протоколов

Будем использовать hydra , у этого инструмента есть много параметров для атак , например робота через прокси или атаки на определенные протоколы.

Брутфорс FTP:

-l username указывает имя пользователя, для которого будет выполнен брутфорс.

-P /path/to/passwords.txt указывает путь к файлу со списком паролей, которые будут использоваться для брутфорса.

ftp://target.ip.address указывает протокол и IP-адрес целевого устройства.

Брутфорс SSH:

-l username указывает имя пользователя, для которого будет выполнен брутфорс.

-P /path/to/passwords.txt указывает путь к файлу со списком паролей, которые будут использоваться для брутфорса.

ssh://target.ip.address указывает протокол и IP-адрес целевого устройства.

Брутфорс Telnet:

-l username указывает имя пользователя, для которого будет выполнен брутфорс.

-P /path/to/passwords.txt указывает путь к файлу со списком паролей, которые будут использоваться для брутфорса.

telnet://target.ip.address указывает протокол и IP-адрес целевого устройства.

Что можно делать со взломанным оборудованием?

После получения доступа к устройству , мы можем полностью использовать его для своих целей.

В некоторых версиях прошивок оборудования есть такая функция , как Привелегии пользователей. Например: простому юзеру доступна только настройка wifi соединения , а Админ юзеру – полная настройка оборудования (перепрошивка , изменнение влиятельных настроек.)

Постэксплуатация - это процесс продолжения атаки после того, как злоумышленник получил доступ к системе. Цель постэксплуатации заключается в том, чтобы расширить свои возможности внутри системы, сохранить доступ к системе на длительный период времени и увеличить уровень контроля над системой.

Сбор информации. После получения доступа к системе злоумышленник должен продолжить сбор информации о системе, ее конфигурации, установленных приложениях и сервисах. Для этого могут использоваться различные инструменты, такие как системные журналы, базы данных и файловые системы.

Создание скрытых учетных записей. Злоумышленник может создать скрытые учетные записи для сохранения доступа к системе на длительный период времени. Эти учетные записи могут быть созданы с использованием уязвимостей в приложениях или сервисах, которые запущены на системе.

Установка задней двери. Задняя дверь - это механизм, который позволяет злоумышленнику получить доступ к системе в любое время, даже если учетная запись была заблокирована или удалена. Установка задней двери может быть выполнена с помощью вредоносного ПО или изменения настроек системы.

Использование обходных методов. Обходные методы позволяют злоумышленнику обойти существующие механизмы защиты, такие как антивирусы, брандмауэры и системы обнаружения вторжений. Эти методы могут быть использованы для сохранения доступа к системе и выполнения других действий.

Удаление следов. После завершения постэксплуатации злоумышленник должен удалить все свои следы, чтобы избежать обнаружения и идентификации. Для этого могут быть использованы различные инструменты, такие как шифрование данных и удаление логов.

В следующих главах разберем только самые полезные и популярные методы пост эксплаутации.

Pivoting, или укрепление доступа

pivoting — это набор техник, которые позволяют атакующему получить доступ к локальным ресурсам, по сути, делая маршрутизируемым тот трафик, который в нормальных условиях является немаршрутизируемым. Pivoting помогает атакующему настроить рабочее окружение для использования инструментов таким образом, как будто бы он находиться в локальной сети организации.

Возможность использовать взломанное оборудование для реализации pivoting зависит от типа этого оборудования и его функциональности. Например, если злоумышленники получили доступ к роутеру или коммутатору, они могут использовать его для установления туннелей или перенаправления трафика, чтобы получить доступ к другим системам в сети.

При наличии доступа к административной панели роутера, можно использовать различные методы для реализации pivoting внутри сети. Вот несколько примеров:

Настройка VPN-сервера на роутере:

если роутер поддерживает VPN, можно настроить VPN-сервер на роутере и подключиться к нему из внешней сети. Это позволит создать безопасный канал связи между удаленным устройством и внутренней сетью, что позволит проходить через роутер и получать доступ к другим устройствам в сети. Возможность поднять получить доступ к локалке зависит от протокола впн и настроек роутингов на оборудовании.

1.Подключитесь к административной панели роутера и найдите раздел настройки VPN.

2.Выберите тип VPN-соединения, который вы хотите использовать. Обычно доступны PPTP, L2TP и OpenVPN.

3.Настройте параметры соединения, такие как имя пользователя, пароль, ключи шифрования и протоколы.

4.Сохраните настройки и перезагрузите роутер.

5.Установите VPN-клиент на удаленном устройстве и подключитесь к VPN-серверу на роутере, используя учетные данные, указанные в настройках VPN.

После успешного подключения вы сможете получить доступ к локальной сети и устройствам, подключенным к роутеру.

Важно отметить, что настройка VPN-сервера на роутере может быть сложной задачей и может зависеть от конкретной модели роутера.

Использование функционала проброса портов:

многие роутеры поддерживают функционал проброса портов, который позволяет перенаправлять трафик с одного порта на другой порт на другом устройстве в сети. Это может быть полезно, если устройство, которому нужен доступ, не имеет прямого подключения к интернету. Например, можно настроить проброс порта на роутере с доступом к интернету и перенаправить трафик на сервер внутри сети.

Использование протокола SSH:

если роутер поддерживает протокол SSH, можно установить защищенное соединение с роутером и использовать его для создания туннеля на другое устройство в сети. Это позволит обойти ограничения фаервола и получить доступ к другим устройствам в сети через туннель.

1.Включите поддержку протокола SSH на роутере и создайте пользователя SSH.

2.С помощью SSH-клиента подключитесь к роутеру через защищенный канал связи.

3.Создайте туннель между вашим компьютером и удаленным сервером с помощью команды:

ssh -L 8080:remote_server_ip:80 ssh_user@router_ip

В этой команде "remote_server_ip" - IP-адрес удаленного сервера, "80" - порт, который нужно открыть на сервере, "ssh_user" - имя пользователя SSH на роутере, "router_ip" - IP-адрес роутера.

После создания туннеля откройте браузер на своем компьютере и перейдите на страницу http://localhost:8080. Вы должны увидеть страницу, которая обычно отображается на удаленном сервере.

DNS-спуфинг

DNS спуфинг – вид атаки , при которой днс сервер устройства изменяют на сервер злоумышленика , тем самым можно сделать такие атаки как:

Фишинговые атаки. Злоумышленник может подменить DNS-сервер на свой и перенаправлять пользователей на фальшивые сайты, которые могут выглядеть как настоящие, чтобы получить у них конфиденциальную информацию, например, логины и пароли от аккаунтов.

Атаки на маршрутизаторы. Злоумышленник может перенаправлять пользователей на вредоносные сайты, где они могут быть инфицированы вредоносным ПО, которое может захватить управление над их роутерами.

Сбор данных. Злоумышленник может использовать подмененный DNS-сервер для сбора данных о пользователях, например, посещенных ими сайтах или запрашиваемых адресах.

DDoS-атаки. Злоумышленник может использовать подмененный DNS-сервер для перенаправления трафика на целевой сайт и запустить DDoS-атаку.

Майнинг криптовалюты. Злоумышленник может перенаправлять пользователей на сайты, которые майнят криптовалюту на компьютерах жертв.

Рекламные атаки. Злоумышленник может использовать подмененный DNS-сервер для перенаправления пользователей на сайты, содержащие рекламу или фишинговые ссылки.

Для осуществления атак нам нужно поднять свой днс сервер , айпи адрес которого мы впишем в настройки днс в админ панели роутера.

Для поднятия DNS-сервера на своем ПК можно использовать различные программы, такие как BIND, MaraDNS, Simple DNS Plus, PowerDNS и другие. В данном примере рассмотрим установку и настройку DNS-сервера BIND на операционной системе Windows.

1. Загрузка и установка BIND

Перейдите на официальный сайт BIND https://www.isc.org/bind/ и загрузите установочный файл для Windows.

Запустите установочный файл и следуйте инструкциям на экране для установки BIND на свой компьютер.

2.Настройка DNS-сервера

Откройте файл named.conf, который находится в папке /etc/bind/.

В файле named.conf определите зону и настройте ее. Например:

zone "example.com" { type master; file "C:\BIND\etc\example.com.db"; };

Создайте файл example.com.db в папке /etc/bind/ и добавьте необходимые записи DNS. Например:

$TTL 3H @ IN SOA ns1.example.com. admin.example.com. ( 2023050301 ; serial 3H ; refresh 1H ; retry 1W ; expire 1D ; minimum ) ; @ IN NS ns1.example.com. ns1 IN A 192.168.1.2 www IN A 192.168.1.3

Запустите DNS-сервер BIND с помощью команды named в командной строке.

Теперь для подмены DNS сервера , в Админке роутера в настройках днс пишем айпи адрес тачки на которой был поднят DNS сервер.

Заражение вредоносными программами

И да , для роутеров тоже есть мальвари…

Пишутся они либо на скриптовых языках , для устройств по типу Mikrotik и Cisco. Либо на C и потом компиляция в бинарник.

p.s. Бинарники не всегда будут работать , так как не всегда мы можем получить доступ к командной строке ядра.

Бизнес-решения

Я не несу ответственности за ваши действия , никому не хочу портить бизнес.

При добыче доступов к роутерам , можно реализовать любимое дело с деньгами.

Несколько тем для заработка с роутерами:

-Продажа доступов к роутерам

-Продажа ВПН доступов к локалкам

-Продажа ВПН конфигов

-Продажа инсталов

-Услуга траффика через DNS spoofing

-Создание Ботнета

Вот и закончили мы небольшое путешествие в мир сетевого оборудования , ты узнал об роботе сетей , об тактикам пентеста оборудования и об способах заработка на оборудовании.

Спасибо за внимание! С вами как всегда маленький Gufi!

До встреч в следующих статьях!

Автор: Gufi

Сделано специально для xss.pro

2. Как работают железки?

3. Information gathering в сетях

4. Спецификация уязвимостей

5. Поиск уязвимостей с помощью собранной информации.

6. Эксплуатация уязвимостей

7. Постэксплаутация оборудования

8. Итоги

Вступление

Привет друг! Меня зовут Gufi , я занимаюсь пентестом сетей и сетевого оборудования.

Решил я написать статью , где собрал все базовые этапы и методики для пентеста сетевого оборудования , не описывал полностью процес атаки на определённое устройство , но описал информацию которая в любом случае пригодиться при пентесте.

Вдохновлялся музыкой и моими хорошими друзьями.

Хватит тянуть яйца за кота , начинаем!)

При пентесте в локальной сети , обязательным этапом будет пентест сетевого оборудования, такого как главный маршрутизатор ,роутер , хаб , коммутатор и т.д.

Основной целей для нас будет получение доступа к устройству , админ панели.

Сегодня я научу вас тестировать сетевое оборудование на проникновение.

Вы научитесь:

-Собирать информацию об оборудовании.

-Искать уязвимости в оборудовании.

-Эксплуатировать уязвимости и получать доступ к оборудованию.

-Использовать тактики пост эксплуатации для дальнейшего использования взломанного оборудования.

Помним , что перед пентестом нам нужно поговорить с заказчиком и конечно же администратором сети про нюансы роботы)

Конечно же будем начинать уже с самой локальной сети , как туда попасть вы сможете найти в открытом доступе , например wardriving или physical pentest.

Как работают железки?

Для понимания роботы оборудования нужно иметь базовые знания коммуникации устройств в сети.

Небольшой курс на 5 минут по изучении роботы сетей от Gufi

Вкратце, сеть это набор устройств которые общаются между собой. Общение происходит через сетевые пакеты , эти пакеты отсылают и принимают разные сетевые протоколы.

Взаимосвязь устройств происходит либо через ethernet кабель либо через роутер. В любом случае в сети должен быть главный маршрутизатор (роутер), который устраивает адекватную роботу сети и общение между устройствами ,ну и конечно выход в интернет.

Еще мы должны понимать , что оборудование работает на разных уровнях передачи информации.

Для понимания этой всей движухи , умные дяди придумали модель OSI.

Уровень OSI | Протоколы |

| прикладной | HTTP , gopher , Telnet , DNS , DHCP , SMTP , SNMP , CMIP , FTP , TFTP , SSH , IRC , AIM , NFS , NNTP , NTP , SNTP , XMPP , FTAM , APPC , X.400 _ _ _ LDAP , SIP , IETF , RTP , RTCP, ITMS , Modbus TCP , BACnet IP , IMAP , POP3 , SMB , MFTP , BitTorrent , e2k , PROFIBUS Это всего несколько самых распространенных протоколов прикладного уровня, которых существует невероятно большое количество. Все их нереально обрисовать в рамках данной статьи. |

| представление | ASN.1 , XML , TDI , XDR , NCP , AFP , ASCII , Unicode |

| сеансовый | ASP , ADSP , DLC , Named Pipes , NBT , NetBIOS , NWLink , Printer Access Protocol , Zone Information Protocol , SSL , TLS , SOCKS , PPTP |

| транспортный | TCP , UDP , NetBEUI , AEP , ATP , IL , NBP , RTMP , SMB , SPX , SCTP , DCCP , STP , TFTP , RTP |

| сетевой | IPv4 , IPv6 , ICMP , IGMP , IPX , NWLink , NetBEUI , DDP , IPSec , SKIP |

| канальный (Звенья данных) | ARCnet , ATM , DTM , SLIP , SMDS , Ethernet , ARP , FDDI , Frame Relay , LocalTalk , Token Ring , PPP , PPPoE , StarLan , WiFi , PPTP , L2F , L2TP , PROFIBUS |

| физический | RS-232 , RS-422 , RS-423 , RS-449 , RS-485 , ITU-T , RJ -11 , T-carrier ( T1, E1 ), модификации стандарта Ethernet : 10BASE-T , 10BASE0 , 10 -TX , 100BASE-FX , 100BASE-T , 1000BASE-T , 1000BASE-TX , 1000BASE-SX |

Из этого набора символов мы должны знать что есть разные уровни передачи пакетов.

Очень часто при пентесте мы используем только Прикладной уровень и канальный ,

В них пролетают протоколы с помощью которых мы будем устраивать атаки.

Вот так думаю будет хоть немного понятней если вы поняли что я наговорил)

Имея доступ к сетевому оборудованию (например роутеру) мы можем делать очень многое! Об этом мы поговорим в главе про постэксплуатацию взломанного оборудования.

Самые популярные устройства для построения сети:

-Главный маршрутизатор (главное устройство в локальной сети для выхода в интернет)

-Маршрутизатор (устройство для обеспечения общения и взаимосвязи между устройствами в сети)

-Коммутатор (устройство для создания изолированного сегмента сети с устройствами)

-Хаб (устройство для обеспечения подключения между устройствами в сети)

-Ретранслятор (усилитель или удлинитель сигнала)

Роутер/маршрутизатор:

Комутатор:

Ретранслятор:

Пример построения сети:

Information gathering в сетях

Information gathering (сбор информации об цели) - первый и очень важный этап пентеста , собранную информацию можно потом использовать в поиске уязвимостей на устройстве.

Когда мы в сети , нам нужно определить нашу цель , она может быть одна или несколько.

Есть несколько способов определить сетевое оборудование , по веб панели , по баннерах служб ,по mac адресу.

1. Alcatel-Lucent Enterprise

2. Arista Networks

3. Asus

4. Avaya

5. Belkin

6. Broadcom

7. Brocade

8. Buffalo Technology

9. Check Point Software Technologies

10. Cisco Systems

11. D-Link

12. Dell Technologies

13. DrayTek

14. Edimax Technology

15. Extreme Networks

16. F5 Networks

17. Fortinet

18. Grandstream Networks

19. Hewlett-Packard Enterprise (HPE)

20. Huawei

21. Juniper Networks

22. Linksys

23. MikroTik

24. Netgear

25. Palo Alto Networks

26. Ruckus Networks

27. SonicWall

28. Sophos

29. TP-Link

30. Ubiquiti Networks

31. WatchGuard Technologies

32. Zyxel

2. Arista Networks

3. Asus

4. Avaya

5. Belkin

6. Broadcom

7. Brocade

8. Buffalo Technology

9. Check Point Software Technologies

10. Cisco Systems

11. D-Link

12. Dell Technologies

13. DrayTek

14. Edimax Technology

15. Extreme Networks

16. F5 Networks

17. Fortinet

18. Grandstream Networks

19. Hewlett-Packard Enterprise (HPE)

20. Huawei

21. Juniper Networks

22. Linksys

23. MikroTik

24. Netgear

25. Palo Alto Networks

26. Ruckus Networks

27. SonicWall

28. Sophos

29. TP-Link

30. Ubiquiti Networks

31. WatchGuard Technologies

32. Zyxel

Определяем сетевое оборудование в сети:

1.Смотрим Основной шлюз:

Windows:

ipconfigLinux:

ip route show2.Определяем через zenmap:

-Запускаем:

sudo zenmap-Сканим всю подсеть:

После скана в разделе Топология мы увидим сетевые устройства помеченные значками из легенды.

3. Обнаружение по баннерам служб:

nmap 192.168.xx.1/24 -sVВместо ip адреса пишите свой адрес подсети.

Мы сканим всю подсеть , и потом смотрим на службы , если баннер службы устройства как то связан с сетевым оборудованием тогда чекаем этот айпи и вносим его в список наших таргетов.

4.Обнаружение по веб панели:

nmap 192.168.0.1/24 -p 80Чекаем всю подсеть на наличие устройств с открытым портом 80 , и заходим на айпи через браузер, если мы увидим страницу входа сетевого оборудования тогда можно смело добавлять этот айпи в список таргетов.

Сбор информации об хосте:

1.Сканирование портов и сбор информации об службах.

nmap <ip> -sV2.Получение общедоступной информации из веб панели:

Зайдя на айпи адрес оборудования, если на нем открыт порт 80 , мы можем увидеть такую информацию как:

-Модель оборудования

-Версия прошивки

И т.д.

https://<ip>На почти всех веб панелях устройств можно увидеть эту информацию.

3.Сниффинг исходящих пакетов:

При перехвате пакетов исходящих от оборудования мы можем перехватить пакеты разных протоколов. Эти пакеты иногда могут содержать в себе информацию об оборудование.

-Запускаем wireshark

-В строке фильтра вводим:

ip.src == <ip>Здесь мы увидим все исходящие пакеты от нашего устройства.

Анализируя некоторые пакеты протоколов оборудования мы можем узнать ценные данные об устройстве.

Например протокол:

CDP

MNDP

LLDP

И т.д.

Еще посоветую инструмент Above , работает на основе сниффинга пакетов и парсит информацию , удобен как для сбора информации, так и для поиска уязвимостей.

https://github.com/c4s73r/Above

4.Инструменты для автоматизации сбора информации:

https://github.com/etingof/snmpclitools/blob/master/scripts/snmpwalk.py

https://github.com/smicallef/spiderfoot

https://github.com/SECFORCE/sparta

Спецификация уязвимостей

Уязвимости в сетевом оборудовании могут стать причиной взлома системы или получения несанкционированного доступа к конфиденциальной информации. Они могут появляться в разных типах устройств, например, в маршрутизаторах, коммутаторах, файрволлах и т.д.

Существует множество типов уязвимостей, которые могут быть использованы для атак на сетевую инфраструктуру или для получения несанкционированного доступа. Ошибки в проектировании и разработке устройств, недостатки в конфигурации устройств, ошибки в программном обеспечении и использование других устройств, которые содержат ошибки, могут стать источниками уязвимостей.

Источниками уязвимостей в сетевом оборудовании могут быть ошибки в проектировании и разработке устройств, ошибки в программном обеспечении, недостатки в конфигурации устройств или отсутствие достаточных механизмов защиты от атак.

Самые популярные уязвимости оборудования базируются на ошибках веб панелей или протоколов доступа.

Одной из самых распространенных уязвимостей в роутерах является RCE. Эта уязвимость позволяет злоумышленникам получать удаленный доступ к роутеру и выполнять на нем свой код, что может привести к полному контролю над роутером и сетью.

Другой распространенный тип уязвимостей в роутерах - это уязвимости в протоколах маршрутизации, которые могут быть использованы для маршрутизации трафика в неправильном направлении или для обхода механизмов безопасности.

Также существуют уязвимости в программном обеспечении роутеров, которые могут быть использованы для выполнения атак на сетевую инфраструктуру или для получения несанкционированного доступа к устройствам или конфиденциальной информации. Уязвимости в конфигурации роутеров также могут быть опасными, так как неправильная конфигурация может привести к утечке конфиденциальной информации или обеспечить злоумышленникам доступ к сети.

Где искать уязвимости?

Информацию про уязвимости и експлоиты мы можем найти на таких источниках:

https://sploitus.com/ - источник с експлоитами и информацией об уязвимостях , обновы каждый день.

https://nvd.nist.gov/ - национальная база данных уязвимостей , информационная база данных национального органа стандартизации США.

https://www.exploit-db.com/ - база данных експлоитов и уязвимостей , регулярное обновление.

https://www.darkreading.com/ - онлайн-журнал о безопасности, который публикует новости и статьи об уязвимостях и эксплойтах.

Поиск уязвимостей с помощью собранной информации.

Исходя из собранной информации , мы можем искать уязвимости на устройстве для дальнейшей експлуатации. Уязвимости будем искать в версии оборудования , версии прошивки , версиях открытых служб и версиях протоколов.

Поисковики

Для поиска уязвимостей по собранной информации будем использовать поисковик sploitus.com

Заходим на сайт и вводим какую то инфу об нашей цели.

Например:

-Версия оборудования (Dlink DCS-5030L)

-Версия прошивки(RouterOs 6.42)

-Версия службы (Pure-FTPd)

-L2 протокол (MNDP)

Далее поисковик найдет информацию об уязвимых местах и при возможности выдаст нам експлоит , который мы будем использовать для получения доступа в следущем разделе.

Сканеры

С помощью специальных сканеров уязвимостей , можно автоматизировано собрать информацию об уязвимых местах в оборудование.

Мы будем использовать такие сканеры как:

-Acunetix

-Nessus

Acunetix

Ставим сканер: Скачать

Переходим в панель управления сканером через браузер

Создаем новый скан

Добавляем ip адрес цели для скана.

Nessus

Ставим сканер: Скачать

Переходим в панель управления сканером через браузер

Создаем новый скан:

Добавляем ip адрес цели для скана.

Запускаем скан

После сканирования , в репорте мы увидим уязвимые места в оборудовании и идентификатор CVE для найденных уязвимостей.

Специализированные инструменты для поиска уязвимых мест в сетевом оборудовании.

RouterSploit

Routersploit - это инструмент для эксплуатации уязвимостей сетевого оборудования. Он содержит набор модулей для тестирования безопасности различных устройств, включая маршрутизаторы, коммутаторы, точки доступа Wi-Fi и многие другие.

Мы будем его использовать как чеккер уязвимостей.

1.Запускаем RouterSploit

sudo routersploit(в кали установлен по дефолту)

2.Выбираем чеккер уязвимостей

use scanners/autopwn3.Добавляем цель

set target <ip>4.Запуcкаем

Run

После завершения скана мы увидим уязвимости которые есть в оборудовании.

Above

Above – сканер уязвимостей и инструмент для сбора информации на базе сниффинга пакетов.

Инструмент покажет нам уязвимые хосты в сети , и подскажет возможные векторы атак.

1.Скачиваем https://github.com/c4s73r/Above

2. Запускаем:

sudo python3 Above.py --interface eth0 –fullscan

Теперь после удачного перехвата и анализа пакетов , сканер выдаст нам информацию об уязвимых хостах и опишет возможные векторы атак.

Пробив собранной информации по базам уязвимостей.

Собранную информацию будем пробивать по таких базах как:

-searchsploit

-exploitdb

-msfbd

Searchsploit

Это инструмент имеет в себе огромную базу уязвимостей , для запроса поиска уязвимости по найденным данным , вводим в командной строке kali.

Searchsploit <info>

Скрипт нам выдаст найденные данные в базе.

Для получения експлоита пишем

Locate <path>ExploitDB

ExploitDB- это огромная база даных уязвимостей и експлойтов в ней мы будем искать информацию с помощью веб запросов.

1.Заходим на exploit-db.com

2.В поле search вводим информацию об уязвимых местах.

Теперь мы можем увидеть результаты поиска, база данных нам выдаст информацию о всевозможных уязвимостях и эксплоитах.

MsfDB

Msfdb (metasploit database) - огромная база данных эксплоитов , встроенная в легендарный инструмент для пентестеров Metasploit.

1.

sudo msfdb init && msfconsoleПосле загрузки интерактивной панели Metasploit:

2. ICODE]Search <info>[/ICODE]

3.Для выбора эксплоита используем use <номер эксплоита>

4. Для получения информации об эксплоите и уязвимости , пишем show info

Експлаутация уязвимостей и получение доступа

Поиск эксплоитов для уязвимостей

Exploit - это компьютерная программа , фрагмент программного кода или последовательность команд, использующих уязвимости в программном обеспечении и предназначенные для проведения атаки на вычислительную систему. Целью атаки может быть как захват контроля над системой (повышение привилегий), так и нарушение ее функционирования

Когда мы узнали уязвимые места в оборудовании , займемся этапом эксплаутации этих уязвимостей. Для начал нам нужно найти тот самый скрипт (експлоит) , этим мы и займемся.

Искать експлоиты будем в паблик и приват базах експлоитов.

ExploitDB

Sploitus

Metasploit Framework

Searchsploit

Github

RouterSploit

Exploit Database

1. Заходим на сайт exploit-db.com/ (https://www.exploit-db.com/)

2. В окне search пишем идентификатор уязвимости (CVE) , или название уязвимости.

Теперь сайт нам выдаст найденные експлоиты под нашу уязвимость.

Sploitus

1. Заходим на сайт sploitus.com

2. В окне search пишем идентификатор уязвимости (CVE) , или название уязвимости.

Теперь поисковик выдаст нам експлоит и информацию об уязвимостях.

На sploitus.com постятся новые експлоиты от простых исследователей но очень иногда полезные.

Metasploit Framework

1.В командной строке кали вводим

sudo msfdb init && msfconsole2. После запуска интерактивной оболочки, вводим

Search <идентификатор CVE>

Теперь метасплоит выдаст нам готовые для использования уже установленные експлоиты.

Searchsploit

1. В командной строке кали пишем

Searchsploit <идентификатор CVE или данные про уязвимость>Теперь инструмент выдаст нам готовые експлоиты , уже установлены в кали.

Github

1. Заходим на Github.com

2. В окне search вводим идентификатор CVE или любую информацию об уязвимости.

Теперь огромный источник данных выдаст нам информацию об уязвимости , и готовый эксплоит.

RouterSploit

1. В командной строке кали вводим

sudo routersploit2. После загрузки меню , пишем

Search <идентификатор CVE или информация об уязвимом устройстве>Инструмент имеет в себе большую базу готовых установленных експлоитов под сетевое оборудование и камеры.

Использование инструментов для эксплуатации

Во всемирной паутине есть готовые инструменты (сборники) с експлоитами.

Про использование таких инструментов мы сегодня поговорим.

Инструменты которые мы будем использовать:

1. Metasploit Framework

2. RouterScan

3. RouterSploit

Metasploit Framework - это инструмент для тестирования на проникновение, который используется для разработки и выполнения эксплойтов. Он содержит набор модулей, которые позволяют исследовать уязвимости системы, создавать эксплоиты и запускать их на целевой системе. Metasploit имеет графический интерфейс, что делает его достаточно простым в использовании даже для начинающих пользователей.

RouterScan - это инструмент для сканирования устройств сетевого оборудования, таких как маршрутизаторы, коммутаторы и другие устройства. Он позволяет обнаруживать уязвимости в этих устройствах и давать информацию о них. RouterScan может использоваться для тестирования безопасности сети и для обнаружения несанкционированного доступа к сети.

RouterSploit - это инструмент, который используется для эксплуатации уязвимостей сетевого оборудования, включая маршрутизаторы, коммутаторы и другие устройства. Он содержит набор эксплоитов, которые могут использоваться для атаки на устройства сетевого оборудования. RouterSploit может использоваться для тестирования безопасности сети и для обнаружения несанкционированного доступа к сети.

Metasploit Framework

1. Запускаем инструмент через консоль:

Sudo msfdb init && msfconsole

Небольшой справочник по командам metasploit.

Search - поиск модулей

Use - выбор модуля для использования

Show options - показать параметры експлоита (модуля).

Run - запуск експлоита

2. С помощью команды search, ищем експлоит под уязвимость

3. С помощью команды use , выбираем експлоит для роботы

4. С помощью команды show options смотрим параметры експлоита.

5. С помощью команд set Rhost , set Lport , выбираем ip адрес и порт для атаки.

6. С помощью команды Run , запускаем експлоит.

RouterScan

1.Скачиваем RouterScan

(По дефолту инструмент скомпилирован в .ехе , для установки под линукс будем использовать инструмент wine.

Скачиваем инструмент ,переходим в директорию с routerscan и командой wine routerscan.exe запускаем инструмент)

2.После запуска в окно с айпи адресами, добавляем айпи адресы целей , можно добавлять и диапазоны.

3. Кнопкой Start scan запускаем атаку , и ждем вывода

После успешной отработки данных , в таблице увидим данные об устройстве , и креды от админки.

Хотя инструмент и старый , но проходит по целях базовыми експлоитами для роутеров, и проводит атаку Bruteforse.

RouterSploit

1. Запускаем инструмент через команду в консоле

Sudo routersploitНебольшой справочник по командам routersploit.

Search - поиск модулей

Use - выбор модуля для использования

Show options - показать параметры експлоита

Run - запуск експлоита

2. С помощью команды

search, ищем експлоит под уязвимость3. С помощью команды

use , выбираем експлоит для роботы4. С помощью команды show options смотрим параметры експлоита.

5. С помощью команд set Rhost , set Lport или set target, выбираем ip адрес и порт для атаки.

6. С помощью команды Run , запускаем експлоит.

2.Командой Search <идентификатор CVE или информация об уязвимом устройстве> ищем нужный нам експлоит

3. Командой use выбираем експлоит

4. С помощью команд set lhost , set lport или set target , выбираем цель и порт для атаки

5. Запускаем атаку ,

runНастройка и запуск эксплоита

При установке скрипта с других источников , мы должны разобраться в параметрах кода и в запуске скрипта.

Анализируя код експлоита нам нужно понять несколько нюансов.

- Для коректного запуска експлоита , нужно установить все зависимости , это работает через команду pip install

- Если после запуска скрипта , он не запрашивает данные , значит нужно лезть в код и ввести информацию автоматически. Например: Target = [<сюда вводим айпи>]

- При наличии ошибок в запуске , проверяем версию компилятора , ОС , и других зависимостей

- В случае ошибки , идем к кодеру с претензией)))

Брутфорс

При наличии разных точек доступов (открытых портов , служб) мы можем попробовать атаку типа Bruteforse для подбора пароля, чтобы получить доступ к устройству.

Брутить будем по веб панели (протокол http) и по протоколах доступа (ssh , ftp , telnet)

Брутфорс – очень эффективная атака , дающая нам доступ к устройству , но проблемой может быть защита которая запрещает доступ ip адресу с которого ушло 5 или больше неправильных паролей.

Это обходиться очень легко , атакой через прокси сервера , самые новые инструменты для брутфорса поддерживают эту функцию.

HTTP брутфорс веб-панели

Существует множество инструментов, которые можно использовать для брутфорса веб-панели администратора.

Некоторые из них: Hydra: это мощный инструмент для брутфорса различных протоколов, включая HTTP. Hydra может использоваться для брутфорса веб-панелей администратора. Он поддерживает использование прокси-серверов, что может помочь обойти защиту от блокировки IP-адреса после нескольких неудачных попыток.

Burp Suite: это инструмент для тестирования безопасности веб-приложений, который также может использоваться для брутфорса веб-панелей администратора. Он может выполнять брутфорс с использованием различных словарей паролей и поддерживает использование прокси-серверов. Router Scan: это простой инструмент для сканирования сетей и обнаружения устройств, которые можно атаковать. Он также может использоваться для брутфорса веб-панелей администратора.

Router Scan обнаруживает устройства по их IP-адресам и автоматически выполняет брутфорс используя стандартный список паролей.

hydra

hydra -L usernames.txt -P passwords.txt 192.168.1.1 http-post-form "/login.php:user=^USER^&pass=^PASS^&submit=Login:Login failed"RouterScan

- Добавляем айпи адресы целей , можно добавлять и диапазоны.

- Кнопкой Start scan запускаем атаку , и ждем вывода

Брутфорс протоколов

Будем использовать hydra , у этого инструмента есть много параметров для атак , например робота через прокси или атаки на определенные протоколы.

Брутфорс FTP:

hydra -l username -P /path/to/passwords.txt ftp://target.ip.address-l username указывает имя пользователя, для которого будет выполнен брутфорс.

-P /path/to/passwords.txt указывает путь к файлу со списком паролей, которые будут использоваться для брутфорса.

ftp://target.ip.address указывает протокол и IP-адрес целевого устройства.

Брутфорс SSH:

hydra -l username -P /path/to/passwords.txt ssh://target.ip.address-l username указывает имя пользователя, для которого будет выполнен брутфорс.

-P /path/to/passwords.txt указывает путь к файлу со списком паролей, которые будут использоваться для брутфорса.

ssh://target.ip.address указывает протокол и IP-адрес целевого устройства.

Брутфорс Telnet:

hydra -l username -P /path/to/passwords.txt telnet://target.ip.address-l username указывает имя пользователя, для которого будет выполнен брутфорс.

-P /path/to/passwords.txt указывает путь к файлу со списком паролей, которые будут использоваться для брутфорса.

telnet://target.ip.address указывает протокол и IP-адрес целевого устройства.

Постэксплуатация оборудования

Что можно делать со взломанным оборудованием?

После получения доступа к устройству , мы можем полностью использовать его для своих целей.

В некоторых версиях прошивок оборудования есть такая функция , как Привелегии пользователей. Например: простому юзеру доступна только настройка wifi соединения , а Админ юзеру – полная настройка оборудования (перепрошивка , изменнение влиятельных настроек.)

Постэксплуатация - это процесс продолжения атаки после того, как злоумышленник получил доступ к системе. Цель постэксплуатации заключается в том, чтобы расширить свои возможности внутри системы, сохранить доступ к системе на длительный период времени и увеличить уровень контроля над системой.

Сбор информации. После получения доступа к системе злоумышленник должен продолжить сбор информации о системе, ее конфигурации, установленных приложениях и сервисах. Для этого могут использоваться различные инструменты, такие как системные журналы, базы данных и файловые системы.

Создание скрытых учетных записей. Злоумышленник может создать скрытые учетные записи для сохранения доступа к системе на длительный период времени. Эти учетные записи могут быть созданы с использованием уязвимостей в приложениях или сервисах, которые запущены на системе.

Установка задней двери. Задняя дверь - это механизм, который позволяет злоумышленнику получить доступ к системе в любое время, даже если учетная запись была заблокирована или удалена. Установка задней двери может быть выполнена с помощью вредоносного ПО или изменения настроек системы.

Использование обходных методов. Обходные методы позволяют злоумышленнику обойти существующие механизмы защиты, такие как антивирусы, брандмауэры и системы обнаружения вторжений. Эти методы могут быть использованы для сохранения доступа к системе и выполнения других действий.

Удаление следов. После завершения постэксплуатации злоумышленник должен удалить все свои следы, чтобы избежать обнаружения и идентификации. Для этого могут быть использованы различные инструменты, такие как шифрование данных и удаление логов.

В следующих главах разберем только самые полезные и популярные методы пост эксплаутации.

Pivoting, или укрепление доступа

pivoting — это набор техник, которые позволяют атакующему получить доступ к локальным ресурсам, по сути, делая маршрутизируемым тот трафик, который в нормальных условиях является немаршрутизируемым. Pivoting помогает атакующему настроить рабочее окружение для использования инструментов таким образом, как будто бы он находиться в локальной сети организации.

Возможность использовать взломанное оборудование для реализации pivoting зависит от типа этого оборудования и его функциональности. Например, если злоумышленники получили доступ к роутеру или коммутатору, они могут использовать его для установления туннелей или перенаправления трафика, чтобы получить доступ к другим системам в сети.

При наличии доступа к административной панели роутера, можно использовать различные методы для реализации pivoting внутри сети. Вот несколько примеров:

Настройка VPN-сервера на роутере:

если роутер поддерживает VPN, можно настроить VPN-сервер на роутере и подключиться к нему из внешней сети. Это позволит создать безопасный канал связи между удаленным устройством и внутренней сетью, что позволит проходить через роутер и получать доступ к другим устройствам в сети. Возможность поднять получить доступ к локалке зависит от протокола впн и настроек роутингов на оборудовании.

1.Подключитесь к административной панели роутера и найдите раздел настройки VPN.

2.Выберите тип VPN-соединения, который вы хотите использовать. Обычно доступны PPTP, L2TP и OpenVPN.

3.Настройте параметры соединения, такие как имя пользователя, пароль, ключи шифрования и протоколы.

4.Сохраните настройки и перезагрузите роутер.

5.Установите VPN-клиент на удаленном устройстве и подключитесь к VPN-серверу на роутере, используя учетные данные, указанные в настройках VPN.

После успешного подключения вы сможете получить доступ к локальной сети и устройствам, подключенным к роутеру.

Важно отметить, что настройка VPN-сервера на роутере может быть сложной задачей и может зависеть от конкретной модели роутера.

Asus RT-AC88U

Netgear Nighthawk X10

TP-Link Archer C5400X

Synology RT2600ac

Linksys WRT3200ACM

Ubiquiti EdgeRouter X

Mikrotik RouterBOARD RB951Ui-2HnD

Cisco RV345P

D-Link DIR-890L

Zyxel ZyWALL VPN100

Netgear Nighthawk X10

TP-Link Archer C5400X

Synology RT2600ac

Linksys WRT3200ACM

Ubiquiti EdgeRouter X

Mikrotik RouterBOARD RB951Ui-2HnD

Cisco RV345P

D-Link DIR-890L

Zyxel ZyWALL VPN100

Использование функционала проброса портов:

многие роутеры поддерживают функционал проброса портов, который позволяет перенаправлять трафик с одного порта на другой порт на другом устройстве в сети. Это может быть полезно, если устройство, которому нужен доступ, не имеет прямого подключения к интернету. Например, можно настроить проброс порта на роутере с доступом к интернету и перенаправить трафик на сервер внутри сети.

Использование протокола SSH:

если роутер поддерживает протокол SSH, можно установить защищенное соединение с роутером и использовать его для создания туннеля на другое устройство в сети. Это позволит обойти ограничения фаервола и получить доступ к другим устройствам в сети через туннель.

1.Включите поддержку протокола SSH на роутере и создайте пользователя SSH.

2.С помощью SSH-клиента подключитесь к роутеру через защищенный канал связи.

3.Создайте туннель между вашим компьютером и удаленным сервером с помощью команды:

ssh -L 8080:remote_server_ip:80 ssh_user@router_ip

В этой команде "remote_server_ip" - IP-адрес удаленного сервера, "80" - порт, который нужно открыть на сервере, "ssh_user" - имя пользователя SSH на роутере, "router_ip" - IP-адрес роутера.

После создания туннеля откройте браузер на своем компьютере и перейдите на страницу http://localhost:8080. Вы должны увидеть страницу, которая обычно отображается на удаленном сервере.

DNS-спуфинг

DNS спуфинг – вид атаки , при которой днс сервер устройства изменяют на сервер злоумышленика , тем самым можно сделать такие атаки как:

Фишинговые атаки. Злоумышленник может подменить DNS-сервер на свой и перенаправлять пользователей на фальшивые сайты, которые могут выглядеть как настоящие, чтобы получить у них конфиденциальную информацию, например, логины и пароли от аккаунтов.

Атаки на маршрутизаторы. Злоумышленник может перенаправлять пользователей на вредоносные сайты, где они могут быть инфицированы вредоносным ПО, которое может захватить управление над их роутерами.

Сбор данных. Злоумышленник может использовать подмененный DNS-сервер для сбора данных о пользователях, например, посещенных ими сайтах или запрашиваемых адресах.

DDoS-атаки. Злоумышленник может использовать подмененный DNS-сервер для перенаправления трафика на целевой сайт и запустить DDoS-атаку.

Майнинг криптовалюты. Злоумышленник может перенаправлять пользователей на сайты, которые майнят криптовалюту на компьютерах жертв.

Рекламные атаки. Злоумышленник может использовать подмененный DNS-сервер для перенаправления пользователей на сайты, содержащие рекламу или фишинговые ссылки.

Для осуществления атак нам нужно поднять свой днс сервер , айпи адрес которого мы впишем в настройки днс в админ панели роутера.

Для поднятия DNS-сервера на своем ПК можно использовать различные программы, такие как BIND, MaraDNS, Simple DNS Plus, PowerDNS и другие. В данном примере рассмотрим установку и настройку DNS-сервера BIND на операционной системе Windows.

1. Загрузка и установка BIND

Перейдите на официальный сайт BIND https://www.isc.org/bind/ и загрузите установочный файл для Windows.

Запустите установочный файл и следуйте инструкциям на экране для установки BIND на свой компьютер.

2.Настройка DNS-сервера

Откройте файл named.conf, который находится в папке /etc/bind/.

В файле named.conf определите зону и настройте ее. Например:

zone "example.com" { type master; file "C:\BIND\etc\example.com.db"; };

Создайте файл example.com.db в папке /etc/bind/ и добавьте необходимые записи DNS. Например:

$TTL 3H @ IN SOA ns1.example.com. admin.example.com. ( 2023050301 ; serial 3H ; refresh 1H ; retry 1W ; expire 1D ; minimum ) ; @ IN NS ns1.example.com. ns1 IN A 192.168.1.2 www IN A 192.168.1.3

Запустите DNS-сервер BIND с помощью команды named в командной строке.

Теперь для подмены DNS сервера , в Админке роутера в настройках днс пишем айпи адрес тачки на которой был поднят DNS сервер.

Заражение вредоносными программами

И да , для роутеров тоже есть мальвари…

Пишутся они либо на скриптовых языках , для устройств по типу Mikrotik и Cisco. Либо на C и потом компиляция в бинарник.

p.s. Бинарники не всегда будут работать , так как не всегда мы можем получить доступ к командной строке ядра.

Бизнес-решения

Я не несу ответственности за ваши действия , никому не хочу портить бизнес.

При добыче доступов к роутерам , можно реализовать любимое дело с деньгами.

Несколько тем для заработка с роутерами:

-Продажа доступов к роутерам

-Продажа ВПН доступов к локалкам

-Продажа ВПН конфигов

-Продажа инсталов

-Услуга траффика через DNS spoofing

-Создание Ботнета

Итоги

Вот и закончили мы небольшое путешествие в мир сетевого оборудования , ты узнал об роботе сетей , об тактикам пентеста оборудования и об способах заработка на оборудовании.

Спасибо за внимание! С вами как всегда маленький Gufi!

До встреч в следующих статьях!

Автор: Gufi

Сделано специально для xss.pro

Последнее редактирование: