Ты поделись чем тебя не устраивает встроенный в систему cryptsetup? Да там длина пралоь сводится к 160 бит, но я же говорю мути хоть куб. И ведь следов вообще никаких, ни хидеров ничего, а то что ты шредил диски на предмет выявить битые сектора это норм отмазка. Да ты даже на видном месте скрипт которым шредил оставь. А вот как отмазывать наличие веракриптов что бы это было похоже на правду я даже хз.DoppleKSE - мир намного шире чем "хакер vs. ФСБ" . Сервер может быть корпоративный и его нужно защитить от рейдерского захвата (физического) например. Если там ценная инфа - поверьте, у частников-олигархов, возможностей нааамного больше чем у тех же МВД/ФСБ, поэтому ломать будут действительно лучшие специалисты, а не те которые на гос.зарплате сидят .

Или тот же "хакер vs ФСБ", но сервер у него стоит не дома, что логично - а в специально арендуемом помещении с хорошей физ.защитой, в общем вариантов много.

Если вы делаете что-то незаконное и храните компромат на себя дома - никакое шифрование не поможет. Физической защиты у обычных помещений нет, а значит - простор для фантазии. Начиная от закидывания светошумовой гранаты в окно, заканчивая установкой скрытой видеокамеры над вашей клавиатурой, пока вы в магазин вышли.

Я тут с удивлением обнаружил что при установки системы лукс прогоняет некий бенчмарк и в зависимости от производительности компа меняет настройки шифрования. Прикольно, получается если его ставить с дефолтными настройками на старый комп (или сервер с медленной дисковой системой), то шифрование будет слабым.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Вложенные криптоконтейнеры

- Автор темы gliderexpert

- Дата начала

- Автор темы

- Добавить закладку

- #22

Пожалуйста, обратите внимание, что пользователь заблокирован

Ты поделись чем тебя не устраивает встроенный в систему cryptsetup? Да там длина пралоь сводится к 160 бит, но я же говорю мути хоть куб.

Так cryptsetup это и есть кусок подсистемы LUKS - всем устраивает, про него в общем то и тема.

Идея в том чтобы всю систему включая свап-раздел и /var накрыть LUKSом, оставив только нешифрованный загрузчик, вводить пароль в него через удаленный ipsec-туннель к KVMу, а дальше с данными работать уже используя шифрованные контейнеры Vera.

Пока только не ясно, не ослабит ли начилие "вложенного" контейнера стойкость самого LUKSа.

И ведь следов вообще никаких, ни хидеров ничего, а то что ты шредил диски на предмет выявить битые сектора это норм отмазка. Да ты даже на видном месте скрипт которым шредил оставь. А вот как отмазывать наличие веракриптов что бы это было похоже на правду я даже хз.

У меня нет задачи от "властей" скрываться, это защита дорогих коммерческих данных.

Ну так поясни тогда "не понимающим", сделай доброе дело форуму, быть может меньше людей споткнутся на этом.Ты вообще не понимаешь о чем говоришь, от слова совсем.

Бро без обид, но очень часто в твоих сообщениях недовольная критика, которую ты не подкрепляешь ничем. Типа "вы не шарите", "'это неправильно". И на этом все. Покажи как надо, поведай форуму истину. А так это просто болтовня. Я не вижу смысла в каком-то несогласном сообщении, где ты не предлагаешь либо что-то свое, либо не аргументируешь свои слова. Иногда реально душнишь, со львом в этом плане согласен. Не согласен - аргументируй.

Согласен, способов "вывести из строя" преступника много, что бы он ничего не смог сделать, та же шумка в окно, и следом за ней пара амбалов. Степень защищенности помещения должна выбираться от критичности данных, которые там находятся. В случае в обычным "хакером", что бы в окно не залетела шумка достаточно поставить двойной стеклопакет, возможно бронированный, с такой пленочкой между слоями стекла, туда хоть кирпич метни, добьешься только паутинки на внешнем слое. Добавляем сюда решетки на окна, с обоих сторон и амбалы уже не залезут так быстро. Камера над клавиатурой ? Для этого нужен физический доступ, предположим взлом замка и физическое проникновение к тебе в помещение. Такое возможно. Ну увидят твой пароль, который ты держишь в голове и набиваешь на клаве, но содержимое ключа-файла как узнают ? Используй 2 файла, один все время дома, второй на шее на нитке болтается, какие проблемы ? Вера не зря ввела возможность использования ключевых файлов, это как раз направлено на противодействие физическому выбиванияю информации. Твой файл может быть либо сгенерирован случайно либо являться обычным файлом, видео, картинка, просто лежащим на харде, ты запомнишь всю последовательность байт, из которой состоит файл ? Конечно же нет. И выбить из тебя это не смогут, если файл утерян.мир намного шире чем "хакер vs. ФСБ" . Сервер может быть корпоративный и его нужно защитить от рейдерского захвата (физического) например. Если там ценная инфа - поверьте, у частников-олигархов, возможностей нааамного больше чем у тех же МВД/ФСБ, поэтому ломать будут действительно лучшие специалисты, а не те которые на гос.зарплате сидят .

Или тот же "хакер vs ФСБ", но сервер у него стоит не дома, что логично - а в специально арендуемом помещении с хорошей физ.защитой, в общем вариантов много.

Если вы делаете что-то незаконное и храните компромат на себя дома - никакое шифрование не поможет. Физической защиты у обычных помещений нет, а значит - простор для фантазии. Начиная от закидывания светошумовой гранаты в окно, заканчивая установкой скрытой видеокамеры над вашей клавиатурой, пока вы в магазин вышли.

Возьмут тебя у входа в дом или у подьезда, проведут до квартиры, ты сам откроешь дверь, тогда файлы, флешки с ключами и тд не спасут. Все зависит от того насколько ты параноик, поставь у входной двери кнопку, настрой датчик движения, если кто-то входит в помещение, в течение 3-х секунд нужно нажать замаскированную под выключатель света кнопку, иначе начинается процесс шреда файла-ключа, который на флешке. Все это можно запаять на простой плате с AVR с автономным источником энергии, получается такой "умный дом". Над этим всем можно бесконечно долго дискуссировать.

Последнее редактирование:

Ээээ а как оно может ослабить? Да и не про лукс тогда уже речь а про аес256. Опять же никак не ясно как у тебя искать, по линии, площади или объему. И вообще не понятно если считается слабым лукс то зачем он нужен? Пусть сразу вера, ну или без разницы есть там лукс или нет если вера считается сильной. А если считается слабой вера, то зачем она в схеме? Смотри на пальцах - допустим у тебя есть 2 пароля от 1 до 10 но ты используешь шифрование с хидером и тогда получаешь именно 2 пароля, сначала ломают один потом второй. А если нет хидеров то нужно искать не 2 точки на линии а одну на площади, то есть у тебя уже считай 1 пароль от 1 до 100, потому что не выйдет сначала ломать 1 потом второй. Какой там хидер это уже пох, будут просто после каждой итерации смотреть энтропию первых 16байт(ну это как пример).Так cryptsetup это и есть кусок подсистемы LUKS - всем устраивает, про него в общем то и тема.

Идея в том чтобы всю систему включая свап-раздел и /var накрыть LUKSом, оставив только нешифрованный загрузчик, вводить пароль в него через удаленный ipsec-туннель к KVMу, а дальше с данными работать уже используя шифрованные контейнеры Vera.

Пока только не ясно, не ослабит ли начилие "вложенного" контейнера стойкость самого LUKSа.

У меня нет задачи от "властей" скрываться, это защита дорогих коммерческих данных.

Чувак это шиза. Паник рум в натуре. Раписывать сценарии смысла нет, хорошо хоть ты сам пониаешь что все эти и т.д. не спасут.Ну так поясни тогда "не понимающим", сделай доброе дело форуму, быть может меньше людей споткнутся на этом.

Бро без обид, но очень часто в твоих сообщениях недовольная критика, которую ты не подкрепляешь ничем. Типа "вы не шарите", "'это неправильно". И на этом все. Покажи как надо, поведай форуму истину. А так это просто болтовня. Я не вижу смысла в каком-то несогласном сообщении, где ты не предлагаешь либо что-то свое, либо не аргументируешь свои слова. Иногда реально душнишь, со львом в этом плане согласен. Не согласен - аргументируй.

Согласен, способов "вывести из строя" преступника много, что бы он ничего не смог сделать, та же шумка в окно, и следом за ней пара амбалов. Степень защищенности помещения должна выбираться от критичности данных, которые там находятся. В случае в обычным "хакером", что бы в окно не залетела шумка достаточно поставить двойной стеклопакет, возможно бронированный, с такой пленочкой между слоями стекла, туда хоть кирпич метни, добьешься только паутинки на внешнем слое. Добавляем сюда решетки на окна, с обоих сторон и амбалы уже не залезут так быстро. Камера над клавиатурой ? Для этого нужен физический доступ, предположим взлом замка и физическое проникновение к тебе в помещение. Такое возможно. Ну увидят твой пароль, который ты держишь в голове и набиваешь на клаве, но содержимое ключа-файла как узнают ? Используй 2 файла, один все время дома, второй на шее на нитке болтается, какие проблемы ? Вера не зря ввела возможность использования ключевых файлов, это как раз направлено на противодействие физическому выбиванияю информации. Твой файл может быть либо сгенерирован случайно либо являться обычным файлом, видео, картинка, просто лежащим на харде, ты запомнишь всю последовательность байт, из которой состоит файл ? Конечно же нет. И выбить из тебя это не смогут, если файл утерян.

Возьмут тебя у входа в дом или у подьезда, проведут до квартиры, ты сам откроешь дверь, тогда файлы, флешки с ключами и тд не спасут. Все зависит от того насколько ты параноик, поставь у входной двери кнопку, настрой датчик движения, если кто-то входит в помещение, в течение 3-х секунд нужно нажать замаскированную под выключатель света кнопку, иначе начинается процесс шреда файла-ключа, который на флешке. Все это можно запаять на простой плате с AVR с автономным источником энергии, получается такой "умный дом". Над этим всем можно бесконечно долго дискуссировать.

- Автор темы

- Добавить закладку

- #26

Пожалуйста, обратите внимание, что пользователь заблокирован

Ээээ а как оно может ослабить? Да и не про лукс тогда уже речь а про аес256.

Не знаю. Ищу какие-то подтверждения или опровержения этого.

Я не силен в математике криптоалгоритмов, поэтому не знаю какая будет стойкость у AES256 если внутрь него поместить второй контейнер имеющий такой же шифр.

Забей пожалуйста х#й на ключевые файлы, если тебя приняли, то все, пиздец. Тебя настолько мотивируют быть сознательным, что сам не заметишь как достал флешку с лукового мешка в погребе.Вера не зря ввела возможность использования ключевых файлов, это как раз направлено на противодействие физическому выбиванияю информации

Если вики почитать то слабость есть если это не aes256cbc. В случае с верой ты ведь выберешь комбинацию типа aes+twofish-kuznechik ну или типа того. Раз тебе не надо скрывать факт шифрования то лукс тебе может и лишний совсем.Не знаю. Ищу какие-то подтверждения или опровержения этого.

Я не силен в математике криптоалгоритмов, поэтому не знаю какая будет стойкость у AES256 если внутрь него поместить второй контейнер имеющий такой же шифр.

Бро, я обьяснял ситуацию, которая происходит до того как с тобой начали беседовать. Все мы знаем про психологическое давление, но если ты успел уничтожить ключи до визита к тебе силовиков, то не придется лезть в погреб за флешкой. Смысла в этом не будет, ты уже не имеешь доступа к своим же данным.Забей пожалуйста х#й на ключевые файлы, если тебя приняли, то все, пиздец. Тебя настолько мотивируют быть сознательным, что сам не заметишь как достал флешку с лукового мешка в погребе.

Побереги психику, не заводи фетишей которые будут держать тебя постоянно в напряге. Это же ебанутся кошмар, подготовленный молоток, секретные кнопки и датчики. Ты жене че скажешь? Даже если одинок, ну нах в такой атмосфере жить, включи мозги, найди решение умнее.Бро, я обьяснял ситуацию, которая происходит до того как с тобой начали беседовать. Все мы знаем про психологическое давление, но если ты успел уничтожить ключи до визита к тебе силовиков, то не придется лезть в погреб за флешкой. Смысла в этом не будет, ты уже не имеешь доступа к своим же данным.

Самое умное решение не заниматься чернухой, и спать спокойно.Побереги психику, не заводи фетишей которые будут держать тебя постоянно в напряге. Это же ебанутся кошмар, подготовленный молоток, секретные кнопки и датчики. Ты жене че скажешь? Даже если одинок, ну нах в такой атмосфере жить, включи мозги, найди решение умнее.

Ну ты же здесь, и думаешь про непробиваемые стеклопакеты.Самое умное решение не заниматься чернухой, и спать спокойно.

Душно, вырубайНу ты же здесь, и думаешь про непробиваемые стеклопакеты.

Эх...так и знал что дилда эту жопку плохому научит.Душно, вырубай

Бро ну правда, уже перегибаешь.Эх...так и знал что дилда эту жопку плохому научит.

bad idea --> all three --> 128 bit blocks --> maybe chosen ciphertext attack --> modify ciphertext of one block --> observe effect inside next blockIn the case of faith, you'll choose a combination like aes+twofish-kuznechik or something like that

use different block size algorithms

kyznyechik --> generates round keys from original key --> related key attack --> if you know one key --> derive other keys

- Автор темы

- Добавить закладку

- #37

Пожалуйста, обратите внимание, что пользователь заблокирован

Whisper & DoppleKSE, давайте уже оффтоп заканчивать, а то банхаммер на жопку скоро вставать начнет .

Процитируй, пожалуйста - не могу найти про 256cbc инфу. Это хоть в какой статье там, про AES?

AES inside AES improve algorithm strength, or not?

Если вики почитать то слабость есть если это не aes256cbc. В случае с верой ты ведь выберешь комбинацию типа aes+twofish-kuznechik ну или типа того. Раз тебе не надо скрывать факт шифрования то лукс тебе может и лишний совсем.

Процитируй, пожалуйста - не могу найти про 256cbc инфу. Это хоть в какой статье там, про AES?

bad idea --> all three --> 128 bit blocks --> maybe chosen ciphertext attack --> modify ciphertext of one block --> observe effect inside next block

use different block size algorithms

kyznyechik --> generates round keys from original key --> related key attack --> if you know one key --> derive other keys

AES inside AES improve algorithm strength, or not?

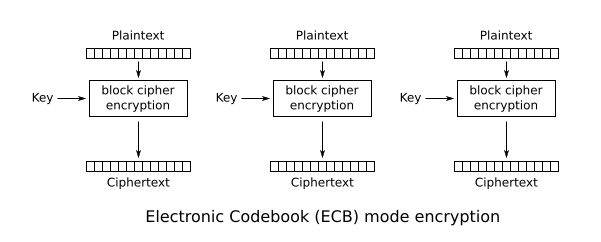

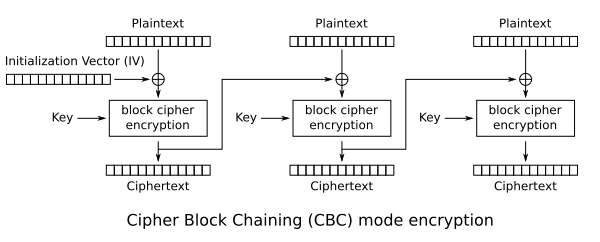

Он скорее всего имел ввиду, что CBC это алгоритм сцепления блоков, при таком подходе если поменять хоть 1 бит в первом блоке, все последующие меняются, причем кардинально. То есть буквально каждый бит из всех предшествующих блоков вносит свой вклад в шифрование следующего блока. Это считается более надежным, чем другие варианты использования AES.Процитируй, пожалуйста - не могу найти про 256cbc инфу. Это хоть в какой статье там, про AES?

Для примера вот наглядная разница между ECB и CBC

cascading AES --> can give more attack area for related key attacksAES inside AES improve algorithm strength, or not?

example --> cascading n AES-128 --> 2^(128*n) possible keys

so --> 2^(64*n) plaintext/ciphertext pairs to recover key

effective key size is reduced

effective key size = log2(2^(128*n)) - log2(2^(64*n)) = 64*n bits

increasing by n layers --> effective key size reduce proportionally