Одно дело, когда хозяин сразу создаёт сайт за клаудом, другое дело, когда он его переносит после того как осознал что лучше сделать такА если история DNS не содержит реальный IP?

Субдомены все за CloudFront

Чек заголовков почты ничего не дал, как и поиск по шодан

Что делать в такой ситуации? В какую сторону смотреть?

-

XSS.stack #1 – первый литературный журнал от юзеров форума

помогите узнать реал ip сайта!

- Автор темы Gufi

- Дата начала

Не стоит забывать и то, что рядом с сайтом может стоять smtp, который используется для рассылки по базе пользователей....

GitHub - gwen001/cloudflare-origin-ip: Try to find the origin IP of a webapp protected by Cloudflare.

Try to find the origin IP of a webapp protected by Cloudflare. - gwen001/cloudflare-origin-ip

Пол дня в Малтего просидел. Поддоменов 100 нашел. Дошел до самого первого на мой взгляд. Как и говорил BLUA, по ходу с начала был сайт создан на Клоуде. Не поймать по ходу реальный IP. У них все закрыто. Даже почты. Самому стало интересна тема. Вряд ли что то найдется.

Анекдот: Приходит Ржевский на бал, стоит попивает шампанское из своего бокала со своим другом, и осматривает публику. Вдруг к нему подходят два офицера, и говорят.... Поговаривают, что в в дамах знаток... М-дас - отвечает Ржевский. Знаете, мы с приятелем не ищем спутниц по жизни, а ищим плотских наслаждений, а хотим именно миньета. Сможете ли вы вот так с ходу, берёт ли баба в рот? Без проблем - говорит Ржевский, покажите мне на даму, а я скажу берёт она в рот или нет. Офицеры нацали потирать руки и выбирать себе дам, эта берёт ? - да, отвечал Ржевский и в течение нескольких минут офицер вёл даму на танец. А как у них вечер закончился, Ржевский уже не знал.Пол дня в Малтего просидел. Поддоменов 100 нашел. Дошел до самого первого на мой взгляд. Как и говорил BLUA, по ходу с начала был сайт создан на Клоуде. Не поймать по ходу реальный IP. У них все закрыто. Даже почты. Самому стало интересна тема. Вряд ли что то найдется.

Через неделю бал, снова та же картина, Ржевский с приятелем попивают шампанское из длинных бокалов, как тут же нарисовываются те двое офицеров, и началаи благодарить нашего героя...

Ох эта ночь....вы бы знали, что вытворяла эта дама....

А моя, а моя.....парировал другой...

Наконец разговор принял приличное русло, и один из офицеров решился спросить маестро, его секрет....

- А как вы поняли , что она берёт в рот, извольте спросить вас...

- Ну как - как, если есть рот значит берёт в рот - ответил Ржевский.

Я к тому, что нет непреступных целей, есть только те, на которые ты пока забраться не можешь. Карабкаться на них конечно же стоит, и даже полезно. Но не стоит уделять этому всё время. Лучше перелазить через маленькие, чтобы мышцы твои работали, и время от времени пытаться корабкаться на ту на которую когда то не смог залесть.

Возможно такое, что пройдёт время, твои ноги станут сильнее, а из стены из-за старости вывалиться какой-то кирпичик, и это образует зацеп за который ты сможешь зацепиться.

Да прибудет с тобой сила.

Пожалуйста, обратите внимание, что пользователь заблокирован

Давненько накидал вот такой код для схожей задачи, надеюсь поможет

key шодана надо поменять на свой. По таргету, скидывай в пм посмотрю ради развлечения

PHP:

<?php

$start = microtime(true);

$host = '100yellow.com';

function get_cookie($host){

$ch = curl_init('http://'.$host);

curl_setopt($ch, CURLOPT_RETURNTRANSFER, 1);

curl_setopt($ch, CURLOPT_HEADER, 1);

$result = curl_exec($ch);

preg_match_all('/^Set-Cookie:\s*([^;]*)/mi', $result, $matches);

$cookies = array();

foreach($matches[1] as $item) {

parse_str($item, $cookie);

$cookies = array_merge($cookies, $cookie);

}

return $cookies;

}

function fixed_gethostbyname($host) {

$ip = gethostbyname($host);

if ($ip != $host) { return $ip; }// else return false;

}

function cidr_match($ip) {

$cloud = array("103.21.244.0/22",

"103.22.200.0/22",

"103.31.4.0/22",

"104.16.0.0/12",

"108.162.192.0/18",

"131.0.72.0/22",

"141.101.64.0/18",

"162.158.0.0/15",

"172.64.0.0/13",

"173.245.48.0/20",

"188.114.96.0/20",

"190.93.240.0/20",

"197.234.240.0/22",

"198.41.128.0/17");

foreach($cloud as $cidr) {

list($subnet, $mask) = explode('/', $cidr);

if ((ip2long($ip) & ~((1 << (32 - $mask)) - 1) ) == ip2long($subnet)) {

return true;

}

continue;

}

return false;

}

$subDomainList = array("www","www2","ftp","mail", "irc",

"smtp","pop","staging", "demo", "mx", "mx2",

"stage","test","testing", "tmp",

"temp", "ns","ns2","vpn","firewall",

"ssh","content","images", "img",

"docs","doc","dl","services","api",

"erp","storage","cloud", "cdn", "encrypted",

"finance","blog","english",

"forum","forums","board","boards");

$ip = fixed_gethostbyname($host);

$ips = array();

$good = array();

if(isset($ip)){

$result = cidr_match($ip);

if($result == 'true'){

foreach($subDomainList as $subDomain) {

$ips[] = fixed_gethostbyname($subDomain.'.'.$host);

}

foreach($ips as &$ip){

$result = cidr_match($ip);

if($result != 1){

$good[] = $ip;

}

}

}

}

else{

print $host. ':' .$ip;

die();

}

$shodan = file_get_contents('https://api.shodan.io/shodan/host/search?key=efdP1hAuSjwzJ1yDcU13hj2YPQJJ8ush&query='.$host);

$shodan = json_decode($shodan);

$dns = dns_get_record($host);

print $host. PHP_EOL;

print 'dns records: '. PHP_EOL;

print_r($dns). PHP_EOL;

print 'subdomain ips: '. PHP_EOL;

print_r($good);

print 'shodan: '. PHP_EOL;

print_r($shodan). PHP_EOL;

print 'Cookie:'. PHP_EOL;

print_r(get_cookie($host));

print 'time: '.round(microtime(true) - $start, 4).' sec.';key шодана надо поменять на свой. По таргету, скидывай в пм посмотрю ради развлечения

Последнее редактирование:

- Автор темы

- Добавить закладку

- #27

Помогите с таргетом! Отблагодарю респектом и реакцией!

sms.qayqal.com

Поставил хайд чтобы сильно не палить таргет.

sms.qayqal.com

Поставил хайд чтобы сильно не палить таргет.

У вас должно быть более 30 реакций для просмотра скрытого контента.

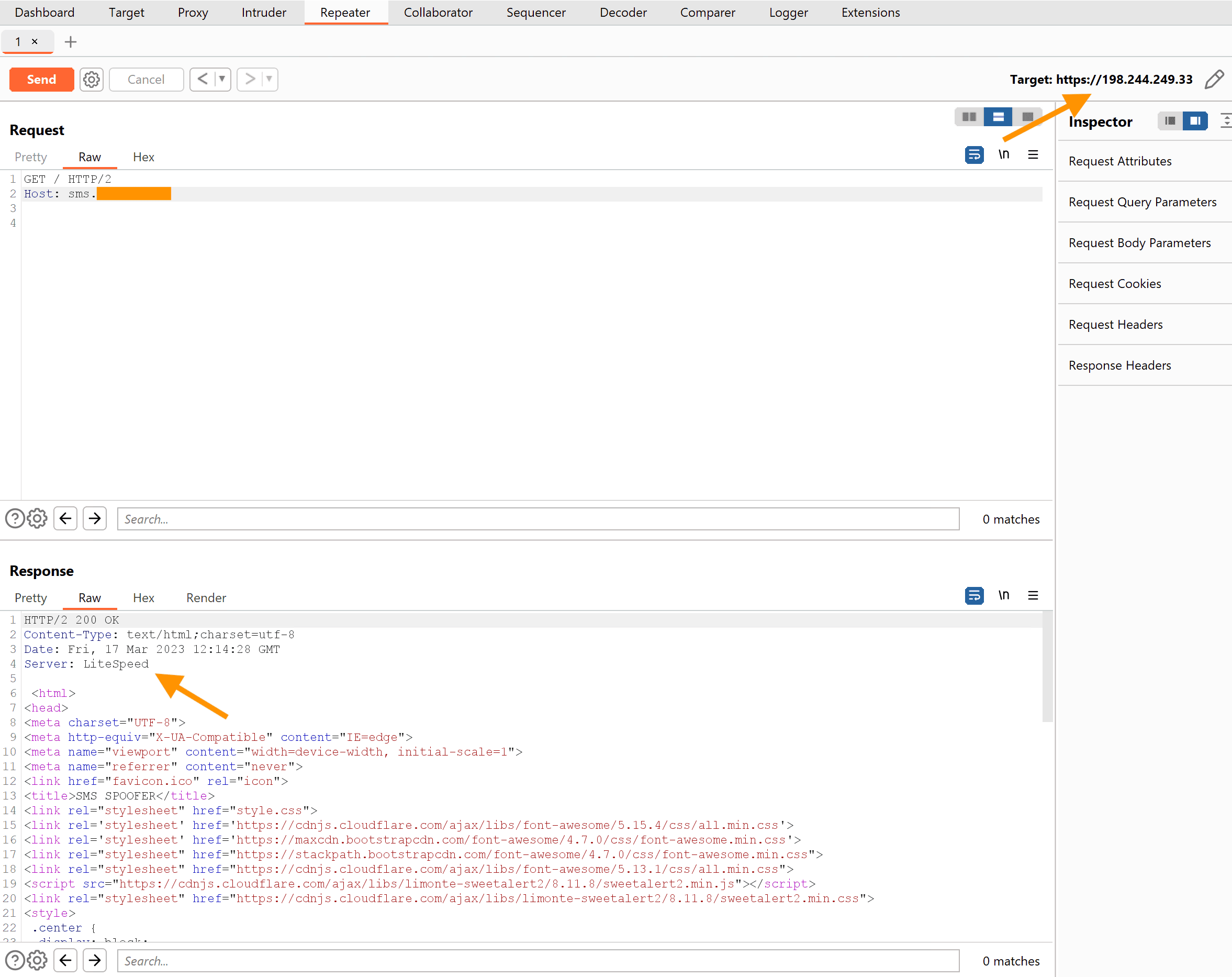

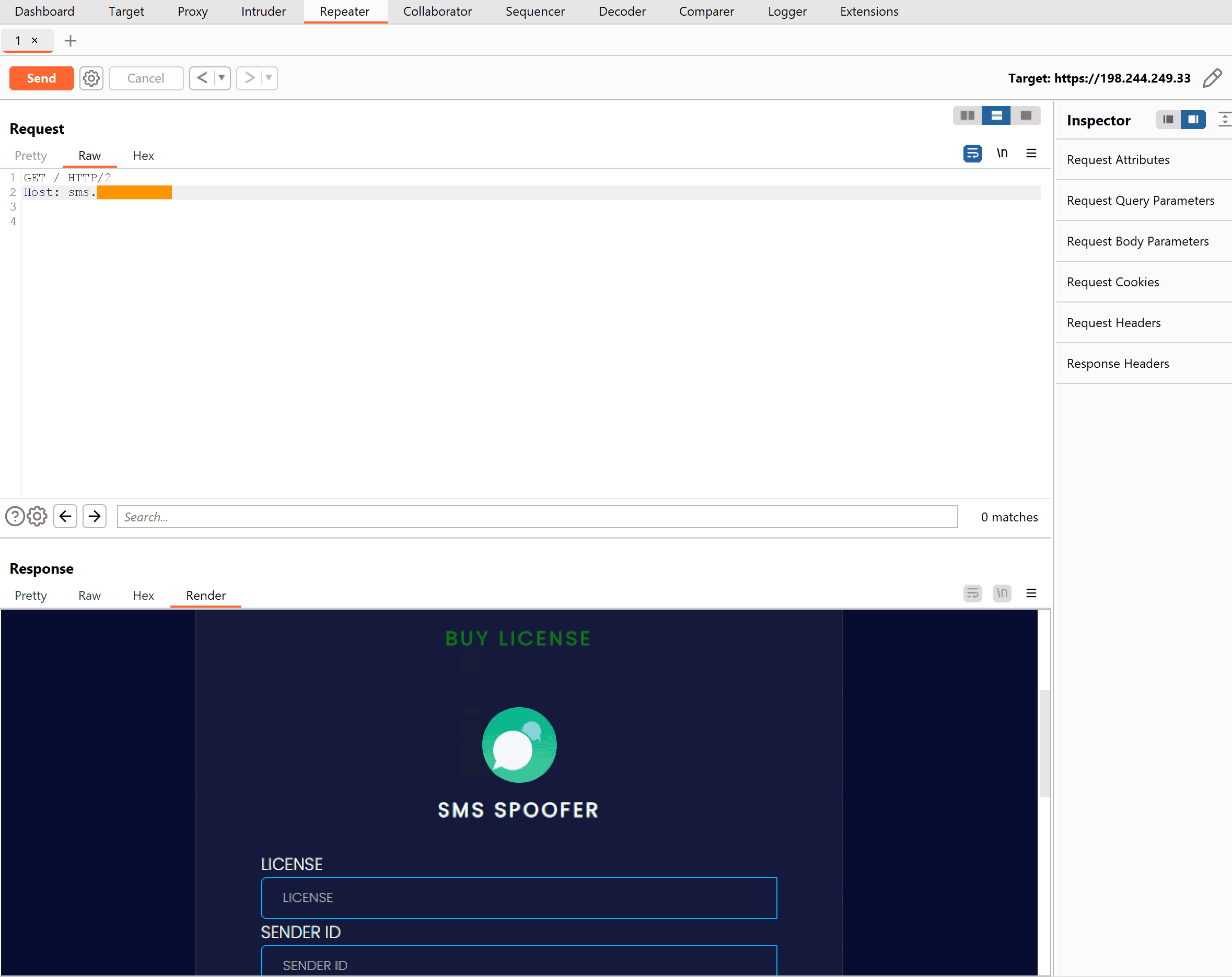

SMS SPOOFER

На главной палились как минимум два айпи, посмотри (хватит бесплатного акка на этом сервисе):Помогите с таргетом! Отблагодарю респектом и реакцией!

Скрытое содержимое Поставил хайд чтобы сильно не палить таргет.

У вас должно быть более 30 реакций для просмотра скрытого контента.

This looks interesting, thank you i been looking for something similar.попробуй эту тулзу

GitHub - gwen001/cloudflare-origin-ip: Try to find the origin IP of a webapp protected by Cloudflare.

Try to find the origin IP of a webapp protected by Cloudflare. - gwen001/cloudflare-origin-ipgithub.com

фаззингом найди поддомены, проверь стоит ли фаер на них, если нет то открываешь dnsdumpster и радуешься жизни.

1) поиск поддоменов, используя ffuf

можно использовать флаги -fc 400,401,404 (фильтрует коды) или -fs <xxx> (указываешь размер, который возвращают мертвые поддомены. в выводе их не будет)

2) проверяешь стоит ли WAF на поддомене

1) поиск поддоменов, используя ffuf

Bash:

ffuf -w wordlist.txt:FUZZ -u https://FUZZ.target.com/2) проверяешь стоит ли WAF на поддомене

Bash:

wafw00f https://dev.test.com/Юзал эту командуможно использовать флаги -fc 400,401,404 (фильтрует коды) или -fs <xxx> (указываешь размер, который возвращают мертвые поддомены. в выводе их не будет)

ffuf -w com_sub.txt:FUZZ -u https://FUZZ.target.com/ -fc 204,301,302,307,401,403,404 -fs 0 -t 100 -

mc all -timeout 10 -o results.txt

Словарь брал из SecLists/Discovery/DNS/combined_subdomains

Результатов нету, что посоветуешь?

Последнее редактирование:

Юзал эту команду

ffuf -w com_sub.txt:FUZZ -u https://FUZZ.target.com/ -fc 200,204,301,302,307,401,403,404 -ic 500 -fs 0 -t 100 -

mc all -timeout 10 -o results.txt

Словарь брал из SecLists/Discovery/DNS/combined_subdomains

Результатов нету, что посоветуешь?

GitHub - mrh0wl/Cloudmare: Cloudflare, Sucuri, Incapsula real IP tracker.

Cloudflare, Sucuri, Incapsula real IP tracker. Contribute to mrh0wl/Cloudmare development by creating an account on GitHub.

Cloudmare не помог так как домен когда создали сразу поставили Cloudflare, реальный айпи нигде не светился.лучше работает если ты апи вставишь в конфиг

Буду дальше ковырять команду и словари

ffuf -w com_sub.txt:FUZZ -u https://FUZZ.target.com/ -fc 401,403,404 -fs 0 -t 100 -mc all -timeout 10 -o results.txt

Последнее редактирование:

В моем случае таргет нигде не светил айпи, поставил сразу защиту Cloudflare, и суббдоменов просто нету :^)

Берем сначала укропа, потом кошачью жопу, 25 картошек, 17 мандовошек, ведро воды и хyй туды, охапку дров и плов готов. А теперь к делу.Помогите с таргетом! Отблагодарю респектом и реакцией!

Скрытое содержимое

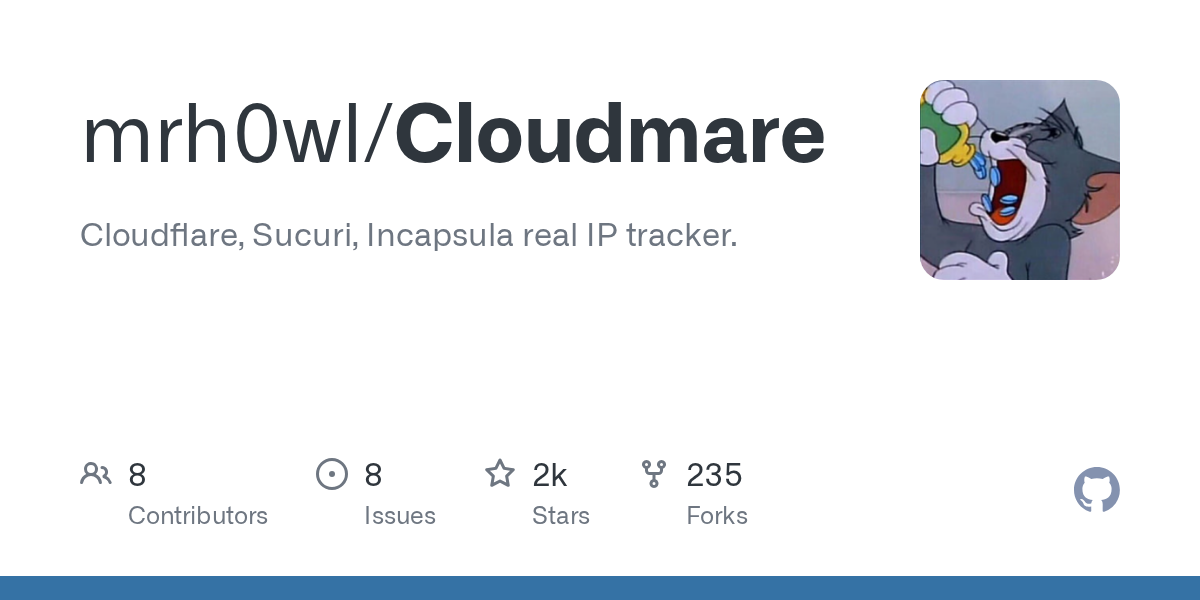

- Чекаем историю IP этого домена, можно даже на разных сайтах, коих в гугле как говна за баней по запросу "domain ip history". В данном случае я чекнул на https://viewdns.info/iphistory/.

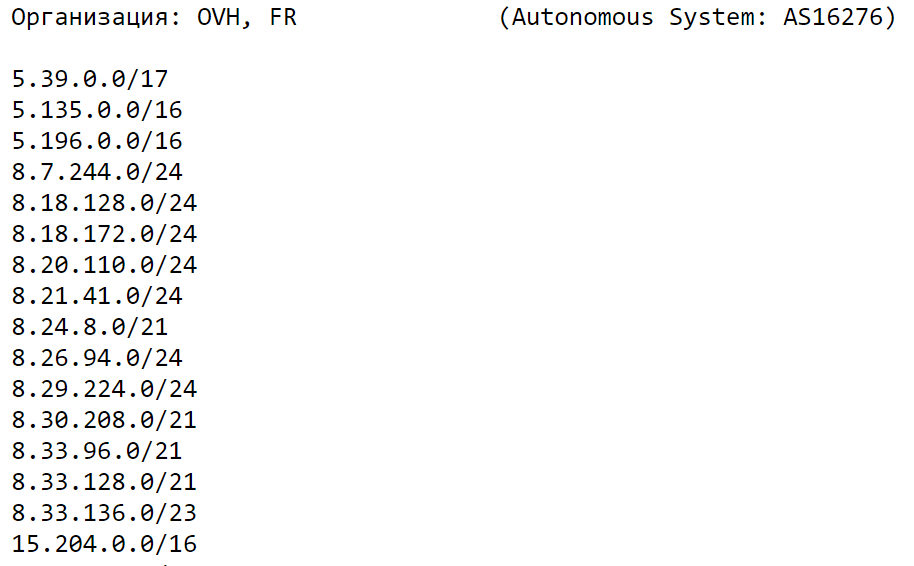

- Тут видим, что домен висел на IP адресах которые принадлежат OVH, CONTABO, SEDO, GOOGLE. NameCheap - не учитываем и чекать не будем, так как вероятность того что он продолжает хостится там с 2016 года и по сей день - крайне мала. Далее нам нужно получить список всех подсетей этих провайдеров/хостеров, поэтому идем например сюда и вбиваем там адреса из истории, в ответ получаем список подсетей провайдера.

- Копируем и сохраняем в текстовый файл. Копируем только IPv4. Нужно получить список подсетей каждого провайдера/хостера на которых светился домен. Все подсети сохранить в один текстовик.

- Запускаем MASSCAN. Сканируем эти подсети на 80 и 443 порты.

Код:

masscan -iL /etc/ips.txt -p443,80 --rate=2000 --open-only -oH /etc/result.txt- На выходе получаем чистый список IP этих провайдеров, на которых открыт 80/443 порт. В данном случае у меня насканилось 1 485 398 IP.

- Теперь нужно попытаться вручную определить имя и версию вэб-сервера таргета, ну или хотя-бы имя. Самые простые варианты - посмотреть хидеры, вызвать ошибку на сайте, попробовать чекнуть страницу 404, применить дудос. В нашем случае оказался LiteSpeed Web Server. Определить получилось вызвав 404 ошибку - https://target.com/sukablyat.html. Так же могут пригодится интересные хидеры, которые отдает реальный сервер через CloudFlare. Это все необязательно, но может упростить сам поиск. Далее объясню как и зачем это вообще нужно.

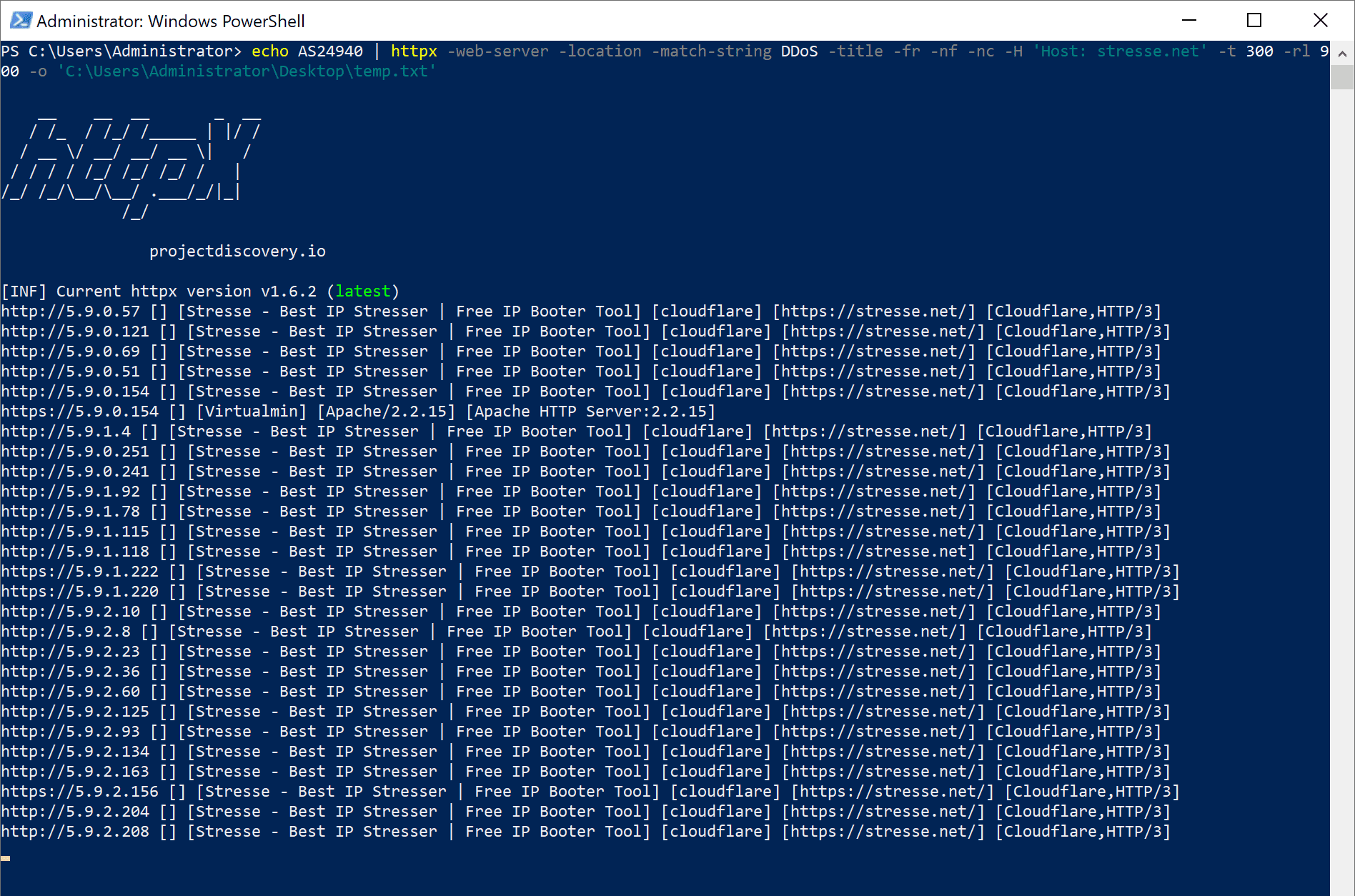

- Далее потребуется утилита httpx, с помощью которой мы будем обращаться к каждому IP через HTTP и HTTPS с хост-хидером нашего домена.

Код:

httpx -l '/etc/result.txt' -stats -si 60 -web-server -location -match-string SPOOFER -title -nf -nc -H 'Host: target.com' -t 250 -rl 750 -o '/etc/temp.txt'- -l '/etc/result.txt' - Список насканенных IP.

- -stats - показывать статистику сканирования.

- -si 60 - как часто выводить статистику, в данном случае каждые 60 секунд.

- -web-server - Определять имя вэб-сервера (Apache, Nginx, LiteSpeed и другие)

- -location - Показывать куда редиректит, если редиректит.

- -match-string SPOOFER - Отображать в результатах только те IP, на страницах которых найдено определенное слово, в нашем случае это слово SPOOFER.

- -title - Показывать заголовок/тайтл страницы.

- -nf - Отображать в результатах оба протокола HTTP/HTTPS

- -nc - Не использовать разноцветный вывод в консоли

- -H 'Host: target.com' - Хидер Host. Здесь указываем имя нашего домена/сабдомена, IP которого мы пытаемся найти.

- -t 250 - Количество потоков. Здесь все зависит от вашего сервера, на котором вы работаете. Подбирайте самостоятельно.

- -rl 750 - Максимальное количество запросов в секунду, которое может делать утилита. Рекомендуется использовать цифру в 3 раза больше, чем в потоках.

- -o '/etc/temp.txt' - Куда сохраняем результат.

Код:

__ __ __ _ __

/ /_ / /_/ /_____ | |/ /

/ __ \/ __/ __/ __ \| /

/ / / / /_/ /_/ /_/ / |

/_/ /_/\__/\__/ .___/_/|_|

/_/ v1.2.7

https://144.217.15.70 [] [Evolution Store | Home] [nginx/1.18.0 (Ubuntu)]

http://147.135.210.135 [] [Index of /] [Apache/2.4.54 (Debian)]

https://164.68.107.38 [] [Index of /] [Apache]

https://167.114.170.186 [] [Build Your Own Service Plan] [Apache]

http://167.86.70.149 [] [Amibot-Cheats] [nginx/1.14.2]

https://167.86.70.149 [] [Amibot-Cheats] [nginx/1.14.2]

http://173.212.201.141 [] [Kiwi Technology Limited] [Apache/2.4.41 (FreeBSD) OpenSSL/1.1.1d-freebsd PHP/7.4.0RC3]

https://173.212.201.141 [] [Kiwi Technology Limited] [Apache/2.4.41 (FreeBSD) OpenSSL/1.1.1d-freebsd PHP/7.4.0RC3]

https://198.244.249.33 [] [SMS SPOOFER] [LiteSpeed]

https://198.27.78.195 [] [Web Hosting Email Hosting Australian Domain Registration] [Apache/2.4.54 (CentOS)]

https://35.213.165.197 [] [SMS SPOOFER] [nginx/1.22.1]

https://51.79.255.170 [] [Map] [nginx]

https://51.81.138.126 [] [PPD EZ LiPo RC products, Custom billet products for Toyota Tundra, custom CNC products design, modeling, and programming consultant.] [Apache/2.4.38 (Debian)]

https://54.38.210.117 [] [Web Hosting, Email Hosting and UK Domain Registration] [Apache/2.4.54 (CentOS)]

https://54.38.210.119 [] [Email Hosting NZ Domain Registration] [Apache/2.4.54 (CentOS)]

http://92.222.232.208 [] [Undetected No Recoil Macros 🥇 Top Macros/Scripts Since 2016 🥇 Legit-Helpers.com] [Apache/2.4.54 (Debian)]

https://94.23.218.135 [] [SMS SPOOFER] [Apache/2.2.16 (Debian)]- Получаем вот такой вывод, в котором отображены все IP при обращении к которым с нашим хост-хидером httpx детектит на странице слово SPOOFER. В данном случае у нас нашлось три IP адреса, при обращении к которым с хост-хидером target.com открывается наш сайт, это видно по тайтлу страницы - SMS SPOOFER.

Код:

https://198.244.249.33 [] [SMS SPOOFER] [LiteSpeed]

https://35.213.165.197 [] [SMS SPOOFER] [nginx/1.22.1]

https://94.23.218.135 [] [SMS SPOOFER] [Apache/2.2.16 (Debian)]- Теперь понятно зачем надо было попробовать определить вэб-сервер и по возможности его версию, напрямую через CloudFlare? Если не понятно, то часто бывает так что один и тот же сайт размещен на разных серверах, с разными конфигами и вэб-серверами, делается это по самым разным причинам, углубляться в объяснении которых я здесь не буду. В итоге в результатах вы можете получить и 10 одинаковых сайтов, которые висят у разных хостеров, на серверах с разными конфигурациями, и что-бы понять какой из них проксируется через CloudFlare - есть два варианта.

- Сравнивать по имени/версии вэб-сервера, по каким-то необычным хидерам/кукам.

- Дудос! Бьешь каждый IP с хост-хидером таргета, и смотришь - упал он или нет. Либо льешь TCP/UDP на 443/80 порт, и так же чекаешь, лег сайт или нет.

В таком случае можно попробовать сканить подсети всех крупных и популярных хостеров, или в крайнем случае весь мир, и чекать вышеописанным методом. В самой утилите httpx еще много разных фич, читайте, изучайте официальный мануал на гитхабе.В моем случае таргет нигде не светил айпи, поставил сразу защиту Cloudflare, и суббдоменов просто нету :^)

- P.S. Если по какой-либо причине нет возможности юзать masscan, то можно обойтись без него. В таком случае в самой httpx можно просто указать номер AS хостера и утилита будет сканить все IP адреса в этой AS. Минус данного метода в том, что сканирование в таком случае занимает в 3-5 раз больше времени чем с использованием masscan. Пример команды:

Код:echo AS12345 | httpx -stats -si 60 -web-server -location -match-string SPOOFER -title -nf -nc -H 'Host: target.com' -t 250 -rl 750 -o '/etc/temp.txt'

- P.P.S. Если вы решили юзать скан через саму httpx с указанием номера AS, то есть нюанс: список подсетей из AS утилита граббит с сайта разработчиков, поэтому вам нужно зарегистрироваться на их сайте cloud.projectdiscovery.io и получить бесплатный API ключ, после чего вбить его (авторизоваться) в самой утилите httpx через ключ -auth. Авторизация проходится единоразово, каждый раз это не нужно делать, поскольку API ключ сохраняется в настройках утилиты. Если же вы не хотите иметь дело с их API, то есть вариант проще, получаете список всех подсетей нужного вам хостера/провайдера, сохраняете их например в targets.txt и юзаете HTTPX таким образом:

Код:cat '/home/targtes.txt' | httpx -stats -si 60 -web-server -location -match-string SPOOFER -title -nf -nc -H 'Host: target.com' -t 250 -rl 750 -o '/etc/temp.txt'

- P.P.P.S. Множество серверов настроены таким образом, что при обращении к ним с host-хидером вашего домена они будут редиректить на этот самый домен, тем самым создавая ложно-положительный результат и в логах вы будете видеть много IP адресов при обращении к которым будет детектится сайт который вы ищите. Выглядит это примерно так:

- То есть, нас попросту редиректит на адрес домена который мы ищем, и который спрятан за CloudFlare, поэтому в логах мы видим кучу детектов вэб-серверов с именем cloudflare. Что-бы избавиться от этого дерьма, просто добавляем к нашей команде -fe cloudflare, в результате чего в логах мы будем видеть все строки кроме тех в которых есть cloudflare. Это зачастую значительно облегчает поиск и помогало лично мне неоднократно, поскольку теперь в логах мы увидим только те IP адреса, при обращении к которым мы получаем 200 код (а не редирект) и детект искомого слова на странице. Помимо всего вышесказанного рекомендую для детекта не юзать слова из тайтла страницы, лучше попробуйте использовать контактные данные с главной страницы сайта, например почту или любое другое специфичное слово которое крайне редко встречается на других сайтах.

- P.P.P.P.S. Разумеется можно искать слово не только на главной но и на любой другой странице сайта. Просто добавьте страницу через ключ -path, например: -path pizdec.php или -path pages/sukablyat.php или -path home/pages/.

- В этом деле главное понять у какого хостера может хостится сайт который мы ищем, для того что-бы максимально сузить "зону поиска" и не сканить весь мир. Поэтому помимо истории IP домена нужно смотреть поддомены (если они есть), различные записи домена, NS-сервера и так далее и тому подобное.

Последнее редактирование:

Нюхни Riskq

- Автор темы

- Добавить закладку

- #37

Спасибо!Берем сначала укропа, потом кошачью жопу, 25 картошек, 17 мандовошек, ведро воды и хyй туды, охапку дров и плов готов. А теперь к делу.

Посмотреть вложение 53235

- Чекаем историю IP этого домена, можно даже на разных сайтах, коих в гугле как говна за баней по запросу "domain ip history". В данном случае я чекнул на https://viewdns.info/iphistory/.

Посмотреть вложение 53237

- Тут видим, что домен висел на IP адресах которые принадлежат OVH, CONTABO, SEDO, GOOGLE. NameCheap - не учитываем и чекать не будем, так как вероятность того что он продолжает хостится там с 2016 года и по сей день - крайне мала. Далее нам нужно получить список всех подсетей этих провайдеров/хостеров, поэтому идем например сюда и вбиваем там адреса из истории, в ответ получаем список подсетей провайдера.

- Копируем и сохраняем в текстовый файл. Копируем только IPv4. Нужно получить список подсетей каждого провайдера/хостера на которых светился домен. Все подсети сохранить в один текстовик.

- Запускаем MASSCAN. Сканируем эти подсети на 80 и 443 порты.

Код:masscan -iL /etc/ips.txt -p443,80 --rate=2000 --open-only -oH /etc/result.txt

- На выходе получаем чистый список IP этих провайдеров, на которых открыт 80/443 порт. В данном случае у меня насканилось 1 485 398 IP.

- Теперь нужно попытаться вручную определить имя и версию вэб-сервера таргета, ну или хотя-бы имя. Самые простые варианты - посмотреть хидеры, вызвать ошибку на сайте, попробовать чекнуть страницу 404, применить дудос. В нашем случае оказался LiteSpeed Web Server. Определить получилось вызвав 404 ошибку - https://target.com/sukablyat.html. Так же могут пригодится интересные хидеры, которые отдает реальный сервер через CloudFlare. Это все необязательно, но может упростить сам поиск. Далее объясню как и зачем это вообще нужно.

- Далее потребуется утилита httpx, с помощью которой мы будем обращаться к каждому IP через HTTP и HTTPS с хост-хидером нашего домена.

Код:httpx -l '/etc/result.txt' -web-server -location -match-string SPOOFER -title -nf -nc -H 'Host: target.com' -t 250 -rl 750 -o '/etc/temp.txt'

- -l '/etc/result.txt' - Список насканенных IP.

- -web-server - Определять имя вэб-сервера (Apache, Nginx, LiteSpeed и другие)

- -location - Показывать куда редиректит, если редиректит.

- -match-string SPOOFER - Отображать в результатах только те IP, на страницах которых найдено определенное слово, в нашем случае это слово SPOOFER.

- -title - Показывать заголовок/тайтл страницы.

- -nf - Отображать в результатах оба протокола HTTP/HTTPS

- -nc - Не использовать разноцветный вывод в консоли

- -H 'Host: target.com' - Хидер Host. Здесь указываем имя нашего домена/сабдомена, IP которого мы пытаемся найти.

- -t 250 - Количество потоков. Здесь все зависит от вашего сервера, на котором вы работаете. Подбирайте самостоятельно.

- -rl 750 - Максимальное количество запросов в секунду, которое может делать утилита. Рекомендуется использовать цифру в 3 раза больше, чем в потоках.

- -o '/etc/temp.txt' - Куда сохраняем результат.

Код:__ __ __ _ __ / /_ / /_/ /_____ | |/ / / __ \/ __/ __/ __ \| / / / / / /_/ /_/ /_/ / | /_/ /_/\__/\__/ .___/_/|_| /_/ v1.2.7 https://144.217.15.70 [] [Evolution Store | Home] [nginx/1.18.0 (Ubuntu)] http://147.135.210.135 [] [Index of /] [Apache/2.4.54 (Debian)] https://164.68.107.38 [] [Index of /] [Apache] https://167.114.170.186 [] [Build Your Own Service Plan] [Apache] http://167.86.70.149 [] [Amibot-Cheats] [nginx/1.14.2] https://167.86.70.149 [] [Amibot-Cheats] [nginx/1.14.2] http://173.212.201.141 [] [Kiwi Technology Limited] [Apache/2.4.41 (FreeBSD) OpenSSL/1.1.1d-freebsd PHP/7.4.0RC3] https://173.212.201.141 [] [Kiwi Technology Limited] [Apache/2.4.41 (FreeBSD) OpenSSL/1.1.1d-freebsd PHP/7.4.0RC3] https://198.244.249.33 [] [SMS SPOOFER] [LiteSpeed] https://198.27.78.195 [] [Web Hosting Email Hosting Australian Domain Registration] [Apache/2.4.54 (CentOS)] https://35.213.165.197 [] [SMS SPOOFER] [nginx/1.22.1] https://51.79.255.170 [] [Map] [nginx] https://51.81.138.126 [] [PPD EZ LiPo RC products, Custom billet products for Toyota Tundra, custom CNC products design, modeling, and programming consultant.] [Apache/2.4.38 (Debian)] https://54.38.210.117 [] [Web Hosting, Email Hosting and UK Domain Registration] [Apache/2.4.54 (CentOS)] https://54.38.210.119 [] [Email Hosting NZ Domain Registration] [Apache/2.4.54 (CentOS)] http://92.222.232.208 [] [Undetected No Recoil Macros 🥇 Top Macros/Scripts Since 2016 🥇 Legit-Helpers.com] [Apache/2.4.54 (Debian)] https://94.23.218.135 [] [SMS SPOOFER] [Apache/2.2.16 (Debian)]

- Получаем вот такой вывод, в котором отображены все IP при обращении к которым с нашим хост-хидером httpx детектит на странице слово SPOOFER. В данном случае у нас нашлось три IP адреса, при обращении к которым с хост-хидером target.com открывается наш сайт, это видно по тайтлу страницы - SMS SPOOFER.

Код:https://198.244.249.33 [] [SMS SPOOFER] [LiteSpeed] https://35.213.165.197 [] [SMS SPOOFER] [nginx/1.22.1] https://94.23.218.135 [] [SMS SPOOFER] [Apache/2.2.16 (Debian)]

- Теперь понятно зачем надо было попробовать определить вэб-сервер и по возможности его версию, напрямую через CloudFlare? Если не понятно, то часто бывает так что один и тот же сайт размещен на разных серверах, с разными конфигами и вэб-серверами, делается это по самым разным причинам, углубляться в объяснении которых я здесь не буду. В итоге в результатах вы можете получить и 10 одинаковых сайтов, которые висят у разных хостеров, на серверах с разными конфигурациями, и что-бы понять какой из них проксируется через CloudFlare - есть два варианта.

Посмотреть вложение 53241

- Сравнивать по имени/версии вэб-сервера, по каким-то необычным хидерам/кукам.

- Дудос! Бьешь каждый IP с хост-хидером таргета, и смотришь - упал он или нет. Либо льешь TCP/UDP на 443/80 порт, и так же чекаешь, лег сайт или нет.

Посмотреть вложение 53242

В таком случае можно попробовать сканить подсети всех крупных и популярных хостеров, или в крайнем случае весь мир, и чекать вышеописанным методом. В самой утилите httpx еще много разных фич, читайте, изучайте официальный мануал на гитхабе.

Даже если я подключаюсь к сайту через imperva по ip и добавляю заголовок хоста, выводится 404 not found. Любое решение?Берем сначала укропа, потом кошачью жопу, 25 картошек, 17 мандовошек, ведро воды и хyй туды, охапку дров и плов готов. А теперь к делу.

Посмотреть вложение 53235

- Чекаем историю IP этого домена, можно даже на разных сайтах, коих в гугле как говна за баней по запросу "domain ip history". В данном случае я чекнул на https://viewdns.info/iphistory/.

Посмотреть вложение 53237

- Тут видим, что домен висел на IP адресах которые принадлежат OVH, CONTABO, SEDO, GOOGLE. NameCheap - не учитываем и чекать не будем, так как вероятность того что он продолжает хостится там с 2016 года и по сей день - крайне мала. Далее нам нужно получить список всех подсетей этих провайдеров/хостеров, поэтому идем например сюда и вбиваем там адреса из истории, в ответ получаем список подсетей провайдера.

- Копируем и сохраняем в текстовый файл. Копируем только IPv4. Нужно получить список подсетей каждого провайдера/хостера на которых светился домен. Все подсети сохранить в один текстовик.

- Запускаем MASSCAN. Сканируем эти подсети на 80 и 443 порты.

Код:masscan -iL /etc/ips.txt -p443,80 --rate=2000 --open-only -oH /etc/result.txt

- На выходе получаем чистый список IP этих провайдеров, на которых открыт 80/443 порт. В данном случае у меня насканилось 1 485 398 IP.

- Теперь нужно попытаться вручную определить имя и версию вэб-сервера таргета, ну или хотя-бы имя. Самые простые варианты - посмотреть хидеры, вызвать ошибку на сайте, попробовать чекнуть страницу 404, применить дудос. В нашем случае оказался LiteSpeed Web Server. Определить получилось вызвав 404 ошибку - https://target.com/sukablyat.html. Так же могут пригодится интересные хидеры, которые отдает реальный сервер через CloudFlare. Это все необязательно, но может упростить сам поиск. Далее объясню как и зачем это вообще нужно.

- Далее потребуется утилита httpx, с помощью которой мы будем обращаться к каждому IP через HTTP и HTTPS с хост-хидером нашего домена.

Код:httpx -l '/etc/result.txt' -web-server -location -match-string SPOOFER -title -nf -nc -H 'Host: target.com' -t 250 -rl 750 -o '/etc/temp.txt'

- -l '/etc/result.txt' - Список насканенных IP.

- -web-server - Определять имя вэб-сервера (Apache, Nginx, LiteSpeed и другие)

- -location - Показывать куда редиректит, если редиректит.

- -match-string SPOOFER - Отображать в результатах только те IP, на страницах которых найдено определенное слово, в нашем случае это слово SPOOFER.

- -title - Показывать заголовок/тайтл страницы.

- -nf - Отображать в результатах оба протокола HTTP/HTTPS

- -nc - Не использовать разноцветный вывод в консоли

- -H 'Host: target.com' - Хидер Host. Здесь указываем имя нашего домена/сабдомена, IP которого мы пытаемся найти.

- -t 250 - Количество потоков. Здесь все зависит от вашего сервера, на котором вы работаете. Подбирайте самостоятельно.

- -rl 750 - Максимальное количество запросов в секунду, которое может делать утилита. Рекомендуется использовать цифру в 3 раза больше, чем в потоках.

- -o '/etc/temp.txt' - Куда сохраняем результат.

Код:__ __ __ _ __ / /_ / /_/ /_____ | |/ / / __ \/ __/ __/ __ \| / / / / / /_/ /_/ /_/ / | /_/ /_/\__/\__/ .___/_/|_| /_/ v1.2.7 https://144.217.15.70 [] [Evolution Store | Home] [nginx/1.18.0 (Ubuntu)] http://147.135.210.135 [] [Index of /] [Apache/2.4.54 (Debian)] https://164.68.107.38 [] [Index of /] [Apache] https://167.114.170.186 [] [Build Your Own Service Plan] [Apache] http://167.86.70.149 [] [Amibot-Cheats] [nginx/1.14.2] https://167.86.70.149 [] [Amibot-Cheats] [nginx/1.14.2] http://173.212.201.141 [] [Kiwi Technology Limited] [Apache/2.4.41 (FreeBSD) OpenSSL/1.1.1d-freebsd PHP/7.4.0RC3] https://173.212.201.141 [] [Kiwi Technology Limited] [Apache/2.4.41 (FreeBSD) OpenSSL/1.1.1d-freebsd PHP/7.4.0RC3] https://198.244.249.33 [] [SMS SPOOFER] [LiteSpeed] https://198.27.78.195 [] [Web Hosting Email Hosting Australian Domain Registration] [Apache/2.4.54 (CentOS)] https://35.213.165.197 [] [SMS SPOOFER] [nginx/1.22.1] https://51.79.255.170 [] [Map] [nginx] https://51.81.138.126 [] [PPD EZ LiPo RC products, Custom billet products for Toyota Tundra, custom CNC products design, modeling, and programming consultant.] [Apache/2.4.38 (Debian)] https://54.38.210.117 [] [Web Hosting, Email Hosting and UK Domain Registration] [Apache/2.4.54 (CentOS)] https://54.38.210.119 [] [Email Hosting NZ Domain Registration] [Apache/2.4.54 (CentOS)] http://92.222.232.208 [] [Undetected No Recoil Macros 🥇 Top Macros/Scripts Since 2016 🥇 Legit-Helpers.com] [Apache/2.4.54 (Debian)] https://94.23.218.135 [] [SMS SPOOFER] [Apache/2.2.16 (Debian)]

- Получаем вот такой вывод, в котором отображены все IP при обращении к которым с нашим хост-хидером httpx детектит на странице слово SPOOFER. В данном случае у нас нашлось три IP адреса, при обращении к которым с хост-хидером target.com открывается наш сайт, это видно по тайтлу страницы - SMS SPOOFER.

Код:https://198.244.249.33 [] [SMS SPOOFER] [LiteSpeed] https://35.213.165.197 [] [SMS SPOOFER] [nginx/1.22.1] https://94.23.218.135 [] [SMS SPOOFER] [Apache/2.2.16 (Debian)]

- Теперь понятно зачем надо было попробовать определить вэб-сервер и по возможности его версию, напрямую через CloudFlare? Если не понятно, то часто бывает так что один и тот же сайт размещен на разных серверах, с разными конфигами и вэб-серверами, делается это по самым разным причинам, углубляться в объяснении которых я здесь не буду. В итоге в результатах вы можете получить и 10 одинаковых сайтов, которые висят у разных хостеров, на серверах с разными конфигурациями, и что-бы понять какой из них проксируется через CloudFlare - есть два варианта.

Посмотреть вложение 53241

- Сравнивать по имени/версии вэб-сервера, по каким-то необычным хидерам/кукам.

- Дудос! Бьешь каждый IP с хост-хидером таргета, и смотришь - упал он или нет. Либо льешь TCP/UDP на 443/80 порт, и так же чекаешь, лег сайт или нет.

Посмотреть вложение 53242

В таком случае можно попробовать сканить подсети всех крупных и популярных хостеров, или в крайнем случае весь мир, и чекать вышеописанным методом. В самой утилите httpx еще много разных фич, читайте, изучайте официальный мануал на гитхабе.

ip совпадает на 100%. я проверял через ддос

Красиво излагаете сэр. А главное на мой взгляд правдивоЯ к тому, что нет непреступных целей, есть только те, на которые ты пока забраться не можешь. Карабкаться на них конечно же стоит, и даже полезно. Но не стоит уделять этому всё время. Лучше перелазить через маленькие, чтобы мышцы твои работали, и время от времени пытаться корабкаться на ту на которую когда то не смог залесть.

Возможно такое, что пройдёт время, твои ноги станут сильнее, а из стены из-за старости вывалиться какой-то кирпичик, и это образует зацеп за который ты сможешь зацепиться.

Look for a history of DNS records, there are few sites for it.