Пожалуйста, обратите внимание, что пользователь заблокирован

Привет мой юный читатель. Как мы все уже знаем, с последними обновлениями Windows Defender начал блокировать обычный .sfx архив созданный в последней версии winrar. А так же хром блокирует файл при скачивании, ставя красную метку на файл с кнопкой "Discard".

В этой статье я покажу как обойти это без особых танцев с бубном.

Тестирование будет происходить на оффициальной Windows 11 с утсановленным Windows Defender и последней версией Chrome скаченной с официальной страницы гугла.

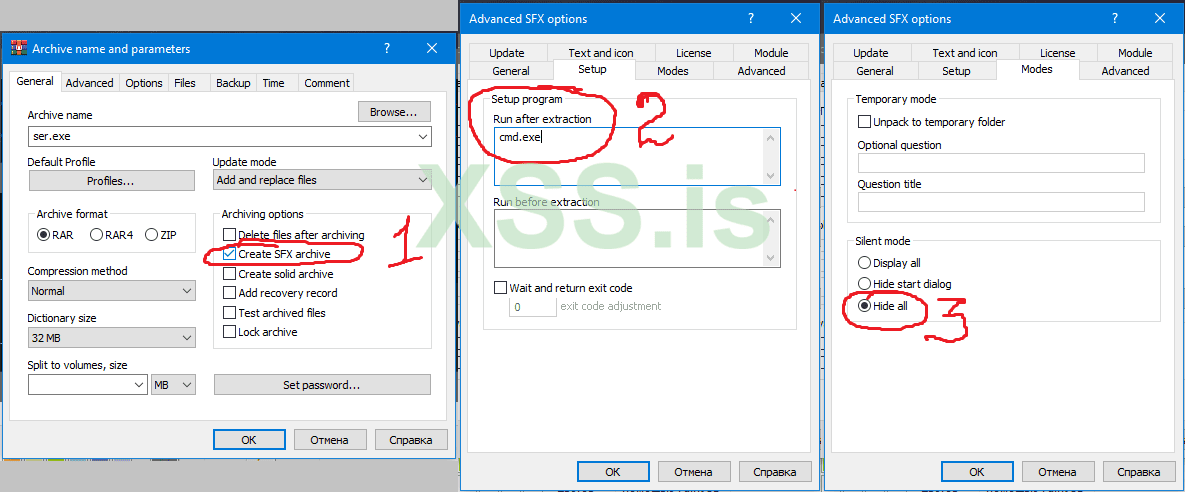

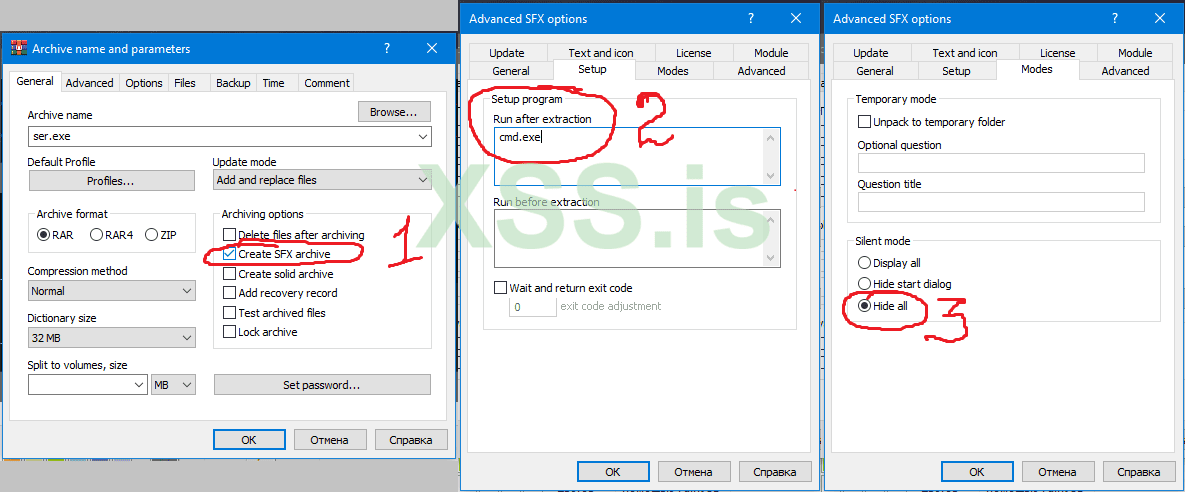

И так, создаем архив sfx с обычным вызовом cmd.exe

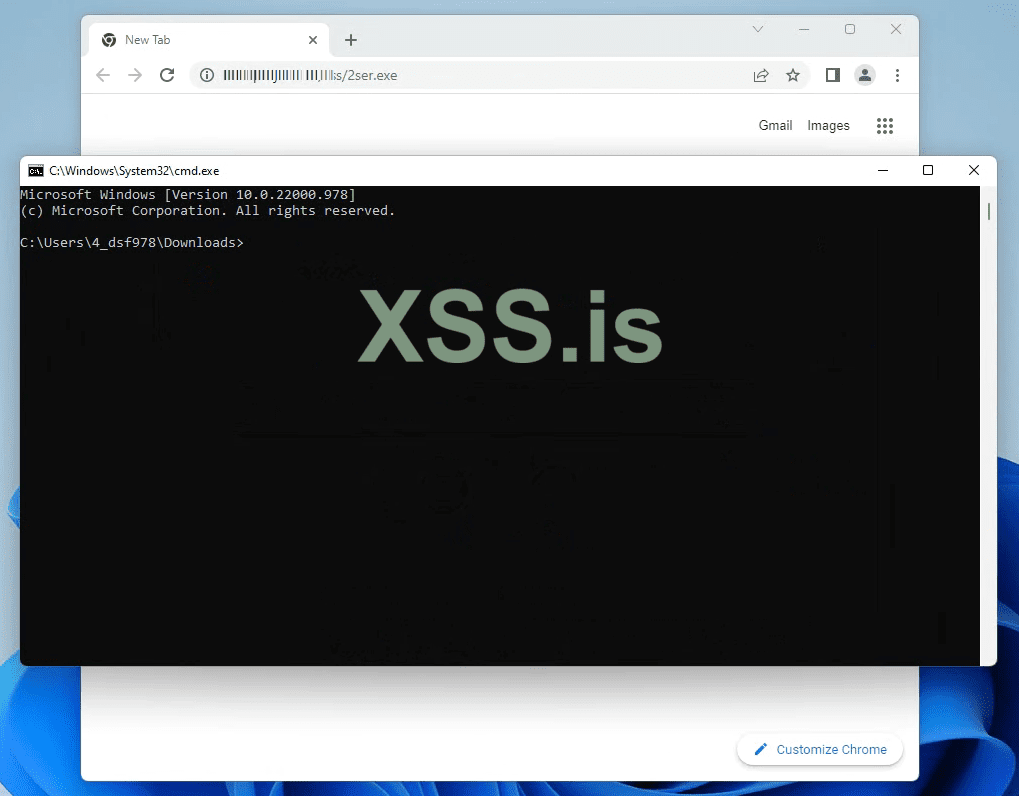

У нас получается файл ser.exe (наш созданный sfx), при запуске которого открывается cmd.exe

Заливаем этот файл на хостинг или на сайт с которого он будет качаться. У меня есть свой сайт и я его залью туда.

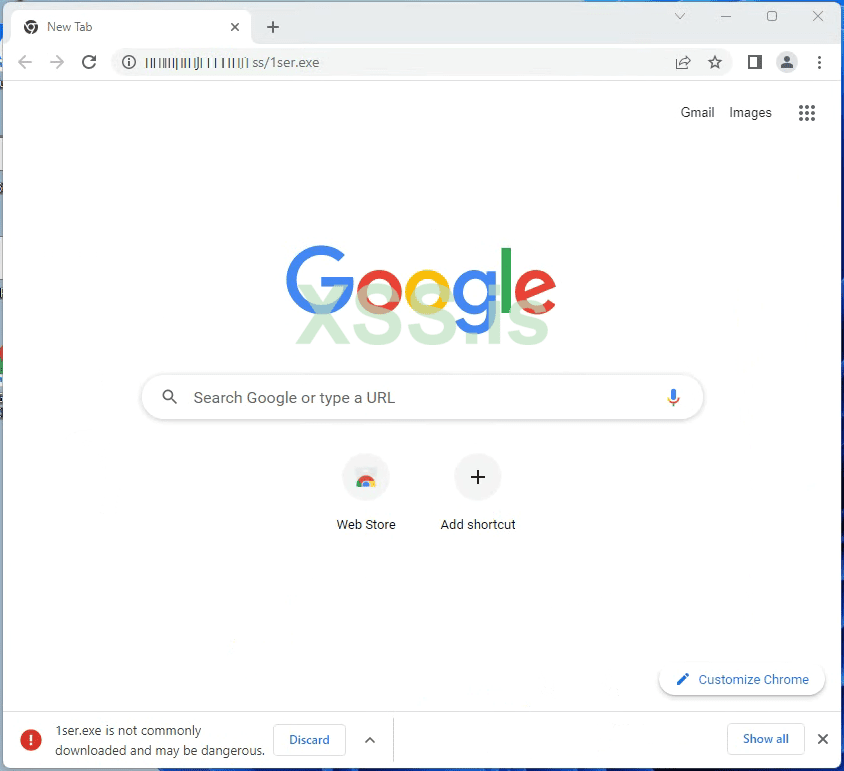

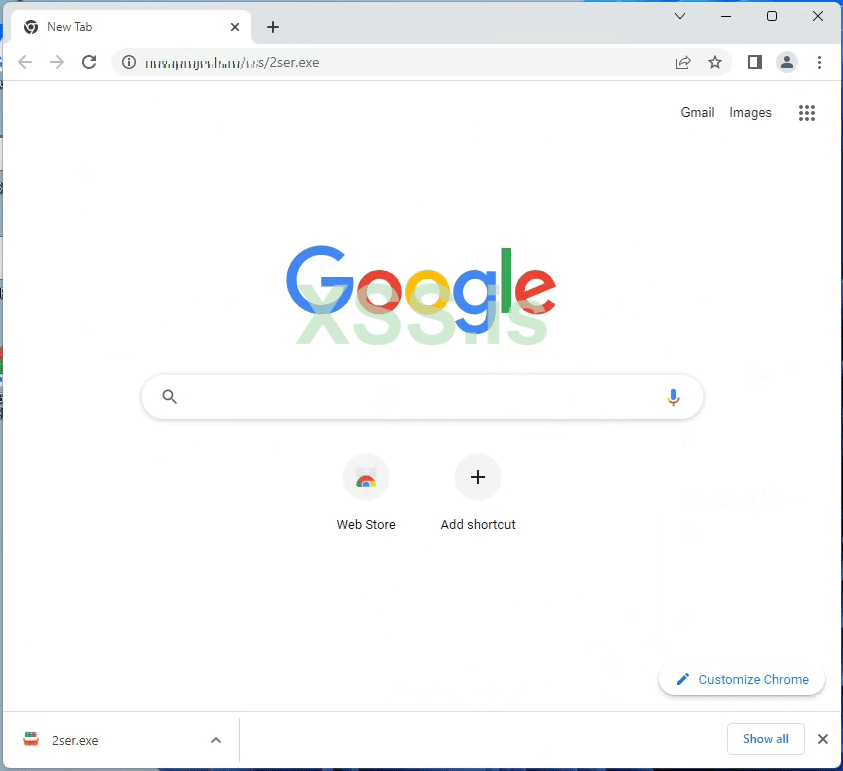

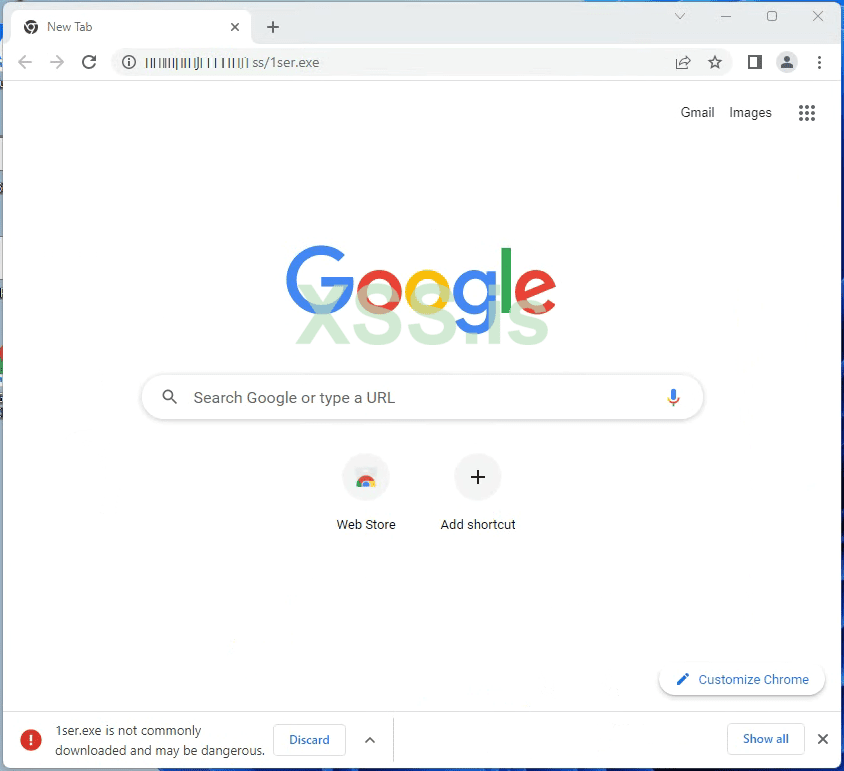

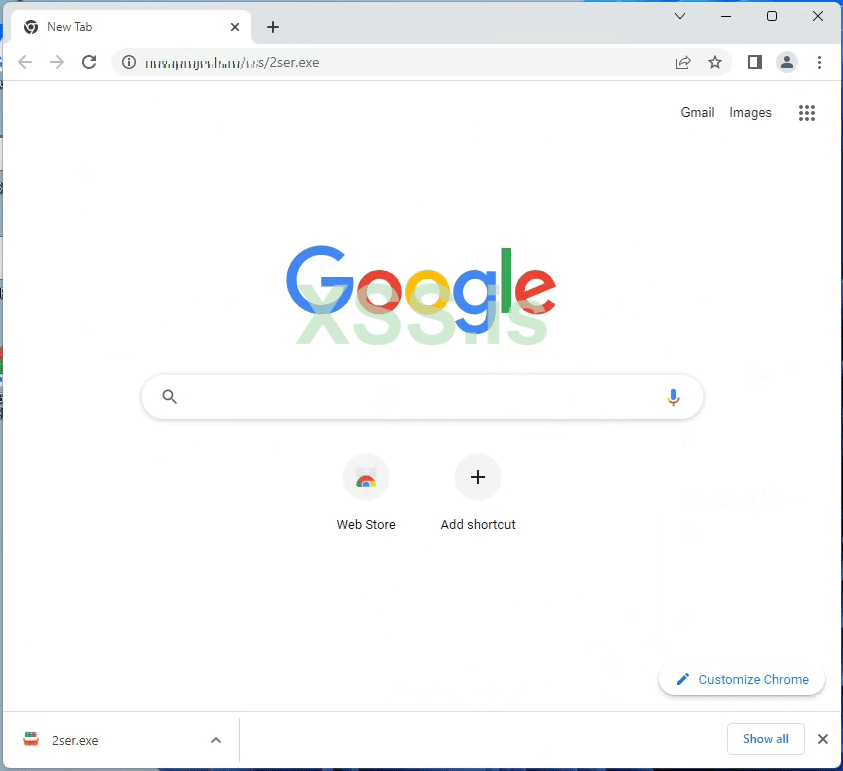

Залили? Проверяем. Вставляем прямую ссылку на файл в браузер и видим

А Windows Defender, если он включен, тут же удаляет файл без возможности запуска.

И так, если нет питона, устанавливаем. Я поставил версию 3.10 с официального сайта.

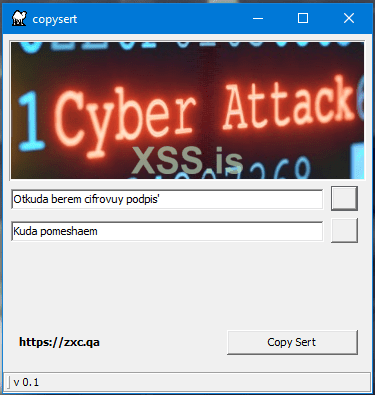

Качаем скрипт: copysert.py

Ложим его в папку C:\zxc\copysert.py

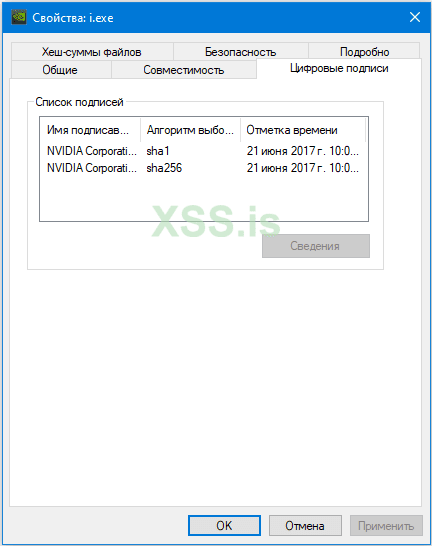

Ложим в папку zxc, рядом со скриптом любой exe с которого хотим скопировать сертификат. Я буду использовать драйвера от алчного, проприетарного ПО, Nvidia (i.exe).

Выглядеть это должно так

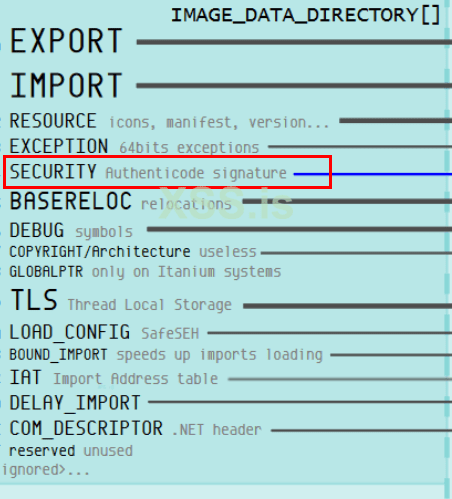

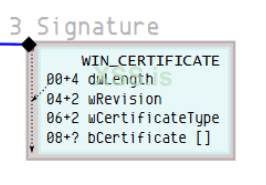

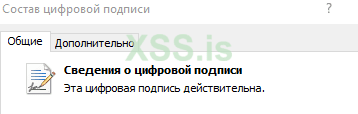

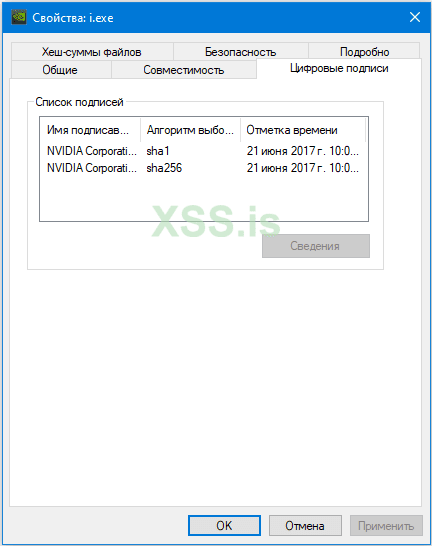

У файла i.exe обязательно должена быть цифровая подпись. Глянуть можно тут

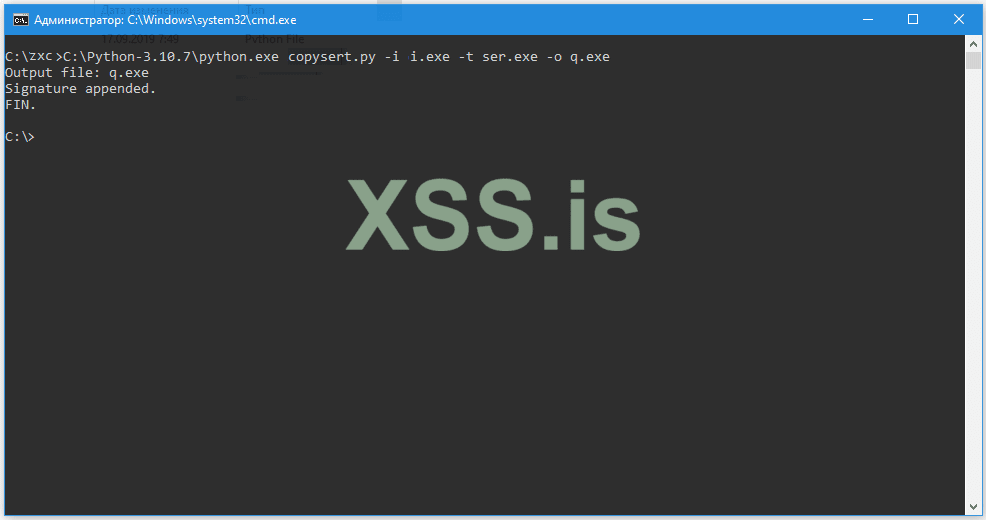

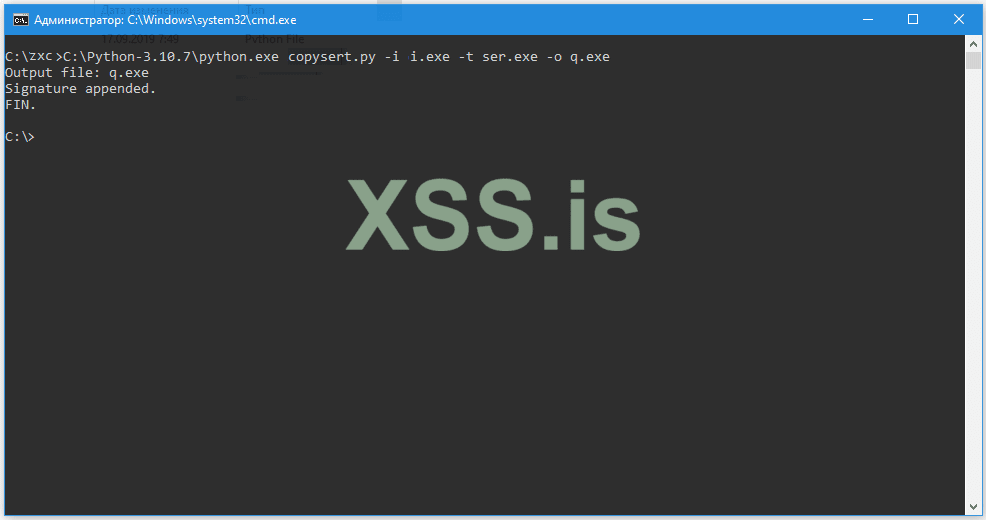

Запускаем скрипт copysert.py с такими параметрами и при удачном выполнении увидим следующее

copysert.py - скрипт

i.exe - файл откуда тащим сертификат.

ser.exe - исходный файл на который копируем сертификат.

q.exe - файл, который получаем на выходе. он будет иметь сертификат такой как у i.exe

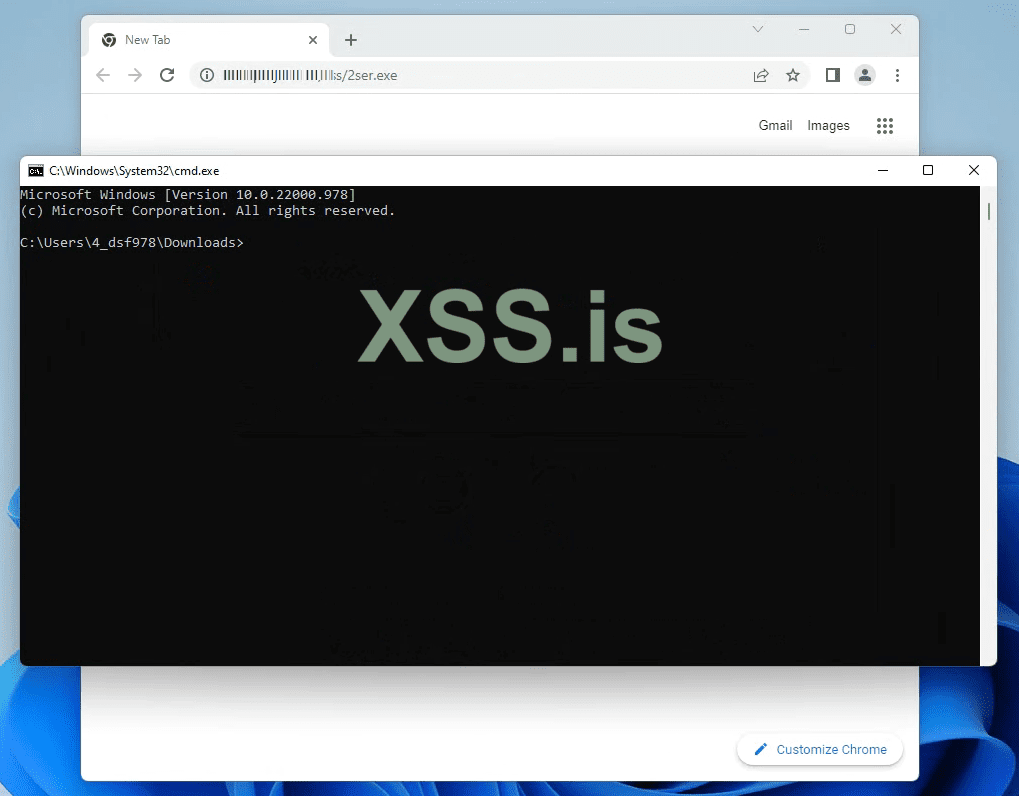

Проверяем. Переименовываем файл q.exe в 2ser.exe, заливаем на наш хостинг\сайт и пробуем скачать. Видими

Файл успешно скачался без каких либо алертов и блокировок. Windows Defender в этот момент полностью включен и обновлен.

Пробуем запустить и видим

Все запустилось без каких либо алертов и блокировок.

Таким образом, мимикрируя под разный легитимный софт, можно легко обходить проверки автоматического анализа файлов.

Написано и Взято с Языка Хакера - https://zxc.qa

В этой статье я покажу как обойти это без особых танцев с бубном.

Тестирование будет происходить на оффициальной Windows 11 с утсановленным Windows Defender и последней версией Chrome скаченной с официальной страницы гугла.

И так, создаем архив sfx с обычным вызовом cmd.exe

У нас получается файл ser.exe (наш созданный sfx), при запуске которого открывается cmd.exe

Заливаем этот файл на хостинг или на сайт с которого он будет качаться. У меня есть свой сайт и я его залью туда.

Залили? Проверяем. Вставляем прямую ссылку на файл в браузер и видим

А Windows Defender, если он включен, тут же удаляет файл без возможности запуска.

И так, если нет питона, устанавливаем. Я поставил версию 3.10 с официального сайта.

Качаем скрипт: copysert.py

Ложим его в папку C:\zxc\copysert.py

Ложим в папку zxc, рядом со скриптом любой exe с которого хотим скопировать сертификат. Я буду использовать драйвера от алчного, проприетарного ПО, Nvidia (i.exe).

Выглядеть это должно так

У файла i.exe обязательно должена быть цифровая подпись. Глянуть можно тут

Запускаем скрипт copysert.py с такими параметрами и при удачном выполнении увидим следующее

copysert.py - скрипт

i.exe - файл откуда тащим сертификат.

ser.exe - исходный файл на который копируем сертификат.

q.exe - файл, который получаем на выходе. он будет иметь сертификат такой как у i.exe

Проверяем. Переименовываем файл q.exe в 2ser.exe, заливаем на наш хостинг\сайт и пробуем скачать. Видими

Файл успешно скачался без каких либо алертов и блокировок. Windows Defender в этот момент полностью включен и обновлен.

Пробуем запустить и видим

Все запустилось без каких либо алертов и блокировок.

Таким образом, мимикрируя под разный легитимный софт, можно легко обходить проверки автоматического анализа файлов.

Написано и Взято с Языка Хакера - https://zxc.qa

Последнее редактирование: