also... never upload to virutotal... even if it was not detected, it will be detected fast if you don't upload there

-

XSS.stack #1 – первый литературный журнал от юзеров форума

malware Conti Ransomware Sources v3.7

- Автор темы Rehub

- Дата начала

no i don't i use kleenscan or some other scan which don't just publish to threat intelligence and many AV productsvirus total , y u test there ?

Conti Ransomware Sources v3.7

Скрытое соде thank you

JyConti Ransomware Sources v3.7

Contenu masqué

Пожалуйста, обратите внимание, что пользователь заблокирован

Вложения

вот бы БК слили

LockBitSupp что скажешь ? Увольняй кодера, он спиздил сорцы конти, ты платишь ему за воздух. 80% совпадений в коде, не такой уж и уникальный получается локер ?

Да все друг у друга пиздят, чего тут скрывать? Если код хорошо написан, функции работают и протестированы - зачем изобретать велосипед ещё раз? )LockBitSupp что скажешь ? Увольняй кодера, он спиздил сорцы конти, ты платишь ему за воздух. 80% совпадений в коде, не такой уж и уникальный получается локер ?

Да как минимум поймать на пиздеже, была там у него табличка сравнений, где его локер был быстрее конти почти в 2 раза, спрашивается каким боком, если сорцы на 80% скопированы ? А может и на все 100%, просто настройками компиляции внесена небольшая разница. А разговоров то сколько "Лучшая партнерка в мире", получается что "Лучшая партнерка в мире №2" или "Лучшая партнерка в мире за счет сорцев конти", в обоих случаях звучит зуево.Да все друг у друга пиздят, чего тут скрывать? Если код хорошо написан, функции работают и протестированы - зачем изобретать велосипед ещё раз? )

на сколько я знаю, тебе перед запуском, всёравно придётся вырубить все АВ, и по этому пох так то, главное чтобы работало....и вообще в таком софте главное - чтобы работало, остальное пох, хоть на зеннопостере делайLockBitSupp что скажешь ? Увольняй кодера, он спиздил сорцы конти, ты платишь ему за воздух. 80% совпадений в коде, не такой уж и уникальный получается локер ?

Да то что софт работает и выполняет свои задачи никто не сомневается, но локбит выебывается им как золотой п№зды колпак, это лишнее при условии что сорцы спизжены.на сколько я знаю, тебе перед запуском, всёравно придётся вырубить все АВ, и по этому пох так то, главное чтобы работало....и вообще в таком софте главное - чтобы работало, остальное пох, хоть на зеннопостере делай

It's a Ransomware dude, it has malicious code of course will be detected.

expiredConti Ransomware Fuentes v3.7

Contenido oculto

На самом деле скорость не показатель. Допустим есть бэкап sql БД в пару гигов, многие ради скорости будут шифровать лишь часть файла, тогда другую часть базы можно будет восстановить в ручном режиме.Да как минимум поймать на пиздеже, была там у него табличка сравнений, где его локер был быстрее конти почти в 2 раза, спрашивается каким боком, если сорцы на 80% скопированы ? А может и на все 100%, просто настройками компиляции внесена небольшая разница. А разговоров то сколько "Лучшая партнерка в мире", получается что "Лучшая партнерка в мире №2" или "Лучшая партнерка в мире за счет сорцев конти", в обоих случаях звучит зуево.

Жертвовать ради скорости частью файла - наибольшая тупость которую можно придумать. Я говорю о потоковой скорости на одинаковых буферах при условии полного шифрования от и до.На самом деле скорость не показатель. Допустим есть бэкап sql БД в пару гигов, многие ради скорости будут шифровать лишь часть файла, тогда другую часть базы можно будет восстановить в ручном режиме.

Тех кто шифрует первые N байт дешают регулярно, либо не платят потому что основная часть файлов подлежит восстановлению.

Шифровать N байт от начала можно, но далеко не на всех файлах.

Судя по обзорам, пропуски на больших файлах делают почти все. Но! Некоторые расширения вбивают в исключения)Жертвовать ради скорости частью файла - наибольшая тупость которую можно придумать. Я говорю о потоковой скорости на одинаковых буферах при условии полного шифрования от и до.

Тех кто шифрует первые N байт дешают регулярно, либо не платят потому что основная часть файлов подлежит восстановлению.

Шифровать N байт от начала можно, но далеко не на всех файлах.

Да, должен быть адаптивный алгоритм, где-то шифровать целиком, где-то первые N байт, а где-то зебройСудя по обзорам, пропуски на больших файлах делают почти все. Но! Некоторые расширения вбивают в исключения)

Втупую все файлы накрывать допустим по 4кб от начала - бред, скорость будет космос, а толку 0

Пожалуйста, обратите внимание, что пользователь заблокирован

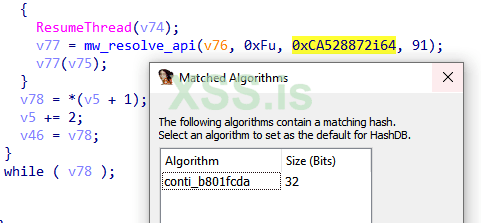

Локбит говно. Никто из тех кто зарабатывает деньги в этой сфере не использует его локер.#Lockbit has constructed the latest version (Lockbit Green) from the source code of the #Conti ransomware LNK

Посмотреть вложение 50970

Все новости в сми про них - реклама. Будет не удивительно если они ничего не взламывали и пытались привлечь новостями партнеров которые принесут им миллионы.

У шифровальщика LockBit появились версии для Mac

ИБ-эксперты обнаружили, что вымогательская группировка LockBit разработала шифровальщики, нацеленные на macOS. Специалисты считают, что это кампания может стать первой крупной вымогательской операцией, нацеленной на пользователей Mac.

Первым новую малварь заметил исследователь MalwareHunterTeam, нашедший на VirusTotal ZIP-архив, который содержал большинство доступных шифровальщиков LockBit. Хотя обычно хакеры используют шифровальщики, предназначенные для атак на Windows, Linux и VMware ESXi, в этом архиве содержались ранее неизвестные специалистам вредоносы для атак на macOS, ARM, FreeBSD, MIPS и SPARC.

В частности, архив содержал locker_Apple_M1_64, нацеленный на новые Mac (VirusTotal), работающие на базе Apple Silicon, а также в архиве есть вредоносы для PowerPC, которые используют старые Mac.

Как отмечает издание Bleeping Computer, малварь для Apple M1 содержит строки, которые явно неуместны в шифровщике macOS, то есть они, скорее всего, были случайно скопированы во время теста. Например, в коде присутствуют многочисленные ссылки на VMware ESXi (хотя VMare объявила, что не будет поддерживать эту архитектуру Apple), а также расширения файлов и имена папок, используемые Windows, которые нужно исключить во время шифрования.

Эксперт Cisco Talos Азим Ходжибаев сообщил журналистам, что малварь, вероятно, предназначались для тестирования, а не для использования в реальных атаках. С ним согласен специалист по безопасности macOS Патрик Уордл, который так же считает, что пока шифровальщики находятся в стадии разработки или тестирования. Уордл подчеркнул, что на данный момент малвари не хватает необходимых функций «для правильного шифрования компьютеров Mac».

В своем отчете Уордл сообщает, что вредонос для macOS, похоже, основан на версии для Linux и скомпилирован для macOS с базовыми настройками. Кроме того, по его словам, пока при запуске шифровальщика в macOS вообще происходит сбой из-за ошибки переполнения буфера.

Журналисты отмечают, что пока неясно, насколько шифровальщик для macOS может быть полезен хакерам в атаках на предприятия, однако некоторые «партнеры» LockBit нацелены на потребителей и малый бизнес, где такой вредонос может оказаться им весьма полезен.

Представитель группировки LockBit, известный под ником LockBitSupp, подтвердил изданию, что шифровальщик для Mac «активно разрабатывается», но не сообщил никаких деталей.

ИБ-эксперты обнаружили, что вымогательская группировка LockBit разработала шифровальщики, нацеленные на macOS. Специалисты считают, что это кампания может стать первой крупной вымогательской операцией, нацеленной на пользователей Mac.

Первым новую малварь заметил исследователь MalwareHunterTeam, нашедший на VirusTotal ZIP-архив, который содержал большинство доступных шифровальщиков LockBit. Хотя обычно хакеры используют шифровальщики, предназначенные для атак на Windows, Linux и VMware ESXi, в этом архиве содержались ранее неизвестные специалистам вредоносы для атак на macOS, ARM, FreeBSD, MIPS и SPARC.

В частности, архив содержал locker_Apple_M1_64, нацеленный на новые Mac (VirusTotal), работающие на базе Apple Silicon, а также в архиве есть вредоносы для PowerPC, которые используют старые Mac.

Как отмечает издание Bleeping Computer, малварь для Apple M1 содержит строки, которые явно неуместны в шифровщике macOS, то есть они, скорее всего, были случайно скопированы во время теста. Например, в коде присутствуют многочисленные ссылки на VMware ESXi (хотя VMare объявила, что не будет поддерживать эту архитектуру Apple), а также расширения файлов и имена папок, используемые Windows, которые нужно исключить во время шифрования.

Эксперт Cisco Talos Азим Ходжибаев сообщил журналистам, что малварь, вероятно, предназначались для тестирования, а не для использования в реальных атаках. С ним согласен специалист по безопасности macOS Патрик Уордл, который так же считает, что пока шифровальщики находятся в стадии разработки или тестирования. Уордл подчеркнул, что на данный момент малвари не хватает необходимых функций «для правильного шифрования компьютеров Mac».

В своем отчете Уордл сообщает, что вредонос для macOS, похоже, основан на версии для Linux и скомпилирован для macOS с базовыми настройками. Кроме того, по его словам, пока при запуске шифровальщика в macOS вообще происходит сбой из-за ошибки переполнения буфера.

Журналисты отмечают, что пока неясно, насколько шифровальщик для macOS может быть полезен хакерам в атаках на предприятия, однако некоторые «партнеры» LockBit нацелены на потребителей и малый бизнес, где такой вредонос может оказаться им весьма полезен.

Представитель группировки LockBit, известный под ником LockBitSupp, подтвердил изданию, что шифровальщик для Mac «активно разрабатывается», но не сообщил никаких деталей.