Пожалуйста, обратите внимание, что пользователь заблокирован

Как бы мы не сидели на сторонних серверах, через прокси, торы и впны. Логирование нужно убирать и удалять логи. Чтобы усложнить работу по ту сторону экрана людям. Тут два способа. Вообще удалить сервисы логирования. Или чистить их скриптами. Вот поговорим о втором варианте.

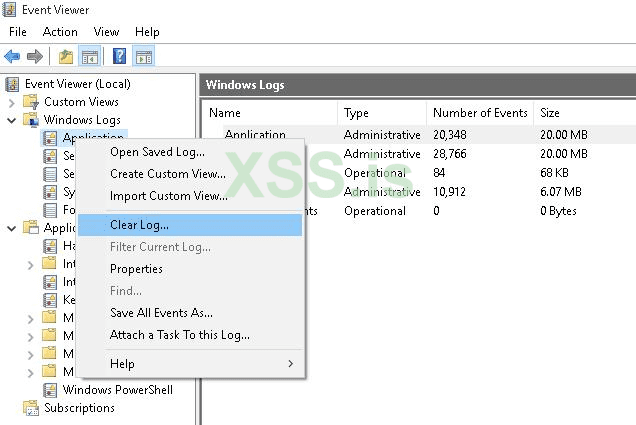

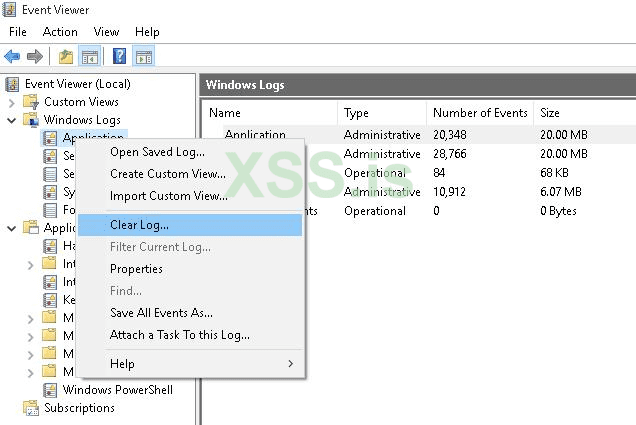

Конечно, очистку системных журналов, можно выполнить и из графической оснастки просмотра событий — Eventvwr.msc (ПКМ по нужному журналу ->Clear Log), однако начиная с Vista, в Windows используется несколько десятков журналов для различных компонентов системы, и очищать их все из консоли Event Viewer будет довольно утомительно. Гораздо проще очистить логи из командной строки: с помощью PowerShell или встроенной утилиты wevtutil.

Очистка журналов событий с помощью PowerShell

В том случае, если у вас установлен PowerShell 3 (по умолчанию уже установлен в Windows 8 / Windows Server 2012 и выше), для получения списка журналов и их очистки можно воспользоваться командлетами Get-EventLog и Clear-EventLog.

Запустите консоль PowerShell с правами администратора и с помощью следующей команды выведите список всех имеющихся в системе классических журналов событий с их максимальными размерами и количеством событий в них.

Для удаления всех событий из конкретного журнала событий (например, журнала System), воспользуйтесь командой:

В результате, все события из этого журнала будут удалены, а в журнале события останется только одно событие EventId 104 с текстом «The System log file was cleared».

Для очистки всех журналов событий нужно бы перенаправить имена журналов в конвейер, однако, к сожалению это запрещено. Поэтому нам придется воспользоваться циклом ForEach:

Таким образом, будут очищены все классические журналы EventLogs.

Очистка журналов с помощью консольной утилиты WevtUtil.exe

Для работы с событиями в Windows уже довольно давно имеется в наличии мощная утилита командой строки WevtUtil.exe. Ее синтаксис немного сложновато на первый взгляд. Вот, к примеру, что возвращает help утилиты:

Чтобы вывести список зарегистрированных в системе журналов событий, выполните команду:

или более короткий вариант:

На экране отобразится довольно внушительный список имеющихся журналов.

Можно получить более подробную информацию по конкретному журналу:

Очистка событий в конкретном журнале выполняется так:

Перед очисткой можно создать резервную копию событий в журнале, сохранив их в файл:

Чтобы очистить сразу все журналы, можно воспользоваться командлетом Powershell Get—WinEvent для получения всех объектов журналов и Wevtutil.exe для их очистки:

или так

Очистка журналов может быть выполнена и из классической командной строки:

Но руками делать же это все утомительно. Мы можем собрать команды в скрипт и создать планировщик задача, время выполнения которого к примеру каждые 5 минут. И теперь у нас на сервере нет логов.

P.S. Взято и отредактировано с winitpro.ru

Конечно, очистку системных журналов, можно выполнить и из графической оснастки просмотра событий — Eventvwr.msc (ПКМ по нужному журналу ->Clear Log), однако начиная с Vista, в Windows используется несколько десятков журналов для различных компонентов системы, и очищать их все из консоли Event Viewer будет довольно утомительно. Гораздо проще очистить логи из командной строки: с помощью PowerShell или встроенной утилиты wevtutil.

Очистка журналов событий с помощью PowerShell

В том случае, если у вас установлен PowerShell 3 (по умолчанию уже установлен в Windows 8 / Windows Server 2012 и выше), для получения списка журналов и их очистки можно воспользоваться командлетами Get-EventLog и Clear-EventLog.

Запустите консоль PowerShell с правами администратора и с помощью следующей команды выведите список всех имеющихся в системе классических журналов событий с их максимальными размерами и количеством событий в них.

Get-EventLog –LogName *Для удаления всех событий из конкретного журнала событий (например, журнала System), воспользуйтесь командой:

Clear-EventLog –LogName SystemВ результате, все события из этого журнала будут удалены, а в журнале события останется только одно событие EventId 104 с текстом «The System log file was cleared».

Для очистки всех журналов событий нужно бы перенаправить имена журналов в конвейер, однако, к сожалению это запрещено. Поэтому нам придется воспользоваться циклом ForEach:

Get-EventLog -LogName * | ForEach { Clear-EventLog $_.Log }Таким образом, будут очищены все классические журналы EventLogs.

Очистка журналов с помощью консольной утилиты WevtUtil.exe

Для работы с событиями в Windows уже довольно давно имеется в наличии мощная утилита командой строки WevtUtil.exe. Ее синтаксис немного сложновато на первый взгляд. Вот, к примеру, что возвращает help утилиты:

Чтобы вывести список зарегистрированных в системе журналов событий, выполните команду:

WevtUtil enum-logsили более короткий вариант:

WevtUtil elНа экране отобразится довольно внушительный список имеющихся журналов.

Можно получить более подробную информацию по конкретному журналу:

WevtUtil gl SetupОчистка событий в конкретном журнале выполняется так:

WevtUtil cl SetupПеред очисткой можно создать резервную копию событий в журнале, сохранив их в файл:

WevtUtil cl Setup /bu:SetupLog_Bak.evtxЧтобы очистить сразу все журналы, можно воспользоваться командлетом Powershell Get—WinEvent для получения всех объектов журналов и Wevtutil.exe для их очистки:

Get-WinEvent -ListLog * -Force | % { Wevtutil.exe cl $_.LogName }или так

Wevtutil el | ForEach { wevtutil cl “$_”}Очистка журналов может быть выполнена и из классической командной строки:

for /F "tokens=*" %1 in ('wevtutil.exe el') DO wevtutil.exe cl "%1"Но руками делать же это все утомительно. Мы можем собрать команды в скрипт и создать планировщик задача, время выполнения которого к примеру каждые 5 минут. И теперь у нас на сервере нет логов.

P.S. Взято и отредактировано с winitpro.ru