Спасибо, но не вижу смысла - другие не попадут таким путём. На новом Васме сейчас тусит 5 человек, и мне посоветовали этот форум.Я могу адменам там написать и попросить тебя активировать

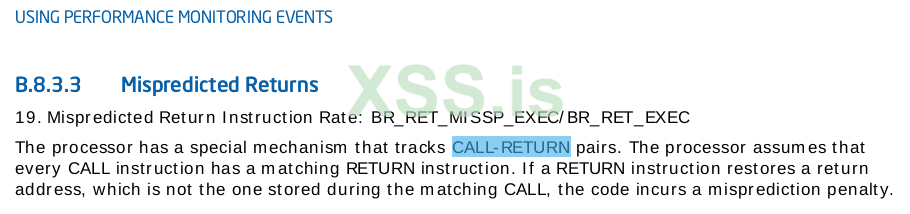

Ну и что бы совсем уж не флудить, по поводу условных переходов в байт-коде в принципе. Когда-то на reng.ru была тема про Haskell, детали уже не вспомню, но суть в том, что спецы там посмотрели код (сишный) после GHC и размышляли, как реверсить бинарники, когда такое пойдёт в массы. Реверсер в принципе мыслит императивно, поскольку процессор императивный. К счастью, Хаскель оказался слишком ленивый и не пошёл. Я пока не готов говорить предметно, а тем более подводить теоретическую базу, но Return в ROP намекает, что рекурсия на него должна ложиться. Ну и помимо Тьюринга и Чёрча, был такой Марков А.А. (младший). Вот он придумал т.н. нормальные алгоритмы - там нет ветвлений. На нижнем уровне переходы всё равно будут, но не каждый высокоуровневый алгоритм удобно трейсить в отладчике, даже имея сорцы.