Привет, форумчане

Хочу научиться находить зерики. Для начала хотя бы n-day. Именно в бинарях.

Уже разобрался в stack-based buffer overflow на х86 архитектуре под винду и линукс. Разобрался, как обходить DEP/NX за счет ROP, разобрался с легкими кейсами обхода ASLR, понял что в идеале для этого надо найти утечку адреса. Разобрался как "фаззить" SPIKE'ом. Написал несколько эксплоитов для vanilla buffer overflow в реальных виндовых программах с включенным DEP и выключенным ASLR.

Но этого, похоже, всё равно мало. Пытаюсь понять, что мне дальше учить, есть какие-то догадки, хотел бы поделиться и обсудить

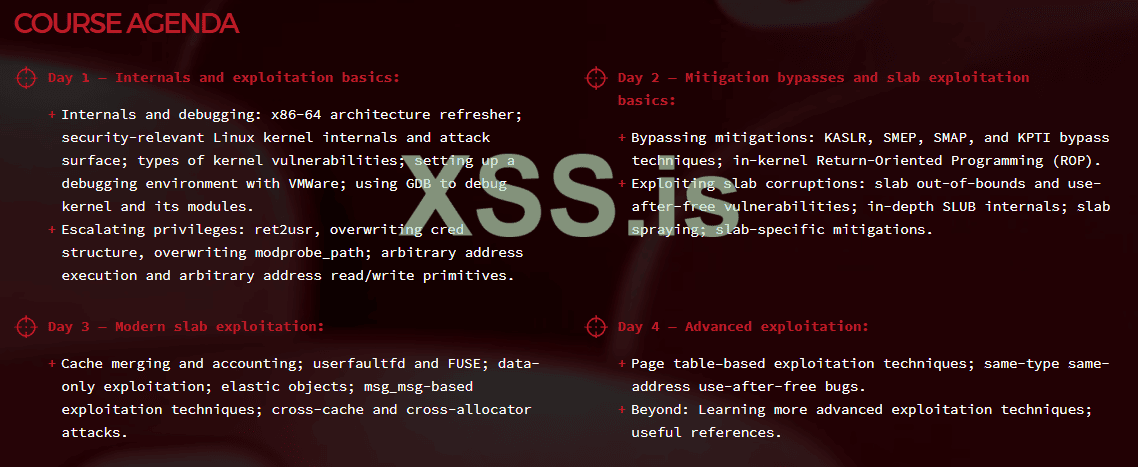

Есть мысль, что мне надо разобраться с х64 stack-based buffer overflow, потом с кучей и use after free, параллельно научиться фаззить с помощью AFL/AFL++ и диффать. Что думаете на этот счет? И есть ли смысл вкатываться в кернел?

Также буду очень благодарен, если кто-то накидает сюда разных обучающих материалов, вакансий, рисерчеров за которыми можно следить в каком-то твиттере или телеге, пейперов/статей, лабораторий, и всего остального по теме vulnerability research и exploit development

Всем добра

Хочу научиться находить зерики. Для начала хотя бы n-day. Именно в бинарях.

Уже разобрался в stack-based buffer overflow на х86 архитектуре под винду и линукс. Разобрался, как обходить DEP/NX за счет ROP, разобрался с легкими кейсами обхода ASLR, понял что в идеале для этого надо найти утечку адреса. Разобрался как "фаззить" SPIKE'ом. Написал несколько эксплоитов для vanilla buffer overflow в реальных виндовых программах с включенным DEP и выключенным ASLR.

Но этого, похоже, всё равно мало. Пытаюсь понять, что мне дальше учить, есть какие-то догадки, хотел бы поделиться и обсудить

Есть мысль, что мне надо разобраться с х64 stack-based buffer overflow, потом с кучей и use after free, параллельно научиться фаззить с помощью AFL/AFL++ и диффать. Что думаете на этот счет? И есть ли смысл вкатываться в кернел?

Также буду очень благодарен, если кто-то накидает сюда разных обучающих материалов, вакансий, рисерчеров за которыми можно следить в каком-то твиттере или телеге, пейперов/статей, лабораторий, и всего остального по теме vulnerability research и exploit development

Всем добра

Последнее редактирование: