Я ни кого не побуждаю к действиям, всё ниже сказанное больная фантазия автора, любые совпадения случайны.

ГЛАВА 1

Патриоты,Путинка,Подготовка устройств

Категорически приветствую

Как новорег потерявший прошлый аккаунт решил обобщить некоторые ответы на вопросы в одну тему, дабы сделать что то полезное для Junior-хецкеров

Зайдя сегодня на форум нарвался на статью http://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/54947/

Автор статьи отлично всё разложил для новичков,но как по мне этого вам хватит на пол года пока вы обучаетесь, но после вам пора принимать более серьёзные меры защиты ваших похождений.

Хочу напомнить что работа по РУ не приветсвуется, и чтож вы за патриотры такие если пьёте Путинку а сами... эх.... ну вы поняли)

И так, на борту мы имеем ваше личное железо и желание обезопасить себя от всем известной бутылки капиталистов в лице органов власти.

Для начала нам нужно где то раздобыть носитель информации объёмом от 120+ Гб, с поддержкой USB 3.0, или же SSD/HDD если у вас стационарный ПК и вы не закрываете крышку системника.

Первым на перво нам надо избавиться от всех пропролитарных ПО и ОС на вашем железе, советую на этом этапе копировать куда нибудь все важные документы/фото и т.д вне вашего рабочего пространства.

Я более чем уверен что ты сейчас используете виндовс, поэтому качаем небольшую тулзу Rufus https://rufus.ie/ru/

Теперь идём качать Debian 10 https://www.debian.org/index.ru.html можете использовать любую OSunix но эта как по мне самая лучшая,хотя 11 ещё не тестил

Если вы находитесь на этом форуме то вам не составит труда разобраться с Rufus, разве что при старте нарезки нужно выбрать dd формат дабы не возникало проблем.

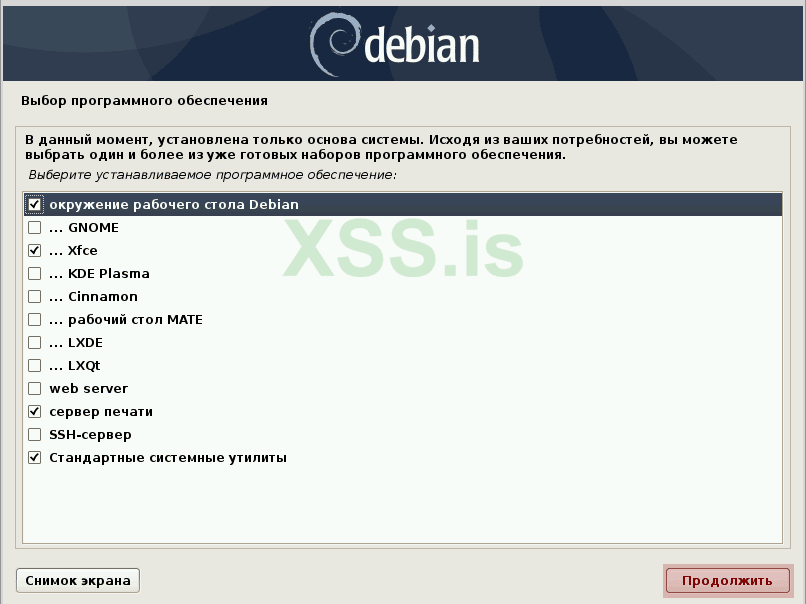

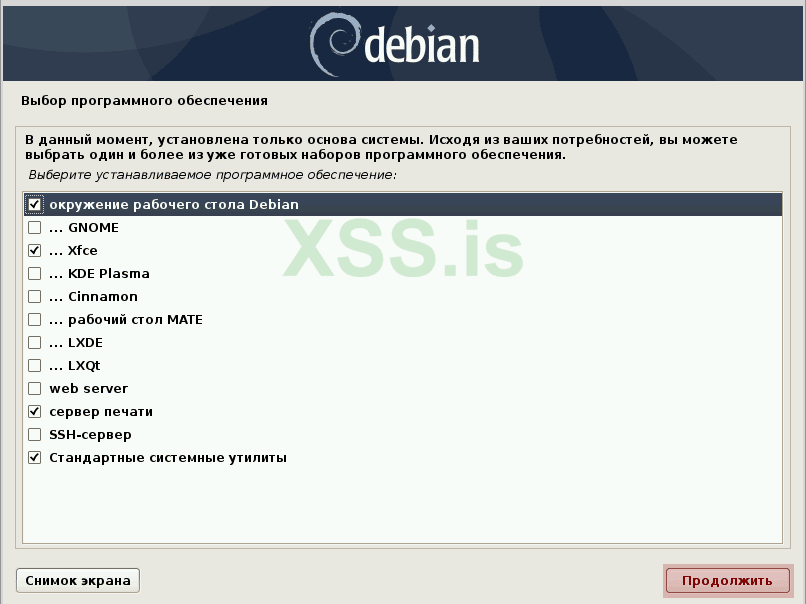

Теперь у нас есть флешка с накатаной СВОБОДНОЙ И ЧИСТОЙ os, вставляем её, перезагружаемся,заходим в BIOS ставим её первой на запуск, F10 и начнётся установка, при выборе куда ставить ОБЯЗАТЕЛЬНО нужно отформатировать все ваши разделы, думаю нет смысла объяснять зачем. Выбор GUI чистая вкусовщина, я использую KDE Plasma, но на выбор их там больше 5

Вуаля у нас новенькая os, без пропролитарных инструментов слежки, и прочего мусора навязанного корпорациями, теперь вы царь и бог в этой системе

Debian по умолчанию не поддерживает sudo, поэтому делаем следующее в нашем терминале

# apt install sudo

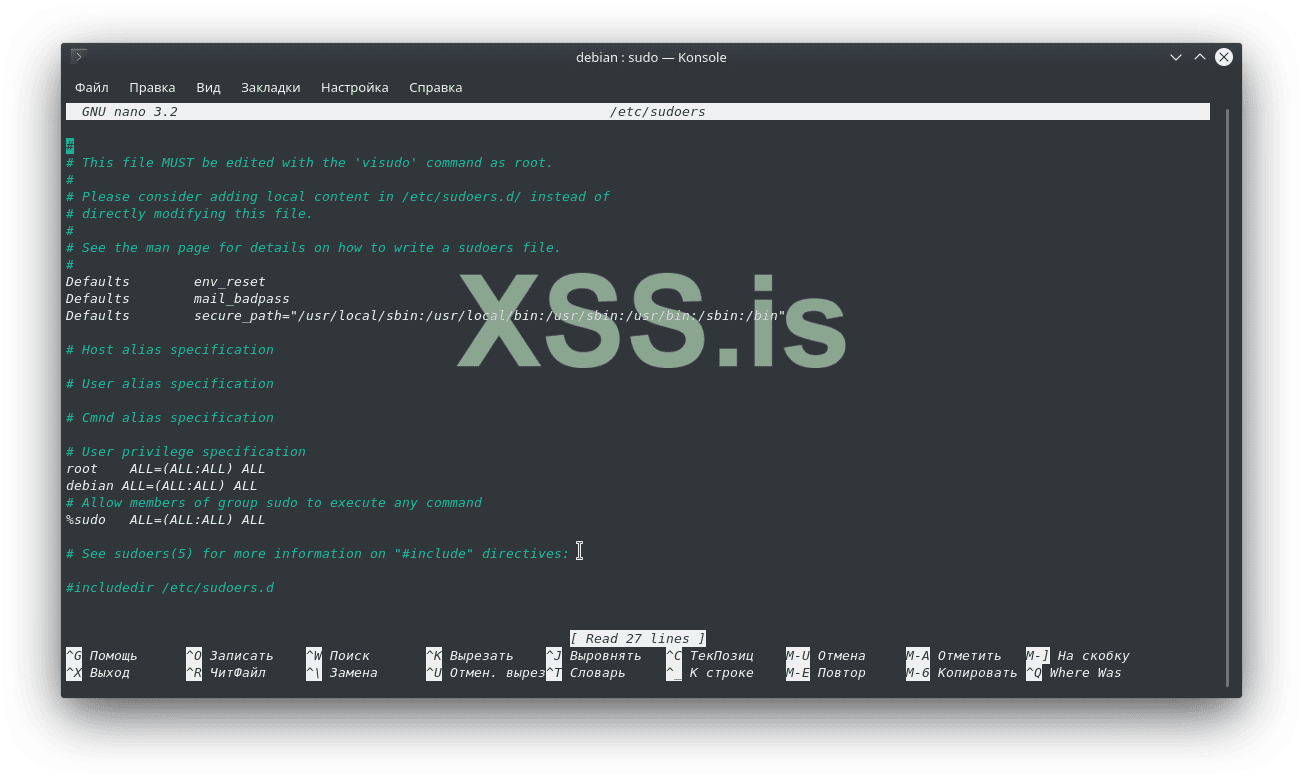

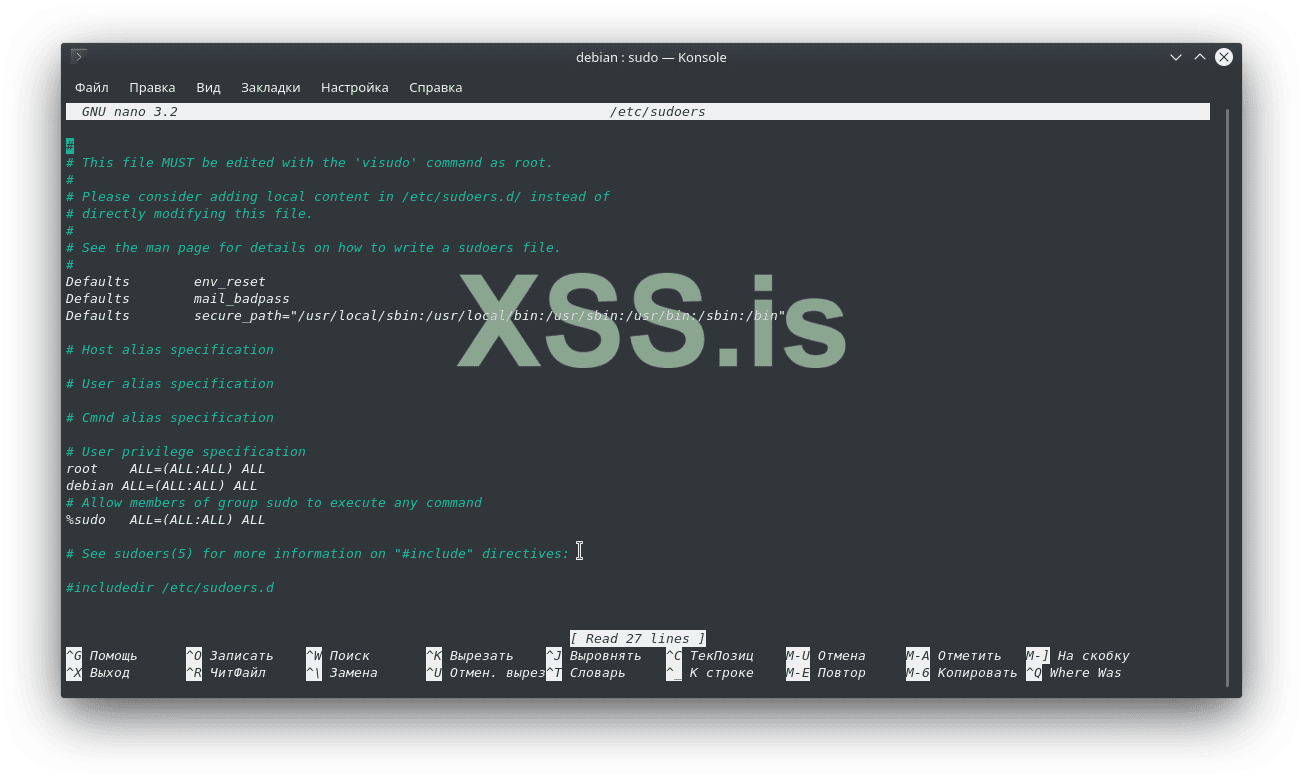

# nano /etc/sudoers

тут нам надо вставить под надписью "root ALL=(ALL:ALL) ALL" имя своего пользователя как показано на скриншоте, и сохранить Ctrl+O Ctrl+X Enter, всё у вас есть sudo

Теперь мы качаем VeraCrypt https://www.veracrypt.fr/en/Downloads.html

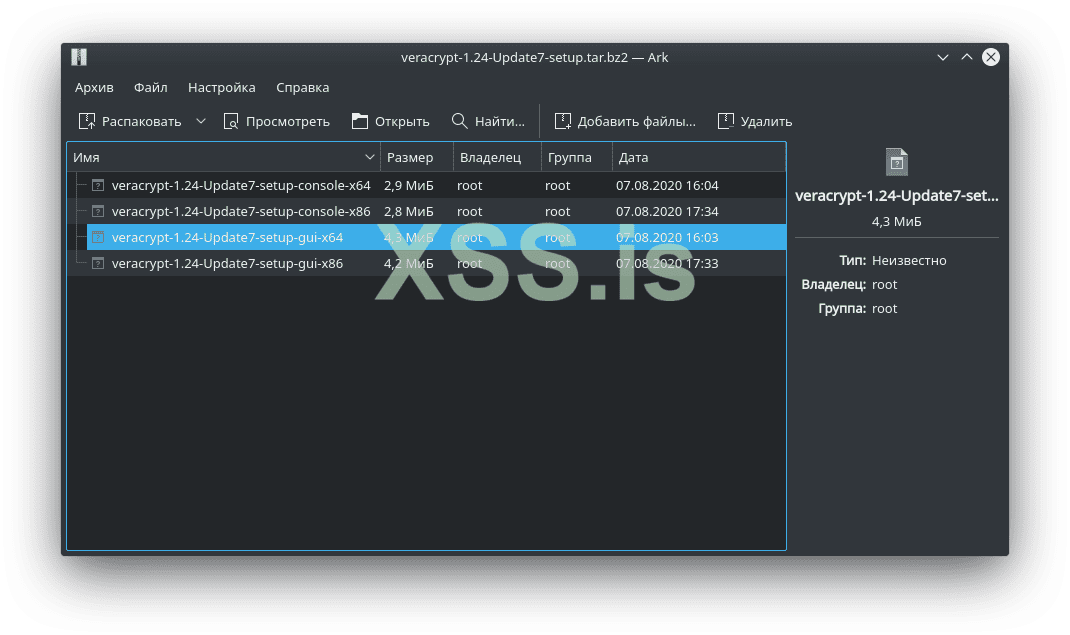

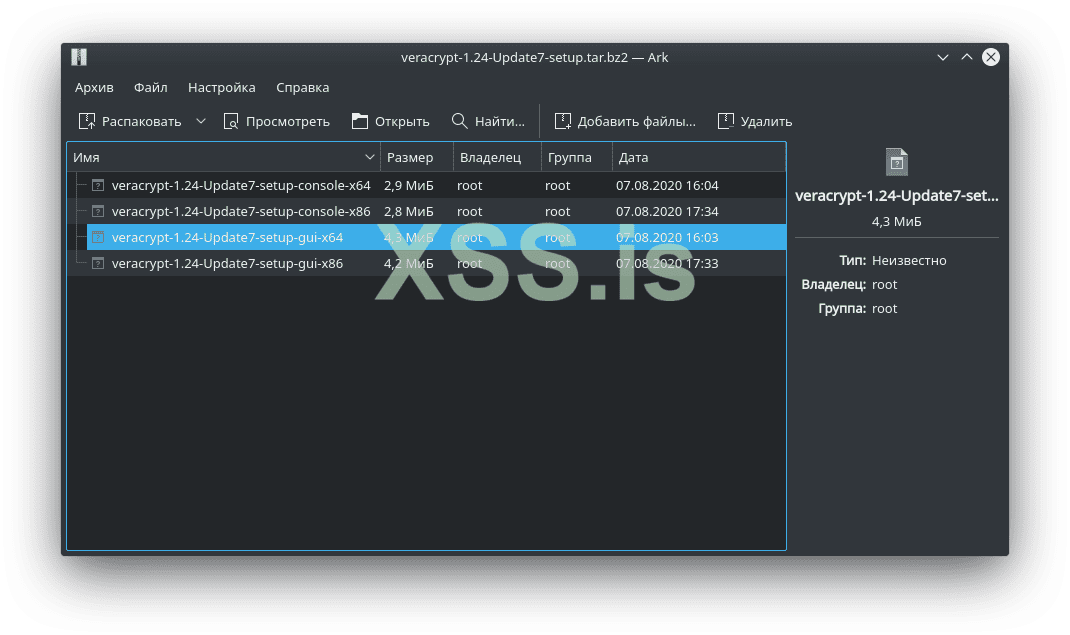

Если вы не хотите запариваться качаем для Linux с раширением tar.bz2

При открытиии вас встретит 4 установщика, выбираем gui-x64

Его мы и запускаем, со всем соглашаемся, после установки VeraCrypt далее VC можно будет найти по горячему поиску

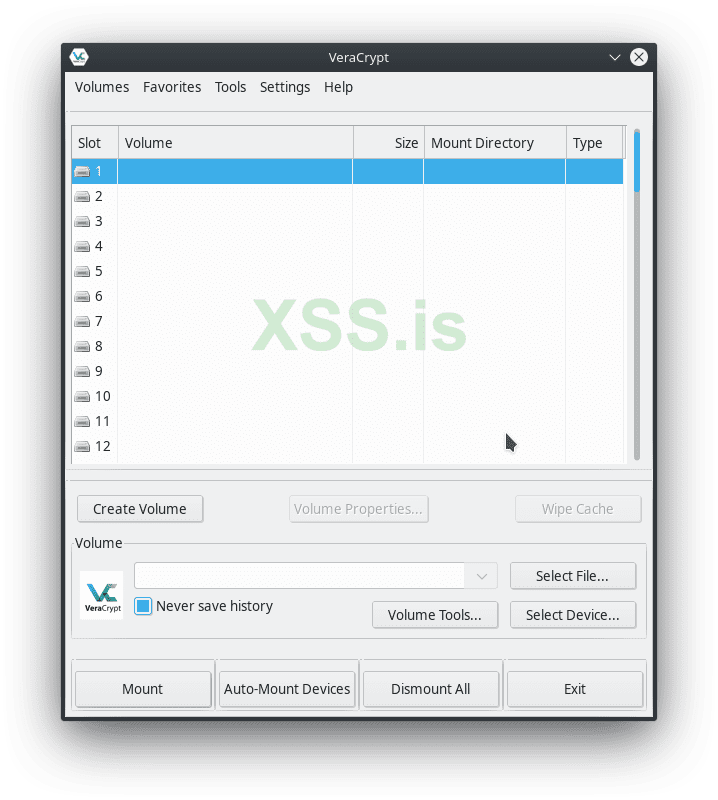

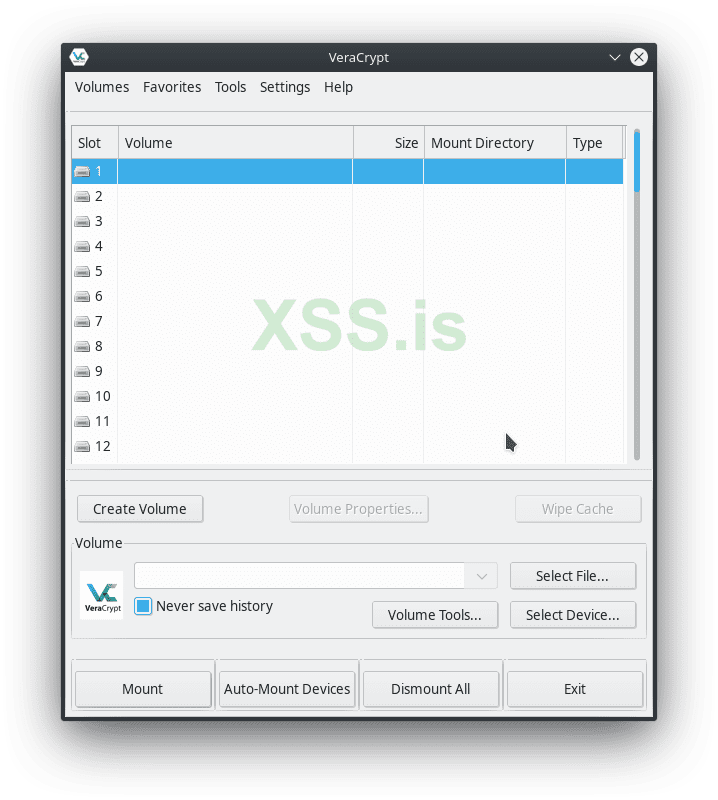

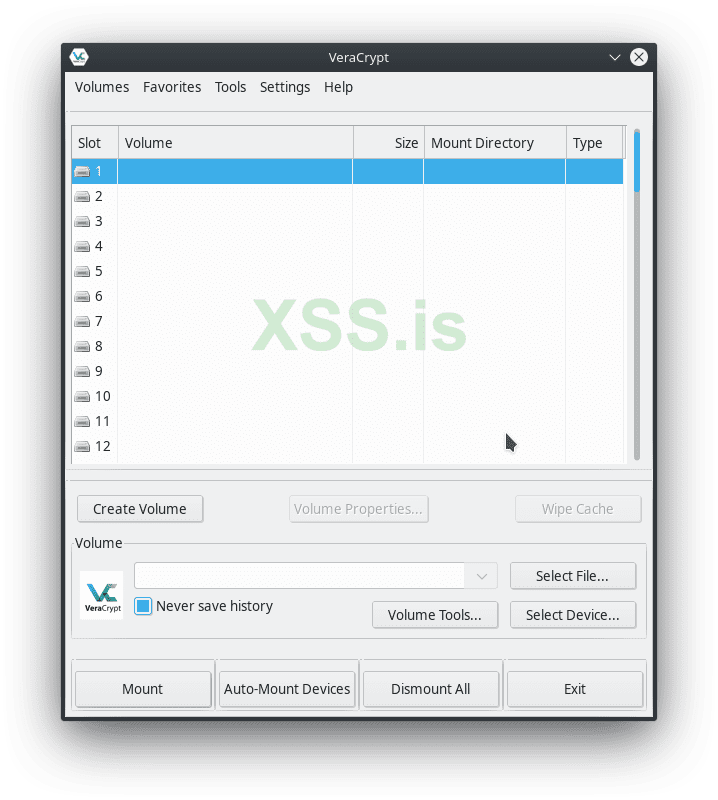

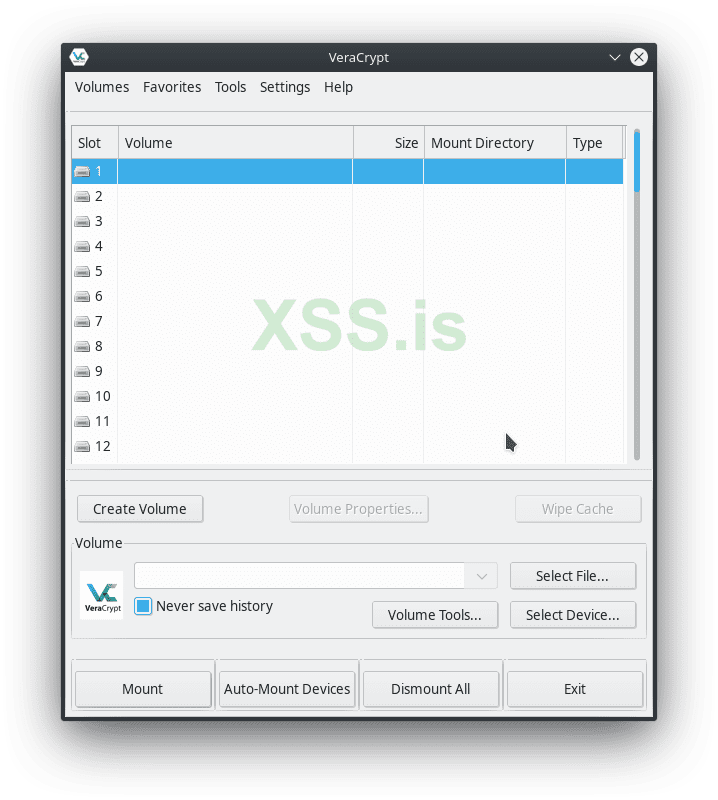

После такой сложной работы, бахаем стопарик Путинки за кробу, запускаем VC и нас встречает вот такой граф.интерфейс

Теперь вставляем в ПК носитель о котором я говорил в начале статьи, лично у меня стоит HDD который я в студенческие годы отжал за долги

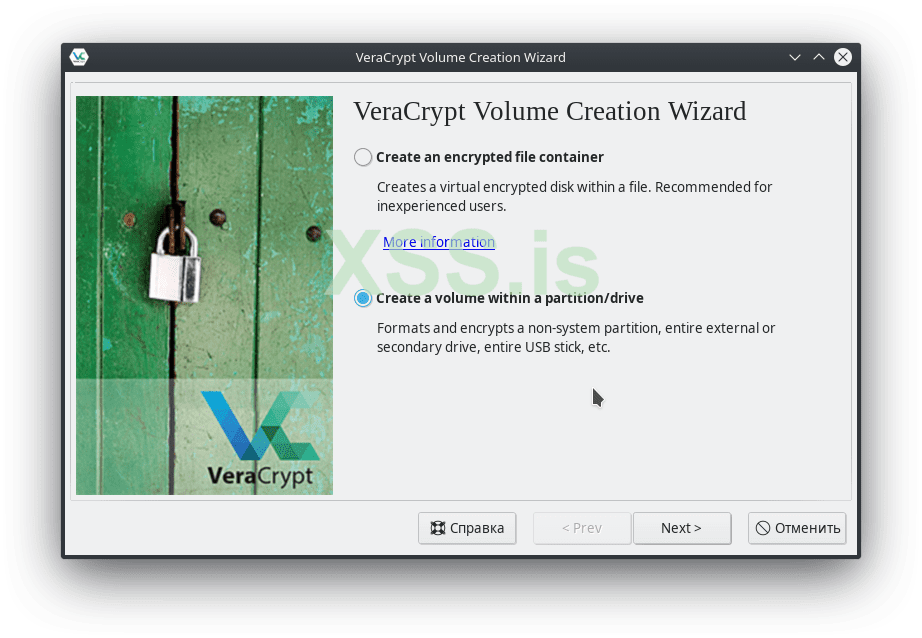

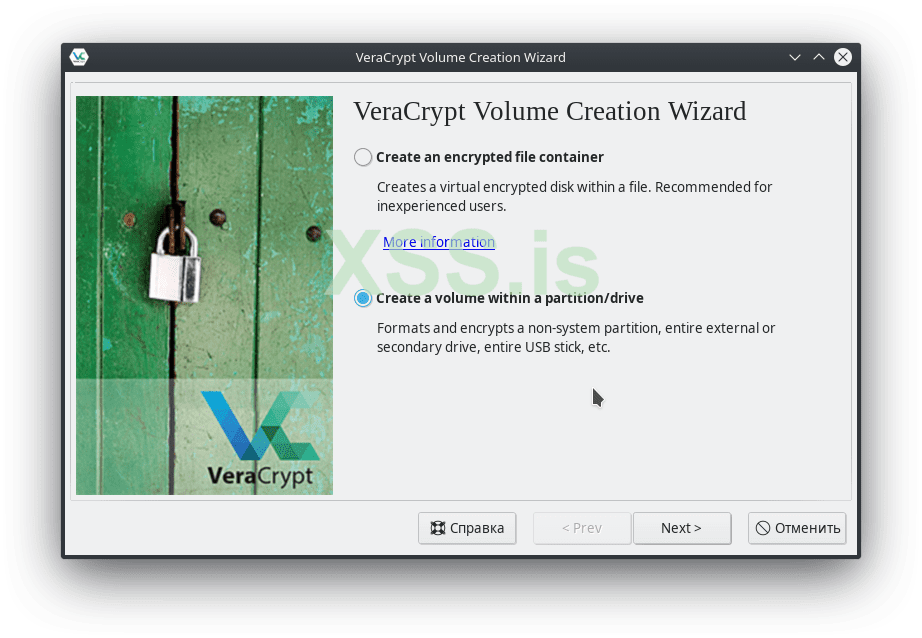

Если система увидела устройство выбираем кнопочку CreateVolume, и в выплывающем окне выбираем созданием тома для drive/partition

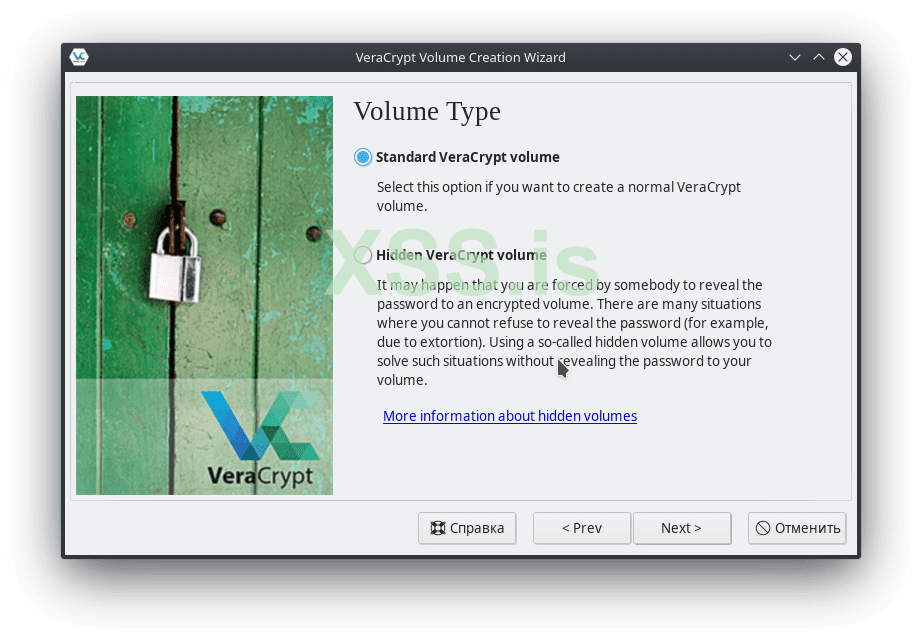

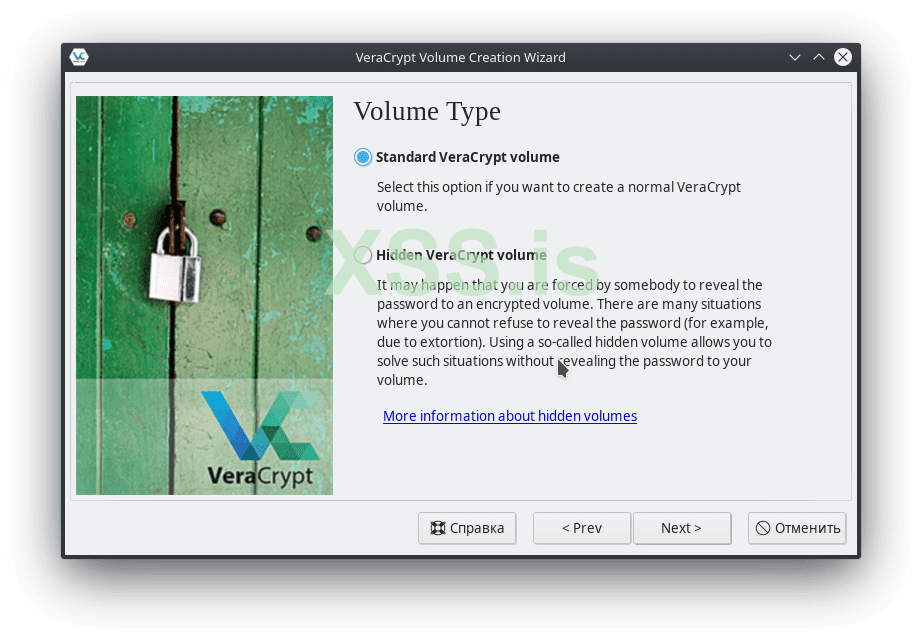

После нажатия вам предложит создаить обычный и скрытый раздел, если захотите разберётесь сами, в рамках статьи будем делать обычный раздел

В новом окне нажимаем SelectDevice и выбираем наш носитель который будем зашифровывать. Ибо у меня уже зашифрован, я не буду прилагать скриншоты, там уже интуитивно всё понятно будет,нужно будет согласится с форматированием, и придумать пароль, учитывая что мы спасаемся от набутыливания советую использовать очень мощный AES + sha256 шифрование (или 512 я не помню что там максимум) и очень мощные пароли по типу

По истечению какогото времени вы получите пустой диск, зашифрованный по самые помидоры)

Теперь вы наверное хотите спросить "А что делать со всем этим добром?"

На этот диск мы и будем накатывать наши боевые виртуальные тачки, при помощи VirtualBox.

ГЛАВА2

Вирты

З.Ы Некоторые версии из данной инструкции могут устареть на момент когда вы будете читать данную статью, так что всегда проверяйте и обновляйте ваше ПО до последних версий, это очень важно!

На этом этапе лучше всего будет перезагрузить ваш комп, удостоверится что всё работает, пароль от тома VC сохранился.

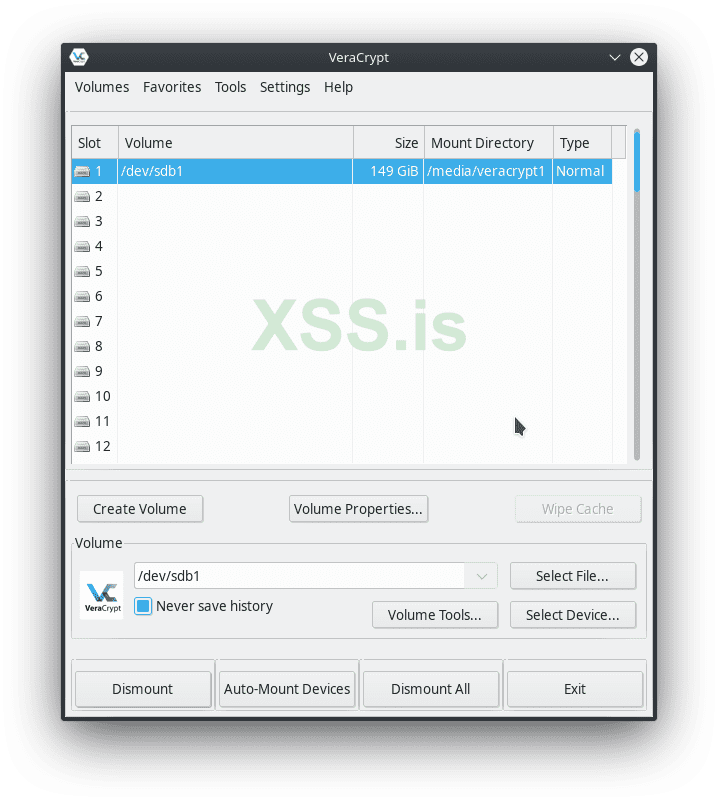

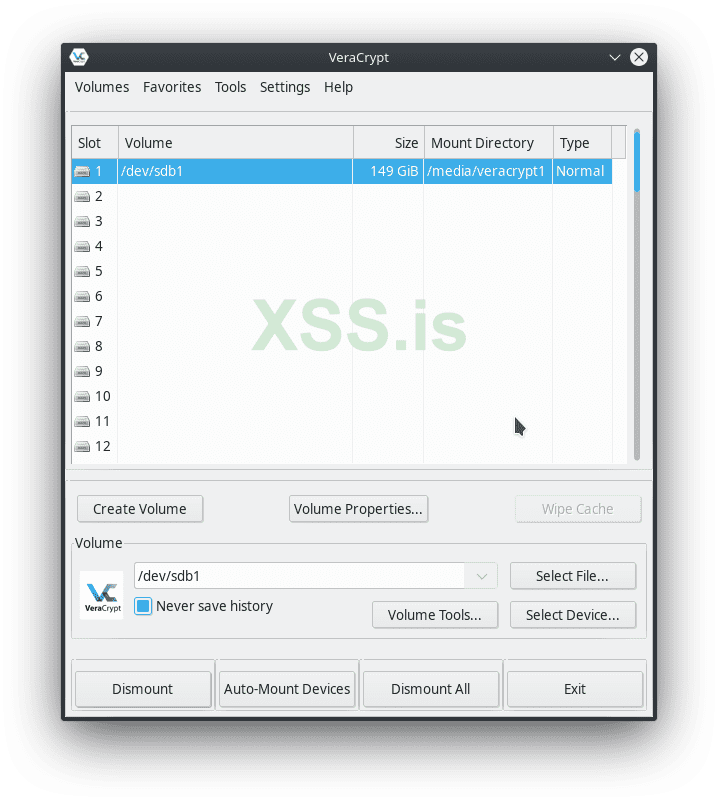

Открвыем VC и выбираем любую цифру, после чего нажимаем кнопочку SelectDevice и выбираем устройтсво которое зашифровали, и жмякаем Mount (Монтировать)

Вводим пароль который мы сохраняли и нажимаем ОК, после чего потребуют пароль от sudo (достаточно будет пароля юзера которого мы добавили в sudo)

После пары секунд мы увидим что диск вмонтировался, и теперь мы уже имеем к нему доступ

Если всё прошло успешно, самое время устанавливать VirtualBox далее VB на нашу систему, сделать это крайне просто

# sudo apt install virtualbox-6.1

После установки, запускам, и нас встречет стандартное окно VM

Я не хочу копипастить уже 100500 раз написаные статьи по установке и настройке Whonix в статье которую я вставил в начале всё хорошо описанно, за исключением того что используют Windows, не зря же мы от него избавлялись верно?) Оговорюсь что бы наши труды поимели результат при Импорте .ova от вхуникса, нужно выбрать носитель который мы зишифровали, и накатывать на него, тоже самое касается всех ваших машин. Лично я качаю все системы с раширением .ova (советую вам сделать так же) и я просто их импортирую на зашифрованный диск

Если вы не знаете где взять .ova скину вам сразу ссылку где можно скачать многострадальную kali с таким расширением https://www.kali.org/get-kali/#kali-virtual-machines

В сети есть тонны статей как настроить её на whonix, не хочу копипастить

Вроде бы всё, но тут наступает самое интересное для чего я захотел написать эту статью

ГЛАВА 3

Кто такой провайдер, и почему он твой враг

В своё время так получилось что работал аля принеси подай админом у одного из малоизвестных провайдеров.

Так вот даже у них стоят тригеры на TOR соединение, и для таких пользователей есть отдельные интерфейсы, и логирование каждого байта, страшно представить что с такими соединениями делает Ростелеком и другие корпорации желающие знать какого размера твой стручок, и сколько раз ты стряхнул...

VPN относятся проще, как минимум где я работал, на него закрывали глаза, в то время точно.

Уже давно не секрет что все популярные VPN сервисы по типу NordVPN являются методом заработка денег, и здать ваш реальный IP после того как ФЭСЫ нашли ваш входной узел Tor'а дело одной заявки, и вы ребята уже на бутылке, поэтому нам нужно арендовать VPS https://ru.wikipedia.org/wiki/VPS за анонимную крипту и настраивать своё собственное VPN подключение без логов,и шифрованием трафика, в стране где с РУ напряжённые отношения, но это тема отдельной статьи, и я напишу её когда будет много свободного времени. Вообще такие vps продают даже в пределах этого форума, лично я не пользовался, не знаю какой дают там доступ, но если вы лично не можете убедится в конфигурации системы, не советую их покупать. Но это выбор каждого, я ни чего не имею против данных ребят, даже поддерживаю.

ГЛАВА 4

Заключительная

Теперь можно выдохнуть, у нас есть защищённая "линия" и безопасность собственного железа если дверь уже пилят болгаркой, но СТОП, пароль же всё ещё в блокнотике на рабочем столе, что же делать?

Для начала переименовать фаилик под закос системного, и спрятать в глубине системы, выписать его на бумажку, и бумажку спрятать где то, но главное не в помещении где вы работаете, теперь можно написать скрипт по типу "Тревожной кнопки" который будет срабатывать моментально при неожиданном отключении вашего зашифрованного носителя и удалять фаилик с вашим паролем. Профит))) Если будут просьбы напишу такой скрипт в рамках статьи на Python.

Что касается анонимного и приватного общения, в том же злощастном телеграм, нам нужно будет покупать виртуальные номера за анонимную криптовалюту типо Monero, регистрировать аккаунт на нём, и теперь даже если он привяжет к вашему устройству ID от него не будет толку, главное не заходить в него с других мест, а лучше всего вообще не пользоваться пропролитарными мессенджарами и использовать Jabber/Tox , хороший сервер для жабы это @thesecure.at, с TOX сами разберётесь.

Всем спасибо кто прочитал до конца

З.Ы Изначально хотел затронуть больше тем, но пока писал половину забыл, если вспомню дополню. В следующей статье когда прийдут с китая плюшки рассмотрим как сделать себя ещё анонимнее взломав роутер соседа)

Критика приветсвуется, если есть вопросы пишите в ПМ

Удачи, и будьте готовы ко всему

Написанно специально для xss.pro

ГЛАВА 1

Патриоты,Путинка,Подготовка устройств

Категорически приветствую

Как новорег потерявший прошлый аккаунт решил обобщить некоторые ответы на вопросы в одну тему, дабы сделать что то полезное для Junior-хецкеров

Зайдя сегодня на форум нарвался на статью http://xssforum7mmh3n56inuf2h73hvhnzobi7h2ytb3gvklrfqm7ut3xdnyd.onion/threads/54947/

Автор статьи отлично всё разложил для новичков,но как по мне этого вам хватит на пол года пока вы обучаетесь, но после вам пора принимать более серьёзные меры защиты ваших похождений.

Хочу напомнить что работа по РУ не приветсвуется, и чтож вы за патриотры такие если пьёте Путинку а сами... эх.... ну вы поняли)

И так, на борту мы имеем ваше личное железо и желание обезопасить себя от всем известной бутылки капиталистов в лице органов власти.

Для начала нам нужно где то раздобыть носитель информации объёмом от 120+ Гб, с поддержкой USB 3.0, или же SSD/HDD если у вас стационарный ПК и вы не закрываете крышку системника.

Первым на перво нам надо избавиться от всех пропролитарных ПО и ОС на вашем железе, советую на этом этапе копировать куда нибудь все важные документы/фото и т.д вне вашего рабочего пространства.

Я более чем уверен что ты сейчас используете виндовс, поэтому качаем небольшую тулзу Rufus https://rufus.ie/ru/

Теперь идём качать Debian 10 https://www.debian.org/index.ru.html можете использовать любую OSunix но эта как по мне самая лучшая,хотя 11 ещё не тестил

Если вы находитесь на этом форуме то вам не составит труда разобраться с Rufus, разве что при старте нарезки нужно выбрать dd формат дабы не возникало проблем.

Теперь у нас есть флешка с накатаной СВОБОДНОЙ И ЧИСТОЙ os, вставляем её, перезагружаемся,заходим в BIOS ставим её первой на запуск, F10 и начнётся установка, при выборе куда ставить ОБЯЗАТЕЛЬНО нужно отформатировать все ваши разделы, думаю нет смысла объяснять зачем. Выбор GUI чистая вкусовщина, я использую KDE Plasma, но на выбор их там больше 5

Вуаля у нас новенькая os, без пропролитарных инструментов слежки, и прочего мусора навязанного корпорациями, теперь вы царь и бог в этой системе

Debian по умолчанию не поддерживает sudo, поэтому делаем следующее в нашем терминале

# apt install sudo

# nano /etc/sudoers

тут нам надо вставить под надписью "root ALL=(ALL:ALL) ALL" имя своего пользователя как показано на скриншоте, и сохранить Ctrl+O Ctrl+X Enter, всё у вас есть sudo

Теперь мы качаем VeraCrypt https://www.veracrypt.fr/en/Downloads.html

Если вы не хотите запариваться качаем для Linux с раширением tar.bz2

При открытиии вас встретит 4 установщика, выбираем gui-x64

Его мы и запускаем, со всем соглашаемся, после установки VeraCrypt далее VC можно будет найти по горячему поиску

После такой сложной работы, бахаем стопарик Путинки за кробу, запускаем VC и нас встречает вот такой граф.интерфейс

Теперь вставляем в ПК носитель о котором я говорил в начале статьи, лично у меня стоит HDD который я в студенческие годы отжал за долги

Если система увидела устройство выбираем кнопочку CreateVolume, и в выплывающем окне выбираем созданием тома для drive/partition

После нажатия вам предложит создаить обычный и скрытый раздел, если захотите разберётесь сами, в рамках статьи будем делать обычный раздел

В новом окне нажимаем SelectDevice и выбираем наш носитель который будем зашифровывать. Ибо у меня уже зашифрован, я не буду прилагать скриншоты, там уже интуитивно всё понятно будет,нужно будет согласится с форматированием, и придумать пароль, учитывая что мы спасаемся от набутыливания советую использовать очень мощный AES + sha256 шифрование (или 512 я не помню что там максимум) и очень мощные пароли по типу

- ~HhMWYsG*{NtWhzlGv@uXYOu~kj{H5

- SisF1atseHepNDZvvpyxa0VrKD2bf6

- DPn1FHU{8pNguf~8vnKaeJ3JLQwIDа

По истечению какогото времени вы получите пустой диск, зашифрованный по самые помидоры)

Теперь вы наверное хотите спросить "А что делать со всем этим добром?"

На этот диск мы и будем накатывать наши боевые виртуальные тачки, при помощи VirtualBox.

ГЛАВА2

Вирты

З.Ы Некоторые версии из данной инструкции могут устареть на момент когда вы будете читать данную статью, так что всегда проверяйте и обновляйте ваше ПО до последних версий, это очень важно!

На этом этапе лучше всего будет перезагрузить ваш комп, удостоверится что всё работает, пароль от тома VC сохранился.

Открвыем VC и выбираем любую цифру, после чего нажимаем кнопочку SelectDevice и выбираем устройтсво которое зашифровали, и жмякаем Mount (Монтировать)

Вводим пароль который мы сохраняли и нажимаем ОК, после чего потребуют пароль от sudo (достаточно будет пароля юзера которого мы добавили в sudo)

После пары секунд мы увидим что диск вмонтировался, и теперь мы уже имеем к нему доступ

Если всё прошло успешно, самое время устанавливать VirtualBox далее VB на нашу систему, сделать это крайне просто

# sudo apt install virtualbox-6.1

После установки, запускам, и нас встречет стандартное окно VM

Я не хочу копипастить уже 100500 раз написаные статьи по установке и настройке Whonix в статье которую я вставил в начале всё хорошо описанно, за исключением того что используют Windows, не зря же мы от него избавлялись верно?) Оговорюсь что бы наши труды поимели результат при Импорте .ova от вхуникса, нужно выбрать носитель который мы зишифровали, и накатывать на него, тоже самое касается всех ваших машин. Лично я качаю все системы с раширением .ova (советую вам сделать так же) и я просто их импортирую на зашифрованный диск

Если вы не знаете где взять .ova скину вам сразу ссылку где можно скачать многострадальную kali с таким расширением https://www.kali.org/get-kali/#kali-virtual-machines

В сети есть тонны статей как настроить её на whonix, не хочу копипастить

Вроде бы всё, но тут наступает самое интересное для чего я захотел написать эту статью

ГЛАВА 3

Кто такой провайдер, и почему он твой враг

В своё время так получилось что работал аля принеси подай админом у одного из малоизвестных провайдеров.

Так вот даже у них стоят тригеры на TOR соединение, и для таких пользователей есть отдельные интерфейсы, и логирование каждого байта, страшно представить что с такими соединениями делает Ростелеком и другие корпорации желающие знать какого размера твой стручок, и сколько раз ты стряхнул...

VPN относятся проще, как минимум где я работал, на него закрывали глаза, в то время точно.

Уже давно не секрет что все популярные VPN сервисы по типу NordVPN являются методом заработка денег, и здать ваш реальный IP после того как ФЭСЫ нашли ваш входной узел Tor'а дело одной заявки, и вы ребята уже на бутылке, поэтому нам нужно арендовать VPS https://ru.wikipedia.org/wiki/VPS за анонимную крипту и настраивать своё собственное VPN подключение без логов,и шифрованием трафика, в стране где с РУ напряжённые отношения, но это тема отдельной статьи, и я напишу её когда будет много свободного времени. Вообще такие vps продают даже в пределах этого форума, лично я не пользовался, не знаю какой дают там доступ, но если вы лично не можете убедится в конфигурации системы, не советую их покупать. Но это выбор каждого, я ни чего не имею против данных ребят, даже поддерживаю.

ГЛАВА 4

Заключительная

Теперь можно выдохнуть, у нас есть защищённая "линия" и безопасность собственного железа если дверь уже пилят болгаркой, но СТОП, пароль же всё ещё в блокнотике на рабочем столе, что же делать?

Для начала переименовать фаилик под закос системного, и спрятать в глубине системы, выписать его на бумажку, и бумажку спрятать где то, но главное не в помещении где вы работаете, теперь можно написать скрипт по типу "Тревожной кнопки" который будет срабатывать моментально при неожиданном отключении вашего зашифрованного носителя и удалять фаилик с вашим паролем. Профит))) Если будут просьбы напишу такой скрипт в рамках статьи на Python.

Что касается анонимного и приватного общения, в том же злощастном телеграм, нам нужно будет покупать виртуальные номера за анонимную криптовалюту типо Monero, регистрировать аккаунт на нём, и теперь даже если он привяжет к вашему устройству ID от него не будет толку, главное не заходить в него с других мест, а лучше всего вообще не пользоваться пропролитарными мессенджарами и использовать Jabber/Tox , хороший сервер для жабы это @thesecure.at, с TOX сами разберётесь.

Всем спасибо кто прочитал до конца

З.Ы Изначально хотел затронуть больше тем, но пока писал половину забыл, если вспомню дополню. В следующей статье когда прийдут с китая плюшки рассмотрим как сделать себя ещё анонимнее взломав роутер соседа)

Критика приветсвуется, если есть вопросы пишите в ПМ

Удачи, и будьте готовы ко всему

Написанно специально для xss.pro

Вложения

Последнее редактирование: