диапазон

172.0.0.1-172.0.255.255

подскажите правильно ли я выбрал диапазон для сканирования через netscan, потому что вижу только мои локальные устройства, которые есть и без подключения к впн. больше ничего не находит. перебрал много доступов, всегда один и тот же результат.

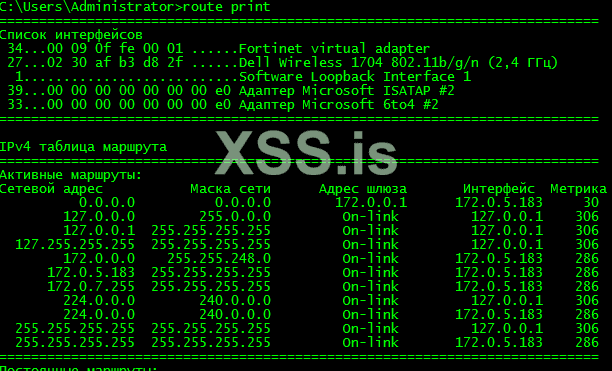

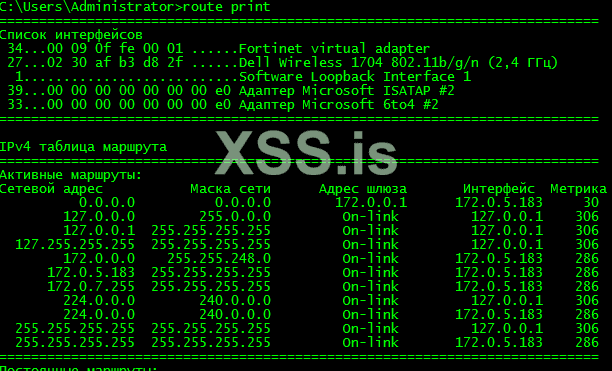

вывод route print без впн подключения:

вывод route print с впн:

172.0.0.1-172.0.255.255

подскажите правильно ли я выбрал диапазон для сканирования через netscan, потому что вижу только мои локальные устройства, которые есть и без подключения к впн. больше ничего не находит. перебрал много доступов, всегда один и тот же результат.

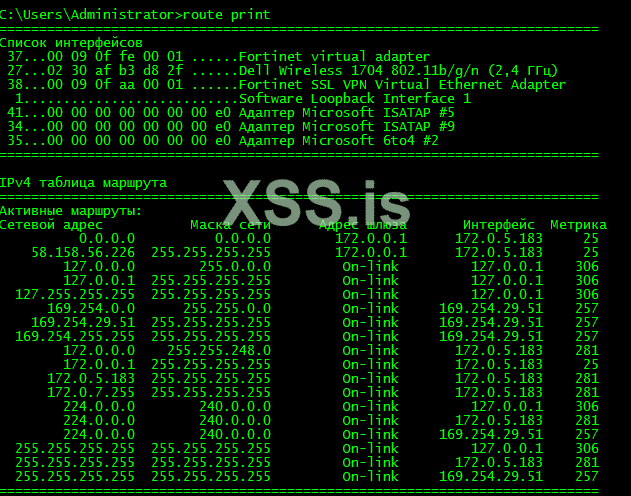

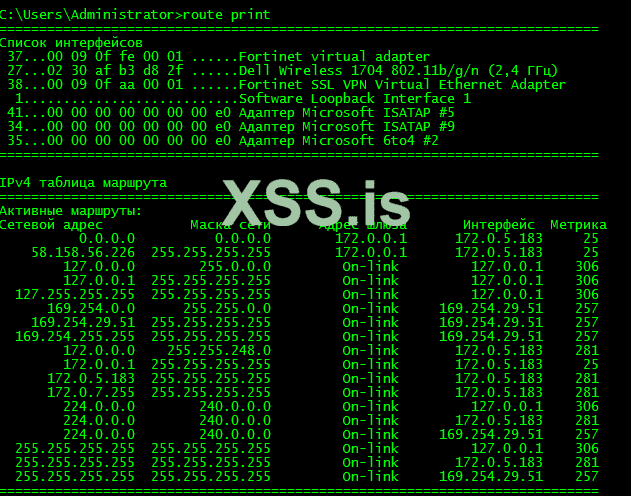

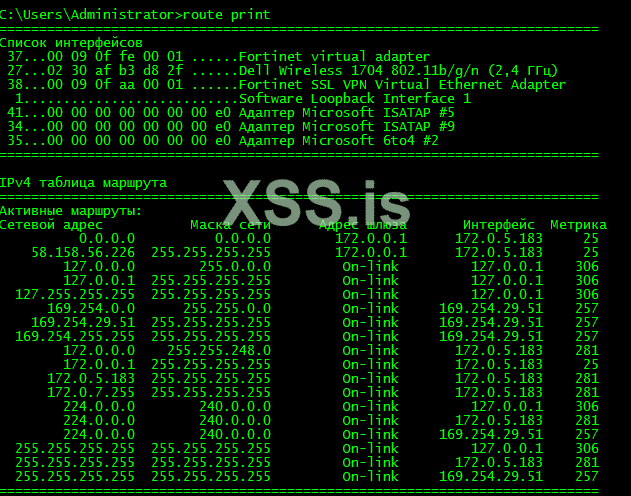

вывод route print без впн подключения:

вывод route print с впн: