Стоит вот какая задачка:

Есть у винды файлик ntoskrnl.exe

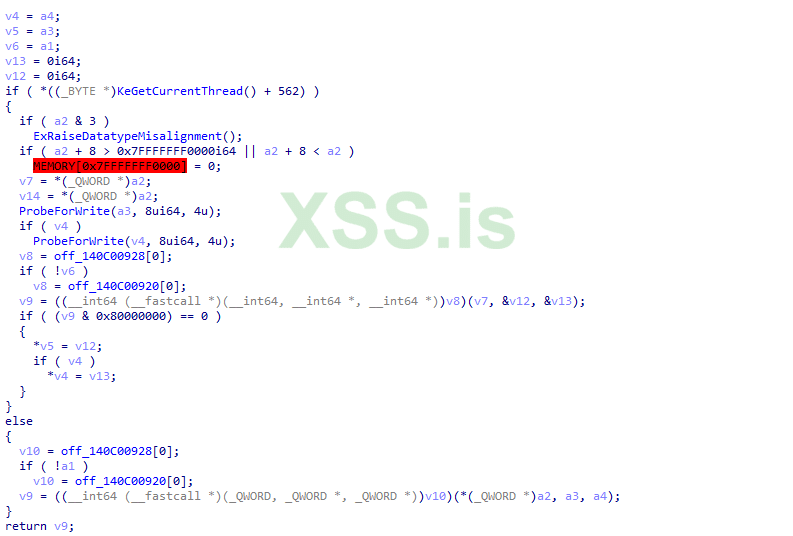

и есть в нем функция ZwConvertBetweenPerformanceCounter

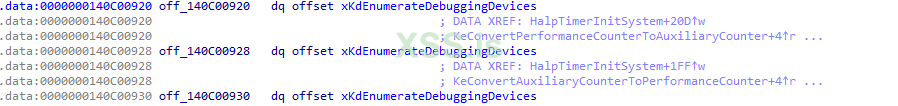

а внутри вызывается xKdEnumerateDebuggingDevices по указателю.

Научите, покажите, продайте (еще ваши варианты) решения подмены указателя на ту самую функцию xKdEnumerateDebuggingDevices чтобы в итоге вызывалась подмененная функция драйвера... Там еще 3 параметра передается в нее.

В общем такой вот хук нужно сделать а мозгов не хватает.

А в идеале нужно найти другую функцию и хук делать в другое место. Если кто-то из вас может написать вот такой вот драйвер, помогите.

Цель - научиться.

Еще цель найти партнера. Не малварь. Все безобиднее.

Версия сборки винды 2004, 1909, 1903

Есть у винды файлик ntoskrnl.exe

и есть в нем функция ZwConvertBetweenPerformanceCounter

а внутри вызывается xKdEnumerateDebuggingDevices по указателю.

Научите, покажите, продайте (еще ваши варианты) решения подмены указателя на ту самую функцию xKdEnumerateDebuggingDevices чтобы в итоге вызывалась подмененная функция драйвера... Там еще 3 параметра передается в нее.

В общем такой вот хук нужно сделать а мозгов не хватает.

А в идеале нужно найти другую функцию и хук делать в другое место. Если кто-то из вас может написать вот такой вот драйвер, помогите.

Цель - научиться.

Еще цель найти партнера. Не малварь. Все безобиднее.

Версия сборки винды 2004, 1909, 1903