Пожалуйста, обратите внимание, что пользователь заблокирован

Напиши. Почитать интересно будет, если по сути, в плане техническая критика.тут если чесно можно целую рецензию отрицательную написать

Напиши. Почитать интересно будет, если по сути, в плане техническая критика.тут если чесно можно целую рецензию отрицательную написать

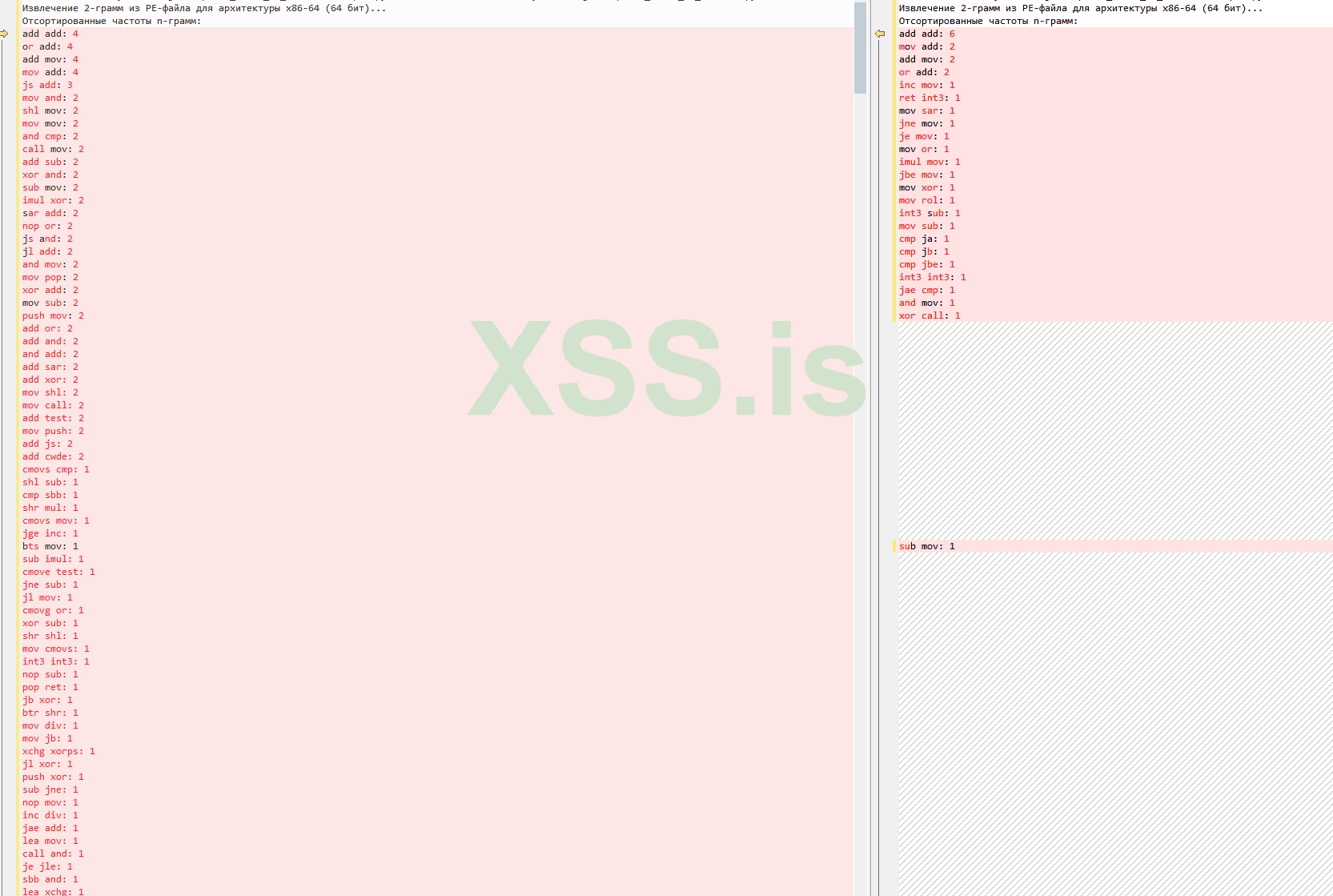

Извлечение 2-грамм из PE-файла для архитектуры x86-64 (64 бит)...

Отсортированные частоты n-грамм:

add add: 4

or add: 4

add mov: 4

mov add: 4

js add: 3

mov and: 2

shl mov: 2

mov mov: 2

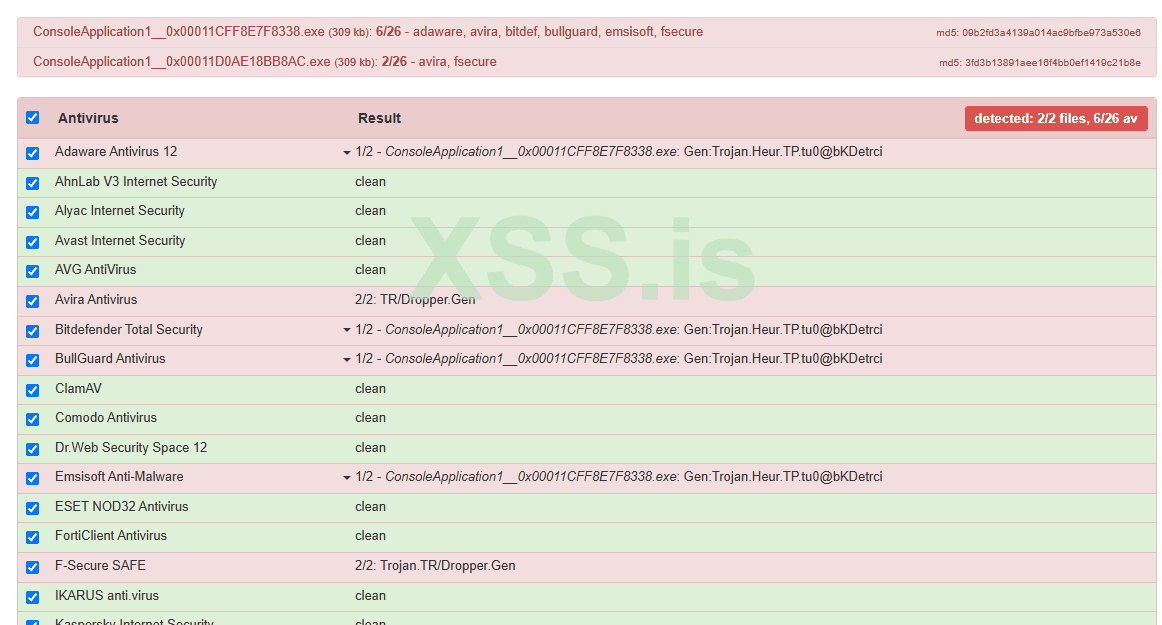

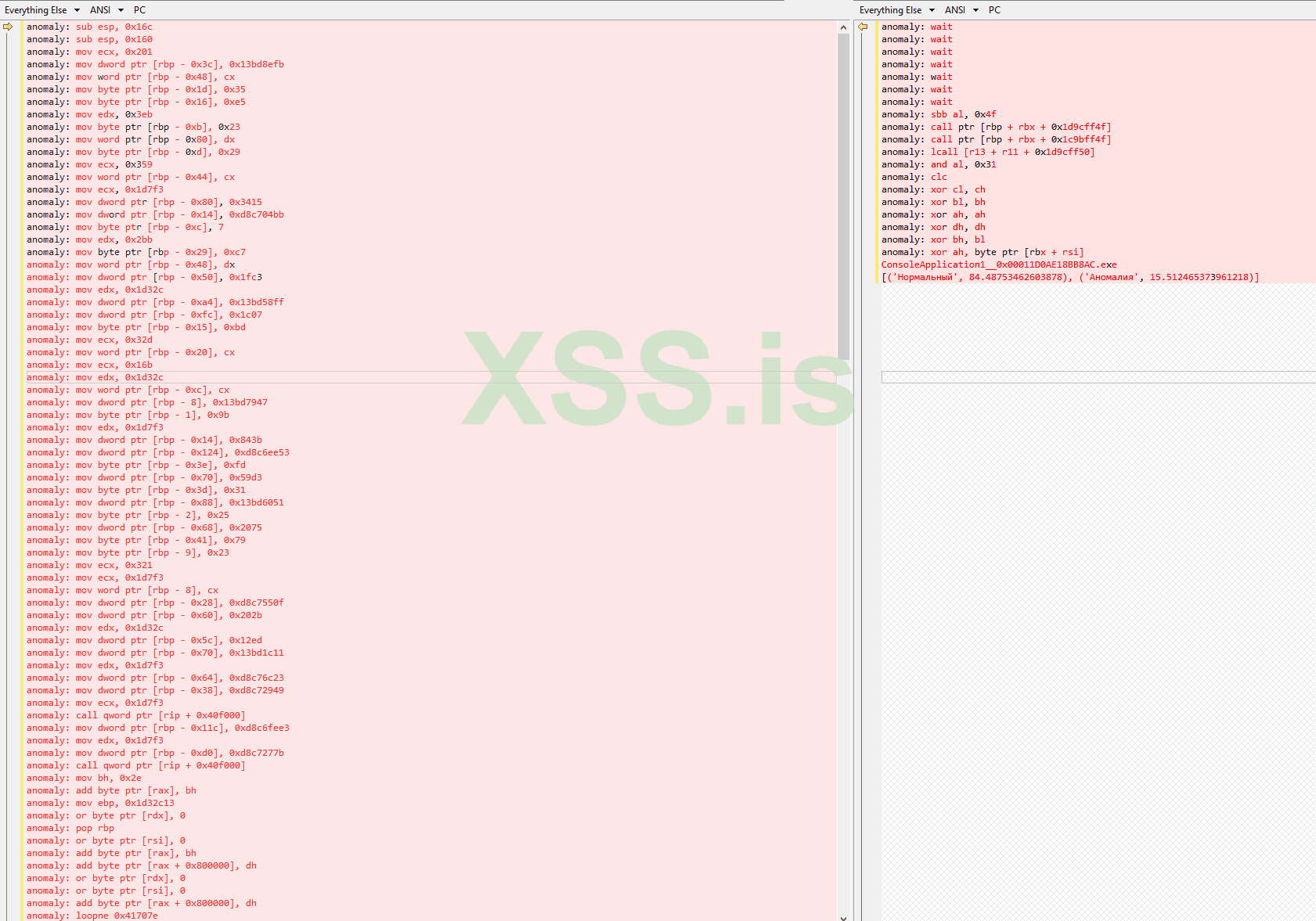

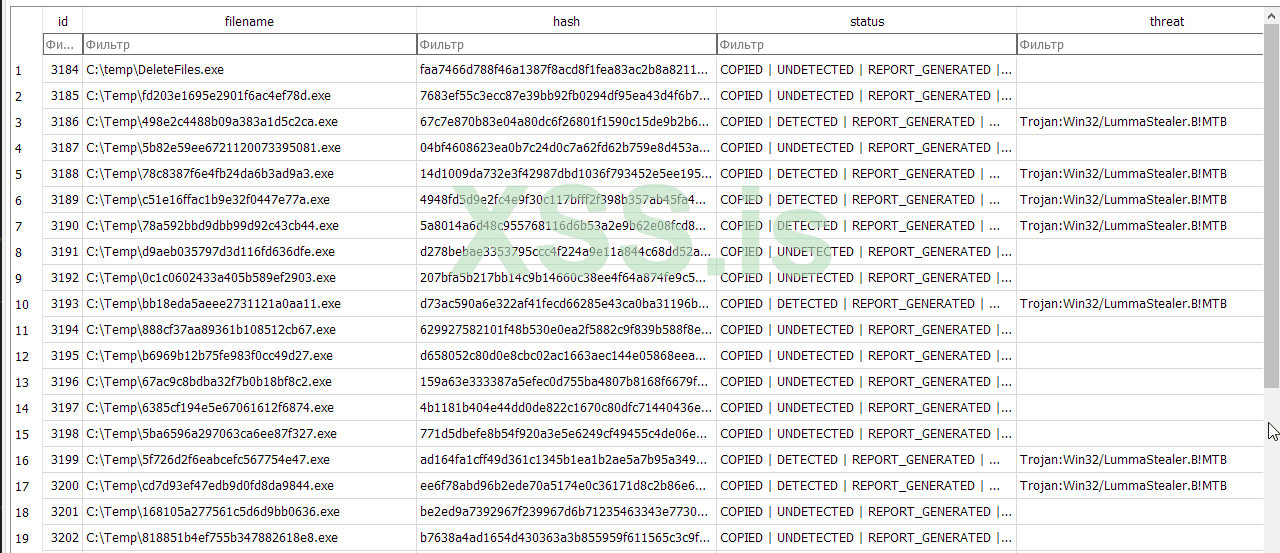

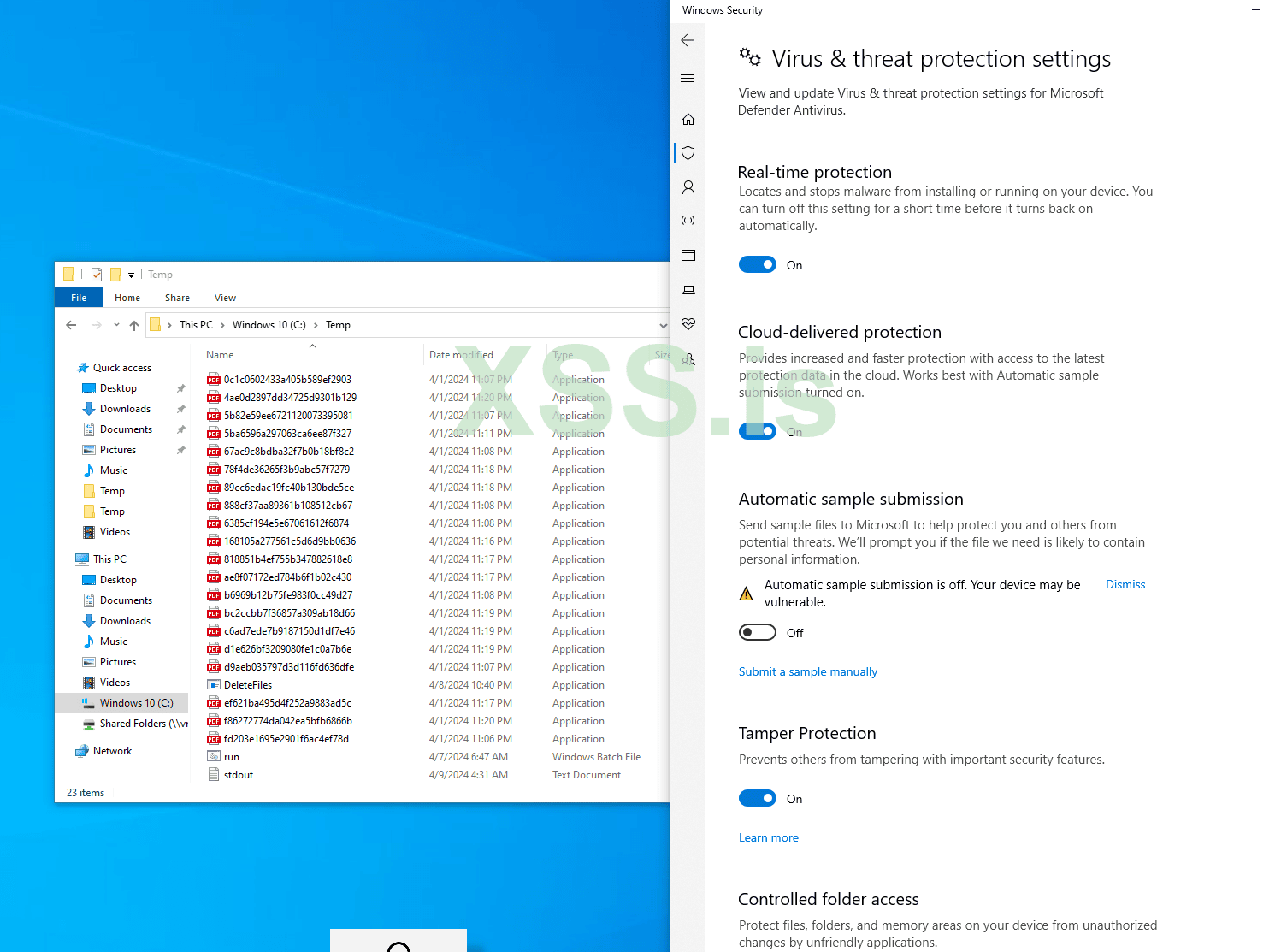

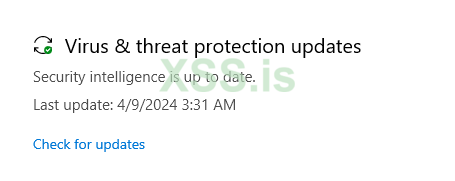

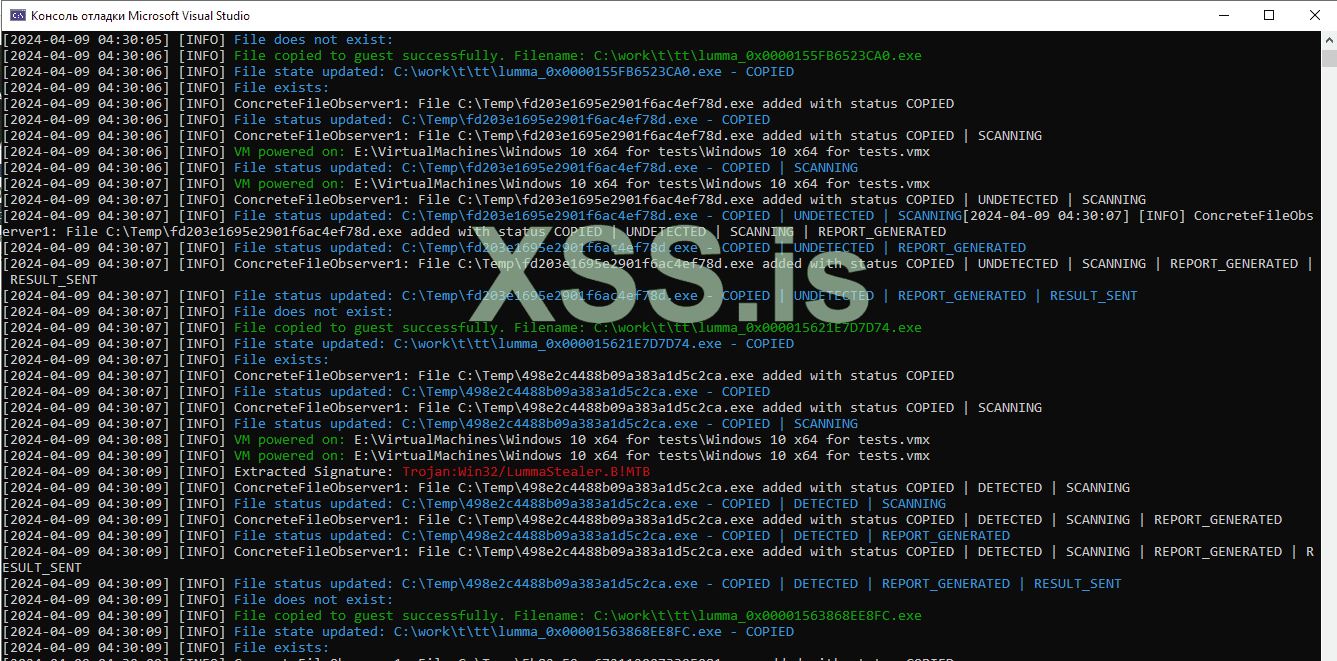

Ну ты конечно заморочился, у нас все намного проще, без ai моделей для определения аномалий. В процессе боевых тестов мы пришли к тому что статик детект это не совсем статик, он запускает у себя в эмуляторе и уже от этого отталкивается. У нас было FUD, 1-3 детекта от ноунеймов на слитых бинарях на VT, но со временем и они спадают при повторном скане, даже при аномальном бинарнике где rwx .text секция или относительно большая энтропия в .text 6.5 - 7.5 значении.Посмотреть вложение 71181

Посмотреть вложение 71182

Одним словом выявление аномалий после обученной модели работает

На примере видно, что у файла где меньше аномалий детектов меньше

p.s. Wacatac / Sabsik bypass method

В статье автора указывалось, что генерация множества семплов, то есть один раз натренировав модель можно генерировать и стабы. Далее просто чистим аномальные файлы и получаем легит крипты. Как по мне идеальное решение против АВеров. За двумя зайцами не угнаться)Ну ты конечно заморочился, у нас все намного проще, без ai моделей для определения аномалий. В процессе боевых тестов мы пришли к тому что статик детект это не совсем статик, он запускает у себя в эмуляторе и уже от этого отталкивается. У нас было FUD, 1-3 детекта от ноунеймов на слитых бинарях на VT, но со временем и они спадают при повторном скане, даже при аномальном бинарнике где rwx .text секция или относительно большая энтропия в .text 6.5 - 7.5 значении.

ASM код ген дает ебейший статик детект, даже без запуска в локальном ав эмуле.

Надо генерить провдоподобный код cо строками и операциями с ними, вызовами winapi, добавлять уник доп ресов для каждого файла. И твой проект с этим будет жить годами без серьезных изменений/доработок. Вот я последний раз делал какие то серьезные доработки в морфере/код гене в 2020, если не брать во внимание добаление новых winapi и либ. И софт живет до сих пор и показывает очень даже хороший % отстука, такого % нет в паблике, при активных проливах на крипту или корп. На самом деле, скажу тебе так, что софт это только 85% от успеха остальное это качество ленда, выдачи и клоаки (тут уже свои доработки).

строки убрал на всякий)

Посмотреть вложение 71187

Что за ассемблерное сравнение? И что ты подразумеваешь под "аномалиями"?Посмотреть вложение 71181

Посмотреть вложение 71182

Одним словом выявление аномалий после обученной модели работает

На примере видно, что у файла где меньше аномалий детектов меньше

p.s. Wacatac / Sabsik bypass method

почитай темуЧто за ассемблерное сравнение? И что ты подразумеваешь под "аномалиями"?

Скиньте пожалуйста пароль к вложениюВсем привет друзья!

нетСкиньте пожалуйста пароль к вложению

Скажу так, автор уже весь нужный код оставилСкиньте пожалуйста пароль к вложению

Всё остальное можно доделать ручками, ничего не дописываяПример питон скрипта который можно дописать:

Python:import random as r SIZE = 10 rnd_seed = int(0x1337) r.seed(a=rnd_seed) result = 0 array = [r.randint(1, 10) for _ in range (SIZE)]

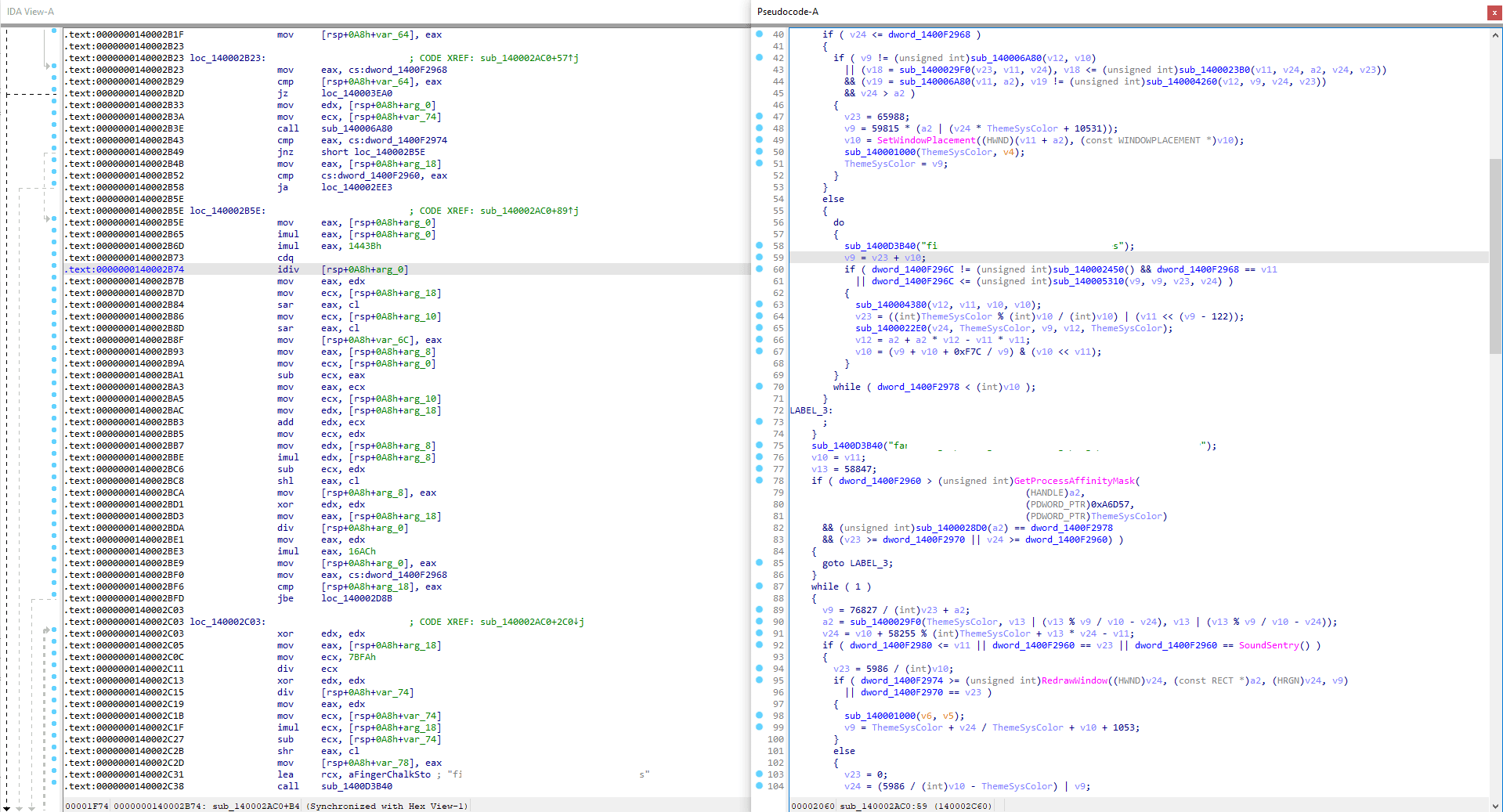

salsa are you good in c# ? got a serious projectПосмотреть вложение 82180

Посмотреть вложение 82182

Посмотреть вложение 82183

The idea is alive and so is the implementation)

Посмотреть вложение 82181

if (LdrDataTableEntry->LoadCount > 0 && LdrDataTableEntry->LoadCount != 0xffff )if ( LdrDataTableEntry->LoadCount != 0xffff ) LdrDataTableEntry->LoadCount++;