- Автор темы

- Добавить закладку

- #21

Пожалуйста, обратите внимание, что пользователь заблокирован

Людям с репой скидки!

на чекзиле 404. Не правильно ссылку вставили или шо. хз. Рантайм было бы лучше через динчек просканироватьНет.

Для просмотра необходимо зарегистрироваться.на чекзиле 404. Не правильно ссылку вставили или шо. хз. Рантайм было бы лучше через динчек просканировать

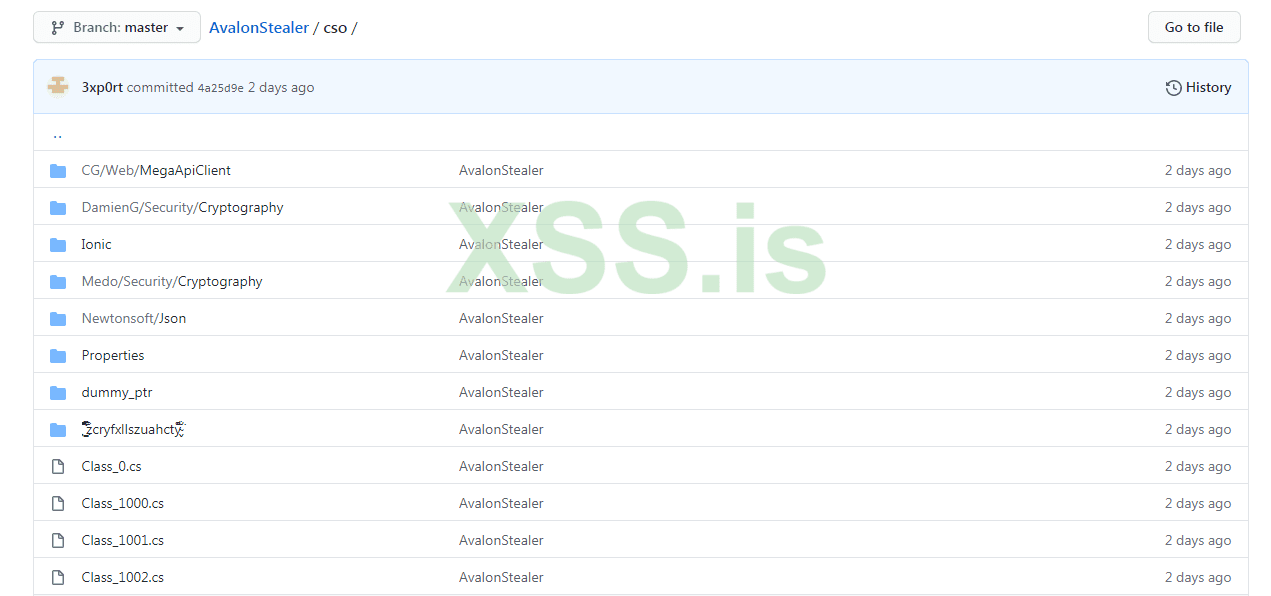

Действительно, если поискать на Гитхабе, то можно найти репозиторий под названием "AvalonStealer". Его выложил украинский ресёрчер с ником 3xp0rt, который не так уж и широко, но известен в Твиттере.Если хорошо поискать, на гитхабе уже имеется)

#Malware #Stealer #AvalonStealer

— 3xp0rt (@3xp0rtblog) July 18, 2020

BNE9C0-Unpacked.exe:https://t.co/h11GHDdyvfhttps://t.co/Y2LgOXDwNC

MD5: b6ef6516aed2a69b2633413a46c317f6

Also available on @mal_share and @abuse_ch (malware bazaar).

GitHub: https://t.co/hz8wFXX0AJhttps://t.co/4Mf4zqzDbF

Всегда для любого проекта вскрытие - вопрос времени. С данным кодом абсолютно ничего нельзя сделать, так как обфускация не снималась, и следовательно, нормально скомпилировать его нельзя.Действительно, если поискать на Гитхабе, то можно найти репозиторий под названием "AvalonStealer". Его выложил украинский ресёрчер с ником 3xp0rt, который не так уж и широко, но известен в Твиттере.

Однако там находится не оригинальный код, как можно было ожидать. Как я понял, он нашёл сам образец стиллера и вытащил с него сорцы с помощью программы dnSpy. Чтобы это подтвердить, я достал один из образцов, открыл с помощью dnSpy и сравнил, верна ли моя гипотеза. И как оказалось: да, верна.

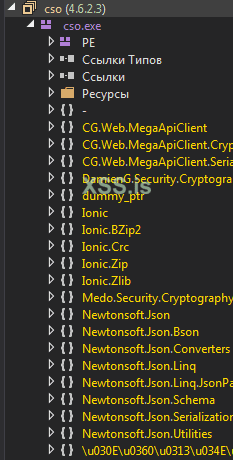

Для сравнения: вот список файлов и папок из репозитория, выложенные 3xp0rt'ом:

Посмотреть вложение 12376

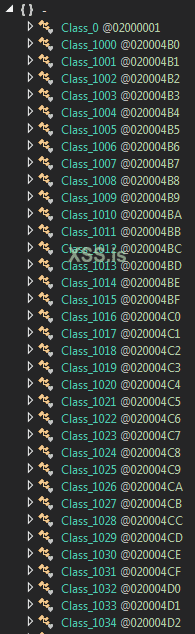

А вот список из программы dnSpy. Как мы видим, всё совпадает:

Посмотреть вложение 12377

Посмотреть вложение 12378

Выводы делайте сами. Дальше пойдут ссылки. Если нужны образцы, то они так же есть на ANY.RUN, Malshare и Malware Bazaar.

Первые упоминания:

Avalon Stealer as shown here:https://t.co/GkJvslw5kT

— Matthew Mesa (@mesa_matt) July 17, 2020Анпакнутый образец:#avalon #stealer #malware has some distinct file paths that could be alerted on.

— Suspicious Link (@killamjr) July 17, 2020

appdata\\roaming\\[a-z]{6}\\[a-z0-9]{3,}_[a-z-]{4,}\[[a-z]{2}\]\[[a-z]{2,4}\]\.zip

appdata\\roaming\\[a-z]{6}\\dotnetzip-[a-z0-9]{8}\.tmphttps://t.co/iYwbaMVJQ9https://t.co/FhDCsD2ihA https://t.co/01gtpF4lR7 pic.twitter.com/liagB0PG8P

Репозиторий:#Malware #Stealer #AvalonStealer

— 3xp0rt (@3xp0rtblog) July 18, 2020

BNE9C0-Unpacked.exe:https://t.co/h11GHDdyvfhttps://t.co/Y2LgOXDwNC

MD5: b6ef6516aed2a69b2633413a46c317f6

Also available on @mal_share and @abuse_ch (malware bazaar).

GitHub: https://t.co/hz8wFXX0AJhttps://t.co/4Mf4zqzDbF

3xp0rt/AvalonStealer

Contribute to 3xp0rt/AvalonStealer development by creating an account on GitHub.github.com

Кто эти люди и почему у них столько времени чтобы копаться в каждом сишарпном говне которое где-либо продаетсяДля сравнения: вот список файлов и папок из репозитория, выложенные 3xp0rt'ом: