Об Авторах

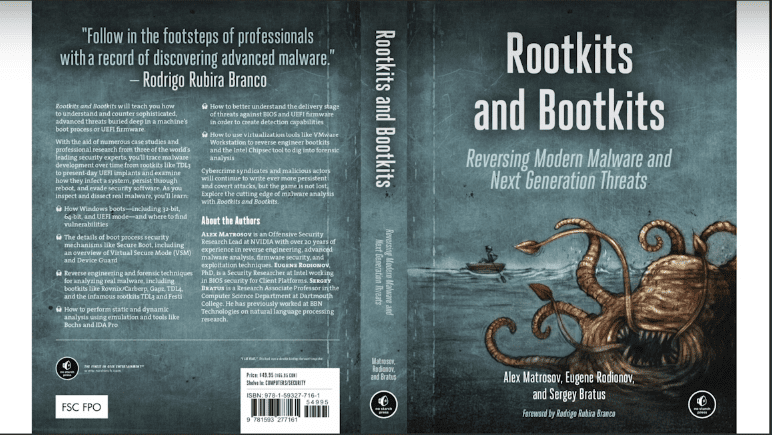

Александр Матросов - ведущий исследователь наступательной безопасности в NVIDIA. Он имеет более 20 лет опыта работы с обратным-инжинирингом, расширенным анализом вредоносных программ, безопасностью встроенного программного обеспечения и методами эксплуатации. До присоединения к NVIDIA, Александр работал главным исследователем безопасности в Intel Security Center of Excellence (SeCoE), более шести лет проработал в команде Intel Advanced Threat Research и был старшим исследователем безопасности в ESET. Александр является автором и соавтором многочисленных исследовательских работ и часто выступает на конференциях по безопасности, включая REcon, ZeroNights, Black Hat, DEFCON и другие. Александр получил награду от Hex-Rays за свой плагин с открытым исходным кодом HexRaysCodeXplorer, поддерживаемый с 2013 года командой Rehint.

Евгений Родионов, PhD, исследователь безопасности в Intel, работающий в области безопасности BIOS для клиентских платформ. До этого, Евгений руководил внутренними исследовательскими проектами и проводил глубокий анализ сложных угроз в ESET. Сфера его интересов включает в себя безопасность встроенного программного обеспечения, программирование в режиме ядра, анти-руткит технологии и обратный инжиниринг. Родионов выступал на конференциях по безопасности, таких как Black Hat, REcon, ZeroNights и CARO, и был соавтором многочисленных исследовательских работ.

Сергей Братус - научный сотрудник кафедры информатики в Дартмутском колледже. Ранее он работал в компании BBN Technologies над исследованиями Обработки Естественного Языка. Братус интересуется всеми аспектами безопасности Unix, в частности безопасностью ядра Linux, а также обнаружением и обратным инжинирингом вредоносного ПО для Linux.

О техническом рецензенте

Родриго Рубира Бранко (BSDaemon) работает Главным Исследователем Безопасности в корпорации Intel, где он возглавляет команду STORM (Стратегические Наступательные Исследования и Меры по снижению рисков). Родриго нашел десятки уязвимостей во многих важных технологиях и опубликовал инновационные исследования в области эксплуатации, обратного инжиниринга и анализа вредоносных программ. Он является членом RISE Security Group и является одним из организаторов конференции Hackers to Hackers (H2HC), старейшей конференции по исследованиям безопасности в Латинской Америке.