is it possible to find good targets (organizations) affected with proxyshell/proxylogon? nowadays, if not what exploit would you recommend

-

XSS.stack #1 – первый литературный журнал от юзеров форума

[net-hacking] Вопросы по сетям

- Автор темы iron

- Дата начала

-

- Теги

- network-hacking

Приветствую! Возник вопрос:

Теоретически можно ли взять дедик в любом дата центре и через wireshark(к примеру) заснифить подключение другого дедика и узнать данные для входа

Как считаете ?

Теоретически можно ли взять дедик в любом дата центре и через wireshark(к примеру) заснифить подключение другого дедика и узнать данные для входа

Как считаете ?

Как вытянуть креды из принтера (доступ к сетке через sslvpn)?

Есть вебморда принтера HP (часто и другие попадаются). Там в разделе Scan to folder указаны креды вида DOMAIN\user и пароль, который не видно за звездочками - есть только кнопка "сменить пароль".

Также есть путь к сканам, например \\comp\user\scans.

Пробовал через мету smb capture, указал айпи свой вместо пути к сканам, нажал в морде принтера "test", но ничего не прилетело. Мб есть еще способы?

Есть вебморда принтера HP (часто и другие попадаются). Там в разделе Scan to folder указаны креды вида DOMAIN\user и пароль, который не видно за звездочками - есть только кнопка "сменить пароль".

Также есть путь к сканам, например \\comp\user\scans.

Пробовал через мету smb capture, указал айпи свой вместо пути к сканам, нажал в морде принтера "test", но ничего не прилетело. Мб есть еще способы?

Приветствую.

Кто нибудь сталкивался с таким?

mimikatz(powershell) # dpapi::cred /in:%userprofile%\AppData\Local\Microsoft\Credentials\09D2FE8D8402CC3159CEFAD71C82EB48

ERROR kuhl_m_dpapi_cred ; kull_m_file_readData (0x00000002)

Вин 10, запуск с админ правами соответственно.

Кто нибудь сталкивался с таким?

mimikatz(powershell) # dpapi::cred /in:%userprofile%\AppData\Local\Microsoft\Credentials\09D2FE8D8402CC3159CEFAD71C82EB48

ERROR kuhl_m_dpapi_cred ; kull_m_file_readData (0x00000002)

Вин 10, запуск с админ правами соответственно.

Парни помогите пожалуйста освоить cobalt

Есть ряд вопросов ,буду признателен если хоть не за ответы ,за подсказку где копать

1)какие меры предпринимать ,чтобы не палить кобу и teamserver и как грамотно сделать редирект ?

из того что я понял ,это смена стандартного порта 550 ,не использовать дефолтный ssl

2)как работать с arsenal kit ?

3) в какой процесс лучше инжектится ?ибо rundll как я понял сильно палится

Есть ряд вопросов ,буду признателен если хоть не за ответы ,за подсказку где копать

1)какие меры предпринимать ,чтобы не палить кобу и teamserver и как грамотно сделать редирект ?

из того что я понял ,это смена стандартного порта 550 ,не использовать дефолтный ssl

2)как работать с arsenal kit ?

3) в какой процесс лучше инжектится ?ибо rundll как я понял сильно палится

Попробуй скачать обновленный скриптПриветствую.

Кто нибудь сталкивался с таким?

mimikatz(powershell) # dpapi::cred /in:%userprofile%\AppData\Local\Microsoft\Credentials\09D2FE8D8402CC3159CEFAD71C82EB48

ERROR kuhl_m_dpapi_cred ; kull_m_file_readData (0x00000002)

Вин 10, запуск с админ правами соответственно.

X_ttps://github.com/EmpireProject/Empire/blob/master/data/module_source/credentials/Invoke-Mimikatz.ps1

Его и использую.Попробуй скачать обновленный скрипт

X_ttps://github.com/EmpireProject/Empire/blob/master/data/module_source/credentials/Invoke-Mimikatz.ps1

Вернее последнюю версию от BC-SECURITY: x_ttps://github.com/BC-SECURITY/Empire/blob/main/empire/server/data/module_source/credentials/Invoke-Mimikatz.ps1

"privilege::debug"

"sekurlsa::logonPasswords" - отрабатывает нормально

"sekurlsa::dpapi"

'"dpapi::cred /in:%userprofile%\AppData\Local\Microsoft\Credentials\09D2FE8D8402CC3159CEFAD71C82EB48"' - выдает ошибку

Последнее редактирование:

Ха это чтож тогда получается, при наличии тачки с QB в сети, можно ниче боле не делать? а ждать обстоятельств и потом уйти в профит?При определенном стечении обстоятельств с квикбука можно увести бабло фирмы , но как это делается никто в трезвом уме не расскажет.

Бля готов бухнуть виртуально, пусть меня научат))))))

Мужики, подскажите: шарюсь в логах по фортикам, в последнее время стало часто попадаться в route print сеть начинающаяся на 81.223.XXX.XXX. Когда начинаю сканить 81.223.ХХХ.0-81.223.ХХХ.255 через минуты 2 дропается инет на виртуалке, и так в каждой сетке. То есть основной диапазон сетки сканится нормально, а конкретно этот постоянно сопровождается вылетом инета, из за чего не могу в конечном итоге узнать что это. Может кто подскажет, что это?

Что значит revenue ?

Наткнулся на раздел торговли доступов и не поймаю термины

Наткнулся на раздел торговли доступов и не поймаю термины

Revenue это годовой финансовый оборот компанииЧто значит revenue ?

Наткнулся на раздел торговли доступов и не поймаю термины

Подскажите, как расшифровать ldap пароль с citrix? decitrix.py тут не работает так как есть флаги -kek -suffix

-ldapBindDnPassword 5bbf2569.....2547d9e -encrypted -encryptmethod ENCMTHD_3 -kek -suffix

Спасибо!

-ldapBindDnPassword 5bbf2569.....2547d9e -encrypted -encryptmethod ENCMTHD_3 -kek -suffix

Спасибо!

Всем привет. Когда подключаешься к впну форти, использую advance ip scaner и крякнутый мячик. Сканирую 192.168.0.-254 = выводит все 254 ip, с описанием *forti*, порты не показывает или наоборот показывает и очень много. Есть какие-то способы или инструменты, чтобы вычислять действующие компы в сети? Не скуплюсь на лайки

Второй вопрос. Убийство Trend Micro Deep Security. Буду рад ответу в ЛС или паблик. Разумеется: гмер, пх и подобное не работает.

Второй вопрос. Убийство Trend Micro Deep Security. Буду рад ответу в ЛС или паблик. Разумеется: гмер, пх и подобное не работает.

Trend Micro вроде через реестр легко удаляетсяВсем привет. Когда подключаешься к впну форти, использую advance ip scaner и крякнутый мячик. Сканирую 192.168.0.-254 = выводит все 254 ip, с описанием *forti*, порты не показывает или наоборот показывает и очень много. Есть какие-то способы или инструменты, чтобы вычислять действующие компы в сети? Не скуплюсь на лайки

Второй вопрос. Убийство Trend Micro Deep Security. Буду рад ответу в ЛС или паблик. Разумеется: гмер, пх и подобное не работает.

Ответ на первый вопрос:Всем привет. Когда подключаешься к впну форти, использую advance ip scaner и крякнутый мячик. Сканирую 192.168.0.-254 = выводит все 254 ip, с описанием *forti*, порты не показывает или наоборот показывает и очень много. Есть какие-то способы или инструменты, чтобы вычислять действующие компы в сети? Не скуплюсь на лайки

Второй вопрос. Убийство Trend Micro Deep Security. Буду рад ответу в ЛС или паблик. Разумеется: гмер, пх и подобное не работает.

Подключился к впн -> открыл cmd -> прописал route print = получил прописанные в машрутизаторе пулы. Так же используй команду ipconfg /all ,она покажет тебе айпи адрес DNS (пункт DNS servers) в этой локальной сети - если он не выглядит как 8.8.8.8 или 4.4.4.4, то возможно на этом пуле ты сможешь обнаружить DC или основную часть локалки.

Вложения

Спасибо. С этим я справляюсь. Когда начинаю сканировать диапазон, который бьется по route print в сканере может вылазить тупо весь пул ip от 192.168.0.1 до 192.168.0.254. Это проблема andvance ip scaner и мячика. Вот с этим решить не могу.Ответ на первый вопрос:

Подключился к впн -> открыл cmd -> прописал route print = получил прописанные в машрутизаторе пулы. Так же используй команду ipconfg /all ,она покажет тебе айпи адрес DNS (пункт DNS servers) в этой локальной сети - если он не выглядит как 8.8.8.8 или 4.4.4.4, то возможно на этом пуле ты сможешь обнаружить DC или основную часть локалки.

Спасибл. Могу попросить расписать в ЛС?Trend Micro вроде через реестр легко удаляется

crackmapexec-ом не пробовал сканить? Встречал такую проблему у Advanced IP/Port Scanner,но с Softperfect Network Scanner все сканилось корректноСпасибо. С этим я справляюсь. Когда начинаю сканировать диапазон, который бьется по route print в сканере может вылазить тупо весь пул ip от 192.168.0.1 до 192.168.0.254. Это проблема andvance ip scaner и мячика. Вот с этим решить не могу.

Спасибл. Могу попросить расписать в ЛС?

Чтобы не замазывать:Ответ на первый вопрос:

пкм по заголовку окна консоли, "свойства"/"properties","colors"/"цвета" и opacity/прозрачность на 100 процентов(вправо полоску)

Revenue это выручка, т.е полученная прибыль без учета расходов (зарплаты, расходники итд)Revenue это годовой финансовый оборот компании

net profit это прибыль, т.е выручка минус расходы.

Прибыль обычно 10-30% от выручки, зависит от рода деятельности и успешности компании

Из панельки он выключается, ищи комп сисадмина и кради пароли из браузераУбийство Trend Micro Deep Security.

Можешь поменять то куда он стучит/прослушать траффик?На лдап креды чистыми уйдут, времени меньше потратишь чем с алгоритмом разбиратьсяПодскажите, как расшифровать ldap пароль с citrix? decitrix.py тут не работает так как есть флаги -kek -suffix

crackmapexec-ом не пробовал сканить? Встречал такую проблему у Advanced IP/Port Scanner,но с Softperfect Network Scanner все сканилось корректно

crackmapexec не пробовал, только на днях скачал, чтобы проверить. Спасибо

Простите, ноИз панельки он выключается, ищи комп сисадмина и кради пароли из браузера

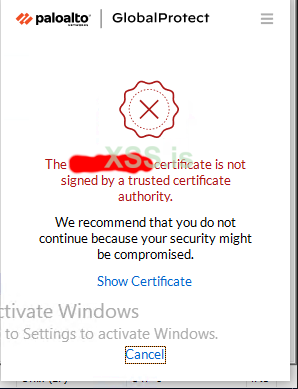

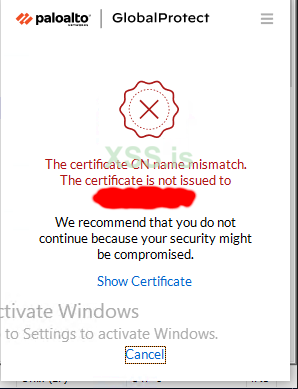

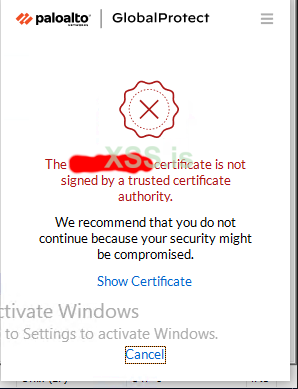

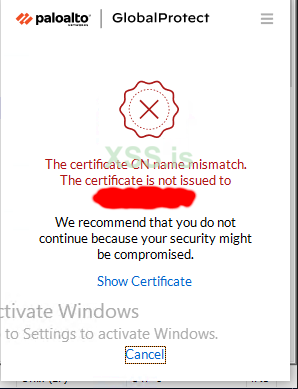

как пофиксить эти ошибки в глобале ? если полностью удалить сам клиент и заново войти то появляется кнопка Continue anyway , но после 5 заходов +\- она исчезает. каждый раз реинсталлить не очень то и хочется.в гугле пишут что нужно вводить fqdn , но он не всегда есть,установка сертов помогает 50\50.